Amazon EMR vui mừng thông báo việc tích hợp với Amazon Simple Storage Service (Amazon S3) Quyền truy cập giúp đơn giản hóa việc quản lý quyền của Amazon S3 và cho phép bạn thực thi quyền truy cập chi tiết trên quy mô lớn. Với sự tích hợp này, bạn có thể mở rộng quy mô truy cập Amazon S3 dựa trên công việc cho các công việc Apache Spark trên tất cả các tùy chọn triển khai Amazon EMR và thực thi quyền truy cập Amazon S3 chi tiết để có trạng thái bảo mật tốt hơn.

Trong bài đăng này, chúng ta sẽ tìm hiểu một số tình huống khác nhau về cách sử dụng Quyền truy cập Amazon S3. Trước khi bắt đầu tìm hiểu về tích hợp Amazon EMR và Amazon S3 Access Grants, chúng ta sẽ thiết lập và định cấu hình S3 Access Grants. Sau đó, chúng ta sẽ sử dụng Hình thành đám mây AWS mẫu bên dưới để tạo Amazon EMR trên Đám mây điện toán đàn hồi của Amazon (Amazon EC2) Cluster, một ứng dụng EMR Serverless và hai vai trò công việc khác nhau.

Sau khi thiết lập, chúng tôi sẽ chạy một số tình huống về cách bạn có thể sử dụng Amazon EMR với S3 Access Grants. Đầu tiên, chúng ta sẽ chạy một tác vụ hàng loạt trên EMR trên Amazon EC2 để nhập dữ liệu CSV và chuyển đổi sang Parquet. Thứ hai, chúng tôi sẽ sử dụng Amazon EMR Studio với ứng dụng EMR Serverless tương tác để phân tích dữ liệu. Cuối cùng, chúng tôi sẽ hướng dẫn cách thiết lập quyền truy cập nhiều tài khoản cho Quyền truy cập Amazon S3. Nhiều khách hàng sử dụng các tài khoản khác nhau trong tổ chức của họ và thậm chí bên ngoài tổ chức của họ để chia sẻ dữ liệu. Amazon S3 Access Grants giúp bạn dễ dàng cấp quyền truy cập nhiều tài khoản vào dữ liệu của mình ngay cả khi lọc theo các tiền tố khác nhau.

Ngoài bài đăng này, bạn có thể tìm hiểu thêm về Quyền truy cập Amazon S3 từ Mở rộng quy mô truy cập dữ liệu với Amazon S3 Access Grants.

Điều kiện tiên quyết

Trước khi khởi chạy ngăn xếp AWS CloudFormation, hãy đảm bảo bạn có những điều sau:

- Tài khoản AWS cung cấp quyền truy cập vào các dịch vụ AWS

- Phiên bản mới nhất của Giao diện dòng lệnh AWS (AWSCLI)

- Quản lý quyền truy cập và nhận dạng AWS (IAM AWS) người dùng có khóa truy cập và khóa bí mật để định cấu hình AWS CLI cũng như các quyền để tạo vai trò IAM, chính sách IAM và ngăn xếp trong AWS CloudFormation

- Tài khoản AWS thứ hai nếu bạn muốn kiểm tra chức năng nhiều tài khoản

Hương

Tạo tài nguyên với AWS CloudFormation

Để sử dụng Amazon S3 Access Grants, bạn sẽ cần một cụm có Amazon EMR 6.15.0 trở lên. Để biết thêm thông tin, hãy xem tài liệu về cách sử dụng Quyền truy cập Amazon S3 với Cụm Amazon EMR, An Amazon EMR trên cụm EKS, Và một Ứng dụng Amazon EMR Serverless. Với mục đích của bài đăng này, chúng tôi giả định rằng bạn có hai loại người dùng truy cập dữ liệu khác nhau trong tổ chức của mình—kỹ sư phân tích có quyền truy cập đọc và ghi vào dữ liệu trong nhóm và nhà phân tích kinh doanh có quyền truy cập chỉ đọc. Chúng tôi sẽ sử dụng hai vai trò AWS IAM khác nhau nhưng bạn cũng có thể kết nối trực tiếp nhà cung cấp danh tính của mình với Trung tâm nhận dạng IAM nếu muốn.

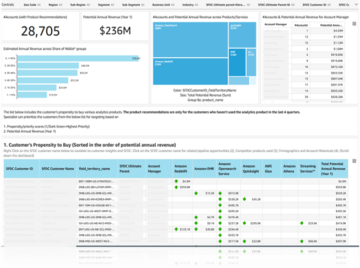

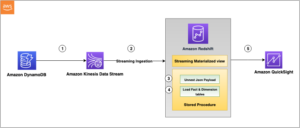

Đây là kiến trúc cho phần đầu tiên này. Ngăn xếp AWS CloudFormation tạo ra các tài nguyên AWS sau:

- Ngăn xếp Đám mây riêng ảo (VPC) với các mạng con riêng tư và công cộng để sử dụng với EMR Studio, bảng định tuyến và cổng Dịch địa chỉ mạng (NAT).

- Bộ chứa Amazon S3 dành cho các tạo phẩm EMR như tệp nhật ký, mã Spark và sổ ghi chép Jupyter.

- Bộ chứa Amazon S3 có dữ liệu mẫu để sử dụng với Cấp quyền truy cập S3.

- Cụm Amazon EMR được định cấu hình để sử dụng vai trò thời gian chạy và Quyền truy cập S3.

- Một ứng dụng Amazon EMR Serverless được định cấu hình để sử dụng Cấp quyền truy cập S3.

- Amazon EMR Studio nơi người dùng có thể đăng nhập và tạo sổ ghi chép không gian làm việc bằng ứng dụng EMR Serverless.

- Hai vai trò AWS IAM mà chúng tôi sẽ sử dụng cho các lần chạy công việc EMR của mình: một dành cho Amazon EC2 có quyền ghi và một vai trò khác dành cho Serverless có quyền truy cập đọc.

- Một vai trò AWS IAM sẽ được S3 Access Grants sử dụng để truy cập dữ liệu nhóm (tức là Vai trò sẽ sử dụng khi đăng ký vị trí với S3 Access Grants. S3 Access Grants sử dụng vai trò này để tạo thông tin xác thực tạm thời).

Để bắt đầu, hãy hoàn thành các bước sau:

- Chọn Khởi chạy ngăn xếp:

- Chấp nhận các giá trị mặc định và chọn Tôi xác nhận rằng mẫu này có thể tạo tài nguyên IAM.

Ngăn xếp AWS CloudFormation mất khoảng 10–15 phút để hoàn thành. Sau khi xếp chồng xong, hãy chuyển đến tab đầu ra nơi bạn sẽ tìm thấy thông tin cần thiết cho các bước sau.

Tạo tài nguyên Quyền truy cập Amazon S3

Đầu tiên, chúng ta sẽ tạo tài nguyên Quyền truy cập Amazon S3 trong tài khoản của mình. Chúng tôi tạo một phiên bản S3 Access Grants, một vị trí S3 Access Grants đề cập đến nhóm dữ liệu của chúng tôi được tạo bởi ngăn xếp AWS CloudFormation mà chỉ có vai trò AWS IAM của nhóm dữ liệu mới có thể truy cập được và cấp các cấp độ truy cập khác nhau cho vai trò người đọc và người viết của chúng tôi.

Để tạo các tài nguyên S3 Access Grants cần thiết, hãy sử dụng các lệnh AWS CLI sau với tư cách là người dùng quản trị và thay thế bất kỳ trường nào giữa các mũi tên bằng đầu ra từ ngăn xếp CloudFormation của bạn.

Tiếp theo, chúng tôi tạo một vị trí S3 Access Grants mới. Địa điểm là gì? Amazon S3 Access Grants hoạt động bằng cách bán thông tin xác thực AWS IAM với quyền truy cập trong phạm vi tiền tố S3 cụ thể. Vị trí Cấp quyền truy cập S3 sẽ được liên kết với Vai trò AWS IAM mà từ đó các phiên tạm thời này sẽ được tạo.

Trong trường hợp của chúng tôi, chúng tôi sẽ giới hạn Vai trò AWS IAM cho nhóm được tạo bằng ngăn xếp AWS CloudFormation và cấp quyền truy cập vào vai trò nhóm dữ liệu do ngăn xếp tạo. Chuyển đến tab đầu ra để tìm các giá trị cần thay thế bằng đoạn mã sau:

Lưu ý AccessGrantsLocationId giá trị trong phản hồi. Chúng tôi sẽ cần điều đó cho các bước tiếp theo khi chúng tôi hướng dẫn cách tạo Cấp quyền truy cập S3 cần thiết để hạn chế quyền truy cập đọc và ghi vào vùng lưu trữ của bạn.

- Đối với người dùng đọc/ghi, hãy sử dụng

s3-control create-access-grantđể cho phép READWRITE truy cập vào tiền tố “output/*”: - Đối với người dùng đọc, sử dụng

s3control create-access-grantmột lần nữa để chỉ cho phép truy cập ĐỌC vào cùng một tiền tố:

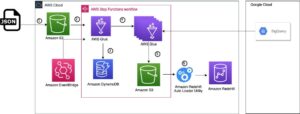

Kịch bản demo 1: Amazon EMR trên EC2 Spark Job để tạo dữ liệu Parquet

Bây giờ chúng ta đã thiết lập xong môi trường Amazon EMR và cấp quyền truy cập vào các vai trò của mình thông qua S3 Access Grants, điều quan trọng cần lưu ý là hai vai trò AWS IAM dành cho cụm EMR và ứng dụng EMR Serverless của chúng ta có chính sách IAM chỉ cho phép truy cập vào nhóm tạo tác EMR của chúng tôi. Họ không có quyền truy cập IAM vào nhóm dữ liệu S3 của chúng tôi và thay vào đó sử dụng Cấp quyền truy cập S3 để tìm nạp thông tin xác thực ngắn hạn trong phạm vi nhóm và tiền tố. Cụ thể, các vai trò được cấp s3:GetDataAccess và s3:GetDataAccessGrantsInstanceForPrefix quyền yêu cầu quyền truy cập thông qua phiên bản S3 Access Grants cụ thể được tạo trong khu vực của chúng tôi. Điều này cho phép bạn dễ dàng quản lý quyền truy cập S3 của mình ở một nơi theo cách có phạm vi rộng và chi tiết hơn nhằm nâng cao tình trạng bảo mật của bạn. Bằng cách kết hợp Cấp quyền truy cập S3 với các vai trò công việc trên EMR trên Dịch vụ Kubernetes đàn hồi của Amazon (Amazon EKS) và EMR Serverless cũng như vai trò thời gian chạy cho các bước Amazon EMR bắt đầu với EMR 6.7.0, bạn có thể dễ dàng quản lý kiểm soát quyền truy cập cho từng công việc hoặc truy vấn riêng lẻ. Cấp quyền truy cập S3 có sẵn trên EMR 6.15.0 trở lên. Trước tiên, hãy chạy công việc Spark trên EMR trên EC2 với tư cách là kỹ sư phân tích của chúng tôi để chuyển đổi một số dữ liệu mẫu thành Parquet.

Đối với điều này, hãy sử dụng mã mẫu được cung cấp trong chuyển đổi.py. Tải tập tin và sao chép nó vào EMR_ARTIFACTS_BUCKET được tạo bởi ngăn xếp AWS CloudFormation. Chúng tôi sẽ gửi công việc của mình với vai trò ReadWrite AWS IAM. Lưu ý rằng đối với cụm EMR, chúng tôi đã định cấu hình S3 Access Grants để quay trở lại vai trò IAM nếu S3 Access Grants không cung cấp quyền truy cập. Các DATA_WRITER_ROLE đã có quyền truy cập đọc vào nhóm cấu phần phần mềm EMR thông qua chính sách IAM để nó có thể đọc tập lệnh của chúng tôi. Như trước đây, thay thế tất cả các giá trị bằng <> các ký hiệu từ Kết quả đầu ra tab của ngăn xếp CloudFormation của bạn.

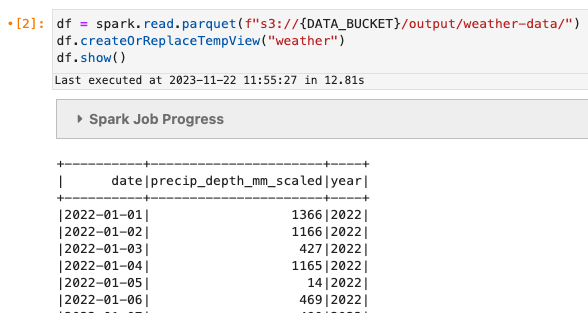

Sau khi công việc kết thúc, chúng ta sẽ thấy một số dữ liệu Parquet trong s3://<DATA_BUCKET>/output/weather-data/. Bạn có thể xem trạng thái công việc trong Các bước tab của Bảng điều khiển EMR.

Kịch bản demo 2: EMR Studio với ứng dụng EMR Serverless tương tác để phân tích dữ liệu

Bây giờ, hãy tiếp tục và đăng nhập vào EMR Studio rồi kết nối với ứng dụng EMR Serverless của bạn với vai trò thời gian chạy ReadOnly để phân tích dữ liệu từ kịch bản 1. Trước tiên, chúng ta cần kích hoạt điểm cuối tương tác trên ứng dụng Serverless của bạn.

- Chọn hình ba gạch EMRStudioURL trong Tab đầu ra của ngăn xếp AWS CloudFormation của bạn.

- Chọn Ứng dụng theo Không có máy chủ phần ở phía bên tay trái.

- Chọn hình ba gạch EMRBlog ứng dụng, sau đó Hoạt động thả xuống và Cấu hìnhe.

- Mở rộng Điểm cuối tương tác phần và đảm bảo rằng Kích hoạt điểm cuối tương tác được kiểm tra.

- Cuộn xuống và nhấp Định cấu hình ứng dụng để lưu các thay đổi của bạn.

- Quay lại trang Ứng dụng, chọn EMRBlog ứng dụng, sau đó Bắt đầu ứng dụng .

Tiếp theo, tạo một không gian làm việc mới trong Studio của chúng tôi.

- Chọn Không gian làm việc ở phía bên trái thì Tạo không gian làm việc .

- Nhập tên Workspace, để nguyên các giá trị mặc định còn lại và chọn Tạo không gian làm việc.

- Sau khi tạo không gian làm việc, nó sẽ khởi chạy trong tab mới sau vài giây.

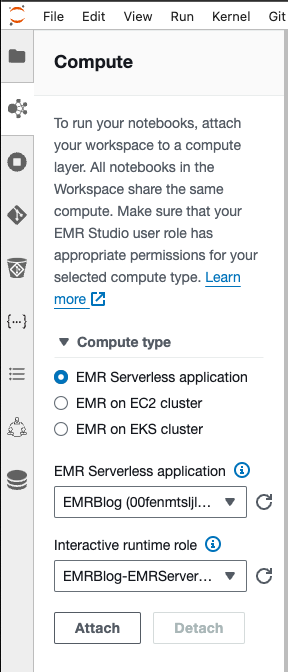

Bây giờ hãy kết nối Không gian làm việc của bạn với ứng dụng EMR Serverless của bạn.

- Chọn hình ba gạch Tính toán EMR ở phía bên trái như minh họa trong đoạn mã sau.

- Chọn EMR không có máy chủ như kiểu tính toán.

- Chọn EMRBlog ứng dụng và vai trò thời gian chạy bắt đầu bằng EMRBlog.

- Chọn Đính kèm. Cửa sổ sẽ được làm mới và bạn có thể mở một cửa sổ mới PySpark sổ tay và làm theo bên dưới. Để tự thực thi mã, hãy tải xuống Sổ tay AccessGrantsReadOnly.ipynb và tải nó lên không gian làm việc của bạn bằng cách sử dụng Tải lên tập tin trong trình duyệt tập tin.

Chúng ta hãy đọc nhanh dữ liệu.

Chúng ta sẽ thực hiện một phép tính đơn giản(*):

Bạn cũng có thể thấy rằng nếu chúng ta cố gắng ghi dữ liệu vào vị trí đầu ra, chúng ta sẽ gặp lỗi Amazon S3.

Mặc dù bạn cũng có thể cấp quyền truy cập tương tự thông qua chính sách AWS IAM, nhưng Amazon S3 Access Grants có thể hữu ích trong những trường hợp tổ chức của bạn không còn khả năng quản lý quyền truy cập thông qua IAM, muốn ánh xạ Quyền truy cập S3 tới các vai trò hoặc hiệu trưởng của Trung tâm nhận dạng IAM hoặc trước đây đã sử dụng EMR Ánh xạ vai trò của hệ thống tệp (EMRFS). Thông tin đăng nhập S3 Access Grants cũng tạm thời cung cấp quyền truy cập an toàn hơn vào dữ liệu của bạn. Ngoài ra, như minh họa bên dưới, quyền truy cập nhiều tài khoản cũng được hưởng lợi từ tính đơn giản của S3 Access Grants.

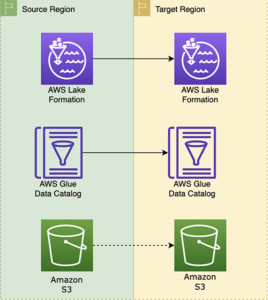

Kịch bản demo 3 – Truy cập nhiều tài khoản

Một trong những kiểu truy cập phổ biến khác là truy cập dữ liệu trên nhiều tài khoản. Mô hình này ngày càng trở nên phổ biến với sự xuất hiện của lưới dữ liệu, nơi người tạo và người tiêu dùng dữ liệu được phân cấp trên các tài khoản AWS khác nhau.

Trước đây, quyền truy cập nhiều tài khoản bắt buộc phải thiết lập các hành động vai trò giả định nhiều tài khoản phức tạp và nhà cung cấp thông tin xác thực tùy chỉnh khi định cấu hình công việc Spark của bạn. Với S3 Access Grants, chúng ta chỉ cần thực hiện những việc sau:

- Tạo vai trò và cụm công việc Amazon EMR trong tài khoản người tiêu dùng dữ liệu thứ hai

- Tài khoản nhà sản xuất dữ liệu cấp quyền truy cập vào tài khoản người tiêu dùng dữ liệu với chính sách tài nguyên phiên bản mới

- Tài khoản nhà sản xuất dữ liệu tạo quyền truy cập cho vai trò công việc của người tiêu dùng dữ liệu

Và thế là xong! Nếu bạn có sẵn tài khoản thứ hai, hãy tiếp tục và triển khai ngăn xếp AWS CloudFormation này trong tài khoản người tiêu dùng dữ liệu, để tạo vai trò công việc và ứng dụng EMR Serverless mới. Nếu không, chỉ cần làm theo dưới đây. Ngăn xếp AWS CloudFormation sẽ hoàn tất quá trình tạo sau chưa đầy một phút. Tiếp theo, hãy tiếp tục và cấp cho người tiêu dùng dữ liệu quyền truy cập vào phiên bản S3 Access Grants trong tài khoản nhà sản xuất dữ liệu của chúng tôi.

- Thay thế

<DATA_PRODUCER_ACCOUNT_ID>và<DATA_CONSUMER_ACCOUNT_ID>với ID tài khoản AWS gồm 12 chữ số có liên quan. - Bạn cũng có thể cần thay đổi vùng trong lệnh và chính sách.

- Sau đó cấp quyền truy cập ĐỌC vào thư mục đầu ra cho vai trò công việc EMR Serverless của chúng tôi trong tài khoản tiêu dùng dữ liệu.

Bây giờ chúng ta đã thực hiện xong việc đó, chúng ta có thể đọc dữ liệu trong tài khoản người tiêu dùng dữ liệu từ nhóm trong tài khoản nhà sản xuất dữ liệu. Chúng ta sẽ chỉ chạy một cách đơn giản COUNT(*) lại. Thay thế cái <APPLICATION_ID>, <DATA_CONSUMER_JOB_ROLE>và <DATA_CONSUMER_LOG_BUCKET> với các giá trị từ tab Đầu ra trên ngăn xếp AWS CloudFormation được tạo trong tài khoản thứ hai của bạn.

Và thay thế <DATA_PRODUCER_BUCKET> với nhóm từ tài khoản đầu tiên của bạn.

Đợi công việc đạt đến trạng thái hoàn thành, sau đó lấy nhật ký xuất chuẩn từ vùng lưu trữ của bạn, thay thế <APPLICATION_ID>, <JOB_RUN_ID> từ công việc trên, và <DATA_CONSUMER_LOG_BUCKET>.

Nếu bạn đang sử dụng máy chạy Unix và có khóa súng được cài đặt, thì bạn có thể sử dụng lệnh sau với tư cách là người dùng quản trị của mình.

Lưu ý rằng lệnh này chỉ sử dụng Chính sách vai trò AWS IAM chứ không sử dụng Cấp quyền truy cập Amazon S3.

Nếu không, bạn có thể sử dụng lấy-bảng điều khiển-cho-việc-chạy lệnh và mở URL kết quả trong trình duyệt của bạn để xem nhật ký xuất chuẩn Trình điều khiển trong tab Executors của Spark UI.

Dọn dẹp

Để tránh phát sinh chi phí trong tương lai cho các tài nguyên mẫu trong tài khoản AWS của bạn, hãy đảm bảo thực hiện các bước sau:

- Bạn phải xóa không gian làm việc Amazon EMR Studio được tạo ở phần đầu bài viết theo cách thủ công

- Làm trống các nhóm Amazon S3 được tạo bởi ngăn xếp AWS CloudFormation

- Đảm bảo bạn xóa Cấp quyền truy cập Amazon S3, chính sách tài nguyên và vị trí Cấp quyền truy cập S3 được tạo ở các bước trên bằng cách sử dụng

delete-access-grant,delete-access-grants-instance-resource-policy,delete-access-grants-locationvàdelete-access-grants-instancelệnh. - Xóa ngăn xếp AWS CloudFormation được tạo trong mỗi tài khoản

So sánh với Ánh xạ vai trò AWS IAM

Năm 2018, EMR đã giới thiệu tính năng ánh xạ vai trò EMRFS như một cách cung cấp ủy quyền cấp lưu trữ bằng cách định cấu hình EMRFS với nhiều vai trò IAM. Mặc dù hiệu quả nhưng việc ánh xạ vai trò yêu cầu quản lý cục bộ người dùng hoặc nhóm trên cụm EMR của bạn bên cạnh việc duy trì ánh xạ giữa các danh tính đó và vai trò IAM tương ứng của họ. Kết hợp với vai trò thời gian chạy trên EMR trên EC2 và vai trò công việc đối với EMR trên EKS và EMR không có máy chủ, giờ đây việc cấp quyền truy cập trực tiếp vào dữ liệu của bạn trên S3 cho người đứng đầu có liên quan trên cơ sở từng công việc trở nên dễ dàng hơn.

Kết luận

Trong bài đăng này, chúng tôi đã hướng dẫn bạn cách thiết lập và sử dụng Amazon S3 Access Grants với Amazon EMR để dễ dàng quản lý quyền truy cập dữ liệu cho khối lượng công việc Amazon EMR của bạn. Với S3 Access Grants và EMR, bạn có thể dễ dàng định cấu hình quyền truy cập vào dữ liệu trên S3 cho danh tính IAM hoặc sử dụng thư mục công ty trong Trung tâm nhận dạng IAM làm nguồn nhận dạng. S3 Access Grants được hỗ trợ trên EMR trên EC2, EMR trên EKS và EMR Serverless bắt đầu từ bản phát hành EMR 6.15.0.

Để tìm hiểu thêm, xem Quyền truy cập S3 và Tài liệu EMR và vui lòng đặt bất kỳ câu hỏi nào trong phần bình luận!

Giới thiệu về tác giả

Damon Cortesi là Người ủng hộ nhà phát triển chính của Amazon Web Services. Anh ấy xây dựng các công cụ và nội dung để giúp cuộc sống của các kỹ sư dữ liệu trở nên dễ dàng hơn. Khi không làm việc chăm chỉ, anh vẫn xây dựng đường dẫn dữ liệu và chia nhỏ nhật ký khi rảnh rỗi.

Damon Cortesi là Người ủng hộ nhà phát triển chính của Amazon Web Services. Anh ấy xây dựng các công cụ và nội dung để giúp cuộc sống của các kỹ sư dữ liệu trở nên dễ dàng hơn. Khi không làm việc chăm chỉ, anh vẫn xây dựng đường dẫn dữ liệu và chia nhỏ nhật ký khi rảnh rỗi.

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- nguồn: https://aws.amazon.com/blogs/big-data/use-amazon-emr-with-s3-access-grants-to-scale-spark-access-to-amazon-s3/

- : có

- :là

- :không phải

- :Ở đâu

- $ LÊN

- 1

- 10

- 100

- 107

- 11

- 1232

- 15%

- 20

- 2018

- 500

- 7

- 8

- a

- Giới thiệu

- ở trên

- truy cập

- Quản lý truy cập

- Truy cập dữ liệu

- có thể truy cập

- truy cập

- Tài khoản

- Trợ Lý Giám Đốc

- công nhận

- ngang qua

- Hoạt động

- hành động

- Ngoài ra

- địa chỉ

- hành chính

- biện hộ

- một lần nữa

- trước

- Tất cả

- cho phép

- cho phép

- dọc theo

- Ngoài ra

- đàn bà gan dạ

- Amazon EC2

- Dịch vụ Kubernetes đàn hồi của Amazon

- Amazon EMR

- Amazon Web Services

- an

- Các nhà phân tích

- phân tích

- phân tích

- và

- Thông báo

- Một

- bất kì

- Apache

- Apache Spark

- Các Ứng Dụng

- các ứng dụng

- khoảng

- kiến trúc

- LÀ

- AS

- xin

- liên kết

- đảm đương

- At

- ủy quyền

- có sẵn

- tránh

- AWS

- Hình thành đám mây AWS

- trở lại

- cơ sở

- BE

- trở nên

- trước

- Bắt đầu

- phía dưới

- Lợi ích

- Hơn

- giữa

- trình duyệt

- xây dựng

- kinh doanh

- nhưng

- nút

- by

- CAN

- trường hợp

- Trung tâm

- thay đổi

- Những thay đổi

- đã kiểm tra

- Chọn

- Nhấp chuột

- khách hàng

- đám mây

- cụm

- mã

- kết hợp

- kết hợp

- Chung

- hoàn thành

- Hoàn thành

- phức tạp

- Tính

- cấu hình

- cấu hình

- Kết nối

- người tiêu dùng

- Người tiêu dùng

- nội dung

- tiếp tục

- điều khiển

- chuyển đổi

- Doanh nghiệp

- Tương ứng

- Chi phí

- tạo

- tạo ra

- tạo ra

- Tạo

- Credentials

- khách hàng

- khách hàng

- dữ liệu

- truy cập dữ liệu

- Phân quyền

- Mặc định

- mặc định

- triển khai

- triển khai

- Nhà phát triển

- khác nhau

- trực tiếp

- do

- tài liệu hướng dẫn

- thực hiện

- xuống

- tải về

- trình điều khiển

- e

- mỗi

- dễ dàng hơn

- dễ dàng

- dễ dàng

- hiệu lực

- Hiệu quả

- sự xuất hiện

- cho phép

- Điểm cuối

- thi hành

- ky sư

- Kỹ sư

- Nâng cao

- đảm bảo

- môi trường

- lôi

- Ether (ETH)

- Ngay cả

- ví dụ

- thi hành

- Rơi

- Thời trang

- cảm thấy

- vài

- Lĩnh vực

- Tập tin

- Các tập tin

- lọc

- Cuối cùng

- Tìm kiếm

- hoàn thành

- Tên

- theo

- tiếp theo

- Trong

- Miễn phí

- từ

- tương lai

- cửa ngõ

- tạo ra

- được

- Cho

- Go

- đi

- có

- cấp

- cấp

- tài trợ

- Nhóm

- Các nhóm

- tiện dụng

- Cứng

- Có

- he

- giúp đỡ

- cao

- của mình

- Tổ ong

- Độ đáng tin của

- Hướng dẫn

- HTML

- HTTPS

- i

- IAM

- ID

- danh tính

- Bản sắc

- quản lý danh tính và truy cập

- id

- if

- nhập khẩu

- quan trọng

- in

- lên

- hệ thống riêng biệt,

- thông tin

- ví dụ

- thay vì

- hội nhập

- tương tác

- Giao thức

- trong

- giới thiệu

- IT

- Việc làm

- việc làm

- jpg

- chỉ

- Key

- Kubernetes

- một lát sau

- mới nhất

- phóng

- LEARN

- Rời bỏ

- niveaux

- Lượt thích

- LIMIT

- Dòng

- cuộc sống

- tại địa phương

- địa điểm thư viện nào

- đăng nhập

- đăng nhập

- máy

- duy trì

- làm cho

- quản lý

- quản lý

- quản lý

- thủ công

- nhiều

- bản đồ

- lập bản đồ

- Có thể..

- mắt lưới

- phút

- phút

- chi tiết

- nhiều

- phải

- tên

- cần thiết

- Cần

- mạng

- Mới

- tiếp theo

- Không

- ghi

- máy tính xách tay

- máy tính xách tay

- tại

- of

- on

- hàng loạt

- ONE

- có thể

- mở

- Các lựa chọn

- or

- gọi món

- cơ quan

- Nền tảng khác

- vfoXNUMXfipXNUMXhfpiXNUMXufhpiXNUMXuf

- đầu ra

- kết quả đầu ra

- bên ngoài

- riêng

- trang

- một phần

- riêng

- Họa tiết

- mô hình

- cho phép

- quyền

- Nơi

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- vừa lòng

- Chính sách

- điều luật

- Bài đăng

- trước đây

- Hiệu trưởng

- hiệu trưởng

- riêng

- sản xuất

- Các nhà sản xuất

- cho

- cung cấp

- nhà cung cấp dịch vụ

- nhà cung cấp

- cung cấp

- cung cấp

- công khai

- mục đích

- truy vấn

- Câu hỏi

- Nhanh chóng

- đạt

- Đọc

- Người đọc

- đề cập

- khu

- đăng ký

- phát hành

- có liên quan

- còn lại

- thay thế

- yêu cầu

- cần phải

- tài nguyên

- Thông tin

- phản ứng

- kết quả

- Vai trò

- vai trò

- Route

- chạy

- chạy

- tương tự

- Lưu

- Quy mô

- kịch bản

- kịch bản

- phạm vi

- kịch bản

- Thứ hai

- giây

- Bí mật

- Phần

- an toàn

- an ninh

- xem

- chọn

- Không có máy chủ

- dịch vụ

- DỊCH VỤ

- phiên

- định

- thiết lập

- thiết lập

- Chia sẻ

- nên

- hiển thị

- cho thấy

- thể hiện

- bên

- tương tự

- Đơn giản

- đơn giản

- đơn giản hóa

- tình huống

- đoạn

- So

- một số

- nguồn

- Spark

- riêng

- đặc biệt

- Tách

- SQL

- ngăn xếp

- Stacks

- bắt đầu

- Bắt đầu

- bắt đầu

- Tiểu bang

- Tuyên bố

- Trạng thái

- Các bước

- Vẫn còn

- là gắn

- phòng thu

- trình

- mạng con

- thành công

- Hỗ trợ

- chắc chắn

- hệ thống

- Hãy

- mất

- mẫu

- tạm thời

- thử nghiệm

- việc này

- Sản phẩm

- cung cấp their dịch

- sau đó

- Kia là

- họ

- điều này

- những

- Thông qua

- thời gian

- đến

- công cụ

- Dịch

- thử

- hai

- kiểu

- loại

- ui

- Dưới

- URL

- sử dụng

- đã sử dụng

- người sử dang

- Người sử dụng

- sử dụng

- sử dụng

- sử dụng

- giá trị

- Các giá trị

- phiên bản

- thông qua

- Xem

- ảo

- đi bộ

- đi bộ

- muốn

- Đường..

- we

- Thời tiết

- web

- các dịch vụ web

- TỐT

- Điều gì

- Là gì

- khi nào

- cái nào

- trong khi

- sẽ

- cửa sổ

- với

- Công việc

- công trinh

- viết

- nhà văn

- khoai mỡ

- năm

- bạn

- trên màn hình

- mình

- zephyrnet