Một biến thể mới của phần mềm độc hại “Gh0st RAT” khét tiếng đã được xác định trong các cuộc tấn công gần đây nhắm vào người Hàn Quốc và Bộ Ngoại giao ở Uzbekistan.

Nhóm Trung Quốc “C.Rufus Security Team” lần đầu tiên phát hành Gh0st RAT trên Web mở vào tháng 2008 năm XNUMX. Đáng chú ý là nó vẫn còn được sử dụng cho đến ngày nay, đặc biệt là trong và xung quanh Trung Quốc, mặc dù ở dạng sửa đổi.

Ví dụ, kể từ cuối tháng 0, một nhóm có liên kết chặt chẽ với Trung Quốc đã phân phối Gh0st RAT được sửa đổi được coi là “SugarGhXNUMXst RAT”. Theo nghiên cứu từ Cisco Talos, kẻ đe dọa này thả biến thể thông qua các phím tắt Windows có JavaScript, đồng thời đánh lạc hướng các mục tiêu bằng các tài liệu mồi nhử tùy chỉnh.

Bản thân phần mềm độc hại này về cơ bản vẫn là công cụ hiệu quả, giống như trước đây, mặc dù giờ đây nó có một số đề can mới để giúp vượt qua phần mềm chống vi-rút.

Bẫy của SugarGh0st RAT

Bốn mẫu SugarGh0st, có khả năng được gửi qua lừa đảo, đến các máy được nhắm mục tiêu dưới dạng kho lưu trữ được nhúng với các tệp lối tắt Windows LNK. LNK ẩn JavaScript độc hại, khi mở sẽ làm rơi một tài liệu mồi nhử - nhắm mục tiêu đến khán giả chính phủ Hàn Quốc hoặc Uzbek - và tải trọng.

Giống như tiền thân của nó - Trojan truy cập từ xa có nguồn gốc từ Trung Quốc, được phát hành lần đầu tiên ra công chúng vào tháng 2008 năm 0 - SugarGh32st là một cỗ máy gián điệp sạch sẽ, đa công cụ. Thư viện liên kết động (DLL) XNUMX bit được viết bằng C++, bắt đầu bằng cách thu thập dữ liệu hệ thống, sau đó mở ra khả năng truy cập từ xa đầy đủ.

Những kẻ tấn công có thể sử dụng SugarGh0st để lấy bất kỳ thông tin nào chúng muốn về máy bị xâm nhập hoặc bắt đầu, chấm dứt hoặc xóa các quy trình mà máy đang chạy. Họ có thể sử dụng nó để tìm, lọc và xóa các tệp cũng như xóa mọi nhật ký sự kiện để che giấu bằng chứng pháp lý thu được. Cửa sau được trang bị keylogger, trình chụp màn hình, phương tiện truy cập vào camera của thiết bị và nhiều chức năng hữu ích khác để thao tác chuột, thực hiện thao tác Windows gốc hoặc đơn giản là chạy các lệnh tùy ý.

Nick Biasini, người đứng đầu bộ phận tiếp cận cộng đồng của Cisco Talos, cho biết: “Điều khiến tôi lo ngại nhất là cách nó được thiết kế đặc biệt để tránh các phương pháp phát hiện trước đó”. Đặc biệt, với biến thể mới này, “họ đã nỗ lực làm những việc có thể thay đổi cách hoạt động của tính năng phát hiện lõi”.

Không phải SugarGh0st có bất kỳ cơ chế trốn tránh đặc biệt mới nào. Thay vào đó, những thay đổi nhỏ về mặt thẩm mỹ làm cho nó trông khác với các biến thể trước đó, chẳng hạn như thay đổi giao thức truyền thông lệnh và điều khiển (C2) sao cho thay vì 5 byte, các tiêu đề gói mạng dành 8 byte đầu tiên dưới dạng byte ma thuật (danh sách các chữ ký tập tin, được sử dụng để xác nhận nội dung của tập tin). Biasini nói: “Đó chỉ là một cách rất hiệu quả để thử và đảm bảo rằng công cụ bảo mật hiện tại của bạn sẽ không phát hiện ra vấn đề này ngay lập tức”.

Những ám ảnh cũ của Gh0st RAT

Trở lại tháng 2008 năm XNUMX, văn phòng của Đức Đạt Lai Lạt Ma đã tiếp cận một nhà nghiên cứu bảo mật (không, đây không phải là khởi đầu của một trò đùa tồi tệ).

Nhân viên của nó đã bị tấn công bởi các email lừa đảo. Các ứng dụng của Microsoft gặp sự cố mà không có lời giải thích trong toàn tổ chức. Một nhà sư nhớ lại xem máy tính của anh ấy tự mở Microsoft Outlook, đính kèm tài liệu vào email và gửi email đó đến một địa chỉ không được nhận dạng, tất cả đều không có sự nhập liệu của anh ấy.

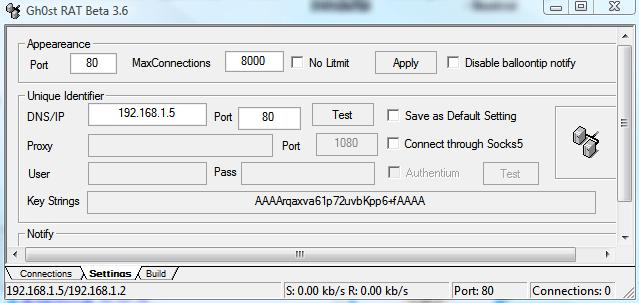

Giao diện người dùng bằng tiếng Anh của mô hình Gh0st RAT beta. Nguồn: Trend Micro EU qua Wayback Machine

Biasini cho biết, Trojan được sử dụng trong chiến dịch liên kết quân sự của Trung Quốc chống lại các tu sĩ Tây Tạng đã đứng vững trước thử thách của thời gian vì một số lý do.

“Các nhóm phần mềm độc hại nguồn mở tồn tại lâu dài vì các tác nhân có được một phần mềm độc hại có đầy đủ chức năng mà họ có thể thao túng khi thấy phù hợp. Nó cũng cho phép những người không biết cách viết phần mềm độc hại vào tận dụng nội dung này miễn phí," anh ấy giải thích.

Ông cho biết thêm, Gh0st RAT đặc biệt nổi bật là “một RAT rất hữu dụng, được xây dựng rất tốt”.

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- nguồn: https://www.darkreading.com/threat-intelligence/new-spookier-gh0st-rat-uzbekistan-south-korea

- : có

- :là

- $ LÊN

- 2008

- 7

- 8

- a

- Giới thiệu

- truy cập

- truy cập

- ngang qua

- diễn viên

- địa chỉ

- Thêm

- Giao

- chống lại

- Tất cả

- cho phép

- Ngoài ra

- an

- và

- antivirus

- Phần mềm Antivirus

- bất kì

- xuất hiện

- các ứng dụng

- tài liệu lưu trữ

- xung quanh

- AS

- đính kèm

- Các cuộc tấn công

- điều trần

- Tháng Tám

- xa

- cửa sau

- Bad

- bởi vì

- được

- Bắt đầu

- được

- beta

- by

- C + +

- máy ảnh

- Chiến dịch

- CAN

- khả năng

- thay đổi

- Những thay đổi

- thay đổi

- Trung Quốc

- Trung Quốc

- Cisco

- giống cá lăng

- Thu

- đến

- Giao tiếp

- Thỏa hiệp

- máy tính

- liên quan đến

- Xác nhận

- nội dung

- Trung tâm

- Crashing

- tùy chỉnh

- không gian mạng

- dữ liệu

- đề can

- coi

- giao

- thiết kế

- mong muốn

- Phát hiện

- thiết bị

- khác nhau

- phân phối

- do

- tài liệu

- tài liệu

- don

- Cửa

- Giọt

- năng động

- Hiệu quả

- nỗ lực

- nhúng

- nhân viên

- Tiếng Anh

- gián điệp

- Ether (ETH)

- EU

- trốn tránh

- Sự kiện

- BAO GIỜ

- bằng chứng

- hiện tại

- Giải thích

- giải thích

- gia đình

- vài

- Tập tin

- Các tập tin

- Tìm kiếm

- Tên

- phù hợp với

- Trong

- nước ngoài

- Pháp y

- 4

- từ

- Full

- đầy đủ

- chức năng

- chức năng

- được

- Toàn cầu

- đi

- Chính phủ

- Nhóm

- he

- cái đầu

- tiêu đề

- giúp đỡ

- Ẩn giấu

- của mình

- Độ đáng tin của

- Hướng dẫn

- HTML

- http

- HTTPS

- xác định

- hình ảnh

- in

- ô nhục

- thông tin

- đầu vào

- ví dụ

- thay vì

- isn

- IT

- ITS

- chính nó

- JavaScript

- chỉ

- Biết

- Tiếng Hàn

- Ngôn ngữ

- phần lớn

- Trễ, muộn

- Thư viện

- Có khả năng

- LINK

- liên kết

- Danh sách

- sống

- dài

- máy

- Máy móc

- ma thuật

- làm cho

- phần mềm độc hại

- thao túng

- Tháng Ba

- mặt nạ

- me

- có nghĩa

- cơ chế

- phương pháp

- vi

- microsoft

- Might

- Bộ

- nhỏ

- kiểu mẫu

- sửa đổi

- hầu hết

- chuột

- tự nhiên

- mạng

- Mới

- nick

- Không

- tiểu thuyết

- tại

- of

- Office

- Xưa

- on

- ONE

- mở

- mã nguồn mở

- mở

- mở ra

- hoạt động

- or

- cơ quan

- Xuất xứ

- Nền tảng khác

- ra

- Outlook

- tiếp cận

- riêng

- riêng

- đặc biệt

- qua

- người

- biểu diễn

- Lừa đảo

- chọn

- mảnh

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- Rất nhiều

- trước

- Trước khi

- Quy trình

- tổ tiên

- giao thức

- công khai

- CON CHUỘT

- hơn

- lý do

- gần đây

- phát hành

- xa

- truy cập từ xa

- nghiên cứu

- nhà nghiên cứu

- Dự trữ

- kết quả

- ngay

- chạy

- s

- tương tự

- nói

- an ninh

- xem

- gửi

- Tháng Chín

- Chữ ký

- đơn giản

- lẻn

- Phần mềm

- một số

- nguồn

- miền Nam

- đặc biệt

- Thể thao

- đứng

- Bắt đầu

- Vẫn còn

- mạnh mẽ

- như vậy

- chắc chắn

- hệ thống

- T

- talos

- nhắm mục tiêu

- nhắm mục tiêu

- mục tiêu

- nhóm

- thử nghiệm

- việc này

- Sản phẩm

- cung cấp their dịch

- sau đó

- họ

- điều

- điều

- điều này

- Tuy nhiên?

- mối đe dọa

- thời gian

- đến

- bây giờ

- mất

- công cụ

- khuynh hướng

- Trend Micro

- Trojan

- thử

- ui

- trên

- sử dụng

- đã sử dụng

- người uzbek

- uzbekistan

- biến thể

- rất

- thông qua

- xem

- Đường..

- là

- cái nào

- trong khi

- CHÚNG TÔI LÀ

- cửa sổ

- với

- không có

- Công việc

- sẽ

- viết

- viết

- trên màn hình

- zephyrnet