Còn nhớ khi một cặp tin tặc đạo đức chiếm đoạt từ xa một chiếc xe Jeep Cherokee khi nó đang được lái trên đường cao tốc gần trung tâm thành phố St. Louis vào năm 2015? Câu chuyện phía sau là, những “tin tặc”, các nhà nghiên cứu bảo mật Charlie Miller và Chris Valasek, đã tiếp cận các nhà sản xuất xe vài năm trước khi đạt được thành tích nổi tiếng của họ, cảnh báo về những rủi ro mà các lỗ hổng bảo mật gây ra cho xe hơi. Tuy nhiên, các nhà sản xuất vào thời điểm đó không coi ô tô là mục tiêu của các cuộc tấn công mạng.

Với số lượng nội dung phần cứng và phần mềm cho phép tự động hóa nhiều hơn, các phương tiện thực sự có nhiều điểm tiềm ẩn về lỗ hổng bảo mật — giống như nhiều thiết bị IoT được kết nối thông minh khác của chúng tôi. Chúng ta hãy xem xét các khu vực ô tô quan trọng cần được bảo vệ, tại sao điều quan trọng là phải ghi nhớ an ninh khi bắt đầu sớm trong chu trình thiết kế và cách bạn có thể bảo vệ toàn bộ chiếc xe từ cản này sang cản khác.

ECU: Không thể cưỡng lại đối với Tin tặc

Chúng ta có thể bắt đầu thảo luận với bộ điều khiển điện tử (ECU), hệ thống nhúng trong thiết bị điện tử ô tô điều khiển hệ thống điện hoặc hệ thống con trên xe. Không có gì lạ khi các phương tiện hiện đại có tới 100 ECU chạy các chức năng đa dạng như phun nhiên liệu, kiểm soát nhiệt độ, phanh và phát hiện đối tượng. Theo truyền thống, các ECU được thiết kế mà không yêu cầu chúng xác nhận các thực thể mà chúng giao tiếp; thay vào đó, họ chỉ đơn giản là chấp nhận các lệnh từ và chia sẻ thông tin với bất kỳ thực thể nào trên cùng một bus dây. Mạng phương tiện không được coi là mạng truyền thông theo nghĩa, chẳng hạn như internet. Tuy nhiên, quan niệm sai lầm này đã tạo ra lỗ hổng lớn nhất.

Trở lại với Hack xe Jeep, Miller và Valasek bắt đầu chứng minh ECU có thể bị tấn công dễ dàng như thế nào. Đầu tiên, họ khai thác một lỗ hổng trong phần mềm trên bộ xử lý vô tuyến thông qua mạng di động, sau đó chuyển sang hệ thống thông tin giải trí và cuối cùng là nhắm mục tiêu vào các ECU để ảnh hưởng đến phanh và lái. Điều đó đủ để khiến ngành công nghiệp ô tô bắt đầu chú ý hơn đến an ninh mạng.

Ngày nay, các ECU thường được thiết kế với các cổng, để chỉ những thiết bị đáng lẽ phải nói chuyện với nhau mới làm như vậy. Điều này cho thấy một cách tiếp cận tốt hơn nhiều so với việc có một mạng lưới rộng mở trong xe.

Cách các hệ thống thông tin giải trí có thể được khai thác

Ngoài ECU, ô tô có thể bao gồm các lỗ hổng khác có thể cho phép kẻ xấu nhảy lò cò từ một thiết bị bên trong xe sang một thiết bị khác. Hãy xem xét hệ thống thông tin giải trí, được kết nối với mạng di động cho các hoạt động như:

- Cập nhật chương trình cơ sở cho ô tô từ các nhà sản xuất xe

- Dịch vụ hỗ trợ bên đường dựa trên vị trí và dịch vụ chẩn đoán phương tiện từ xa

- Ngày càng có nhiều chức năng trong tương lai, giữa phương tiện và phương tiện

Vấn đề là, các hệ thống thông tin giải trí cũng có xu hướng được kết nối với các hệ thống quan trọng khác nhau của xe để cung cấp cho người lái dữ liệu vận hành, chẳng hạn như thông tin về hiệu suất động cơ, cũng như các điều khiển, từ hệ thống điều khiển khí hậu và điều hướng đến những hệ thống liên quan đến chức năng lái xe . Hệ thống thông tin giải trí cũng ngày càng có một số mức độ tích hợp với bảng điều khiển — với bảng điều khiển hiện đại trở thành một thành phần của màn hình thông tin giải trí. Với tất cả các kết nối tồn tại trong hệ thống phụ của phương tiện này và phần mềm mạnh mẽ, đầy đủ tính năng trên chúng thực hiện các chức năng này, rất có thể ai đó sẽ khai thác lỗ hổng để xâm nhập vào chúng.

Bảo vệ mạng trong xe

Để ngăn chặn các cuộc tấn công như vậy, điều quan trọng là phải áp dụng các kiểm soát truy cập vật lý hoặc logic về loại thông tin nào được trao đổi giữa các hệ thống con đặc quyền hơn và ít hơn của mạng. Để đảm bảo rằng thông tin liên lạc là xác thực, điều quan trọng đối với các mạng trong xe là phải tận dụng kinh nghiệm bảo mật có được trong 30 năm qua trong thế giới mạng bằng cách kết hợp mật mã mạnh với nhận dạng và xác thực mạnh mẽ. Tất cả các biện pháp này nên được lên kế hoạch sớm trong chu kỳ thiết kế để cung cấp một nền tảng bảo mật vững chắc cho hệ thống. Làm như vậy sớm ít tốn công sức, ít tốn kém hơn và được xem xét hiệu quả hơn về rủi ro tồn đọng so với việc kết hợp các biện pháp an ninh từng phần để giải quyết các vấn đề nảy sinh sau đó.

Sự phổ biến ngày càng tăng của Ethernet cho các mạng trong xe là một sự phát triển tích cực. Ethernet đi kèm với một số tiết kiệm chi phí và một số mô hình mạng mạnh mẽ hỗ trợ tốc độ cần thiết cho các ứng dụng như hệ thống hỗ trợ người lái nâng cao (ADAS) và lái xe tự động, cũng như các ứng dụng ngày càng tăng của hệ thống thông tin giải trí. Một phần của tiêu chuẩn Ethernet cung cấp cho các thiết bị tự nhận dạng và chứng minh danh tính của chúng trước khi chúng được phép tham gia mạng và thực hiện bất kỳ chức năng quan trọng nào.

Các phương pháp hay nhất về an ninh mạng cho ô tô của NHTSA

Sản phẩm Cục Quản lý An toàn Giao thông Đường cao tốc Quốc gia (NHTSA) đề xuất một phương pháp tiếp cận an ninh mạng ô tô nhiều lớp, với sự thể hiện tốt hơn hệ thống trong xe như một mạng lưới các hệ thống con được kết nối mà mỗi hệ thống có thể dễ bị tấn công mạng. Trong bản cập nhật của nó báo cáo thực tiễn tốt nhất về an ninh mạng được phát hành trong tháng này, NHSTA đưa ra các khuyến nghị khác nhau liên quan đến các biện pháp bảo vệ an ninh mạng cơ bản cho các phương tiện. Nhiều người trong số này dường như là những thực hành thông thường để phát triển các hệ thống quan trọng, nhưng những thực hành này đã (và thậm chí tiếp tục) vắng bóng một cách đáng ngạc nhiên. Trong số các đề xuất cho một tư thế nhận thức về mạng hơn:

- Giới hạn quyền truy cập của nhà phát triển / gỡ lỗi trong các thiết bị sản xuất. Một ECU có thể được truy cập thông qua một cổng gỡ lỗi đang mở hoặc thông qua một bảng điều khiển nối tiếp, và thường thì quyền truy cập này ở mức hoạt động đặc quyền. Nếu quyền truy cập cấp nhà phát triển là cần thiết trong các thiết bị sản xuất, thì giao diện gỡ lỗi và kiểm tra phải được bảo vệ thích hợp để yêu cầu ủy quyền của người dùng đặc quyền.

- Bảo vệ các khóa mật mã và các bí mật khác. Bất kỳ khóa mật mã hoặc mật khẩu nào có thể cung cấp mức truy cập trái phép, nâng cao vào các nền tảng máy tính của xe phải được bảo vệ khỏi bị tiết lộ. Bất kỳ chìa khóa nào từ nền tảng máy tính của một chiếc xe sẽ không cung cấp quyền truy cập vào nhiều phương tiện. Điều này ngụ ý rằng cần phải có một chiến lược quản lý chìa khóa cẩn thận dựa trên các chìa khóa duy nhất và các bí mật khác trong mỗi chiếc xe, và thậm chí cả hệ thống phụ.

- Kiểm soát truy cập chẩn đoán bảo dưỡng xe. Hạn chế các tính năng chẩn đoán ở một chế độ vận hành cụ thể của xe càng nhiều càng tốt để đạt được mục đích đã định của tính năng liên quan. Thiết kế các tính năng như vậy để loại bỏ hoặc giảm thiểu các phân nhánh nguy hiểm tiềm ẩn nếu chúng bị lạm dụng hoặc lạm dụng.

- Kiểm soát quyền truy cập vào phần sụn. Áp dụng các phương pháp mã hóa bảo mật tốt và sử dụng các công cụ hỗ trợ các kết quả bảo mật trong quá trình phát triển của họ.

- Hạn chế khả năng sửa đổi chương trình cơ sở, bao gồm cả dữ liệu quan trọng. Việc hạn chế khả năng sửa đổi chương trình cơ sở khiến cho những kẻ xấu cài đặt phần mềm độc hại trên xe trở nên khó khăn hơn.

- Kiểm soát thông tin liên lạc nội bộ xe. Nếu có thể, hãy tránh gửi các tín hiệu an toàn dưới dạng thông báo trên các bus dữ liệu chung. Nếu thông tin an toàn đó phải được chuyển qua một bus truyền thông, thông tin phải nằm trên các bus truyền thông được phân đoạn từ bất kỳ ECU xe nào có giao diện mạng bên ngoài. Đối với các tin nhắn an toàn quan trọng, hãy áp dụng một chương trình xác thực tin nhắn để hạn chế khả năng giả mạo tin nhắn.

Báo cáo thực tiễn tốt nhất về an ninh mạng của NHTSA cung cấp một điểm khởi đầu tốt để củng cố các ứng dụng ô tô. Tuy nhiên, nó không phải là một cuốn sách công thức, cũng không phải là nó toàn diện. NHTSA cũng khuyến nghị rằng ngành công nghiệp này nên tuân theo Viện Tiêu chuẩn và Công nghệ Quốc gia (NIST's) Khung an ninh mạng, công ty tư vấn về việc phát triển các biện pháp bảo vệ an ninh mạng phân lớp cho các phương tiện dựa trên năm chức năng chính: xác định, bảo vệ, phát hiện, phản hồi và phục hồi. Ngoài ra, các tiêu chuẩn như ISO SAE 21434 An ninh mạng đối với phương tiện giao thông đường bộ, theo một số cách tương đồng với tiêu chuẩn an toàn chức năng ISO 26262, cũng đưa ra hướng quan trọng.

Giúp bạn bảo vệ thiết kế SoC ô tô của mình

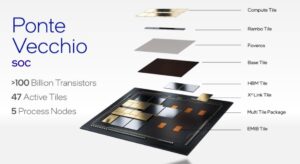

Các nhà sản xuất xe có các mức độ chuyên môn khác nhau về an ninh mạng nội bộ. Một số vẫn chọn thêm một lớp bảo mật vào thiết kế ô tô của họ ở gần cuối quá trình thiết kế; tuy nhiên, việc chờ đợi cho đến khi một thiết kế gần như được hoàn thành có thể để lại các điểm lỗ hổng chưa được khắc phục và có thể bị tấn công. Thiết kế bảo mật từ nền tảng có thể tránh tạo ra các hệ thống dễ bị tấn công (xem hình bên dưới để mô tả các lớp bảo mật cần thiết để bảo vệ SoC ô tô). Hơn nữa, điều quan trọng là phải đảm bảo rằng an ninh sẽ tồn tại lâu dài khi các phương tiện lưu thông trên đường (trung bình là 11 năm).

Các lớp bảo mật cần thiết để bảo vệ SoC ô tô.

với chúng tôi lịch sử lâu đời của việc hỗ trợ các thiết kế SoC ô tô, Synopsys có thể giúp bạn phát triển chiến lược và kiến trúc để triển khai mức độ bảo mật cao hơn trong các thiết kế của bạn. Ngoài chuyên môn kỹ thuật của chúng tôi, các giải pháp liên quan của chúng tôi trong lĩnh vực này bao gồm:

Những chiếc xe được kết nối là một phần của sự kết hợp này nên được làm cho khả năng chống lại các cuộc tấn công trở nên bền bỉ và cứng cáp hơn. Mặc dù an toàn chức năng đã trở thành một lĩnh vực trọng tâm quen thuộc của ngành công nghiệp, nhưng đã đến lúc an ninh mạng phải nằm trong kế hoạch ban đầu cho các hệ thống và silicon ô tô. Rốt cuộc, bạn không thể có một chiếc xe an toàn nếu nó cũng không an toàn.

Để tìm hiểu thêm thăm Tóm tắt DesignWare Security IP.

Ngoài ra đọc:

Mã hóa danh tính và dữ liệu cho bảo mật PCIe và CXL

Xử lý ngôn ngữ tự nhiên hiệu suất cao (NLP) trong các hệ thống nhúng có hạn chế

Loạt bài giảng: Thiết kế ADC xen kẽ theo thời gian cho các ứng dụng ô tô 5G

Chia sẻ bài đăng này qua: Nguồn: https://semiwiki.com/eda/synopsys/307428-why-its-critical-to-design-in-security-early-to-protect-automotive-systems-from-hackers/

- 100

- 11

- 5G

- truy cập

- ngang qua

- hoạt động

- Ngoài ra

- địa chỉ

- tiên tiến

- Tất cả

- trong số

- Một

- các ứng dụng

- phương pháp tiếp cận

- kiến trúc

- KHU VỰC

- xung quanh

- Các cuộc tấn công

- Authentic

- Xác thực

- ủy quyền

- Tự động hóa

- ô tô

- ngành công nghiệp ô tô

- tự trị

- Trung bình cộng

- được

- BEST

- thực hành tốt nhất

- lớn nhất

- xe buýt

- Xe buýt

- xe hơi

- xe ô tô

- Lập trình

- Chung

- Giao tiếp

- Truyền thông

- thành phần

- máy tính

- Kết nối

- An ủi

- nội dung

- tiếp tục

- có thể

- Tạo

- quan trọng

- mật mã

- Tấn công mạng

- Tấn công mạng

- An ninh mạng

- dữ liệu

- Thiết kế

- thiết kế

- thiết kế

- Phát hiện

- phát triển

- phát triển

- Phát triển

- thiết bị

- Thiết bị (Devices)

- Downtown

- điều khiển

- trình điều khiển

- lái xe

- Đầu

- Thiết bị điện tử

- cho phép

- mã hóa

- kinh nghiệm

- chuyên môn

- Khai thác

- Đặc tính

- Tính năng

- Hình

- Cuối cùng

- Tên

- Tập trung

- theo

- Nền tảng

- Nhiên liệu

- Full

- chức năng

- tương lai

- tốt

- tấn

- tin tặc

- phần cứng

- có

- giúp đỡ

- lịch sử

- Độ đáng tin của

- HTTPS

- Xác định

- xác định

- thực hiện

- quan trọng

- Bao gồm

- ngành công nghiệp

- thông tin

- hội nhập

- Internet

- iốt

- thiết bị iot

- IT

- xe jeep

- tham gia

- Key

- phím

- nhân công

- Ngôn ngữ

- LEARN

- Cấp

- niveaux

- dài

- phần mềm độc hại

- quản lý

- tâm

- chi tiết

- quốc dân

- Ngôn ngữ tự nhiên

- Xử lý ngôn ngữ tự nhiên

- THÔNG TIN

- Gần

- cần thiết

- mạng

- mạng lưới

- mạng

- nlp

- Phát hiện đối tượng

- mở

- Nền tảng khác

- Mật khẩu

- hiệu suất

- vật lý

- lập kế hoạch

- nền tảng

- Nền tảng

- mạnh mẽ

- Hiệu trưởng

- quá trình

- Quy trình

- Sản lượng

- bảo vệ

- cho

- cung cấp

- radio

- khác nhau,

- công thức

- Phục hồi

- phát hành

- báo cáo

- Nguy cơ

- chạy

- an toàn

- Sự An Toàn

- an ninh

- nhà nghiên cứu bảo mật

- ý nghĩa

- Loạt Sách

- định

- chia sẻ

- thông minh

- So

- Phần mềm

- Giải pháp

- Một người nào đó

- tiêu chuẩn

- Bắt đầu

- Câu chuyện

- Chiến lược

- mạnh mẽ

- hỗ trợ

- hệ thống

- hệ thống

- nói

- Tập

- Kỹ thuật

- thử nghiệm

- Tương lai

- Thông qua

- TIE

- thời gian

- công cụ

- giao thông

- độc đáo

- Cập nhật

- Người sử dụng

- xe

- Xe cộ

- Lỗ hổng

- dễ bị tổn thương

- Dễ bị tổn thương

- Điều gì

- không có

- thế giới

- sẽ

- năm