Các nhà nghiên cứu tại công ty bảo mật phần sụn và chuỗi cung ứng Eclypsium tuyên bố đã tìm thấy cái mà họ đã gọi một cách khá kịch tính là “cửa hậu” trong hàng trăm mẫu bo mạch chủ của nhà sản xuất phần cứng nổi tiếng Gigabyte.

Trên thực tế, tiêu đề của Eclypsium đề cập đến nó không chỉ đơn thuần là một cửa sau, nhưng tất cả đều viết hoa như một CỬA SAU.

Tin tốt là đây có vẻ là một tính năng hợp pháp đã được triển khai kém, vì vậy nó không phải là một cửa hậu theo nghĩa nguy hiểm thông thường của một lỗ hổng bảo mật đã được khai thác. cố tình chèn vào một hệ thống máy tính để cung cấp truy cập trái phép trong tương lai.

Vì vậy, nó không giống như một vị khách ban ngày cố ý mở một cửa sổ ít được biết đến ở phía sau tòa nhà để họ có thể quay lại trong bóng tối và đột nhập vào mối nối.

Tin xấu là đây có vẻ là một tính năng hợp pháp đã được triển khai kém, khiến các máy tính bị ảnh hưởng có khả năng bị tội phạm mạng lạm dụng.

Vì vậy, nó giống như một cửa sổ ít được biết đến ở phía sau tòa nhà mà vô tình bị quên cài chốt.

Theo Ecylpsium, vấn đề là một phần của dịch vụ Gigabyte được gọi là Trung tâm Ứng dụng, Mà “cho phép bạn dễ dàng khởi chạy tất cả các ứng dụng GIGABYTE được cài đặt trên hệ thống của mình, kiểm tra các bản cập nhật liên quan trực tuyến và tải xuống các ứng dụng, trình điều khiển và BIOS mới nhất.”

Cập nhật tự động với những điểm yếu

Các nhà nghiên cứu cho biết thành phần lỗi trong hệ sinh thái Trung tâm APP này là một chương trình Gigabyte có tên GigabyteUpdateService.exe, một ứng dụng .NET được cài đặt trong %SystemRoot%System32 thư mục (gốc hệ thống của bạn thường là C:Windows) và chạy tự động khi khởi động dưới dạng dịch vụ Windows.

DỊCH VỤ Windows tương đương với các quy trình nền hoặc daemon trên các hệ thống kiểu Unix: chúng thường chạy dưới tài khoản người dùng của riêng chúng, thường là SYSTEM tài khoản và chúng tiếp tục chạy mọi lúc, ngay cả khi bạn đăng xuất và máy tính của bạn đang chờ ở màn hình đăng nhập.

T GigabyteUpdateService Có vẻ như chương trình thực hiện đúng như tên gọi của nó: nó hoạt động như một trình tải xuống và cài đặt tự động cho các thành phần Gigabyte khác, được liệt kê ở trên dưới dạng ứng dụng, trình điều khiển và thậm chí cả chính phần sụn BIOS.

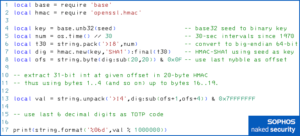

Thật không may, theo Eclypsium, nó tìm nạp và chạy phần mềm từ một trong ba URL có dây cứng và được mã hóa theo cách:

- Một URL sử dụng HTTP cũ đơn giản, do đó không cung cấp bảo vệ tính toàn vẹn bằng mật mã trong quá trình tải xuống. Kẻ thao túng ở giữa (MitM) thông qua các máy chủ mà lưu lượng truy cập mạng của bạn đi qua không chỉ có thể chặn bất kỳ tệp nào mà chương trình tải xuống mà còn sửa đổi chúng một cách không thể phát hiện được trong quá trình thực hiện, chẳng hạn như bằng cách lây nhiễm phần mềm độc hại cho chúng hoặc bằng cách thay thế chúng với các tập tin khác nhau hoàn toàn.

- Hai URL sử dụng HTTPS, nhưng tiện ích cập nhật không xác minh chứng chỉ HTTPS mà máy chủ ở đầu bên kia gửi lại. Điều này có nghĩa là MitM có thể xuất trình chứng chỉ web được cấp theo tên của máy chủ mà trình tải xuống mong đợi mà không cần chứng chỉ đó được xác thực và ký bởi cơ quan cấp chứng chỉ (CA) được công nhận như Let's Encrypt, DigiCert hoặc GlobalSign. Những kẻ mạo danh có thể chỉ cần tạo một chứng chỉ giả và tự “xác nhận” cho chứng chỉ đó.

- Các chương trình mà trình tải xuống tìm nạp và chạy không được xác thực bằng mật mã để kiểm tra xem chúng có thực sự đến từ Gigabyte hay không. Windows sẽ không cho phép các tệp đã tải xuống chạy nếu chúng không được ký điện tử, nhưng chữ ký điện tử của bất kỳ tổ chức nào cũng được. Tội phạm mạng thường có được các khóa ký mã của riêng chúng bằng cách sử dụng các công ty bình phong không có thật hoặc bằng cách mua các khóa từ web tối đã bị đánh cắp trong các vụ vi phạm dữ liệu, các cuộc tấn công bằng mã độc tống tiền, v.v.

Bản thân điều đó đã đủ tệ rồi, nhưng còn nhiều điều hơn thế nữa.

Tiêm tệp vào Windows

Bạn không thể ra ngoài và lấy một phiên bản mới của GigabyteUpdateService tiện ích, bởi vì chương trình cụ thể đó có thể đã xuất hiện trên máy tính của bạn theo một cách bất thường.

Bạn có thể cài đặt lại Windows bất cứ lúc nào và hình ảnh Windows tiêu chuẩn không biết liệu bạn có đang sử dụng bo mạch chủ Gigabyte hay không, vì vậy nó không đi kèm GigabyteUpdateService.exe được cài đặt sẵn.

Do đó, Gigabyte sử dụng một tính năng của Windows được gọi là WPBT, hoặc là Bảng nhị phân nền tảng Windows (nó được quảng cáo là một tính năng của Microsoft, mặc dù bạn có thể không đồng ý khi tìm hiểu cách thức hoạt động của nó).

“Tính năng” này cho phép Gigabyte đưa vào GigabyteUpdateService chương trình vào System32 trực tiếp ra khỏi BIOS của bạn, ngay cả khi ổ C: của bạn được mã hóa bằng Bitlocker.

WPBT cung cấp cơ chế cho các nhà sản xuất chương trình cơ sở lưu trữ tệp thực thi Windows trong ảnh BIOS của họ, tải tệp đó vào bộ nhớ trong quá trình khởi động trước chương trình cơ sở, sau đó thông báo cho Windows, “Khi bạn đã mở khóa ổ C: và bắt đầu khởi động, hãy đọc trong khối bộ nhớ này mà tôi đã để lại cho bạn, ghi nó ra đĩa và chạy sớm trong quá trình khởi động.”

Vâng, bạn đã đọc dúng điều đó.

Theo tài liệu riêng của Microsoft, chỉ một chương trình có thể được đưa vào trình tự khởi động Windows theo cách này:

Vị trí tệp trên đĩa là

WindowsSystem32Wpbbin.exetrên khối lượng hệ điều hành.

Ngoài ra, có một số hạn chế mã hóa nghiêm ngặt được đặt trên đó Wpbbin.exe chương trình, đáng chú ý là:

WPBT chỉ hỗ trợ các ứng dụng gốc, chế độ người dùng được thực thi bởi Trình quản lý phiên Windows trong quá trình khởi tạo hệ điều hành. Ứng dụng gốc đề cập đến một ứng dụng không phụ thuộc vào API Windows (Win32).

Ntdll.dlllà phần phụ thuộc DLL duy nhất của một ứng dụng gốc. Ứng dụng gốc có loại hệ thống con PE là 1 (IMAGE_SUBSYSTEM_NATIVE).

Từ mã chế độ gốc đến ứng dụng .NET

Tại thời điểm này, có lẽ bạn đang tự hỏi làm thế nào một ứng dụng gốc cấp thấp bắt đầu hoạt động như Wpbbin.exe kết thúc dưới dạng một ứng dụng cập nhật dựa trên .NET toàn diện được gọi là GigabyteUpdateService.exe chạy như một dịch vụ hệ thống thông thường.

Chà, theo cách tương tự như chương trình cơ sở Gigabyte (bản thân nó không thể chạy trong Windows) chứa một chương trình nhúng IMAGE_SUBSYSTEM_NATIVE chương trình WPBT mà nó “rơi” vào Windows…

…cũng vậy, mã chế độ gốc WPBT (bản thân nó không thể chạy như một ứng dụng Windows thông thường) chứa một ứng dụng .NET được nhúng mà nó “thả” vào System32 thư mục sẽ được khởi chạy sau này trong quá trình khởi động Windows.

Nói một cách đơn giản, chương trình cơ sở của bạn có một phiên bản cụ thể của GigabyteUpdateService.exe được đưa vào nó và trừ khi và cho đến khi bạn cập nhật chương trình cơ sở, bạn sẽ tiếp tục nhận được phiên bản có dây cứng đó của dịch vụ trình cập nhật Trung tâm APP “được giới thiệu” vào Windows cho bạn khi khởi động.

Rõ ràng có một vấn đề con gà và quả trứng ở đây, đáng chú ý (và trớ trêu thay) là nếu bạn để hệ sinh thái Trung tâm APP tự động cập nhật chương trình cơ sở cho bạn, rất có thể bạn sẽ nhận được bản cập nhật của mình được quản lý bởi cùng một hệ thống có dây cứng, dịch vụ cập nhật dễ bị tấn công mà bạn muốn thay thế.

Theo cách nói của Microsoft (sự nhấn mạnh của chúng tôi):

Mục đích chính của WPBT là cho phép phần mềm quan trọng tồn tại ngay cả khi hệ điều hành đã thay đổi hoặc được cài đặt lại trong cấu hình “sạch”. Một trường hợp sử dụng cho WPBT là kích hoạt phần mềm chống trộm cần phải tồn tại trong trường hợp thiết bị bị đánh cắp, định dạng và cài đặt lại. […] Chức năng này rất mạnh mẽ và cung cấp khả năng cho các nhà cung cấp phần mềm độc lập (ISV) và nhà sản xuất thiết bị gốc (OEM) để các giải pháp của họ gắn liền với thiết bị vô thời hạn.

Bởi vì tính năng này cung cấp khả năng thực thi liên tục phần mềm hệ thống trong ngữ cảnh của Windows, điều quan trọng là các giải pháp dựa trên WPBT càng an toàn càng tốt và không khiến người dùng Windows gặp phải các điều kiện có thể khai thác. Đặc biệt, các giải pháp WPBT không được bao gồm phần mềm độc hại (nghĩa là phần mềm độc hại hoặc phần mềm không mong muốn được cài đặt mà không có sự đồng ý đầy đủ của người dùng).

Khá.

Phải làm gì?

Đây có thực sự là một "cửa hậu"?

Chúng tôi không nghĩ như vậy, bởi vì chúng tôi muốn dành từ cụ thể đó cho các hành vi an ninh mạng bất chính hơn, chẳng hạn như cố tình làm suy yếu thuật toán mã hóa, cố tình xây dựng trong mật khẩu ẩn, mở ra con đường chỉ huy và kiểm soát không có giấy tờ, Và như vậy.

Dù sao, tin tốt là chương trình dựa trên WPBT này là một tùy chọn bo mạch chủ Gigabyte mà bạn có thể tắt.

Bản thân các nhà nghiên cứu Eclypsium cho biết, “Mặc dù cài đặt này dường như bị tắt theo mặc định, nhưng nó đã được bật trên hệ thống mà chúng tôi đã kiểm tra,” nhưng một trình đọc Naked Security (xem bình luận dưới đây) viết, “Tôi vừa xây dựng một hệ thống với bo mạch Gigabyte ITX cách đây vài tuần và Trung tâm ứng dụng Gigabyte [được bật trong BIOS] ngay lập tức.”

Vì vậy, nếu bạn có bo mạch chủ Gigabyte và lo lắng về cái gọi là cửa hậu này, bạn hoàn toàn có thể bỏ qua nó: Đi vào thiết lập BIOS của bạn và đảm bảo rằng Trung tâm APP Tải xuống & Cài đặt tùy chọn bị tắt.

Bạn thậm chí có thể sử dụng phần mềm bảo mật điểm cuối hoặc tường lửa mạng công ty của mình để chặn quyền truy cập vào ba con sên URL được kết nối với dịch vụ cập nhật không an toàn, mà Eclypsium liệt kê là:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

Nói rõ hơn, chúng tôi chưa thử chặn các URL này, vì vậy chúng tôi không biết liệu bạn có chặn bất kỳ bản cập nhật Gigabyte cần thiết hoặc quan trọng nào khác hoạt động hay không, mặc dù chúng tôi nghi ngờ rằng dù sao thì việc chặn tải xuống qua URL HTTP đó cũng là một ý tưởng hay .

Chúng tôi đang đoán, từ văn bản LiveUpdate4 trong phần đường dẫn của URL, rằng bạn vẫn có thể tải xuống và quản lý các bản cập nhật theo cách thủ công cũng như triển khai chúng theo cách của riêng bạn và vào thời gian của riêng bạn…

…nhưng đó chỉ là phỏng đoán.

Cũng thế, hãy để mắt đến các bản cập nhật từ Gigabyte.

Đó GigabyteUpdateService chương trình chắc chắn có thể cải thiện và khi nó được vá, bạn có thể cần cập nhật chương trình cơ sở bo mạch chủ của mình, không chỉ hệ thống Windows của bạn, để đảm bảo rằng bạn không còn phiên bản cũ bị chôn vùi trong chương trình cơ sở của mình, chờ hoạt động trở lại trong tương lai.

Và nếu bạn là một lập trình viên đang viết mã để xử lý các bản tải xuống dựa trên web trên Windows, luôn sử dụng HTTPS và luôn thực hiện ít nhất một bộ kiểm tra xác minh chứng chỉ cơ bản trên bất kỳ máy chủ TLS nào mà bạn kết nối với.

Bởi vì bạn có thể.

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoAiStream. Thông minh dữ liệu Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Đúc kết tương lai với Adryenn Ashley. Truy cập Tại đây.

- Mua và bán cổ phần trong các công ty PRE-IPO với PREIPO®. Truy cập Tại đây.

- nguồn: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- : có

- :là

- :không phải

- $ LÊN

- 1

- 15%

- a

- có khả năng

- Có khả năng

- Giới thiệu

- ở trên

- Tuyệt đối

- lạm dụng

- truy cập

- Theo

- Tài khoản

- có được

- hành vi

- cách đây

- thuật toán

- Tất cả

- cho phép

- cho phép

- dọc theo

- Ngoài ra

- hoàn toàn

- luôn luôn

- an

- và

- bất kì

- api

- ứng dụng

- Các Ứng Dụng

- các ứng dụng

- ứng dụng

- LÀ

- xung quanh

- AS

- At

- Các cuộc tấn công

- tác giả

- ủy quyền

- tự động

- Tự động

- tự động

- trở lại

- cửa sau

- lý lịch

- background-image

- Bad

- tệ

- cơ bản

- BE

- bởi vì

- trở thành

- được

- hành vi

- Một chút

- Chặn

- ngăn chặn

- bảng

- biên giới

- đáy

- Hộp

- vi phạm

- Xây dựng

- xây dựng

- nhưng

- Mua

- by

- CA

- gọi là

- đến

- CAN

- mang

- Tiếp tục

- trường hợp

- Trung tâm

- Giấy chứng nhận

- Certificate Authority

- thay đổi

- kiểm tra

- Séc

- xin

- trong sáng

- mã

- mã hóa

- Lập trình

- màu sắc

- Đến

- Các công ty

- công ty

- thành phần

- các thành phần

- máy tính

- máy tính

- Cấu hình

- Kết nối

- đồng ý

- chứa

- bối cảnh

- Doanh nghiệp

- có thể

- che

- tạo

- quan trọng

- mật mã

- tội phạm mạng

- An ninh mạng

- tối

- Web tối

- dữ liệu

- Vi phạm dữ liệu

- Mặc định

- chắc chắn

- Phụ thuộc

- triển khai

- thiết bị

- khác nhau

- kỹ thuật số

- kỹ thuật số

- trực tiếp

- bị vô hiệu hóa

- Giao diện

- do

- tài liệu hướng dẫn

- làm

- Không

- dont

- tải về

- Tải xuống

- đột ngột

- lái xe

- trình điều khiển

- được mệnh danh là

- suốt trong

- e

- Đầu

- dễ dàng

- hệ sinh thái

- nhúng

- nhấn mạnh

- cho phép

- kích hoạt

- mã hóa

- mã hóa

- cuối

- Điểm cuối

- An ninh điểm cuối

- kết thúc

- đủ

- đảm bảo

- hoàn toàn

- Trang thiết bị

- Tương đương

- Ether (ETH)

- Ngay cả

- chính xác

- ví dụ

- thi hành

- Thực thi

- kỳ vọng

- Mắt

- thực tế

- giả mạo

- Đặc tính

- vài

- Tập tin

- Các tập tin

- tường lửa

- Trong

- từ

- trước mặt

- chức năng

- tương lai

- nói chung

- được

- nhận được

- Go

- đi

- tốt

- lấy

- xử lý

- phần cứng

- Có

- tiêu đề

- cao

- tại đây

- Lô

- di chuột

- Độ đáng tin của

- HTML

- http

- HTTPS

- Hàng trăm

- i

- ý tưởng

- if

- hình ảnh

- hình ảnh

- thực hiện

- quan trọng

- cải thiện

- in

- bao gồm

- độc lập

- chích

- không an toàn

- tính toàn vẹn

- trong

- Trớ trêu thay

- Ban hành

- IT

- ITS

- chính nó

- chung

- chỉ

- Giữ

- phím

- Biết

- nổi tiếng

- một lát sau

- mới nhất

- phóng

- phát động

- LEARN

- ít nhất

- để lại

- trái

- hợp pháp

- Cuộc sống

- Lượt thích

- hạn chế

- Liệt kê

- Chức năng

- tải

- địa điểm thư viện nào

- làm cho

- nhà sản xuất

- Các nhà sản xuất

- phần mềm độc hại

- quản lý

- quản lý

- giám đốc

- thủ công

- Các nhà sản xuất

- Lợi nhuận

- max-width

- Có thể..

- có nghĩa

- cơ chế

- Bộ nhớ

- chỉ đơn thuần là

- microsoft

- Might

- sai lầm

- MITM

- mô hình

- sửa đổi

- chi tiết

- phải

- An ninh trần trụi

- tên

- tự nhiên

- cần thiết

- Cần

- cần

- net

- mạng

- lưu lượng mạng

- Mới

- tin tức

- Không

- bình thường

- đáng chú ý

- Rõ ràng

- of

- off

- thường

- Xưa

- on

- ONE

- Trực tuyến

- có thể

- mở

- mở

- hoạt động

- hệ điều hành

- Tùy chọn

- or

- nguyên

- Nền tảng khác

- vfoXNUMXfipXNUMXhfpiXNUMXufhpiXNUMXuf

- ra

- riêng

- P&E

- một phần

- riêng

- vượt qua

- con đường

- paul

- thực hiện

- kiên trì

- ném

- Trơn

- nền tảng

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- Điểm

- vị trí

- có thể

- bài viết

- có khả năng

- mạnh mẽ

- thích hơn

- trình bày

- chính

- có lẽ

- Vấn đề

- quá trình

- Quy trình

- chương trình

- Lập trình viên

- Khóa Học

- bảo vệ

- cho

- cung cấp

- cung cấp

- mục đích

- đặt

- ransomware

- Tấn công Ransomware

- hơn

- Đọc

- Người đọc

- có thật không

- được công nhận

- đề cập

- đều đặn

- liên quan

- tương đối

- thay thế

- cần phải

- nhà nghiên cứu

- Dự trữ

- ngay

- nguồn gốc

- tròn

- thường xuyên

- chạy

- chạy

- Nói

- tương tự

- nói

- Màn

- an toàn

- an ninh

- Phần mềm bảo mật

- xem

- dường như

- gửi

- ý nghĩa

- Trình tự

- dịch vụ

- Phiên

- định

- thiết lập

- thiết lập

- đăng ký

- Ký kết

- đơn giản

- So

- Phần mềm

- rắn

- Giải pháp

- một số

- riêng

- Tiêu chuẩn

- bắt đầu

- bắt đầu

- khởi động

- Stick

- Vẫn còn

- ăn cắp

- hàng

- khắt khe

- như vậy

- Gợi ý

- Hỗ trợ

- SVG

- hệ thống

- hệ thống

- nói

- hơn

- việc này

- Sản phẩm

- Tương lai

- khớp

- cung cấp their dịch

- Them

- tự

- sau đó

- Đó

- vì thế

- Kia là

- họ

- nghĩ

- điều này

- Tuy nhiên?

- số ba

- Thông qua

- thời gian

- TLS

- đến

- quá

- hàng đầu

- giao thông

- quá trình chuyển đổi

- minh bạch

- cố gắng

- XOAY

- Quay

- kiểu

- Dưới

- cho đến khi

- bất thường

- không mong muốn

- Cập nhật

- Cập nhật

- URL

- sử dụng

- ca sử dụng

- người sử dang

- Người sử dụng

- sử dụng

- sử dụng

- thường

- tiện ích

- xác nhận

- nhà cung cấp

- Xác minh

- xác minh

- phiên bản

- rất

- thông qua

- Lượt truy cập

- khối lượng

- Dễ bị tổn thương

- Đợi

- muốn

- là

- Đường..

- we

- web

- Dựa trên web

- tuần

- TỐT

- nổi tiếng

- là

- Điều gì

- khi nào

- liệu

- cái nào

- CHÚNG TÔI LÀ

- có

- sẽ

- cửa sổ

- Người dùng Windows

- với

- không có

- tự hỏi

- Từ

- từ

- đang làm việc

- công trinh

- lo lắng

- viết

- viết

- bạn

- trên màn hình

- zephyrnet