Các chuyên gia an ninh mạng từ lâu đã thảo luận về quan điểm rằng các cuộc xung đột trong tương lai sẽ không còn diễn ra trên chiến trường vật lý nữa mà còn trong không gian kỹ thuật số. Mặc dù các cuộc xung đột gần đây cho thấy rằng chiến trường vật lý sẽ không sớm đi đến đâu, nhưng chúng ta cũng đang chứng kiến nhiều cuộc tấn công mạng do nhà nước hậu thuẫn hơn bao giờ hết. Do đó, điều quan trọng là các doanh nghiệp, cá nhân và chính phủ đảm bảo rằng họ đã chuẩn bị sẵn sàng cho một cuộc tấn công. Trong chiến trường kỹ thuật số, không chỉ những người lính bị nhắm mục tiêu — tất cả mọi người đều ở trong tầm ngắm.

Nói rộng ra, hành động chiến tranh mạng là bất kỳ hoạt động trực tuyến độc hại nào do nhà nước hậu thuẫn nhắm vào các mạng nước ngoài. Tuy nhiên, giống như hầu hết các hiện tượng địa chính trị, các ví dụ thực tế về chiến tranh mạng phức tạp hơn nhiều. Trong thế giới đen tối của tội phạm mạng do nhà nước hậu thuẫn, không phải lúc nào các cơ quan tình báo của chính phủ cũng trực tiếp thực hiện các cuộc tấn công. Thay vào đó, các cuộc tấn công từ các tổ chức tội phạm mạng có tổ chức có quan hệ với một quốc gia trở nên phổ biến hơn nhiều. Các tổ chức này được gọi là các nhóm đe dọa liên tục nâng cao (APT). APT-28 khét tiếng, còn được gọi là Fancy Bear, tấn công Ủy ban Quốc gia Đảng Dân chủ năm 2016 là một ví dụ điển hình của loại gián điệp này.

Mối quan hệ lỏng lẻo giữa các nhóm APT và các cơ quan tình báo nhà nước đồng nghĩa với việc ranh giới giữa hoạt động gián điệp quốc tế và tội phạm mạng truyền thống trở nên mờ nhạt. Điều này làm cho việc xác định liệu một cuộc tấn công cụ thể có phải là “hành động chiến tranh mạng” hay không trở nên khó khăn. Do đó, các nhà phân tích bảo mật thường chỉ có thể đưa ra giả thuyết liệu một cuộc tấn công có được hỗ trợ bởi tỷ lệ phần trăm và mức độ chắc chắn hay không. Theo một cách nào đó, đây là vỏ bọc hoàn hảo cho các cơ quan nhà nước độc hại muốn nhắm mục tiêu và phá vỡ cơ sở hạ tầng quan trọng đồng thời làm giảm khả năng tạo ra khủng hoảng địa chính trị hoặc xung đột vũ trang.

Nếu kẻ thù ở trong phạm vi, thì bạn cũng vậy

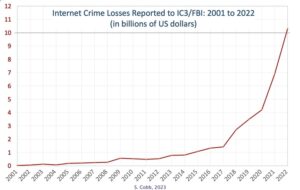

Bất kể cuộc tấn công mạng có liên quan trực tiếp đến cơ quan nhà nước nước ngoài hay không, các cuộc tấn công vào cơ sở hạ tầng quan trọng có thể gây ra những hậu quả tàn khốc. Cơ sở hạ tầng quan trọng không chỉ đề cập đến cơ sở hạ tầng do nhà nước sở hữu và vận hành như lưới điện và các tổ chức chính phủ; các ngân hàng, tập đoàn lớn và ISP đều nằm dưới sự bảo trợ của mục tiêu cơ sở hạ tầng quan trọng.

Ví dụ: kế hoạch “hack, pump và dump” được nhắm mục tiêu, trong đó nhiều danh mục đầu tư giao dịch trực tuyến cá nhân bị xâm phạm để thao túng giá cổ phiếu, có thể được thực hiện bởi một nhóm được nhà nước hậu thuẫn để gây thiệt hại cho các quỹ tiết kiệm và hưu trí ở một quốc gia khác, với những hậu quả thảm khốc có thể xảy ra đối với nền kinh tế.

Khi các chính phủ và tổ chức tư nhân tiếp tục áp dụng các mạng CNTT thông minh và được kết nối, các rủi ro và hậu quả tiềm ẩn sẽ tiếp tục gia tăng. Nghiên cứu gần đây của Đại học Michigan đã tìm thấy những lỗi bảo mật quan trọng trong hệ thống đèn giao thông địa phương. Từ một điểm truy cập duy nhất, nhóm nghiên cứu có thể kiểm soát hơn 100 tín hiệu giao thông. Mặc dù lỗ hổng trong hệ thống này sau đó đã được vá, nhưng điều này nhấn mạnh tầm quan trọng của các hệ thống bảo mật sẵn có mạnh mẽ, cập nhật để bảo vệ cơ sở hạ tầng khỏi các cuộc tấn công mạng.

Bảo vệ bây giờ hoặc bị chinh phục sau

Với các mạng lớn hơn và phức tạp hơn, khả năng các lỗ hổng có thể bị khai thác tăng theo cấp số nhân. Nếu các tổ chức muốn đứng trước bất kỳ cơ hội nào trước một cuộc tấn công tinh vi do nhà nước hậu thuẫn, thì mọi điểm cuối trên mạng phải được giám sát và bảo mật liên tục.

Một số đã học được bài học này một cách khó khăn. Vào năm 2017, tập đoàn thực phẩm khổng lồ của Mỹ Mondelez đã bị từ chối khoản thanh toán bảo hiểm trị giá 100 triệu đô la sau khi bị một cuộc tấn công mạng ATP của Nga vì cuộc tấn công được coi là "một hành động chiến tranh" và không được bảo hiểm theo chính sách bảo hiểm an ninh mạng của công ty. (Tập đoàn và Bảo hiểm Zurich gần đây giải quyết tranh chấp của họ với các điều khoản không được tiết lộ.)

Bảo mật điểm cuối chưa bao giờ quan trọng hơn ngày nay. Việc sử dụng các thiết bị di động cá nhân như một công cụ làm việc đã trở nên phổ biến trong hầu hết mọi ngành công nghiệp. Đáng sợ là, sự gia tăng chính sách mang theo thiết bị của riêng bạn một phần được thúc đẩy bởi giả định sai lầm rằng thiết bị di động vốn đã an toàn hơn máy tính để bàn.

Tuy nhiên, một số chính phủ và nhóm ATP với khả năng không gian mạng được thiết lập tốt đã thích nghi và khai thác bối cảnh mối đe dọa di động trong hơn 10 năm với tỷ lệ phát hiện thấp một cách nguy hiểm. Các cuộc tấn công vào các mạng di động của chính phủ và dân sự có khả năng lấy đi phần lớn lực lượng lao động, làm giảm năng suất và làm gián đoạn mọi thứ, từ việc ra quyết định của chính phủ đến nền kinh tế.

Trong bối cảnh các mối đe dọa ngày nay, các cuộc tấn công mạng không chỉ là rủi ro tiềm ẩn mà còn có thể xảy ra. Rất may, giải pháp để giảm thiểu thiệt hại tương đối đơn giản: Không tin ai và bảo mật mọi thứ.

Các nhà quản lý bảo mật và CNTT có thể không ngăn chặn được một cuộc tấn công mạng hoặc chiến tranh mạng; tuy nhiên, họ có thể tự bảo vệ mình trước những kết quả tồi tệ nhất. Nếu một thiết bị được kết nối với cơ sở hạ tầng, dù là vật lý hay ảo, thì đó là cửa sau tiềm ẩn để các tác nhân đe dọa truy cập dữ liệu và làm gián đoạn hoạt động. Vì vậy, nếu các tổ chức muốn tránh bị cuốn vào làn đạn của chiến tranh mạng, bảo mật điểm cuối phải là ưu tiên hàng đầu trong mọi hoạt động, từ thiết bị di động đến máy tính để bàn.