->

Hình ảnh: fotolia / sdecet

Internet cung cấp nhiều lựa chọn công cụ cho mục đích tội phạm: bẻ khóa mật khẩu và máy quét lỗ hổng chỉ là hai ví dụ. Đồng thời, người ta cũng tìm thấy các ứng dụng web phù hợp để vi phạm quyền riêng tư - ví dụ: tìm kiếm ngược chủ sở hữu số điện thoại hoặc người trong ảnh.

Tuy nhiên, những công cụ này không chỉ được sử dụng cho mục đích tội phạm hoặc tìm ra danh tính của người khác, bạn còn có thể sử dụng chúng để bảo vệ chính mình hoặc trong trường hợp khẩn cấp. Ví dụ: chương trình bẻ khóa mật khẩu thường là giải pháp cuối cùng nếu bạn quên mật khẩu quan trọng. Máy quét lỗ hổng cũng có thể được sử dụng trên mạng riêng của bạn để phát hiện và sau đó chặn các điểm xâm nhập có thể có của tin tặc.

Phạt cảnh cáo: Việc bẻ khóa mật khẩu hoặc thậm chí theo dõi mạng chỉ được pháp luật cho phép nếu việc đó liên quan đến mật khẩu và mạng riêng của bạn. Nếu bạn cố gắng giải mã mật khẩu của người khác hoặc theo dõi mạng khác, bạn có thể bị truy tố.

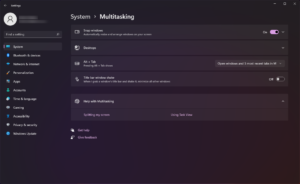

Thay thế mật khẩu Windows

Trình chỉnh sửa sổ đăng ký và mật khẩu NT ngoại tuyến cũng có thể ghi đè mật khẩu Windows 10 và 11. Hướng dẫn chi tiết trên web giải thích cách thực hiện việc này.

IDG

Mật khẩu đầu tiên bạn phải nhập sau khi bật máy tính thường là mật khẩu Windows. Nếu bạn không còn biết mật khẩu này nữa, dữ liệu của bạn sẽ không bị mất - chẳng hạn, bạn có thể khởi động máy tính bằng thanh khởi động hoặc đĩa CD khởi động và sao chép các tài liệu quan trọng sang phương tiện khác - nhưng bạn thường không có lựa chọn nào khác ngoài việc cài đặt lại hệ điều hành. hệ thống.

Công cụ miễn phí Offline NT Password & Registry Editor cung cấp một lối thoát. Nó thậm chí không cố gắng bẻ khóa mật khẩu mà chỉ ghi đè lên nó bằng tổ hợp ký tự bạn chọn.

Công cụ này đã khá cũ, phiên bản cuối cùng có từ năm 2014, nhưng nó vẫn chạy trên Windows 10 và 11, mặc dù có một số hạn chế. Ví dụ: máy tính phải hỗ trợ chế độ kế thừa khi khởi động; chương trình không hoạt động với khởi động UEFI. Ngoài ra, ổ cứng hoặc SSD không được mã hóa bằng Bitlocker hoặc bất kỳ phần mềm nào khác.

Cũng lưu ý rằng mã hóa tích hợp của Windows, hệ thống tệp EFS, được gắn với mật khẩu. Nếu bạn thay đổi nó bằng Offline NT Password & Registry Editor và trước đó đã mã hóa ổ cứng của bạn, dữ liệu sẽ bị mất.

Hướng dẫn cách sử dụng Trình chỉnh sửa sổ đăng ký và mật khẩu NT ngoại tuyến có thể được tìm thấy ở đây.

Mật khẩu tài liệu Office

Công cụ Phục hồi mật khẩu Office nâng cao của Elcomsoft biết một số phương pháp để bẻ khóa mật khẩu của tệp Office bị khóa. Trong phiên bản miễn phí, nó tìm thấy mật khẩu có tối đa ba chữ cái.

IDG

Các chương trình Microsoft 365 như Word, Excel, PowerPoint, v.v. có thể bảo vệ và mã hóa tài liệu bằng mật khẩu. Microsoft đã tăng cường phần nào khả năng mã hóa này với mỗi phiên bản mới.

Do đó, bạn có thể tìm thấy trên internet rất nhiều công cụ có thể bẻ khóa mật khẩu của các phiên bản Office cũ hơn, nhưng điều này khó có thể thực hiện được với các bản dựng mới hơn của Microsoft 365.

Một ngoại lệ là Phục hồi mật khẩu văn phòng nâng cao Elcomsoft, có thể giải mã tài liệu từ tất cả các phiên bản Microsoft Office. Theo nhà sản xuất, phần mềm còn có thể xác định mật khẩu của Wordperfect Office, Openoffice.org và một số gói Office khác.

Để đảm bảo quá trình không mất quá nhiều thời gian, phần mềm sử dụng một hoặc nhiều GPU. Công cụ này được cung cấp với một khoản phí, phiên bản tại nhà có giá 49 USD. Nhà sản xuất cung cấp phiên bản thử nghiệm để tải xuống miễn phí, tuy nhiên, phiên bản này chỉ hiển thị mật khẩu có độ dài tối đa ba ký tự, khó có thể đủ trong mọi trường hợp.

Tài liệu PDF mà bạn đã bảo vệ bằng mật khẩu thông qua Adobe Acrobat hoặc Word là một trường hợp đặc biệt. Đối với họ, bạn cần một chương trình riêng, cụ thể là Phục hồi mật khẩu PDF nâng cao Elcomsoft với giá 49 đô la là tốt. Một phiên bản thử nghiệm giới hạn cũng có sẵn cho công cụ này.

John the Ripper là một chương trình mã nguồn mở có khả năng bẻ khóa mật khẩu từ nhiều định dạng Office khác nhau và các chương trình khác nhờ một số tiện ích mở rộng. Tuy nhiên, việc này có thể mất vài giờ hoặc thậm chí vài ngày.

IDG

Sự thay thế cho Elcomsoft là chương trình dòng lệnh miễn phí John the Ripper. Bạn điều khiển phần mềm thông qua dòng lệnh nên thao tác sẽ phức tạp hơn một chút. Tuy nhiên, với sự trợ giúp của các tiện ích mở rộng, bạn có thể sử dụng công cụ này để giải mã các tệp Microsoft 365 cũng như các tệp Libre Office hoặc ZIP được mã hóa.

Hãy thử xem các chương trình Elcomsoft và John the Ripper mất bao lâu để xác định mật khẩu bạn đã sử dụng. Điều này sẽ cho bạn biết mật khẩu của bạn thực sự an toàn đến mức nào. Hãy nhớ rằng tin tặc tội phạm có thể có quyền truy cập vào các máy tính hiệu suất cao hiện tại có nhiều GPU và sức mạnh tính toán cao tương ứng. Hiệu suất của chúng có thể vượt xa PC từ hàng trăm lần trở lên, ít nhất là khi thực hiện các tác vụ đặc biệt như vậy.

Quét mạng riêng của bạn

Nmap ban đầu là một công cụ Linux dành cho dòng lệnh. Trong khi đó, phiên bản Windows với giao diện người dùng đồ họa cũng có sẵn, giúp sử dụng dễ dàng hơn nhiều.

IDG

Nếu phần mềm độc hại tìm cách xâm nhập vào máy tính của bạn, nó thường sẽ cố gắng lây nhiễm sang các máy tính khác trong mạng của bạn. Là một biện pháp phòng ngừa, bạn có thể đưa các thiết bị trong mạng của mình vào phân tích lỗ hổng. Công cụ nổi tiếng nhất cho việc này là phần mềm nguồn mở Nmap.

Nó tìm kiếm các cổng mở mà qua đó thiết bị có thể được truy cập từ bên ngoài và suy ra hệ điều hành, phiên bản của nó, các dịch vụ đang chạy và tường lửa được cài đặt từ cấu hình cổng và dữ liệu khác. Nếu lỗ hổng được biết đến trong cấu hình được tìm thấy, tin tặc hình sự có thể khai thác chúng và chiếm quyền điều khiển máy tính.

Nmap là một công cụ chuyên nghiệp và đòi hỏi một số kiến thức về cách hoạt động của mạng. Tại https://nmap.org/docs.html bạn có thể tìm thấy hướng dẫn chi tiết cho chương trình, cho cả phiên bản dòng lệnh và phiên bản có giao diện Windows. Có thể cần phải nghiên cứu để diễn giải dữ liệu do Nmap cung cấp.

Kiểm tra mật khẩu Wi-Fi

Giao diện đồ họa người dùng của Aircrack-ng rất thưa thớt. Tuy nhiên, chương trình này khó sử dụng và cũng yêu cầu các thành phần phần cứng đặc biệt để có thể lấy dữ liệu.

IDG

Tính bảo mật của mạng Wi-Fi phụ thuộc phần lớn vào mật khẩu được sử dụng. Vì lý do này, mật khẩu Wi-Fi thường rất dài và phức tạp. Để bẻ khóa mã hóa Wi-Fi, cũng cần phải ghi lại và phân tích lưu lượng dữ liệu giữa điểm truy cập và máy khách trong thời gian dài. Ngoài ra, hãy thực hiện một cuộc tấn công vũ phu và thử kết hợp các ký tự cho đến khi bạn tìm ra mật khẩu để truy cập mạng.

Công cụ Aircrack-ng đi theo một cách khác: Nó tìm kiếm khóa chia sẻ trước, khóa được trao đổi giữa điểm truy cập và máy khách để mã hóa dữ liệu. Các vị trí có thể là lưu lượng dữ liệu được ghi lại dưới dạng tệp hoặc mạng Wi-Fi được giám sát.

Aircrack-ng chỉ hoạt động với một số chipset và ăng-ten Wi-Fi đã chọn. Nó cũng không dễ dàng để hoạt động. Ngoài ra, trên thực tế, nó chỉ có thể giải mã các mật khẩu ngắn hơn. Ví dụ, việc giải mã mật khẩu 20 chữ số của Fritzbox là vô vọng.

Tuy nhiên, để kiểm tra bảo mật, tính năng này rất phù hợp: Nếu Aircrack-ng có thể bẻ khóa mật khẩu Wi-Fi của bạn thì mật khẩu đó quá ngắn.

Ẩn danh tính của bạn trên internet

Mạng Tor vẫn là lựa chọn tốt nhất để di chuyển trên internet mà không bị phát hiện. Đúng là việc đăng ký qua Tor cũng là điều kiện tiên quyết để truy cập Dark Web, nơi buôn bán hàng hóa bất hợp pháp trên nhiều trang web.

Nhưng Tor cũng là cách an toàn nhất để nhiều người ở các quốc gia bị đàn áp truy cập vào các trang web không bị phát hiện mà không thể truy cập được ở quốc gia của họ. Tại Hoa Kỳ, TOR chỉ đơn giản là một cách an toàn để ẩn danh trên internet. Bạn cũng có thể gửi email hoặc sử dụng mạng xã hội qua mạng - Facebook đã vận hành trang web riêng của mình trên Dark Web trong vài năm.

Để truy cập Tor, tất cả những gì bạn cần là miễn phí Trình duyệt tor, một phiên bản tùy chỉnh và được cấu hình sẵn của Firefox.

Nếu bạn muốn an toàn, hãy sử dụng đĩa CD trực tiếp với bản phân phối Linux Tails, điều này cũng cho phép truy cập vào mạng Tor và khởi động PC của bạn với nó.

Tìm kiếm ngược: hình ảnh

mắt cá là một công cụ tìm kiếm dành riêng cho khuôn mặt. Bạn có thể tải ảnh chân dung lên trang web hoặc chụp ảnh bằng điện thoại thông minh của mình và dịch vụ web sẽ tìm kiếm cơ sở dữ liệu của nó để có thêm ảnh của cùng một người trong tích tắc. Sau đó, nó sẽ hiển thị cho bạn những bức ảnh mà nó đã tìm thấy và đặt tên cho các trang web nơi nó tìm thấy chúng.

Ba tìm kiếm đều miễn phí nhưng dịch vụ không nêu tên các địa chỉ web tương ứng. Bạn phải trả 14.99 USD cho mỗi lần tìm kiếm để kích hoạt chúng. Để tìm kiếm thêm, bạn đăng ký với giá 29.99 USD mỗi tháng ở phiên bản rẻ nhất.

Google cũng cung cấp miễn phí dịch vụ tương tự. Công cụ tìm kiếm cung cấp tìm kiếm hình ảnh tại www.google.com/imghp. Nếu bạn nhấp vào biểu tượng máy ảnh ở bên phải trường tìm kiếm, bạn có thể tải ảnh lên. Sau khi nhấp vào “Tìm kiếm”, điều chỉnh phần hình ảnh rồi nhấp vào “Tìm kiếm nguồn hình ảnh”. Sau đó, Google sẽ cung cấp cho bạn danh sách các trang web mà ảnh này xuất hiện trên đó.

Có một điểm khác biệt giữa hai dịch vụ: Pimeyes có thể tìm kiếm hình ảnh của cùng một người, vì vậy bạn có thể nhận dạng họ bằng chú thích chẳng hạn. Vì vậy, nó là một dịch vụ nhận dạng khuôn mặt. Mặt khác, tìm kiếm hình ảnh của Google chỉ tìm thấy những bức ảnh giống hoặc tương tự trên web. Tuy nhiên, cả hai công cụ tìm kiếm đều có thể được sử dụng một cách hữu ích để tìm kiếm việc sử dụng trái phép các hình ảnh có bản quyền chẳng hạn.

Bài báo này đã được dịch từ tiếng Đức sang tiếng Anh và xuất hiện lần đầu trên pcwelt.de.

Mã phiếu mua hàng

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- nguồn: https://www.pcworld.com/article/2089381/the-best-hacker-tools-for-windows-professionals-at-a-glance.html

- : có

- :là

- :không phải

- :Ở đâu

- $ LÊN

- 1

- 10

- 11

- 17

- 2014

- 2023

- 32

- 400

- 500

- 7

- 8

- a

- Có khả năng

- Giới thiệu

- truy cập

- truy cập

- có thể truy cập

- Theo

- Ngoài ra

- địa chỉ

- điều chỉnh

- Adobe

- tiên tiến

- Sau

- chống lại

- Tất cả

- cho phép

- Đã

- Ngoài ra

- thay thế

- amp

- an

- phân tích

- phân tích

- và

- Nặc Danh

- Một

- bất kì

- Xuất hiện

- xuất hiện

- các ứng dụng

- LÀ

- xung quanh

- bài viết

- AS

- At

- tấn công

- tác giả

- có sẵn

- BE

- bởi vì

- được

- BEST

- giữa

- Chặn

- cả hai

- bạo lực

- xây dựng

- được xây dựng trong

- nhưng

- by

- máy ảnh

- CAN

- thẻ

- mang

- trường hợp

- Phân loại

- CD

- thay đổi

- tính cách

- nhân vật

- phí

- giá rẻ nhất

- sự lựa chọn

- Nhấp chuột

- khách hàng

- mã

- COM

- kết hợp

- kết hợp

- Đến

- đến

- Bình luận

- phức tạp

- phức tạp

- các thành phần

- máy tính

- máy tính

- máy tính

- khả năng tính toán

- Cấu hình

- điều khiển

- Tương ứng

- Chi phí

- có thể

- đất nước

- nứt

- sự nứt

- tín dụng

- Hình sự

- CSS

- Current

- tùy chỉnh

- tối

- Web tối

- dữ liệu

- Cơ sở dữ liệu

- Ngày

- Ngày

- Ngày

- Giải mã

- phụ thuộc

- Mô tả

- chi tiết

- phát hiện

- Xác định

- thiết bị

- Thiết bị (Devices)

- Die

- sự khác biệt

- màn hình

- phân phối

- do

- tài liệu

- làm

- tải về

- lái xe

- mỗi

- dễ dàng hơn

- dễ dàng

- biên tập viên

- Của người khác

- nhúng

- mã hóa

- mã hóa

- cuối

- Động cơ

- Động cơ

- Tiếng Anh

- đảm bảo

- đăng ký hạng mục thi

- nhập

- vv

- Ether (ETH)

- Ngay cả

- ví dụ

- ví dụ

- quá

- Excel

- ngoại lệ

- trao đổi

- Giải thích

- Khai thác

- mở rộng

- Đối mặt

- nhận dạng khuôn mặt

- khuôn mặt

- yếu tố

- sai

- Đặc tính

- chi phí

- lĩnh vực

- Tập tin

- Các tập tin

- Tìm kiếm

- tìm thấy

- Firefox

- tường lửa

- Tên

- theo

- Trong

- Buộc

- quên

- hình thức

- tìm thấy

- Miễn phí

- từ

- xa hơn

- Tiếng Đức

- được

- Cho

- Đi

- hàng hóa

- GPU

- hướng dẫn

- của hacker

- tin tặc

- có

- tay

- Cứng

- ổ cứng

- phần cứng

- Có

- cao

- giúp đỡ

- tại đây

- Cao

- hiệu suất cao

- Trang Chủ

- GIỜ LÀM VIỆC

- Độ đáng tin của

- Hướng dẫn

- Tuy nhiên

- HTML

- HTTPS

- một trăm

- ICON

- ý tưởng

- xác định

- Bản sắc

- if

- Bất hợp pháp

- hình ảnh

- Tìm kiếm hình ảnh

- hình ảnh

- quan trọng

- in

- chỉ số

- hướng dẫn

- Giao thức

- Internet

- liên quan đến

- IT

- ITS

- nhà vệ sinh

- jpg

- chỉ

- Giữ

- Key

- Biết

- kiến thức

- nổi tiếng

- biết

- lớn

- phần lớn

- Họ

- Luật

- ít nhất

- Legacy

- Chiều dài

- Hạn chế

- Dòng

- linux

- Danh sách

- ít

- sống

- . Các địa điểm

- khóa

- dài

- thời gian dài

- còn

- NHÌN

- thua

- làm cho

- LÀM CHO

- phần mềm độc hại

- giám đốc

- quản lý

- nhà chế tạo

- nhiều

- nhiều người

- Matrix

- max-width

- tối đa

- Có thể..

- trong khi đó

- đo

- Phương tiện truyền thông

- trung bình

- phương pháp

- microsoft

- Microsoft 365

- Microsoft Office

- Microsoft Windows

- phút

- tâm

- phút

- MIT

- Chế độ

- theo dõi

- tháng

- chi tiết

- di chuyển

- nhiều

- phải

- tên

- cụ thể là

- tên

- cần thiết

- Cần

- mạng

- Truy cập mạng

- mạng lưới

- mạng

- Tuy nhiên

- Mới

- mới hơn

- Không

- Không áp dụng

- ghi

- nt

- con số

- số

- Tháng Mười

- of

- Cung cấp

- Office

- Ngoại tuyến

- thường

- Xưa

- cũ

- on

- ONE

- có thể

- mở

- mã nguồn mở

- Phần mềm mã nguồn mở

- hoạt động

- hoạt động

- hệ điều hành

- hoạt động

- tối ưu hóa

- or

- ban đầu

- Nền tảng khác

- ra

- bên ngoài

- kết thúc

- riêng

- chủ sở hữu

- gói

- trang

- Mật khẩu

- Mật khẩu

- Trả

- PC

- người

- mỗi

- hiệu suất

- người

- hình chụp

- Hình ảnh

- Những bức ảnh

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- Plugin

- Điểm

- điểm

- chân dung

- cổng

- có thể

- Bài đăng

- quyền lực

- cao cấp

- trình bày

- quà

- trước đây

- chính

- riêng tư

- quá trình

- chuyên nghiệp

- chuyên gia

- Hồ sơ

- chương trình

- Khóa Học

- TRIỂN KHAI

- bảo vệ

- bảo vệ

- cung cấp

- mục đích

- khá

- phạm vi

- Reading

- có thật không

- lý do

- công nhận

- ghi

- ghi lại

- phục hồi

- Đăng Ký

- đăng ký

- vẫn

- cần phải

- đòi hỏi

- nghiên cứu

- Resort

- hạn chế

- đảo ngược

- Giàu

- ngay

- robot

- chạy

- chạy

- s

- an toàn

- an toàn nhất

- tương tự

- Tìm kiếm

- công cụ tìm kiếm

- Công cụ tìm kiếm

- tìm kiếm

- Thứ hai

- Phần

- an toàn

- an ninh

- chọn

- lựa chọn

- gửi

- SEO

- riêng biệt

- dịch vụ

- DỊCH VỤ

- một số

- ngắn

- bên

- tương tự

- đơn giản

- duy nhất

- website

- Các trang web

- điện thoại thông minh

- Snap

- So

- Mạng xã hội

- truyền thông xã hội

- Phần mềm

- một số

- Một người nào đó

- phần nào

- nguồn

- đặc biệt

- đặc biệt

- chia

- gián điệp

- Bắt đầu

- Bang

- Stick

- Vẫn còn

- Tiêu đề

- người đăng kí

- đăng ký

- như vậy

- đủ

- phù hợp

- hỗ trợ

- biểu tượng

- hệ thống

- bàn

- TAG

- Hãy

- nhiệm vụ

- thử nghiệm

- cảm ơn

- việc này

- Sản phẩm

- cung cấp their dịch

- Them

- sau đó

- Đó

- vì thế

- Kia là

- họ

- điều này

- số ba

- Thông qua

- Như vậy

- Bị ràng buộc

- thời gian

- Yêu sách

- đến

- quá

- công cụ

- công cụ

- Tor

- giao dịch

- giao thông

- đúng

- thử

- Quay

- hai

- kiểu

- không được phép

- Dưới

- không bị phát hiện

- Kỳ

- Hoa Kỳ

- cho đến khi

- URL

- sử dụng

- đã sử dụng

- người sử dang

- Giao diện người dùng

- sử dụng

- thường

- khác nhau

- phiên bản

- rất

- thông qua

- Vi phạm

- của

- Lỗ hổng

- dễ bị tổn thương

- muốn

- chiến tranh

- là

- Đường..

- web

- Ứng dụng web

- Website

- trang web

- TỐT

- khi nào

- cái nào

- toàn bộ

- Wi-fi

- sẽ

- cửa sổ

- với

- Từ

- Công việc

- công trinh

- viết

- năm

- bạn

- trên màn hình

- zephyrnet

- Zip