Suurten kielimallien (LLM) ympärille rakennetut generatiiviset tekoälysovellukset ovat osoittaneet potentiaalin luoda ja nopeuttaa taloudellista arvoa yrityksille. Esimerkkejä sovelluksista ovat mm keskusteluhaku, asiakastukiedustajan apua, asiakastuen analytiikka, itsepalveluvirtuaaliset avustajat, chatbots, multimedian sukupolvi, sisällön maltillisuus, koodauskumppanit nopeuttamaan turvallista ja suorituskykyistä ohjelmistokehitystä, syvempiä näkemyksiä multimodaalisista sisältölähteistä, organisaatiosi tietoturvatutkimusten ja lievennysten nopeuttaminen, ja paljon enemmän. Monet asiakkaat etsivät ohjeita turvallisuuden, yksityisyyden ja vaatimustenmukaisuuden hallintaan kehittäessään luovia tekoälysovelluksia. LLM-haavoittuvuuksien, uhkien ja riskien ymmärtäminen ja käsitteleminen suunnittelu- ja arkkitehtuurivaiheiden aikana auttaa tiimejä keskittymään maksimoimaan generatiivisen tekoälyn tuomat taloudelliset ja tuottavuushyödyt. Riskien tiedostaminen edistää läpinäkyvyyttä ja luottamusta luoviin tekoälysovelluksiin, rohkaisee lisäämään havaittavuutta, auttaa täyttämään vaatimustenmukaisuusvaatimukset ja helpottaa johtajien tietoista päätöksentekoa.

Tämän postauksen tavoitteena on antaa tekoälyn ja koneoppimisen (ML) insinööreille, datatieteilijöille, ratkaisuarkkitehdeille, tietoturvatiimeille ja muille sidosryhmille mahdollisuus luoda yhteinen mentaalinen malli ja viitekehys turvallisuuden parhaiden käytäntöjen soveltamiseksi, jolloin tekoäly-/ML-tiimit voivat liikkua. nopea ilman, että turvaa vaihdetaan nopeudella. Tämä viesti pyrkii erityisesti auttamaan tekoälyä/ML:ää ja datatieteilijöitä, jotka eivät ehkä ole aiemmin altistuneet tietoturvaperiaatteille, ymmärtämään ydinturvallisuuden ja tietosuojan parhaita käytäntöjä kehitettäessä luovia tekoälysovelluksia LLM:ien avulla. Keskustelemme myös yleisistä turvallisuusongelmista, jotka voivat heikentää luottamusta tekoälyyn, kuten on havaittu Open Worldwide Application Security Project (OWASP) Top 10 LLM-sovelluksille, ja näytä tapoja, joilla voit käyttää AWS:ää parantaaksesi turva-asentoasi ja itseluottamustasi samalla kun innovoi luova tekoäly.

Tämä viesti tarjoaa kolme ohjattua vaihetta riskienhallintastrategioiden suunnitteluun samalla kun kehitetään luovia tekoälysovelluksia LLM:ien avulla. Perehdymme ensin haavoittuvuuksiin, uhkiin ja riskeihin, joita LLM-ratkaisujen käyttöönotosta, käyttöönotosta ja käytöstä aiheutuu, ja annamme ohjeita siitä, kuinka aloittaa innovointi turvallisuutta silmällä pitäen. Keskustelemme sitten siitä, kuinka turvalliselle perustalle rakentaminen on välttämätöntä generatiiviselle tekoälylle. Lopuksi yhdistämme nämä yhteen esimerkin LLM-työkuormasta kuvaamaan lähestymistapaa arkkitehtuuriin, jossa on syvällinen suojaus yli luottamusrajojen.

Tämän postauksen loppuun mennessä, Tekoäly-/ML-insinöörit, datatieteilijät ja turvallisuusmieliset teknologit pystyvät tunnistamaan strategioita kerrosrakenteiden rakentamiseksi generatiivisille tekoälysovelluksilleen, ymmärtämään, kuinka OWASP Top 10:n LLM-turvallisuusongelmat voidaan yhdistää joihinkin vastaaviin ohjaimiin, ja rakentaa perustavaa tietoa vastaamalla seuraaviin suosituimpiin AWS-asiakkaiden kysymysteemoihin sovelluksissaan:

- Mihin yleisiin turvallisuus- ja tietosuojariskeihin voin vaikuttaa eniten tämän ohjeen avulla, jos käytän sovelluksissani LLM:iin perustuvaa generatiivista tekoälyä?

- Millä tavoilla voidaan ottaa käyttöön tietoturva- ja yksityisyyssäätimiä AWS:n generatiivisten AI LLM -sovellusten kehittämisen elinkaaren aikana?

- Mitä toiminnallisia ja teknisiä parhaita käytäntöjä voin integroida siihen, miten organisaationi rakentaa luovia tekoälysovelluksia LLM:itä käyttävien riskien hallitsemiseksi ja luottamuksen lisäämiseksi luotettaviin tekoälysovelluksiin?

Paranna tietoturvatuloksia samalla kun kehität luovaa tekoälyä

LLM:itä käyttävän generatiivisen tekoälyn innovaatiot edellyttävät lähtökohtaisesti turvallisuutta, jotta voidaan kehittää organisaation joustavuutta, rakentaa turvalliselle perustalle ja integroida tietoturva syvälliseen puolustukseen. Turvallisuus on a jaettu vastuu AWS:n ja AWS:n asiakkaiden välillä. Kaikki AWS Shared Responsibility -mallin periaatteet ovat sovellettavissa generatiivisiin tekoälyratkaisuihin. Päivitä ymmärryksesi AWS:n jaetun vastuun mallista sen soveltamisessa infrastruktuuriin, palveluihin ja dataan, kun rakennat LLM-ratkaisuja.

Aloita turvallisuudesta kehittääksesi organisaation joustavuutta

Aloita turvallisuudesta kehittääksesi organisaation joustavuutta luovien tekoälysovellusten kehittämiseen, jotka täyttävät turvallisuus- ja vaatimustenmukaisuustavoitteesi. Organisaation joustavuus hyödyntää ja laajentaa kestävyyden määritelmä AWS Well-Architected Frameworkissa sisällyttää organisaation kyky toipua häiriöistä ja valmistautua siihen. Harkitse tietoturva-asennettasi, hallintoasi ja toiminnallista erinomaisuuttasi arvioidessasi yleistä valmiuttasi kehittää luovaa tekoälyä LLM:ien kanssa ja organisaatiosi sietokykyä mahdollisia vaikutuksia vastaan. Kun organisaatiosi edistyy uusien teknologioiden, kuten generatiivisen tekoälyn ja LLM:n, käytössä, organisaation yleistä joustavuutta tulisi pitää kulmakivenä kerrosellisessa puolustusstrategiassa, jolla suojellaan omaisuutta ja liiketoiminta-alueita ei-toivotuilta seurauksilta.

Organisaation joustavuus on olennaisen tärkeää LLM-sovelluksissa

Vaikka kaikki riskinhallintaohjelmat voivat hyötyä joustavuudesta, organisaation kestävyydellä on olennainen merkitys luovalle tekoälylle. Viisi OWASP:n tunnistamasta kymmenen suurimmasta riskistä LLM-sovelluksille luottaa arkkitehtonisten ja toiminnallisten ohjausten määrittelyyn ja niiden täytäntöönpanoon organisaation mittakaavassa riskien hallitsemiseksi. Nämä viisi riskiä ovat epävarma tuotannon käsittely, toimitusketjun haavoittuvuudet, arkaluonteisten tietojen paljastaminen, liiallinen agentuuri ja liiallinen luottaminen. Aloita organisaation kestävyyden lisääminen sopimalla tiimisi pitämään tekoälyä, ML:ää ja generatiivista tekoälyn turvallisuutta ydinliiketoiminnan vaatimuksena ja ensisijaisena prioriteettina tuotteen koko elinkaaren ajan idean luomisesta tutkimukseen, sovelluksen kehittämiseen, käyttöönottoon ja käyttöön. käyttää. Tietoisuuden lisäksi tiimiesi tulisi ryhtyä toimiin ottaakseen huomioon generatiivisen tekoälyn hallinto-, varmistus- ja vaatimustenmukaisuuden validointikäytännöissä.

Rakenna organisaation joustavuutta generatiivisen tekoälyn ympärille

Organisaatiot voivat alkaa omaksua tapoja kehittää kapasiteettiaan ja valmiuksiaan tekoälyn/ML:n ja luovan tekoälyn turvallisuuden suhteen organisaatioissaan. Aloita laajentamalla olemassa olevia tietoturva-, varmistus-, vaatimustenmukaisuus- ja kehitysohjelmia ottamaan huomioon generatiivisen tekoälyn.

Seuraavat ovat viisi keskeistä kiinnostuksen kohdetta organisaation tekoälyn, ML:n ja generatiivisen tekoälyn turvallisuuden kannalta:

- Ymmärrä AI/ML-tietoturvaympäristö

- Sisällytä turvallisuusstrategioihin erilaisia näkökulmia

- Ryhdy proaktiivisiin toimiin tutkimus- ja kehitystoiminnan turvaamiseksi

- Kohdista kannustimet organisaation tulosten kanssa

- Valmistaudu realistisiin tietoturvaskenaarioihin AI/ML:ssä ja generatiivisessa tekoälyssä

Kehitä uhkamalli koko generatiivisen tekoälyn elinkaaresi ajan

Organisaatioiden, jotka rakentavat generatiivista tekoälyä, tulisi keskittyä riskien hallintaan, ei riskien poistamiseen, ja sisällyttää niihin uhkien mallintaminen in ja liiketoiminnan jatkuvuuden suunnittelu generatiivisten AI-työkuormien suunnittelu, kehittäminen ja käyttö. Työskentele taaksepäin generatiivisen tekoälyn tuotantokäytöstä kehittämällä jokaiselle sovellukselle uhkamalli käyttämällä perinteisiä tietoturvariskejä sekä generatiivisia tekoälykohtaisia riskejä. Jotkut riskit voivat olla yrityksesi kannalta hyväksyttäviä, ja uhkamallinnusharjoitus voi auttaa yritystäsi tunnistamaan, mikä on hyväksyttävä riskinottohaluasi. Yrityksesi ei esimerkiksi välttämättä vaadi 99.999 %:n käytettävyyttä generatiivisessa tekoälysovelluksessa, joten palautumiseen liittyvä lisäpalautusaika AWS-varmuuskopio with Amazon S3 -jäätikkö voi olla hyväksyttävä riski. Toisaalta mallisi tiedot voivat olla erittäin arkaluonteisia ja erittäin säänneltyjä, joten poikkeaminen AWS-avainhallintapalvelu (AWS KMS) asiakkaan hallinnoima avain (CMK) kierto ja käyttö AWS-verkon palomuuri TLS:n (Transport Layer Security) pakottaminen sisään- ja ulosmenoliikenteelle suojatakseen tietojen suodattamista voi olla kohtuuton riski.

Arvioi generatiivisen tekoälysovelluksen käytön riskit (luontaiset vs. jäännös) tuotantoympäristössä oikean perus- ja sovellustason ohjauksen tunnistamiseksi. Suunnittele tuotannon turvallisuustapahtumien ja palveluhäiriöiden, kuten nopean lisäyksen, koulutustietojen myrkytys, mallin palvelunesto ja mallin varkaus, palautuminen ja palautuminen varhaisessa vaiheessa, ja määritä lievennykset, joita käytät määrittäessäsi sovellusvaatimuksia. Oppiminen riskeistä ja valvonnasta, jotka on otettava käyttöön, auttaa määrittelemään parhaan toteutustavan generatiivisen tekoälysovelluksen rakentamiseen ja antaa sidosryhmille ja päätöksentekijöille tietoa, jotta he voivat tehdä tietoisia riskejä koskevia liiketoimintapäätöksiä. Jos et ole perehtynyt AI- ja ML-työnkulkuun, aloita tarkistamalla 7 tapaa parantaa koneoppimistyökuormien turvallisuutta lisätä tuntemusta perinteisten AI/ML-järjestelmien turvatoimiin.

Aivan kuten minkä tahansa ML-sovelluksen rakentaminen, myös generatiivisen tekoälysovelluksen rakentaminen edellyttää joukon tutkimus- ja kehitystyön elinkaaren vaiheita. Haluat ehkä tarkistaa AWS Generative AI Security Scoping Matrix auttaa luomaan mentaalimalli, jonka avulla ymmärrät keskeisiä tietoturva-asioita, joita sinun tulee harkita riippuen valitsemastasi generatiivisesta tekoälyratkaisusta.

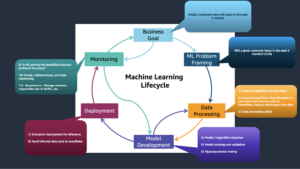

LLM:itä käyttävät generatiiviset tekoälysovellukset kehitetään ja niitä käytetään tyypillisesti seuraavien ohjeiden mukaisesti:

- Sovellusvaatimukset – Tunnista käyttötapauksen liiketoiminnan tavoitteet, vaatimukset ja menestyskriteerit

- Malli valinta – Valitse perusmalli, joka vastaa käyttötapausvaatimuksia

- Mallin mukauttaminen ja hienosäätö – Valmistele tiedot, insinöörin kehotteet ja hienosäädä mallia

- Mallin arviointi – Arvioi pohjamallit käyttötapauskohtaisilla mittareilla ja valitse parhaiten toimiva malli

- Käyttöönotto ja integrointi – Ota valittu perusmalli käyttöön optimoidussa infrastruktuurissasi ja integroi se generatiiviseen tekoälysovellukseesi

- Sovelluksen seuranta – Tarkkaile sovelluksen ja mallin suorituskykyä perussyyanalyysin mahdollistamiseksi

Varmista, että tiimit ymmärtävät tietoturvan kriittisen luonteen osana ohjelmistokehityksen elinkaaren suunnittelu- ja arkkitehtuurivaiheita ensimmäisenä päivänä. Tämä tarkoittaa, että keskustelet tietoturvasta pinon ja elinkaaren jokaisella kerroksella ja että tietoturva ja yksityisyys asetetaan liiketoimintatavoitteiden saavuttamisen mahdollistajiksi. Arkkitehti hallitsee uhkia ennen LLM-sovelluksen käynnistämistä ja pohtii, takaavatko mallin mukauttamiseen ja hienosäätöön käyttämäsi tiedot ohjauksen käyttöönoton tutkimus-, kehitys- ja koulutusympäristöissä. Osana laadunvarmistustestejä ota käyttöön synteettisiä tietoturvauhkia (kuten yrittää myrkyttää koulutustietoja tai yrittää poimia arkaluontoisia tietoja haitallisen nopean suunnittelun avulla) testataksesi puolustusta ja turva-asentoa säännöllisesti.

Lisäksi sidosryhmien tulee luoda johdonmukainen tarkastelutiheys tuotannon tekoälyn, ML:n ja generatiivisen tekoälyn työkuormille ja asettaa organisaatiolle etusija ihmisen ja koneen hallinnan ja virheiden välisten kompromissien ymmärtämiselle ennen julkaisua. Vahvistamalla ja varmistamalla, että näitä kompromisseja noudatetaan käytössä olevissa LLM-sovelluksissa, riskien vähentämisen onnistumisen todennäköisyys kasvaa.

Rakenna luovia tekoälysovelluksia turvalliselle pilvipohjalle

Turvallisuus on AWS:ssä tärkein prioriteettimme. AWS on suunniteltu turvallisimmaksi globaaliksi pilviinfrastruktuuriksi, jolle sovelluksia ja työkuormia voidaan rakentaa, siirtää ja hallita. Tätä tukevat yli 300 pilvitietoturvatyökalumme kattava valikoima ja miljoonien asiakkaidemme luottamus, mukaan lukien tietoturvan kannalta herkimmät organisaatiot, kuten hallitus, terveydenhuolto ja rahoituspalvelut. Kun rakennat generatiivisia tekoälysovelluksia käyttämällä LLM:itä AWS:ssä, saat tietoturvaetuja turvallinen, luotettava ja joustava AWS Cloud computing -ympäristö.

Käytä AWS:n maailmanlaajuista infrastruktuuria turvallisuuden, yksityisyyden ja vaatimustenmukaisuuden takaamiseksi

Kun kehität tietointensiivisiä sovelluksia AWS:ssä, voit hyötyä AWS:n maailmanlaajuisesta alueinfrastruktuurista, joka on suunniteltu tarjoamaan ominaisuudet täyttämään ydinturvallisuus- ja vaatimustenmukaisuusvaatimukset. Tätä vahvistamme meidän AWS Digital Suverenity Pledge, olemme sitoutuneet tarjoamaan sinulle edistyneimmät pilvessä saatavilla olevat suvereniteetin hallinta- ja ominaisuudet. Olemme sitoutuneet laajentamaan kykyjämme, jotta voit vastata tarpeisiisi digitaalinen itsemääräämisoikeus tarpeisiin tinkimättä AWS-pilven suorituskyvystä, innovaatioista, turvallisuudesta tai laajuudesta. Yksinkertaistaaksesi turvallisuuden ja tietosuojan parhaiden käytäntöjen käyttöönottoa, harkitse viitesuunnitelmien ja infrastruktuurin käyttöä koodiresursseina, kuten AWS Security Reference Architecture (AWS SRA) ja AWS Privacy Reference Architecture (AWS PRA). Lue lisää yksityisyysratkaisujen suunnittelu, suunnitellusta itsemääräämisoikeudestaja AWS:n noudattaminen ja käyttää palveluita, kuten AWS-määritykset, AWS-esineja AWS Audit Manager tukeaksemme tietosuoja-, vaatimustenmukaisuus-, tarkastus- ja havainnointitarpeitasi.

Ymmärrä tietoturva-asenteesi AWS:n hyvin arkkitehtuurin ja pilvipalvelukehyksen avulla

AWS tarjoaa vuosien kokemuksella kehitettyjä parhaita käytäntöjä koskevia ohjeita, jotka tukevat asiakkaita heidän pilviympäristönsä suunnittelussa. Hyvin suunniteltu AWS-kehys ja kehittyessään toteuttamaan liiketoiminta-arvoa pilviteknologioista AWS Cloud Adoption Framework (AWS CAF). Ymmärrä tekoälyn, tekoälyn ja generatiivisen tekoälyn työtaakkasi turvallisuusasenne suorittamalla hyvin rakennetun kehyksen tarkistus. Tarkastukset voidaan suorittaa käyttämällä työkaluja, kuten Hyvin suunniteltu AWS-työkalu, tai AWS-tiimisi avulla AWS-yritystuki. Hyvin suunniteltu AWS-työkalu integroi oivalluksia automaattisesti alkaen AWS:n luotettu neuvonantaja arvioida, mitä parhaita käytäntöjä on olemassa ja mitä mahdollisuuksia on parantaa toimivuutta ja kustannusten optimointia. AWS Well-Architected Tool tarjoaa myös räätälöityjä linssejä, joissa on tiettyjä parhaita käytäntöjä, kuten Koneoppimisobjektiivi jotta voit säännöllisesti mitata arkkitehtuuriasi parhaiden käytäntöjen perusteella ja tunnistaa parannuskohteita. Tarkista matkasi tiellä arvon toteutumiseen ja pilven kypsyyteen ymmärtämällä, kuinka AWS-asiakkaat omaksuvat strategioita kehittääkseen organisaatiokykyjä AWS Cloud Adoption Framework tekoälylle, koneoppimiselle ja generatiiviselle tekoälylle. Saatat myös hyötyä yleisen pilvivalmiutesi ymmärtämisestä osallistumalla AWS-pilvivalmiuden arviointi. AWS tarjoaa lisämahdollisuuksia sitoutumiseen – kysy AWS-tilitiimiltäsi lisätietoja siitä, miten pääset alkuun Generatiivinen AI-innovaatiokeskus.

Nopeuta turvallisuuttasi ja AI/ML-oppimista parhaiden käytäntöjen ohjauksella, koulutuksella ja sertifioinnilla

AWS kuratoi myös suosituksia Turvallisuuden, identiteetin ja vaatimustenmukaisuuden parhaat käytännöt ja AWS-tietoturvadokumentaatio auttaa sinua tunnistamaan tapoja turvata koulutus-, kehitys-, testaus- ja toimintaympäristösi. Jos olet vasta aloittamassa, sukeltaa syvemmälle turvallisuuskoulutukseen ja sertifiointiin, harkitse aloittamista AWS-tietoturvan perusteet ja AWS-tietoturvan oppimissuunnitelma. Voit myös käyttää AWS-turvakypsyysmalli auttaa sinua löytämään ja priorisoimaan parhaat toiminnot AWS:n eri kypsyysvaiheissa, alkaen nopeista voitoista perustavanlaatuisten, tehokkaiden ja optimoitujen vaiheiden kautta. Kun sinulla ja tiimilläsi on perusymmärrys AWS:n turvallisuudesta, suosittelemme tarkistamaan Kuinka lähestyä uhkamallinnusta ja sitten johtaa uhkamallinnusharjoitus tiimisi kanssa alkaen Uhkamallinnus rakentajille -työpaja koulutusohjelma. On monia muitakin AWS-tietoturvakoulutus- ja sertifiointiresurssit saatavissa.

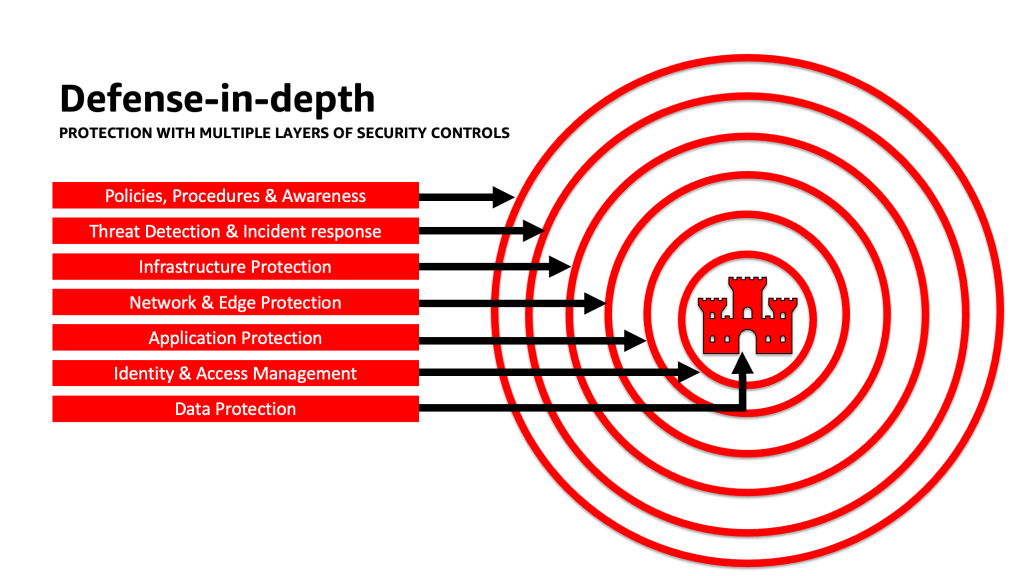

Käytä syvällistä puolustusta LLM-sovelluksissa

Puolustuksen perusteellisen suojaustavan soveltaminen generatiiviseen tekoälytyökuormitukseen, dataan ja tietoihin voi auttaa luomaan parhaat olosuhteet liiketoimintatavoitteidesi saavuttamiseksi. Perusteelliset suojauskäytännöt lieventävät monia yleisiä riskejä, joita työtaakka kohtaa, ja auttaa sinua ja tiimejäsi nopeuttamaan generatiivista tekoälyä. Perusteellinen suojausstrategia käyttää useita redundantteja suojauksia AWS-tilisi, työkuormien, tietojen ja resurssien suojaamiseen. Se auttaa varmistamaan, että jos jokin suojaushallinta vaarantuu tai epäonnistuu, on olemassa lisätasoja, jotka auttavat eristämään uhkia ja ehkäisemään, havaitsemaan, reagoimaan ja toipumaan tietoturvatapahtumista. Voit käyttää strategioita, mukaan lukien AWS-palveluita ja -ratkaisuja, jokaisessa kerroksessa parantaaksesi generatiivisten tekoälytyökuormiesi turvallisuutta ja joustavuutta.

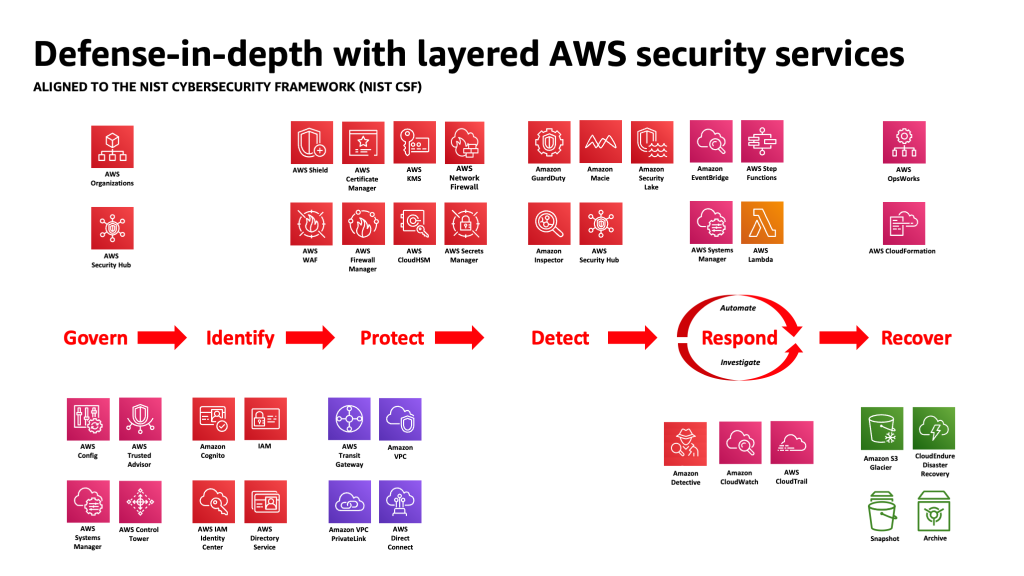

Monet AWS-asiakkaat noudattavat alan standardikehyksiä, kuten NIST-verkkoturvallisuuskehys. Tämä kehys auttaa varmistamaan, että suojausjärjestelmäsi on suojattu tunnistamisen, suojauksen, havaitsemisen, vastaamisen, palautuksen ja viimeksi lisätyn hallinnan pilareissa. Tämä kehys voidaan sitten yhdistää helposti AWS-tietoturvapalveluihin ja integroitujen kolmansien osapuolien palveluihin, jotta voit vahvistaa riittävän kattavuuden ja käytännöt kaikille organisaatiosi kohtaamille tietoturvatapahtumille.

Syvällinen puolustus: Suojaa ympäristösi ja lisää sitten parannettuja AI/ML-spesifisiä tietoturva- ja yksityisyysominaisuuksia

Perusteellisen puolustuksen strategian tulisi alkaa suojelemalla ensin tilisi ja organisaatiosi ja sitten kerrostamaan palveluiden, kuten esim. Amazonin kallioperä ja Amazon Sage Maker. Amazonilla on yli 30 tietoturva-, identiteetti- ja vaatimustenmukaisuuspalvelua jotka on integroitu AWS AI/ML -palveluihin, ja niitä voidaan käyttää yhdessä turvaamaan työkuormasi, tilit ja organisaatiosi. Jotta voit suojautua kunnolla OWASP Top 10 for LLM:tä vastaan, niitä tulee käyttää yhdessä AWS AI/ML -palvelujen kanssa.

Aloita toteuttamalla vähiten etuoikeuskäytäntöä käyttämällä palveluita, kuten IAM Access Analyzer että etsi liian sallivia tilejä, rooleja ja resursseja rajoittaaksesi pääsyä lyhytaikaisilla valtuustiedoilla. Varmista seuraavaksi, että kaikki lepotilassa olevat tiedot on salattu AWS KMS:llä, mukaan lukien CMK:iden käytön huomioon ottaminen, ja kaikki tiedot ja mallit on versioitu ja varmuuskopioitu Amazonin yksinkertainen tallennuspalvelu (Amazon S3) versiointi ja objektitason muuttumattomuuden soveltaminen kanssa Amazon S3 Object Lock. Suojaa kaikki palvelujen välillä siirrettävät tiedot AWS-varmenteen hallinta ja / tai AWS Yksityinen CA, ja säilytä se VPC:n sisällä AWS PrivateLink. Määrittele tiukat tiedon sisään- ja ulostulosäännöt suojataksesi manipulaatiota ja suodattamista käyttämällä VPC:itä AWS-verkon palomuuri politiikkaa. Harkitse lisäämistä AWS Web Application Firewall (AWS WAF) edessä suojata verkkosovelluksia ja API:ita alkaen haitalliset botit, SQL-injektiohyökkäykset, sivustojen välinen komentosarja (XSS), ja tilien haltuunotot Petosten valvonta. Kirjautuminen kanssa AWS CloudTrail, Amazonin virtuaalinen yksityinen pilvi (Amazon VPC) virtalokit ja Amazonin elastisten kuberneettien palvelu (Amazon EKS) -tarkastuslokit auttavat tarjoamaan rikosteknisen tarkastuksen jokaisesta tapahtumasta, joka on saatavilla palveluille, kuten Amazon-etsivä. Voit käyttää Amazonin tarkastaja automatisoida haavoittuvuuksien löytäminen ja hallinta Amazonin elastinen laskentapilvi (Amazon EC2) -esineet, säiliöt, AWS Lambda toiminnot ja tunnistaa työkuormituksiesi verkon saavutettavuus. Suojaa tietosi ja mallisi epäilyttävältä toiminnalta käyttämällä Amazon Guard DutyML-käyttöiset uhkamallit ja tietosyötteet sekä mahdollistavat sen lisäominaisuudet EKS-suojaukselle, ECS-suojaukselle, S3-suojaukselle, RDS-suojaukselle, haittaohjelmasuojaukselle, lambda-suojaukselle ja muille. Voit käyttää palveluita mm AWS-tietoturvakeskus keskittää ja automatisoida turvatarkistukset havaitaksesi poikkeamat turvallisuuden parhaista käytännöistä ja nopeuttaaksesi tutkimista ja automatisoidaksesi tietoturvalöydösten korjaamista pelikirjojen avulla. Voit myös harkita a nolla luottamus AWS:n arkkitehtuuri, joka parantaa entisestään tarkkoja todennus- ja valtuutusvalvontaa ihmiskäyttäjillä tai koneen välisillä prosesseilla pyyntökohtaisesti. Harkitse myös käyttöä Amazon Security Lake keskittää automaattisesti tietoturvatiedot AWS-ympäristöistä, SaaS-palveluntarjoajista, tiloista ja pilvilähteistä tilillesi tallennettuun tarkoitukseen rakennettuun datajärveen. Security Laken avulla saat täydellisemmän käsityksen tietoturvatiedoistasi koko organisaatiossasi.

Kun generatiivinen AI-työkuormitusympäristösi on suojattu, voit lisätä AI/ML-spesifisiä ominaisuuksia, kuten Amazon SageMaker Data Wrangler tunnistaa mahdollinen harha tietojen valmistelun aikana ja Amazon SageMaker selkeyttää havaita harha ML-tiedoissa ja malleissa. Voit myös käyttää Amazon SageMaker -mallimonitori arvioida tuotannossa olevien SageMaker ML -mallien laatua ja ilmoittaa sinulle, kun tietojen laatu, mallin laatu ja ominaisuuksien määrittely poikkeavat toisistaan. Nämä AWS AI/ML -palvelut, jotka toimivat yhdessä (mukaan lukien SageMaker, joka työskentelee Amazon Bedrockin kanssa) AWS Security -palveluiden kanssa, voivat auttaa sinua tunnistamaan mahdolliset luonnollisen harhan lähteet ja suojaamaan haitallisilta tietojen peukalointilta. Toista tämä prosessi kaikille OWASP Top 10 for LLM-haavoittuvuuksille varmistaaksesi, että maksimoit AWS-palveluiden arvon toteuttaaksesi perusteellisen suojan tietojesi ja työkuormien suojaamiseksi.

Kuten AWS:n yritysstrategi Clarke Rodgers kirjoitti blogikirjoituksessaan "CISO Insight: Jokainen AWS-palvelu on tietoturvapalvelu"Väitän, että käytännössä jokainen AWS-pilven palvelu mahdollistaa tietoturvatuloksen sellaisenaan tai asiakkaat voivat käyttää niitä (yksin tai yhdessä tai yhden tai useamman palvelun kanssa) turvallisuus-, riski- tai vaatimustenmukaisuustavoitteen saavuttamiseksi. Ja "Customer Chief Information Security Officer (CISO) (tai heidän tiiminsä) saattaa haluta käyttää aikaa varmistaakseen, että he tuntevat hyvin kaikki AWS-palvelut, koska turvallisuus-, riski- tai vaatimustenmukaisuustavoite voidaan saavuttaa. vaikka palvelu ei kuuluisi "Turvallisuus, identiteetti ja vaatimustenmukaisuus" -luokkaan."

Kerrospuolustukset luottamusrajoilla LLM-sovelluksissa

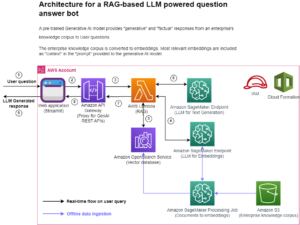

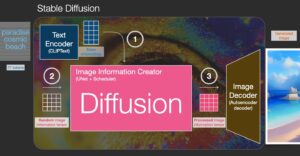

Kun kehität generatiivisia tekoälypohjaisia järjestelmiä ja sovelluksia, sinun tulee ottaa huomioon samat huolenaiheet kuin minkä tahansa muun ML-sovelluksen kanssa, kuten MITER ATLAS koneoppimisen uhkamatriisi, kuten ohjelmistojen ja tietokomponenttien alkuperän huomioiminen (kuten avoimen lähdekoodin ohjelmistotarkastuksen suorittaminen, ohjelmistojen materiaaliluettelon (SBOM) tarkistaminen ja tietojen työnkulkujen ja API-integraatioiden analysointi) ja tarvittavien suojausten toteuttaminen LLM-toimitusketjun uhkia vastaan. Sisällytä oivalluksia alan viitekehyksestä ja ole tietoinen tavoista käyttää useita uhkatietolähteitä ja riskitietoja mukauttaaksesi ja laajentaaksesi suojautumistasi huomioimaan AI-, ML- ja generatiiviset tekoälyn tietoturvariskit, jotka ovat ilmaantuneet ja joita ei sisälly perinteisiin kehyksiin. Etsi täydentäviä tietoja tekoälykohtaisista riskeistä teollisuudesta, puolustuksesta, viranomaisista, kansainvälisistä ja akateemisista lähteistä, koska uusia uhkia ilmaantuu ja kehittyy tässä tilassa säännöllisesti ja täydentäviä viitteitä ja oppaita päivitetään usein. Esimerkiksi käytettäessä RAG (Retrieval Augmented Generation) -mallia, jos malli ei sisällä tarvitsemaansa dataa, se voi pyytää sitä ulkoisesta tietolähteestä käytettäväksi päättelyn ja hienosäädön aikana. Lähde, josta se kysyy, voi olla hallinnassasi, ja se voi olla mahdollinen kompromissilähde toimitusketjussasi. Syvällinen puolustus olisi ulotettava koskemaan ulkoisia lähteitä luottamuksen, todentamisen, valtuutuksen, pääsyn, turvallisuuden, yksityisyyden ja tarkkuuden luomiseksi sen käyttämiin tietoihin. Sukeltaaksesi syvemmälle, lue "Rakenna turvallinen yrityssovellus Generative AI:n ja RAG:n avulla Amazon SageMaker JumpStart -sovelluksella"

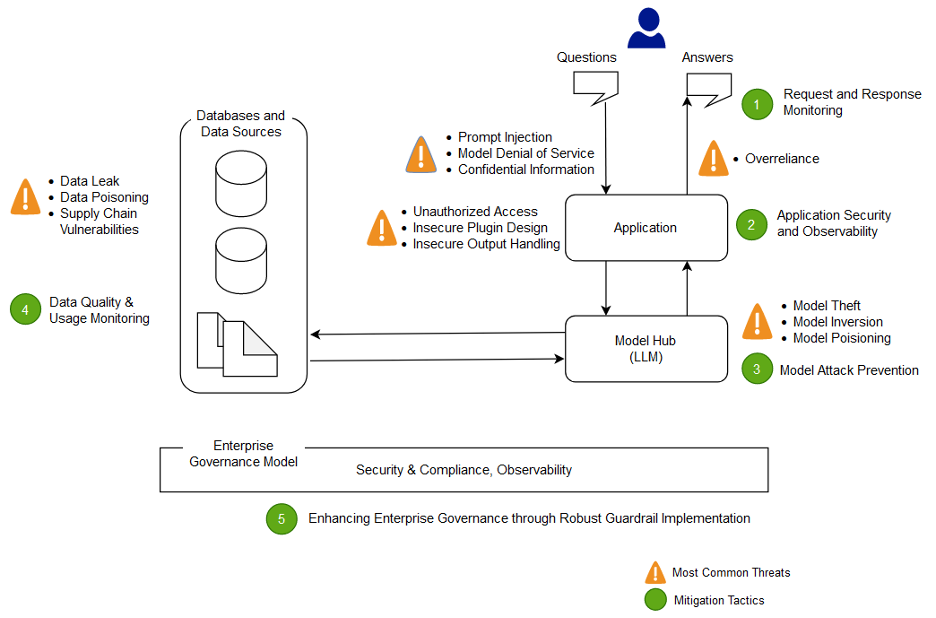

Analysoi ja pienennä riskejä LLM-sovelluksissasi

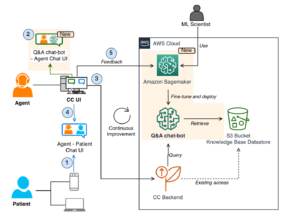

Tässä osiossa analysoimme ja keskustelemme joistakin riskinhallintatekniikoista, jotka perustuvat luottamusrajoihin ja vuorovaikutukseen tai erillisiin työtaakan alueisiin, joilla on samanlainen asianmukainen valvontalaajuus ja riskiprofiili. Tässä chatbot-sovelluksen esimerkkiarkkitehtuurissa on viisi luottamusrajaa, joissa ohjaukset esitellään sen perusteella, kuinka AWS-asiakkaat yleensä rakentavat LLM-sovelluksiaan. LLM-sovelluksellasi voi olla enemmän tai vähemmän määriteltäviä luottamusrajoja. Seuraavassa esimerkkiarkkitehtuurissa nämä luottamusrajat määritellään seuraavasti:

- Käyttöliittymän vuorovaikutus (pyyntö ja vastaus)

- Sovellusten vuorovaikutus

- Mallin vuorovaikutus

- Tietojen vuorovaikutus

- Organisaation vuorovaikutus ja käyttö

Käyttöliittymän vuorovaikutus: Kehitä pyyntöjen ja vastausten seurantaa

Havaitse generatiiviseen tekoälyyn liittyvät kybertapahtumat ja vastaa niihin ajoissa arvioimalla strategiaa generatiivisen tekoälysovelluksen syötteiden ja tulosten aiheuttamien riskien käsittelemiseksi. Esimerkiksi toimintatapojen ja tietojen ulosvirtauksen lisäseurantaa voidaan tarvita välineillä, jotta voidaan havaita arkaluonteisten tietojen paljastaminen verkkotunnuksesi tai organisaatiosi ulkopuolella, jos sitä käytetään LLM-sovelluksessa.

Generatiivisten tekoälysovellusten tulisi silti noudattaa standardinmukaisia parhaita turvallisuuskäytäntöjä tietojen suojaamisessa. Perusta a suojattu datakehä ja suojata arkaluontoiset tietovarastot. Salaa tiedot ja tiedot, joita käytetään LLM-sovelluksissa levossa ja siirron aikana. Suojaa mallisi kouluttamiseen käytettyjä tietoja opetusdatan myrkytykseltä ymmärtämällä ja hallitsemalla, mitkä käyttäjät, prosessit ja roolit saavat osallistua tietovarastoihin sekä kuinka data kulkee sovelluksessa, tarkkaile harhapoikkeamia sekä käyttämällä versiointia ja muuttumaton tallennus tallennuspalveluissa, kuten Amazon S3. Luo tiukat tiedon sisään- ja ulostulon hallintapalvelut käyttämällä palveluita, kuten AWS Network Firewall ja AWS VPC, suojautuaksesi epäilyttävältä syötteeltä ja mahdolliselta tietojen suodattamiselta.

Harjoittelun, uudelleenkoulutuksen tai hienosäätöprosessin aikana sinun tulee olla tietoinen käytetyistä arkaluonteisista tiedoista. Kun tietoja on käytetty jonkin näistä prosesseista, sinun tulee suunnitella skenaario, jossa kuka tahansa mallisi käyttäjä pystyy yhtäkkiä poimimaan tiedot tai tiedot takaisin käyttämällä pikasyöttötekniikoita. Ymmärrä arkaluontoisten tietojen käytön riskit ja edut malleissasi ja päätelmissäsi. Ota käyttöön vankat todennus- ja valtuutusmekanismit hienorakeisten käyttöoikeuksien luomiseen ja hallintaan, jotka eivät ole riippuvaisia LLM-sovelluslogiikasta paljastamisen estämiseksi. Käyttäjän ohjaama syöttö generatiiviseen tekoälysovellukseen on joissain olosuhteissa osoitettu pystyvän tarjoamaan vektorin tietojen poimimiseksi mallista tai mistä tahansa syötteen ei-käyttäjän ohjaamasta osasta. Tämä voi tapahtua nopealla injektiolla, jossa käyttäjä antaa syötteen, joka saa mallin ulostulon poikkeamaan LLM-sovelluksen odotetuista suojakaiteista, mukaan lukien vihjeiden tarjoaminen tietojoukkoihin, joihin malli alun perin opetettiin.

Ota käyttöön käyttäjätason käyttöoikeuskiintiöt käyttäjille, jotka syöttävät ja vastaanottavat mallin tulosteita. Sinun tulisi harkita lähestymistapoja, jotka eivät salli anonyymiä pääsyä olosuhteissa, joissa mallin harjoitustiedot ja -tiedot ovat arkaluonteisia tai joissa on vaara, että vastustaja kouluttaa mallistasi faksin syötteidensä ja kohdistetun mallin tulosteen perusteella. Yleisesti ottaen, jos osa mallin syötteestä koostuu mielivaltaisesta käyttäjän toimittamasta tekstistä, ota tuloste alttiiksi nopealle lisäykselle ja varmista, että tulosten käyttö sisältää toteutettuja teknisiä ja organisatorisia vastatoimia epävarman tulosteen käsittelyn, liiallisen agentuurin vähentämiseksi. , ja yliluottamusta. Aikaisemmassa esimerkissä, joka koski haitallisen syötteen suodattamista AWS WAF:n avulla, harkitse suodattimen rakentamista sovelluksesi eteen tällaista mahdollista kehotteiden väärinkäyttöä varten ja kehitä käytäntö, kuinka käsitellä ja kehittää niitä mallisi ja tietosi kasvaessa. Harkitse myös tulosteen suodatettua tarkistusta ennen sen palauttamista käyttäjälle varmistaaksesi, että se täyttää laatu-, tarkkuus- tai sisällönvalvontastandardit. Voit halutessasi mukauttaa tätä edelleen organisaatiosi tarpeiden mukaan lisäämällä mallien edessä olevien tulojen ja lähtöjen ohjaustasoa epäilyttävien liikennemallien vähentämiseksi.

Sovellusten vuorovaikutus: Sovelluksen turvallisuus ja havaittavuus

Tarkista LLM-sovelluksesi kiinnittäen huomiota siihen, kuinka käyttäjä voi hyödyntää malliasi ohittaakseen vakiovaltuutuksen loppupään työkaluun tai työkaluketjuun, jota heillä ei ole lupaa käyttää tai käyttää. Toinen tämän kerroksen huolenaihe liittyy ulkoisiin tietovarastoihin pääsyä käyttämällä mallia hyökkäysmekanismina, joka käyttää lieventämättömiä teknisiä tai organisatorisia LLM-riskejä. Jos mallisi on esimerkiksi koulutettu käyttämään tiettyjä tietovarastoja, jotka voivat sisältää arkaluontoisia tietoja, sinun tulee varmistaa, että sinulla on asianmukaiset valtuutustarkistukset mallisi ja tietovarastojen välillä. Käytä käyttäjiä koskevia muuttumattomia attribuutteja, jotka eivät ole peräisin mallista, kun suoritat valtuutustarkistuksia. Rajoittamaton epävarma tulosteen käsittely, turvaton liitännäissuunnittelu ja liiallinen agentuuri voivat luoda olosuhteet, joissa uhkatoimija voi käyttää mallia huijatakseen valtuutusjärjestelmän lisäämään tehokkaita oikeuksia, mikä johtaa siihen, että loppupään komponentti uskoo, että käyttäjä on valtuutettu hakemaan tietoja tai ottamaan tietyn toiminta.

Kun otat käyttöön mitä tahansa luovaa tekoälylaajennusta tai työkalua, on välttämätöntä tutkia ja ymmärtää myönnetty käyttöoikeustaso sekä tarkastaa määritetyt käyttöoikeudet. Rajoittamattomien turvattomien generatiivisten AI-laajennusten käyttäminen voi tehdä järjestelmästäsi alttiiksi toimitusketjun haavoittuvuuksille ja uhille, mikä voi johtaa haitallisiin toimiin, kuten etäkoodin suorittamiseen.

Mallin vuorovaikutus: Mallihyökkäysten ehkäisy

Sinun tulee olla tietoinen käyttämiesi mallien, laajennusten, työkalujen tai tietojen alkuperästä, jotta voit arvioida toimitusketjun haavoittuvuuksia ja vähentää niitä. Esimerkiksi jotkin yleiset mallimuodot sallivat mielivaltaisen ajettavan koodin upottamisen itse malleihin. Käytä pakkauspeilejä, skannausta ja lisätarkastuksia organisaatiosi tietoturvatavoitteiden kannalta.

Tietojoukot, joita harjoitat ja hienosäädät mallejasi, on myös tarkistettava. Jos hienosäädät mallia edelleen automaattisesti käyttäjien palautteen (tai muun loppukäyttäjän hallitseman tiedon) perusteella, sinun on harkittava, voisiko haitallinen uhkatoimija muuttaa mallia mielivaltaisesti manipuloimalla vastauksiaan ja saavuttaa koulutusdatamyrkytys.

Tietojen vuorovaikutus: Tarkkaile tiedon laatua ja käyttöä

Generatiiviset tekoälymallit, kuten LLM:t, toimivat yleensä hyvin, koska ne on koulutettu suureen tietomäärään. Vaikka nämä tiedot auttavat LLM:itä suorittamaan monimutkaisia tehtäviä, ne voivat myös altistaa järjestelmäsi koulutusdatamyrkytysriskille, joka tapahtuu, kun sopimatonta dataa sisällytetään tai jätetään pois koulutustietojoukosta, joka voi muuttaa mallin käyttäytymistä. Tämän riskin pienentämiseksi sinun tulee tarkastella toimitusketjuasi ja ymmärtää järjestelmäsi tietojen tarkistusprosessi, ennen kuin sitä käytetään mallissasi. Vaikka koulutusputki on tärkein tietomyrkytyslähde, sinun tulee myös tarkastella, kuinka mallisi saa tietoja, kuten RAG-mallissa tai datajärvessä, ja onko kyseisten tietojen lähde luotettava ja suojattu. Käytä AWS-tietoturvapalveluita, kuten AWS Security Hub, Amazon GuardDuty ja Amazon Inspector, auttaaksesi jatkuvasti seuraamaan epäilyttävää toimintaa Amazon EC2:ssa, Amazon EKS:ssä, Amazon S3:ssa, Amazon Relational Database -palvelu (Amazon RDS) ja verkkoon pääsy, jotka voivat olla ilmaisimia uusista uhista, ja käyttää Detectiveä tietoturvatutkimusten visualisointiin. Harkitse myös palveluiden käyttöä, esim Amazon Security Lake nopeuttaa tietoturvatutkimuksia luomalla tarkoitukseen rakennetun datajärven, joka keskittää automaattisesti AWS-ympäristöjen, SaaS-palveluntarjoajien, tilojen ja pilvilähteiden tietoturvatiedot, jotka lisäävät AI/ML-työkuormaa.

Organisaatiovuorovaikutus: Ota käyttöön generatiivisen tekoälyn suojakaiteet yrityksen hallinnassa

Tunnista riskit, jotka liittyvät generatiivisen tekoälyn käyttöön yrityksissäsi. Sinun tulisi rakentaa organisaatiosi riskiluokitus ja tehdä riskinarviointeja, jotta voit tehdä perusteltuja päätöksiä, kun otat käyttöön luovia tekoälyratkaisuja. Kehitä a liiketoiminnan jatkuvuussuunnitelma (BCP) joka sisältää tekoälyn, ML:n ja generatiiviset tekoälytyökuormat ja jotka voidaan ottaa käyttöön nopeasti korvaamaan vaikutuspiirissä olevan tai offline-tilassa olevan LLM-sovelluksen kadonneet toiminnot palvelutasosopimusten täyttämiseksi.

Tunnista prosessi- ja resurssipuutteet, tehottomuudet ja epäjohdonmukaisuudet ja paranna tietoisuutta ja omistajuutta koko yrityksesi alueella. Uhkamalli kaikki generatiiviset tekoälytyökuormat tunnistaakseen ja lieventääkseen mahdollisia tietoturvauhkia, jotka voivat johtaa liiketoimintaan vaikuttaviin seurauksiin, mukaan lukien luvaton pääsy tietoihin, palvelun epääminen ja resurssien väärinkäyttö. Hyödynnä uusi AWS Threat Composer -mallinnustyökalu auttaa lyhentämään aikaa arvon saavuttamiseen uhkamallinnuksen suorittamisen aikana. Harkitse esittelyäsi myöhemmin kehitysjaksoissasi turvallisuuskaaossuunnittelua Vika-injektiokokeita luodaksesi todellisia olosuhteita ymmärtääksesi, kuinka järjestelmäsi reagoi tuntemattomiin, ja lisäämään luottamusta järjestelmän kestävyyteen ja turvallisuuteen.

Sisällytä erilaisia näkökulmia turvallisuusstrategioiden ja riskinhallintamekanismien kehittämiseen varmistaaksesi AI/ML:n ja generatiivisen turvallisuuden noudattamisen ja kattavuuden kaikissa työtehtävissä ja toiminnoissa. Tuo turvallisuusajattelu pöytään jokaisen generatiivisen tekoälysovelluksen alusta alkaen ja tutkimuksesta, jotta voit mukauttaa vaatimukset. Jos tarvitset lisäapua AWS:ltä, pyydä AWS-tilivastaavaasi varmistamaan, että siellä on yhtäläinen tuki pyytämällä AWS Solutions Architects AWS Securitylta ja AI/ML auttamaan rinnakkain.

Varmista, että turvallisuusorganisaatiosi ryhtyy rutiininomaisesti toimiin edistääkseen viestintää sekä riskitietoisuudesta että riskienhallinnan ymmärtämisestä generatiivisten tekoälyalan sidosryhmien, kuten tuotepäälliköiden, ohjelmistokehittäjien, datatieteilijöiden ja johtajien välillä. vaikuttaa. Turvallisuusorganisaatiot voivat tukea vastuullisen paljastamisen ja iteratiivisen parantamisen kulttuuria osallistumalla keskusteluihin ja tuomalla uusia ideoita ja tietoa luoville tekoälyn sidosryhmille, jotka liittyvät heidän liiketoimintatavoitteisiinsa. Lisätietoja: sitoutumisemme vastuulliseen tekoälyyn ja lisää vastuulliset tekoälyresurssit auttamaan asiakkaitamme.

Hyödynnä paremman organisatorisen asenteen mahdollistaminen generatiiviselle tekoälylle vapauttamalla aikaa arvon saamiseksi organisaatiosi olemassa olevissa tietoturvaprosesseissa. Arvioi ennakoivasti, missä organisaatiosi saattaa vaatia prosesseja, jotka ovat liian raskaita generatiivisen AI-suojauskontekstin vuoksi, ja tarkenna niitä tarjotaksesi kehittäjille ja tutkijoille selkeän polun käynnistää oikeat hallintalaitteet.

Arvioi, missä voi olla mahdollisuuksia kohdistaa kannustimia, pilkata ja tarjota selkeä näkemys halutuista tuloksista. Päivitys ohjaa ohjausta ja puolustuksia vastaamaan tekoälyn ja tekoälyn kehittyviin tarpeisiin ja luovan tekoälysovelluskehityksen tarpeisiin vähentääkseen hämmennystä ja epävarmuutta, jotka voivat maksaa kehitysaikaa, lisätä riskejä ja tehostaa vaikutusta.

Varmista, että sidosryhmät, jotka eivät ole tietoturva-asiantuntijoita, pystyvät sekä ymmärtämään, kuinka organisaation hallinto, politiikat ja riskienhallinnan vaiheet koskevat heidän työtaakkaansa, että soveltavat riskienhallintamekanismeja. Valmista organisaatiosi reagoimaan realistisiin tapahtumiin ja skenaarioihin, joita generatiivisten tekoälysovellusten yhteydessä saattaa esiintyä, ja varmista, että generatiivisen tekoälyn rakentajan roolit ja vastaustiimit ovat tietoisia eskalaatiopoluista ja toimista, jos epäilyttävästä toiminnasta on huolissaan.

Yhteenveto

Innovaatioiden kaupallistaminen millä tahansa uudella ja nousevalla teknologialla edellyttää, että aloitetaan turvallisuusajattelusta, rakentaminen turvalliselle infrastruktuuriperustalle ja pohditaan, kuinka turvallisuus voidaan integroida teknologiapinon kullakin tasolla varhaisessa vaiheessa perusteellisen puolustuksen avulla. lähestyä. Tämä sisältää vuorovaikutusta teknologiapinosi useissa kerroksissa ja integraatiopisteitä digitaalisessa toimitusketjussasi organisaation joustavuuden varmistamiseksi. Vaikka luova tekoäly tuo mukanaan uusia turvallisuus- ja tietosuojahaasteita, voit auttaa suojaamaan organisaatiotasi monilta yleisiltä ongelmilta ja kehittyviltä uhilta, jos noudatat perusturvallisuuden parhaita käytäntöjä, kuten perusteellisen puolustuksen käyttöä kerrostettujen tietoturvapalvelujen kanssa. Sinun tulisi ottaa käyttöön kerrostettuja AWS-tietoturvapalveluita generatiivisissa tekoälytyökuormissasi ja laajemmassa organisaatiossasi ja keskittyä digitaalisten toimitusketjujesi integraatiopisteisiin pilviympäristösi turvaamiseksi. Sitten voit käyttää AWS AI/ML -palveluiden, kuten Amazon SageMakerin ja Amazon Bedrockin, parannettuja tietoturva- ja yksityisyysominaisuuksia lisätäksesi uusia paranneltuja suoja- ja yksityisyydensäätimiä luoviin tekoälysovelluksiin. Tietoturvan upottaminen alusta alkaen nopeuttaa, helpottaa ja kustannustehokkaampaa innovointia generatiivisen tekoälyn avulla ja yksinkertaistaa samalla vaatimustenmukaisuutta. Tämä auttaa sinua lisäämään generatiivisten AI-sovellustesi hallintaa, luottamusta ja havaittavuutta työntekijöillesi, asiakkaillesi, kumppaneillesi, sääntelyviranomaisille ja muille asianosaisille sidosryhmille.

Lisäviitteet

- Alan standardikehykset AI/ML-spesifiseen riskienhallintaan ja tietoturvaan:

Tietoja kirjoittajista

Christopher Rae on johtava maailmanlaajuinen tietoturva-GTM-asiantuntija, joka on keskittynyt kehittämään ja toteuttamaan strategisia aloitteita, jotka nopeuttavat ja mittaavat AWS-tietoturvapalvelujen käyttöönottoa. Hän on intohimoinen kyberturvallisuuden ja uusien teknologioiden risteyskohdassa, ja hänellä on yli 20 vuoden kokemus globaaleista strategisista johtotehtävistä tietoturvaratkaisujen toimittamisessa media-, viihde- ja televiestintäasiakkaille. Hän latautuu lukemalla, matkustamalla, syömällä ja viinillä, löytämällä uutta musiikkia ja neuvomalla varhaisen vaiheen startup-yrityksiä.

Christopher Rae on johtava maailmanlaajuinen tietoturva-GTM-asiantuntija, joka on keskittynyt kehittämään ja toteuttamaan strategisia aloitteita, jotka nopeuttavat ja mittaavat AWS-tietoturvapalvelujen käyttöönottoa. Hän on intohimoinen kyberturvallisuuden ja uusien teknologioiden risteyskohdassa, ja hänellä on yli 20 vuoden kokemus globaaleista strategisista johtotehtävistä tietoturvaratkaisujen toimittamisessa media-, viihde- ja televiestintäasiakkaille. Hän latautuu lukemalla, matkustamalla, syömällä ja viinillä, löytämällä uutta musiikkia ja neuvomalla varhaisen vaiheen startup-yrityksiä.

Elia Talvi on vanhempi tietoturvainsinööri Amazon Securityssa, hänellä on kyberturvallisuustekniikan BS ja hän on rakastunut Harry Potteriin. Elijah tunnistaa ja korjaa tekoälyjärjestelmien haavoittuvuuksia yhdistäen teknistä asiantuntemusta ripauksella taikuutta. Elijah suunnittelee räätälöityjä suojausprotokollia tekoälyekosysteemeille tuoden digitaaliseen puolustukseen maagisen tunnelman. Rehellisyydellä Elijahilla on turvallisuustausta sekä julkisen että kaupallisen sektorin organisaatioissa, jotka ovat keskittyneet luottamuksen suojaamiseen.

Elia Talvi on vanhempi tietoturvainsinööri Amazon Securityssa, hänellä on kyberturvallisuustekniikan BS ja hän on rakastunut Harry Potteriin. Elijah tunnistaa ja korjaa tekoälyjärjestelmien haavoittuvuuksia yhdistäen teknistä asiantuntemusta ripauksella taikuutta. Elijah suunnittelee räätälöityjä suojausprotokollia tekoälyekosysteemeille tuoden digitaaliseen puolustukseen maagisen tunnelman. Rehellisyydellä Elijahilla on turvallisuustausta sekä julkisen että kaupallisen sektorin organisaatioissa, jotka ovat keskittyneet luottamuksen suojaamiseen.

Ram Vital on johtava ML Solutions -arkkitehti AWS:ssä. Hänellä on yli 3 vuosikymmenen kokemus hajautettujen, hybridi- ja pilvisovellusten arkkitehtuurista ja rakentamisesta. Hän on intohimoinen turvallisten ja skaalautuvien AI/ML- ja big data -ratkaisujen rakentamiseen auttaakseen yritysasiakkaita heidän pilvipalveluiden käyttöönotto- ja optimointimatkallaan parantaakseen liiketoimintansa tuloksia. Vapaa-ajallaan hän ajaa moottoripyörällä ja kävelee 3-vuotiaan Sheepadoodlen kanssa!

Ram Vital on johtava ML Solutions -arkkitehti AWS:ssä. Hänellä on yli 3 vuosikymmenen kokemus hajautettujen, hybridi- ja pilvisovellusten arkkitehtuurista ja rakentamisesta. Hän on intohimoinen turvallisten ja skaalautuvien AI/ML- ja big data -ratkaisujen rakentamiseen auttaakseen yritysasiakkaita heidän pilvipalveluiden käyttöönotto- ja optimointimatkallaan parantaakseen liiketoimintansa tuloksia. Vapaa-ajallaan hän ajaa moottoripyörällä ja kävelee 3-vuotiaan Sheepadoodlen kanssa!

Navneet Tuteja on tietoasiantuntija Amazon Web Services -palvelussa. Ennen AWS:ään siirtymistään Navneet työskenteli fasilitaattorina organisaatioille, jotka pyrkivät modernisoimaan tietoarkkitehtuuriaan ja toteuttamaan kattavia AI/ML-ratkaisuja. Hän on suorittanut insinööritutkinnon Thaparin yliopistosta sekä tilastotieteen maisterin tutkinnon Texas A&M -yliopistosta.

Navneet Tuteja on tietoasiantuntija Amazon Web Services -palvelussa. Ennen AWS:ään siirtymistään Navneet työskenteli fasilitaattorina organisaatioille, jotka pyrkivät modernisoimaan tietoarkkitehtuuriaan ja toteuttamaan kattavia AI/ML-ratkaisuja. Hän on suorittanut insinööritutkinnon Thaparin yliopistosta sekä tilastotieteen maisterin tutkinnon Texas A&M -yliopistosta.

Emily Soward on tietotutkija, jolla on AWS Professional Services. Hän on suorittanut erinomaisen tekoälyn maisterin tutkinnon Edinburghin yliopistosta Skotlannista, Yhdistyneestä kuningaskunnasta painottaen luonnollisen kielen käsittelyä (NLP). Emily on työskennellyt soveltavissa tieteellisissä ja insinööritehtävissä, jotka keskittyvät tekoälypohjaisten tuotteiden tutkimukseen ja kehittämiseen, toiminnalliseen huippuosaamiseen ja tekoälyn työkuormien hallintaan julkisella ja yksityisellä sektorilla. Hän osallistuu asiakkaiden ohjaamiseen AWS:n vanhempana puhujana ja äskettäin AWS Well-Architected in the Machine Learning Lensin kirjoittajana.

Emily Soward on tietotutkija, jolla on AWS Professional Services. Hän on suorittanut erinomaisen tekoälyn maisterin tutkinnon Edinburghin yliopistosta Skotlannista, Yhdistyneestä kuningaskunnasta painottaen luonnollisen kielen käsittelyä (NLP). Emily on työskennellyt soveltavissa tieteellisissä ja insinööritehtävissä, jotka keskittyvät tekoälypohjaisten tuotteiden tutkimukseen ja kehittämiseen, toiminnalliseen huippuosaamiseen ja tekoälyn työkuormien hallintaan julkisella ja yksityisellä sektorilla. Hän osallistuu asiakkaiden ohjaamiseen AWS:n vanhempana puhujana ja äskettäin AWS Well-Architected in the Machine Learning Lensin kirjoittajana.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://aws.amazon.com/blogs/machine-learning/architect-defense-in-depth-security-for-generative-ai-applications-using-the-owasp-top-10-for-llms/

- :on

- :On

- :ei

- :missä

- $ YLÖS

- 1

- 10

- 100

- 125

- 150

- 30

- 300

- a

- kyky

- pystyy

- Meistä

- akateeminen

- kiihdyttää

- hyväksyttävä

- pääsy

- Tietojen saatavuus

- Pääsy

- sen mukaisesti

- Tili

- Tilit

- tarkkuus

- Saavuttaa

- saavuttamisessa

- poikki

- Toiminta

- toimet

- toiminta

- toiminta

- sovitus

- lisätä

- lisä-

- Lisäksi

- lisä-

- osoite

- käsitellään

- kiinnittyminen

- säätää

- hyväksyä

- hyväksymällä

- Hyväksyminen

- kehittynyt

- ennakot

- Etu

- neuvoo

- Jälkeen

- vastaan

- toimisto

- Agentti

- AI

- AI-mallit

- AI-järjestelmät

- AI / ML

- kohdista

- linjassa

- Kohdistaa

- Kaikki

- sallia

- sallittu

- Salliminen

- yksin

- Myös

- Vaikka

- Amazon

- Amazon EC2

- Amazon RDS

- Amazon Sage Maker

- Amazon Web Services

- keskuudessa

- määrä

- an

- analysoida

- analysointi

- ja

- ja infrastruktuuri

- anonyymi

- Toinen

- puhelinvastaaja

- Kaikki

- api

- ruokahalu

- sovelletaan

- Hakemus

- Application Development

- sovellusten suojaus

- sovellukset

- sovellettu

- sovelletaan

- käyttää

- Hakeminen

- lähestymistapa

- lähestymistavat

- sopiva

- arkkitehdit

- arkkitehtuurin

- arkkitehtuuri

- OVAT

- alueet

- kiistellä

- nousta

- noin

- keinotekoinen

- tekoäly

- Tekoäly (AI)

- AS

- kysyä

- arvioidessaan

- arvioinnit

- Varat

- Apu

- avustajat

- liittyvä

- varmuus

- At

- kartasto

- hyökkäys

- Hyökkäykset

- yrittää

- huomio

- attribuutteja

- tilintarkastus

- täydennetty

- Authentication

- kirjoittaja

- lupa

- valtuutettu

- automatisoida

- automaattisesti

- saatavissa

- tietoinen

- tietoisuus

- AWS

- AWS asiakas

- AWS-asiantuntijapalvelut

- takaisin

- Tukena

- tausta

- perustua

- perustiedot

- perusta

- BE

- koska

- tulee

- ollut

- ennen

- alkaa

- käyttäytyminen

- ovat

- uskoa

- hyödyttää

- Hyödyt

- PARAS

- parhaat käytännöt

- Paremmin

- välillä

- puolueellisuus

- Iso

- Big Data

- lasku

- sekoittaminen

- Uutiset ja media

- sekä

- rajat

- tuoda

- Tuominen

- rakentaa

- rakentaja

- rakentajat

- Rakentaminen

- rakentaa

- rakennettu

- sisäänrakennettu

- liiketoiminta

- yritykset

- by

- ohittaa

- kadenssi

- CAN

- Voi saada

- kyvyt

- Koko

- tapaus

- Kategoria

- Aiheuttaa

- syyt

- keskittää

- tietty

- todistus

- Certification

- ketju

- kahleet

- haasteet

- muuttaa

- Kaaos

- chatbot

- Tarkastukset

- päällikkö

- selkeä

- pilvi

- pilvien hyväksyminen

- pilvisovellukset

- cloud computing

- pilvi infrastruktuuri

- Pilvisuojaus

- koodi

- yhdistelmä

- Tulla

- tulee

- kaupallinen

- kaupallistaa

- sitoutuminen

- sitoutunut

- Yhteinen

- yleisesti

- Viestintä

- seuralainen

- seuralaiset

- yritys

- täydellinen

- monimutkainen

- noudattaminen

- komponentti

- säveltää

- ymmärtää

- kattava

- kompromissi

- Vaarantunut

- vaarantamatta

- Laskea

- tietojenkäsittely

- Koskea

- huolestunut

- huolenaiheet

- olosuhteet

- Suorittaa

- luottamus

- määritetty

- sekaannus

- yhdessä

- kytkeä

- Seuraukset

- Harkita

- harkittu

- ottaen huomioon

- johdonmukainen

- muodostuu

- sisältää

- Kontit

- pitoisuus

- sisällön maltillisuus

- tausta

- jatkuvuus

- jatkuvasti

- edistävät

- vaikuttaa omalta

- ohjaus

- valvonta

- valvonta

- päinvastoin

- Ydin

- kulmakivi

- korjata

- vastaava

- Hinta

- kustannustehokas

- voisi

- kattavuus

- luoda

- Luominen

- kriittinen

- Kulttuuri

- kuraatteja

- asiakas

- Asiakkaat

- räätälöidä

- räätälöityjä

- cyber

- tietoverkkoturvallisuus

- tietoverkkojen

- jaksoa

- tiedot

- Datajärvi

- Tietojen valmistelu

- tiedon laatu

- tietojen tutkija

- tietojen peukalointi

- tietokanta

- aineistot

- päivä

- vuosikymmeninä

- Päätöksenteko

- päätöksentekijät

- päätökset

- syvä

- syvempää

- Puolustus

- puolustava

- määritellä

- määritelty

- määrittelemällä

- Aste

- tuottaa

- kaivaa

- osoittivat

- Palvelunesto

- Riippuen

- sijoittaa

- käyttöön

- levityspinnalta

- käyttöönotto

- syvyys

- kuvata

- Malli

- mallit

- haluttu

- havaita

- kehittää

- kehitetty

- kehittäjille

- kehittämällä

- Kehitys

- poiketa

- poikkeama

- eri

- digitaalinen

- tieteenalojen

- ilmitulo

- löytämässä

- löytö

- pohtia

- keskustella

- keskustelut

- häiriöistä

- selvä

- ero

- jaettu

- sukellus

- useat

- erilaisia näkökulmia

- ei

- verkkotunnuksen

- Dont

- kiinnittää

- ajanut

- aikana

- kukin

- Aikaisemmin

- Varhainen

- aikainen vaihe

- helpompaa

- helposti

- Taloudellinen

- taloudellinen arvo

- ekosysteemit

- Edinburgh

- Tehokas

- tehokas

- myöskään

- upottamisen

- ilmaantua

- syntymässä

- kehittyvät teknologiat

- Kehittyvä teknologia

- painotus

- työntekijää

- valtuuttaa

- mahdollistaa

- mahdollistaa

- mahdollistaa

- kannustaa

- salattu

- loppu

- valvoa

- täytäntöön

- insinööri

- Tekniikka

- Engineers

- tehostettu

- varmistaa

- yritys

- yritysasiakkaat

- Viihde

- Koko

- ympäristö

- ympäristöissä

- yhtäläinen

- virhe

- laajenemisen

- olennainen

- perustaa

- perustamisesta

- Eetteri (ETH)

- arvioida

- arviointiin

- arviointi

- Jopa

- tapahtuma

- Tapahtumat

- Joka

- kehittää

- kehittyvä

- tutkia

- esimerkki

- Esimerkit

- Erinomaisuus

- liiallinen

- täytäntöönpanosta

- johtaja

- Käyttää

- suodatus

- olla

- olemassa

- laajenee

- odotettu

- experience

- kokeiluja

- asiantuntemus

- asiantuntijat

- Valotus

- laajentaa

- laajennettu

- ulottuu

- ulottuu

- ulkoinen

- lisää

- uute

- poimia tiedot

- erittäin

- kasvot

- Helpottaa

- helpottajana

- epäonnistuu

- Pudota

- perehtyneisyys

- FAST

- nopeampi

- Ominaisuus

- Ominaisuudet

- palaute

- vähemmän

- suodattaa

- suodatus

- taloudellinen

- rahoituspalvelut

- Löytää

- löytäminen

- tulokset

- palomuuri

- Etunimi

- viisi

- hohto

- joustava

- virtaus

- virrat

- Keskittää

- keskityttiin

- seurata

- jälkeen

- ruoka

- varten

- oikeusopillinen

- Edistää

- kannustaa

- perusta

- perustava

- Puitteet

- puitteet

- usein

- alkaen

- etuosa

- toiminnallisuus

- tehtävät

- perus-

- edelleen

- Saada

- aukkoja

- general

- yleensä

- sukupolvi

- generatiivinen

- Generatiivinen AI

- saada

- saada

- tietty

- Global

- tavoite

- Tavoitteet

- menee

- hallita

- hallinto

- Hallitus

- valtiosta

- myönnetty

- kasvaa

- ohjaus

- ohjaavat

- opastettu

- Oppaat

- HAD

- kahva

- Käsittely

- Olla

- he

- terveydenhuollon

- auttaa

- auttaa

- auttaa

- korkea suorituskyky

- erittäin

- hänen

- pito

- pitää

- Miten

- Miten

- HTML

- http

- HTTPS

- Napa

- ihmisen

- Hybridi

- i

- ajatus

- ideoita

- tunnistettu

- tunnistaa

- tunnistaminen

- Identiteetti

- if

- muuttumattomuudesta

- muuttumaton

- Vaikutus

- vaikutti

- Vaikutukset

- imperatiivi

- toteuttaa

- täytäntöönpano

- täytäntöön

- täytäntöönpanosta

- parantaa

- parannus

- in

- kannustimet

- alku

- vaaratilanteiden

- sisältää

- mukana

- sisältää

- Mukaan lukien

- epäjohdonmukaisuuksia

- Kasvaa

- kasvoi

- lisää

- indikaattorit

- teollisuus

- tehottomuus

- tiedot

- tietoturva

- tietoa

- Infrastruktuuri

- täynnä jtk

- luontainen

- aloitteita

- innovoida

- innovoidaan

- Innovaatio

- panos

- tuloa

- turvaton

- sisällä

- tietoa

- oivalluksia

- tapauksia

- yhdistää

- integroitu

- integroi

- integraatio

- integraatiot

- eheys

- Älykkyys

- vuorovaikutukset

- korko

- liitäntä

- kansainvälisesti

- leikkauspiste

- tulee

- esitellä

- Esittelee

- käyttöön

- tutkimus

- Tutkimukset

- liittyy

- kysymykset

- IT

- SEN

- itse

- Job

- tuloaan

- matka

- jpg

- vain

- Pitää

- avain

- Keskeiset alueet

- Valtakunta

- tuntemus

- Kubernetes

- järvi

- Kieli

- suuri

- suurempi

- lopuksi

- myöhemmin

- käynnistää

- kerros

- kerroksittainen

- kerrokset

- johtaa

- johtajat

- Johto

- johtava

- OPPIA

- oppiminen

- vähiten

- Linssi

- linssit

- Taso

- elinkaari

- pitää

- todennäköisyys

- linja

- linjat

- hakkuu

- logiikka

- katso

- näköinen

- menetetty

- rakkaus

- kone

- koneoppiminen

- tehdä

- ilkeä

- haittaohjelmat

- hoitaa

- onnistui

- johto

- johtaja

- Päättäjät

- toimitusjohtaja

- käsittelylaite

- Manipulointi

- tapa

- monet

- kartta

- mestari

- maisterin

- tarvikkeet

- Matters

- kypsyys

- maksimointi

- Saattaa..

- välineet

- mitata

- mekanismi

- mekanismit

- Media

- Tavata

- Meets

- henkinen

- mainitsi

- tapasi

- Metrics

- ehkä

- vaeltaa

- miljoonia

- mielessä

- ajattelutapa

- väärinkäyttö

- lieventää

- lieventäminen

- ML

- malli

- mallintaminen

- mallit

- maltillisuus

- nykyaikaistaa

- monitori

- seuranta

- lisää

- eniten

- moottoripyörä

- liikkua

- paljon

- moninkertainen

- Musiikki

- täytyy

- my

- Luonnollinen

- Luonnollinen kieli

- Luonnollinen kielen käsittely

- luonto

- välttämätön

- Tarve

- tarvitaan

- tarpeet

- verkko

- Verkkoyhteys

- Uusi

- seuraava

- NIST

- NLP

- objekti

- tavoite

- tavoitteet

- tapahtua

- of

- pois

- tarjoamalla

- Tarjoukset

- virkamiehet

- offline

- on

- ONE

- avata

- avoimen lähdekoodin

- toimi

- toiminta-

- Operations

- Mahdollisuudet

- optimointi

- optimoitu

- or

- tilata

- organisaatio

- organisatorinen

- organisaatioiden

- Alkuperä

- alun perin

- alkuperä

- Muut

- meidän

- ulos

- Tulos

- tuloksiin

- ulostulo

- lähdöt

- ulkopuolella

- yli

- yleinen

- liian

- omistus

- paketti

- osa

- osallistuva

- osapuolet

- kumppani

- osat

- intohimoinen

- polku

- polut

- kuviot

- suorituskyky

- suoritettu

- esittävä

- Oikeudet

- näkökulmia

- vaiheet

- pilarit

- putki

- Paikka

- suunnitelma

- suunnittelu

- Platon

- Platonin tietotieto

- PlatonData

- kytkeä

- liitännäiset

- pistettä

- myrkky

- politiikkaa

- politiikka

- paikannus

- Kirje

- mahdollinen

- mahdollisesti

- harjoitusta.

- käytännöt

- valmistelu

- Valmistella

- estää

- edellinen

- tärkein

- Pääasiallinen

- periaatteet

- Aikaisempi

- priorisointi

- prioriteetti

- yksityisyys

- yksityinen

- yksityissektorin

- etuoikeus

- oikeudet

- prosessi

- Prosessit

- käsittely

- Tuotteet

- tuotanto

- tuottavuus

- ammatillinen

- Profiili

- Ohjelma

- Ohjelmat

- projekti

- ohjeita

- asianmukainen

- asianmukaisesti

- suojella

- suojattu

- suojella

- suojaus

- protokollat

- toimittaa

- tarjoajat

- tarjoaa

- tarjoamalla

- julkinen

- laittaa

- laatu

- kyselyt

- kysymys

- nopea

- nopeasti

- rätti

- tavoittaa

- suhtautua

- Lue

- valmius

- Lukeminen

- todellinen maailma

- realistinen

- toteutuminen

- ymmärtää

- vastaanottava

- äskettäin

- suositella

- suosituksia

- toipua

- elpyminen

- vähentää

- viite

- tarkentaa

- alue

- säännöllinen

- säännöllisesti

- säännelty

- Säätimet

- liittyvä

- merkityksellinen

- luotettava

- luottaa

- korjaaminen

- kaukosäädin

- toistaa

- korvata

- pyyntö

- pyytävät

- edellyttää

- vaatimus

- vaatimukset

- Vaatii

- tutkimus

- tutkimus ja kehitys

- kimmoisuus

- resurssi

- Esittelymateriaalit

- arvostettu

- ne

- Vastata

- vastaus

- vasteet

- vastuu

- vastuullinen

- REST

- rajoittaa

- uudelleenkoulutus

- haku

- arviot

- tarkistetaan

- tarkistetaan

- Arvostelut

- ratsastaa

- oikein

- Riski

- riskinottohalu

- riskienhallinta

- Riskinhallintatoimenpiteitä

- riskit

- luja

- Rodgers

- roolit

- juuri

- rutiininomaisesti

- säännöt

- juoksu

- s

- SaaS

- sagemaker

- sama

- skaalautuva

- Asteikko

- skannaus

- skenaario

- skenaariot

- tiede

- tieteellinen

- Tiedemies

- tutkijat

- laajuus

- rajaukseen

- Skotlanti

- Haku

- Osa

- sektori

- turvallinen

- turvattu

- turvaaminen

- turvallisuus

- turvallisuusetuja

- tietoturvatapahtumat

- turvallisuusriskit

- Turvallisuusuhkia

- turvallisuustyökalut

- etsiä

- etsiä

- etsii

- valita

- valittu

- vanhempi

- sensible

- palveli

- palvelu

- Palvelut

- setti

- asetus

- yhteinen

- hän

- shouldnt

- näyttää

- Näky

- samankaltainen

- Yksinkertainen

- yksinkertaistaa

- yksinkertaistaminen

- So

- seurusteluun

- Tuotteemme

- ohjelmistolasku

- Ohjelmistokehittäjät

- ohjelmistokehitys

- ratkaisu

- Ratkaisumme

- jonkin verran

- lähde

- Lähteet

- suvereniteetti

- Tila

- Kaiutin

- asiantuntija

- erityinen

- erityisesti

- nopeus

- pino

- vaiheissa

- sidosryhmien

- standardi

- standardit

- Alkaa

- alkoi

- Aloita

- Startups

- tilasto

- Askeleet

- Yhä

- Levytila

- tallennettu

- varastot

- Strateginen

- strategiat

- Strategi

- Strategia

- tiukka

- voimakkaasti

- merkittävästi

- menestys

- Onnistuneesti

- niin

- toimittaa

- toimitusketju

- Toimitusketjut

- tuki

- Tukea

- varma

- herkkä

- epäilyttävä

- synteettinen

- järjestelmä

- järjestelmät

- taulukko

- Räätälöity

- ottaa

- vie

- Tandem

- tehtävät

- taksonomia

- joukkue-

- tiimit

- Tekninen

- tekniikat

- Technologies

- tekniikan

- Elektroniikka

- Telecom

- testi

- Testaus

- testit

- texas

- teksti

- että

- -

- Lähde

- varkaus

- heidän

- Niitä

- Teemat

- itse

- sitten

- Siellä.

- Nämä

- ne

- Ajattelu

- kolmas

- kolmannet osapuolet

- tätä

- ne

- uhkaus

- uhkien tiedustelu

- uhat

- kolmella

- Kautta

- kauttaaltaan

- aika

- ajankohtainen

- TLS

- että

- yhdessä

- työkalu

- työkalut

- ylin

- Top 10

- kosketa

- kohti

- kaupankäynti

- perinteinen

- liikenne

- Juna

- koulutettu

- koulutus

- kauppa

- kauttakulku

- Läpinäkyvyys

- kuljettaa

- Matkustaminen

- Luottamus

- luotettu

- tyypillisesti

- luvaton

- Epävarmuus

- varten

- heikentää

- ymmärtää

- ymmärtäminen

- outo

- Yhtenäinen

- Yhdistynyt kuningaskunta

- yliopisto

- täydellinen

- Päivitykset

- päivitetty

- puolustaa

- Päällä

- käyttää

- käyttölaukku

- käytetty

- käyttäjä

- Käyttäjät

- käyttötarkoituksiin

- käyttämällä

- käyttää

- hyödynnetty

- Hyödyntämällä

- VAHVISTA

- validointi

- validointi

- arvo

- Versed

- kautta

- Virtual

- käytännössä

- havainnollistaa

- vs

- haavoittuvuuksia

- alttius

- kävelee

- haluta

- optiotodistuksilla

- oli

- tavalla

- we

- verkko

- Web-sovellus

- web-sovellukset

- verkkopalvelut

- HYVIN

- Mitä

- kun

- onko

- joka

- vaikka

- KUKA

- koko

- tulee

- VIINI

- Voitot

- with

- sisällä

- ilman

- Referenssit

- työskenteli

- työnkulku

- työnkulkuja

- työskentely

- maailmanlaajuisesti

- olisi

- kirjoitti

- XSS

- vuotta

- te

- Sinun

- zephyrnet