Lukuaika: 4 pöytäkirja

Lukuaika: 4 pöytäkirja

Koska mobiililaitteiden haitallisten sovellusten kautta tapahtuu ylivoimaisia tietoverkkohyökkäyksiä, turvatekijöiden on tarkoitus tehostaa päätepisteiden turvatoimenpiteitä useaan kertaan. Tiukkojen päätepisteiden turvatoimenpiteiden asettaminen olisi paras tapa kohdata mahdolliset haitalliset riskit.

Päätepisteen suojaus- tai suojastrategia:

Olipa kyse yrityksen laitteista tai BYOD-laitteista, verkkoon kytkettynä ne ovat alttiita haittaohjelmahyökkäyksille. Päätepisteiden suojaus on tullut IT-turvallisuuden kriittisin osa kaikkien yritysten ja asiakkaiden tietojen ja henkilöllisyyden suojaamiseksi. Kun laite on kytketty yrityksen verkkoon, jossa on haittaohjelmatartunnan saanut sovellus, hakkeri kanavoi sen varastamaan tietoja tai suorittamaan avainlokitoimintoja ilman käyttäjän lupaa.

Tämä vaatii tiukan päätepisteiden turvajärjestelmän, joka on turvallisuuteen täytetty protokolla päätepisteen ja verkon suojauksen varmistamiseksi. Päätepisteet voivat olla tietokoneet, älypuhelimet. kannettavat tietokoneet tai myyntipistejärjestelmä ja kaikki muut verkkoon kytketyt laitteet. Tämä suojaus vaatii ehjää strategiaa, joka on organisoitu protokollan ja sääntöjen kanssa, jotta laitteet pysyvät turvallisuuskäytäntöjen mukaisina, mikä varmistaa epäilyttävien pääsyjen estämisen.

1. Varmista, että ominaisuuksien täydellinen tietosuoja

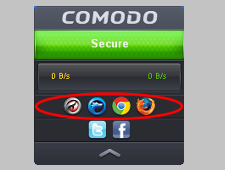

An antivirus ja palomuuri eivät ole vain riittäviä suojaamaan kaikkia yrityksen omistamia tai BYOD-laitteita. Monikerroksinen lähestymistapa on kaikki mitä tarvitset yrityksen verkkoon kytkettyjen laitteiden suojaamiseen.

Turvalaite tulee varustaa seuraavilla

- palomuuri

- Virustentorjuntaratkaisu

- Internet Security

- Salaus

- Laite palomuurit

- Mobile Device Management

- Mobiiliturvaratkaisut

- Tunkeutumisen tunnistustekniikat

- Sovelluksen ohjaimet

2. Keskitetty tietoturvan hallintaportaali

Se ei ylitä ihmisen mahdollisuuksia hallita tuhansia laitteita, tietokoneita ja muita päätteitä paljain mielin, vain manuaalisesti. Siksi integroitu tietoturvaratkaisu olisi vankka kaavio redundanssin ja inhimillisten virheiden välttämiseksi.

Keskitetty turvallisuuden hallintajärjestelmä on kaikki mitä tarvitset verkon ja päätepisteiden suojauksen eheyden hallintaan ja hallintaan.

- Käyttäjäystävälliset ominaisuudet tuhota tuho

- Vähemmän turvallisuusongelmia

- edullinen

- Välitön vastaus epäilyttäviin häiriöihin

3. Täydellinen laite- ja käyttöjärjestelmäsuojaus

Yli puolet yrityksistä kannustaa BYOD:iin, samalla kun uusi trendi on päällä – Valitse oma laite CYOD – organisaatioverkko on kaikki yhteydessä eri käyttöjärjestelmiä käyttäviin laitteisiin. Teroita päätepisteen turvajärjestelmääsi ylläpitääksesi verkon toimintaa tutkan alla.

4. Tietoturva

An Endpoint Security strategia on täydellinen tehokkaalla tietosuojajärjestelmällä. Rajoita pääsypisteisiin pääsy vain tietyille käyttäjille, jotta varmistetaan, että vain asianomaisella käyttäjällä on pääsy tietoihin, jolloin tietoja ei paljasteta millekään luvattomalle käyttäjälle. Organisaatioiden on varmistettava

- Verkoston segregointi

- Tietojen salaus

- Estä tiedon menetykset

- Hallitse tiedostojen eheyttä

- Tarkkaile tietojen käyttöä

- Päätepisteiden tietoturvan hallintajärjestelmän tulisi olla hyvin varusteltu käsittelemään tietoresurssien suojausta.

5. Paranna tietoturvan suorituskykyä

Turvallisuudesta suurimpana haasteena organisaation tulee määrätä turvatoimenpiteitä hallitakseen, reagoidakseen strategisen etäisyyden ylläpitämiseksi tapahtumista. Ymmärtämällä vertailuarvoasi ja tavoitteitasi voit parantaa toimenpiteitä uhkien hallinnassa.

6. Tietoisuus turvallisuustoimenpiteistä

Työntekijöitä on koulutettava päätepisteiden turvaamiseksi. Heidän on tiedettävä ero haitallisen ja todennetun postituksen välillä. Varmistamalla työntekijöille ja käyttäjille riittävä tietoturvatoimenpiteet estäisi tietojen katoamisen ja estäisi haavoittuvuuksien hyväksikäytön

Työntekijöitä on koulutettava hyväksymään tietoturvapäivitykset, pysymään poissa langattomista verkoista. Varmista, että työntekijät noudattavat positiivista tietoturvakäyttäytymistä ja lähestymistapaa.

7. Mobiilien uhkien hallinta

Turvallisuusasiantuntijoiden on työskenneltävä uusien ja innovatiivisten turvatoimenpiteiden aikaansaamiseksi mobiililaitteille turvallisuusuhat. Hallintajärjestelmien varmistaminen uhkien hallitsemiseksi ja torjumiseksi olisi ehdottomasti päätepisteiden turvaamista. Mobiiliuhkien hallintajärjestelmän pitäisi sisältää seuraavat ominaisuudet

- Laitteiden tehokas validointi

- Kolmannen osapuolen sisällön hallinta

- Mobiilisovellusten säilöntä

- Läpäisyn testaus

Vaikea ja tarkka tietoturva oikealla tavalla olisi täydellinen konsoli suojaamaan yritystä ja sen asiakastietoja massiivisilta tietoturvaloukkauksilta.

8. Jatkuva havaitseminen

Hyvin organisoitu päätepisteiden turvallisuusstrategia Jatkuvalla havaitsemismekanismilla varmistetaan muutosten havaitseminen välittömästi. Tämä estäisi yrityksen verkkoa joutumasta tietoturvaloukkauksiin. Järjestelmän tulisi valvoa tietojen etsimistä ja välitöntä havaitsemista, jos haittaohjelmatoiminta tapahtuu.

9. Vaaratilanteisiin reagointi

Organisaatioiden on toteutettava tehokas tapausvastaavuuslähestymistapa toteuttamalla keskitetty, automatisoitu työkalu, joka mahdollistaa reagoinnin, joka voi kohdata uhat heti.

10. Välitön tapahtuma

Päätepisteet olisi varustettava integroidulla tietoturvan hallintatyökalulla, jotta varmistetaan tapahtumien korjaaminen paljon heti havaitsemishetkellä. Tämä parantaisi mahdollisten uhkien näkyvyyttä ja varmistaisi haittaohjelmahyökkäysten estämisen jo ennen kuin se yrittää hyökätä verkkoon.

Aiheeseen liittyvät resurssit

Verkkosivuston turvatarkastus

Haavoittuvuuslukija

Verkkosivuston tarkistaja

Tarkista verkkosivuston turvallisuus

Wikipedia DDOS-hyökkäys

Virustorjunta

antivirus

Verkkosivun haittaohjelmien skanneri

Verkkosivuston haittaohjelmien poisto

Verkkosivujen varmuuskopiointi

Verkkosivuston turvatarkastus

WordPress-haittaohjelmien poisto

Verkkosivuston tila

DNS-historia

ITSM-ratkaisut

ALOITA ILMAINEN KOKEILU SAA VAKAA TURVALLISUUSKORTTI ILMAISEKSI

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Lähde: https://blog.comodo.com/endpoint-security/ten-best-features-of-effective-endpoint-security/

- :On

- $ YLÖS

- 10

- 2020

- a

- Hyväksyä

- pääsy

- toiminta

- toiminta

- Kaikki

- ja

- sovelluksen

- lähestymistapa

- sovellukset

- OVAT

- ARM

- ulkomuoto

- etu

- At

- hyökkäys

- Hyökkäykset

- todennettu

- Automatisoitu

- tietoisuus

- BE

- tulevat

- ennen

- käyttäytymistä

- ovat

- benchmark

- PARAS

- välillä

- Jälkeen

- Suurimmat

- tyhjä

- Blogi

- rikkominen

- rikkomisesta

- liiketoiminta

- by

- Puhelut

- CAN

- tapaus

- keskitetty

- haaste

- Muutokset

- Kanava

- Valita

- napsauttaa

- Yritykset

- yritys

- Yrityksen

- täydellinen

- mukautuva

- tietokoneet

- huolestunut

- kytketty

- suostumus

- Console

- jatkuva

- ohjaus

- Yrityksen

- kriittinen

- kriittinen näkökohta

- asiakas

- asiakastiedot

- cyber

- Verkkohyökkäykset

- tiedot

- tietojen menetys

- tietosuoja

- DDoS

- Detection

- laite

- Laitteet

- ero

- eri

- etäisyys

- Tehokas

- työntekijää

- mahdollistaa

- kohdata

- kannustaa

- päätepiste

- Endpoint Protection

- Endpoint-suojaus

- täytäntöön

- tarpeeksi

- varmistaa

- varmistaa

- varmistamalla

- yritys

- varustettu

- virheet

- Jopa

- tapahtuma

- olemassa

- asiantuntijat

- tutkimus

- Ominaisuudet

- filee

- jälkeen

- varten

- Ilmainen

- ystävällinen

- alkaen

- toiminta

- saada

- Puoli

- kahva

- Happening

- Miten

- Miten

- HTML

- HTTPS

- ihmisen

- Identiteetti

- toteuttaa

- määrätä

- parantaa

- in

- tapaus

- tapahtuman vastaus

- tiedot

- innovatiivinen

- välitön

- integroitu

- eheys

- interventio

- IT

- se turvallisuus

- SEN

- jpg

- avain

- Tietää

- tuntemus

- kannettavat tietokoneet

- pois

- ylläpitää

- haittaohjelmat

- hoitaa

- johto

- hallintajärjestelmä

- toimitusjohtaja

- manuaalinen

- massiivinen

- mitata

- toimenpiteet

- mekanismi

- mielet

- Puhelinnumero

- mobiililaitteet

- eniten

- monikerroksisia

- moninkertainen

- Tarve

- tarpeet

- verkko

- verkot

- Uusi

- tavoitteet

- of

- on

- ONE

- toiminta

- käyttöjärjestelmät

- organisaatio

- organisaatioiden

- Järjestetty

- OS

- Muut

- oma

- puolue

- täydellinen

- suorittaa

- PHP

- Platon

- Platonin tietotieto

- PlatonData

- Kohta

- myyntipiste

- politiikkaa

- positiivinen

- mahdollinen

- mahdollinen

- estää

- suojella

- suojaus

- protokolla

- tutka

- suhtautua

- raportti

- vastaus

- rajoittaa

- riskit

- luja

- säännöt

- Turvallisuus

- myynti

- tuloskortti

- turvallinen

- turvallisuus

- turvallisuus rikkomukset

- Turvatoimet

- turvallisuuspolitiikkaa

- tietoturvapäivitykset

- asetus

- shouldnt

- älypuhelimet

- ratkaisu

- erityinen

- pysyä

- Strateginen

- Strategia

- tiukka

- riittävä

- sviitti

- epäilyttävä

- järjestelmä

- järjestelmät

- että

- -

- Nämä

- kolmas

- tuhansia

- uhkaus

- Uhkaraportti

- uhat

- Kautta

- aika

- että

- työkalu

- ylin

- Top 10

- koulutettu

- Trend

- varten

- ymmärtäminen

- Päivitykset

- käyttäjä

- Käyttäjät

- validointi

- Uhri

- näkyvyys

- alttius

- Tapa..

- Verkkosivu

- HYVIN

- Mitä

- vaikka

- langaton

- with

- ilman

- Referenssit

- olisi

- kääri

- Sinun

- zephyrnet