BALTIMORE – Laut John Sherman, Chief Information Officer des Pentagons, wäre das jüngste Durchsickern nationaler Sicherheitsdokumente leichter zu entdecken und zu verhindern gewesen, wenn das US-Verteidigungsministerium bereits die neuesten Cybersicherheitspraktiken namens Zero Trust eingeführt hätte.

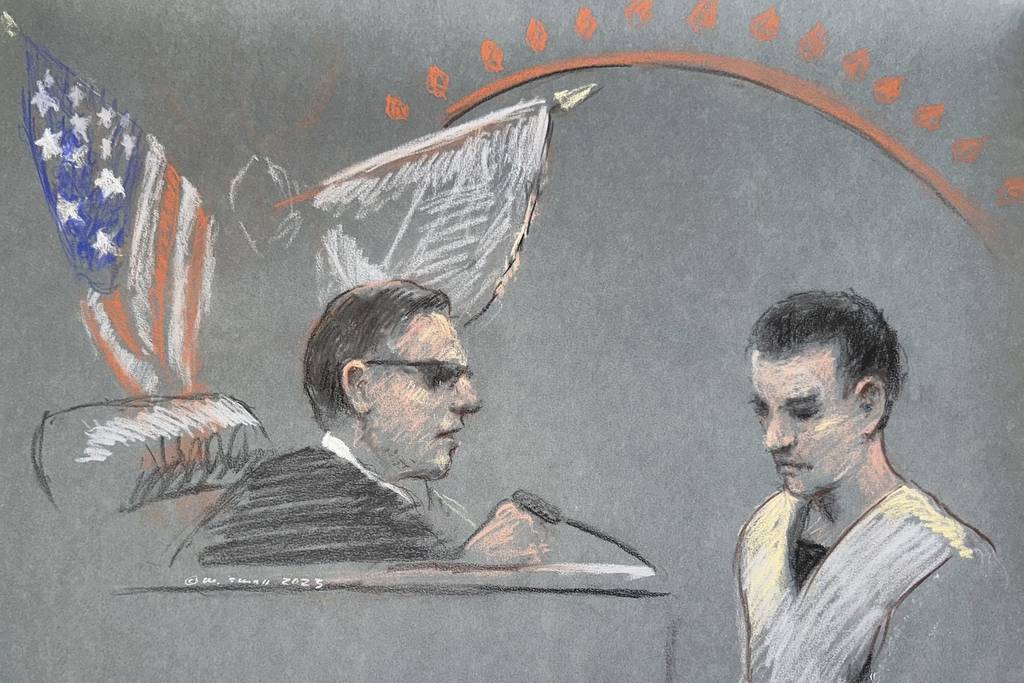

Die Offenlegung der geheimen Berichte, angeblich angeführt von einem 21-jährigen Mitglied der Massachusetts Air National Guardhat zu einer genauen Prüfung der Informationssicherheitspraktiken der Abteilung geführt. Der Verstoß beinhaltete Erkenntnisse über den andauernden Krieg zwischen Russland und der Ukraine.

Sherman sagte am 3. Mai, dass ein Zero-Trust-Ansatz „die Wahrscheinlichkeit deutlich erhöht hätte, dass wir das erkannt hätten und es an vorderster Front verhindern könnten.“ Neugierige Blicke und Ohren sind sowohl eine äußere Bedrohung – wenn man an China, Russland und andere Länder denkt – als auch eine innere Gefahr.

„Das ist etwas, womit wir uns seit Jahren herumschlagen“ Sherman sagte auf der AFCEA TechNet Cyber-Konferenz in Baltimore. „Wir hatten die Snowden-Enthüllungen vor fast zehn Jahren. Wir hatten hier noch andere unglückliche Ereignisse.“

Edward Snowden war ein ehemaliger amerikanischer Geheimdienstmitarbeiter, der 2013 die Existenz globaler Überwachungsfahndungsnetze öffentlich machte. Die US-Regierung hielt ihn für einen Verräter; Später wurde ihm die russische Staatsbürgerschaft verliehen.

Null Vertrauen ist ein anderes Paradigma für CybersicherheitDabei wird davon ausgegangen, dass Netzwerke immer gefährdet oder bereits gefährdet sind und eine ständige Validierung von Geräten, Benutzern und ihrer digitalen Reichweite erfordert. Sherman verglich Zero Trust zuvor damit, „niemandem oder nichts“ zu glauben.

Das Pentagon veröffentlichte im November seine Übergangsstrategie mit Blick auf eine umfassende Umsetzung bis zum Haushaltsjahr 2027. Verteidigungsbeamte sagten, der Zeitplan sei herausfordernd, aber machbar.

Shermans Bemerkungen auf der AFCEA-Konferenz stimmen mit denen des Navy Chief Technology Officer Don Yeske überein, der im April sagte C4ISRNET Die Grundsätze des Null-Vertrauens hätten der Abteilung dabei geholfen, verdächtiges Verhalten aufzudecken.

„Man geht davon aus, dass Ihr Netzwerk kompromittiert wurde, und wenn es nicht kompromittiert wurde, ist diese Kompromittierung unvermeidlich“, sagte Yeske auf der virtuellen C4ISRNET-Konferenz. „Insider-Bedrohungen leuchten wie ein Weihnachtsbaum, wenn Sie so vorgehen.“

Das Pentagon kündigte letzten Monat an, dass es eine umfassende Überprüfung seiner Richtlinien und Verfahren durchführen werde. Sherman und Ronald MoltrieBeteiligt sind unter anderem der für Geheimdienste und Sicherheit zuständige Unterstaatssekretär der Verteidigung.

Erste Ergebnisse des Audits werden innerhalb von 45 Tagen erwartet.

C4ISRNET-Reporterin Courtney Albon hat zu diesem Artikel beigetragen.

Colin Demarest ist Reporter bei C4ISRNET, wo er über militärische Netzwerke, Cyber und IT berichtet. Colin berichtete zuvor für eine Tageszeitung in South Carolina über das Energieministerium und seine National Nuclear Security Administration – insbesondere die Aufräumarbeiten im Kalten Krieg und die Entwicklung von Atomwaffen. Colin ist auch ein preisgekrönter Fotograf.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Quelle: https://www.defensenews.com/cyber/2023/05/03/zero-trust-would-have-helped-prevent-pentagon-leak-cio-sherman-says/

- :hast

- :Ist

- :Wo

- $UP

- 10

- 11

- 70

- a

- Fähig

- Über uns

- Nach

- Verwaltung

- vor

- LUFT

- angeblich

- bereits

- ebenfalls

- immer

- amerikanisch

- unter

- an

- und

- angekündigt

- Ansatz

- April

- SIND

- Artikel

- AS

- At

- Prüfung

- preisgekrönte

- Baltimore

- war

- beginnen

- Glauben

- beide

- Verletzung

- aber

- by

- gefangen

- herausfordernd

- Chef

- Chief Technology Officer

- China

- Weihnachten

- CIO

- eingestuft

- Kälte

- umfassend

- Kompromiss

- Kompromittiert

- Leiten

- Konferenz

- Berücksichtigung

- konstante

- Auftragnehmer

- beigetragen

- bedeckt

- deckt

- Cyber-

- Internet-Sicherheit

- Unterricht

- Tage

- angenommen

- Militär

- Abteilung

- Verteidigungsministerium

- Department of Energy

- Entwicklung

- Geräte

- anders

- digital

- Bekanntgabe

- Angaben

- entdeckt,

- Unterlagen

- Don

- einfacher

- Echo

- Ende

- Energie

- Äther (ETH)

- Veranstaltungen

- erwartet

- extern

- Augenfarbe

- Fiscal

- Aussichten für

- Früher

- für

- Materials des

- Vorderes Ende

- Global

- der Regierung

- erteilt

- hätten

- hart

- Haben

- he

- dazu beigetragen,

- hier

- HTTPS

- if

- Bilder

- Implementierung

- in

- inklusive

- unvermeidlich

- Information

- Einblicke

- Intelligenz

- intern

- beteiligt

- IT

- SEINE

- Peter

- jpg

- bekannt

- Nachname

- später

- neueste

- Leck

- !

- Gefällt mir

- wahrscheinlich

- aussehen

- Los

- gemacht

- Kann..

- Mitglied

- Militär

- Monat

- mehr

- nämlich

- National

- nationale Sicherheit

- Nationen

- fast

- Netzwerk

- Netzwerke

- nicht

- November

- Kernenergie

- Atomwaffen

- of

- Offizier

- Beamte

- on

- EINEM

- laufend

- or

- Andere

- Anders

- Paradigma

- Pentagon

- Fotograf

- Plato

- Datenintelligenz von Plato

- PlatoData

- Points

- Politik durchzulesen

- Praktiken

- verhindern

- vorher

- Verfahren

- Öffentlichkeit

- veröffentlicht

- erreichen

- kürzlich

- Reporter

- Meldungen

- Die Ergebnisse

- Überprüfen

- Risiko

- Russland

- Russland-Ukraine-Krieg

- russisch

- s

- Said

- sagt

- Sicherheitdienst

- kompensieren

- Sherman

- Snowden

- etwas

- Süd

- South Carolina

- Strategie

- Überwachung

- Technologie

- Grundsätze

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Ding

- fehlen uns die Worte.

- diejenigen

- Bedrohung

- Bedrohungen

- Timeline

- zu

- Übergang

- Baum

- Vertrauen

- uns

- US Verteidigungsministerium

- US-Regierung

- unglücklich

- Nutzer

- Bestätigung

- Assistent

- Krieg

- wurde

- we

- Waffen

- wann

- welche

- WHO

- weit verbreitet

- mit

- .

- würde

- Jahr

- Ihr

- Zephyrnet

- Null

- null vertrauen