Vorab: Dies ist nicht unbedingt die Mutter aller Datenschutzverletzungen und vielleicht auch nicht die jüngere Cousine, Sie können Blue Alert also sofort ablehnen.

Soweit wir wissen, wurden in dem fälschlicherweise weitergegebenen Dokument nur Namen, E-Mail-Adressen und Arbeitgeber durchgesickert.

Aber was waren das für Namen!

Die durchgesickerte Liste war offenbar eine praktische E-Mail Wer ist wer Liste globaler Cybersicherheitsexperten von Geheimdiensten, Strafverfolgungsbehörden und Militärangehörigen.

Threat Intelligence Company Aufgezeichnete Zukunft und deutsche Nachrichtenseite Der Spiegel haben ein breites Spektrum an Opfern aufgelistet, darunter die NSA, das FBI und das US Cyber Command in America, das deutsche BSI (Bundesamt für Sicherheit in der Informationstechnik), das britische National Cybersecurity Centre …

…und wir könnten weitermachen.

Zu den weiteren Ländern mit betroffenen Ministerien gehören offenbar (in keiner bestimmten Reihenfolge) Taiwan, Litauen, Israel, die Niederlande, Polen, Saudi-Arabien, Katar, Frankreich, die Vereinigten Arabischen Emirate, Japan, Estland, die Türkei, Tschechien, Ägypten, Kolumbien und die Ukraine , und Slowakei.

Der Spiegel geht davon aus, dass auch zahlreiche große deutsche Unternehmen betroffen waren, darunter BMW, Allianz, Mercedes-Benz und die Deutsche Telekom.

Insgesamt wurden etwa 5600 Namen, E-Mail-Adressen und Organisationszugehörigkeiten durchgesickert.

Wie ist das Leck passiert?

Es ist hilfreich, sich daran zu erinnern, dass es bei Virus Total um die gemeinsame Nutzung von Beispielen geht, wobei jeder auf der Welt (unabhängig davon, ob er Virus Total-Kunden bezahlt oder nicht) verdächtige Dateien hochladen kann, um zwei sofortige Ergebnisse zu erzielen:

- Scannen Sie die Dateien mit Dutzenden teilnehmenden Produkten auf Malware. (Sophos ist eine davon.) Beachten Sie, dass dies keine Möglichkeit ist, Erkennungsraten zu vergleichen oder Produkte zu „testen“, da in jedem Produkt nur eine kleine Komponente verwendet wird, nämlich der dateibasierte Anti-Malware-Scanner vor der Ausführung. Aber es ist eine sehr schnelle und bequeme Möglichkeit, die vielen verschiedenen Erkennungsnamen für gängige Malware-Familien, die verschiedene Produkte zwangsläufig haben, eindeutig zu unterscheiden.

- Teilen Sie hochgeladene Dateien schnell und sicher mit teilnehmenden Anbietern. Jedes Unternehmen, dessen Produkt im Nachweismix enthalten ist, kann neue Proben zur weiteren Analyse und Forschung herunterladen, unabhängig davon, ob es diese bereits nachgewiesen hat oder nicht. In den Anfängen der Anti-Malware-Forschung stützten sich Musteraustauschprogramme typischerweise auf PGP-Verschlüsselungsskripts und geschlossene Mailinglisten, aber das kontobasierte, sichere Download-System von Virus Total ist viel einfacher, schneller und skalierbarer.

Tatsächlich handelte es sich in den Anfängen der Malware-Erkennung und -Prävention um sogenannte Malware-Proben ausführbare Dateienoder Programme, die selten oder nie persönlich identifizierbare Informationen enthielten.

Auch wenn die hilfreiche Weitergabe einer mit Schadsoftware infizierten Probe eines proprietären Programms letztendlich eine Beschwerde des Anbieters aus Urheberrechtsgründen nach sich ziehen könnte, ließ sich ein solcher Einwand leicht lösen, indem die Datei später einfach gelöscht wurde, da diese Datei nicht aufbewahrt werden sollte geheim, lediglich um eine ordnungsgemäße Lizenz zu erhalten.

(Im wirklichen Leben störte es nur wenige Anbieter, da die Dateien nie weit verbreitet wurden, selten eine vollständige Anwendungsinstallation bildeten und ohnehin speziell für Malware-Analysezwecke und nicht für Piraterie weitergegeben wurden.)

Nicht ausführbare Dateien, die Malware enthielten, wurden selten geteilt und konnten leicht und automatisch identifiziert werden, wenn Sie versehentlich versuchten, eine Datei zu teilen, da ihnen die verräterischen Anfangsbytes einer typischen Programmdatei fehlten.

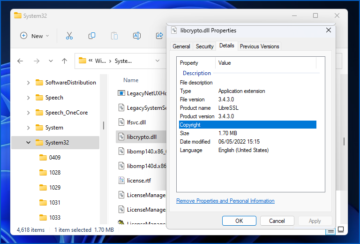

Falls Sie sich fragen: DOS und Windows .EXE Dateien begannen seit den Anfängen von MS-DOS mit Textzeichen MZ, die im Dezimalformat als 77 90 und im Hexadezimalformat als 0x4D 0x5A ausgegeben werden. Dadurch sind EXE-Dateien leicht zu erkennen und alle Nicht-EXE-Dateien ebenfalls schnell zu erkennen. Und falls Sie sich fragen, warum MZ gewählt wurde, lautet die Antwort, dass es sich dabei um die Initialen des Microsoft-Programmierers Mark Zbikowski handelt, der das Dateiformat überhaupt erfunden hat. Was auch immer es wert ist, und als zusätzlicher interessanter Fakt: Die von DOS zugewiesenen Speicherblöcke begannen alle mit dem Byte M, mit Ausnahme des allerletzten in der Liste, der mit gekennzeichnet war Z.

Datendateien mit hinzugefügtem Code

Im Jahr 1995 erschien der erste Microsoft Word-Virus mit dem Namen „ Konzept denn genau das war es, wenn auch nicht hilfreich.

Von da an handelte es sich bei einem erheblichen Teil der aktiven Malware-Beispiele um Dateien, die hauptsächlich aus privaten Daten bestanden, denen jedoch später nicht autorisierter Malware-Code in Form von Skripten oder Programmiermakros hinzugefügt wurde.

Technisch gesehen gibt es Möglichkeiten, solche Dateien zunächst von den meisten ihrer persönlichen Informationen zu befreien, z. B. indem jede numerische Zelle in einer Tabelle mit dem Wert 42 überschrieben wird oder jedes druckbare Nicht-Leerzeichen in einem Dokument durch ersetzt wird X or x, aber selbst diese Art der Vorverarbeitung ist anfällig für Probleme.

Erstens speichern zahlreiche Malware-Familien heimlich zumindest einige ihrer eigenen benötigten Daten als zusätzliche Informationen im persönlichen Teil solcher Dateien, sodass der Versuch, die sensiblen, „nicht gemeinsam nutzbaren“ Teile der Datei zu entschlüsseln, zu schwärzen oder neu zu schreiben, zum Stoppen der Malware führt arbeiten oder sich anders verhalten.

Dadurch wird der eigentliche Zweck der Entnahme einer Probe aus dem echten Leben eher zunichte gemacht.

Zweitens ist die zuverlässige Schwärzung aller persönlichen Informationen in komplexen, mehrteiligen Dateien praktisch ein unlösbares Problem für sich.

Selbst scheinbar bereinigte Dateien können dennoch personenbezogene Daten preisgeben, wenn Sie nicht vorsichtig sind, insbesondere wenn Sie versuchen, Dateien zu schwärzen, die in proprietären Formaten gespeichert sind, für die Sie kaum oder gar keine offizielle Dokumentation haben.

Kurz gesagt, jedes Upload-System, das Dateien beliebigen Typs akzeptiert, einschließlich Programme, Skripte, Konfigurationsdaten, Dokumente, Tabellenkalkulationen, Bilder, Videos, Audio und vieles mehr …

… birgt das Risiko, dass hin und wieder unbeabsichtigt jemand mit dem besten Willen der Welt unbeabsichtigt eine Datei weitergibt, die niemals hätte veröffentlicht werden dürfen, nicht einmal auf der Grundlage der Arbeit zum Wohle aller.

Richtige Datei, falscher Ort

Und genau das ist hier passiert.

Eine Datei mit einer strukturierten Liste von etwa 5600 Namen, E-Mail-Adressen und Cybersicherheitszugehörigkeiten von Virus Total-Kunden wurde versehentlich auf den Scan- und Sharing-Dienst von Virus Total hochgeladen …

…von einem Mitarbeiter von Virus Total.

Dies scheint tatsächlich ein harmloser Fehler gewesen zu sein, der dazu geführt hat, dass die Datei versehentlich an genau die falschen Personen weitergegeben wurde.

Und bevor du dir sagst: "Was dachten sie?"...

…fragen Sie sich, wie viele verschiedene Datei-Upload-Dienste Ihr eigenes Unternehmen für unterschiedliche Zwecke nutzt und ob Sie darauf vertrauen würden, niemals selbst die richtige Datei an der falschen Stelle abzulegen.

Schließlich nutzen viele Unternehmen heutzutage zahlreiche unterschiedliche ausgelagerte Dienste für unterschiedliche Teile ihres Geschäftsablaufs, sodass Sie möglicherweise völlig unterschiedliche Web-Upload-Portale für Ihre Urlaubsanträge, Spesenabrechnungen, Stundenzettel, Reiseanträge, Rentenbeiträge, Schulungen und Quellcode haben Checkins, Verkaufsberichte und mehr.

Wenn Sie jemals die richtige E-Mail an die falsche Person gesendet haben (und das haben Sie!), sollten Sie davon ausgehen, dass das Hochladen der richtigen Datei an den falschen Ort ein Fehler ist, den auch Sie begehen könnten, sodass Sie sich fragen: „Was habe ich mir dabei gedacht?“

Was ist zu tun?

Hier sind drei Tipps, bei denen es sich allesamt um Änderungen des digitalen Lebensstils handelt und nicht um Einstellungen oder Kontrollkästchen, die Sie einfach aktivieren können.

Es ist ein unpopulärer Rat, aber Abmelden von Online-Konten Wann immer Sie sie nicht wirklich verwenden, ist ein guter Anfang.

Das wird Sie nicht unbedingt davon abhalten, auf Websites hochzuladen, die anonymen Benutzern zugänglich sind, wie etwa Virus Total (für Downloads ist ein angemeldetes Konto erforderlich, für Uploads jedoch nicht).

Aber es reduziert das Risiko einer unbeabsichtigten Interaktion mit anderen Websites erheblich, selbst wenn Sie nur versehentlich einen Social-Media-Beitrag liken, obwohl Sie dies nicht wollten.

Wenn Sie im IT-Team sind, Erwägen Sie die Einführung von Kontrollen welche Benutzer welche Art von Datei an wen senden können.

Sie könnten in Betracht ziehen, zu verwenden Firewall Upload-Regeln, um einzuschränken, welche Dateitypen an welche Websites gesendet werden können, oder die Aktivierung verschiedener Richtlinien zur Verhinderung von Datenverlust in Ihrer Endpunkt-Sicherheitssoftware, um Benutzer zu warnen, wenn sie den Anschein erwecken, etwas an einen Ort zu senden, an den sie nicht gesendet werden sollten.

Und wenn Sie nicht in der IT tätig sind, Nimm es nicht persönlich wenn Sie eines Tages feststellen, dass Ihre Upload-Freiheiten auf Anordnung des Sicherheitsteams eingeschränkt werden.

Schließlich erhalten Sie immer eine zweite Chance, eine Datei zu senden, die beim ersten Mal nicht versendet werden sollte, aber Sie erhalten nie die Chance, eine Datei, die überhaupt nicht versendet werden sollte, wieder rückgängig zu machen.

Wir wetten, dass der Google-Mitarbeiter, der bei diesem Vorfall die falsche Datei hochgeladen hat, sich lieber jetzt hinsetzen würde, um mit der IT-Abteilung über eine Lockerung der zu strengen Upload-Beschränkungen zu verhandeln …

… als sich hinzusetzen und dem Sicherheitsteam zu erklären, warum es die richtige Datei an den falschen Ort hochgeladen hat.

Als Pink Floyd hätte vielleicht gesungen, in ihren frühen Tagen, „Seien Sie vorsichtig mit dieser Akte, Eugene!“

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Automobil / Elektrofahrzeuge, Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- BlockOffsets. Modernisierung des Eigentums an Umweltkompensationen. Hier zugreifen.

- Quelle: https://nakedsecurity.sophos.com/2023/07/19/google-virus-total-leaks-list-of-spooky-email-addresses/

- :Ist

- :nicht

- :Wo

- $UP

- 1

- 15%

- 25

- 77

- 90

- a

- Über uns

- Absolute

- Akzeptiert

- Konto

- Erreichen

- Aktivierungs

- aktiv

- berührt das Schneidwerkzeug

- hinzugefügt

- Zusätzliche

- Adressen

- Beratung

- Zugehörigkeiten

- Agenturen

- Aufmerksam

- Alle

- Allianz

- zugeordnet

- bereits

- immer

- Amerika

- an

- Analyse

- machen

- Anonym

- beantworten

- jedem

- jemand

- erscheinen

- erschienen

- Anwendung

- Araber

- SIND

- AS

- annehmen

- At

- anziehen

- Audio-

- Autor

- Auto

- Im Prinzip so, wie Sie es von Google Maps kennen.

- ein Weg

- Zurück

- background-image

- Grundlage

- BE

- weil

- war

- Bevor

- Sein

- BESTE

- Wette

- Big

- Blockiert

- Blau

- BMW

- Grenze

- Boden

- Verstöße

- Geschäft

- aber

- by

- kam

- CAN

- vorsichtig

- Häuser

- Ursachen

- Zelle

- Center

- Chance

- Änderungen

- Charakter

- Zeichen

- gewählt

- aus aller Welt

- geschlossen

- Code

- Das Sammeln

- Kolumbien

- Farbe

- wie die

- gemeinsam

- Unternehmen

- Unternehmen

- vergleichen

- Beschwerde

- abschließen

- uneingeschränkt

- Komplex

- Komponente

- Konfiguration

- Geht davon

- enthalten

- Beiträge

- Praktische

- Urheberrecht

- könnte

- Ländern

- Kurse

- Abdeckung

- Kunden

- Cyber-

- Internet-Sicherheit

- technische Daten

- Datenverstöße

- Tag

- Tage

- Abteilung

- erkannt

- Entdeckung

- Deutsche Telekom.

- DID

- anders

- digital

- Display

- do

- Dokument

- Dokumentation

- Unterlagen

- die

- Nicht

- DOS

- nach unten

- herunterladen

- Downloads

- Dutzende

- synchronisiert

- jeder

- Früh

- leicht

- Einfache

- effektiv

- Ägypten

- E-Mails

- emirates

- Mitarbeiter

- Arbeitgeber

- Verschlüsselung

- Ende

- Endpunkt

- Endpoint-Sicherheit

- Durchsetzung

- insbesondere

- Estland

- Sogar

- ÜBERHAUPT

- Jedes

- genau

- Außer

- Experten

- Erklären

- Tatsache

- Familien

- weit

- FBI

- Bundes-

- wenige

- Reichen Sie das

- Mappen

- Finden Sie

- Vorname

- erstes Mal

- markiert

- Floyd

- Aussichten für

- unten stehende Formular

- Format

- gebildet

- Frankreich

- Freiheiten

- für

- Spaß

- weiter

- Deutsch

- bekommen

- gegeben

- Global

- Go

- gut

- der Regierung

- groß

- mehr

- sehr

- Gruppen

- praktisch

- passieren

- passiert

- Haben

- mit

- Höhe

- hilft

- hier

- schweben

- Ultraschall

- HTML

- HTTPS

- i

- identifiziert

- if

- Bilder

- in

- Zwischenfall

- das

- Einschließlich

- zwangsläufig

- Information

- Informationssicherheit

- unschuldig

- innerhalb

- Installation

- Intelligenz

- Interaktion

- Israel

- IT

- SEINE

- Japan

- gehalten

- Nachname

- später

- Recht

- Strafverfolgung

- Leck

- Undichtigkeiten

- am wenigsten

- Verlassen

- links

- Zugelassen

- Lebensdauer

- Lebensstil

- Gefällt mir

- LIMIT

- Liste

- Gelistet

- Listen

- Litauen

- wenig

- aussehen

- aussehen wie

- Verlust

- Makros

- gemacht

- um

- MACHT

- Malware

- Malware-Erkennung

- viele

- Marge

- Kennzeichen

- max-width

- Kann..

- Bedeutung

- Medien

- Memory

- nur

- Microsoft

- Microsoft Word

- könnte

- Militär

- aufgeschlossen

- Fehler

- mischen

- mehr

- vor allem warme

- Mutter

- viel

- nämlich

- Namen

- National

- Notwendig

- erforderlich

- Niederlande

- hört niemals

- dennoch

- Neu

- News

- nicht

- noch

- normal

- jetzt an

- und viele

- of

- Office

- on

- EINEM

- Online

- einzige

- XNUMXh geöffnet

- or

- Auftrag

- Andere

- Ergebnisse

- besitzen

- Teil

- teilnehmend

- besondere

- Teile

- Alexander

- zahlen

- Rente

- Personen

- vielleicht

- person

- persönliche

- Daten

- Persönlich

- Piraterie

- Ort

- Plato

- Datenintelligenz von Plato

- PlatoData

- Polen

- Position

- Post

- BLOG-POSTS

- abwehr

- in erster Linie

- privat

- Aufgabenstellung:

- Produkt

- Produkte

- Programm

- Programmierer

- Programmierung

- Programme

- richtig

- Anteil

- Eigentums-

- Zweck

- Zwecke

- setzen

- Putting

- Katar

- Direkt

- Angebot

- selten

- Honorar

- lieber

- echt

- wahres Leben

- wirklich

- erkenne

- reduziert

- relativ

- freigegeben

- merken

- Meldungen

- Zugriffe

- erfordern

- Forschungsprojekte

- entschlossen

- eingeschränkt

- Einschränkungen

- Recht

- Risiko

- RUINEN

- Ohne eine erfahrene Medienplanung zur Festlegung von Regeln und Strategien beschleunigt der programmatische Medieneinkauf einfach die Rate der verschwenderischen Ausgaben.

- Vertrieb

- Saudi

- Saudi-Arabien

- skalierbaren

- Regelungen

- Skripte

- Zweite

- Die Geheime

- Verbindung

- sicher

- Sicherheitdienst

- Sicherheitssoftware

- senden

- Sendung

- empfindlich

- geschickt

- Dienstleistungen

- Dienst

- Einstellungen

- Teilen

- von Locals geführtes

- ,,teilen"

- Short

- sollte

- signifikant

- Ähnlich

- einfach

- am Standort

- Seiten

- Sitzend

- klein

- So

- Social Media

- Social Media

- Software

- solide

- einige

- Jemand,

- etwas

- irgendwo

- Quelle

- Quellcode

- speziell

- Spot

- Kalkulationstabelle

- Unser Team

- Stand

- Anfang

- begonnen

- Beginnen Sie

- Stoppen

- speichern

- gelagert

- streng

- strukturierte

- so

- Schlägt vor

- vermutet

- misstrauisch

- SVG

- schnell

- System

- Taiwan

- Nehmen

- Team

- erzählen

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Niederlande

- die Welt

- ihr

- Sie

- dann

- Dort.

- Diese

- vom Nutzer definierten

- Denken

- fehlen uns die Worte.

- diejenigen

- obwohl?

- nach drei

- Zeit

- Tipps

- zu

- auch

- Top

- Gesamt

- Ausbildung

- Übergang

- transparent

- reisen

- versucht

- Ärger

- Türkei

- WENDE

- XNUMX

- tippe

- Typen

- typisch

- typisch

- Ukraine

- Letztlich

- Vereinigt

- Vereinte Arabische Emirate

- hochgeladen

- Uploading

- URL

- us

- -

- benutzt

- Nutzer

- verwendet

- Verwendung von

- Urlaub

- Wert

- verschiedene

- Verkäufer

- Anbieter

- sehr

- Opfer

- Videos

- Virus

- wollen

- wurde

- Weg..

- Wege

- we

- Netz

- waren

- Was

- wann

- sobald

- ob

- welche

- WHO

- deren

- warum

- breit

- Große Auswahl

- weit

- werden wir

- bereit

- Fenster

- mit

- ohne

- fragen

- Word

- Arbeitsablauf.

- arbeiten,

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- wert

- würde

- Falsch

- U

- Jünger

- Ihr

- sich selbst

- Youtube

- Zephyrnet