Hvad er computer efterforskning? I nutidens digitale tidsalder, hvor næsten alt lagres, kommunikeres og behandles på elektroniske enheder, er computerefterforskning blevet et væsentligt værktøj til at efterforske og opklare forbrydelser. Computer efterforskning, også kendt som digital retsmedicin, er processen med at indsamle, analysere og bevare elektroniske data på en måde, der kan bruges som bevis i retssager.

Ved at bruge specialiserede teknikker og værktøjer kan computerkriminaltekniske eksperter afsløre skjulte data, gendanne slettede filer og identificere adfærdsmønstre, der kan hjælpe med at løse forbrydelser og bringe kriminelle for retten. I denne artikel vil vi udforske vigtigheden, historien, typerne og udfordringerne ved computerforensik, og hvordan det har udviklet sig som et afgørende felt i den moderne æra af digital efterforskning.

Hvad er computer efterforskning?

Computer efterforskning, også kendt som digital retsmedicin, er processen med at indsamle, analysere og bevare elektroniske data for at efterforske og opklare computer-relaterede forbrydelser. Det involverer brug af forskellige teknikker og værktøjer til at udtrække og undersøge data fra digitale enheder såsom computere, smartphones og tablets. Computer efterforskning bruges typisk til at efterforske sager om cyberkriminalitet, tyveri af intellektuel ejendom, databrud og andre former for digital svindel.

Processen med computerforensik involverer flere vigtige trin, herunder identifikation af digitale beviser, erhvervelse og bevarelse af disse beviser, analyse af beviserne og rapportering af resultater. Computer efterforskningseksperter kan arbejde i retshåndhævelse, offentlige myndigheder eller private virksomheder, og de skal have en dyb forståelse af computersystemer og teknologi for at være effektive i deres arbejde.

Vigtigheden af computer efterforskning

I nutidens digitale tidsalder er computerefterforskning blevet stadig vigtigere i efterforskningen og retsforfølgningen af cyberkriminalitet. Med fremkomsten af internettet og andre digitale teknologier har kriminelle fundet nye måder at begå bedrageri og deltage i andre ulovlige aktiviteter. Computer efterforskning spiller en afgørende rolle i at afdække beviser, der kan bruges til at identificere og retsforfølge disse kriminelle.

Computer efterforskning kan også bruges til at hjælpe virksomheder og organisationer med at forhindre databrud og andre former for cyberangreb. Ved at analysere computersystemernes sikkerhed og identificere sårbarheder kan computerforensiske eksperter hjælpe organisationer med at implementere bedre sikkerhedsforanstaltninger og forhindre fremtidige angreb.

Historien om computer efterforskning

Historien om computer efterforskning kan spores tilbage til 1980'erne, hvor personlige computere først blev bredt tilgængelige. Efterhånden som computerbrug blev mere udbredt, begyndte retshåndhævende myndigheder at indse potentialet i digitalt bevis i strafferetlige efterforskninger.

I 1990'erne begyndte computerforensik at udvikle sig som et felt i sig selv. De første computerforensiske værktøjer blev udviklet, og retsmedicinske teknikker blev udviklet specifikt til digitale enheder. I begyndelsen af 2000'erne fortsatte feltet med computerefterforskning med at vokse, da flere og flere organisationer anerkendte vigtigheden af digitalt bevis i retssager.

I dag er computerforensik et felt i hastig udvikling, drevet af teknologiske fremskridt og den stigende betydning af digitalt bevismateriale i straffesager og civile sager. Efterhånden som brugen af digitale enheder fortsætter med at vokse, vil efterspørgslen efter computerkriminaltekniske eksperter sandsynligvis fortsætte med at stige. Det åbne universitet har en god artikel undersøge historien om computer retsmedicin.

Abstraktionskunsten i datalogi

Typer af computer efterforskning

Computer efterforskning kan opdeles i flere typer, som hver især fokuserer på et andet aspekt af digital efterforskning. Nogle af de mest almindelige typer computer efterforskning omfatter:

Disk retsmedicin

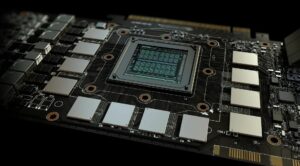

Disk forensics, også kendt som harddisk forensics, er processen med at analysere data, der er gemt på computerens harddiske. Denne type computerefterforskning bruges ofte til at efterforske sager om datatyveri, bedrageri og andre kriminelle aktiviteter. Disk forensics involverer brugen af specialiserede softwareværktøjer til at gendanne slettede filer, undersøge filmetadata og analysere filindhold.

Netværk efterforskning

Network forensics er processen med at analysere netværkstrafik for at efterforske sikkerhedshændelser og andre former for cyberkriminalitet. Denne type computerefterforskning involverer brugen af værktøjer til at fange og analysere netværkstrafik, identificere netværkssårbarheder og spore angriberes aktiviteter.

Hukommelse retsmedicin

Memory forensics involverer analyse af data gemt i en computers flygtige hukommelse, såsom RAM. Denne type computerefterforskning bruges ofte til at efterforske tilfælde af malware og andre typer cyberangreb. Memory forensics involverer brugen af specialiserede værktøjer til at fange og analysere flygtig hukommelse, identificere kørende processer og identificere malware-signaturer.

Efterforskning af mobilenheder

Efterforskning af mobilenheder er processen med at analysere data, der er gemt på smartphones, tablets og andre mobile enheder. Denne type computerefterforskning bruges ofte til at efterforske sager om cybermobning, chikane og andre typer digital kriminalitet. Efterforskning af mobilenheder involverer brugen af specialiserede softwareværktøjer til at gendanne slettede data, analysere appbrug og identificere brugeraktivitet.

Hver type computer forensics kræver specialiserede færdigheder og værktøjer, og computer forensics eksperter skal være velbevandret i alle aspekter af digital efterforskning for at være effektive i deres arbejde. Ved at kombinere teknikkerne og værktøjerne fra hver type computerefterforskning kan efterforskere samle et væld af digitale beviser, der kan bruges til at opklare forbrydelser og retsforfølge kriminelle.

Processen med computer efterforskning

Computer efterforskning er en struktureret proces, der involverer flere trin, som hver især er afgørende for en vellykket efterforskning og retsforfølgning af digitale forbrydelser. De fire hovedtrin i computerens kriminaltekniske proces er identifikation, bevaring, analyse og præsentation.

Identifikation

Det første trin i computerens kriminaltekniske proces er identifikation af potentielle digitale beviser. Dette involverer at identificere og lokalisere alle elektroniske enheder, der kan indeholde relevante data, herunder computere, smartphones, tablets og andre digitale enheder.

Når potentielle beviskilder er blevet identificeret, er næste skridt at bestemme, hvilke data der er relevante for undersøgelsen. Dette kan involvere at gennemføre interviews med vidner eller mistænkte, analysere netværkstrafik eller udføre andre former for efterforskningsarbejde for at identificere potentielle kilder til digitalt bevis.

Bevarelse

Når potentielle kilder til digitalt bevis er blevet identificeret, er næste skridt at bevare disse beviser. Dette involverer at tage skridt til at forhindre, at dataene bliver ændret, slettet eller på anden måde manipuleret med. Bevaring kan involvere at oprette kopier af digitale enheder eller harddiske, oprette backupbilleder eller tage andre skridt for at sikre, at dataene ikke går tabt eller ændres.

Det er afgørende at opretholde varetægtskæden under bevaringsprocessen, hvilket betyder at dokumentere bevisets placering og status til enhver tid for at sikre, at det kan bruges i retten.

Analyse

Det næste trin i computerkriminalteknisk proces er analysen af de digitale beviser, der er blevet indsamlet. Dette involverer at undersøge dataene for at identificere relevante oplysninger, såsom e-mails, dokumenter eller chatlogs, og analysere dataene for at identificere mønstre eller andre spor, der kan hjælpe efterforskere med at løse sagen.

Analyse kan involvere brug af specialiserede softwareværktøjer til at gendanne slettede filer, undersøge metadata eller rekonstruere data, der bevidst er blevet ændret eller ødelagt. Computer efterforskningseksperter skal være dygtige i brugen af disse værktøjer og teknikker for effektivt at kunne analysere digitale beviser.

Præsentation

Det sidste trin i computerens kriminaltekniske proces er præsentationen af resultaterne. Dette involverer udarbejdelse af en rapport, der opsummerer resultaterne af undersøgelsen, herunder alle relevante data eller informationer, der blev afsløret i analysefasen.

Rapporten skal præsenteres på en klar og kortfattet måde, og den skal understøttes af den digitale dokumentation, der er indsamlet og analyseret. Rapporten kan bruges i retten til at understøtte strafferetlige anklager, civile retssager eller andre retssager.

Krypto-aktiverede cyberkriminalitet er stigende

Hvorfor er computerefterforskning vigtig?

Computer efterforskning spiller en afgørende rolle i nutidens digitale tidsalder og giver en række fordele og applikationer på tværs af en række forskellige domæner. Nogle af de vigtigste årsager til, at computer efterforskning er vigtig, omfatter dens brug i retshåndhævelse, forretninger og virksomheder og privatliv, såvel som eksempler på sager, der er løst ved hjælp af computer efterforskning.

Brug i retshåndhævelse

En af de primære anvendelser af computer efterforskning er i retshåndhævelse. Med stigningen i cyberkriminalitet og andre former for digital svindel er computerkriminalteknik blevet et væsentligt værktøj til at efterforske og løse straffesager. Ved at analysere digitale beviser såsom e-mails, chatlogs og andre former for data kan computerkriminaltekniske eksperter hjælpe med at identificere mistænkte, indsamle beviser og opbygge en sag mod kriminelle.

I mange tilfælde er computerefterforskning blevet brugt til at løse komplekse forbrydelser, såsom terrorisme, bedrageri og identitetstyveri. Derudover bliver computerefterforskning i stigende grad brugt i efterforskningen af sager om udnyttelse af børn og andre typer forbrydelser, der involverer brug af digitale enheder.

Brug i virksomheder og virksomheder

Computer efterforskning er også vigtig i erhvervslivet og erhvervslivet. Ved at analysere digitale data, såsom økonomiske optegnelser, e-mails og andre former for kommunikation, kan computerkriminaltekniske eksperter hjælpe virksomheder med at identificere tilfælde af bedrageri, underslæb og andre former for økonomisk kriminalitet.

Computer efterforskning er også vigtig inden for intellektuel ejendomsret, og hjælper virksomheder med at beskytte deres forretningshemmeligheder og proprietære oplysninger mod tyveri og misbrug.

Brug i det personlige liv

Ud over dets brug i retshåndhævelse og forretning, er computerefterforskning også vigtig i vores personlige liv. Ved at analysere digitale data såsom e-mails, opslag på sociale medier og andre former for kommunikation kan computerkriminaltekniske eksperter hjælpe enkeltpersoner med at identificere tilfælde af cybermobning, chikane og andre former for digitalt misbrug.

Computer efterforskning kan også bruges til at gendanne tabte data og til at identificere og fjerne malware og andre typer computervirus, der kan kompromittere den personlige sikkerhed.

Eksempler på sager, der er løst med computer efterforskning

Der er talrige eksempler på sager, der er blevet løst ved hjælp af computer-kriminalteknik. For eksempel, i tilfældet med kidnapningen af Elizabeth Smart i 2002, var computerkriminaltekniske eksperter i stand til at analysere e-mail og anden digital kommunikation for at hjælpe med at lokalisere og pågribe kidnapperen.

I et andet eksempel blev computerefterforskning brugt til at hjælpe med at løse Beltway-sniper-angrebene i 2002, hvor 10 mennesker blev dræbt og tre andre blev såret. Ved at analysere beviser såsom e-mails, mobiltelefonoptegnelser og andre digitale data var computerkriminaltekniske eksperter i stand til at identificere og pågribe de mistænkte.

Dette er blot nogle få eksempler på de mange sager, der er blevet opklaret ved hjælp af computer-kriminalteknik. Efterhånden som digital teknologi fortsætter med at udvikle sig, vil vigtigheden af computerefterforskning sandsynligvis fortsætte med at vokse, hvilket gør det til et vigtigt værktøj til at løse forbrydelser og beskytte personlige og forretningsmæssige interesser.

Udfordringer og begrænsninger af computer efterforskning

På trods af de mange fordele ved computer forensics, er der også flere udfordringer og begrænsninger forbundet med dette felt. Nogle af de vigtigste udfordringer og begrænsninger omfatter kryptering og databeskyttelse, hurtigt skiftende teknologi, menneskelige fejl og omkostnings- og tidsbegrænsninger.

Kryptering og databeskyttelse

En af de største udfordringer ved computerforensik er kryptering og databeskyttelse. Kryptering er en teknik, der bruges til at kryptere data, så de kun kan læses af autoriserede parter. Selvom kryptering er et vigtigt værktøj til at beskytte følsomme data, gør det det også meget sværere for computerkriminaltekniske eksperter at få adgang til og analysere digitale beviser.

Derudover har databeskyttelseslove såsom General Data Protection Regulation (GDPR) i EU og California Consumer Privacy Act (CCPA) i USA gjort det sværere for computerforensiske eksperter at få adgang til personlige data. Disse love kræver, at virksomheder og organisationer beskytter privatlivets fred og sikkerhed for personlige data, hvilket kan gøre det sværere for computerkriminaltekniske eksperter at indsamle og analysere digitale beviser.

Hurtigt skiftende teknologi

En anden udfordring ved computerforensik er det hurtigt skiftende teknologilandskab. Efterhånden som nye teknologier udvikles og gamle teknologier bliver forældede, skal computerforensiske eksperter konstant opdatere deres færdigheder og viden for at holde sig opdateret.

Nye teknologier såsom cloud computing, mobile enheder og Internet of Things (IoT) skaber også nye udfordringer for computer efterforskning. Disse teknologier gemmer ofte data flere steder, hvilket kan gøre det sværere at identificere og indsamle relevant bevismateriale.

Menneskelig fejl

Menneskelige fejl er en anden begrænsning af computer efterforskning. Computer efterforskningseksperter må stole på, at mennesker indsamler og analyserer digitale beviser, som kan introducere fejl og uoverensstemmelser i processen. For eksempel kan en computerkriminalteknisk ekspert ved et uheld overse et bevis, eller de kan fejlfortolke betydningen af et bestemt stykke data.

Derudover kan der også opstå menneskelige fejl under bevaring og analyse af digitale beviser. Hvis varetægtskæden ikke vedligeholdes korrekt, eller hvis data ikke er sikkerhedskopieret korrekt, kan de gå tabt eller ødelægges, hvilket gør dem ubrugelige til efterforskningsformål.

Adversarial machine learning 101: En ny cybersikkerhedsgrænse

Omkostnings- og tidsbegrænsninger

Endelig kan omkostnings- og tidsbegrænsninger også begrænse effektiviteten af computerefterforskning. Indsamling og analyse af digitale beviser kan være en tidskrævende og dyr proces, der kræver specialiseret udstyr og ekspertise.

Derudover kan mængden af digitale data, der skal analyseres i mange tilfælde, være overvældende, hvilket gør det vanskeligt for computerkriminaltekniske eksperter at finde de relevante beviser rettidigt. Dette kan resultere i forsinkelser i efterforskningen og kan gøre det sværere at stille kriminelle for retten.

Selvom computerefterforskning er et kraftfuldt værktøj til at efterforske og opklare digitale forbrydelser, er der også flere udfordringer og begrænsninger forbundet med dette felt. Ved at forstå disse udfordringer og begrænsninger kan computerforensiske eksperter udvikle strategier til at overvinde dem og til mere effektivt at indsamle og analysere digitalt bevis.

Afsluttende ord

Tilbage til vores oprindelige spørgsmål: Hvad er computerefterforskning? Det er et vital felt, der spiller en afgørende rolle i efterforskning og opklaring af digital kriminalitet, beskyttelse af personlige og forretningsmæssige interesser og sikring af elektroniske datas integritet. Med stigningen i cyberkriminalitet og andre former for digital svindel er computerefterforskning blevet et vigtigt værktøj for både retshåndhævende myndigheder, virksomheder og enkeltpersoner.

Mens der er udfordringer og begrænsninger forbundet med dette felt, såsom kryptering, hurtigt skiftende teknologi, menneskelige fejl og omkostnings- og tidsbegrænsninger, fortsætter computerkriminaltekniske eksperter med at udvikle nye teknikker og værktøjer til at overvinde disse forhindringer. Efterhånden som vi i højere grad er afhængige af elektroniske enheder, vil vigtigheden af computerefterforskning sandsynligvis fortsætte med at vokse, hvilket gør det til en afgørende komponent i moderne efterforsknings- og retssager.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- Platoblokkæde. Web3 Metaverse Intelligence. Viden forstærket. Adgang her.

- Kilde: https://dataconomy.com/2023/04/what-is-computer-forensics/

- :er

- $OP

- 1

- 10

- a

- I stand

- absolutte

- misbrug

- adgang

- erhvervelse

- tværs

- Lov

- aktiviteter

- aktivitet

- Desuden

- fremskridt

- mod

- agenturer

- Alle

- analyse

- analysere

- analysere

- ,

- En anden

- app

- applikationer

- ER

- Kunst

- artikel

- AS

- udseende

- aspekter

- forbundet

- At

- Angreb

- til rådighed

- tilbage

- Backed

- backup

- BE

- bliver

- begyndte

- være

- fordele

- Bedre

- Største

- Bloker

- brud

- bringe

- bygge

- virksomhed

- virksomheder

- by

- california

- California Consumer Privacy Act

- CAN

- fange

- tilfælde

- tilfælde

- CCPA

- kæde

- udfordre

- udfordringer

- skiftende

- afgifter

- barn

- klar

- Cloud

- cloud computing

- indsamler

- Indsamling

- kombinerer

- begå

- Fælles

- kommunikeret

- Kommunikation

- Kommunikation

- Virksomheder

- komplekse

- komponent

- kompromis

- computer

- computere

- computing

- udførelse

- konstant

- begrænsninger

- forbruger

- forbrugernes privatliv

- indhold

- fortsæt

- fortsatte

- fortsætter

- kopier

- Corporate

- Selskaber

- beskadiget

- Koste

- Ret

- skabe

- Oprettelse af

- forbrydelser

- Criminal

- Kriminelle

- kritisk

- afgørende

- Nuværende

- Custody

- Cyber

- Cyberangreb

- Cybermobning

- cyberkriminalitet

- Cybersecurity

- mørk

- data

- Databrænkelser

- databeskyttelse

- dyb

- forsinkelser

- Efterspørgsel

- ødelagt

- Bestem

- udvikle

- udviklet

- enhed

- Enheder

- forskellige

- svært

- digital

- digitale tidsalder

- digital teknologi

- Divided

- dokumentere

- dokumenter

- Domæner

- køre

- drevet

- i løbet af

- hver

- Tidligt

- Effektiv

- effektivt

- effektivitet

- elektronisk

- emails

- kryptering

- håndhævelse

- engagere

- sikre

- sikring

- udstyr

- Era

- fejl

- fejl

- væsentlig

- Ether (ETH)

- europæisk

- europæiske Union

- at alt

- bevismateriale

- udvikle sig

- udviklet sig

- udviklende

- Undersøgelse

- eksempel

- eksempler

- dyrt

- ekspert

- ekspertise

- eksperter

- udnyttelse

- udforske

- ekstrakt

- få

- felt

- File (Felt)

- Filer

- endelige

- finansielle

- økonomiske forbrydelser

- Finde

- Fornavn

- fokuserer

- Til

- Forensic

- retsvidenskab

- formularer

- fundet

- bedrageri

- fra

- fremtiden

- GDPR

- Generelt

- generelle data

- Generel databeskyttelsesforordning

- Regering

- stor

- gruppe

- Grow

- chikane

- Hård Ost

- harddisk

- Have

- stærkt

- hjælpe

- hjælpe

- Skjult

- historie

- Hvordan

- HTTPS

- menneskelig

- Mennesker

- Identifikation

- identificeret

- identificere

- identificere

- Identity

- identitetstyveri

- Ulovlig

- billeder

- gennemføre

- betydning

- vigtigt

- in

- I andre

- omfatter

- Herunder

- Forøg

- stigende

- stigende

- enkeltpersoner

- oplysninger

- integritet

- intellektuel

- intellektuel ejendomsret

- med vilje

- interesser

- Internet

- tingenes internet

- Interviews

- indføre

- undersøge

- undersøgelse

- Undersøgelser

- undersøgende

- Efterforskere

- involvere

- tingenes internet

- IT

- ITS

- jpg

- Retfærdighed

- Nøgle

- viden

- kendt

- landskab

- Lov

- retshåndhævelse

- Love

- Retssager

- læring

- Politikker

- retslige processer

- LG

- Livet

- lys

- Sandsynlig

- GRÆNSE

- begrænsning

- begrænsninger

- Lives

- placering

- placeringer

- maskine

- machine learning

- lavet

- Main

- vedligeholde

- lave

- maerker

- Making

- malware

- måde

- mange

- max-bredde

- midler

- foranstaltninger

- Medier

- Hukommelse

- Metadata

- Mobil

- mobil enhed

- mobilenheder

- Moderne

- modificeret

- mere

- mest

- flere

- netværk

- netværkstrafik

- Ny

- Nye teknologier

- næste

- talrige

- forældede

- forhindringer

- of

- Gammel

- on

- åbent

- ordrer

- organisationer

- original

- Andet

- Andre

- Ellers

- Overvind

- egen

- særlig

- parter

- mønstre

- Mennesker

- udfører

- personale

- Personlige computere

- Personlig data

- fase

- stykke

- plato

- Platon Data Intelligence

- PlatoData

- Indlæg

- potentiale

- magt

- vigtigste

- forberede

- præsentation

- forelagt

- forhindre

- primære

- Beskyttelse af personlige oplysninger

- Privatliv og sikkerhed

- private

- Private virksomheder

- Proceedings

- behandle

- Processer

- korrekt

- ejendom

- proprietære

- RETSFORFØLGELSE

- beskytte

- beskyttelse

- beskyttelse

- leverer

- formål

- spørgsmål

- RAM

- rækkevidde

- hurtigt

- Læs

- indse

- årsager

- anerkendt

- optegnelser

- Recover

- Regulering

- relevant

- Fjern

- indberette

- Rapportering

- kræver

- Kræver

- resultere

- Rise

- roller

- kører

- sikkerhed

- Sikkerhedsforanstaltninger

- følsom

- flere

- Underskrifter

- betydning

- faglært

- færdigheder

- Smart

- smartphones

- So

- Social

- sociale medier

- Indlæg på sociale medier

- Software

- SOLVE

- Løsning

- nogle

- Kilder

- specialiserede

- specifikt

- Stater

- Status

- forblive

- Trin

- Steps

- butik

- opbevaret

- strategier

- struktureret

- vellykket

- sådan

- support

- Understøttet

- Systemer

- tager

- teknikker

- Teknologier

- Teknologier

- Terrorisme

- at

- tyveri

- deres

- Them

- Disse

- ting

- tre

- tid

- tidskrævende

- gange

- til

- nutidens

- værktøj

- værktøjer

- spor

- handle

- Trafik

- typer

- typisk

- afdække

- forståelse

- union

- Forenet

- Forenede Stater

- universitet

- Opdatering

- Brug

- brug

- Bruger

- række

- forskellige

- vira

- synlig

- afgørende

- flygtige

- bind

- Sårbarheder

- Vej..

- måder

- Rigdom

- GODT

- Hvad

- Hvad er

- som

- mens

- bredt

- udbredt

- vilje

- med

- Arbejde

- world

- zephyrnet