گزشتہ ہفتہ تھا۔ کروپالیپس ہفتہ، جہاں گوگل پکسل امیج کراپنگ ایپ میں ایک بگ نے سرخیاں بنائیں، اور صرف اس وجہ سے نہیں کہ اس کا ایک فنکی نام تھا۔

(ہم نے یہ رائے قائم کی کہ یہ نام تھوڑا سا OTT تھا، لیکن ہم تسلیم کرتے ہیں کہ اگر ہم خود اس کے بارے میں سوچتے، تو ہم اسے صرف اس کی ورڈ پلے ویلیو کے لیے استعمال کرنا چاہتے تھے، حالانکہ یہ نکلا آپ کے خیال سے بلند آواز میں کہنا مشکل ہے۔)

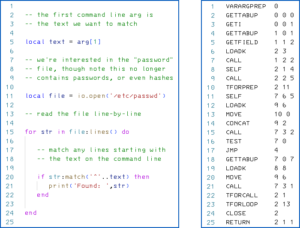

یہ بگ اس قسم کی پروگرامنگ غلطی تھی جسے کوئی بھی کوڈر بنا سکتا تھا، لیکن بہت سے ٹیسٹرز اس سے محروم ہو سکتے ہیں:

جب آپ سڑک پر ہوتے ہیں تو تصویری کٹائی کے ٹولز بہت کارآمد ہوتے ہیں اور آپ ایک امپلس تصویر شیئر کرنا چاہتے ہیں، جس میں شاید ایک بلی شامل ہو، یا کوئی دل لگی اسکرین شاٹ، جس میں سوشل میڈیا پر کوئی بیکار پوسٹنگ یا ویب سائٹ پر پاپ اپ ہونے والا عجیب و غریب اشتہار شامل ہو۔ .

لیکن جلدی سے کھینچی گئی تصویریں یا جلد بازی میں پکڑے گئے اسکرین شاٹس میں اکثر ایسے بٹس شامل ہوتے ہیں جو آپ نہیں چاہتے کہ دوسرے لوگ دیکھیں۔

کبھی کبھی، آپ کسی تصویر کو تراشنا چاہتے ہیں کیونکہ یہ صرف اس وقت بہتر نظر آتی ہے جب آپ کسی بھی بیرونی مواد کو کاٹ دیتے ہیں، جیسے کہ بائیں ہاتھ کی جانب سے گریفیٹی سے بھرے بس اسٹاپ کو۔

تاہم، بعض اوقات، آپ اسے شائستگی کے ساتھ ترمیم کرنا چاہتے ہیں، جیسے کہ آپ کے مقام یا صورت حال کو غیر ضروری طور پر ظاہر کرکے آپ کی اپنی (یا کسی اور کی) رازداری کو نقصان پہنچانے والی تفصیلات کاٹنا۔

اسکرین شاٹس کے لیے بھی یہی بات درست ہے، جہاں غیر معمولی مواد میں آپ کے اگلے دروازے کے براؤزر کے ٹیب کا مواد، یا پرائیویسی ای میل کے براہ راست نیچے موجود پرائیویسی ای میل شامل ہوسکتا ہے، جسے آپ کو رازداری کے ضوابط کے دائیں جانب رہنے کے لیے کاٹنا ہوگا۔ .

شیئر کرنے سے پہلے ہوشیار رہیں

سیدھے الفاظ میں، تصاویر اور اسکرین شاٹس بھیجنے سے پہلے ان کو تراشنے کی ایک بنیادی وجہ یہ ہے کہ آپ اس مواد سے چھٹکارا حاصل کریں جسے آپ شیئر نہیں کرنا چاہتے۔

تو، ہماری طرح، آپ نے شاید یہ فرض کیا ہے کہ اگر آپ نے کسی تصویر یا اسکرین شاٹ سے بٹس کاٹ کر مارا [Save]، پھر بھی اگر ایپ نے آپ کی ترامیم کا ریکارڈ رکھا ہے تاکہ آپ انہیں بعد میں واپس کر سکیں اور اصل کو بازیافت کر سکیں…

…وہ کٹے ہوئے بٹس اس ترمیم شدہ فائل کی کسی بھی کاپی میں شامل نہیں ہوں گے جسے آپ نے آن لائن پوسٹ کرنے، اپنے chums کو ای میل کرنے، یا کسی دوست کو بھیجنے کا انتخاب کیا ہے۔

تاہم، گوگل پکسل مارک اپ ایپ نے ایسا نہیں کیا، جس کی وجہ سے ایک بگ ظاہر ہوا۔ CVE-2023-20136.

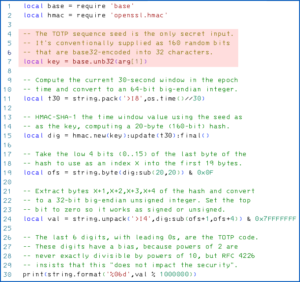

جب آپ ترمیم شدہ تصویر کو پرانی تصویر پر محفوظ کرتے ہیں، اور پھر اپنی تبدیلیوں کو چیک کرنے کے لیے اسے بیک اپ کھولتے ہیں، تو نئی تصویر اپنی تراشی ہوئی شکل میں ظاہر ہوگی، کیونکہ کراپ شدہ ڈیٹا پچھلے ورژن کے آغاز پر درست لکھا جائے گا۔

جو بھی خود ایپ کی جانچ کر رہا ہے، یا اس کی تصدیق کرنے کے لیے تصویر کو کھولتا ہے "ابھی دیکھا ہے" اس کا نیا مواد دیکھے گا، اور اس سے زیادہ کچھ نہیں۔

لیکن پرانی فائل کے شروع میں لکھے گئے اعداد و شمار کے بعد ایک خاص اندرونی مارکر کہا جائے گا، "آپ اب روک سکتے ہیں؛ اس کے بعد کسی بھی ڈیٹا کو نظر انداز کریں"، مکمل طور پر غلط طریقے سے اس کے بعد تمام ڈیٹا جو اس کے بعد ظاہر ہوتا تھا۔ فائل کے پرانے ورژن میں۔

جب تک کہ نئی فائل پرانی فائل سے چھوٹی تھی (اور جب آپ کسی تصویر کے کناروں کو کاٹتے ہیں، تو آپ توقع کرتے ہیں کہ نیا ورژن چھوٹا ہوگا)، کم از کم پرانی تصویر کے کچھ ٹکڑے نئی فائل کے آخر میں بچ جائیں گے۔ .

روایتی، اچھے برتاؤ والے تصویری ناظرین، بشمول وہ ٹول جسے آپ نے ابھی فائل تراشنے کے لیے استعمال کیا ہے، اضافی ڈیٹا کو نظر انداز کر دیں گے، لیکن جان بوجھ کر کوڈ شدہ ڈیٹا ریکوری یا اسنوپنگ ایپس ایسا نہیں کر سکتے۔

پکسل کے مسائل کہیں اور دہرائے گئے۔

گوگل کے بگی پکسل فونز کو مارچ 2023 کے اینڈرائیڈ اپ ڈیٹ میں بظاہر پیچ کیا گیا تھا، اور اگرچہ کچھ پکسل ڈیوائسز کو اس ماہ کی اپ ڈیٹس معمول سے دو ہفتے بعد موصول ہوئی ہیں، لیکن تمام پکسلز کو اب اپ ٹو ڈیٹ ہونا چاہیے، یا اگر آپ ایک کارکردگی کا مظاہرہ کرتے ہیں تو ان کو زبردستی اپ ڈیٹ کیا جا سکتا ہے۔ دستی اپ ڈیٹ چیک.

لیکن بگ کا یہ طبقہ، یعنی ڈیٹا کو ایک پرانی فائل میں پیچھے چھوڑ دیتا ہے جسے آپ غلطی سے اوور رائٹ کرتے ہیں، بجائے اس کے کہ اس کے پرانے مواد کو پہلے تراشیں، نظریہ طور پر تقریباً کسی بھی ایپ میں اس کے ساتھ ظاہر ہو سکتا ہے۔ [Save] خصوصیت، خاص طور پر دیگر امیج کراپنگ اور اسکرین شاٹ ٹرمنگ ایپس سمیت۔

اور ونڈوز 11 دونوں سے زیادہ دیر نہیں گزری۔ ٹکڑے کرنے والے آلات، کترنے والے آلات، چھوٹا چھوٹا کرنے والے آلات اور ونڈوز 10 اسنیپ اور خاکہ ایپ کو پایا گیا۔ ایک ہی خامی ہے:

آپ فائل کو جلدی اور آسانی سے تراش سکتے ہیں، لیکن اگر آپ نے ایک [Save] پرانی فائل کے اوپر اور نہیں a [Save As] ایک نئی فائل میں، جہاں پیچھے چھوڑنے کے لیے کوئی پچھلا مواد نہیں ہوگا، ایسی ہی قسمت آپ کا انتظار کرے گی۔

بگس کی نچلی سطح کی وجوہات مختلف ہیں، کم از کم اس لیے نہیں کہ گوگل کا سافٹ ویئر جاوا طرز کی ایپ ہے اور جاوا لائبریریوں کا استعمال کرتا ہے، جب کہ مائیکروسافٹ کی ایپس C++ میں لکھی جاتی ہیں اور ونڈوز لائبریریوں کا استعمال کرتی ہیں، لیکن لیک ہونے والے ضمنی اثرات ایک جیسے ہیں۔

ہمارے دوست اور ساتھی چیسٹر وسنیوسکی کے طور پر quipped پچھلے ہفتے کے پوڈ کاسٹ میں، "مجھے شبہ ہے کہ اگست میں لاس ویگاس میں بہت ساری بات چیت ہو سکتی ہے جس پر دیگر ایپلی کیشنز میں اس پر بحث ہو رہی ہے۔" (اگست بلیک ہیٹ اور DEF CON ایونٹس کا سیزن ہے۔)

کیا کیا جائے؟

ونڈوز صارفین کے لیے اچھی خبر یہ ہے کہ مائیکروسافٹ نے اب شناخت کنندہ کو تفویض کر دیا ہے۔ CVE-2023-28303 اس پر اپنا ذائقہ کی کروپالیپس بگ، اور اس نے مائیکروسافٹ اسٹور پر متاثرہ ایپس کے پیچ شدہ ورژن اپ لوڈ کیے ہیں۔

ہمارے اپنے ونڈوز 11 انٹرپرائز ایڈیشن انسٹال میں، ونڈوز اپ ڈیٹ نے کچھ نیا یا پیچ نہیں دکھایا جس کی ہمیں پچھلے ہفتے سے ضرورت تھی، لیکن دستی طور پر اپ ڈیٹ کرنا ٹکڑے کرنے والے آلات، کترنے والے آلات، چھوٹا چھوٹا کرنے والے آلات مائیکروسافٹ اسٹور کے ذریعے ایپ نے ہمیں 11.2302.4.0 سے اپ ڈیٹ کیا۔ 11.2302.20.0.

ہمیں یقین نہیں ہے کہ اگر آپ بگی ونڈوز 10 کو کھولتے ہیں تو آپ کو کون سا ورژن نمبر نظر آئے گا۔ اسنیپ اور خاکہ ایپ، لیکن مائیکروسافٹ اسٹور سے اپ ڈیٹ کرنے کے بعد، آپ کو تلاش کرنا چاہیے۔ 10.2008.3001.0 یا بعد میں.

مائیکروسافٹ اسے کم شدت والا بگ سمجھتا ہے، اس بنیاد پر "کامیاب استحصال کے لیے صارف کی غیر معمولی بات چیت اور حملہ آور کے کنٹرول سے باہر کئی عوامل کی ضرورت ہوتی ہے۔"

ہمیں یقین نہیں ہے کہ ہم اس تشخیص سے پوری طرح متفق ہیں، کیونکہ مسئلہ یہ نہیں ہے کہ کوئی حملہ آور آپ کو کسی تصویر کے کچھ حصوں کو چرانے کے لیے تراش سکتا ہے۔ (یقینی طور پر وہ آپ سے بات کریں گے کہ پہلے اسے کاٹنے کی پریشانی کے بغیر پوری فائل انہیں بھیج دیں؟)

مسئلہ یہ ہے کہ آپ بالکل اسی ورک فلو کی پیروی کر سکتے ہیں جسے مائیکروسافٹ کسی تصویر یا اسکرین شاٹ کو شیئر کرنے سے پہلے حفاظتی احتیاط کے طور پر "غیر معمولی" سمجھتا ہے، صرف یہ معلوم کرنے کے لیے کہ آپ نے غیر ارادی طور پر عوامی جگہ پر وہی ڈیٹا لیک کیا ہے جسے آپ نے سوچا تھا کہ آپ نے کاٹ لیا ہے۔

سب کے بعد، کے لئے مائیکروسافٹ سٹور کی اپنی پچ ٹکڑے کرنے والے آلات، کترنے والے آلات، چھوٹا چھوٹا کرنے والے آلات اسے ایک فوری طریقہ کے طور پر بیان کرتا ہے۔ "محفوظ کریں، پیسٹ کریں یا دیگر ایپس کے ساتھ شئیر کریں۔"

دوسرے الفاظ میں: دیر نہ کریں، آج ہی اس کو ٹھیک کریں۔

اس میں صرف ایک لمحہ لگتا ہے۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو بلاک چین۔ Web3 Metaverse Intelligence. علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://nakedsecurity.sophos.com/2023/03/27/microsoft-assigns-cve-to-snipping-tool-bug-pushes-patch-to-store/

- : ہے

- $UP

- 1

- 10

- 11

- 2023

- a

- مطلق

- Ad

- تسلیم

- کے بعد

- تمام

- اکیلے

- اگرچہ

- اور

- لوڈ، اتارنا Android

- اپلی کیشن

- ظاہر

- ایپلی کیشنز

- ایپس

- کیا

- AS

- تشخیص

- تفویض

- فرض کیا

- At

- اگست

- مصنف

- آٹو

- انتظار کرو

- واپس

- پس منظر کی تصویر

- BE

- کیونکہ

- اس سے پہلے

- پیچھے

- نیچے

- بہتر

- بٹ

- سیاہ

- بلیک ہیٹ

- سرحد

- پایان

- براؤزر

- بگ کی اطلاع دیں

- کیڑوں

- بس

- by

- C ++

- کر سکتے ہیں

- CAT

- وجوہات

- سینٹر

- تبدیلیاں

- چیک کریں

- چیسٹر وزنیوسکی

- کا انتخاب کیا

- طبقے

- کوڈر

- ساتھی

- رنگ

- سمجھتا ہے

- مواد

- کنٹرول

- کاپیاں

- سکتا ہے

- احاطہ

- فصل

- کٹ

- کاٹنے

- سی ای وی

- اعداد و شمار

- تاخیر

- تفصیلات

- کے الات

- DID

- مختلف

- براہ راست

- بات چیت

- دکھائیں

- نہیں

- آسانی سے

- ایڈیشن

- ورنہ

- ای میل

- انٹرپرائز

- مکمل

- Ether (ETH)

- بھی

- واقعات

- بالکل

- توقع ہے

- استحصال

- اضافی

- عوامل

- نمایاں کریں

- فائل

- مل

- پہلا

- پر عمل کریں

- پیچھے پیچھے

- کے لئے

- فارم

- تشکیل

- ملا

- دوست

- سے

- حاصل

- اچھا

- گوگل

- گوگل

- ہاتھ

- موبائل

- ٹوپی

- ہے

- خبروں کی تعداد

- اونچائی

- مارو

- ہور

- تاہم

- HTTPS

- تکلیف

- ایک جیسے

- شناخت

- تصویر

- in

- دیگر میں

- شامل

- شامل

- سمیت

- غلط طریقے سے

- انسٹال

- کے بجائے

- بات چیت

- اندرونی

- IT

- میں

- خود

- اعلی درجے کا Java

- بچے

- LAS

- لاس ویگاس

- آخری

- معروف

- چھوڑ دو

- چھوڑ کر

- لائبریریوں

- کی طرح

- تھوڑا

- محل وقوع

- لانگ

- تلاش

- دیکھنا

- بہت

- بنا

- دستی

- دستی طور پر

- بہت سے

- مارچ

- مارجن

- مارکر

- زیادہ سے زیادہ چوڑائی

- میڈیا

- مائیکروسافٹ

- شاید

- غلطی

- نظر ثانی کی

- لمحہ

- زیادہ

- نام

- یعنی

- ضرورت ہے

- ضرورت

- نئی

- خبر

- عام

- خاص طور پر

- تعداد

- of

- پرانا

- on

- ایک

- آن لائن

- کھول

- کھول دیا

- کھولنے

- رائے

- حکم

- دیگر

- باہر

- خود

- حصے

- پیچ

- پال

- لوگ

- انجام دینے کے

- شاید

- فونز

- پچ

- دانہ

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- podcast

- پوزیشن

- پوسٹ

- مراسلات

- پچھلا

- پرائمری

- کی رازداری

- نجی

- شاید

- مسئلہ

- مسائل

- پروگرامنگ

- عوامی

- ڈال

- فوری

- جلدی سے

- وجوہات

- موصول

- ریکارڈ

- بازیافت

- وصولی

- ضابطے

- بار بار

- کی ضرورت ہے

- انکشاف

- واپس

- چھٹکارا

- سڑک

- اسی

- محفوظ کریں

- اسکرین شاٹس

- موسم

- سیکورٹی

- بھیجنا

- کئی

- سیکنڈ اور

- اشتراک

- ہونا چاہئے

- اسی طرح

- صرف

- بعد

- صورتحال

- چھوٹے

- snooping

- So

- سماجی

- سوشل میڈیا

- سافٹ ویئر کی

- ٹھوس

- کچھ

- خلا

- خصوصی

- شروع کریں

- رہنا

- بند کرو

- ذخیرہ

- اس طرح

- یقینا

- SVG

- لیتا ہے

- بات

- مذاکرات

- ٹیسٹنگ

- کہ

- ۔

- ان

- سوچا

- کرنے کے لئے

- آج

- کے آلے

- اوزار

- سب سے اوپر

- منتقلی

- شفاف

- سچ

- غیر معمولی

- غیر ضروری طور پر

- اپ ڈیٹ کرنے کے لئے

- اپ ڈیٹ کریں

- اپ ڈیٹ

- تازہ ترین معلومات

- اپ ڈیٹ

- اپ لوڈ کردہ

- URL

- us

- استعمال کی شرائط

- رکن کا

- صارفین

- قیمت

- وی اے جی اے ایس

- اس بات کی تصدیق

- ورژن

- کی طرف سے

- ناظرین۔

- چاہتے تھے

- راستہ..

- ویب سائٹ

- ہفتے

- مہینے

- کیا

- جس

- جبکہ

- کھڑکیاں

- 11 ونڈوز

- ونڈوز صارفین

- ساتھ

- بغیر

- الفاظ

- کام کا بہاؤ

- گا

- لکھا

- اور

- زیفیرنیٹ

![S3 Ep113: ونڈوز کرنل کو پیوننگ کرنا - وہ بدمعاش جنہوں نے مائیکروسافٹ کو دھوکہ دیا [آڈیو + ٹیکسٹ]](https://platoaistream.com/wp-content/uploads/2022/12/s3-ep113-pwning-the-windows-kernel-the-crooks-who-hoodwinked-microsoft-audio-text-360x188.png)

![S3 Ep121: کیا آپ کو ہیک کیا جا سکتا ہے اور پھر اس کے لیے مقدمہ چلایا جا سکتا ہے؟ [آڈیو + متن]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep121-can-you-get-hacked-and-then-prosecuted-for-it-audio-text-300x156.png)