ابتدائی دستبرداری: یہ تمام ڈیٹا کی خلاف ورزیوں کی ماں نہیں ہے، اور نہ ہی شاید ایک چھوٹا کزن، لہذا آپ بلیو الرٹ سے فوراً ہی دستبردار ہو سکتے ہیں۔

جہاں تک ہم بتا سکتے ہیں، غلط طریقے سے شیئر کی گئی دستاویز میں صرف نام، ای میل ایڈریس اور آجروں کو لیک کیا گیا تھا۔

لیکن کیا نام تھے وہ!

لیک ہونے والی فہرست نے بظاہر ایک آسان ای میل بنایا ہے۔ کون کون ہے انٹیلی جنس ایجنسیوں، قانون نافذ کرنے والے گروپوں اور فوجی عملے کی خدمت کرنے والے عالمی سائبر سیکیورٹی ماہرین کی فہرست۔

دھمکی انٹیلی جنس کمپنی ریکارڈ شدہ مستقبل۔ اور جرمن نیوز سائٹ ڈیر Spiegel نے متاثرین کی ایک وسیع رینج کو درج کیا ہے، بشمول NSA، FBI اور امریکہ میں امریکی سائبر کمانڈ، جرمن BSI (فیڈرل آفس فار انفارمیشن سیکیورٹی)، برطانیہ کا نیشنل سائبر سیکیورٹی سینٹر…

…اور ہم آگے بڑھ سکتے ہیں۔

متاثرہ حکومتی وزارتوں والے دوسرے ممالک میں بظاہر شامل ہیں، کسی خاص ترتیب میں: تائیوان، لتھوانیا، اسرائیل، نیدرلینڈز، پولینڈ، سعودی عرب، قطر، فرانس، متحدہ عرب امارات، جاپان، ایسٹونیا، ترکی، چیکیا، مصر، کولمبیا، یوکرین ، اور سلوواکیہ۔

ڈیر سپیگل بتاتا ہے کہ متعدد بڑی جرمن کمپنیاں بھی متاثر ہوئیں، بشمول BMW، Allianz، Mercedes-Benz، اور Deutsche Telekom۔

مجموعی طور پر تقریباً 5600 نام، ای میلز اور تنظیمی وابستگیوں کو لیک کیا گیا۔

لیک کیسے ہوا؟

یہ یاد رکھنے میں مدد کرتا ہے کہ وائرس ٹوٹل سب کچھ نمونے کے اشتراک سے متعلق ہے، جہاں دنیا میں کوئی بھی شخص (چاہے وہ وائرس ٹوٹل صارفین کو ادائیگی کر رہا ہو یا نہ ہو) مشکوک فائلیں اپ لوڈ کر سکتا ہے تاکہ دو فوری نتائج حاصل کیے جا سکیں:

- درجنوں حصہ لینے والے پروڈکٹس کا استعمال کرتے ہوئے میلویئر کے لیے فائلوں کو اسکین کریں۔ (Sophos ایک ہے۔) نوٹ کریں کہ یہ پتہ لگانے کی شرحوں کا موازنہ کرنے یا مصنوعات کی "ٹیسٹ" کرنے کا طریقہ نہیں ہے، کیونکہ ہر پروڈکٹ میں صرف ایک چھوٹا سا جزو استعمال ہوتا ہے، یعنی اس کا پری ایگزیکیوشن، فائل پر مبنی، اینٹی میلویئر سکینر۔ لیکن یہ عام میلویئر خاندانوں کے لیے بہت سے مختلف پتہ لگانے والے ناموں کو واضح کرنے کا ایک بہت ہی تیز اور آسان طریقہ ہے جن کے ساتھ مختلف مصنوعات لامحالہ ختم ہوتی ہیں۔

- حصہ لینے والے دکانداروں کے ساتھ تیزی سے اور محفوظ طریقے سے اپ لوڈ کردہ فائلوں کا اشتراک کریں۔ کوئی بھی کمپنی جس کی پروڈکٹ کا پتہ لگانے کے مکس میں ہے وہ مزید تجزیہ اور تحقیق کے لیے نئے نمونے ڈاؤن لوڈ کر سکتی ہے، چاہے اس نے پہلے ہی ان کا پتہ لگایا ہو یا نہ ہو۔ اینٹی میلویئر ریسرچ کے ابتدائی دنوں میں سیمپل شیئرنگ اسکیمیں عام طور پر پی جی پی انکرپشن اسکرپٹس اور بند میلنگ لسٹوں پر انحصار کرتی تھیں، لیکن وائرس ٹوٹل کا اکاؤنٹ پر مبنی محفوظ ڈاؤن لوڈ سسٹم اس سے کہیں زیادہ آسان، تیز اور زیادہ توسیع پذیر ہے۔

درحقیقت، میلویئر کی کھوج اور روک تھام کے ان ابتدائی دنوں میں، زیادہ تر نمونے نام نہاد تھے۔ عملدرآمد فائلوں، یا پروگرام، جو شاذ و نادر ہی کبھی ذاتی طور پر قابل شناخت معلومات پر مشتمل ہو۔

اگرچہ کسی ملکیتی پروگرام کے میلویئر سے متاثرہ نمونے کو مددگار طریقے سے شیئر کرنے سے بالآخر کاپی رائٹ کی بنیاد پر وینڈر کی طرف سے شکایت کی جا سکتی ہے، لیکن اس قسم کے اعتراض کو آسانی سے بعد میں فائل کو حذف کر کے حل کر دیا گیا، بشرطیکہ اس فائل کو رکھنا نہیں چاہیے تھا۔ خفیہ، محض لائسنس یافتہ ہونا۔

(حقیقی زندگی میں، چند دکانداروں کا خیال ہے کہ فائلوں کو کبھی بھی وسیع پیمانے پر شیئر نہیں کیا گیا، شاذ و نادر ہی ایک مکمل ایپلی کیشن انسٹالیشن بنائی گئی، اور ویسے بھی خاص طور پر میلویئر کے تجزیہ کے مقاصد کے لیے شیئر کیے جا رہے تھے، قزاقی کے لیے نہیں۔)

میلویئر پر مشتمل غیر قابل عمل فائلیں شاذ و نادر ہی شیئر کی گئی تھیں، اور اگر آپ نے غلطی سے کسی کو شیئر کرنے کی کوشش کی تو آسانی سے اور خود بخود شناخت کی جاسکتی ہے کیونکہ ان میں ایک عام پروگرام فائل کے ٹیل ٹیل اسٹارٹنگ بائٹس کی کمی تھی۔

اگر آپ سوچ رہے ہیں، DOS اور Windows .EXE فائلیں، MS-DOS کے ابتدائی دنوں سے، ٹیکسٹ حروف کے ساتھ شروع ہوئی ہیں۔ MZ، جو اعشاریہ میں 77 90 اور ہیکساڈیسیمل میں 0x4D 0x5A کے طور پر نکلتا ہے۔ یہ EXEs کو پہچاننے میں آسان بناتا ہے، اور تمام غیر EXEs کو اسی طرح تیزی سے پہچانا جاتا ہے۔ اور اگر آپ سوچ رہے ہیں کہ کیوں؟ MZ کا انتخاب کیا گیا تھا، جواب یہ ہے کہ وہ مائیکروسافٹ پروگرامر مارک زبیکوسکی کے ابتدائی ہیں، جو پہلی جگہ فائل فارمیٹ کے ساتھ آئے تھے۔ اس کی قیمت کیا ہے، اور ایک اضافی تفریحی حقیقت کے طور پر، DOS کی طرف سے مختص میموری بلاکس سب بائٹ کے ساتھ شروع ہوئے M، فہرست میں بالکل آخری کے علاوہ، جس کے ساتھ پرچم لگایا گیا تھا۔ Z.

اضافی کوڈ کے ساتھ ڈیٹا فائلیں۔

1995 میں، پہلا مائیکروسافٹ ورڈ وائرس ظاہر ہوا، جسے ڈب کیا گیا۔ تصور کیونکہ یہ بالکل وہی ہے جو ایک غیر مددگار ہونے کے باوجود تھا۔

تب سے، فعال میلویئر کے نمونوں کا ایک اہم تناسب ایسی فائلیں رہا ہے جو بنیادی طور پر نجی ڈیٹا پر مشتمل ہے، لیکن بعد میں اسکرپٹس یا پروگرامنگ میکروز کی شکل میں غیر مجاز میلویئر کوڈ کے ساتھ شامل کیا گیا۔

تکنیکی طور پر، ایسی فائلوں کو ان کی زیادہ تر ذاتی معلومات کو پہلے صاف کرنے کے طریقے موجود ہیں، جیسے کہ اسپریڈ شیٹ میں ہر عددی سیل کو 42 ویلیو کے ساتھ اوور رائٹ کرنا، یا کسی دستاویز میں ہر پرنٹ ایبل غیر اسپیس کریکٹر کو تبدیل کرنا۔ X or x، لیکن یہاں تک کہ اس طرح کی پری پروسیسنگ پریشانی کا شکار ہے۔

سب سے پہلے، میلویئر کے متعدد خاندان چوری چھپے کم از کم اپنے کچھ مطلوبہ ڈیٹا کو ایسی فائلوں کے ذاتی حصے میں اضافی معلومات کے طور پر اسٹور کرتے ہیں، تاکہ فائل کے حساس، "ناقابلِ اشتراک" حصوں کو باؤڈرائز کرنے، دوبارہ لکھنے یا دوبارہ لکھنے کی کوشش میلویئر کو روکنے کا سبب بنتی ہے۔ کام کرنا، یا مختلف طریقے سے برتاؤ کرنا۔

اس سے اصل زندگی کا نمونہ اکٹھا کرنے کا مقصد ہی برباد ہو جاتا ہے۔

دوم، پیچیدہ، ملٹ پارٹ فائلوں کے اندر تمام ذاتی معلومات کو قابل اعتماد طریقے سے درست کرنا اپنے آپ میں مؤثر طریقے سے ایک ناقابل حل مسئلہ ہے۔

یہاں تک کہ بظاہر صاف ستھرا فائلیں اس کے باوجود بھی ذاتی ڈیٹا کو لیک کر سکتی ہیں اگر آپ محتاط نہیں ہیں، خاص طور پر اگر آپ ملکیتی فارمیٹس میں محفوظ فائلوں کو دوبارہ ترتیب دینے کی کوشش کر رہے ہیں جس کے لیے آپ کے پاس بہت کم یا کوئی سرکاری دستاویزات نہیں ہیں۔

مختصراً، کوئی بھی اپ لوڈ سسٹم جو من مانی قسم کی فائلوں کو قبول کرتا ہے، بشمول پروگرام، اسکرپٹ، کنفیگریشن ڈیٹا، دستاویزات، اسپریڈ شیٹس، تصاویر، ویڈیوز، آڈیو اور بہت کچھ…

…اس خطرے کو متعارف کرواتا ہے کہ ہر وقت، بغیر کسی معنی کے، دنیا کا بہترین ارادہ رکھنے والا کوئی شخص نادانستہ طور پر ایسی فائل شیئر کرے گا جسے کبھی ریلیز نہیں ہونا چاہیے تھا، حتیٰ کہ سب کی بھلائی کے لیے کام کرنے کی بنیاد پر بھی نہیں۔

صحیح فائل، غلط جگہ

اور یہاں بالکل ایسا ہی ہوا۔

وائرس ٹوٹل کے صارفین کے تقریباً 5600 ناموں، ای میل ایڈریسز اور سائبرسیکیوریٹی وابستگیوں پر مشتمل ایک فائل غلطی سے وائرس ٹوٹل کی اسکیننگ اور شیئرنگ سروس پر اپ لوڈ کر دی گئی تھی۔

… وائرس ٹوٹل کے اندر ایک ملازم کے ذریعے۔

ایسا لگتا ہے کہ یہ واقعی ایک معصوم غلطی تھی جس نے نادانستہ طور پر فائل کو بالکل غلط لوگوں کے ساتھ شیئر کیا۔

اور اس سے پہلے کہ تم خود سے کہو، ’’وہ کیا سوچ رہے تھے؟‘‘...

…اپنے آپ سے پوچھیں کہ آپ کی اپنی کمپنی مختلف مقاصد کے لیے کتنی مختلف فائل اپ لوڈ سروسز استعمال کرتی ہے، اور کیا آپ خود کبھی بھی صحیح فائل کو غلط جگہ پر نہ ڈالنے کی حمایت کریں گے۔

بہر حال، بہت سی کمپنیاں ان دنوں اپنے کاروباری ورک فلو کے مختلف حصوں کے لیے متعدد مختلف آؤٹ سورس سروسز کا استعمال کرتی ہیں، اس لیے آپ کے پاس اپنی چھٹیوں کی درخواستوں، اخراجات کے دعووں، ٹائم شیٹس، سفری درخواستوں، پنشن کے تعاون، تربیتی کورسز، سورس کوڈ کے لیے بالکل مختلف ویب اپ لوڈ پورٹلز ہو سکتے ہیں۔ چیک ان، سیلز رپورٹس اور بہت کچھ۔

اگر آپ نے کبھی غلط شخص کو صحیح ای میل بھیجی ہے (اور آپ کے پاس ہے!)، تو آپ کو یہ فرض کرنا چاہیے کہ صحیح فائل کو غلط جگہ پر اپ لوڈ کرنا ایک ایسی غلطی ہے جو آپ بھی کر سکتے ہیں، آپ کو اپنے آپ سے پوچھنا چھوڑ دیں گے، ’’میں کیا سوچ رہا تھا؟‘‘

کیا کیا جائے؟

یہاں تین تجاویز ہیں، یہ سبھی ڈیجیٹل طرز زندگی میں تبدیلیاں ہیں بجائے اس کے کہ وہ ترتیبات یا چیک باکسز جنہیں آپ آسانی سے آن کر سکتے ہیں۔

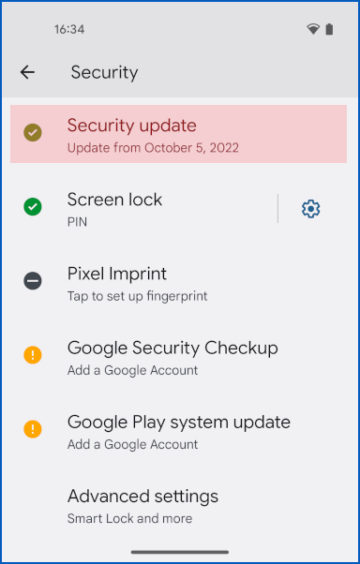

یہ غیر مقبول مشورہ ہے، لیکن آن لائن اکاؤنٹس سے لاگ آؤٹ کرنا جب بھی آپ اصل میں ان کا استعمال نہیں کر رہے ہیں شروع کرنے کا ایک بہترین طریقہ ہے۔

یہ ضروری طور پر آپ کو ان سائٹس پر اپ لوڈ کرنے سے نہیں روکے گا جو گمنام صارفین کے لیے کھلی ہیں، جیسے کہ وائرس ٹوٹل (ڈاؤن لوڈز کے لیے لاگ ان اکاؤنٹ کی ضرورت ہوتی ہے، لیکن اپ لوڈز نہیں کرتے)۔

لیکن یہ آپ کے دیگر سائٹس کے ساتھ غیر ارادی طور پر تعامل کے خطرے کو بہت کم کر دیتا ہے، یہاں تک کہ اگر آپ سب کچھ نادانستہ طور پر غلطی سے سوشل میڈیا پوسٹ کو پسند کرتے ہیں، جب آپ نہیں چاہتے تھے۔

اگر آپ IT ٹیم میں ہیں، کنٹرول ڈالنے پر غور کریں۔ جس پر صارف کس قسم کی فائل کس کو بھیج سکتے ہیں۔

آپ استعمال کرنے پر غور کرسکتے ہیں فائروال اپ لوڈ قوانین کو محدود کرنے کے لیے کہ کون سی فائل کی اقسام کو کن سائٹس پر بھیجی جا سکتی ہیں، یا مختلف کو چالو کرنا ڈیٹا ضائع ہونے سے بچاؤ کی پالیسیاں آپ کے اینڈپوائنٹ سیکیورٹی سافٹ ویئر میں صارفین کو متنبہ کرنے کے لیے جب وہ کسی ایسی جگہ بھیجتے ہوئے نظر آتے ہیں جہاں انہیں نہیں بھیجنا چاہیے۔

اور اگر آپ IT میں نہیں ہیں، اسے ذاتی طور پر مت لو اگر آپ کو ایک دن سیکیورٹی ٹیم کے حکم سے اپ لوڈ کی آزادیوں پر پابندی لگتی ہے۔

سب کے بعد، آپ کو ہمیشہ ایک ایسی فائل بھیجنے کا دوسرا موقع ملے گا جو پہلی بار باہر نہیں جائے گا، لیکن آپ کو کبھی بھی ایسی فائل کو غیر بھیجنے کا موقع نہیں ملے گا جس کے بارے میں بالکل بھی نہیں جانا گیا تھا۔

ہم شرط لگانے کے لیے تیار ہیں کہ گوگل کا ملازم جس نے اس واقعے میں غلط فائل اپ لوڈ کی تھی، وہ اس وقت آئی ٹی ڈیپارٹمنٹ کے ساتھ بات چیت کرنے کے لیے بیٹھ جائے گا کہ اپ لوڈ کی حد سے زیادہ سخت پابندیوں میں نرمی کی جائے…

…سیکیورٹی ٹیم کو یہ بتانے کے لیے بیٹھنے کے بجائے کہ انہوں نے صحیح فائل کو غلط جگہ پر کیوں اپ لوڈ کیا۔

پنک فلائیڈ کی طرح گایا ہو سکتا ہےاپنے ابتدائی دنوں میں، "اس فائل کے ساتھ ہوشیار رہو، یوجین!"

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ آٹوموٹو / ای وی، کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- بلاک آفسیٹس۔ ماحولیاتی آفسیٹ ملکیت کو جدید بنانا۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://nakedsecurity.sophos.com/2023/07/19/google-virus-total-leaks-list-of-spooky-email-addresses/

- : ہے

- : نہیں

- :کہاں

- $UP

- 1

- 15٪

- 25

- 77

- 90

- a

- ہمارے بارے میں

- مطلق

- قبول کرتا ہے

- اکاؤنٹ

- حاصل

- چالو کرنا

- فعال

- اصل میں

- شامل کیا

- ایڈیشنل

- پتے

- مشورہ

- وابستگیاں

- ایجنسیوں

- انتباہ

- تمام

- آلانز

- مختص

- پہلے ہی

- ہمیشہ

- امریکہ

- an

- تجزیہ

- اور

- گمنام

- جواب

- کوئی بھی

- کسی

- ظاہر

- شائع ہوا

- درخواست

- عرب

- کیا

- AS

- فرض کرو

- At

- اپنی طرف متوجہ

- آڈیو

- مصنف

- آٹو

- خود کار طریقے سے

- دور

- واپس

- پس منظر کی تصویر

- بنیاد

- BE

- کیونکہ

- رہا

- اس سے پہلے

- کیا جا رہا ہے

- BEST

- بیٹ

- بگ

- بلاکس

- بلیو

- BMW

- سرحد

- پایان

- خلاف ورزیوں

- کاروبار

- لیکن

- by

- آیا

- کر سکتے ہیں

- ہوشیار

- کیس

- وجوہات

- سیل

- سینٹر

- موقع

- تبدیلیاں

- کردار

- حروف

- منتخب کیا

- دعوے

- بند

- کوڈ

- جمع

- کولمبیا

- رنگ

- کس طرح

- کامن

- کمپنیاں

- کمپنی کے

- موازنہ

- شکایت

- مکمل

- مکمل طور پر

- پیچیدہ

- جزو

- ترتیب

- غور کریں

- پر مشتمل ہے

- شراکت دار

- آسان

- کاپی رائٹ

- سکتا ہے

- ممالک

- کورسز

- احاطہ

- گاہکوں

- سائبر

- سائبر سیکیورٹی

- اعداد و شمار

- ڈیٹا برش

- دن

- دن

- شعبہ

- پتہ چلا

- کھوج

- ڈیلیچ ٹیلی کام

- DID

- مختلف

- ڈیجیٹل

- دکھائیں

- do

- دستاویز

- دستاویزات

- دستاویزات

- کرتا

- نہیں

- DOS

- نیچے

- ڈاؤن لوڈ، اتارنا

- ڈاؤن لوڈز

- درجنوں

- ڈوب

- ہر ایک

- ابتدائی

- آسانی سے

- آسان

- مؤثر طریقے

- مصر

- ای میل

- ای میل

- امارات

- ملازم

- آجروں

- خفیہ کاری

- آخر

- اختتام پوائنٹ

- اختتام پوائنٹ سیکورٹی

- نافذ کرنے والے

- خاص طور پر

- ایسٹونیا

- بھی

- کبھی نہیں

- ہر کوئی

- بالکل

- اس کے علاوہ

- ماہرین

- وضاحت

- حقیقت یہ ہے

- خاندانوں

- دور

- ایف بی آئی

- وفاقی

- چند

- فائل

- فائلوں

- مل

- پہلا

- پہلی بار

- جھنڈا لگا ہوا

- فلائڈ

- کے لئے

- فارم

- فارمیٹ

- تشکیل

- فرانس

- آزادیاں۔

- سے

- مزہ

- مزید

- جرمن

- حاصل

- دی

- گلوبل

- Go

- اچھا

- گوگل

- حکومت

- عظیم

- زیادہ سے زیادہ

- بہت

- گروپ کا

- موبائل

- ہو

- ہوا

- ہے

- ہونے

- اونچائی

- مدد کرتا ہے

- یہاں

- ہور

- کس طرح

- HTML

- HTTPS

- i

- کی نشاندہی

- if

- تصاویر

- in

- واقعہ

- شامل

- سمیت

- لامحالہ

- معلومات

- انفارمیشن سیکورٹی

- بے گناہ اور معصوم

- کے اندر

- تنصیب

- انٹیلی جنس

- بات چیت

- اسرائیل

- IT

- میں

- جاپان

- رکھی

- آخری

- بعد

- قانون

- قانون نافذ کرنے والے اداروں

- لیک

- لیک

- کم سے کم

- چھوڑ کر

- چھوڑ دیا

- لائسنس یافتہ

- زندگی

- طرز زندگی

- کی طرح

- LIMIT

- لسٹ

- فہرست

- فہرستیں

- لتھوانیا

- تھوڑا

- دیکھو

- کی طرح دیکھو

- بند

- میکرو

- بنا

- بنا

- بناتا ہے

- میلویئر

- میلویئر کا پتہ لگانا

- بہت سے

- مارجن

- نشان

- زیادہ سے زیادہ چوڑائی

- مئی..

- مطلب

- میڈیا

- یاد داشت

- محض

- مائیکروسافٹ

- مائیکروسافٹ ورڈ

- شاید

- فوجی

- ذہن کا

- غلطی

- اختلاط

- زیادہ

- سب سے زیادہ

- ماں

- بہت

- یعنی

- نام

- قومی

- ضروری ہے

- ضرورت

- نیدرلینڈ

- کبھی نہیں

- پھر بھی

- نئی

- خبر

- نہیں

- اور نہ ہی

- عام

- اب

- متعدد

- of

- دفتر

- on

- ایک

- آن لائن

- صرف

- کھول

- or

- حکم

- دیگر

- باہر

- نتائج

- خود

- حصہ

- حصہ لینے

- خاص طور پر

- حصے

- پال

- ادائیگی

- پنشن

- لوگ

- شاید

- انسان

- ذاتی

- ذاتی مواد

- ذاتی طور پر

- قزاقی

- مقام

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- پولینڈ

- پوزیشن

- پوسٹ

- مراسلات

- روک تھام

- بنیادی طور پر

- نجی

- مسئلہ

- مصنوعات

- حاصل

- پروگرام

- پروگرامر

- پروگرامنگ

- پروگرام

- مناسب طریقے سے

- تناسب

- ملکیت

- مقصد

- مقاصد

- ڈال

- ڈالنا

- قطر

- فوری

- رینج

- کم از کم

- قیمتیں

- بلکہ

- اصلی

- حقیقی زندگی

- واقعی

- تسلیم کریں

- کم

- رشتہ دار

- جاری

- یاد

- رپورٹیں

- درخواستوں

- کی ضرورت

- تحقیق

- حل کیا

- محدود

- پابندی

- ٹھیک ہے

- رسک

- کھنڈرات

- قوانین

- فروخت

- سعودی

- سعودی عرب

- کا کہنا ہے کہ

- توسیع پذیر

- منصوبوں

- سکرپٹ

- دوسری

- خفیہ

- محفوظ بنانے

- محفوظ طریقے سے

- سیکورٹی

- سیکیورٹی سافٹ ویئر

- بھیجنے

- بھیجنا

- حساس

- بھیجا

- سروس

- سروسز

- خدمت

- ترتیبات

- سیکنڈ اور

- مشترکہ

- اشتراک

- مختصر

- ہونا چاہئے

- اہم

- اسی طرح

- صرف

- سائٹ

- سائٹس

- بیٹھنا

- چھوٹے

- So

- سماجی

- سوشل میڈیا

- سافٹ ویئر کی

- ٹھوس

- کچھ

- کسی

- کچھ

- کہیں

- ماخذ

- ماخذ کوڈ

- خاص طور پر

- کمرشل

- سپریڈ شیٹ

- سٹاف

- کھڑے ہیں

- شروع کریں

- شروع

- شروع

- بند کرو

- ذخیرہ

- ذخیرہ

- سخت

- منظم

- اس طرح

- پتہ چلتا ہے

- سمجھا

- مشکوک

- SVG

- تیزی سے

- کے نظام

- تائیوان

- لے لو

- ٹیم

- بتا

- سے

- کہ

- ۔

- ہالینڈ

- دنیا

- ان

- ان

- تو

- وہاں.

- یہ

- وہ

- سوچنا

- اس

- ان

- اگرچہ؟

- تین

- وقت

- تجاویز

- کرنے کے لئے

- بھی

- سب سے اوپر

- کل

- ٹریننگ

- منتقلی

- شفاف

- سفر

- کوشش کی

- مصیبت

- ترکی

- ٹرن

- دو

- قسم

- اقسام

- ٹھیٹھ

- عام طور پر

- یوکرائن

- آخر میں

- متحدہ

- متحدہ عرب امارات

- اپ لوڈ کردہ

- اپ لوڈ کرنا

- URL

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- صارفین

- استعمال

- کا استعمال کرتے ہوئے

- چھٹی

- قیمت

- مختلف

- وینڈر

- دکانداروں

- بہت

- متاثرین

- ویڈیوز

- وائرس

- چاہتے ہیں

- تھا

- راستہ..

- طریقوں

- we

- ویب

- تھے

- کیا

- جب

- جب بھی

- چاہے

- جس

- ڈبلیو

- کس کی

- کیوں

- وسیع

- وسیع رینج

- بڑے پیمانے پر

- گے

- تیار

- کھڑکیاں

- ساتھ

- بغیر

- سوچ

- لفظ

- کام کا بہاؤ

- کام کر

- دنیا

- قابل

- گا

- غلط

- آپ

- چھوٹی

- اور

- اپنے آپ کو

- یو ٹیوب پر

- زیفیرنیٹ

![S3 Ep 126: تیز فیشن کی قیمت (اور فیچر کریپ) [آڈیو + ٹیکسٹ]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)