Безпека зміщується як вліво, так і вправо в процесі проектування, оскільки виробники чіпів борються над тим, як створити пристрої, які були б безпечними за дизайном і достатньо стійкими, щоб залишатися в безпеці протягом усього терміну служби.

Оскільки дедалі складніші пристрої підключаються до Інтернету та один до одного, постачальники IP, виробники мікросхем і системні компанії змагаються за вирішення існуючих і потенційних загроз на ширшій поверхні атаки. У багатьох випадках безпека переросла з нескінченної серії виправлень програмного забезпечення до невід’ємної частини процесу розробки апаратного/програмного забезпечення з дедалі прибутковішою конкурентною перевагою та зростаючою загрозою регуляторних заходів для компаній, які помиляються.

«Кожну секунду 127 пристроїв вперше підключаються до Інтернету», — сказав Томас Ростек, президент Infineon's Підрозділ Connected Secure Systems у нещодавній презентації. «У 43 році це призведе до приголомшливих 2027 мільярдів пристроїв, підключених до Інтернету та один до одного».

Це також створить величезну проблему безпеці. «У зв’язку з цим зростає занепокоєність компаній і споживачів щодо того, що відбувається з їхніми даними, оскільки зв’язок зростає та цифрові послуги масштабуються», – зазначив Девід Мейдмент, старший директор із розвитку ринку в рука. «Протягом останніх п’яти років регулювання з боку урядів у всьому світі вдосконалилося, і на виробників лежить обов’язок відповідати дедалі більшому переліку критеріїв безпеки, щоб гарантувати, що ці служби надійні, безпечні та належним чином керовані».

Проте обґрунтований і зважений підхід до безпеки включає багато міркувань. «По-перше, спочатку слід зрозуміти профіль загрози конкретної програми, а також конкретні активи — дані, інформацію чи системи, які потрібно захистити», — сказала Дана Нойстадтер, директор із рішень безпеки IP у Синопсис. «Чи існують конкретні закони, нормативні акти та/або типи вимог, які впливатимуть на це рішення?» Іншими словами, ви повинні спочатку зробити домашнє завдання. Ви повинні бути в змозі відповісти на деякі запитання, наприклад, чи стосується продукт лише мережевих загроз, чи існує потенціал для атак, які потребують фізичного доступу. Чи є прямий мережевий доступ до цього конкретного продукту, чи він буде захищений іншими частинами системи, які можуть діяти як брандмауер, наприклад, щоб забезпечити певний рівень захисту? Які нормативні та стандартні вимоги чи можливі вимоги щодо сертифікації безпеки? Яка вартість активів?»

Крім того, пристрої повинні бути безпечними за будь-яких умов і режимів роботи. «Вам потрібно захистити її, коли система в автономному режимі, тому що, наприклад, зловмисники можуть замінити зовнішню пам’ять або вони можуть викрасти IP-код», — сказав Нойстадтер. «Вони можуть перепрошити пристрій. Вам також потрібно захистити його під час увімкнення живлення та під час роботи пристрою. Ви повинні переконатися, що він усе ще працює належним чином. Тоді, коли ви спілкуєтеся ззовні, вам також потрібно захистити це. Існує багато змінних, які зазвичай впливають на рішення безпеки, включаючи конкретну програму. Зрештою, потрібен баланс у загальному рішенні безпеки. «Збалансовано для безпеки» включає функції безпеки, протоколи, сертифікати тощо, а також компроміси щодо вартості, потужності, продуктивності та площі, тому що, наприклад, ви не можете дозволити собі забезпечити найвищий рівень безпеки для акумулятора - електроприлад. Це не має сенсу, тому що це дешевший пристрій. Ви дійсно повинні шукати баланс, і все це вплине на відповідну архітектуру безпеки для чіпа».

Інші погоджуються. «Перший крок, який ми робимо, коли ми запроваджуємо безпеку пристрою, — це оцінка активів безпеки пристрою з огляду на його роль у загальній системі», — сказав Нір Ташер, виконавчий директор із технологій. Winbond. «Коли ми складаємо карту цих активів, ми також оцінюємо потенціал атаки активів. Не всі активи ідентифікуються відразу. Такі функції, як налагодження та тестування портів, також слід розглядати як активи, оскільки вони можуть відігравати роль у загальній безпеці системи. Після завершення зіставлення та рейтингу ми оцінюємо потенційні способи компрометації кожного з активів і відповідну складність. Наступним кроком є пошук способів захисту від цих атак або, принаймні, їх виявлення. Останнім кроком, очевидно, є тестування кінцевого продукту, щоб переконатися, що будь-який захист, який ми включили, функціонує належним чином».

Захист за дизайном

Однією з великих змін у безпеці обладнання та системи є визнання того, що це більше не чиясь проблема. Те, що раніше було запізнілою думкою, тепер є конкурентною перевагою, яку потрібно втілити в проект на архітектурному рівні.

«Цей фундаментальний принцип наголошує на інтеграції безпеки в процес розробки дизайну чіпа, гарантуючи, що цілі безпеки, вимоги та специфікації визначені з самого початку», — сказав Адіель Баруч, директор з розвитку бізнесу безпеки IP в Рамбус. «Цей підхід вимагає наявності належної моделі загроз, визначення матеріальних і нематеріальних активів, які мають цінність і потребують захисту, проактивної кількісної оцінки пов’язаного ризику на основі відповідної системи управління ризиками та правильного впровадження заходів безпеки та контролю для пом’якшення ризиків для прийнятний рівень».

На додаток до належної оцінки загроз, Бахруч сказав, що життєво важливо розглянути додаткові принципи безпеки для цілісної стратегії поглибленого захисту. Це включає в себе ланцюг довіри, де кожен рівень забезпечує основи безпеки, які може використовувати наступний рівень, а також поділ домену з різними рівнями безпеки для різних користувачів, типів даних і операцій, що дозволяє оптимізувати продуктивність і компроміси безпеки для кожного випадку використання. У сучасних системах це включає моделювання загроз протягом життєвого циклу продукту та принцип найменших привілеїв, який сегментує права доступу та мінімізує спільні ресурси.

«Дуже важливо заздалегідь визначити архітектуру безпеки SoC», — сказав Джордж Уолл, директор із маркетингу продуктів Tensilica Xtensa IP процесорів. Каденція. «Час для визначення архітектури безпеки настає, коли розробник розробляє необхідну функціональність, канали, швидкість тощо для SoC. Завжди набагато легше зробити це раніше, ніж намагатися «додати безпеку» пізніше, чи то за тиждень до зняття з плівки, чи через два роки після випуску виробництва».

Цілісний захист виходить далеко за рамки апаратного забезпечення. «Якщо ви намагаєтеся щось захистити, навіть на високих рівнях абстракції програмного забезпечення, ви можете зробити це ідеально за допомогою Python або будь-якої іншої мови програмування, яку ви виберете», — сказав Ден Уолтерс, головний інженер із вбудованої безпеки та керівник відділу рішень для мікроелектроніки. МІТР. «Але якщо це підірвано компромісом на апаратному рівні, то це не має значення. Ви можете повністю скомпрометувати всю свою систему, навіть якщо у вас ідеальний захист програмного забезпечення».

У більшості випадків зловмисники йдуть шляхом найменшого опору. «З безпекою все або нічого», — сказав Волтерс. «Зловмиснику потрібно знайти лише один недолік, і йому все одно, де він знаходиться. Це не те, що вони кажуть: «Я хочу перемогти систему, просто підірвавши апаратне забезпечення, або я хочу зробити це, знайшовши недолік програмного забезпечення». Вони будуть шукати найлегше».

Кращі практики

У відповідь на розширення ландшафту загроз виробники чіпів розширюють список найкращих практик. У минулому безпека майже повністю обмежувалася периметром ЦП. Але оскільки конструкції стають складнішими, зв’язанішими та мають довший термін служби, безпеку потрібно продумати набагато ширше. За словами Лі Харрісона, директора з маркетингу продуктів підрозділу Tessent, це включає низку ключових елементів. Siemens EDA:

- безпечне завантаження – Технологію моніторингу апаратного забезпечення можна використовувати, щоб перевірити, чи встановлена послідовність завантаження виконана належним чином, щоб переконатися, що як апаратне, так і програмне забезпечення відповідають призначенню.

- Атестація – Подібно до безпечного завантаження, функціональний моніторинг можна використовувати для створення динамічних підписів, які представляють жорстку або м’яку конфігурацію конкретного IP або IC у системі. Це підтверджує точність очікуваного обладнання та його конфігурації. Цей підхід може бути використаний для надання одного маркера ідентифікації або загальносистемної колекції маркерів. Ця система заснована на унікальному підписі, який можна використовувати, щоб переконатися, що застосовано правильну збірку програмного забезпечення оновлення OTA. Важливо, щоб це обчислювалося в системі, але не було жорстко закодовано.

- Безпечний доступ – Як і в усіх системах, канали зв’язку вхідні та вихідні з пристрою мають бути безпечними та, у багатьох випадках, конфігурованими на основі різних рівнів необхідного доступу, коли доступ часто контролюється через корінь довіри.

- Захист активів – Активний функціональний моніторинг може бути критичною частиною будь-якої стратегії глибокого захисту. На основі детального аналізу загроз вибір і розміщення функціональних моніторів у пристрої можуть забезпечити виявлення загроз із низькою затримкою та пом’якшення.

- Управління життєвим циклом пристрою – У всіх захищених додатках IC тепер надзвичайно важливо мати можливість контролювати стан пристрою протягом його активного життєвого циклу від виробництва до виведення з експлуатації. Функціональний моніторинг і датчики відіграють важливу роль у моніторингу стану пристроїв протягом їх життєвого циклу. У деяких випадках активний зворотний зв’язок може бути використаний навіть для продовження активного життя IC шляхом динамічного коригування зовнішніх аспектів, де це можливо.

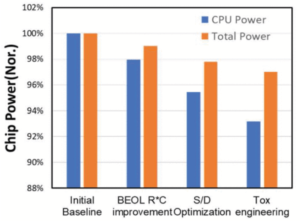

Рис. 1: Ключові елементи захищеного обладнання. Джерело: Siemens EDA

Які з цих передових методів розгортання можуть сильно відрізнятися від однієї програми до іншої. Наприклад, безпека в автомобільних додатках викликає набагато більше занепокоєння, ніж у розумних носимих пристроях.

«Автономія потребує зв’язку, що забезпечує більш високий рівень безпеки, що забезпечує автоматизацію, і напівпровідники дійсно є основою тут», — сказав Тоні Альварес, виконавчий віце-президент Infineon Memory Solutions, у нещодавній презентації. «Сприйняття, інтерпретація даних, прийняття рішень на основі них – це над поверхнею. Ось що ви бачите. Складність системи зростає, але ви не бачите того, що знаходиться під поверхнею, тобто всіх частин, необхідних для її реалізації — цілого системного рішення».

Ця система включає зв’язок із хмарою, іншими автомобілями та інфраструктурою, і все це має бути миттєво доступним і безпечним, сказав Альварес.

Потреби безпеки можуть бути дуже різними для інших програм. Але процес визначення того, що потрібно, схожий. «По-перше, проаналізуйте, що таке активи», — сказав Ташер з Winbond. «Іноді їх немає. Іноді кожна частина пристрою є або містить актив. У випадку останнього, можливо, було б доцільно почати з нуля, але це рідкісні випадки. Після відображення активів архітектор повинен проаналізувати вектори атак для цих активів. Це виснажливий етап, і настійно рекомендується стороння консультація. Інші очі – це завжди добре. Останнім етапом з архітектурної точки зору є розробка механізмів захисту від цих атак. І так, глибокі системні знання є важливими на всіх цих етапах».

Arm є сильним прихильником включення a корінь довіри (RoT) у всіх підключених пристроях, а також розгортання найкращих практик безпеки за проектом як основи для будь-якого життєздатного продукту. «RoT може забезпечувати важливі довірені функції, такі як надійне завантаження, криптографія, атестація та безпечне зберігання. Одним із найпростіших застосувань RoT є збереження приватних криптографічних ключів із зашифрованими даними в таємниці, захищених апаратними механізмами та подалі від системного програмного забезпечення, яке легше зламати. Захищене зберігання та криптографічні функції RoT повинні бути в змозі обробляти ключі та довірену обробку, необхідну для автентифікації пристрою, перевірки претензій і шифрування або дешифрування даних», — сказав Мейдмент.

Враховуючи, що дуже мало проектів чіпів починаються з чистого аркуша паперу, чіп повинен бути розроблений з урахуванням цього. «Кожен пристрій і кожен випадок використання буде унікальним, і нам необхідно враховувати потреби всіх систем за допомогою моделювання загроз», — пояснив Мейдмент. «Деякі випадки використання потребуватимуть доказів найкращої практики. Інші потребують захисту від уразливостей програмного забезпечення, а треті потребують захисту від фізичних атак».

Робота Арма, співзасновника PSA Certified, показала, що різні постачальники кремнію знаходять власні унікальні переваги та вирішують, який рівень захисту вони хочуть забезпечити. «Важко мати універсальний набір принципів, але узгоджений загальний набір принципів є важливим інструментом для зменшення фрагментації та досягнення належної надійності безпеки, і це підтверджено 179 сертифікатами PSA Certified, виданими сьогодні на продукти. ”, – зазначив Мейдмент.

Це дуже відрізняється від того, що було багато років тому, коли захист міг бути доданий до мікросхеми пізніше в циклі проектування. «Це не те, що в старі часи, коли ви могли просто додати безпеку. Ви б зробили чіп і подумали, що, не вносячи жодних суттєвих змін, ви зможете підвищити рівень безпеки, як того вимагає ваша програма», — сказав Нойстадтер із Synopsys. «Важливо розробити рішення безпеки на основі згаданих вище умов. Тоді ви зможете мати більш спрощений процес оновлення безпеки в майбутніх змінах дизайну, наприклад, створити безпечне середовище з коренем довіри для захисту конфіденційних операцій із даними та комунікацій. Існують способи створення рішення безпеки, яке є масштабованим, розширюваним і навіть оновити його після кремнію, наприклад, за допомогою оновлень програмного забезпечення. Отже, є способи вбудувати це в дизайн, а потім оновити безпеку від однієї версії до іншої більш раціональним способом».

Виправлення безпеки

Майже в усіх випадках краще запобігти атакам, ніж надавати латки для їх усунення. Але те, як це робиться, може сильно відрізнятися.

Наприклад, Джефф Тейт, генеральний директор компанії Flex Logix, сказав, що кілька компаній використовують eFPGA для безпеки, а інші оцінюють їх. «Наскільки ми розуміємо, є кілька причин, і різні компанії мають різні проблеми безпеки», — сказав Тейт. «Деякі клієнти хочуть використовувати eFPGA, щоб приховати свої важливі алгоритми від виробничого процесу. Особливо це стосується замовників оборонного призначення. Алгоритми безпеки, тобто шифрування/дешифрування, реалізовані в кількох місцях в одному SoC. Вимоги до продуктивності відрізняються. Для надійної безпеки він має бути в апаратному забезпеченні. А оскільки алгоритми безпеки мають бути здатними до оновлення, щоб справлятися зі змінними викликами, апаратне забезпечення має бути реконфігурованим. Процесори та програмне забезпечення можна зламати, але набагато важче зламати апаратне забезпечення, тому наявність деяких критичних частин функції безпеки в програмованому апаратному забезпеченні бажано».

Без цієї вбудованої можливості програмування виправити проблеми безпеки після атаки набагато складніше. Як правило, це передбачає певний тип латки, що зазвичай є дорогим і неоптимальним рішенням.

«Відповідно до принципу поділу доменів можна розглянути можливість додавання окремого «острівця безпеки» до існуючого чіпа за допомогою модульного підходу, що дозволить чіпу використовувати всі можливості безпеки, які надає острів безпеки, з мінімальними змінами в існуючому чіпі. ", - сказав Рамбус Бахруч. «Хоча це не найефективніше рішення, IP безпеки можна налаштувати відповідно до вимог безпеки та загальної цілі безпеки. Незважаючи на труднощі, вбудований модуль безпеки не обов’язково потрібно негайно використовувати для кожної функції. Архітектори можуть почати з основ захисту чіпів і цілісності користувачів і поступово запроваджувати апаратну безпеку із захистом бічних каналів для додаткових, менш важливих функцій».

Гаррісон із Siemens зауважив, що додавання безпеки до існуючого дизайну є загальною проблемою сьогодні. «Якщо дизайнери не будуть обережні, додавання безпеки як запальна думка може легко призвести до сценарію, коли головна точка входу не буде захищена. Однак EDA може бути тут надзвичайно корисним, оскільки технологію вбудованої аналітики можна легко інтегрувати в нижчі рівні вже існуючого дизайну. На відміну від просто націлювання на периферійні ризики, IP-монітори можуть бути додані для моніторингу багатьох внутрішніх інтерфейсів або вузлів у проекті».

Мінімальний апаратний захист

З такою кількістю варіантів і такою кількістю порад, що є абсолютно необхідним для безпечного чіпа з самого початку?

Cadence's Wall сказав, що, як мінімум, потрібен острівець безпеки, який встановлює корінь довіри для SoC. «Також повинні бути доступні функції автентифікації для правильної автентифікації коду завантаження та оновлень прошивки OTA. В ідеалі SoC вибирає ресурси, які доступні лише для вбудованого програмного забезпечення, яке, як відомо, є надійним, і існує апаратний розділ, який запобігає зловмисному доступу невідомого чи ненадійного мікропрограмного забезпечення до цих ресурсів. Але, зрештою, «обов’язкові речі» визначаються програмою та сценарієм використання. Наприклад, пристрій для відтворення аудіо буде мати інші вимоги, ніж пристрій, який обробляє платежі».

Крім того, на основі моделі оцінки загрози та активів, які необхідно захистити, типовий захищений чіп буде спрямований на досягнення цілей безпеки, які можна згрупувати в такі класи — цілісність, автентичність, конфіденційність і доступність.

«Ці цілі, як правило, охоплюються криптографією в поєднанні з додатковими можливостями, такими як безпечне завантаження, безпечне зберігання, безпечне налагодження, безпечне оновлення, безпечне керування ключами», — сказав Рамбус Барух. «З точки зору архітектури SoC, це зазвичай починається із захисту одноразового пароля та/або апаратних унікальних ключів і ідентифікаційних даних, після чого слід захист важливих для безпеки функцій і функцій протягом життєвого циклу продукту, що включає, але не обмежується, оновлення мікропрограми та безпечне налагодження. . Апаратний корінь довіри є хорошою основою для цих фундаментальних функцій і обов’язковим елементом сучасних SoC, незалежно від цільового ринку».

Незалежно від програми, є два важливі елементи, які слід увімкнути на всіх пристроях, які використовуються в захищеній програмі, сказав Харрісон з Siemens. «По-перше, потрібне безпечне завантаження [як описано вище], оскільки будь-які інші реалізовані механізми безпеки є потенційною поверхнею для атаки, доки пристрій не буде успішно та безпечно завантажено. Наприклад, перед завантаженням пристрою можна змінити та переналаштувати реєстр підпису в кореневій довірчій IP-адресі, по суті, підробивши ідентифікатор пристрою. По-друге, потрібна безпечна ідентифікація. Наприклад, корінь довіри, хоча й не використовується зазвичай, може надати пристрою унікальну ідентифікацію та забезпечити захист багатьох інших функцій для цього конкретного пристрою. Це мінімум, який не захищає від будь-яких зловмисних комунікацій або маніпуляцій будь-якими зовнішніми інтерфейсами».

Складно скласти список обов’язкових речей, оскільки вони відрізняються залежно від функцій чіпа, технології, активів у пристрої та кінцевого застосування. «Однак, як правило, можна знайти три основні функції — захист, виявлення та відновлення», — сказав Ташер з Winbond. «Це захист у тому сенсі, що пристрій потрібно захищати від витоку даних, незаконних модифікацій, зовнішніх атак і спроб маніпулювання. Виявлення, оскільки механізми безпеки повинні мати можливість виявляти атаки або незаконні зміни внутрішніх функцій і станів. Виявлення може викликати просту відповідь у деяких випадках або доходити до повного виключення функцій пристрою та стирання всіх внутрішніх секретів. І відновлення в тому сенсі, що з деякими функціями безпеки важливо, щоб система завжди була у відомому стані. Таким станом може бути навіть повне відключення, якщо це безпечний і стабільний стан».

Висновок

Нарешті, дуже важливо, щоб інженери стали набагато краще розбиратися в тому, як і де додати захист у свої проекти. Це починається з інженерних шкіл, які тільки починають включати безпеку у свої навчальні програми.

MITRE, наприклад, щороку проводить конкурс «Захопи прапор», відкритий для студентів старших класів і коледжів. «У 2022 році в рамках конкурсу ми мали концепцію про те, що базове апаратне забезпечення може бути скомпрометовано, і ми попросили студентів розробити свою систему, щоб спробувати бути стійкою до потенційно зловмисного апаратного компонента, вбудованого прямо в їхню систему», — сказав Волтерс. «Ми отримали справді цікаву відповідь. Багато студентів запитували: «Про що ви говорите? Як це взагалі можливо?» Наша відповідь була: «Так, це важко, і це виглядає майже як неможливе завдання впоратися з цим». Але це те, що відбувається в реальному світі. Отже, ви можете заховати голову в пісок або змінити своє мислення щодо того, як розробити стійку систему, тому що, коли ви прийдете на роботу, роботодавець попросить вас подумати про це». »

Безпека завжди починається з розуміння унікального профілю загрози для кожної програми, а також чіткого уявлення про те, що важливо захищати, який рівень захисту потрібен, і все більше, що робити, якщо чіп або система скомпрометована. І тоді це потрібно підтвердити тим, що насправді знаходиться під загрозою.

Нойштадтер із Synopsys зауважив, що в IoT, наприклад, існує величезний спектр витрат, складності та чутливості даних. «Кінцеві точки Інтернету речей, як мінімум, мають бути безпечними та надійними», — сказала вона. «Як мінімум, розробники повинні перевірити цілісність і автентичність свого програмного забезпечення, але також прийняти розумну відповідь, якщо ці конкретні тести виявляться невдалими».

В автомобільному сегменті успішні атаки можуть мати дуже серйозні наслідки. «У вас є складність електроніки, у вас є складність підключення», — сказав Нойштадтер. «Це стара новина, що автомобілем можна було керувати дистанційно з водієм, коли він був на шосе. Тому безпека в автомобілях має вирішальне значення. Там вам потрібно запровадити безпеку вищого рівня, і зазвичай там вам також потрібна більш висока продуктивність. Це інший підхід до безпеки, ніж IoT, і не те, що він важливіший, просто він інший».

І все ж це дуже відрізняється від безпеки в хмарі. «Несанкціонований доступ до даних є однією з найбільших загроз», — сказав Нойштадтер. «Може бути багато інших загроз, включаючи витік даних. Багато наших фінансових даних зберігається в хмарі, і тут у вас інший рівень підходу до безпеки та стійкості до фізичних атак, ін’єкції помилок тощо. Я хотів би, щоб люди звернули більше уваги на те, які загрози? Що ви хочете захистити? Потім разом із усіма іншими речами на зображенні ви визначаєте свою архітектуру безпеки. Це те, на що люди не дивляться з самого початку. Це може допомогти їм краще почати та уникнути необхідності повертатися та переробляти рішення безпеки».

— Сьюзен Рембо та Ед Сперлінг зробили свій внесок у цей звіт.

Пов'язане читання

Помилка, недолік чи кібератака?

Відстеження причини аномальної поведінки стає набагато більшим викликом.

Що потрібно для захисту мікросхем

Єдиного рішення немає, і найповніший захист може бути занадто дорогим.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- : має

- :є

- : ні

- :де

- $UP

- 1

- 179

- 2022

- 43

- a

- Здатний

- МЕНЮ

- вище

- абсолют

- абстракція

- прийнятний

- доступ

- Доступ до даних

- доступною

- доступ до

- За

- рахунки

- точність

- Achieve

- досягнення

- через

- Діяти

- дію

- активний

- актори

- насправді

- додавати

- доданий

- додати

- доповнення

- Додатковий

- адреса

- коректування

- Перевага

- рада

- доцільно

- після

- проти

- назад

- мета

- алгоритми

- ВСІ

- Дозволити

- майже

- вже

- Також

- Альварес

- завжди

- an

- аналіз

- аналітика

- аналізувати

- та

- та інфраструктури

- Інший

- відповідь

- будь-який

- додаток

- застосування

- прикладної

- підхід

- відповідний

- архітектори

- архітектурний

- архітектура

- ЕСТЬ

- ПЛОЩА

- AS

- запитати

- запитувач

- аспекти

- оцінка

- активи

- Активи

- асоційований

- At

- атака

- нападки

- Спроби

- увагу

- аудіо

- перевіряти справжність

- Authentication

- справжність

- Автоматизація

- автомобілів

- автомобільний

- наявність

- доступний

- уникнути

- геть

- назад

- підтриманий

- поганий

- Balance

- заснований

- Базова лінія

- основний

- основа

- BE

- оскільки

- ставати

- становлення

- було

- перед тим

- початок

- поведінка

- нижче

- КРАЩЕ

- передового досвіду

- Краще

- За

- Великий

- більший

- найбільший

- Мільярд

- порожній

- обидва

- порушення

- будувати

- побудований

- вбудований

- бізнес

- розвиток бізнесу

- підприємства

- але

- by

- розрахований

- CAN

- не може

- можливості

- автомобіль

- який

- обережний

- автомобілів

- випадок

- випадків

- Викликати

- Генеральний директор

- сертифікати

- сертифікація

- сертифікати

- Сертифікований

- ланцюг

- виклик

- проблеми

- зміна

- Зміни

- заміна

- канали

- перевірка

- чіп

- Чіпси

- вибір

- претензій

- класів

- ясно

- хмара

- код

- закодований

- збір

- коледж

- комбінований

- Приходити

- майбутній

- загальний

- зазвичай

- спілкуватися

- Комунікація

- зв'язку

- Компанії

- конкурс

- конкурентоспроможний

- повний

- повністю

- комплекс

- складність

- дотримання

- компонент

- всеосяжний

- компроміс

- Компрометація

- концепція

- Занепокоєння

- стурбований

- Турбота

- Умови

- конфіденційність

- конфігурація

- підключений

- Підключені пристрої

- зв'язок

- наслідок

- Вважати

- міркування

- вважається

- консалтинг

- Споживачі

- містить

- конкурс

- внесок

- контроль

- управління

- Core

- виправити

- правильно

- Коштувати

- дорого

- витрати

- може

- покритий

- центральний процесор

- створювати

- створення

- Критерії

- критичний

- вирішальне значення

- крипто

- криптографія

- Клієнти

- налаштувати

- Кібератака

- цикл

- дана

- дані

- Порушення даних

- Девід

- Днів

- угода

- Вирішивши

- рішення

- глибокий

- оборони

- визначати

- запити

- продемонстрований

- розгорнути

- розгортання

- описаний

- дизайн

- процес проектування

- Дизайнерка

- Дизайнери

- конструкцій

- Незважаючи на

- докладно

- виявляти

- Виявлення

- визначення

- розробників

- розробка

- пристрій

- прилади

- різний

- важкий

- цифровий

- цифрові послуги

- прямий

- Директор

- Роздільна

- do

- робить

- Ні

- домен

- зроблений

- Не знаю

- керований

- водій

- диски

- під час

- динамічний

- e

- кожен

- Рано

- легше

- Найпростіший

- легко

- ed

- край

- ефективний

- або

- електроніка

- елементи

- усуваючи

- В іншому

- вбудований

- підкреслює

- включіть

- включений

- дозволяє

- зашифрованих

- кінець

- Нескінченний

- кінцеві точки

- інженер

- Машинобудування

- Інженери

- досить

- забезпечувати

- забезпечення

- Весь

- повністю

- запис

- Навколишнє середовище

- особливо

- істотний

- по суті

- встановлює

- і т.д.

- Ефір (ETH)

- оцінювати

- оцінки

- Навіть

- Кожен

- докази

- приклад

- виконано

- виконавчий

- існуючий

- існує

- очікуваний

- дорогий

- пояснені

- продовжити

- продовжується

- широко

- ступінь

- зовнішній

- зовні

- надзвичайно

- очі

- фактор

- Провал

- далеко

- мода

- риси

- зворотний зв'язок

- почувати

- кілька

- остаточний

- в кінці кінців

- фінансовий

- фінансові дані

- знайти

- виявлення

- брандмауер

- Перший

- перший раз

- п'ять

- виправляти

- недолік

- потік

- потім

- після

- для

- фонд

- Підвалини

- фрагментація

- Рамки

- від

- перед

- функція

- функціональний

- функціональні можливості

- функціональність

- функціонування

- Функції

- фундаментальний

- Основи

- майбутнє

- в цілому

- породжувати

- Джордж

- отримати

- Давати

- Go

- Цілі

- буде

- добре

- є

- Уряду

- поступово

- значно

- Group

- Зростання

- зламати

- зламаний

- було

- обробляти

- траплятися

- відбувається

- Жорсткий

- важче

- апаратні засоби

- Мати

- має

- голова

- здоров'я

- допомога

- корисний

- отже

- тут

- Високий

- вище

- дуже

- Шосе

- цілісний

- домашнє завдання

- Як

- How To

- Однак

- HTTPS

- величезний

- i

- в ідеалі

- ідентифікований

- ідентифікувати

- ідентифікує

- тотожності

- Особистість

- if

- негайно

- імператив

- здійснювати

- реалізовані

- реалізації

- важливо

- неможливе

- in

- В інших

- включені

- includes

- У тому числі

- включати

- збільшений

- Збільшує

- все більше і більше

- незалежний

- Infineon

- вплив

- інформація

- Інфраструктура

- екземпляр

- негайно

- інтегральний

- інтегрований

- Інтеграція

- цілісність

- призначених

- цікавий

- Інтерфейси

- внутрішній

- інтернет

- в

- вводити

- залучений

- включає в себе

- КАТО

- IP

- острів

- Випущений

- питання

- IT

- ЙОГО

- просто

- тримати

- ключ

- ключі

- Дитина

- знання

- відомий

- ландшафт

- мова

- останній

- Затримка

- пізніше

- Законодавство

- шар

- вести

- Витоку

- найменш

- Подветренний

- залишити

- менше

- рівень

- рівні

- Важіль

- левередж

- життя

- Життєвий цикл

- життєві цикли

- як

- обмеженою

- Лінія

- список

- Довго

- довше

- подивитися

- серія

- низький

- знизити

- прибутковий

- головний

- основний

- зробити

- Робить

- вдалося

- управління

- Маніпуляція

- Виробники

- виробництво

- багато

- карта

- відображення

- ринок

- Маркетинг

- Матерія

- макс-ширина

- Може..

- виміряний

- заходи

- механізми

- Зустрічатися

- пам'ять

- згаданий

- може бути

- Розум

- мінімізує

- мінімальний

- Пом'якшити

- пом'якшення

- модель

- моделювання

- сучасний

- Режими

- Поправки

- модульний

- Модулі

- монітор

- моніторинг

- монітори

- більше

- найбільш

- багато

- множинний

- повинен

- Обов’язково

- обов'язково

- необхідно

- Необхідність

- необхідний

- потреби

- мережу

- Доступ до мережі

- на основі мережі

- новини

- наступний

- немає

- вузли

- ніхто

- зазначив,

- нічого

- зараз

- номер

- мета

- цілей

- спостерігається

- of

- від

- offline

- часто

- Старий

- on

- один раз

- ONE

- тільки

- онус

- відкрити

- працює

- операційний

- операції

- протистояли

- оптимізований

- Опції

- or

- Інше

- інші

- наші

- з

- над

- загальний

- перевизначення

- власний

- Папір

- частина

- приватність

- частини

- Минуле

- пластир

- Патчі

- шлях

- Платити

- платежі

- Люди

- ідеальний

- відмінно

- продуктивність

- периферійний

- перспектива

- фізичний

- картина

- частин

- розміщення

- місця

- plato

- Інформація про дані Платона

- PlatoData

- Play

- точка

- Точка зору

- точок

- Порти

- це можливо

- потенціал

- потенційно

- влада

- практика

- практики

- Presentation

- президент

- запобігати

- запобігає

- Головний

- принцип

- Принципи

- попередній

- приватний

- приватна криптовалюта

- Проблема

- процес

- процеси

- обробка

- процесор

- процесори

- Product

- життєвий цикл продукту

- Production

- Продукти

- продуктів сьогодні

- профіль

- програмований

- Програмування

- правильний

- правильно

- прихильник

- захист

- захищений

- захищає

- захист

- протоколи

- доведений

- забезпечувати

- за умови

- забезпечує

- put

- Python

- питань

- racing

- РІДНІ

- рейтинг

- реальний

- Реальний світ

- насправді

- розумний

- Причини

- останній

- визнання

- рекомендований

- відновлення

- переконструювати

- зниження

- вважати

- реєструвати

- Регулювання

- правила

- регуляторні

- доречний

- залишатися

- віддалено

- замінювати

- звітом

- представляти

- вимагається

- Вимога

- пружність

- пружний

- Опір

- ресурси

- відповідь

- перегляди

- право

- праві

- Risk

- управління ризиками

- ризики

- стійкість

- Роль

- корінь

- Правило

- пробіжки

- сейф

- Зазначений

- ПІСНІТЬ

- приказка

- масштабовані

- шкала

- сценарій

- Школа

- Школи

- подряпати

- другий

- секрети

- безпечний

- Забезпечений

- безпечно

- безпеку

- Заходи безпеки

- побачити

- сегмент

- сегменти

- обраний

- вибір

- Продаж

- Напівпровідникові прилади

- старший

- сенс

- чутливий

- Чутливість

- датчиків

- Послідовність

- Серія

- серйозний

- Послуги

- комплект

- кілька

- загальні

- вона

- лист

- ПЕРЕМІЩЕННЯ

- судно

- Повинен

- вимикання

- Сіменс

- підпис

- Signatures

- значний

- Кремній

- аналогічний

- простий

- з

- один

- розумний

- So

- М'який

- Софтвер

- безпека програмного забезпечення

- рішення

- Рішення

- деякі

- Хтось

- що в сім'ї щось

- іноді

- Source

- конкретний

- специфікації

- спектр

- швидкість

- Стажування

- етапи

- стандартів

- старт

- починається

- стан

- Штати

- стійкий

- Крок

- Як і раніше

- зберігання

- Стратегія

- обтічний

- сильний

- Студентам

- Приголомшливий

- успішний

- Успішно

- такі

- підходящий

- Переконайтеся

- поверхню

- Сьюзен

- система

- Systems

- Приймати

- говорити

- відчутний

- Мета

- націлювання

- Технологія

- тест

- Тестування

- Тести

- ніж

- Що

- Команда

- їх

- Їх

- потім

- Там.

- Ці

- вони

- річ

- речі

- думати

- це

- ті

- думка

- загроза

- виявлення загрози

- загрози

- три

- через

- по всьому

- час

- times

- до

- сьогодні

- знак

- Жетони

- Тоні

- занадто

- інструмент

- викликати

- правда

- Довіряйте

- Довірений

- заслуговуючий довіри

- намагатися

- намагається

- два

- тип

- Типи

- типовий

- типово

- Зрештою

- при

- що лежить в основі

- розуміти

- розуміння

- зрозуміла

- створеного

- невідомий

- Незаконні

- до

- Оновити

- Updates

- оновлення

- модернізація

- оновлення

- використання

- використання випадку

- використовуваний

- користувачі

- використовує

- використання

- зазвичай

- значення

- постачальники

- перевірка

- розбирається

- дуже

- через

- viable

- віце

- Віцепрезидент

- вид

- життєво важливий

- Уразливості

- Стіна

- хотіти

- було

- способи

- we

- придатний для носіння

- week

- ДОБРЕ

- Що

- Що таке

- будь

- коли

- Чи

- який

- в той час як

- широкий

- ширше

- волі

- з

- в

- без

- слова

- Work

- Трудові ресурси

- робочий

- розробка

- світ

- світовий

- б

- Неправильно

- рік

- років

- так

- ви

- вашу

- зефірнет