->

Зображення: fotolia / sdecoret

Інтернет пропонує багатий вибір інструментів для злочинних цілей: зломщики паролів і сканери вразливостей це лише два приклади. Водночас знаходять і веб-додатки, придатні для порушення конфіденційності — наприклад, зворотний пошук власників номерів телефонів чи людини на фото.

Однак ці інструменти можна використовувати не тільки в злочинних цілях або для з’ясування особи інших людей, ви також можете використовувати їх для власного захисту або в надзвичайних ситуаціях. Зломщики паролів, наприклад, часто є останнім заходом, якщо ви забули важливий пароль. Сканери вразливостей також можна використовувати у вашій власній мережі для виявлення та блокування можливих точок входу для хакерів.

Увага: Злом паролів або навіть шпигунство за мережами дозволено законом, лише якщо воно стосується ваших власних паролів і вашої власної мережі. Якщо ви спробуєте розшифрувати чийсь пароль або шпигуєте за іншою мережею, ви підлягаєте судовому переслідуванню.

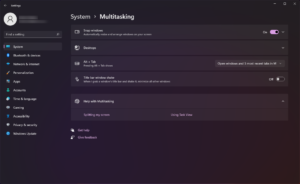

Замінити пароль Windows

Редактор паролів і реєстру Offline NT також може перезаписувати паролі Windows 10 і 11. Детальний посібник в Інтернеті пояснює, як це зробити.

IDG

Перший пароль, який потрібно ввести після ввімкнення комп’ютера, зазвичай це пароль Windows. Якщо ви більше не знаєте цього пароля, ваші дані не втрачаються — ви можете завантажити комп’ютер за допомогою завантажувальної флешки або завантажувального компакт-диска, наприклад, і скопіювати важливі документи на інший носій — але зазвичай у вас не залишається іншого вибору, окрім як перевстановити операційну система.

Безкоштовний інструмент Автономний редактор паролів та реєстру NT пропонує вихід. Він навіть не намагається зламати пароль, а просто замінює його комбінацією символів на ваш вибір.

Інструмент уже досить старий, остання версія датується 2014 роком, але він все ще працює під Windows 10 і 11, хоча й з деякими обмеженнями. Наприклад, під час завантаження комп’ютер повинен підтримувати застарілий режим; програма не працює при завантаженні UEFI. Крім того, жорсткий диск або SSD не можна шифрувати за допомогою Bitlocker або будь-якого іншого програмного забезпечення.

Також зауважте, що вбудоване шифрування Windows, файлова система EFS, прив’язана до пароля. Якщо ви зміните його за допомогою Автономний редактор паролів та реєстру NT і попередньо зашифрували ваш жорсткий диск, дані буде втрачено.

Посібник із використання офлайнового NT Password & Registry Editor може можна знайти тут.

Паролі офісних документів

Інструмент Advanced Office Password Recovery від Elcomsoft знає кілька методів злому пароля заблокованого файлу Office. У безкоштовній версії він знаходить паролі, що містять максимум три літери.

IDG

Програми Microsoft 365, такі як Word, Excel, PowerPoint тощо, можуть захищати паролем і шифрувати документи. З кожною новою версією Microsoft дещо посилює це шифрування.

Тому в Інтернеті можна знайти цілий ряд інструментів, які можуть зламати паролі старих версій Office, але це навряд чи можливо з новими збірками Microsoft 365.

Є один виняток Elcomsoft Advanced Office Password Recovery, який може розшифровувати документи з усіх версій Microsoft Office. За словами виробника, програмне забезпечення також може визначати паролі Wordperfect Office, Openoffice.org і кількох інших пакетів Office.

Щоб гарантувати, що процес не займає надто багато часу, програмне забезпечення використовує один або кілька графічних процесорів. Інструмент доступний платно, домашня версія коштує 49 доларів. Виробник пропонує для безкоштовного завантаження тестову версію, яка, однак, відображає лише паролі довжиною до трьох символів, чого в будь-якому випадку навряд чи буде достатньо.

PDF-документи, захищені паролем за допомогою Adobe Acrobat або Word, є окремим випадком. Для них потрібна окрема програма, а саме Elcomsoft Advanced PDF Password Recovery також за 49 доларів. Для цього інструменту також доступна обмежена тестова версія.

John the Ripper — це програма з відкритим кодом, яка зламує паролі від різних форматів Office та інших програм завдяки кільком розширенням. Однак це може тривати кілька годин або навіть днів.

IDG

Альтернативою Elcomsoft є безкоштовна програма командного рядка Джон Потрошитель. Ви керуєте програмним забезпеченням через командний рядок, тому операція трохи складніша. Однак за допомогою розширень ви можете використовувати інструмент для розшифровки файлів Microsoft 365, а також для Libre Office або зашифрованих ZIP-файлів.

Спробуйте, скільки часу потрібно програмам Elcomsoft і John the Ripper, щоб визначити пароль, який ви використовуєте. Це дасть вам уявлення про те, наскільки надійним є ваш пароль. Майте на увазі, що хакери-злочинці можуть мати доступ до поточних високопродуктивних комп’ютерів із кількома графічним процесором і відповідно високою обчислювальною потужністю. Їхня продуктивність може перевищувати продуктивність ПК у сто чи більше разів, принаймні, коли мова йде про такі спеціальні завдання.

Проскануйте власну мережу

Nmap спочатку був інструментом Linux для командного рядка. Тим часом також доступна версія для Windows із графічним інтерфейсом користувача, що значно полегшує використання.

IDG

Якщо шкідливому програмному забезпеченню вдається потрапити на ваш комп’ютер, воно часто намагатиметься заразити й інші комп’ютери у вашій мережі. Як профілактичний захід ви можете піддати пристрої у вашій мережі аналізу вразливостей. Найвідомішим інструментом для цього є програмне забезпечення з відкритим кодом Nmap.

Він шукає відкриті порти, через які можна отримати доступ до пристрою ззовні, і визначає операційну систему, її версію, запущені служби та встановлений брандмауер на основі конфігурації порту та інших даних. Якщо для знайденої конфігурації відомі уразливості, злочинний хакер може використати їх і заволодіти комп’ютером.

Nmap є професійним інструментом і вимагає певних знань про роботу мереж. на https://nmap.org/docs.html ви можете знайти докладну інструкцію до програми, як для версії з командним рядком, так і для версії з інтерфейсом Windows. Для інтерпретації даних, наданих Nmap, можуть знадобитися дослідження.

Перевірка пароля Wi-Fi

Графічний інтерфейс користувача Aircrack-ng дуже скупий. Тим не менш, програму складно використовувати, а також потребує спеціальних апаратних компонентів, щоб мати можливість взагалі отримувати дані.

IDG

Безпека мережі Wi-Fi значною мірою залежить від використовуваного пароля. З цієї причини паролі Wi-Fi часто дуже довгі та складні. Щоб зламати шифрування Wi-Fi, також необхідно тривалий час записувати та аналізувати трафік даних між точкою доступу та клієнтом. Крім того, виконайте атаку грубою силою та спробуйте комбінації символів, поки не знайдете пароль для доступу до мережі.

Інструмент Aircrack-ng йде іншим шляхом: він шукає попередній спільний ключ, ключ, яким обмінюються точка доступу та клієнтський комп’ютер для шифрування даних. Можливими місцями є записаний трафік даних у формі файлу або контрольована мережа Wi-Fi.

Aircrack-ng працює лише з кількома вибраними чіпсетами та антенами Wi-Fi. Це також непросто в експлуатації. Крім того, він може реально розшифрувати лише коротші паролі. Розшифрувати 20-значний пароль Fritzbox, наприклад, безнадійно.

Однак для перевірки безпеки ця функція якраз підходить: якщо Aircrack-ng може зламати ваш пароль Wi-Fi, він надто короткий.

Приховування своєї особистості в Інтернеті

Мережа Tor залишається найкращим вибором для непоміченого переміщення в Інтернеті. Це правда, що реєстрація через Tor також є обов’язковою умовою для відвідування Dark Web, де на багатьох сайтах торгують нелегальними товарами.

Але Tor також є найбезпечнішим способом для багатьох людей у репресивних державах непоміченого доступу до веб-сайтів, недоступних у їхній країні. Тут, у Сполучених Штатах, TOR — це просто безпечний спосіб залишатися анонімним в Інтернеті. Ви також можете надсилати електронні листи або користуватися соціальними мережами через мережу — Facebook уже кілька років керує власним сайтом у Dark Web.

Щоб отримати доступ до Tor, все, що вам потрібно, це безкоштовний Tor браузер, налаштована та попередньо налаштована версія Firefox.

Якщо ви хочете бути в безпеці, використовуйте Live CD із дистрибутивом Linux Хвости, який також дозволяє отримати доступ до мережі Tor, і завантажувати свій комп’ютер за допомогою нього.

Зворотний пошук: фотографії

Pimeyes це пошукова система спеціально для облич. Ви можете завантажити портрет на веб-сайт або зробити фотографію за допомогою смартфона, і веб-служба за долю секунди шукатиме у своїй базі даних більше фотографій тієї самої людини. Потім він представляє вам знайдені фотографії та називає веб-сайти, де їх знайшов.

Три пошуки безкоштовні, але сервіс не називає відповідні веб-адреси. Ви повинні заплатити $14.99 за пошук, щоб активувати їх. Для подальшого пошуку ви берете підписку, яка коштує 29.99 доларів на місяць у найдешевшій версії.

Google також пропонує подібну послугу безкоштовно. Пошукова система пропонує пошук зображень за адресою www.google.com/imghp. Якщо ви натиснете на символ камери праворуч від поля пошуку, ви зможете завантажити фотографію. Після натискання «Пошук» налаштуйте розділ зображення, а потім натисніть «Пошук джерела зображення». Потім Google представить вам список веб-сайтів, на яких з’являється ця фотографія.

Між цими двома сервісами є одна відмінність: Pimeyes може шукати фотографії однієї людини, тож ви можете ідентифікувати їх, наприклад, за підписом. Отже, це сервіс для розпізнавання обличчя. З іншого боку, пошук зображень Google знаходить в Інтернеті лише ті самі чи схожі фотографії. Однак обидві пошукові системи можна використовувати для пошуку несанкціонованого використання зображень, захищених авторським правом, наприклад.

Цю статтю було перекладено з німецької на англійську та спочатку опубліковано на pcwelt.de.

Купонні коди

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.pcworld.com/article/2089381/the-best-hacker-tools-for-windows-professionals-at-a-glance.html

- : має

- :є

- : ні

- :де

- $UP

- 1

- 10

- 11

- 17

- 2014

- 2023

- 32

- 400

- 500

- 7

- 8

- a

- Здатний

- МЕНЮ

- доступ

- доступний

- доступною

- За

- доповнення

- адреси

- регулювати

- саман

- просунутий

- після

- проти

- ВСІ

- дозволяє

- вже

- Також

- альтернатива

- amp

- an

- аналіз

- аналізувати

- та

- анонімний

- Інший

- будь-який

- з'явився

- з'являється

- застосування

- ЕСТЬ

- навколо

- стаття

- AS

- At

- атака

- автор

- доступний

- BE

- оскільки

- було

- КРАЩЕ

- між

- Блокувати

- обидва

- груба сила

- Будує

- вбудований

- але

- by

- кімната

- CAN

- карта

- нести

- випадок

- Категорія

- CD

- зміна

- характер

- символи

- заряд

- найдешевший

- вибір

- клацання

- клієнт

- код

- COM

- поєднання

- комбінації

- Приходити

- приходить

- коментарі

- комплекс

- складний

- Компоненти

- комп'ютер

- комп'ютери

- обчислення

- обчислювальна потужність

- конфігурація

- контроль

- Відповідний

- витрати

- може

- країна

- тріщина

- Розтріскування

- кредит

- Кримінальну

- CSS

- Поточний

- налаштувати

- темно

- Dark Web

- дані

- Database

- Дата

- Дати

- Днів

- Розшифрувати

- залежить

- description

- докладно

- виявляти

- Визначати

- пристрій

- прилади

- Померти

- різниця

- дисплеїв

- розподіл

- do

- документація

- робить

- скачати

- управляти

- кожен

- легше

- легко

- редактор

- В іншому

- повідомлення електронної пошти

- Вставляти

- зашифрованих

- шифрування

- кінець

- двигун

- Двигуни

- англійська

- забезпечувати

- Що натомість? Створіть віртуальну версію себе у

- запис

- і т.д.

- Ефір (ETH)

- Навіть

- приклад

- Приклади

- перевищувати

- перевершувати

- виняток

- обмінялися

- Пояснює

- Експлуатувати

- Розширення

- Face

- розпізнавання обличчя

- особи

- фактор

- false

- особливість

- плата

- поле

- філе

- Файли

- знайти

- знахідки

- Firefox

- брандмауер

- Перший

- стежити

- для

- Примусово

- забутий

- форма

- знайдений

- Безкоштовна

- від

- далі

- німецька

- отримати

- Давати

- йде

- товари

- Google,

- Графічні процесори

- керівництво

- хакер

- хакери

- було

- рука

- Жорсткий

- жорсткий диск

- апаратні засоби

- Мати

- висота

- допомога

- тут

- Високий

- висока продуктивність

- Головна

- ГОДИННИК

- Як

- How To

- Однак

- HTML

- HTTPS

- сто

- ICON

- ідея

- ідентифікувати

- Особистість

- if

- незаконний

- зображення

- Пошук зображень

- зображень

- важливо

- in

- індекс

- інструкції

- інтерфейс

- інтернет

- включає в себе

- IT

- ЙОГО

- Джон

- JPG

- просто

- тримати

- ключ

- Знати

- знання

- відомий

- знає

- великий

- в значній мірі

- останній

- закон

- найменш

- Legacy

- довжина

- обмеженою

- Лінія

- Linux

- список

- трохи

- жити

- місць

- замкнений

- Довго

- багато часу

- довше

- ВИГЛЯДИ

- втрачений

- зробити

- РОБОТИ

- шкідливих програм

- менеджер

- управляє

- виробник

- багато

- багато людей

- Матриця

- макс-ширина

- максимальний

- Може..

- тим часом

- вимір

- Медіа

- середа

- методика

- Microsoft

- Microsoft 365

- Microsoft Офіс

- Microsoft Windows,

- хвилин

- mind

- протокол

- MIT

- режим

- контрольований

- місяць

- більше

- переміщення

- багато

- повинен

- ім'я

- а саме

- Імена

- необхідно

- Необхідність

- мережу

- Доступ до мережі

- мережа

- мереж

- проте

- Нові

- новіший

- немає

- ніхто

- увагу

- nt

- номер

- номера

- жовтень

- of

- Пропозиції

- Office

- offline

- часто

- Старий

- старший

- on

- ONE

- тільки

- відкрити

- з відкритим вихідним кодом

- Програмне забезпечення з відкритим кодом

- працювати

- операційний

- операційна система

- операція

- оптимізований

- or

- спочатку

- Інше

- з

- поза

- над

- власний

- Власники

- пакети

- сторінка

- Пароль

- Паролі

- Платити

- PC

- Люди

- для

- продуктивність

- людина

- фото

- фотографії

- фотографії

- plato

- Інформація про дані Платона

- PlatoData

- підключати

- точка

- точок

- портрет

- Порти

- це можливо

- пошта

- влада

- Premium

- представити

- подарунки

- раніше

- первинний

- недоторканність приватного життя

- процес

- професійний

- професіонали

- профіль

- програма

- програми

- ПРИтягнення до відповідальності

- захист

- захист

- за умови

- цілей

- досить

- діапазон

- читання

- насправді

- причина

- визнання

- запис

- записаний

- відновлення

- Реєстрація

- реєстру

- залишатися

- вимагається

- Вимагається

- дослідження

- курорт

- Обмеження

- зворотний

- Багаті

- право

- роботи

- біг

- пробіжки

- s

- сейф

- найбезпечніший

- то ж

- Пошук

- Пошукова система

- Пошукові системи

- пошук

- другий

- розділ

- безпечний

- безпеку

- обраний

- вибір

- послати

- пошукова оптимізація

- окремий

- обслуговування

- Послуги

- кілька

- Короткий

- сторона

- аналогічний

- просто

- один

- сайт

- сайти

- смартфон

- хватка

- So

- соціальна

- соціальні медіа

- Софтвер

- деякі

- Хтось

- кілька

- Source

- спеціальний

- конкретно

- розкол

- шпигунство

- старт

- Штати

- палиця

- Як і раніше

- тема

- абонент

- передплата

- такі

- достатній

- підходящий

- підтримка

- символ

- система

- таблиця

- TAG

- Приймати

- завдання

- тест

- Дякую

- Що

- Команда

- їх

- Їх

- потім

- Там.

- отже

- Ці

- вони

- це

- три

- через

- Таким чином

- Зв'язаний

- час

- назва

- до

- занадто

- інструмент

- інструменти

- Tor

- торгував

- трафік

- правда

- намагатися

- Поворот

- два

- тип

- несанкціонований

- при

- непомічений

- United

- Сполучені Штати

- до

- URL

- використання

- використовуваний

- користувач

- Інтерфейс користувача

- використовує

- зазвичай

- різний

- версія

- дуже

- через

- Порушуючи

- з

- Уразливості

- вразливість

- хотіти

- війна

- було

- шлях..

- Web

- веб-додатки

- веб-сайт

- веб-сайти

- ДОБРЕ

- коли

- який

- всі

- Wi-Fi

- волі

- windows

- з

- слово

- Work

- працює

- письмовий

- років

- ви

- вашу

- зефірнет

- Zip