Сотні облікових даних мережевого оператора, вкрадених через скомпрометовані облікові записи RIPE, нещодавно були виявлені в Dark Web.

Дослідники з Про це йдеться в дописі в блозі служби безпеки.

«Злочинці використовують отримані скомпрометовані облікові дані для RIPE та інших порталів для перевірки інших програм і служб, до яких жертва може мати привілейований доступ. Виходячи з нашої оцінки, така тактика збільшує їхні шанси на успішне вторгнення в мережу цільових підприємств і операторів зв’язку», — говорить Шон Лавленд, головний операційний директор Resecurity, яка виявила витік облікових даних.

Раніше цього місяця Помаранчева Іспанія зазнав збою в Інтернеті після того, як хакер зламав обліковий запис компанії RIPE, щоб неправильно налаштувати маршрутизацію BGP і конфігурацію RPKI.

У заяві RIPE повідомили, що розслідують компрометацію облікового запису RIPE Network Coordination Center Access, яка «тимчасово» вплинула на «деякі служби» цього облікового запису.

Мережеві інженери – ціль «RIPE».

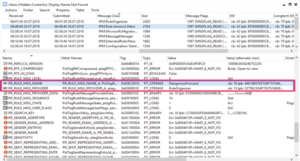

У першому кварталі 1 року служба безпеки провела масштабний моніторинг і виявила 2024 скомпрометованих клієнтів RIPE NCC із витоком облікових даних у Dark Web. Ці організації включали науково-дослідну організацію з Ірану; постачальник ІКТ-технологій, що базується в Саудівській Аравії; державна установа з Іраку; і некомерційний Інтернет-обмін в Бахрейні.

Загалом відділ безпеки виявив 1,572 облікові записи клієнтів у RIPE та інших регіональних мережах, включаючи APNIC, AFRINIC і LACNIC, які були скомпрометовані через активність зловмисного програмного забезпечення за участю відомих викрадачів паролів, таких як Червона лінія, Відар, Лумма, Азорульт і Телець.

Джин Ю, генеральний директор Resecurity, пояснює, що зловмисники не лише викрали облікові записи RIPE, але й позбулися облікових даних інших привілейованих користувачів. Після того, як вони завантажили зловмисне програмне забезпечення на комп’ютер жертви, зловмисники також змогли отримати інші паролі та форми.

«Саме тому те, що ми придбали, включає облікові дані не лише для RIPE (та інших організацій, що продають IP-адреси), але [також] облікові дані для інших служб», — говорить він.

Інфостілери націлювалися на мережевих інженерів, інженерів Інтернет-провайдерів/телекомунікацій, техніків центрів обробки даних і аутсорсингових компаній, зокрема.

«Як найбільший реєстр, логічно, що RIPE матиме найбільший пул жертв. Тому важко сказати, чи цей реєстр був націлений більш навмисно, ніж його глобальні аналоги», – йдеться у блозі Resecurity.

Критична застаріла система

Елліот Вілкс, технічний директор Advanced Cyber Defense Systems, зазначає, що крадіжка облікових даних є гострою проблемою на Близькому Сході та в усьому світі.

«Організації, які використовують підрядників і віддаленого персоналу для виконання інженерних завдань, обов’язково повинні розгорнути інструменти для захисту свого привілейованого доступу», — говорить він. «У цих компаніях інженери часто матимуть підвищений або адміністративний доступ до критично важливих застарілих систем».

Вілкс припускає, що ефективні інструменти керування привілейованим доступом повинні використовувати своєчасний доступ (JIT) для розгортання обмежених за часом облікових даних, що звужує вікно часу, протягом якого можна використати вкрадені облікові дані.

Пол Льюїс, CISO у Nominet, офіційному реєстрі доменних імен Великобританії, застерігає, що клієнти RIPE повинні брати на себе відповідальність за свою корпоративну безпеку.

«Цікаво те, як цей інцидент скористався централізацією сервісів, таких як портал RIPE NCC. Хоча ми можемо централізувати критично важливі служби, такі як BGP або RPKI, і передати їх на аутсорсинг, це не означає, що організація може повністю передавати ризики на аутсорсинг. Вони мають це визнати та запровадити належний контроль», — сказав він.

Льюїс додав: «Привілейовані користувачі повинні знати про ризики безпеці, які можуть виникнути в ключових ситуаціях аутсорсингу, і застосовувати належну обачність під час використання цих послуг. Надійна автентифікація є обов’язковою умовою в таких ситуаціях».

Візьмемо справу Orange España. «Зрештою, все повертається до основ. Orange España, здається, використовував надзвичайно прості паролі, і також здавалося, що [вона] не вмикала багатофакторну автентифікацію та [мала] брак базової гігієни безпеки», — каже Льюїс.

Витоки та кібератаки

За даними IDC META (Близький Схід, Туреччина та Африка), нещодавно на Близькому Сході спостерігався сплеск кібератак, пов’язаних із шкідливим програмним забезпеченням. Понад 65% CISO в META повідомили про збільшення шкідливого програмного забезпечення, як повідомляється в Опитування безпеки IDC за 2024 рік, посилаючись на фішингові атаки, витік облікових даних і соціальну інженерію.

«Такі типи атак, пов’язані з витоком облікових даних, стають дуже поширеними на Близькому Сході», — каже Шилпі Ханда, асоційований директор з досліджень IDC Middle East.

Вона каже, що витік облікових даних надає зловмисникам дані для входу, які можна використовувати для введення облікових даних, ескалації привілеїв та обходу автентифікації. Викрадені облікові дані, особливо від привілейованих користувачів, дозволяють пересуватися в межах мережі та становлять значні ризики для безпеки.

Dark Reading зв’язався з RIPE для подальших коментарів.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://www.darkreading.com/cyberattacks-data-breaches/looted-ripe-credentials-for-sale-on-dark-web

- : має

- :є

- : ні

- 1

- 2024

- a

- Здатний

- абсолютно

- доступ

- управління доступом

- рахунки

- Рахунки

- визнавати

- придбаний

- через

- діяльність

- актори

- доданий

- адреси

- адмін

- просунутий

- постраждалих

- Африка

- після

- агентство

- ВСІ

- Також

- an

- та

- застосування

- ЕСТЬ

- що виникають

- AS

- оцінка

- Юрист

- At

- нападки

- Authentication

- знати

- назад

- поганий

- бахрейн

- заснований

- основний

- Основи

- BE

- становлення

- було

- Блог

- але

- обходити

- CAN

- випадок

- застереження

- Центр

- Централізація

- централізувати

- центр

- Генеральний директор

- шанси

- CISO

- цитування

- приходить

- коментар

- загальний

- Компанії

- компанія

- повний

- компроміс

- Компрометація

- комп'ютер

- проводиться

- конфігурація

- підрядники

- управління

- воркувати

- координація

- Корпоративний

- виправити

- може

- країна

- ІНТЕРЕНЦІЙНИЙ

- начинка для довіри

- Повноваження

- критичний

- CTO

- клієнт

- Клієнти

- кібер-

- кібератаки

- темно

- Dark Web

- дані

- центр обробки даних

- Database

- захист

- розгортання

- деталі

- А не було

- важкий

- старанність

- Директор

- відкритий

- байдуже

- домен

- ДОМЕННІ ІМЕНА

- впав

- два

- Схід

- Ефективний

- піднесений

- включіть

- Машинобудування

- Інженери

- підприємств

- повністю

- ескалація

- особливо

- Ефір (ETH)

- Європа

- Кожен

- обмін

- Здійснювати

- Пояснює

- експлуатований

- обширний

- надзвичайно

- для

- форми

- знайдений

- Основоположний

- від

- далі

- збирати

- Глобальний

- Глобально

- Уряд

- хакер

- Мати

- he

- Як

- HTTPS

- ІКТ

- IDC

- ідентифікований

- здійснювати

- in

- інцидент

- включені

- includes

- У тому числі

- Augmenter

- інформація

- цікавий

- інтернет

- в

- за участю

- IP

- IP-адреси

- Іран

- Ірак

- питання

- IT

- ЙОГО

- JIT-

- JPG

- ключ

- не вистачає

- найбільших

- Пізно

- Витоку

- Legacy

- левередж

- Льюїс

- Піднятий

- як

- обмеженою

- Логін

- входи в систему

- РОБОТИ

- шкідливих програм

- управління

- Інструменти управління

- Може..

- значити

- Meta

- Середній

- середній Схід

- моніторинг

- місяць

- більше

- руху

- багатофакторна аутентифікація

- повинен

- Обов’язково

- Імена

- Необхідність

- мережу

- мереж

- примітки

- of

- офіційний

- часто

- on

- один раз

- тільки

- оператор

- Оператори

- or

- помаранчевий

- порядок

- організація

- організації

- Інше

- наші

- відключення

- аутсорсинг

- Аутсорсинг

- Власники

- приватність

- Пароль

- Паролі

- одноліткам

- phishing

- фішинг-атаки

- plato

- Інформація про дані Платона

- PlatoData

- басейн

- популярний

- Портал

- представити

- привілей

- привілейовані

- правильний

- захист

- забезпечувати

- Постачальник

- придбано

- Q1

- читання

- останній

- нещодавно

- регіональний

- реєстру

- віддалений

- Повідомляється

- дослідження

- Дослідники

- відповідальність

- Risk

- ризики

- Маршрутизація

- s

- Зазначений

- sale

- Саудівська

- Саудівська Аравія

- say

- говорить

- науковий

- Наукове дослідження

- безпеку

- ризики для безпеки

- здається

- здавалося

- Продаж

- сенс

- Послуги

- Shawn

- Повинен

- значний

- ситуація

- ситуацій

- соціальна

- Соціальна інженерія

- деякі

- Персонал

- Заява

- вкрав

- вкрали

- сильний

- начинка

- успішний

- такі

- Запропонує

- сплеск

- Systems

- T

- тактика

- Приймати

- Мета

- цільове

- завдання

- Телець

- Технологія

- телеком

- ніж

- Що

- Команда

- Основи

- Великобританія

- крадіжка

- їх

- Їх

- Там.

- отже

- Ці

- вони

- це

- час

- до

- інструменти

- Усього:

- Туреччина

- тип

- Типи

- Uk

- Зрештою

- непокритий

- використання

- використовуваний

- користувач

- користувачі

- використання

- дуже

- через

- Жертва

- було

- we

- Web

- ДОБРЕ

- добре відомі

- були

- Що

- коли

- Чи

- який

- в той час як

- ВООЗ

- чому

- волі

- вікно

- з

- в

- б

- зефірнет