HACKLANIP SONRA BUNUN İÇİN YARGILANABİLİR MİSİN?

Cryptocurrency suç lordları. için güvenlik yamaları VMware, OpenSSH ve OpenSSL. Tıbbi ihlal baskın. bu bir böcek veya bir özellik?

Herhangi bir noktaya atlamak için aşağıdaki ses dalgalarına tıklayın ve sürükleyin. Ayrıca doğrudan dinle Soundcloud'da.

Doug Aamoth ve Paul Ducklin ile

Giriş ve çıkış müziği Edith Çamur.

adresinden bizi dinleyebilirsiniz. Soundcloud, Apple Podcast'leri, Google Podcast'ler, Spotify, dikiş ve iyi podcast'lerin bulunduğu her yerde. Ya da sadece bırak RSS beslememizin URL'si en sevdiğiniz podcatcher'a girin.

TRANSKRİPTİ OKUYUN

DOUG. Yamalar, düzeltmeler ve suç lordları - aman tanrım!

Oh, ve yine haberlerde başka bir şifre yöneticisi.

Hepsi ve daha fazlası Naked Security podcast'inde.

[MÜZİKAL MODEM]

Podcast'e hoş geldiniz millet.

Ben Paul Ducklin'im; o Doug Aamoth…

..bunu ters anladığımı düşünüyorum, Paul: *Ben* Doug Aamoth'um; *o* Paul Ducklin'dir.

Paul, gösteriye şöyle başlamayı seviyoruz: Teknoloji Tarihinde Bu Hafta segmenti.

Ve çok yakın tarihten bir şey sunmak istiyorum.

Bu hafta, 06 Şubat 2023'te kendi Paul Ducklin'imiz…

ÖRDEK. [MUTLU] Wooooooo!

DOUG. ...bir röportaj yayınladı teknoloji gazetecisi ile Andy Greenberg yeni kitabı “Tracers in the Dark – the Global Hunt for the Crime Lords of Cryptocurrency” hakkında.

Kısa bir klip dinleyelim…

[MÜZİKAL AKIŞ]

PAUL DUCKLIN. Onlarca yıldır kesinlikle şunu söylemek için bir hayranlık var: "Biliyor musun? Bu şifreleme olayı? Aslında gerçekten çok kötü bir fikir. Arka kapılara ihtiyacımız var. Onu kırabilmemiz gerekiyor, birinin çocukları düşünmesi gerekiyor, vs, vs.”

ANDY GREENBERG. Pekala, kripto arka kapıları hakkında konuşmak ilginç ve kolluk kuvvetlerinin bile kıramadığı şifreleme konusundaki yasal tartışma.

Bence bazı açılardan bu kitabın hikayesi bunun çoğu zaman gerekli olmadığını gösteriyor.

Demek istediğim, bu kitaptaki suçlular geleneksel şifreleme kullanıyorlardı.

Tor ve Dark Web kullanıyorlardı.

Ve bunların hiçbiri onları mahvetmek için kırılmadı.

[MÜZİKAL AKIŞ]

ÖRDEK. Bunu söyleyeceğimi biliyorum Doug ama onu dinlemeni şiddetle tavsiye ederim. podcast.

Veya okumayı tercih ederseniz, gidip transkripte bakın, çünkü…

...sonunda Andy'ye söylediğim gibi, onunla konuşmak en başta kitabı okumak kadar büyüleyiciydi.

Kitabı kesinlikle tavsiye ediyorum ve o, kriptografik arka kapılar gibi şeyler hakkında, yalnızca fikirden değil, aynı zamanda kolluk kuvvetlerinin siber suçlarla görünüşte çok etkili bir şekilde, belki de bizim gizliliğimizi çiğnemeye gerek kalmadan nasıl başa çıktığına bakarak gelen bazı harika içgörülere sahip. bazılarının gerekli olduğunu düşündüğü kadar.

Pekala, orada bazı büyüleyici içgörüler var, Doug:

Karanlıkta İzleyiciler: Kriptonun Suç Lordları için Küresel Av

DOUG. Şuna bakın… bu standartta var Çıplak Güvenlik podcast yayını.

Podcast'imizi alıyorsanız, bundan hemen önceki bu olmalıdır.

Ve şimdi bir dizi düzeltme ve güncellemeye geçelim.

OpenSSL'ye sahibiz. VMware'imiz var ve OpenSSH'miz var.

İle başlayalım VMware. Paul:

ÖRDEK. Geçen hafta Cuma günü Fransız CERT (Bilgisayar Acil Müdahale Ekibi) tarafından yayınlanan bir bülten yüzünden bu büyük bir hikaye haline geldi.

Bu yüzden. bu 03 Şubat 2023 olacaktır.

Nasıl olduğunu basitçe anlattılar: "Hey, VMware ESXi'de 2000 ve 2021'de yama yapabileceğiniz eski güvenlik açıkları var, ancak bazı insanlar düzeltmedi ve şimdi dolandırıcılar bunları kötüye kullanıyor. Sürpriz, sürpriz: Sonuç, fidye yazılımına eşittir.”

Tam olarak böyle ifade etmediler… ama bültenin amacı buydu.

Bu bir nevi [BAŞLANGIN SES] haber fırtınasına dönüştü, “Oh, hayır! VMware'deki dev hata!"

Görünüşe göre insanlar, “Oh, hayır! Yepyeni bir sıfır gün var! Her şeyi bir kenara atıp gidip bir baksam iyi olur!”

Ve bazı yönlerden, sıfır günden daha kötü, çünkü bu özel butik siber çetenin fidye yazılımıyla sonuçlanan saldırısı riski altındaysanız...

…iki yıldır savunmasızsınız.

DOUG. Aslında 730 gün…

ÖRDEK. Kesinlikle!

Ben de sorunun ne olduğunu açıklamak için makaleyi yazdım.

Ayrıca sonunda kullandıkları kötü amaçlı yazılımı kaynak koda dönüştürdüm ve analiz ettim.

Çünkü pek çok insanın bu hikayeyi okuduğunu düşünüyorum, “Vay canına, VMware'de büyük bir hata var ve bu fidye yazılımına yol açıyor. Yani yamalanırsam, hiçbir şey yapmam gerekmiyor ve fidye yazılımı gerçekleşmeyecek.”

Ve sorun şu ki, bu delikler, esas olarak, dolandırıcıların fidye yazılımı kullanmak zorunda olmadığı ESXi kutularında root erişimi elde etmek için kullanılabilir.

Veri çalma, spam gönderme, keylogging, kripto madenciliği, {buraya en az sevilen siber suçları ekleyin} yapabilirler.

Ve bu dolandırıcıların kullandığı, yarı otomatik ancak manuel olarak kullanılabilen fidye yazılımı aracı, gerçekten büyük dosyaları hızla karıştırmak için tasarlanmış bağımsız bir dosya karıştırıcıdır.

Yani tam olarak şifrelenmiş değiller – onu bir megabaytı şifreleyecek, 99 MB'ı atlayacak, bir megabaytı şifreleyecek, 99 MB'ı atlayacak şekilde yapılandırdılar…

…böylece çok gigabaytlık hatta terabaytlık bir VMDK'yı (sanal makine görüntü dosyası) gerçekten çok hızlı bir şekilde geçer.

Ve bu şifreleme aracını bulabildiği her VMware görüntüsü için paralel olarak çalıştıran bir betikleri var.

Elbette, herkes bu özel aracı *VMware güvenlik açığını aşmadan* dağıtabilir.

Bu nedenle, yama uygulamadıysanız, bunun mutlaka fidye yazılımıyla sonuçlanması gerekmez.

Ve yama yaparsanız, dolandırıcıların içeri girmesinin tek yolu bu değildir.

Bu nedenle, bu fidye yazılımının riskleri ve ona karşı nasıl korunabileceğiniz konusunda kendinizi bilgilendirmeniz yararlı olacaktır.

DOUG. Tamam çok iyi.

O zaman bir pokeable var çift boş bellek hatası OpenSSH'de.

Bunu söylemek eğlenceli…

OpenSSH, ağ üzerinden girilebilen çift boş bellek hatasını düzeltir

ÖRDEK. Öyle, Doug.

Ve "Anlaması oldukça eğlenceli" diye düşündüm, bu yüzden bu bellekle ilgili böcek jargonunu anlamanıza yardımcı olmak için bunu Naked Security'ye yazdım.

Oldukça ezoterik bir sorun (OpenSSH kullanıyorsanız muhtemelen sizi etkilemeyecektir), ancak bunun hala ilginç bir hikaye olduğunu düşünüyorum çünkü [A] çünkü OpenSSH ekibi bunu sürüm notlarında açıklamaya karar verdi, "Bu bir CVE numarası yok, ama yine de böyle çalışıyor,” ve [B] özellikle C'de kod yazarken bellek yönetimi hatalarının deneyimli programcıların bile başına gelebileceğini harika bir hatırlatma.

Bu bir çift-özgürlük, ki bu bir bellek bloğu ile bitirdiğiniz bir durumdur, böylece onu sisteme geri verirsiniz ve “Bunu programımın başka bir bölümüne verebilirsiniz. Onunla işim bitti."

Ve daha sonra, vazgeçtikten sonra aynı bloğu tekrar kullanmak yerine (ki bu kesinlikle kötü olurdu), hafızayı tekrar geri verirsiniz.

Ve kulağa şöyle geliyor: “Peki, ne zararı var? Sadece emin oluyorsun.”

Bu, otoparktan koşarak dairenize geri dönmek ve yukarı çıkıp "Fırını gerçekten kapattım mı?"

Geri dönüp kapalı olması önemli değil; sadece geri döndüğünüzde ve kapatmadığınızı fark ettiğinizde önemlidir.

O halde çifte serbestliğin ne zararı var?

Sorun, elbette, altta yatan sistemin kafasını karıştırabilmesi ve bu, başka birinin belleğinin dolandırıcıların yararlanabileceği bir şekilde yanlış yönetilmesine veya yönetilemez hale gelmesine yol açabilmesidir.

Yani, tüm bunların nasıl çalıştığını anlamıyorsanız, o zaman bence bu ilginç, hatta belki de önemli bir okuma…

...böcek oldukça ezoterik olsa da ve bildiğimiz kadarıyla henüz kimse onu kullanmanın bir yolunu bulamadı.

DOUG. Son fakat kesinlikle en az değil, yüksek önem derecesine sahip bir veri çalma hatası OpenSSL'de bu düzeltildi.

Ve benim gibiyseniz, makul derecede teknik, ancak jargondan kaçınan insanları teşvik ediyorum…

...resmi notlar jargonla dolu, ama Paul, söz konusu jargonu sade İngilizceye çevirme konusunda ustaca bir iş çıkarıyorsun.

Bellek hatalarının nasıl çalıştığına dair bir dinamit açıklayıcı dahil olmak üzere: NULL dereference, geçersiz işaretçi dereferansı, okuma arabelleği taşması, free after, double-free (az önce bahsettiğimiz) ve daha fazlası:

OpenSSL, Yüksek Önem Dereceli veri çalma hatasını düzeltir – şimdi yama yapın!

ÖRDEK. [DURAKLATMA] Pekala, orada beni biraz suskun bıraktın, Doug.

Nazik sözleriniz için çok teşekkür ederim.

Bunu şunun için yazdım... İki neden diyecektim ama bir bakıma üç neden.

Birincisi, OpenSSH ve OpenSSL tamamen farklı şeylerdir – farklı ekipler tarafından yürütülen tamamen farklı iki açık kaynak projesidir – ancak her ikisi de çok yaygın olarak kullanılmaktadır.

Bu nedenle, özellikle OpenSSL hatası muhtemelen sizin için BT mülkünüzün bir yerinde geçerlidir, çünkü bir yerde sahip olduğunuz bazı ürünler neredeyse kesinlikle onu içerir.

Ve bir Linux dağıtımınız varsa, dağıtım muhtemelen kendi sürümünü de sağlar - Linux'um aynı gün güncellendi, bu yüzden gidip kendiniz kontrol etmek istersiniz.

Bu yüzden insanları yeni sürüm numaralarından haberdar etmek istedim.

Ve söylediğimiz gibi, açıklamaya değer olduğunu düşündüğüm baş döndürücü bir jargon yükü vardı… neden küçük şeylerin bile önemli olduğu.

Ve yüksek önem derecesine sahip bir hata var. (açıklamayacağım tür karışıklığı burada - nasıl çalıştığına dair bazı analojiler istiyorsanız makaleye gidin.)

Ve bu, bir saldırganın, belki de, bu bellek arabelleğini bu bellek arabelleği ile karşılaştırdıkları tamamen masum görünen bellek karşılaştırmalarını tetikleyebileceği bir durumdur…

…ama arabelleklerden birini yanlış yönlendirirler ve bakın, *sizin* arabelleğinde ne olduğunu *kendilerinin* içine koydukları bilinen şeylerle karşılaştırarak çözebilirler.

Teorik olarak, böyle bir hatayı Heartbleed diyebileceğiniz bir şekilde kötüye kullanabilirsiniz.

Eminim hepimiz, BT kariyerlerimiz 2014 veya daha öncesine giderse, OpenSSL Heartbleed hatası, burada bir müşteri bir sunucuya ping atabilir ve "Hala yaşıyor musun?"

"Kalp kanaması" - tüm parolalarınızı GERÇEKTEN hemen değiştirmeniz gerekir mi?

Ve muhtemelen yanlışlıkla diğer insanların sırlarını içeren 64 kilobayta kadar fazladan veri içeren bir mesaj geri gönderirdi.

Ve bu, kriptografik ürünlerdeki bellek sızıntısı hatalarının veya potansiyel bellek sızıntısı hatalarının sorunudur.

Tasarımları gereği genellikle geleneksel programlardan daha fazla saklayacakları şeyler vardır!

Öyleyse gidin ve bunu okuyun ve mümkün olan en kısa sürede kesinlikle yama yapın.

DOUG. Heartbleed'in 2014 olduğuna inanamıyorum.

Öyle görünüyor… O çıktığında sadece bir çocuğum vardı ve o bir bebekti ve şimdi iki çocuğum daha var.

ÖRDEK. Ve yine de bunun hakkında konuşuyoruz…

DOUG. Cidden!

ÖRDEK. …basit bir okuma arabelleği taşmasının neden oldukça yıkıcı olabileceğinin belirleyici bir hatırlatıcısı olarak.

Çünkü pek çok insan, "Oh, pekala, kesinlikle bu, kabuk kodunu enjekte edebileceğim veya bir programın davranışını yönlendirebileceğim bir *yazma* arabellek taşmasından çok daha az zararlı?"

Elbette bir şeyler okuyabilirsem, sırlarınızı öğrenebilirim… bu kötü, ancak root erişimi almama ve ağınızı ele geçirmeme izin vermiyor.

Ancak son zamanlardaki birçok veri ihlalinin kanıtladığı gibi, bazen bir sunucudan bir şeyler okuyabilmek, bir dizi başka sunucuda oturum açmanıza ve çok daha yaramaz şeyler yapmanıza izin veren sırları açığa çıkarabilir!

DOUG. Yaramaz şeyler ve sırlar hakkında harika bir bölüm.

Bir hikayede güncellememiz var. Çıplak Güvenlik geçmişi.

Geçen yılın sonlarından, birinin bir psikoterapi şirketini ihlal edip bir sürü terapi seansı transkriptini çaldığı ve ardından bu bilgileri bu şirketin hastalarından zorla almak için kullandığı hakkındaki hikayeyi hatırlayabilirsiniz.

Şey, kaçmaya gitti… ve sadece son zamanlarda tutuklandı Fransa'da:

ÖRDEK. Bu gerçekten çirkin bir suçtu.

Sadece bir şirketi ihlal edip bir sürü veri çalmadı.

Bir *psikoterapi* şirketini ihlal etti ve ne yazık ki, bu şirket veri güvenliği konusunda tamamen ihmal edilmiş görünüyor.

Aslında, eski CEO'larının başı, kendilerinin hapis cezasına çarptırılabileceği suçlamalarla yetkililerle dertte, çünkü hastalarına gerçekten borçlu oldukları ve korumadıkları tüm bu dinamit bilgilerine sahiplerdi.

Görünüşe göre sahtekarın tökezlediği yerde varsayılan bir parolayla bir bulut sunucusuna koydular.

Ama gerçekten korkunç olan, ihlalin ortaya çıkma şekliydi.

Şirkete şantaj yaptı… Sanırım “450,000€ istiyorum yoksa tüm verileri açığa vuracağım” dedi.

Ve tabii ki şirket bu konuda saçmalıyordu - bu nedenle düzenleyiciler şirketin de peşine düşmeye karar verdiler.

Kimsenin öğrenmeyeceğini umarak bu konuda sessiz kalıyorlardı ve işte bu adam "Bize parayı ödeyin, yoksa başka" diyor.

Ona ödeme yapmayacaklardı.

Hiçbir anlamı yoktu: Randevuyu çoktan almıştı ve onunla zaten kötü şeyler yapıyordu.

Ve böylece, sizin de dediğiniz gibi, dolandırıcılar karar verdiler, "Şirketten 450,000 Euro alamayacaksam, neden psikoterapi gören her kişiyi 200 Euro'ya vurmayı denemiyorum?"

Tanınmış siber dedektif Brian Krebs'e göre, şantaj notunda “Bana 24 € ödemek için 200 saatin var. O zaman sana 48€ ödemen için 500 saat veriyorum. Ve 72 saat sonra senden haber alamazsam, söylediklerini arkadaşlarına, ailene ve bilmek isteyen herkese anlatacağım.”

Çünkü bu veriler transkriptleri içeriyordu, Doug.

Neden bu şeyleri varsayılan olarak ilk etapta saklıyorlardı?

Bunu asla anlamayacağım.

Sizin de söylediğiniz gibi, ülkeden kaçtı ve Finliler tarafından "gıyabında" tutuklandı; bu onların uluslararası bir tutuklama emri çıkarmalarına izin verdi.

Her neyse, şimdi Fransa'da müzikle karşı karşıya, tabii ki Fransızlar onu Finlandiya'ya iade etmek istiyor ve Finliler onu mahkemeye çıkarmak istiyor.

Görünüşe göre [ABD eşdeğeri: öncekiler] bunun için. Doug.

Daha önce siber suçlardan hüküm giymişti ama o zamanlar reşit değildi.

O şimdi 25 yaşında, inanıyorum; o zamanlar 17 yaşındaydı, yani ikinci bir şansı vardı.

Ertelenmiş bir cezası ve küçük bir para cezası var.

Ancak bu iddialar doğruysa, sanırım çoğumuz, hüküm giymesi halinde bu kez bu kadar kolay kurtulmayacağından şüpheleniyoruz.

DOUG. Yani bu, – eğer bu şirket gibiyseniz – hem kurban * hem de * suçlu olabileceğinize dair iyi bir hatırlatma.

Ve yine bir planınız olması gerektiğini hatırlatan başka bir şey.

Bu nedenle, makalenin sonunda şu önerilerden başlayarak bazı tavsiyelerimiz var: Kendiniz bir ihlale maruz kalırsanız ne yapacağınızı prova edin.

Bir planın olmalı!

ÖRDEK. Kesinlikle.

İlerledikçe telafi edemezsin, çünkü zaman olmayacak.

DOUG. Ayrıca, böyle bir şeyden etkilenen biriyseniz: Bir rapor sunmayı düşünün, çünkü soruşturmaya yardımcı olur.

ÖRDEK. Gerçekten öyle.

Anladığım kadarıyla, bu durumda, bu haraç taleplerini alan pek çok kişi yetkililere *gitti* ve “Bu birdenbire ortaya çıktı. Bu sokakta saldırıya uğramak gibi bir şey! Bu konuda ne yapacaksın?”

Yetkililer, “Harika, hadi raporları toplayalım” dediler ve bu, iade gibi bir şey için daha iyi bir dava oluşturabilecekleri ve daha güçlü bir dava açabilecekleri anlamına geliyor.

DOUG. Tamam, çok iyi.

Şovumuzu şu sözlerle tamamlayacağız: "Bir hafta daha, yeni bir şifre yöneticisi sıcak koltukta."

Bu sefer, KeePass.

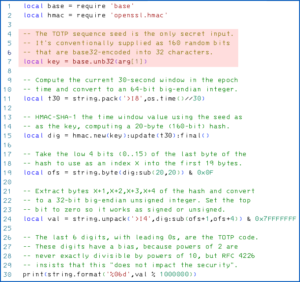

Ancak bu özel çentik o kadar basit değil, Paul:

KeePass'ta parola çalma "güvenlik açığı" bildirildi - hata mı yoksa özellik mi?

ÖRDEK. Aslında Doug, bence bunun çok basit... ve aynı zamanda son derece karmaşık olduğunu söyleyebilirsin. [GÜLER]

DOUG. [GÜLER] Tamam, hadi bunun gerçekte nasıl çalıştığı hakkında konuşalım.

Özelliğin kendisi bir tür otomasyon özelliği, betik tipi bir…

ÖRDEK. "Tetikleyici" aranacak terimdir - ona böyle diyorlar.

Örneğin, [KeePass] veri tabanı dosyasını kaydettiğinizde (belki bir şifreyi güncellediniz veya yeni bir hesap oluşturdunuz ve kaydet düğmesine bastınız), arayabilseydiniz iyi olmaz mıydı? bu verileri bazı bulut yedeklemeleriyle senkronize eden, size ait özelleştirilmiş bir komut dosyası mı?

Dünyadaki olası her bulut yükleme sistemiyle başa çıkmak için KeePass'te kod yazmaya çalışmak yerine, neden insanların isterlerse özelleştirebilecekleri bir mekanizma sağlamıyorsunuz?

Aynen öyle bir şifreyi denediğinizde ve kullandığınızda… “Ben o şifreyi kopyalayıp kullanmak istiyorum” diyorsunuz.

Düz metin şifresinin bir kopyasını alan bir komut dosyasını çağırabilseydiniz, böylece verileri açık olan bir web formuna koymak kadar basit olmayan hesaplarda oturum açmak için kullanabilseydiniz hoş olmaz mıydı? ekranınız?

Bu, GitHub hesabınız veya Sürekli Entegrasyon hesabınız gibi bir şey olabilir veya her neyse.

Bu şeylere "tetikleyiciler" denir, çünkü bunlar ürün belirli şeyler yaptığında tetiklemek üzere tasarlanmıştır.

Ve bunlardan bazıları - kaçınılmaz olarak, çünkü o bir şifre yöneticisi - şifrelerinizi işlemekle ilgilidir.

Muhalifler, "Oh, peki, bu tetikleyicilerin kurulumu çok kolay ve bir tetikleyici eklemenin kendisi kurcalamaya karşı koruma parolasıyla korunmuyor" diye düşünüyor.

Parolalarınıza erişmek için bir ana parola girmeniz gerekir, ancak parolalara erişmek için yapılandırma dosyasına erişmek için ana parolayı girmeniz gerekmez.

Bence karşı çıkanlar buradan geliyor.

Ve diğer insanlar, “Biliyor musun? Yapılandırma dosyasına erişmeleri gerekir. Eğer buna sahiplerse, zaten başınız büyük belada demektir!”

DOUG. "İnsanlar" arasında, "Bu program, makinenize ve aplikasyona giriş yapmış durumdayken koltuğunuzda oturan birine [GÜLER] karşı savunma yapmak için kurulmadı" diyen KeePass yer alıyor.

ÖRDEK. Gerçekten.

Ve bence gerçek muhtemelen ortada bir yerde.

Parolaları ana parola ile koruyacaksanız neden yapılandırma dosyasını da korumuyorsunuz?

Ama aynı zamanda, “Biliyor musun? Hesabınıza giriş yaptılarsa ve bilgisayarınızdalarsa ve zaten sizseniz, yarışta bir nevi ikinci oldunuz demektir.”

Öyleyse bunu yapma!

DOUG. [GÜLER] Tamam, bu hikayeyi biraz uzaklaştırırsak...

…Çıplak Güvenlik okuyucusu Richard soruyor:

Hangisi olursa olsun, bir şifre yöneticisi tek bir başarısızlık noktası mıdır? Tasarım gereği, bir bilgisayar korsanı için yüksek değerli bir hedeftir. Ve herhangi bir güvenlik açığının varlığı, bir saldırganın sistemdeki her parolayı, bu parolaların kavramsal gücü ne olursa olsun, ikramiye olarak kullanmasına olanak tanır.

Bence bu, şu anda birçok insanın sorduğu bir soru.

ÖRDEK. Bir bakıma Doug, bu cevaplanamaz bir soru.

KeePass'taki yapılandırma dosyasındaki bu "tetikleyici" şey gibi biraz.

Bu bir bug mı yoksa bir özellik mi yoksa ikisinden de biraz olduğunu kabul etmek zorunda mıyız?

Bence, aynı makale hakkında başka bir yorumcunun söylediği gibi, “Bir şifre yöneticisi tek bir başarısızlık noktasıdır, bu yüzden bir tane kullanmayacağım. Yapacağım şey, *bir* gerçekten, gerçekten, karmaşık bir şifre bulacağım ve onu tüm sitelerim için kullanacağım.

Parola yöneticisi kullanmıyorsa birçok insanın yaptığı da budur... ve bu *potansiyel* tek hata noktası olmak yerine, tam olarak, kesinlikle *ve zaten* tek hata noktası olan bir şey yaratır.

Bu nedenle, bir şifre yöneticisi kesinlikle iki kötülükten daha azdır.

Ve bence bunda pek çok gerçek var.

DOUG. Evet, tuttuğunuz hesap türlerine bağlı olarak bunun tek bir başarısızlık noktası *olabileceğini* söyleyebilirim.

Ancak birçok hizmet için tek bir *toplam* başarısızlık noktası değildir ve olmamalıdır.

Örneğin, banka şifrem çalınırsa ve birisi banka hesabıma giriş yapmak isterse, bankam onun dünyanın diğer ucundan giriş yaptığını görür ve “Vay canına! Bir saniye bekle! Bu garip görünüyor.

Ve bana bir güvenlik sorusu soracaklar veya 2FA'ya ayarlı olmasam bile girmem gereken ikincil bir kodu bana e-postayla gönderecekler.

Önemli hesaplarımın çoğu… Bu kimlik bilgileri hakkında çok fazla endişelenmiyorum çünkü otomatik olarak atlamam gereken ikinci bir faktör olacaktır çünkü oturum açma şüpheli görünecektir.

Ve umarım teknolojinin uygulanması o kadar kolaylaşır ki, herhangi bir türde veri tutan herhangi bir site şu yerleşik şeye sahip olur: "Bu kişi neden normalde Boston'dayken gecenin bir yarısı Romanya'dan giriş yapıyor?"

Bu güvenlik önlemlerinin çoğu, çevrimiçi tutabileceğiniz büyük önemli şeyler için yerinde, bu yüzden bunun bu anlamda tek bir başarısızlık noktası olmamasını umuyorum.

ÖRDEK. Bu harika bir nokta Doug ve bence bu sorunun arkasında can alıcı bir soru olduğunu gösteriyor: "Neden en başta bu kadar çok parolaya ihtiyacımız var?"

Ve belki de parolasız bir geleceğe doğru yol almanın bir yolu, insanların en başta bir hesap oluşturma gereksiniminin (havadan alıntılar) "dev rahatlığına" sahip olmak için *değişmez* seçebilecekleri web sitelerini kullanmalarına izin vermektir.

DOUG. [GÜLÜM GÜLÜYOR] Konuştuğumuz gibi, LastPass ihlalinden etkilendim ve devasa parola listeme baktım ve "Aman Tanrım, gidip tüm bu parolaları değiştirmeliyim!" dedim.

Görünüşe göre, bu şifrelerin yarısını *değiştirmek* zorunda kaldım ve daha da kötüsü, bu hesapların diğer yarısını *iptal etmek* zorunda kaldım çünkü orada çok fazla hesabım vardı...

…sadece söyledikleriniz için; "Sırf bu sitedeki bir şeye erişmek için bir hesap oluşturmam gerekiyor."

Ve hepsi sadece tıkla ve iptal et değil.

Bazıları, aramak zorundasın.

Bazıları, canlı sohbet üzerinden biriyle konuşmalısın.

Bir sürü şifreyi değiştirmekten çok daha zordu.

Ancak, bir şifre yöneticisi kullanıyor olsanız da olmasanız da, insanlara sahip olduğunuz hesap sayısına bir göz atmalarını ve artık kullanmadıklarınızı silmelerini tavsiye ediyorum!

ÖRDEK. Evet.

Üç kelimeyle, "Az çoktur."

DOUG. Kesinlikle!

Pekala, bunu gönderdiğin için çok teşekkür ederim Richard.

İletmek istediğiniz ilginç bir hikayeniz, yorumunuz veya sorunuz varsa, podcast'te okumayı çok isteriz.

Tips@sophos.com adresine e-posta gönderebilir, makalelerimizden herhangi biri hakkında yorum yapabilir veya sosyal medyadan bize ulaşabilirsiniz: @NakedSecurity.

Bugünkü programımız bu; dinlediğiniz için çok teşekkürler.

Paul Ducklin için, ben Doug Aamoth, bir dahaki sefere kadar size hatırlatıyorum…

HER İKİSİ DE. Güvende kalın!

[MÜZİKAL MODEM]

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- Plato blok zinciri. Web3 Metaverse Zekası. Bilgi Güçlendirildi. Buradan Erişin.

- Kaynak: https://nakedsecurity.sophos.com/2023/02/09/s3-ep121-can-you-get-hacked-and-then-prosecuted-for-it-audio-text/

- 000

- 2014

- 2021

- 2023

- 2FA

- a

- Yapabilmek

- Hakkımızda

- Kripto Hakkında

- hakkında

- kesinlikle

- taciz

- Kabul et

- erişim

- Hesap

- Hesaplar

- karşısında

- aslında

- tavsiye

- etkiler

- Sonra

- karşı

- Türkiye

- İddialar

- veriyor

- zaten

- tamam

- şaşırtıcı

- ve

- Başka

- kimse

- hiçbir yerde

- Daire

- uygulamayı yükleyeceğiz

- Apple

- tartışma

- tutuklamak

- tutuklandı

- göre

- mal

- saldırı

- ses

- yazar

- Yetkililer

- Otomatik

- Otomasyon

- Bebek

- Arka

- arka kapılar

- yedek

- Kötü

- Banka

- banka hesabı

- Çünkü

- olma

- önce

- olmak

- Inanmak

- altında

- Daha iyi

- Büyük

- Bit

- Engellemek

- Mavi

- kitap

- boston

- kutular

- marka

- Yepyeni

- ihlal

- ihlalleri

- mola

- Kırma

- Brian

- tampon

- arabellek taşması

- Böcek

- böcek

- inşa etmek

- yapılı

- bülten

- Demet

- büst

- düğmesine tıklayın

- çağrı

- denilen

- yapamam

- araba

- kariyer

- dava

- felaket

- ceo

- belli

- kesinlikle

- Sandalye

- şans

- değişiklik

- değiştirme

- yükler

- Kontrol

- denetleme

- çocuk

- Çocuk

- Klinik

- müşteri

- bulut

- bulut sunucusu

- kod

- kodlama

- toplamak

- COM

- nasıl

- gelecek

- yorum Yap

- şirket

- karşılaştırarak

- tamamen

- karmaşık

- bilgisayar

- yapılandırma

- sürekli

- olabilir

- ülke

- kurs

- Mahkeme

- çatlak

- çatlak

- yaratmak

- oluşturur

- Tanıtım

- Suç

- Suçlular

- Crooks

- kripto

- cryptocurrency

- kriptografik

- Kripto Madenciliği

- özgeçmiş

- Siber suç

- karanlık

- koyu Web

- veri

- Veri ihlalleri

- veri güvenliği

- veritabanı

- Tarih

- gün

- anlaşma

- tartışma

- yıl

- karar

- derin

- Varsayılan

- tanımlarken

- kesinlikle

- memnun olmak

- talepleri

- bağlı

- dağıtmak

- Dizayn

- tasarlanmış

- DID

- farklı

- ifşa

- tartışılan

- Değil

- yapıyor

- Dont

- çift ücretsiz

- Damla

- her

- toprak

- etkili bir şekilde

- başkasının

- E-posta

- acil durum

- şifreli

- şifreleme

- uygulama

- İngilizce

- eşittir

- Eşdeğer

- esasen

- arazi

- vb

- Hatta

- hİÇ

- Her

- her şey

- kesinlikle

- örnek

- deneyimli

- Açıklamak

- sömürmek

- gasp

- ekstra

- iade

- karşı

- Başarısızlık

- aile

- büyüleyici

- Özellikler(Hazırlık aşamasında)

- Şubat

- Figürlü

- fileto

- dosyalar

- Dosyalama

- bulmak

- ince

- bitiş

- Finlandiya

- Ad

- sabit

- Airdrop Formu

- Eski

- eski CEO

- bulundu

- Fransa

- Fransızca

- Cuma

- arkadaşlar

- itibaren

- tam

- tamamen

- eğlence

- gelecek

- genellikle

- oluşturulan

- almak

- alma

- dev

- GitHub

- Vermek

- verilmiş

- Küresel

- Go

- Tanrı

- Goes

- gidiş

- Tercih Etmenizin

- harika

- Adam

- üreticilerinin

- Hacker

- Yarım

- kullanma

- olmak

- zararlı

- baş

- duydum

- Heartbleed

- yardım

- yardımcı olur

- okuyun

- gizlemek

- Yüksek

- tarih

- vurmak

- isabet

- Delikler

- umut

- umut

- SICAK

- SAAT

- Ne kadar

- HTTPS

- Kocaman

- Ben

- Fikir

- görüntü

- son derece

- uygulamak

- önemli

- in

- dahil

- dahil

- içerir

- Dahil olmak üzere

- bilgi

- anlayışlar

- örnek

- yerine

- bütünleşme

- ilginç

- Uluslararası

- soruşturma

- konu

- IT

- kendisi

- Jackpot

- jargon

- İş

- gazeteci

- atlama

- tutmak

- koruma

- Nezaket.

- Bilmek

- bilinen

- Soyad

- Geçen yıl

- LastPass

- Geç

- gülmek

- Kanun

- Kolluk

- öncülük etmek

- önemli

- Yasal Şartlar

- daha az

- Şimşek

- linux

- Liste

- Dinleme

- küçük

- yaşamak

- yük

- Bakın

- baktı

- bakıyor

- GÖRÜNÜYOR

- Lords

- Çok

- Aşk

- makine

- yapmak

- Yapımı

- kötü amaçlı yazılım

- yönetim

- müdür

- el ile

- çok

- usta

- Mesele

- Önemlidir

- anlamına geliyor

- mekanizma

- tıbbi

- Bellek

- mesaj

- Orta

- olabilir

- küçük

- hata

- para

- Daha

- hareket

- Music

- müzikal

- Çıplak Güvenlik

- Çıplak Güvenlik Podcast'ı

- Tabiat

- zorunlu olarak

- gerekli

- gerek

- gerek

- ağ

- yeni

- haber

- sonraki

- gece

- normalde

- notlar

- Kavramsal

- numara

- sayılar

- resmi

- Eski

- ONE

- Online

- açık

- açık kaynak

- açık kaynak projeleri

- openssl

- Görüş

- Diğer

- borçlu

- kendi

- Paralel

- Park

- Bölüm

- belirli

- özellikle

- Şifre

- parola yöneticisi

- şifreleri

- Patch

- Yamalar

- hastalar

- Paul

- İnsanlar

- insanların

- belki

- kişi

- ping

- yer

- Sade

- plaintext

- plan

- Platon

- Plato Veri Zekası

- PlatoVeri

- Bol bol

- podcast

- Podcast

- Nokta

- mümkün

- Mesajlar

- potansiyel

- tercih

- varlık

- hapis

- gizlilik

- muhtemelen

- Sorun

- sorunlar

- PLATFORM

- Ürünler

- Programı

- Programcılar

- Projeler

- korumak

- korumalı

- kanıtladı

- sağlamak

- sağlar

- psikoterapi

- amaç

- koymak

- koymak

- soru

- Hızlı

- hızla

- Yarış

- fidye

- Okumak

- Okuyucu

- Okuma

- nedenleri

- Alınan

- son

- tavsiye etmek

- Ne olursa olsun

- Denetleyiciler

- serbest

- hatırlamak

- rapor

- Bildirilen

- Raporlar

- yanıt

- sonuç

- Richard

- Risk

- riskler

- Romanya

- kök

- kök erişim

- yuvarlak

- rss

- koşmak

- koşu

- Adı geçen

- aynı

- İndirim

- Ekran

- Ara

- İkinci

- ikincil

- güvenlik

- arayan

- görünüyor

- bölüm

- gönderme

- duyu

- cümle

- Hizmetler

- oturumları

- set

- meli

- şov

- Gösteriler

- Basit

- sadece

- tek

- yer

- Yer

- Oturan

- küçük

- So

- Sosyal Medya

- biraz

- Birisi

- bir şey

- bir yerde

- Yakında

- Kaynak

- Spam

- Spotify

- bağımsız

- standart

- başlama

- XNUMX dakika içinde!

- kalmak

- Yine

- çalıntı

- Storm

- Öykü

- basit

- kuvvet

- güçlü

- şiddetle

- sunmak

- elbette

- sürpriz

- asma

- şüpheli

- sistem

- Bizi daha iyi tanımak için

- Konuşmak

- konuşma

- Hedef

- takım

- takım

- teknoloji

- Teknik

- Teknoloji

- The

- Dünya

- ve bazı Asya

- kendilerini

- tedavi

- şey

- işler

- iyice

- düşünce

- üç

- İçinden

- zaman

- için

- bugün

- çok

- araç

- Tor

- karşı

- geleneksel

- Transkript

- tetikleyebilir

- sorun

- DÖNÜŞ

- Dönük

- türleri

- altında yatan

- anlamak

- anlayış

- Güncelleme

- güncellenmiş

- URL

- us

- kullanım

- use-after-özgür

- kullanıcı

- versiyon

- Kurban

- Sanal

- Sanal makine

- vmware

- ses

- güvenlik açıkları

- güvenlik açığı

- Savunmasız

- beklemek

- aranan

- Varant

- yolları

- ağ

- web siteleri

- hafta

- tanınmış

- Ne

- olup olmadığını

- hangi

- DSÖ

- irade

- olmadan

- sözler

- İş

- egzersiz yapmak

- çalışır

- Dünya

- endişeli

- değer

- olur

- yazmak

- kod yaz

- yıl

- yıl

- kendiniz

- zefirnet

- yakınlaştırma

![S3 Ep115: Gerçek suç hikayeleri – Bir siber suç savaşçısının hayatından bir gün [Ses + Metin]](https://platoaistream.com/wp-content/uploads/2022/12/s3-ep115-true-crime-stories-a-day-in-the-life-of-a-cybercrime-fighter-audio-text-360x188.png)