GoTo, telekonferans ve web seminerleri, uzaktan erişim ve şifre yönetimi teknolojileri dahil olmak üzere bir dizi ürüne sahip olan tanınmış bir markadır.

Daha önce GoTo Web Semineri (çevrimiçi toplantılar ve seminerler), GoToMyPC (yönetim ve destek için başka birinin bilgisayarına bağlanın ve kontrol edin) veya LastPass (bir parola yönetimi hizmeti) kullandıysanız, GoTo kararlılığından bir ürün kullandınız.

2022 Noel tatili sezonundaki büyük siber güvenlik hikayesini muhtemelen unutmadınız. LastPass kabul edildi ilk düşündüğünden çok daha ciddi bir ihlale maruz kaldığını.

şirket ilk rapor, Ağustos 2022'de, dolandırıcıların LastPass geliştirme ağına bir izinsiz girişin ardından özel kaynak kodunu çalmış, ancak müşteri verilerini çalmamıştı.

Ancak o kaynak kodu soygununda ele geçirilen verilerin, saldırganların takip LastPass bulut depolama hizmetinde, ironik bir şekilde şifreli parola kasaları da dahil olmak üzere müşteri verilerinin gerçekten çalındığı bir zorla girme ile.

Şimdi, ne yazık ki, sıra ana şirket GoTo'da. ihlali kabul etmek kendi başına - ve bu aynı zamanda bir geliştirme ağına izinsiz girmeyi de içeriyor.

Güvenlik olayı

2022-11-30 tarihinde, GoTo bilinçli müşteriler acı çektiğini “Güvenlik olayı”, durumu şöyle özetliyor:

Bugüne kadar yaptığımız araştırmaya dayanarak, geliştirme ortamımızda ve üçüncü taraf bulut depolama hizmetimizde olağandışı etkinlik tespit ettik. Üçüncü taraf bulut depolama hizmeti şu anda hem GoTo hem de bağlı kuruluşu LastPass tarafından paylaşılıyor.

O zamanlar çok kısaca anlatılan bu hikaye, kulağa garip bir şekilde Ağustos 2022'den Aralık 2022'ye kadar LastPass'ta yaşanan hikayeye benziyor: geliştirme ağı ihlal edildi; müşteri depolama alanı ihlal edildi; soruşturma devam ediyor.

Bununla birlikte, açıklamada bulut hizmetinin LastPass ve GoTo arasında paylaşıldığını açıkça belirttiği ve burada bahsedilen geliştirme ağının paylaşılmadığını ima ettiği göz önüne alındığında, bu ihlalin LastPass'ın geliştirme sisteminde aylar önce başlamadığını varsaymalıyız.

Öneri, GoTo ihlalinde, geliştirme ağı ve bulut hizmeti izinsiz girişlerinin, bulut ihlalinin gerçekleştiği LastPass senaryosunun aksine, sanki bu, hemen iki hedef sağlayan tek bir izinsiz girişmiş gibi aynı anda gerçekleştiği şeklinde görünüyor. ilkinin sonraki bir sonucuydu.

Olay güncellemesi

İki ay sonra, GoTo geri gelmek bir güncelleme ile ve haberler harika değil:

[A] tehdit aktörü, şu ürünlerle ilgili bir üçüncü taraf bulut depolama hizmetinden şifrelenmiş yedekleri sızdırdı: Central, Pro, join.me, Hamachi ve RemotelyAnywhere. Ayrıca, bir tehdit aktörünün şifrelenmiş yedeklerin bir kısmı için bir şifreleme anahtarını sızdırdığına dair kanıtımız var. Ürüne göre değişiklik gösteren etkilenen bilgiler arasında hesap kullanıcı adları, salt ve karma parolalar, Multi-Factor Authentication (MFA) ayarlarının bir kısmı ve ayrıca bazı ürün ayarları ve lisanslama bilgileri yer alabilir.

Şirket ayrıca, bazı Rescue ve GoToMyPC müşterilerinin MFA ayarlarının çalınmasına rağmen şifreli veritabanlarının çalınmadığını da belirtti.

Burada iki şey kafa karıştırıcı bir şekilde net değil: Birincisi, MFA ayarları neden bir grup müşteri için şifrelenmiş halde saklanırken diğerleri için saklanmıyordu; ve ikinci olarak, "MFA ayarları" kelimeleri zaten neyi kapsıyor?

Aşağıdakilerden biri veya daha fazlası dahil olmak üzere birkaç olası önemli "MFA ayarı" akla gelir:

- Telefon numaraları 2FA kodlarını göndermek için kullanılır.

- başlangıç tohumları uygulama tabanlı 2FA kod dizileri için.

- Kayıtlı kurtarma kodları Acil durumlarda kullanmak için.

SIM takasları ve başlangıç tohumları

Açıkçası, 2FA süreciyle doğrudan bağlantılı sızan telefon numaraları, kullanıcı adınızı ve parolanızı zaten bilen ancak 2FA korumanızı aşamayan dolandırıcılar için kullanışlı hedeflerdir.

Dolandırıcılar, 2FA kodlarınızın gönderildiği numaradan eminse, bir SIM değişimi, bir cep telefonu şirketi çalışanını kendilerine numaranızın atanmış olduğu "yedek" bir SIM kart vermesi için kandırdıkları, kandırdıkları veya rüşvet verdikleri yerler.

Böyle bir durumda, yalnızca hesabınız için bir sonraki 2FA kodunu telefonlarına almakla kalmazlar, aynı zamanda telefonunuz kapanır (çünkü aynı anda yalnızca bir SIM'e bir numara atanabilir), bu nedenle herhangi birini kaçırmanız muhtemeldir. aksi takdirde sizi saldırıya dair ipucu verebilecek uyarılar veya ihbarlar.

Uygulama tabanlı 2FA kod üreteçleri için başlangıç tohumları, saldırganlar için daha da kullanışlıdır çünkü telefonunuzda görünen sayı dizisini yalnızca tohum belirler.

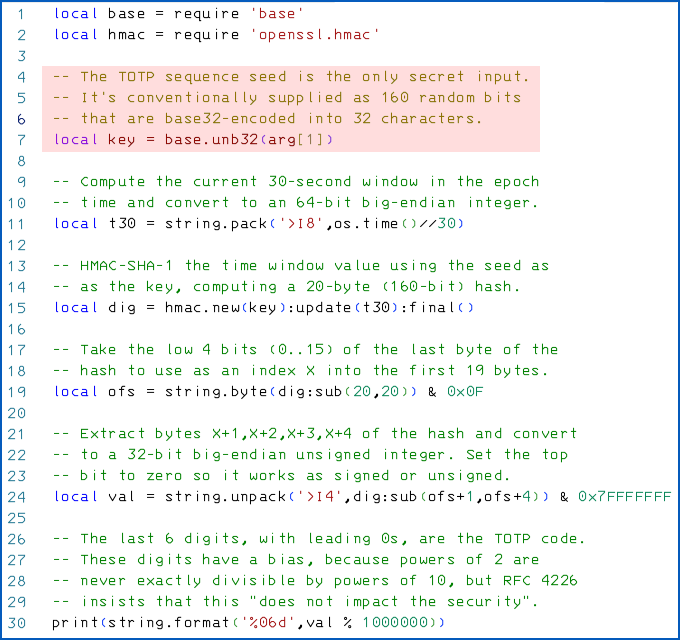

Bu sihirli altı basamaklı sayılar (daha uzun olabilirler, ancak altı normaldir), tipik olarak rasgele bir çekirdek değeri kullanılarak en son 30 saniyelik pencerenin başlangıcına yuvarlanan mevcut Unix dönemi zamanının hashlenmesiyle hesaplanır. -şifreleme anahtarı olarak 160 bitlik (20 bayt) bir sayı seçti.

Cep telefonu veya GPS alıcısı olan herkes, en yakın 30 saniyeyi bir yana bırakın, geçerli zamanı birkaç milisaniye içinde güvenilir bir şekilde belirleyebilir, bu nedenle başlangıç tohumu, bir dolandırıcı ile kendi kişisel kod akışınız arasında duran tek şeydir.

Benzer şekilde, saklanan kurtarma kodları (çoğu hizmet, bir seferde yalnızca birkaç geçerli kodu tutmanıza izin verir, genellikle beş veya on, ancak bir tanesi de yeterli olabilir), ayrıca neredeyse kesinlikle bir saldırganın 2FA savunmanızı geçmesini sağlayacaktır.

Elbette, bu verilerin herhangi birinin dolandırıcıların çaldığı eksik "MFA ayarlarına" dahil edildiğinden emin olamayız, ancak GoTo'nun ihlalin bu kısmında neyin yer aldığı konusunda daha açık sözlü olmasını diliyoruz.

Ne kadar tuzlama ve germe?

Bu tür bir veri ihlaline yakalanırsanız eklemenizi önerdiğimiz bir diğer ayrıntı da, tuzlanmış ve hashlenmiş parolaların tam olarak nasıl oluşturulduğudur.

Bu, müşterilerinizin yapmaları gereken artık kaçınılmaz olan tüm parola değişikliklerini ne kadar çabuk yapmaları gerektiğine karar vermelerine yardımcı olacaktır, çünkü karma ve tuzlama sürecinin gücü (daha doğrusu, umarız, tuz karma ve streç işlemi), saldırganların çalınan verilerden parolalarınızı ne kadar hızlı çözebileceğini belirler.

Teknik olarak, hashlenmiş parolalar genellikle hash'i "tersine çeviren" herhangi bir kriptografik hile ile kırılmaz. Düzgün seçilmiş bir karma algoritma, girdisi hakkında herhangi bir şey ortaya çıkarmak için geriye doğru çalıştırılamaz. Uygulamada, saldırganlar çok uzun bir olası parolalar listesi denerler ve olası parolaları önceden denemeyi amaçlarlar (örn. pa55word), daha sonra orta derecede olası olanları seçmek için (örn. strAT0spher1C) ve en az olası olanı mümkün olduğu kadar uzun süre bırakmak (örn. 44y3VL7C5%TJCF-KGJP3qLL5). Bir parola karma sistemi seçerken, kendinizinkini icat etmeyin. PBKDF2, bcrypt, scrypt ve Argon2 gibi iyi bilinen algoritmalara bakın. Parola listesi saldırılarına karşı iyi dayanıklılık sağlayan parametreleri tuzlama ve genişletme için algoritmanın kendi yönergelerini izleyin. danışın Ciddi Güvenlik uzman tavsiyesi için yukarıdaki makale.

Ne yapalım?

GoTo, yaklaşık iki ay önce, en azından Kasım 2022'nin sonundan bu yana dolandırıcıların en azından bazı kullanıcıların hesap adlarına, parola karmalarına ve bilinmeyen bir "MFA ayarlarına" sahip olduğunu kabul etti.

Bunun tamamen yeni bir ihlal olduğu yönündeki yukarıdaki varsayımımıza rağmen, bu saldırının, Ağustos 2022'deki orijinal LastPass izinsiz girişine kadar uzanan ortak bir geçmişe sahip olma olasılığı da vardır, böylece saldırganlar ağa girmiş olabilir. bu son ihlal bildiriminin yayınlanmasından iki aydan daha uzun bir süre önce.

Bu nedenle şunları öneriyoruz:

- Şirketinizdeki yukarıda listelenen hizmetlerle ilgili tüm parolaları değiştirin. Daha önce kısa ve tahmin edilebilir kelimeler seçmek veya hesaplar arasında şifre paylaşmak gibi şifre riskleri alıyorsanız, bunu yapmayı bırakın.

- Hesaplarınızda kullandığınız tüm uygulama tabanlı 2FA kod dizilerini sıfırlayın. Bunu yapmak, 2FA tohumlarınızdan herhangi birinin çalınması durumunda dolandırıcılar için işe yaramaz hale geleceği anlamına gelir.

- Yeni yedek kodları yeniden oluştur, Eğer sende var ise. Daha önce verilen kodlar aynı anda otomatik olarak geçersiz kılınmalıdır.

- Mümkünse uygulama tabanlı 2FA kodlarına geçmeyi düşünün, şu anda kısa mesaj (SMS) kimlik doğrulaması kullandığınızı varsayarsak. Gerekirse, kod tabanlı bir 2FA dizisini yeniden tohumlamak, yeni bir telefon numarası almaktan daha kolaydır.

- SEO Destekli İçerik ve Halkla İlişkiler Dağıtımı. Bugün Gücünüzü Artırın.

- Plato blok zinciri. Web3 Metaverse Zekası. Bilgi Güçlendirildi. Buradan Erişin.

- Kaynak: https://nakedsecurity.sophos.com/2023/01/25/goto-admits-customer-cloud-backups-stolen-together-with-decryption-key/

- 1

- 2022

- 2FA

- a

- Yapabilmek

- Hakkımızda

- yukarıdaki

- kesin

- erişim

- Hesap

- Hesaplar

- etkinlik

- aslında

- kabul edilmiş

- tavsiye

- bağlı şirket

- karşı

- hedefleyen

- algoritma

- algoritmalar

- Türkiye

- tek başına

- zaten

- Rağmen

- ve

- göre

- atanmış

- varsayımı

- saldırı

- saldırılar

- Ağustos

- Doğrulama

- yazar

- Oto

- otomatik olarak

- Arka

- background-image

- yedek

- yedekleme

- merkezli

- Çünkü

- müşterimiz

- önce

- olmak

- arasında

- Büyük

- sınır

- Alt

- marka

- ihlal

- kısaca

- kart

- yakalandı

- Merkez

- merkezi

- belli

- kesinlikle

- değişiklikler

- seçme

- Noel

- Kapanış

- bulut

- bulut depolama

- kod

- renk

- nasıl

- ortak

- şirket

- bilgisayar

- Sosyal medya

- kontrol

- kurs

- kapak

- çatlak

- çevrimiçi kurslar düzenliyorlar.

- Crooks

- kriptografik

- akım

- Şu anda

- müşteri

- müşteri bilgisi

- Müşteriler

- Siber güvenlik

- veri

- veri ihlali

- veritabanları

- Tarih

- ölü

- Aralık

- Rağmen

- ayrıntı

- algılandı

- Belirlemek

- belirleyen

- gelişme

- direkt olarak

- ekran

- yapıyor

- Dont

- aşağı

- Daha erken

- kolay

- başkasının

- şifreli

- şifreleme

- yeterli

- Baştan sona

- çevre

- Hatta

- hİÇ

- kanıt

- kesinlikle

- uzman

- az

- Ad

- takip et

- takip etme

- şu

- unutulmuş

- önümüzdeki

- itibaren

- ön

- genellikle

- oluşturulan

- jeneratörler

- almak

- verilmiş

- Go

- gidiş

- Tercih Etmenizin

- GoTo

- gps

- harika

- kuralları yenileyerek

- kullanışlı

- olmuş

- olur

- esrar

- karma

- karma

- yükseklik

- yardım et

- okuyun

- Tatil

- umut

- duraksamak

- Ne kadar

- HTTPS

- büyük ölçüde

- önemli

- in

- Eğik

- dahil

- dahil

- Dahil olmak üzere

- bilgi

- giriş

- soruşturma

- ilgili

- İronik

- veren

- IT

- kaydol

- yargıç

- tutmak

- anahtar

- Bilmek

- LastPass

- Ayrılmak

- ruhsat verme

- Muhtemelen

- bağlantılı

- Liste

- Listelenmiş

- Uzun

- uzun

- Bakın

- sihirli

- yapmak

- yönetim

- Kenar

- maksimum genişlik

- anlamına geliyor

- toplantılar

- adı geçen

- mesaj

- MFA

- olabilir

- akla

- eksik

- Telefon

- cep telefonu kullanıyor.

- ay

- Daha

- çoğu

- çok faktörlü kimlik doğrulama

- isimleri

- gerek

- gerekli

- ağ

- yeni

- haber

- sonraki

- normal

- ünlü

- notlar

- tebliğ

- Kasım

- numara

- sayılar

- ONE

- devam

- Online

- çevrimiçi toplantılar

- orijinal

- Diğer

- aksi takdirde

- kendi

- sahibi

- parametreler

- ana şirket

- Bölüm

- Şifre

- Şifre yönetimi

- şifreleri

- geçmiş

- Paul

- PBKDF2

- kişisel

- telefon

- seçmek

- Platon

- Plato Veri Zekası

- PlatoVeri

- pozisyon

- olasılık

- mümkün

- Mesajlar

- uygulama

- tam

- başına

- muhtemelen

- süreç

- PLATFORM

- Ürünler

- özel

- koruma

- sağlamak

- yayınlanan

- hızla

- menzil

- teslim almak

- son

- tavsiye etmek

- kurtarma

- ilgili

- uzak

- uzaktan erişim

- temsil etmek

- kurtarmak

- esneklik

- açığa vurmak

- riskler

- koşmak

- aynı

- scrypt

- sezon

- saniye

- güvenlik

- tohum

- tohumları

- görünüyor

- gönderme

- Dizi

- ciddi

- hizmet

- Hizmetler

- set

- ayarlar

- Paylaşılan

- paylaşımı

- kısa

- meli

- SIM

- SIM Kart

- benzer

- sadece

- beri

- tek

- durum

- ALTINCI

- SMS

- So

- katı

- biraz

- Birisi

- Kaynak

- kaynak kodu

- kararlı

- başlama

- XNUMX dakika içinde!

- Açıklama

- çaldı

- çalıntı

- dur

- hafızası

- saklı

- Öykü

- dere

- kuvvet

- böyle

- destek

- SVG

- Swap

- sistem

- alma

- hedefler

- Teknolojileri

- on

- The

- ve bazı Asya

- şey

- işler

- üçüncü şahıslara ait

- düşünce

- tehdit

- İçinden

- zaman

- için

- birlikte

- üst

- TOTP

- geçiş

- şeffaf

- DÖNÜŞ

- Dönük

- tipik

- olağandışı

- Güncelleme

- URL

- kullanım

- değer

- tonozları

- Webinar

- Web Seminerleri

- tanınmış

- Ne

- hangi

- süre

- DSÖ

- irade

- içinde

- sözler

- İş

- egzersiz yapmak

- zefirnet

![S3 Ep125: Güvenlik donanımında güvenlik açıkları olduğunda [Ses + Metin]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)

![S3 Ep 126: Hızlı modanın bedeli (ve sürünme özelliği) [Ses + Metin]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)