VERİ İHLALLERİ – KUYRUKTAKİ KIRMIZI

Herhangi bir noktaya atlamak için aşağıdaki ses dalgalarına tıklayın ve sürükleyin. Ayrıca doğrudan dinle Soundcloud'da.

Doug Aamoth ve Paul Ducklin ile. Giriş ve çıkış müziği Edith Çamur.

adresinden bizi dinleyebilirsiniz. Soundcloud, Apple Podcast'leri, Google Podcast'ler, Spotify, dikiş ve iyi podcast'lerin bulunduğu her yerde. Ya da sadece bırak RSS beslememizin URL'si en sevdiğiniz podcatcher'a girin.

TRANSKRİPTİ OKUYUN

DOUG. SIM değiştirme, sıfır gün, [dramatik ses] ÖLÜM Pingi ve LastPass… yine.

Hepsi ve daha fazlası Naked Security podcast'inde.

[MÜZİKAL MODEM]

Herkes podcast'e hoş geldiniz.

Ben Doug Aamoth'um.

Her zamanki gibi yanımda Paul Ducklin var.

Paul, nasılsın?

ÖRDEK. Çok iyi, Doug.

Bu girişe yüksek dramatik bir ses kattın, görmekten memnun oldum!

DOUG. Peki, [doom metal homurtusu] "Ping of DEATH" demeden "Ping of Death" nasıl söylenir?

[Nazik ses] “Ölüm Pingi” diyemezsin.

Biraz yumruk atmalısın…

ÖRDEK. Bende öyle tahmin ediyorum.

Yazmak farklıdır - elinizde ne var?

Kalın ve italik.

Sadece normal metinle gittim, ancak yardımcı olan büyük harfler kullandım.

DOUG. Evet, sanırım "ölüm" kelimesini kalın ve italik yapardım, yani [yine doom metal] "ÖLÜM Pingi".

ÖRDEK. Ve birden fazla renk kullanın!

Bunu bir dahaki sefere yapacağım, Doug.

DOUG. Eskiyi kır etiketi, biraz yanıp sönmesini sağlasın mı? [GÜLER]

ÖRDEK. Doug, bir an için [GÜLÜYOR] kelimesini kullanacağından endişelendim. .

DOUG. [GÜLER] Burada eski şeyleri seviyoruz!

Ve bu bizimkiyle güzel bir şekilde örtüşüyor Teknoloji Tarihinde Bu Hafta segmenti - Bunun için heyecanlıyım çünkü duymamıştım ama rastladım.

Bu hafta, 04 Aralık 2001'de, Goner solucanı interneti Love Bug virüsününkinden sadece saniye sonra yağmaladı.

Goner, Microsoft Outlook aracılığıyla yayıldı ve masum kurbanlara idam edildiğinde eğlenceli bir ekran koruyucu sözü verdi.

ÖRDEK. Gitmek…

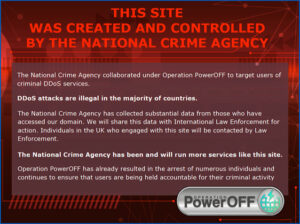

Sanırım sonunda bir açılır pencere olduğu için bu adı aldı, değil mi, Pentagon'dan bahsediyordu?

Ama kelime oyunu olması gerekiyordu - "Penta / Gone" idi.

İnsanlara aslında Windows ekran koruyucuların yalnızca çalıştırılabilir programlar olduğunu hatırlatan solucan kesinlikle buydu.

Yani, özel olarak bakıyor olsaydınız .EXE dosyalar, peki, sarılmış olabilirler .SCR (ekran koruyucu) dosyaları da vardır.

Yalnızca dosya adlarına güveniyor olsaydınız, kolayca kandırılabilirdiniz.

Ve ne yazık ki birçok insan öyleydi.

DOUG. Pekala, eski okuldan yeni okula gideceğiz.

LastPass'tan bahsediyoruz: bir ihlal vardı; ihlalin kendisi korkunç değildi; ancak bu ihlal şimdi başka bir ihlale yol açtı.

Ya da belki bu sadece orijinal ihlalin bir devamıdır?

LastPass, önceki ihlalden kaynaklanan müşteri verileri ihlalini kabul etti

ÖRDEK. Evet, LastPass bunu esasen Ağustos 2022 olduğunu düşündüğüm önceki ihlalin devamı olarak yazdı, değil mi?

Ve o zamanlar da söylediğimiz gibi, LastPass için çok utanç verici bir görünümdü.

Ancak ihlaller devam ettikçe, PR, pazarlama ve (sanırım) fikri mülkiyet departmanları için muhtemelen daha kötüydü, çünkü görünüşe göre dolandırıcıların ele geçirdiği ana şey, geliştirme sistemlerinden gelen kaynak koduydu.

Ve LastPass insanlara güven vermekte hızlıydı...

İlk olarak, araştırmaları, dolandırıcıların oradayken daha sonra gerçek koda sızabilecek herhangi bir yetkisiz değişiklik yapamadıklarını gösterdi.

İkinci olarak, geliştirme sistemine erişim size gerçek kodun oluşturulduğu üretim sistemine erişim sağlamaz.

Ve üçüncü olarak, hiçbir şifreli şifre kasasının çalınmadığını, dolayısıyla şifrelenmiş şifrelerinizin bulut depolama alanına erişilmediğini söyleyebildiler.

Ve erişilmiş olsa bile, o zaman şifreyi yalnızca siz bilebilirsiniz, çünkü şifre çözme (podcast'te bundan bahsettiğimizde "ağır kaldırma" olarak adlandırdığınız şey) aslında cihazlarınızdaki bellekte yapılır - LastPass asla şifrenizi görmez şifre.

Ve sonra, dördüncü olarak, söyleyebileceğimiz kadarıyla, bu ihlalin bir sonucu olarak, geliştirme ortamındaki bazı şeylerin şimdi ya aynısını ya da muhtemelen tamamen farklı bir dolandırıcı yükü verdiğini söylediler. önceki lottan çalınan veriler, kim bilir?

Bu, görünüşe göre henüz bilinmeyen bazı müşteri verilerinin çalındığı bir bulut hizmetine girmelerine izin verdi.

Henüz tam olarak bildiklerini sanmıyorum, çünkü bir ihlal gerçekleştikten sonra gerçekte neyin erişildiğini anlamak biraz zaman alabilir.

Bu yüzden, bunun orijinal ihlalin bir nevi B tarafı olduğunu söylemenin adil olacağını düşünüyorum.

DOUG. Pekala, bir LastPass müşterisiyseniz, şirketin güvenlik olay raporuna göz kulak olmanızı öneririz.

Hâlâ gelişmekte olan bu hikayeye göz kulak olacağız.

Paul ve benim gibi siber suçlarla savaşıyorsanız, Uber ihlalinden çıkarılacak bazı mükemmel dersler var.

Paul'ün LastPass makalesinin altına yerleştirdiği, Chester Wisniewski'nin yer aldığı bir podcast bölümü - bir "mini bölüm":

Bu cephede öğrenecek çok şey var!

ÖRDEK. Dediğiniz gibi, bu harika bir dinleme, çünkü Amerika'da "uygulanabilir tavsiye" veya "kullanabileceğiniz haberler" olarak bilinen şeyin bu olduğuna inanıyorum.

DOUG. [GÜLER] Harika.

Gerçekten kullanamayacağınız haberlerden bahsetmişken, Apple genellikle güvenlik güncellemeleri konusunda ağzı sıkıdır… ve bir güvenlik güncellemesi vardı:

Apple, her zamankinden daha sıkı olan iOS güvenlik güncellemesini yayınladı

ÖRDEK. Oh, Doug, bu senin en iyilerinden biri... Bu bölüm hoşuma gitti.

DOUG. [GÜLER] Teşekkürler; çok teşekkürler.

ÖRDEK. Evet, bu beni şaşırttı.

"Kulağa ciddi geldiği için güncellemeyi alacağım" diye düşündüm.

Ben de kendime "Bunu Naked Security okuyucuları için yapayım" sebebini verdim.

Çünkü yaparsam ve hiçbir yan etkisi olmazsa, o zaman en azından diğer insanlara, “Bak, körü körüne yaptım ve bana hiçbir zararı dokunmadı. Yani belki sen de yapabilirsin.”

Apple'dan herhangi bir güvenlik tavsiyesi e-postası almamış olmama rağmen, aniden bir iOS 16.1.2 güncellemesi olduğunu fark ettim.

Email yok?!

Bu garip.. ben de gittim HT201222 Apple'ın güvenlik bültenleri için sahip olduğu portal sayfası ve işte karşınızda: iOS 16.1.2.

Ve ne diyor, Doug, "Ayrıntılar yakında gelecek"?

DOUG. Ve yakında takip ettiler mi?

ÖRDEK. Bu bir haftadan fazla zaman önceydi ve henüz orada değiller.

Saatler, günler, haftalar veya aylar anlamına gelen "yakında" mı konuşuyoruz?

Şu anda haftalar gibi görünüyor.

Ve Apple'da her zaman olduğu gibi, başka herhangi bir işletim sistemiyle ilgisi olduğuna dair bir belirti yok.

Unutuldular mı?

Güncellemeye ihtiyaçları yok mu?

Güncellemeye de ihtiyaçları var mıydı, ancak henüz hazır değil mi?

Destekten mi çekildiler?

Ancak, başlıkta da belirttiğim gibi, Apple için her zamankinden daha da ketum görünüyordu ve dünyadaki en yararlı şey de olmayabilirdi.

DOUG. Tamam, çok güzel… hala bazı sorular var, bu da bizi bir sonraki hikayemize götürüyor.

Çok ilginç bir soru!

Bazen, bir hizmete kaydolduğunuzda ve bu hizmet iki faktörlü kimlik doğrulamayı zorladığında, "Kısa mesajla bildirim almak mı yoksa bir kimlik doğrulama uygulaması mı kullanmak istiyorsunuz?"

Ve bu hikaye, telefonunuzu kullanmamanız için uyarıcı bir hikaye - biraz daha hantal olsa bile bir kimlik doğrulama uygulaması kullanın.

Bu çok ilginç bir hikaye:

SIM takasçısı, 2 milyon doları aşan 20FA kripto para soygunu nedeniyle hapse gönderildi

ÖRDEK. Öyle, Doug!

Bir cep telefonunu kaybettiyseniz veya PIN'i birçok kez yanlış girerek SIM kartınızı kilitlediyseniz, cep telefonu mağazasına gidebileceğinizi bileceksiniz…

…ve genellikle kimlik falan isterler ve siz "Hey, yeni bir SIM karta ihtiyacım var" dersiniz.

Ve sizin için bir tane üretecekler.

Telefonunuza koyduğunuzda bingo!… üzerinde eski numaranız var.

Yani bunun anlamı, eğer bir dolandırıcı, sizin cep telefonu şirketini SIM kartlarını (örn. *SIM kartınızı*) "kaybettiklerine" veya "kırdıklarına" ikna etmek için yapacağınız aynı alıştırmayı yapabilirlerse ve onlar da alabilirler. o kart ya verildi, ya gönderildi ya da bir şekilde verildi…

…sonra, telefonu telefonlarına taktıklarında, SMS iki faktörlü doğrulama kodlarınızı almaya başlarlar, *ve* telefonunuz çalışmayı durdurur.

Bu kötü haber.

Bu makaledeki iyi haber, bunun için yakalanan bir adamın vakasıydı.

18 aydır ABD'de cezaevine gönderildi.

O, bir grup suç ortağıyla birlikte - ya da Adalet Bakanlığı'nın sözleriyle, Program Katılımcıları… [GÜLER]

…belirli bir kurbanın kripto para birimiyle kaçtılar, görünüşe göre 20 milyon dolar değerinde, sakıncası yoksa.

DOUG. Of!

ÖRDEK. Bu yüzden suçunu kabul etmeyi, hapis cezasını almayı ve hemen cezayı çekmeyi kabul etti... miktar [dikkatlice okuyarak] 983,010.72 dolardı... onu hemen kaybetmek için.

Yani, muhtemelen, etrafta yatıyordu.

Ve görünüşe göre 20 milyon doların üzerinde geri ödeme yapmak için bir tür yasal yükümlülüğü var.

DOUG. Herkese iyi şanslar! İyi şanlar.

Onun diğer [italik vokal] Program Katılımcıları orada bazı sorunlara neden olabilir! [GÜLER]

ÖRDEK. Evet, onlar da işbirliği yapmayı reddederse ne olur bilmiyorum.

Mesela, onu kuruması için asarlarsa ne olur?

Ancak makalede bazı ipuçlarımız ve güvenliği nasıl güçlendireceğimize dair (yalnızca kullandığınız 2FA'dan daha fazla yolla) bazı tavsiyelerimiz var.

Öyleyse gidin ve okuyun… her zerre yardımcı olur.

DOUG. Tamam, “küçük parçalar”dan bahsetmişken…

…bu başka bir büyüleyici hikayeydi, alçakgönüllülerin nasıl ping uzaktan kod yürütmeyi tetiklemek için kullanılabilir:

Ölüm sesi! FreeBSD, ağ aracındaki crashtastic hatasını düzeltir

ÖRDEK. [Segue'i tekrar beğenerek] Bence kendini geliştirdin, Doug!

DOUG. [GÜLÜŞLER] Bugün iyiyim…

ÖRDEK. Apple'dan [kıyamet vokallerindeki zayıf girişim] Ping of DEATH'e!

Evet, bu ilgi çekici bir hataydı.

Pek çok insana gerçekten çok fazla zarar vereceğini düşünmüyorum ve *yamalı*, bu yüzden düzeltmek kolay.

Ama FreeBSD'de harika bir yazı var güvenlik danışma...

...ve "Üçüncü şahıs kütüphaneleri bunu benim yerime yapacak." Düşük seviyeli ağ paketleriyle mi uğraşıyorsunuz? Hiç düşünmeme gerek yok..."

Buradan çıkarılacak çok büyük dersler var.

The ping Hemen hemen herkesin bildiği tek ağ aracı olan yardımcı program, adını SONAR'dan alır.

Sen git [film denizaltı sesi çıkarır] pingve ardından yankı diğer uçtaki sunucudan geri gelir.

Ve bu, İnternet Kontrol Mesajı Protokolü olan ICMP adı verilen bir şey kullanan İnternet Protokolü IP'ye yerleşik bir özelliktir.

Bu, insanların muhtemelen alışık olduğu UDP veya TCP'den çok daha düşük, özel, düşük seviyeli bir protokoldür ve tam olarak bu tür şeyler için tasarlanmıştır: "Ben neden diye endişelenmeden önce, diğer uçta gerçekten yaşıyor musun? web sunucunuz çalışmıyor mu?”

Gönderebileceğiniz “ICMP Echo” adı verilen özel bir paket türü vardır.

Yani, içinde kısa bir mesaj bulunan bu küçük paketi gönderirsiniz (mesaj istediğiniz herhangi bir şey olabilir) ve o da aynı mesajı size geri gönderir.

Bu, bilgisayarda bir yazılım sorunu olduğunu söylemek yerine, “Eğer bu mesaj geri gelmezse, ya ağ ya da tüm sunucu çökmüştür” demenin basit bir yoludur.

SONAR'a benzeterek, bu yankı isteklerini gönderen programın adı… [duraklama] Ses efektini yapacağım, Doug… [yine sahte denizaltı filmi sesi] ping. [Gülüşmeler]

Ve fikir şu ki, git, söyle, ping -c3 (bu üç kez kontrol anlamına gelir) nakedsecurity.sophos.com.

Bunu hemen şimdi yapabilirsiniz ve sitemizi barındıran WordPress sunucularından her biri bir saniye arayla üç yanıt almalısınız.

Ve sitenin canlı olduğunu söylüyor.

Size web sunucusunun açık olduğunu söylemiyor; size WordPress'in hazır olduğunu söylemiyor; Naked Security'nin gerçekten okunabilir olduğunu söylemiyor.

Ama en azından sunucuyu görebildiğinizi ve sunucunun size ulaşabileceğini onaylar.

Ve bu düşük ping yanıtının FreeBSD'yi tetikleyebileceğini kim düşünebilirdi? ping programı, sahte bir sunucunun bubi tuzaklı bir “Evet, yaşıyorum” mesajını geri gönderebileceği şekilde, teoride (yalnızca teoride; bunu pratikte kimsenin yaptığını sanmıyorum) uzaktan kod yürütülmesini tetikleyebilir. senin bilgisayarın.

DOUG. Evet, bu harika; bu harika kısım.

Bu bir kavram kanıtı olsa bile, çok küçük bir şey!

ÖRDEK. The ping programın kendisi tüm IP paketini geri alır ve onu iki parçaya ayırması gerekir.

Normalde, çekirdek bunu sizin yerinize halleder, yani sadece veri kısmını görürsünüz.

Ama denilen şeyle uğraşırken ham prizler, geri aldığınız şey, "Hey, bu baytlar falanca sunucudan geldi" yazan İnternet Protokolü başlığıdır.

Ardından, geri aldığınız paketin ikinci yarısı olan “ICMP Echo Reply” adlı bir şey alırsınız.

Şimdi, bu paketler, tipik olarak sadece 100 bayt kadardır ve IPv4 ise, ilk 20 bayt IP başlığıdır ve geri kalanı, her ne ise, Yankı Yanıtıdır.

Bunun, "Bu bir Yankı Yanıtıdır" diyecek birkaç baytı ve ardından geri gelen orijinal mesajı var.

Ve yapılacak en bariz şey, Doug, onu aldığında, onu parçalara ayırman...

…20 bayt uzunluğundaki IP başlığı ve geri kalanı.

Tahmin edin sorun nerede?

DOUG. Söyle!

ÖRDEK. Sorun şu ki, IP başlıkları *neredeyse her zaman* 20 bayt uzunluğundadır - aslında, öyle olmayan bir başlık gördüğümü hiç sanmıyorum.

Ve 20 bayt uzunluğunda olduklarını söyleyebilirsiniz çünkü ilk bayt onaltılık olacaktır. 0x45.

“4” IPv4 anlamına gelir ve “5”… “Oh, bunu başlığın ne kadar uzun olduğunu söylemek için kullanacağız.”

Bu 5 sayısını alıyorsunuz ve 4 ile çarpıyorsunuz (32 bit değerler için) ve 20 bayt elde ediyorsunuz.

…ve bu, muhtemelen tüm dünyada göreceğiniz altı sigma değerindeki IP başlıklarının boyutudur, Doug. [Kahkahalar]

Ancak *60 bayta kadar gidebilirler*.

Eğer koyarsan 0x4F yerine 0x45, yani başlıkta 0xF (veya ondalık olarak 15) × 4 = 60 bayt vardır.

Ve FreeBSD kodu basitçe bu başlığı aldı ve yığındaki 20 bayt boyutunda bir tampona kopyaladı.

Basit, eski tarz bir yığın arabellek taşması.

Bu, içinde saygıdeğer bir tür hata bulunan saygıdeğer bir ağ sorun giderme aracı durumudur. (Eh, artık değil.)

Bu nedenle, programlama yaparken ve uzun süredir kimsenin düşünmediği düşük seviyeli şeylerle uğraşmak zorunda olduğunuzda, “Ah, her zaman 20 bayt olacak; asla daha büyük bir şey görmeyeceksin.”

Çünkü bir gün yapabilirsin.

Ve o gün geldiğinde, kasıtlı olarak orada olabilir çünkü bir sahtekar onu bilerek öyle yaptı.

Yani şeytan, her zaman olduğu gibi, programlama detaylarında gizli, Doug.

DOUG. Tamam, çok ilginç; güzel hikaye.

Ve Chrome ile ilgili bu son hikaye ile kod konusuna sadık kalacağız.

2022 toplamını dokuz katına çıkaran başka bir sıfır gün:

Dokuz numara! Chrome, başka bir 2022 sıfır gününü düzeltir, Edge de yamalı

ÖRDEK. [Resmi ses, kayıt gibi geliyor] "9 numara. 9 numara. 9 numara, 9 numara," Douglas.

DOUG. [GÜLER] Bu Yoko Ono mu?

ÖRDEK. İşte bu Devrim 9 Beatles'ın "Beyaz Albümü"nden.

O şarkıda Yoko'nun riff'i duyulabilir - o ses atmosferi, Sanırım buna diyorlar - ama görünüşe göre başlangıçta birinin tekrar tekrar “9 numara, 9 numara” dediği kısım, aslında ortalıkta buldukları bir test kasetiydi.

DOUG. Ah, çok havalı.

ÖRDEK. Bir EMI mühendisi, "Bu, 9 numaralı EMI test bandı" [GÜLER] gibi bir şey söylüyor ve görünüşe göre kimsenin kimin sesi olduğunu bildiğini bile sanmıyorum.

Bunun Chrome ile *hiçbir ilgisi* yok, Doug.

Ama geçen gün birisinin Facebook'ta "Şu Paul denen adam bir Beatle gibi görünmeye başladı" diye yorum yaptığı düşünülürse... [sorgulayıcı] ki bunu biraz tuhaf buldum.

DOUG. [GÜLÜŞLER] Evet, bunu nasıl karşılayacaksın?

ÖRDEK. ... "9 Numara" da dışarıda yemek yiyebileceğimi düşündüm.

Görünüşe göre yılın dokuzuncu sıfır günü, Doug.

Ve bu, CVE 2022-4282 olarak tanımlanan hata ile tek hata düzeltmesidir.

Microsoft Edge, Chromium açık kaynak çekirdeğini kullandığından, o da savunmasızdı ve birkaç gün sonra Microsoft, Edge için bir güncelleme yayınladı.

Yani bu hem Chrome hem de Edge sorunu.

Bu tarayıcıların kendilerini güncellemeleri gerekmesine rağmen, yine de kontrol etmenizi tavsiye ederim - her ihtimale karşı bunu nasıl yapacağınızı makalede gösteriyoruz.

Sürüm numaralarını burada okumayacağım çünkü bunlar Chrome'da Mac, Linux ve Windows için farklı ve yine Edge için farklı.

Apple gibi, Google da bu konuda biraz ağzı sıkı.

Tehdit avlama ekiplerinden biri tarafından bulunduğuna inanıyorum.

Bu yüzden, onu vahşi doğada meydana gelen bir olayı araştırırken bulduklarını ve bu nedenle, hata düzeltme söz konusu olduğunda Google'ın genellikle "açıklık" hakkında söyleyecek çok şeyi olmasına rağmen, muhtemelen bunu şapkalarının altında tutmak istediklerini hayal ediyorum.

Bunun gibi bir durumda, herkese tam olarak nasıl çalıştığını anlatmadan önce neden biraz daha derine inmek için biraz zaman isteyebileceğinizi anlayabilirsiniz.

DOUG. Mükemmel… ve muhtemelen birçok insanın düşündüğü bir soru olan bir okuyucu sorumuz var.

Cassandra, "Hata bulanlar hata bulma konusunda sadece şanslı mı oluyorlar?" diye soruyor. Yoksa böceklerle dolu bir 'dikiş' mi vurdular? Yoksa Chromium normalden daha sorunlu yeni bir kod mu yayınlıyor? Yoksa başka bir şey mi oluyor?”

ÖRDEK. Evet, aslında bu harika bir soru ve korkarım buna ancak biraz şakacı bir şekilde cevap verebildim, Doug.

Cassandra A), B) ve C) seçeneklerini verdiği için, "Belki de öyledir" dedim. D. Yukarıdakilerin hepsi.başlıklı bir kılavuz yayınladı

Kodda belirli bir türden bir hata ortaya çıktığında, aynı programcının yazılımın başka bir yerinde benzer hatalar yapmış olabileceğini varsaymanın makul olduğunu biliyoruz.

Veya aynı şirketteki diğer programcılar, o sırada kabul görmüş bilgeliği veya standart uygulamayı kullanıyor ve aynı şeyi yapmış olabilir.

Ve harika bir örnek, Log4J'ye dönüp bakarsanız… sorunu düzeltmek için bir düzeltme vardı.

Ve sonra aramaya gittiklerinde, "Aslında, benzer hataların yapıldığı başka yerler de var."

Yani düzeltme için bir düzeltme vardı ve sonra düzeltme için düzeltme için bir düzeltme vardı, hatırlamıyorsam.

Elbette, yeni kod eklediğinizde, o yeni koda özgü ve eklenen özellikler nedeniyle ortaya çıkan hatalar alabilmeniz sorunu da var.

İşte bu nedenle, Chrome da dahil olmak üzere birçok tarayıcının, isterseniz bağlı kalabileceğiniz "biraz daha eski" bir sürümü vardır.

Ve fikir şu ki, bu "eski" sürümler ... yeni özelliklerin hiçbirine sahip değiller, ancak ilgili tüm güvenlik düzeltmelerine sahipler.

Yani, yeni özellikler konusunda muhafazakar olmak istiyorsanız, olabilirsiniz.

Ancak, bazen bir ürüne yeni özellikler eklediğinizde, yeni özelliklerle birlikte yeni hataların da geldiğini kesinlikle biliyoruz.

Ve bunu, örneğin, örneğin iPhone'unuz için bir güncelleme olduğunda ve örneğin iOS 15 ve iOS 16 için güncellemeler aldığınızda anlayabilirsiniz.

Ardından, hata listelerine baktığınızda, yalnızca iOS 16 için geçerli olan birkaç hata vardır.

Ve "Merhaba, bunlar kodda daha önce olmayan hatalar olmalı" diye düşünürsünüz.

Yani, evet, bu bir olasılık.

Ve devam eden diğer şeylerin iyi olarak kabul edilebileceğini düşünüyorum.

Birincisi, özellikle tarayıcılar gibi şeyler için, tarayıcı üreticilerinin tam yeniden yapılandırmaları gerçekten çok hızlı bir şekilde gerçekleştirme konusunda çok daha iyi hale geldiklerini düşünüyorum.

DOUG. İlginç.

ÖRDEK. Ve bence değişen diğer bir şey de, geçmişte, birçok satıcı için şunu tartışabilirsiniz... yalnızca aylık bir programla çıksalar bile, insanlara yamaları uygulamalarını sağlamak oldukça zordu. içlerinde birden fazla sıfır gün düzeltmesi vardı.

Bence, belki de bu, çoğumuzun giderek daha fazla olasılıkla yalnızca kabul etmekle kalmayıp, aslında gerçekten hızlı olan otomatik güncellemeyi *beklememiz* gerçeğine bir yanıttır.

Bu yüzden, bununla ilgili bazı iyi şeyler okuyabileceğinizi düşünüyorum.

Google'ın neredeyse anında tek bir sıfır gün düzeltmesi sunabilmesi değil, aynı zamanda insanların bunu kabul etmeye ve hatta talep etmeye istekli olması gerçeği.

Bu yüzden, "Vay canına, yılda dokuz sıfır gün ayrı ayrı düzeltildi!" sorununu görmeyi seviyorum…

...Bunu "bardağın yarısı boş ve alttaki küçük bir delikten akıyor"dan çok "bardağın yarısı dolu ve dolu" olarak düşünmeyi seviyorum. [Kahkahalar]

Bu benim görüşüm.

DOUG. Tamam, çok iyi.

Soru için teşekkürler Cassandra.

İletmek istediğiniz ilginç bir hikayeniz, yorumunuz veya sorunuz varsa, podcast'te okumayı çok isteriz.

Tips@sophos.com adresine e-posta gönderebilir, makalelerimizden herhangi biri hakkında yorum yapabilir veya sosyal medyadan bize ulaşabilirsiniz: @NakedSecurity.

Bugünkü programımız bu; dinlediğiniz için çok teşekkürler.

Paul Ducklin için, ben Doug Aamoth, size hatırlatıyorum: Bir dahaki sefere kadar…

HER İKİSİ DE. Güvende kalın!

[MÜZİKAL MODEM]

- Apple

- blockchain

- krom

- zeka

- cryptocurrency cüzdanlar

- kripto değişimi

- siber güvenlik

- Siber suç

- siber suçluların

- Siber güvenlik

- iç güvenlik bakanlığı

- dijital cüzdanlar

- kenar

- sömürmek

- güvenlik duvarı

- hack

- iOS

- Kaspersky

- Yasa ve Düzen

- kötü amaçlı yazılım

- Mcafee

- Microsoft

- Çıplak Güvenlik

- Çıplak Güvenlik Podcast'ı

- NexBLOC

- Platon

- plato yapay zekası

- Plato Veri Zekası

- Plato Oyunu

- PlatoVeri

- plato oyunu

- podcast

- gizlilik

- VPN

- güvenlik açığı

- web sitesi güvenliği

- zefirnet

![S3 Ep121: Saldırıya uğrayıp bunun için yargılanabilir misin? [Ses + Metin]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep121-can-you-get-hacked-and-then-prosecuted-for-it-audio-text-300x156.png)