В процессе проектирования безопасность меняется как влево, так и вправо, поскольку производители микросхем пытаются создать устройства, которые одновременно безопасны по конструкции и достаточно устойчивы, чтобы оставаться безопасными на протяжении всего срока службы.

Поскольку все более сложные устройства подключаются к Интернету и друг к другу, поставщики IP, производители чипов и системные компании стремятся устранить существующие и потенциальные угрозы на более широкой поверхности атаки. Во многих случаях безопасность превратилась из бесконечной серии исправлений программного обеспечения в неотъемлемую часть процесса разработки аппаратного и программного обеспечения, что дает все более прибыльные конкурентные преимущества и растущую угрозу регулятивных мер для компаний, которые ошибаются.

«Каждое второе 127 устройств впервые подключается к Интернету», — сказал Томас Ростек, президент компании. Инфинеон Подразделение Connected Secure Systems в недавней презентации. «Это приведет к появлению ошеломляющих 43 миллиардов устройств, подключенных к Интернету и друг к другу в 2027 году».

Это также создаст огромную проблему безопасности. «В связи с этим растет обеспокоенность предприятий и потребителей по поводу того, что происходит с их данными по мере расширения возможностей подключения и масштабирования цифровых услуг», — отметил Дэвид Мейдмент, старший директор по развитию рынка в компании. Рука. «За последние пять лет регулирование со стороны правительств во всем мире стало более зрелым, и на производителях лежит ответственность за соблюдение растущего списка критериев безопасности, чтобы гарантировать, что эти услуги являются надежными, безопасными и управляются должным образом».

Тем не менее, разумный и взвешенный подход к безопасности включает в себя множество соображений. «Во-первых, необходимо понять профиль угроз конкретного приложения, а также конкретные активы — данные, информацию или системы, которые необходимо защитить», — сказала Дана Нойштадтер, директор по IP-решениям безопасности в компании Synopsys. «Существуют ли конкретные законы, правила и/или требования, которые повлияют на это решение? Другими словами, сначала вам нужно сделать домашнее задание. Вы должны быть в состоянии ответить на некоторые вопросы, например, касается ли продукт только сетевых угроз или существует ли вероятность атак, требующих физического доступа. Имеется ли прямой сетевой доступ к этому конкретному продукту или он будет защищен другими частями системы, которые могут действовать, например, как брандмауэр, чтобы обеспечить определенный уровень защиты? Каковы нормативные требования, стандарты или возможные требования сертификации безопасности? Какова стоимость активов?»

Кроме того, устройства должны быть безопасными при любых условиях и режимах работы. «Вам необходимо защищать ее, когда система находится в автономном режиме, потому что, например, злоумышленники могут подменить внешнюю память или украсть IP-код», — сказал Нойштадтер. «Они могут перепрошить устройство. Вам также необходимо защитить его во время включения питания, а также во время работы, пока устройство работает. Вам необходимо убедиться, что он по-прежнему работает так, как задумано. Затем, когда вы общаетесь с внешним миром, вам также необходимо его защитить. Существует множество переменных, которые обычно влияют на решение по обеспечению безопасности, включая конкретное приложение. В конечном счете, в общем решении по обеспечению безопасности должен быть баланс. «Сбалансированный для безопасности» включает в себя функции безопасности, протоколы, сертификаты и т. д., а также компромиссы в отношении стоимости, мощности, производительности и площади, поскольку, например, вы не можете позволить себе обеспечить высочайший уровень безопасности для аккумулятора. - устройство с питанием. Это не имеет смысла, потому что это более дешевое устройство. Вам действительно нужно искать баланс, и все это будет учитываться при выборе соответствующей архитектуры безопасности для чипа».

Другие соглашаются. «Первый шаг, который мы делаем, когда внедряем безопасность устройства, — это оценка средств безопасности устройства с учетом его роли в общей системе», — сказал Нир Ташер, технический руководитель компании. Winbond. «По мере того, как мы составляем карту этих активов, мы также оцениваем потенциал атаки на эти активы. Не все активы идентифицируются сразу. Такие функции, как порты отладки и тестирования, также следует рассматривать как активы, поскольку они могут играть роль в общей безопасности системы. После завершения картирования и оценки мы оцениваем потенциальные способы компрометации каждого из активов и их сложность. Следующий шаг — найти способы защититься от этих атак или, по крайней мере, обнаружить их. Последним шагом, очевидно, является тестирование конечного продукта, чтобы убедиться, что все включенные нами средства защиты работают должным образом».

Безопасность благодаря дизайну

Одним из больших изменений в безопасности оборудования и систем является признание того, что это больше не чья-то проблема. То, что раньше было второстепенным, теперь является конкурентным преимуществом, которое необходимо заложить в дизайн на архитектурном уровне.

«Этот основополагающий принцип подчеркивает интеграцию безопасности в процесс разработки чипов, обеспечивая определение целей, требований и спецификаций безопасности с самого начала», — сказал Адиэль Бахруш, директор по развитию бизнеса в области интеллектуальной безопасности в компании Rambus. «Этот подход требует наличия правильной модели угроз, определения материальных и нематериальных активов, которые имеют ценность и нуждаются в защите, активной количественной оценки связанного риска на основе подходящей структуры управления рисками, а также правильного внедрения мер безопасности и контроля для снижения рисков для приемлемый уровень».

В дополнение к надлежащей оценке угроз, по словам Бахруша, крайне важно учитывать дополнительные принципы безопасности для целостной стратегии глубокоэшелонированной защиты. Это включает в себя цепочку доверия, где каждый уровень обеспечивает основу безопасности, которую может использовать следующий уровень, а также разделение доменов с разными уровнями безопасности для разных пользователей, типов данных и операций, что позволяет оптимизировать производительность и компромиссы в области безопасности для каждого варианта использования. В современных системах это включает моделирование угроз на протяжении всего жизненного цикла продукта и принцип наименьших привилегий, который сегментирует права доступа и минимизирует общие ресурсы.

«Очень важно заранее определить архитектуру безопасности SoC», — сказал Джордж Уолл, директор группы маркетинга продуктов процессоров Tensilica Xtensa IP в компании Tensilica Xtensa IP. Каденция. «Время определять архитектуру безопасности наступает тогда, когда проектировщик прорабатывает необходимые функциональные возможности, каналы, скорости и т. д. SoC. Всегда гораздо проще сделать это раньше, чем пытаться «повысить безопасность» позже, будь то за неделю до вывода из эксплуатации или через два года после начала производства».

Комплексная защита выходит далеко за рамки только аппаратного обеспечения. «Если вы пытаетесь защитить что-то, даже на высоких уровнях абстракции программного обеспечения, вы можете идеально сделать это на Python или на любом другом языке программирования, который вы предпочитаете», — сказал Дэн Уолтерс, главный инженер по встроенной безопасности и руководитель направления микроэлектронных решений в компании MITER. «Но если это подорвано компромиссом на аппаратном уровне, то это не имеет значения. Вы можете полностью скомпрометировать всю свою систему, даже если у вас идеальная безопасность программного обеспечения».

В большинстве случаев злоумышленники идут по пути наименьшего сопротивления. «Что касается безопасности, то все или ничего», — сказал Уолтерс. «Злоумышленнику достаточно найти только один недостаток, и ему все равно, где он находится. Они не говорят: «Я хочу победить систему, просто подорвав аппаратное обеспечение, или я хочу сделать это, найдя ошибку в программном обеспечении». Они будут искать самое простое».

Лучшие практики

В ответ на расширяющийся ландшафт угроз производители микросхем расширяют список лучших практик. Раньше безопасность почти полностью ограничивалась периметром ЦП. Но по мере того, как конструкции становятся более сложными, более взаимосвязанными и имеют более длительный срок службы, безопасность необходимо продумывать гораздо более тщательно. По словам Ли Харрисона, директора по маркетингу продукции подразделения Tessent компании, это включает в себя ряд ключевых элементов. Сименс ЭДА:

- БЕЗОПАСНАЯ ЗАГРУЗКА – Технология аппаратного мониторинга может использоваться для проверки того, что предписанная последовательность загрузки выполнена должным образом, чтобы гарантировать, что как аппаратное, так и программное обеспечение работают так, как предполагалось.

- засвидетельствование – Подобно безопасной загрузке, функциональный мониторинг может использоваться для создания динамических сигнатур, которые представляют собой жесткую или мягкую конфигурацию определенного IP или IC в системе. Это подтверждает точность ожидаемого оборудования и его конфигурации. Этот подход можно использовать для предоставления либо одного токена идентификации, либо общесистемной коллекции токенов. Эта система основана на уникальной подписи, которую можно использовать для обеспечения применения правильной сборки программного обеспечения OTA-обновления. Крайне важно, чтобы это рассчитывалось внутри системы, а не было жестко закодировано.

- Безопасный доступ – Как и во всех системах, каналы связи внутри и снаружи устройства должны быть безопасными и во многих случаях настраиваться на основе различных уровней требуемого доступа, где доступ часто контролируется через корень доверия.

- Защита активов – Активный функциональный мониторинг может быть важной частью любой стратегии глубокоэшелонированной защиты. На основе детального анализа угроз выбор и размещение функциональных мониторов внутри устройства может обеспечить обнаружение и устранение угроз с малой задержкой.

- Управление жизненным циклом устройств – Сейчас во всех защищенных приложениях ИС крайне важно иметь возможность контролировать состояние устройства на протяжении всего его активного жизненного цикла, от производства до вывода из эксплуатации. Функциональный мониторинг и датчики играют важную роль в мониторинге состояния устройств на протяжении их жизненного цикла. В некоторых случаях активную обратную связь можно использовать, чтобы даже продлить активный срок службы ИС за счет динамической корректировки внешних аспектов, где это возможно.

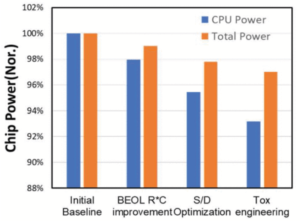

Рис. 1: Ключевые элементы защищенного оборудования. Источник: Siemens EDA.

Какие из этих передовых практик будут применяться, могут сильно различаться от одного приложения к другому. Например, безопасность в автомобильных приложениях вызывает гораздо большее беспокойство, чем в интеллектуальных носимых устройствах.

«Автономность требует подключения, которое обеспечивает более высокий уровень безопасности, что обеспечивает автоматизацию, и полупроводники действительно лежат здесь в основе», — сказал Тони Альварес, исполнительный вице-президент Infineon Memory Solutions, в недавней презентации. «Ощущение, интерпретация данных, принятие решений на их основе — это находится над поверхностью. Вот что вы видите. Сложность системы растет, но вы не видите того, что находится под поверхностью, а именно всех частей, необходимых для этого — всего системного решения».

По словам Альвареса, эта система включает в себя связь с облаком, другими автомобилями и инфраструктурой, и все это должно быть мгновенно доступным и безопасным.

Потребности в безопасности могут сильно отличаться для других приложений. Но процесс определения того, что необходимо, аналогичен. «Во-первых, проанализируйте, что представляют собой активы», — сказал Ташер из Winbond. «Иногда их нет. Иногда каждая часть устройства является активом или содержит его. В последнем случае, возможно, было бы целесообразно начать с нуля, но это редкие случаи. После того как активы сопоставлены, архитектору необходимо проанализировать векторы атак на эти активы. Это утомительный этап, и настоятельно рекомендуется проконсультироваться со стороны. Еще одна пара глаз — это всегда хорошо. Последний этап с архитектурной точки зрения — создание механизмов защиты от этих атак. И да, на всех этих этапах необходимы глубокие системные знания».

Арм является ярым сторонником включения корень доверия (RoT) во всех подключенных устройствах и внедрение передовых методов обеспечения безопасности в качестве основы для любого жизнеспособного продукта. «RoT может предоставлять важные доверенные функции, такие как надежная загрузка, криптография, аттестация и безопасное хранение. Одним из основных применений RoT является сохранение конфиденциальности частных криптоключей с зашифрованными данными, защита их аппаратными механизмами и защита от системного программного обеспечения, которое легче взломать. Функции безопасного хранения и шифрования RoT должны иметь возможность обрабатывать ключи и надежную обработку, необходимую для аутентификации устройства, проверки претензий и шифрования или дешифрования данных», — сказал Мейдмент.

Учитывая, что очень немногие проекты чипов начинаются с чистого листа бумаги, при проектировании чипа следует учитывать это. «Каждое устройство и каждый вариант использования будут уникальными, и крайне важно, чтобы мы учитывали потребности всех систем посредством моделирования угроз», — пояснил Мейдмент. «Некоторые варианты использования потребуют подтверждения передовой практики. Другим необходимо защититься от уязвимостей программного обеспечения, а третьим потребуется защита от физических атак».

Работа компании Arm, соучредителя PSA Certified, продемонстрировала, что разные поставщики микросхем находят свои собственные уникальные преимущества и решают, какой уровень защиты они хотят обеспечить. «Трудно найти универсальный набор принципов, но согласованный общий набор принципов является важным инструментом для уменьшения фрагментации и достижения соответствующей надежности безопасности, и это доказано 179 сертификатами PSA Certified, выдаваемыми сегодня продуктам. — отметил Мейдмент.

Это сильно отличается от того, что было много лет назад, когда безопасность можно было добавить в чип на более поздних этапах цикла проектирования. «Это не так, как в старые времена, когда можно было просто добавить безопасность. Вы обновляете чип и думаете, что, не внося каких-либо существенных изменений, вы сможете обеспечить безопасность, необходимую для вашего приложения», — сказал Нойштадтер из Synopsys. «Важно разработать решение по обеспечению безопасности на основе упомянутых выше предпосылок. Тогда вы сможете упростить процесс обновления безопасности в будущих версиях проекта, например создать безопасную среду с корнем доверия для защиты конфиденциальных операций с данными и коммуникаций. Существуют способы создания решения безопасности, которое можно масштабировать, расширять и даже обновлять его после получения кристалла, например, путем обновления программного обеспечения. Так что есть способы включить это в проект, а затем более простым способом повысить безопасность от одной версии к другой».

Исправления безопасности

Почти во всех случаях лучше предотвратить атаки, чем устанавливать исправления для их устранения. Но то, как это делается, может сильно различаться.

Например, Джефф Тейт, генеральный директор компании Флекс Логикс, сказал, что несколько компаний используют eFPGA в целях безопасности, а другие оценивают их. «Насколько мы понимаем, есть несколько причин, и разные компании имеют разные проблемы безопасности», — сказал Тейт. «Некоторые клиенты хотят использовать eFPGA, чтобы скрыть свои критические алгоритмы от производственного процесса. Особенно это актуально для оборонных заказчиков. Алгоритмы безопасности, то есть шифрование/дешифрование, реализованы в нескольких местах в одном SoC. Требования к производительности различаются. Для обеспечения очень высокой постоянной безопасности она должна быть аппаратной. А поскольку алгоритмы безопасности должны иметь возможность обновляться для решения изменяющихся задач, аппаратное обеспечение должно быть реконфигурируемым. Процессоры и программное обеспечение можно взломать, но гораздо сложнее взломать аппаратное обеспечение, поэтому желательно иметь некоторые критические части функции безопасности в программируемом оборудовании».

Без этой встроенной возможности программирования устранить проблемы безопасности после атаки будет гораздо сложнее. Обычно это включает в себя какой-либо патч, который обычно является дорогостоящим и неоптимальным решением.

«В соответствии с принципом разделения доменов можно было бы рассмотреть возможность добавления автономного «безопасного острова» к существующему чипу с использованием модульного подхода, что позволит чипу использовать все возможности безопасности, предоставляемые безопасным островом, с минимальными изменениями в существующем чипе. — сказал Бахруш Рамбуса. «Хотя это не самое эффективное решение, IP-адрес безопасности можно настроить в соответствии с требованиями безопасности и общей целью безопасности. Несмотря на проблемы, встроенный модуль безопасности не обязательно нужно сразу использовать для каждой функции. Архитекторы могут начать с основ защиты чипов и целостности пользователей и постепенно внедрять аппаратную безопасность с защитой по побочным каналам для дополнительных, менее важных функций».

Харрисон из Siemens отметил, что добавление безопасности в существующую конструкцию сегодня является распространенной проблемой. «Если проектировщики не будут осторожны, добавление безопасности в качестве второстепенной мысли может легко привести к ситуации, когда основная точка входа не будет защищена. Однако EDA может быть здесь чрезвычайно полезным, поскольку встроенную технологию аналитики можно легко интегрировать в нижние уровни уже существующего проекта. Вместо того, чтобы просто отслеживать периферийные риски, можно добавить IP-мониторы для мониторинга многих внутренних интерфейсов или узлов в проекте».

Минимальная аппаратная безопасность

При таком большом количестве вариантов и таком большом количестве советов, что является обязательным условием для создания безопасного чипа с самого начала?

Уолл Каденс сказал, что, как минимум, должен быть остров безопасности, который устанавливает корень доверия для SoC. «Также должны быть доступны функции аутентификации для правильной аутентификации загрузочного кода и обновлений прошивки OTA. В идеале SoC выбирает ресурсы, доступные только для встроенного ПО, о котором известно, что оно является надежным, и существует аппаратный раздел, который предотвращает злонамеренный доступ неизвестного или ненадежного встроенного ПО к этим ресурсам. Но в конечном итоге «обязательные» элементы определяются приложением и вариантом использования. Например, к устройству воспроизведения звука будут предъявляться другие требования, чем к устройству, обрабатывающему платежи».

Кроме того, на основе модели оценки угроз и активов, которые необходимо защитить, типичный защищенный чип будет нацелен на достижение целей безопасности, которые можно сгруппировать по следующим классам — целостность, подлинность, конфиденциальность и доступность.

«Эти задачи обычно решаются с помощью криптографии в сочетании с дополнительными возможностями, такими как безопасная загрузка, безопасное хранение, безопасная отладка, безопасное обновление, безопасное управление ключами», — сказал Бахруш из Rambus. «С точки зрения архитектуры SoC, это обычно начинается с защиты уникальных ключей и идентификаторов OTP и/или оборудования, за которым следует защита функций и функций, связанных с безопасностью, в течение жизненного цикла продукта, что включает, помимо прочего, обновления встроенного ПО и безопасную отладку. . Аппаратный корень доверия является хорошей основой для этих фундаментальных функций и необходим в современных SoC, независимо от их целевого рынка».

По словам Харрисона из Siemens, независимо от приложения, есть два критически важных элемента, которые должны быть включены на всех устройствах, используемых в безопасном приложении. «Во-первых, требуется безопасная загрузка [как описано выше], поскольку любые другие реализованные механизмы безопасности являются потенциальной поверхностью атаки до тех пор, пока устройство не будет успешно и безопасно загружено. Например, перед загрузкой устройства можно переопределить и перенастроить регистр подписи в корне доверительного IP-адреса, по существу подделав личность устройства. Во-вторых, требуется безопасная личность. Например, корень доверия, хотя и не используется обычно, может дать устройству уникальный идентификатор и обеспечить защиту многих других функций для этого конкретного устройства. Это самый минимум, который не защищает от каких-либо вредоносных сообщений или манипуляций с внешними интерфейсами».

Трудно составить здесь список необходимых вещей, поскольку они различаются в зависимости от функций чипа, технологии, активов устройства и конечного применения. «Однако, как правило, можно выделить три основные функции — защиту, обнаружение и восстановление», — сказал Ташер из Winbond. «Это защита в том смысле, что устройство должно защищать от утечки данных, незаконных модификаций, внешних атак и попыток манипулирования. Обнаружение, поскольку механизмы безопасности должны иметь возможность обнаруживать атаки или незаконные изменения внутренних функций и состояний. В некоторых случаях обнаружение может вызвать простой ответ или дойти до полного отключения функций устройства и стирания всех внутренних секретов. А восстановление в том смысле, что для некоторых функций безопасности важно, чтобы система всегда находилась в известном состоянии. Таким состоянием может быть даже полное отключение, если это безопасное и устойчивое состояние».

Заключение

Наконец, очень важно, чтобы инженеры стали гораздо лучше разбираться в том, как и где повысить безопасность своих проектов. Это начинается с инженерных школ, которые только начинают включать безопасность в свои учебные программы.

MITRE, например, каждый год проводит конкурс «Захват флага», в котором могут участвовать студенты старших классов и колледжи. «В 2022 году в рамках конкурса у нас была концепция, согласно которой базовое оборудование может быть скомпрометировано, и мы попросили студентов спроектировать свою систему так, чтобы она была устойчивой к потенциально вредоносному аппаратному компоненту, встроенному прямо в их систему», — сказал Уолтерс. «Мы получили очень интересный ответ. Многие студенты спрашивали: «О чем вы говорите?» Как это вообще возможно?' Наш ответ был: «Да, это сложно, и кажется, что попросить с этим справиться почти невозможно». Но это то, что происходит в реальном мире. Итак, вы можете спрятать голову в песок или изменить свое мышление о том, как создать устойчивую систему, потому что, когда вы выйдете на работу, ваш работодатель будет просить вас думать об этом». »

Безопасность всегда начинается с понимания уникального профиля угроз для каждого приложения, а также четкого представления о том, что важно защищать, какой уровень защиты необходим и, в большей степени, что делать, если чип или система скомпрометированы. И затем это необходимо подкрепить тем, что на самом деле находится под угрозой.

Нойштадтер из Synopsys заметил, что, например, в IoT существует огромный спектр затрат, сложности и конфиденциальности данных. «Конечные точки Интернета вещей, как минимум, должны быть безопасными и заслуживающими доверия», — сказала она. «Как минимум, разработчики должны проверить целостность и подлинность своего программного обеспечения, но также принять разумные меры в случае сбоя этих конкретных тестов».

В автомобильном сегменте успешные атаки могут иметь очень серьезные последствия. «У вас есть сложность электроники, сложность подключения», — сказал Нойштадтер. «Это старая новость, что автомобилем можно было управлять дистанционно, находясь в нем с водителем, пока машина находилась на шоссе. Следовательно, безопасность в автомобилях имеет решающее значение. Там нужно реализовать более высокий уровень безопасности, и обычно там нужна еще и более высокая производительность. Это другой подход к безопасности, чем IoT, и не то чтобы он более важен, он просто другой».

И это сильно отличается от безопасности в облаке. «Несанкционированный доступ к данным — одна из самых больших угроз», — сказал Нойштадтер. «Может быть много других угроз, включая утечку данных. Большая часть наших финансовых данных находится в облаке, и это дает вам другой уровень безопасности и устойчивости к физическим атакам, внедрению ошибок и т. д. Я бы хотел, чтобы люди обращали больше внимания на то, каковы угрозы? Что вы хотите защитить? Затем, наряду со всем остальным, вы определяете свою архитектуру безопасности. Это то, на что люди не обращают внимания с самого начала. Это может помочь им начать лучше и избежать необходимости возвращаться и перепроектировать решение безопасности».

- Сьюзан Рэмбо и Эд Сперлинг внесли свой вклад в подготовку этого отчета.

Связанные Чтение

Ошибка, недостаток или кибератака?

Отслеживание причин аберрантного поведения становится гораздо более сложной задачей.

Что необходимо для защиты чипов

Единого решения не существует, а наиболее полная безопасность может оказаться слишком дорогой.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- Источник: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :имеет

- :является

- :нет

- :куда

- $UP

- 1

- 179

- 2022

- 43

- a

- в состоянии

- О нас

- выше

- Absolute

- абстракция

- приемлемый

- доступ

- Доступ к данным

- доступной

- доступа

- По

- Учетная запись

- точность

- Достигать

- достижение

- через

- Действие (Act):

- Действие

- активный

- актеры

- на самом деле

- Добавить

- добавленный

- добавить

- дополнение

- дополнительный

- адрес

- корректировки

- плюс

- совет

- рекомендуемый

- После

- против

- тому назад

- цель

- алгоритмы

- Все

- Позволяющий

- почти

- уже

- причислены

- Альварес

- всегда

- an

- анализ

- аналитика

- анализировать

- и

- и инфраструктура

- Другой

- ответ

- любой

- Применение

- Приложения

- прикладной

- подхода

- соответствующий

- Архитекторы

- архитектурный

- архитектура

- МЫ

- ПЛОЩАДЬ

- AS

- спросить

- спрашивающий

- аспекты

- оценки;

- активы

- Активы

- связанный

- At

- атаковать

- нападки

- попытки

- внимание

- аудио

- проверять подлинность

- Аутентификация

- подлинность

- автоматизация

- автомобилей

- автомобильный

- свободных мест

- доступен

- избежать

- прочь

- назад

- со спинкой

- Плохой

- Баланс

- основанный

- Базовая линия

- основной

- основа

- BE

- , так как:

- становиться

- становление

- было

- до

- начало

- поведение

- ниже

- ЛУЧШЕЕ

- лучшие практики

- Лучшая

- Beyond

- большой

- больший

- Крупнейшая

- миллиард

- пустой

- изоферменты печени

- нарушения

- строить

- построенный

- встроенный

- бизнес

- развитие бизнеса

- бизнес

- но

- by

- рассчитанный

- CAN

- не могу

- возможности

- автомобиль

- заботится

- тщательный

- легковые автомобили

- случаев

- случаев

- Вызывать

- Генеральный директор

- сертификаты

- Сертификация

- сертификаты

- Сертифицированные

- цепь

- вызов

- проблемы

- изменение

- изменения

- изменения

- каналы

- проверка

- чип

- чипсы

- выбор

- требования

- классов

- Очистить

- облако

- код

- закодированы

- лыжных шлемов

- Колледж

- сочетании

- как

- приход

- Общий

- обычно

- общаться

- Связь

- Связь

- Компании

- конкурс

- конкурентоспособный

- полный

- полностью

- комплекс

- сложность

- Соответствие закону

- компонент

- комплексный

- скомпрометированы

- Ослабленный

- сама концепция

- Беспокойство

- обеспокоенный

- Обеспокоенность

- Условия

- конфиденциальность

- Конфигурация

- подключенный

- Подключенные устройства

- связь

- следствие

- Рассматривать

- соображения

- считается

- консалтинг

- Потребители

- содержит

- конкурс

- способствовало

- контроль

- контрольная

- Основные

- исправить

- правильно

- Цена

- дорогостоящий

- Расходы

- может

- покрытый

- ЦП

- Создайте

- Создающий

- Критерии

- критической

- решающее значение

- крипто-

- криптография

- Клиенты

- подгонянный

- Кибератака

- цикл

- Dana

- данным

- Нарушения данных

- Давид

- Дней

- сделка

- Решение

- решения

- глубоко

- Защита

- определять

- запросы

- убивают

- развернуть

- развертывание

- описано

- Проект

- процесс проектирования

- дизайнер

- дизайнеры

- конструкций

- Несмотря на

- подробный

- обнаруживать

- обнаружение

- определения

- застройщиков

- Развитие

- устройство

- Устройства

- различный

- трудный

- Интернет

- цифровые услуги

- направлять

- директор

- Разделение

- do

- приносит

- не

- домен

- сделанный

- Dont

- управляемый

- водитель

- диски

- в течение

- динамический

- e

- каждый

- Рано

- легче

- Простейший

- легко

- ed

- Edge

- эффективный

- или

- Electronics

- элементы

- уничтожение

- Еще

- встроенный

- подчеркивает

- включить

- включен

- позволяет

- зашифрованный

- конец

- Бесконечный

- конечные точки

- инженер

- Проект и

- Инженеры

- достаточно

- обеспечивать

- обеспечение

- Весь

- полностью

- запись

- Окружающая среда

- особенно

- существенный

- по существу

- налаживает

- и т.д

- Эфир (ETH)

- оценивать

- оценки

- Даже

- Каждая

- , поскольку большинство сенаторов

- пример

- выполненный

- исполнительный

- существующий

- существует

- ожидаемый

- дорогим

- объяснены

- продлить

- продолжается

- широко

- степень

- и, что лучший способ

- внешне

- чрезвычайно

- Глаза

- фактор

- Ошибка

- далеко

- Фэшн

- Особенности

- Обратная связь

- чувствовать

- несколько

- окончательный

- в заключение

- финансовый

- финансовые данные

- Найдите

- обнаружение

- брандмауэр

- Во-первых,

- Впервые

- 5

- фиксированный

- недостаток

- поток

- следует

- после

- Что касается

- Год основания

- Устои

- фрагментация

- Рамки

- от

- передний

- функция

- функциональная

- функциональные возможности

- функциональность

- функционирование

- Функции

- фундаментальный

- Основы

- будущее

- в общем

- порождать

- Юрий

- получить

- Дайте

- Go

- Цели

- будет

- хорошо

- есть

- Правительства

- постепенно

- значительно

- группы

- Рост

- мотыга

- взломанa

- было

- обрабатывать

- происходить

- происходит

- Жесткий

- Сильнее

- Аппаратные средства

- Есть

- имеющий

- Медицина

- помощь

- полезный

- следовательно

- здесь

- High

- высший

- очень

- Шоссе

- целостный

- домашнее задание

- Как

- How To

- Однако

- HTTPS

- огромный

- i

- Идеально

- идентифицированный

- определения

- идентифицирующий

- тождества

- Личность

- if

- немедленно

- императив

- осуществлять

- в XNUMX году

- Осуществляющий

- важную

- что она

- in

- В других

- включены

- включает в себя

- В том числе

- включать

- расширились

- Увеличивает

- все больше и больше

- независимые

- Infineon

- повлиять

- информация

- Инфраструктура

- пример

- немедленно

- рефлексологии

- интегрированный

- Интегрируя

- целостность

- предназначенных

- интересный

- интерфейсы

- в нашей внутренней среде,

- Интернет

- в

- вводить

- вовлеченный

- включает в себя

- КАТО

- IP

- остров

- Выпущен

- вопросы

- IT

- ЕГО

- всего

- Сохранить

- Основные

- ключи

- Вид

- знания

- известный

- пейзаж

- язык

- Фамилия

- Задержка

- новее

- Законодательство

- слой

- вести

- Утечки

- наименее

- подветренный

- оставил

- Меньше

- уровень

- уровни

- Кредитное плечо

- заемные средства

- ЖИЗНЬЮ

- Жизненный цикл

- жизненные циклы

- такое как

- Ограниченный

- линия

- Список

- Длинное

- дольше

- посмотреть

- серия

- Низкий

- ниже

- прибыльный

- Главная

- основной

- сделать

- Создание

- управляемого

- управление

- Манипуляция

- Производители

- производство

- многих

- карта

- отображение

- рынок

- Маркетинг

- Вопрос

- макс-ширина

- Май..

- измеренный

- меры

- механизмы

- Встречайте

- Память

- упомянутый

- может быть

- Мышление

- сводит к минимуму

- минимальный

- смягчать

- смягчение

- модель

- моделирование

- Модерн

- Режимы

- изменения

- модульный

- модуль

- монитор

- Мониторинг

- Мониторы

- БОЛЕЕ

- самых

- много

- с разными

- должен

- Должен иметь

- обязательно

- необходимо

- Необходимость

- необходимый

- потребности

- сеть

- Доступ к сети

- сетевой

- Новости

- следующий

- нет

- узлы

- Ничто

- отметил,

- ничего

- сейчас

- номер

- цель

- целей

- наблюдается

- of

- от

- оффлайн

- .

- Старый

- on

- консолидировать

- ONE

- только

- ответственность

- открытый

- работает

- операционный

- Операционный отдел

- против

- оптимизированный

- Опции

- or

- Другое

- Другое

- наши

- внешний

- за

- общий

- переопределение

- собственный

- бумага & картон

- часть

- особый

- части

- мимо

- Патчи

- Патчи

- путь

- ОПЛАТИТЬ

- платежи

- Люди

- ИДЕАЛЬНОЕ

- в совершенстве

- производительность

- периферийный

- перспектива

- физический

- картина

- штук

- размещение

- Мест

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- Играть

- Точка

- Точка зрения

- пунктов

- порты

- возможное

- потенциал

- потенциально

- мощностью

- практика

- практиками

- presentation

- президент

- предотвращать

- предотвращает

- Основной

- принцип

- Принципы

- Предварительный

- частная

- частная криптовалюта

- Проблема

- процесс

- Процессы

- обработка

- процессор

- процессоры

- Продукт

- жизненный цикл продукта

- Производство

- Продукция

- продукты сегодня

- Профиль

- программируемый

- Программирование

- правильный

- должным образом

- сторонник

- для защиты

- защищенный

- защищающий

- защиту

- протоколы

- доказанный

- обеспечивать

- при условии

- приводит

- положил

- Питон

- Вопросы

- гоночный

- РЕДКИЙ

- рейтинг

- реальные

- реальный мир

- на самом деле

- разумный

- причины

- последний

- признание

- Управление по борьбе с наркотиками (DEA)

- выздоровление

- офиса

- снижение

- Считать

- зарегистрироваться

- "Регулирование"

- правила

- регуляторы

- соответствующие

- оставаться

- удаленно

- замещать

- отчету

- представлять

- обязательный

- Требования

- упругость

- упругий

- Сопротивление

- Полезные ресурсы

- ответ

- пересмотры

- правую

- правые

- Снижение

- управление рисками

- рисках,

- прочность

- Роли

- корень

- Правило

- работает

- безопасный

- Сказал

- SAND

- поговорка

- масштабируемые

- Шкала

- сценарий

- Школа

- Вузы

- поцарапать

- Во-вторых

- секреты

- безопасный

- обеспеченный

- безопасно

- безопасность

- Меры безопасности

- посмотреть

- сегмент

- сегментами

- выбранный

- выбор

- продажа

- Полупроводниковые приборы

- старший

- смысл

- чувствительный

- чувствительность

- датчик

- Последовательность

- Серии

- серьезный

- Услуги

- набор

- несколько

- общие

- она

- лист

- СДВИГАЯ

- судно

- должен

- выключение

- Сименс

- подпись

- Подписи

- значительный

- кремний

- аналогичный

- просто

- с

- одинарной

- умный

- So

- мягкая

- Software

- безопасность программного обеспечения

- Решение

- Решения

- некоторые

- Кто-то

- удалось

- иногда

- Источник

- конкретный

- спецификации

- Спектр

- скорость

- Этап

- этапы

- стандартов

- Начало

- начинается

- Область

- Области

- устойчивый

- Шаг

- По-прежнему

- диск

- Стратегия

- обтекаемый

- сильный

- Студенты

- Ошеломляющий

- успешный

- Успешно

- такие

- подходящее

- Убедитесь

- Поверхность

- Сьюзен

- система

- системы

- взять

- говорить

- осязаемый

- цель

- направлены

- Технологии

- тестXNUMX

- Тестирование

- тестов

- чем

- который

- Ассоциация

- их

- Их

- тогда

- Там.

- Эти

- они

- задача

- вещи

- think

- этой

- те

- мысль

- угроза

- обнаружение угрозы

- угрозы

- три

- Через

- по всему

- время

- раз

- в

- сегодня

- знак

- Лексемы

- Тони

- слишком

- инструментом

- вызвать

- правда

- Доверие

- надежных

- заслуживающий доверия

- стараться

- пытается

- два

- напишите

- Типы

- типичный

- типично

- В конечном счете

- под

- лежащий в основе

- понимать

- понимание

- понимать

- созданного

- неизвестный

- противоправный

- до

- Обновление ПО

- Updates

- обновление

- модернизация

- обновления

- использование

- прецедент

- используемый

- пользователей

- использования

- через

- обычно

- ценностное

- поставщики

- проверка

- сведущий

- очень

- с помощью

- жизнеспособный

- вице

- вице-президент

- Вид

- жизненный

- Уязвимости

- стена

- хотеть

- законопроект

- способы

- we

- пригодный для носки

- неделя

- ЧТО Ж

- Что

- Что такое

- любой

- когда

- будь то

- , которые

- в то время как

- широкий

- Шире

- будете

- в

- без

- слова

- Работа

- Трудовые ресурсы

- работает

- разработка

- Мир

- по всему миру

- бы

- Неправильно

- год

- лет

- Да

- являетесь

- ВАШЕ

- зефирнет