No primeira parte Nesta série de três partes, apresentamos uma solução que demonstra como você pode automatizar a detecção de fraude e adulteração de documentos em grande escala usando serviços de IA e machine learning (ML) da AWS para um caso de uso de subscrição de hipotecas.

Nesta postagem, apresentamos uma abordagem para desenvolver um modelo de visão computacional baseado em aprendizagem profunda para detectar e destacar imagens forjadas na subscrição de hipotecas. Fornecemos orientação sobre a construção, treinamento e implantação de redes de aprendizagem profunda em Amazon Sage Maker.

Na Parte 3, demonstramos como implementar a solução em Detector de fraude da Amazon.

Visão geral da solução

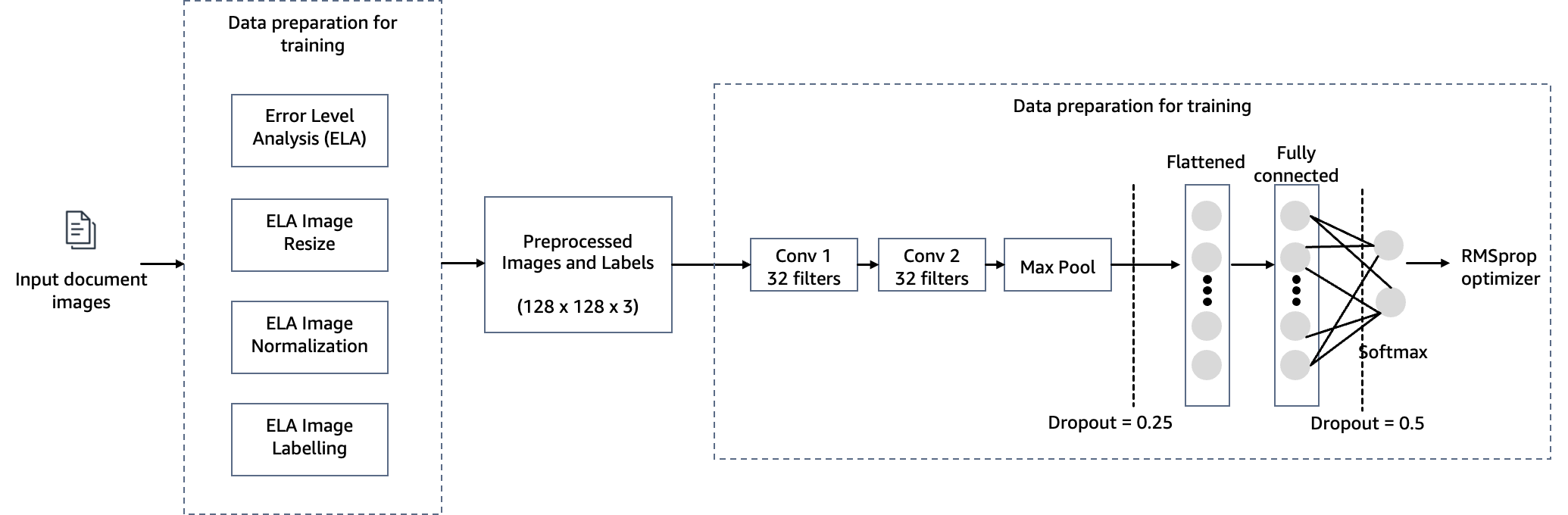

Para cumprir o objetivo de detectar adulteração de documentos na subscrição de hipotecas, empregamos um modelo de visão computacional hospedado no SageMaker para nossa solução de detecção de falsificação de imagens. Este modelo recebe uma imagem de teste como entrada e gera uma previsão de probabilidade de falsificação como saída. A arquitetura da rede é mostrada no diagrama a seguir.

A falsificação de imagens envolve principalmente quatro técnicas: emenda, cópia e movimentação, remoção e aprimoramento. Dependendo das características da falsificação, diferentes pistas podem ser utilizadas como base para detecção e localização. Essas pistas incluem artefatos de compactação JPEG, inconsistências de bordas, padrões de ruído, consistência de cores, similaridade visual, consistência EXIF e modelo de câmera.

Dado o amplo domínio da detecção de falsificações de imagens, usamos o algoritmo Error Level Analysis (ELA) como um método ilustrativo para detectar falsificações. Selecionamos a técnica ELA para este post pelos seguintes motivos:

- É mais rápido de implementar e pode detectar facilmente a adulteração de imagens.

- Funciona analisando os níveis de compressão de diferentes partes de uma imagem. Isso permite detectar inconsistências que podem indicar adulteração – por exemplo, se uma área foi copiada e colada de outra imagem que foi salva em um nível de compactação diferente.

- É bom para detectar adulterações mais sutis ou contínuas que podem ser difíceis de detectar a olho nu. Mesmo pequenas alterações em uma imagem podem introduzir anomalias de compactação detectáveis.

- Não depende de ter a imagem original não modificada para comparação. A ELA pode identificar sinais de adulteração apenas na própria imagem questionada. Outras técnicas geralmente exigem o original não modificado para comparação.

- É uma técnica leve que depende apenas da análise de artefatos de compressão nos dados da imagem digital. Não depende de hardware especializado ou conhecimento forense. Isto torna o ELA acessível como uma ferramenta de análise de primeira passagem.

- A imagem ELA de saída pode destacar claramente as diferenças nos níveis de compressão, tornando as áreas adulteradas visivelmente óbvias. Isso permite que até mesmo um leigo reconheça sinais de possível manipulação.

- Ele funciona em muitos tipos de imagens (como JPEG, PNG e GIF) e requer apenas a análise da própria imagem. Outras técnicas forenses podem ser mais restritas em formatos ou requisitos de imagem original.

No entanto, em cenários reais onde você pode ter uma combinação de documentos de entrada (JPEG, PNG, GIF, TIFF, PDF), recomendamos o emprego de ELA em conjunto com vários outros métodos, como detectando inconsistências nas bordas, padrões de ruído, uniformidade de cor, Consistência de dados EXIF, identificação do modelo da câmera e uniformidade da fonte. Nosso objetivo é atualizar o código desta postagem com técnicas adicionais de detecção de falsificação.

A premissa subjacente do ELA pressupõe que as imagens de entrada estão no formato JPEG, conhecido por sua compactação com perdas. No entanto, o método ainda pode ser eficaz mesmo se as imagens de entrada estivessem originalmente em um formato sem perdas (como PNG, GIF ou BMP) e posteriormente convertidas para JPEG durante o processo de adulteração. Quando o ELA é aplicado a formatos originais sem perdas, normalmente indica uma qualidade de imagem consistente sem qualquer deterioração, tornando difícil identificar áreas alteradas. Em imagens JPEG, a norma esperada é que toda a imagem apresente níveis de compressão semelhantes. No entanto, se uma seção específica da imagem exibir um nível de erro marcadamente diferente, isso geralmente sugere que foi feita uma alteração digital.

ELA destaca diferenças na taxa de compactação JPEG. As regiões com coloração uniforme provavelmente terão um resultado de ELA inferior (por exemplo, uma cor mais escura em comparação com bordas de alto contraste). Os itens a serem observados para identificar adulteração ou modificação incluem o seguinte:

- Bordas semelhantes devem ter brilho semelhante no resultado ELA. Todas as bordas de alto contraste devem ser semelhantes entre si e todas as bordas de baixo contraste devem ser semelhantes. Com uma foto original, as bordas de baixo contraste devem ser quase tão brilhantes quanto as bordas de alto contraste.

- Texturas semelhantes devem ter coloração semelhante em ELA. Áreas com mais detalhes de superfície, como o close-up de uma bola de basquete, provavelmente terão um resultado ELA mais alto do que uma superfície lisa.

- Independentemente da cor real da superfície, todas as superfícies planas devem ter aproximadamente a mesma cor sob ELA.

Imagens JPEG usam um sistema de compactação com perdas. Cada recodificação (resalvamento) da imagem adiciona mais perda de qualidade à imagem. Especificamente, o algoritmo JPEG opera em uma grade de 8×8 pixels. Cada quadrado 8×8 é compactado de forma independente. Se a imagem não for modificada, todos os quadrados 8×8 deverão ter potenciais de erro semelhantes. Se a imagem não for modificada e for salva novamente, cada quadrado deverá degradar aproximadamente na mesma taxa.

ELA salva a imagem em um nível de qualidade JPEG especificado. Esse salvamento novo introduz uma quantidade conhecida de erros em toda a imagem. A imagem salva novamente é então comparada com a imagem original. Se uma imagem for modificada, cada quadrado 8×8 tocado pela modificação deverá ter um potencial de erro mais alto do que o resto da imagem.

Os resultados do ELA dependem diretamente da qualidade da imagem. Você pode querer saber se algo foi adicionado, mas se a imagem for copiada várias vezes, o ELA poderá permitir apenas a detecção dos salvamentos novamente. Tente encontrar a versão da imagem com melhor qualidade.

Com treinamento e prática, o ELA também pode aprender a identificar o dimensionamento, a qualidade, o corte e as transformações de salvamento da imagem. Por exemplo, se uma imagem não JPEG contiver linhas de grade visíveis (1 pixel de largura em quadrados de 8×8), isso significa que a imagem começou como JPEG e foi convertida para um formato não JPEG (como PNG). Se algumas áreas da imagem não tiverem linhas de grade ou as linhas de grade se deslocarem, isso indicará uma emenda ou parte desenhada na imagem não JPEG.

Nas seções a seguir, demonstramos as etapas para configurar, treinar e implantar o modelo de visão computacional.

Pré-requisitos

Para acompanhar esta postagem, preencha os seguintes pré-requisitos:

- Tenha uma conta AWS.

- Estabelecer Estúdio Amazon SageMaker. Você pode iniciar rapidamente o SageMaker Studio usando predefinições padrão, facilitando um lançamento rápido. Para obter mais informações, consulte O Amazon SageMaker simplifica a configuração do Amazon SageMaker Studio para usuários individuais.

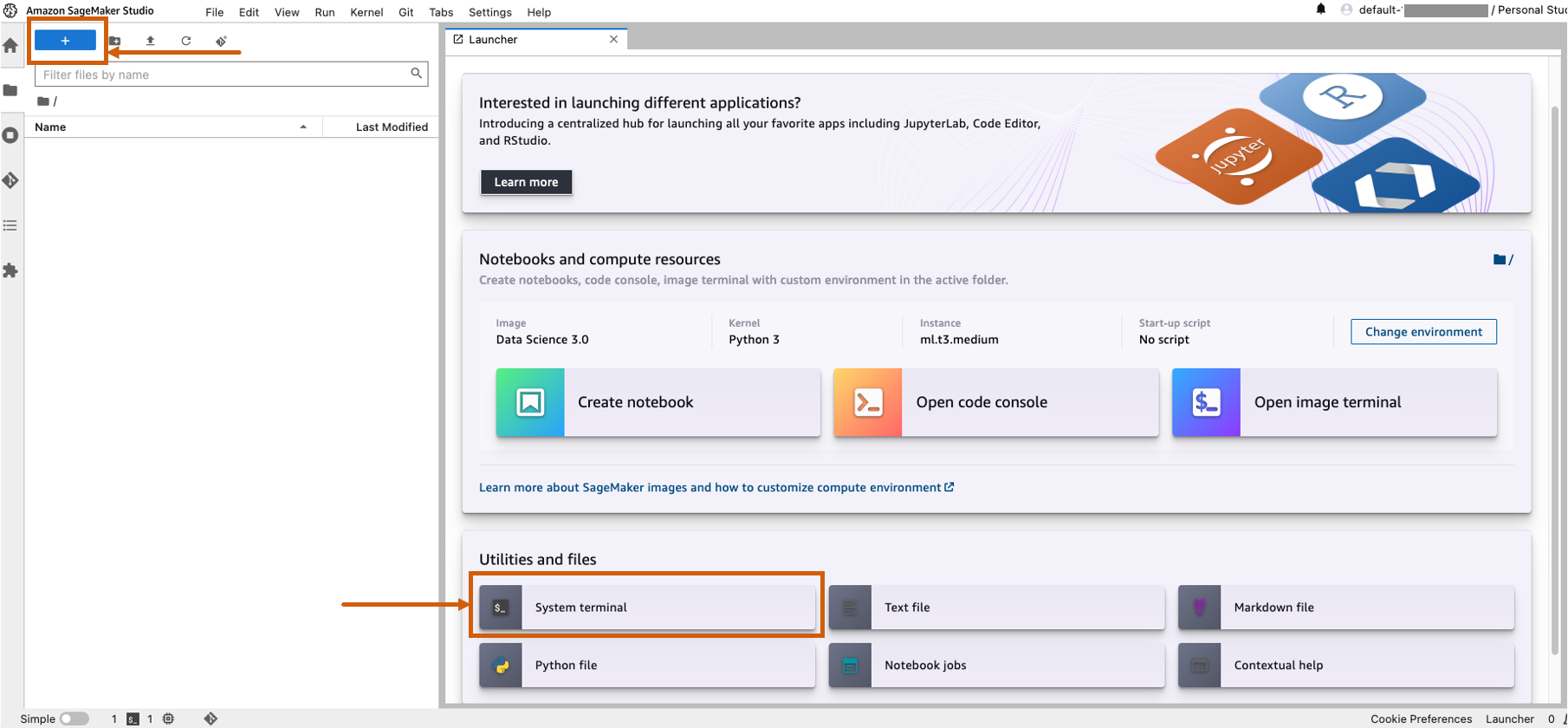

- Abra o SageMaker Studio e inicie um terminal do sistema.

- Execute o seguinte comando no terminal:

git clone https://github.com/aws-samples/document-tampering-detection.git - O custo total de execução do SageMaker Studio para um usuário e as configurações do ambiente de notebook é de US$ 7.314 por hora.

Configurar o caderno de treinamento modelo

Conclua as etapas a seguir para configurar seu caderno de treinamento:

- Abra o

tampering_detection_training.ipynbarquivo do diretório document-tampering-detection. - Configure o ambiente do notebook com a imagem TensorFlow 2.6 Python 3.8 CPU ou GPU Optimized.

Você pode enfrentar problemas de disponibilidade insuficiente ou atingir o limite de cota para instâncias de GPU em sua conta da AWS ao selecionar instâncias otimizadas para GPU. Para aumentar a cota, visite o console Service Quotas e aumente o limite de serviço para o tipo de instância específico que você precisa. Você também pode usar um ambiente de notebook otimizado para CPU nesses casos. - Escolha Núcleo, escolha Python3.

- Escolha Tipo de instância, escolha ml.m5d.24xgrande ou qualquer outra instância grande.

Selecionamos um tipo de instância maior para reduzir o tempo de treinamento do modelo. Com um ambiente de notebook ml.m5d.24xlarge, o custo por hora é de US$ 7.258 por hora.

Execute o caderno de treinamento

Execute cada célula do notebook tampering_detection_training.ipynb em ordem. Discutiremos algumas células com mais detalhes nas seções a seguir.

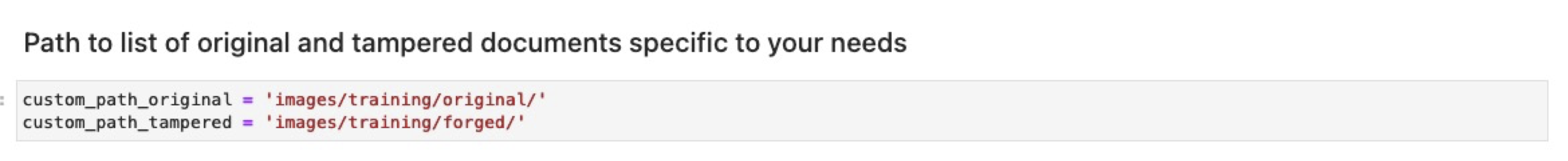

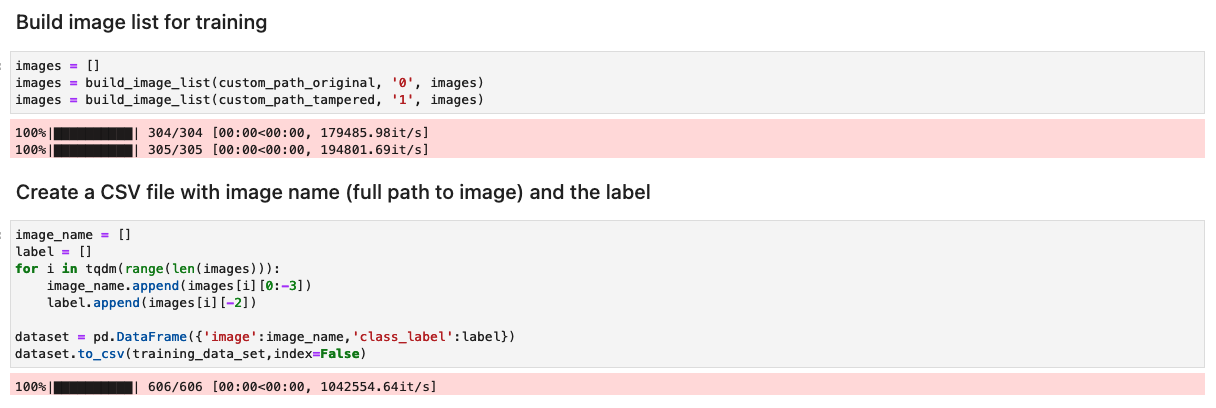

Prepare o conjunto de dados com uma lista de imagens originais e adulteradas

Antes de executar a célula a seguir no notebook, prepare um conjunto de dados de documentos originais e adulterados com base em seus requisitos comerciais específicos. Para esta postagem, usamos um conjunto de dados de amostra de recibos de pagamento e extratos bancários adulterados. O conjunto de dados está disponível no diretório de imagens do Repositório GitHub.

O notebook lê as imagens originais e adulteradas do images/training diretório.

O conjunto de dados para treinamento é criado usando um arquivo CSV com duas colunas: o caminho para o arquivo de imagem e o rótulo da imagem (0 para imagem original e 1 para imagem adulterada).

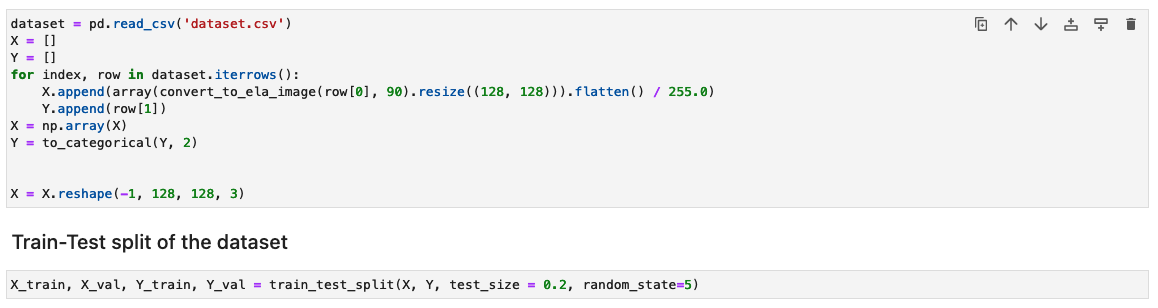

Processe o conjunto de dados gerando os resultados ELA de cada imagem de treinamento

Nesta etapa, geramos o resultado ELA (com qualidade de 90%) da imagem de treinamento de entrada. A função convert_to_ela_image leva dois parâmetros: caminho, que é o caminho para um arquivo de imagem, e qualidade, que representa o parâmetro de qualidade para compactação JPEG. A função executa as seguintes etapas:

- Converta a imagem para o formato RGB e salve-a novamente como um arquivo JPEG com a qualidade especificada sob o nome tempresaved.jpg.

- Calcule a diferença entre a imagem original e a imagem JPEG salva novamente (ELA) para determinar a diferença máxima nos valores de pixel entre as imagens originais e salvas novamente.

- Calcule um fator de escala com base na diferença máxima para ajustar o brilho da imagem ELA.

- Aumente o brilho da imagem ELA usando o fator de escala calculado.

- Redimensione o resultado ELA para 128x128x3, onde 3 representa o número de canais para reduzir o tamanho da entrada para treinamento.

- Retorne a imagem ELA.

Em formatos de imagem com perdas, como JPEG, o processo inicial de salvamento leva a uma perda considerável de cores. No entanto, quando a imagem é carregada e subsequentemente recodificada no mesmo formato com perdas, geralmente há menos degradação de cores. Os resultados ELA enfatizam as áreas da imagem mais suscetíveis à degradação de cores ao salvar novamente. Geralmente, as alterações aparecem com destaque em regiões que apresentam maior potencial de degradação em comparação com o resto da imagem.

Em seguida, as imagens são processadas em um array NumPy para treinamento. Em seguida, dividimos o conjunto de dados de entrada aleatoriamente em dados de treinamento e teste ou validação (80/20). Você pode ignorar quaisquer avisos ao executar essas células.

Dependendo do tamanho do conjunto de dados, a execução dessas células pode levar algum tempo para ser concluída. Para o conjunto de dados de amostra que fornecemos neste repositório, pode levar de 5 a 10 minutos.

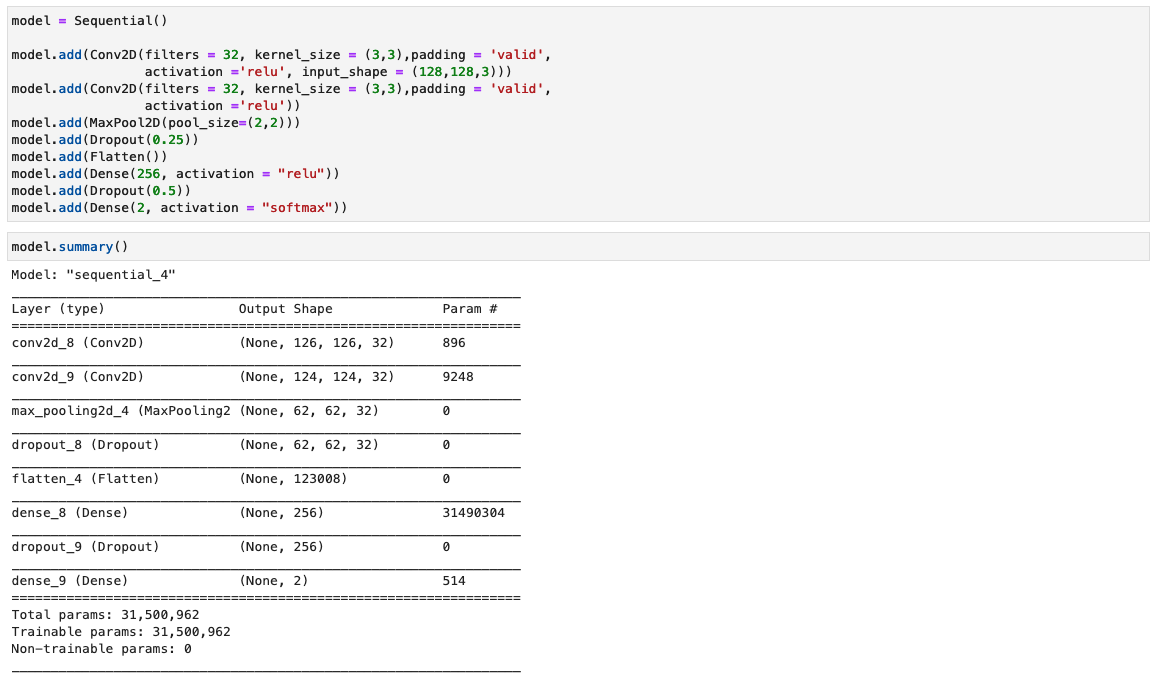

Configurar o modelo CNN

Nesta etapa construímos uma versão mínima da rede VGG com pequenos filtros convolucionais. O VGG-16 consiste em 13 camadas convolucionais e três camadas totalmente conectadas. A captura de tela a seguir ilustra a arquitetura de nosso modelo de Rede Neural Convolucional (CNN).

Observe as seguintes configurações:

- Entrada – O modelo aceita um tamanho de entrada de imagem de 128x128x3.

- Camadas convolucionais – As camadas convolucionais utilizam um campo receptivo mínimo (3×3), o menor tamanho possível que ainda captura cima/baixo e esquerda/direita. Isto é seguido por uma função de ativação de unidade linear retificada (ReLU) que reduz o tempo de treinamento. Esta é uma função linear que produzirá a entrada se for positiva; caso contrário, a saída será zero. A passada de convolução é fixada no padrão (1 pixel) para manter a resolução espacial preservada após a convolução (a passada é o número de deslocamentos de pixel na matriz de entrada).

- Camadas totalmente conectadas – A rede possui duas camadas totalmente conectadas. A primeira camada densa usa ativação ReLU e a segunda usa softmax para classificar a imagem como original ou adulterada.

Você pode ignorar quaisquer avisos ao executar essas células.

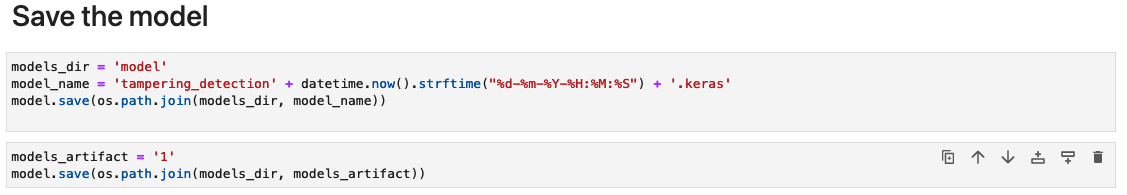

Salve os artefatos do modelo

Salve o modelo treinado com um nome de arquivo exclusivo — por exemplo, com base na data e hora atuais — em um diretório chamado model.

O modelo é salvo no formato Keras com a extensão .keras. Também salvamos os artefatos do modelo como um diretório chamado 1 contendo assinaturas serializadas e o estado necessário para executá-las, incluindo valores de variáveis e vocabulários para implantar em um tempo de execução do SageMaker (que discutiremos mais adiante nesta postagem).

Medir o desempenho do modelo

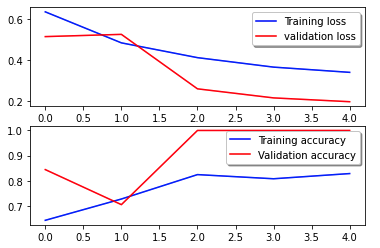

A curva de perda a seguir mostra a progressão da perda do modelo ao longo das épocas de treinamento (iterações).

A função de perda mede até que ponto as previsões do modelo correspondem às metas reais. Valores mais baixos indicam melhor alinhamento entre previsões e valores verdadeiros. A diminuição das perdas ao longo das épocas significa que o modelo está melhorando. A curva de precisão ilustra a precisão do modelo ao longo das épocas de treinamento. Precisão é a proporção entre previsões corretas e o número total de previsões. Maior precisão indica um modelo de melhor desempenho. Normalmente, a precisão aumenta durante o treinamento à medida que o modelo aprende padrões e melhora sua capacidade preditiva. Isso o ajudará a determinar se o modelo está superajustado (um bom desempenho nos dados de treinamento, mas ruim em dados não vistos) ou insuficiente (não aprende o suficiente com os dados de treinamento).

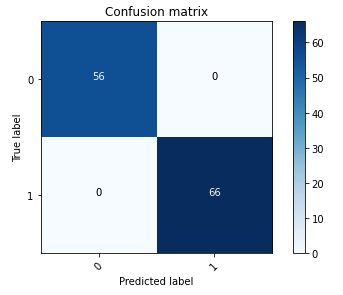

A matriz de confusão a seguir representa visualmente quão bem o modelo distingue com precisão entre as classes positiva (imagem forjada, representada como valor 1) e negativa (imagem não adulterada, representada como valor 0).

Após o treinamento do modelo, nossa próxima etapa envolve a implantação do modelo de visão computacional como uma API. Esta API será integrada aos aplicativos de negócios como um componente do fluxo de trabalho de subscrição. Para conseguir isso, usamos o Amazon SageMaker Inference, um serviço totalmente gerenciado. Este serviço integra-se perfeitamente com ferramentas MLOps, permitindo implantação de modelos escalonáveis, inferência econômica, gerenciamento aprimorado de modelos na produção e complexidade operacional reduzida. Nesta postagem, implantamos o modelo como um endpoint de inferência em tempo real. No entanto, é importante observar que, dependendo do fluxo de trabalho dos seus aplicativos de negócios, a implantação do modelo também pode ser adaptada como processamento em lote, manipulação assíncrona ou por meio de uma arquitetura de implantação sem servidor.

Configurar o notebook de implantação do modelo

Conclua as etapas a seguir para configurar seu notebook de implantação de modelo:

- Abra o

tampering_detection_model_deploy.ipynbarquivo do diretório de detecção de adulteração de documentos. - Configure o ambiente do notebook com a imagem Data Science 3.0.

- Escolha Núcleo, escolha Python3.

- Escolha Tipo de instância, escolha ml.t3.médio.

Com um ambiente de notebook ml.t3.medium, o custo por hora é de US$ 0.056.

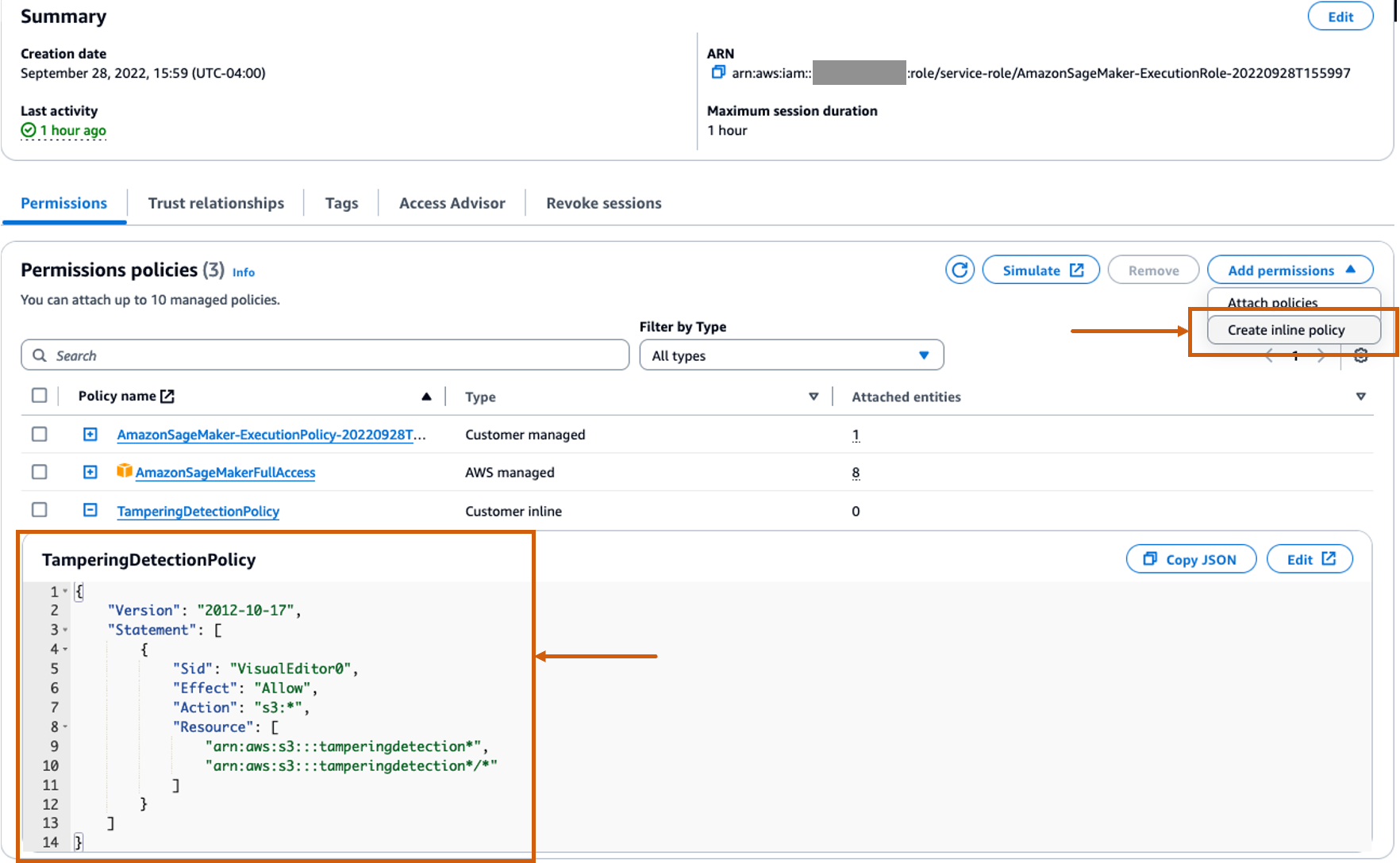

Crie uma política em linha personalizada para a função SageMaker para permitir todas as ações do Amazon S3

A Gerenciamento de acesso e identidade da AWS (IAM) para SageMaker estará no formato AmazonSageMaker- ExecutionRole-<random numbers>. Certifique-se de estar usando a função correta. O nome da função pode ser encontrado nos detalhes do usuário nas configurações de domínio do SageMaker.

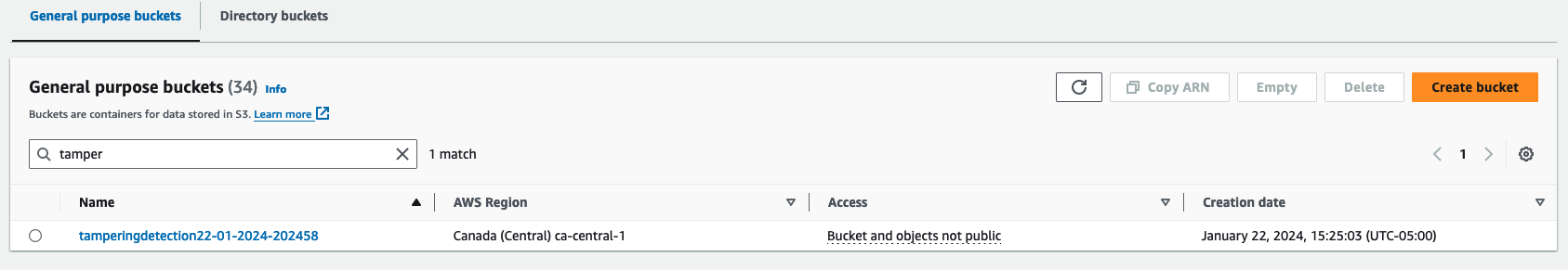

Atualize a função do IAM para incluir uma política em linha para permitir que todos Serviço de armazenamento simples da Amazon (Amazon S3) ações. Isso será necessário para automatizar a criação e exclusão de buckets S3 que armazenarão os artefatos do modelo. Você pode limitar o acesso a buckets S3 específicos. Observe que usamos um curinga para o nome do bucket S3 na política IAM (tamperingdetection*).

Execute o notebook de implantação

Execute cada célula do notebook tampering_detection_model_deploy.ipynb em ordem. Discutiremos algumas células com mais detalhes nas seções a seguir.

Crie um bucket S3

Execute a célula para criar um bucket S3. O bucket será nomeado tamperingdetection<current date time> e na mesma região da AWS que seu ambiente SageMaker Studio.

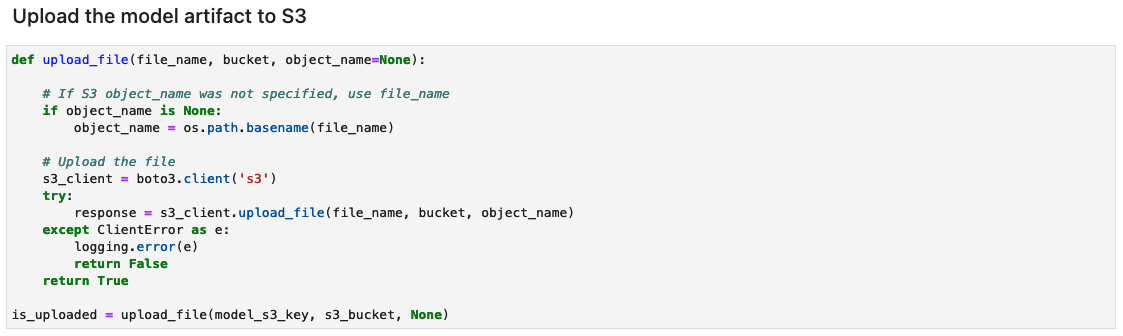

Crie o arquivo de artefato do modelo e faça upload para o Amazon S3

Crie um arquivo tar.gz a partir dos artefatos do modelo. Salvamos os artefatos do modelo como um diretório chamado 1, contendo assinaturas serializadas e o estado necessário para executá-las, incluindo valores de variáveis e vocabulários para implantar no tempo de execução do SageMaker. Você também pode incluir um arquivo de inferência personalizado chamado inference.py dentro da pasta de código no artefato do modelo. A inferência personalizada pode ser usada para pré-processamento e pós-processamento da imagem de entrada.

![]()

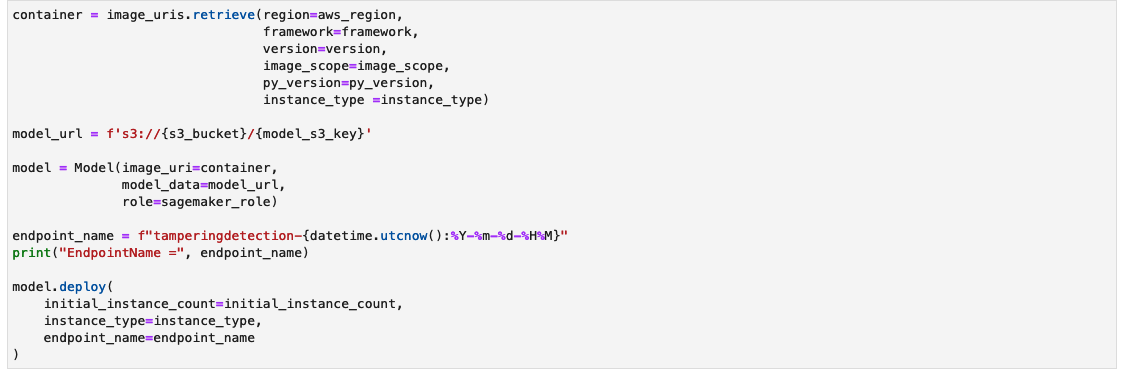

Crie um endpoint de inferência do SageMaker

A célula para criar um endpoint de inferência do SageMaker pode levar alguns minutos para ser concluída.

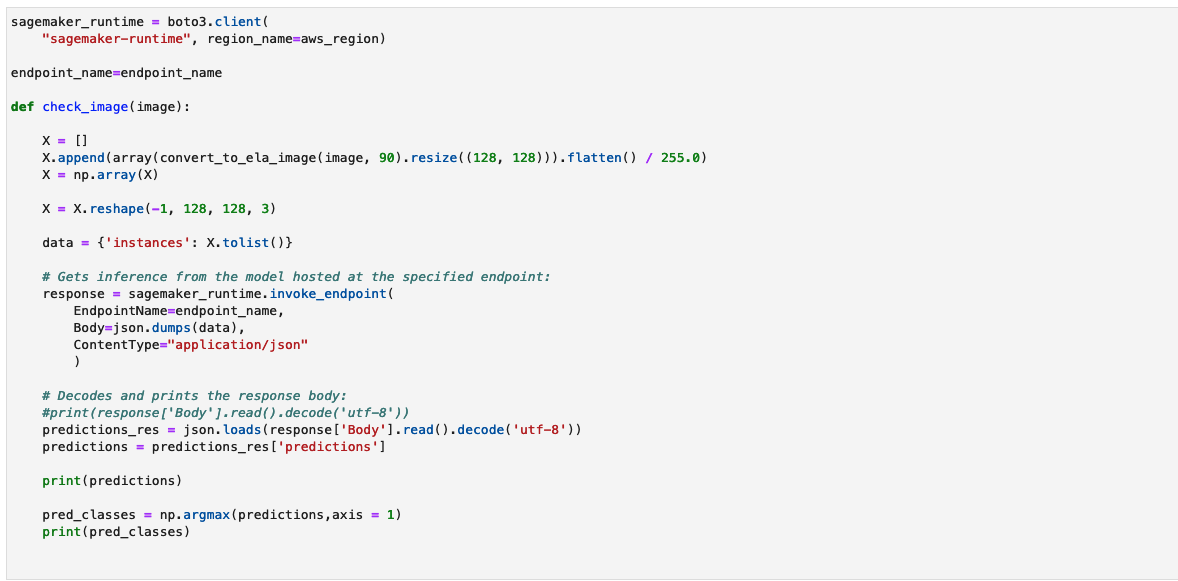

Teste o endpoint de inferência

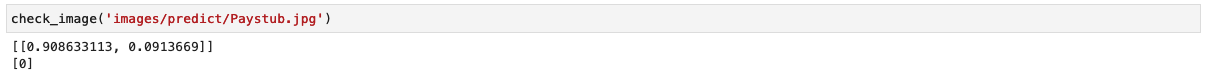

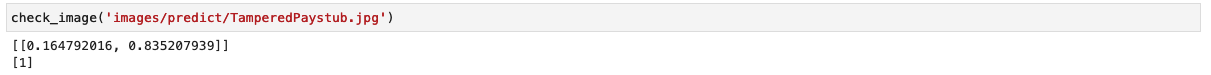

A função check_image pré-processa uma imagem como uma imagem ELA, envia-a para um endpoint do SageMaker para inferência, recupera e processa as previsões do modelo e imprime os resultados. O modelo usa uma matriz NumPy da imagem de entrada como uma imagem ELA para fornecer previsões. As previsões são emitidas como 0, representando uma imagem não adulterada, e 1, representando uma imagem forjada.

Vamos invocar o modelo com uma imagem não adulterada de um contracheque e verificar o resultado.

O modelo gera a classificação como 0, representando uma imagem não adulterada.

Agora vamos invocar o modelo com uma imagem adulterada de um contracheque e verificar o resultado.

O modelo gera a classificação como 1, representando uma imagem forjada.

Limitações

Embora o ELA seja uma excelente ferramenta para ajudar a detectar modificações, há uma série de limitações, como as seguintes:

- Uma única alteração de pixel ou um pequeno ajuste de cor pode não gerar uma alteração perceptível no ELA porque o JPEG opera em uma grade.

- O ELA identifica apenas quais regiões possuem diferentes níveis de compactação. Se uma imagem de qualidade inferior for unida em uma imagem de qualidade superior, a imagem de qualidade inferior poderá aparecer como uma região mais escura.

- Dimensionar, recolorir ou adicionar ruído a uma imagem modificará toda a imagem, criando um potencial de nível de erro mais alto.

- Se uma imagem for salva novamente várias vezes, ela poderá estar inteiramente em um nível de erro mínimo, onde mais salvamentos não alteram a imagem. Neste caso, o ELA retornará uma imagem preta e nenhuma modificação poderá ser identificada usando este algoritmo.

- Com o Photoshop, o simples ato de salvar a imagem pode tornar automaticamente as texturas e bordas mais nítidas, criando um potencial de nível de erro mais alto. Este artefato não identifica modificação intencional; identifica que um produto Adobe foi usado. Tecnicamente, o ELA aparece como uma modificação porque a Adobe realizou uma modificação automaticamente, mas a modificação não foi necessariamente intencional pelo usuário.

Recomendamos o uso do ELA junto com outras técnicas discutidas anteriormente no blog para detectar uma gama maior de casos de manipulação de imagens. O ELA também pode servir como uma ferramenta independente para examinar visualmente as disparidades de imagens, especialmente quando o treinamento de um modelo baseado em CNN se torna um desafio.

limpar

Para remover os recursos criados como parte desta solução, conclua as etapas a seguir:

- Execute as células do notebook sob o Limpar seção. Isso excluirá o seguinte:

- Endpoint de inferência do SageMaker – O nome do endpoint de inferência será

tamperingdetection-<datetime>. - Objetos dentro do bucket S3 e do próprio bucket S3 – O nome do bucket será

tamperingdetection<datetime>.

- Endpoint de inferência do SageMaker – O nome do endpoint de inferência será

- Encerre os recursos do notebook SageMaker Studio.

Conclusão

Neste post, apresentamos uma solução ponta a ponta para detectar adulteração e fraude em documentos usando deep learning e SageMaker. Usamos ELA para pré-processar imagens e identificar discrepâncias nos níveis de compressão que podem indicar manipulação. Em seguida, treinamos um modelo CNN neste conjunto de dados processados para classificar as imagens como originais ou adulteradas.

O modelo pode atingir forte desempenho, com precisão superior a 95% com um conjunto de dados (forjado e original) adequado às necessidades do seu negócio. Isso indica que ele pode detectar com segurança documentos falsificados, como recibos de pagamento e extratos bancários. O modelo treinado é implantado em um endpoint SageMaker para permitir inferência de baixa latência em escala. Ao integrar esta solução nos fluxos de trabalho hipotecários, as instituições podem sinalizar automaticamente documentos suspeitos para futuras investigações de fraude.

Embora poderoso, o ELA tem algumas limitações na identificação de certos tipos de manipulação mais sutil. Como próximos passos, o modelo poderia ser melhorado através da incorporação de técnicas forenses adicionais na formação e da utilização de conjuntos de dados maiores e mais diversificados. No geral, esta solução demonstra como você pode usar o aprendizado profundo e os serviços da AWS para criar soluções impactantes que aumentem a eficiência, reduzam riscos e evitem fraudes.

Na Parte 3, demonstramos como implementar a solução no Amazon Fraud Detector.

Sobre os autores

Anup Ravindranath é Arquiteto de Soluções Sênior na Amazon Web Services (AWS) com sede em Toronto, Canadá, trabalhando com organizações de Serviços Financeiros. Ele ajuda os clientes a transformar seus negócios e inovar na nuvem.

Anup Ravindranath é Arquiteto de Soluções Sênior na Amazon Web Services (AWS) com sede em Toronto, Canadá, trabalhando com organizações de Serviços Financeiros. Ele ajuda os clientes a transformar seus negócios e inovar na nuvem.

Vinnie Saini é Arquiteto de Soluções Sênior na Amazon Web Services (AWS) com sede em Toronto, Canadá. Ela tem ajudado os clientes de serviços financeiros a se transformarem na nuvem, com soluções baseadas em IA e ML baseadas em fortes pilares fundamentais de excelência arquitetônica.

Vinnie Saini é Arquiteto de Soluções Sênior na Amazon Web Services (AWS) com sede em Toronto, Canadá. Ela tem ajudado os clientes de serviços financeiros a se transformarem na nuvem, com soluções baseadas em IA e ML baseadas em fortes pilares fundamentais de excelência arquitetônica.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://aws.amazon.com/blogs/machine-learning/train-and-host-a-computer-vision-model-for-tampering-detection-on-amazon-sagemaker-part-2/

- :tem

- :é

- :não

- :onde

- $UP

- 056

- 1

- 100

- 13

- 195

- 258

- 408

- 75

- 8

- 95%

- a

- habilidade

- Sobre

- Acesso

- acessível

- Conta

- precisão

- exatamente

- Alcançar

- em

- Aja

- ações

- ativação

- real

- adicionado

- acrescentando

- Adicional

- Adiciona

- ajustar

- Ajustamento

- adobe

- Depois de

- contra

- AI

- visar

- algoritmo

- alinhamento

- Todos os Produtos

- permitir

- permite

- quase

- juntamente

- ao lado de

- tb

- alteradas

- Amazon

- Detector de fraude da Amazon

- Amazon Sage Maker

- Estúdio Amazon SageMaker

- Amazon Web Services

- Amazon Web Services (AWS)

- quantidade

- an

- análise

- analisar

- análise

- e

- Outro

- qualquer

- api

- aparecer

- aparece

- aplicações

- aplicado

- abordagem

- aproximadamente

- arquitetônico

- arquitetura

- arquivo

- SOMOS

- ÁREA

- áreas

- Ordem

- AS

- assume

- At

- automatizar

- automaticamente

- disponibilidade

- disponível

- AWS

- Bank

- baseado

- Basquetebol

- BE

- Porque

- torna-se

- sido

- MELHOR

- Melhor

- entre

- Preto

- Blog

- impulsionar

- Brilhante

- construir

- Prédio

- negócio

- Aplicações de Negócio

- negócios

- mas a

- by

- calculado

- chamado

- Câmera

- CAN

- Localização: Canadá

- capturas

- casas

- casos

- luta

- célula

- Células

- certo

- desafiante

- alterar

- Alterações

- canais

- características

- verificar

- Escolha

- aulas

- classificação

- classificar

- claramente

- Na nuvem

- CNN

- código

- cor

- colunas

- combinação

- comparar

- comparado

- comparação

- completar

- completamente

- complexidade

- componente

- computador

- Visão de Computador

- configurando

- confusão

- conjunção

- conectado

- considerável

- consistente

- consiste

- cônsul

- construir

- contém

- converter

- convertido

- rede neural convolucional

- correta

- Custo

- poderia

- CPU

- crio

- criado

- Criar

- criação

- Atual

- curva

- personalizadas

- Clientes

- mais escura

- dados,

- ciência de dados

- conjuntos de dados

- Data

- decrescente

- profundo

- deep learning

- Padrão

- demonstrar

- demonstra

- denota

- denso

- depender

- dependente

- Dependendo

- implantar

- implantado

- Implantação

- desenvolvimento

- detalhe

- detalhes

- descobrir

- Detecção

- Determinar

- desenvolver

- diagrama

- diferença

- diferenças

- diferente

- digital

- diretamente

- discutir

- discutido

- monitores

- distingue

- diferente

- do

- documento

- INSTITUCIONAIS

- Não faz

- domínio

- desenhado

- dirigido

- durante

- cada

- facilmente

- borda

- Eficaz

- eficiência

- enfatizar

- empregando

- permitir

- permitindo

- end-to-end

- Ponto final

- aprimorada

- aprimoramento

- suficiente

- Todo

- inteiramente

- Meio Ambiente

- épocas

- erro

- erros

- especialmente

- Éter (ETH)

- Mesmo

- Cada

- Examinando

- exemplo

- Excelência

- excelente

- apresentar

- Exposição

- expansivo

- esperado

- experiência

- extensão

- olho

- facilitando

- fator

- poucos

- campo

- Envie o

- filtros

- financeiro

- serviços financeiros

- Encontre

- Primeiro nome

- fixado

- plano

- seguir

- seguido

- seguinte

- Escolha

- Forense

- forense

- forjado

- formato

- encontrado

- Foundation

- Fundacional

- quatro

- fraude

- da

- totalmente

- função

- mais distante

- geralmente

- gerar

- gera

- gerando

- gif

- Git

- Bom estado, com sinais de uso

- GPU

- maior

- Grade

- orientações

- tinha

- Manipulação

- Queijos duros

- Hardware

- Ter

- ter

- he

- ajudar

- ajuda

- ajuda

- superior

- Destaques

- destaques

- Acertar

- hospedeiro

- hospedado

- hora

- Como funciona o dobrador de carta de canal

- Como Negociar

- Contudo

- HTML

- http

- HTTPS

- IAM

- identificado

- identifica

- identificar

- identificar

- Identidade

- IEEE

- if

- ignorar

- ilustra

- imagem

- imagens

- impactante

- executar

- importante

- melhora

- melhorar

- in

- incluir

- Incluindo

- inconsistências

- incorporando

- Crescimento

- Aumenta

- de treinadores em Entrevista Motivacional

- independentemente

- indicam

- indicam

- Individual

- INFORMAÇÕES

- do estado inicial,

- iniciar

- inovar

- entrada

- instância

- instâncias

- instituições

- integrado

- Integra-se

- Integração

- Intencional

- para dentro

- introduzir

- Introduz

- investigação

- envolve

- emitem

- IT

- iterações

- ESTÁ

- se

- jpg

- Guarda

- keras

- Saber

- conhecido

- O rótulo

- Falta

- grande

- Maior

- mais tarde

- lançamento

- camada

- camadas

- Leads

- APRENDER

- aprendizagem

- menos

- Nível

- níveis

- leve

- como

- probabilidade

- Provável

- LIMITE

- limitações

- linear

- linhas

- Lista

- Localização

- olhar

- fora

- diminuir

- máquina

- aprendizado de máquina

- moldadas

- principalmente

- fazer

- FAZ

- Fazendo

- gerenciados

- de grupos

- Manipulação

- muitos

- Match

- Matriz

- máximo

- Posso..

- significa

- medidas

- média

- Conheça

- método

- métodos

- mínimo

- mínimo

- menor

- minutos

- ML

- MLOps

- modelo

- modificações

- modificada

- modificar

- mais

- Empréstimo

- a maioria

- múltiplo

- nome

- Nomeado

- necessariamente

- você merece...

- necessário

- negativo

- rede

- redes

- Neural

- rede neural

- mesmo assim

- Próximo

- não

- Ruído

- nota

- caderno

- número

- numpy

- objetivo

- óbvio

- of

- frequentemente

- on

- ONE

- só

- opera

- operacional

- otimizado

- or

- ordem

- organizações

- original

- originalmente

- Outros

- de outra forma

- A Nossa

- resultados

- saída

- outputs

- Acima de

- global

- parâmetro

- parâmetros

- parte

- particular

- peças

- caminho

- padrões

- para

- atuação

- realizada

- realização

- executa

- foto

- photoshop

- fotografia

- pilares

- pixels

- platão

- Inteligência de Dados Platão

- PlatãoData

- enredo

- Privacidade

- parte

- positivo

- possível

- Publique

- potencial

- potenciais

- poderoso

- prática

- predição

- Previsões

- preditivo

- Preparar

- pré-requisitos

- presente

- apresentado

- conservado

- evitar

- anteriormente

- impressões

- processo

- processado

- processos

- em processamento

- Produto

- Produção

- progressão

- fornecer

- fornecido

- Python

- qualidade

- Questionado

- mais rápido

- acaso

- alcance

- rápido

- Taxa

- relação

- mundo real

- em tempo real

- reino

- razões

- recebe

- reconhecer

- recomendar

- retificado

- reduzir

- Reduzido

- reduz

- referir

- região

- regiões

- recomeço

- depender

- remoção

- remover

- representação

- repositório

- representado

- representando

- representa

- requerer

- requeridos

- Requisitos

- exige

- Resolução

- Recursos

- DESCANSO

- restringido

- resultar

- Resultados

- retorno

- RGB

- Risco

- Tipo

- Execute

- corrida

- sábio

- Inferência do SageMaker

- mesmo

- Conjunto de dados de amostra

- Salvar

- salvo

- poupança

- escalável

- Escala

- dimensionamento

- cenários

- Ciência

- desatado

- sem problemas

- Segundo

- Seção

- seções

- selecionado

- selecionando

- envia

- senior

- Série

- servir

- Serverless

- serviço

- Serviços

- conjunto

- instalação

- ela

- mudança

- Turnos

- rede de apoio social

- Shows

- Assinaturas

- significa

- Sinais

- semelhante

- simples

- simplifica

- solteiro

- Tamanho

- pequeno

- Liso

- solução

- Soluções

- alguns

- algo

- Espacial

- especializado

- específico

- especificamente

- especificada

- divisão

- Spot

- quadrado

- quadrados

- começado

- Estado

- declarações

- Passo

- Passos

- Ainda

- armazenamento

- loja

- tranco

- mais forte,

- estudo

- Subseqüentemente

- tal

- Sugere

- certo

- superfície

- suscetível

- suspeito

- rapidamente

- .

- adaptados

- Tire

- toma

- tem como alvo

- tecnicamente

- técnica

- técnicas

- fluxo tensor

- terminal

- teste

- ensaio

- do que

- que

- A

- O Estado

- deles

- Eles

- então

- Lá.

- Este

- coisas

- isto

- três

- Através da

- tempo

- vezes

- para

- ferramenta

- ferramentas

- Toronto

- Total

- tocou

- Trem

- treinado

- Training

- Transformar

- transformações

- verdadeiro

- tentar

- dois

- tipo

- tipos

- tipicamente

- para

- subjacente

- underwriting

- único

- unidade

- Atualizar

- sobre

- USD

- usar

- caso de uso

- usava

- Utilizador

- usos

- utilização

- validação

- valor

- Valores

- variável

- vário

- versão

- visível

- visão

- Visite a

- visual

- visualmente

- queremos

- foi

- we

- web

- serviços web

- BEM

- foram

- O Quê

- quando

- qual

- Largo

- precisarão

- de

- dentro

- sem

- de gestão de documentos

- fluxos de trabalho

- trabalhar

- trabalho

- Você

- investimentos

- zefirnet

- zero