Narodowy Instytut Standardów i Technologii (NIST) ogłosił niedawno wybór nowej rodziny algorytmów kryptograficznych o nazwie ASCON, które zostały opracowane z myślą o lekkich aplikacjach kryptograficznych. Na tym blogu zbadamy, czym jest lekka kryptografia i dlaczego warto ją rozważyć w określonych przypadkach użycia Internetu rzeczy (IoT).

Podsumowując, kryptografia lekka ma na celu uczynienie kryptografii symetrycznej tak małą i energooszczędną, jak to tylko możliwe, przy jednoczesnym zachowaniu wystarczających zabezpieczeń, aby urządzenia o krótkim czasie życia lub tanie mogły nadal bezpiecznie działać. Pomyśl o tym w ten sposób: czy żarówka IoT wymaga zabezpieczenia porównywalnego z AES-256 do włączenia lub wyłączenia? Czy karta RFID, której żywotność mierzona jest w ciągu kilku lat i jest używana do płatności w kawiarniach, wymaga zabezpieczenia przed atakami komputerów kwantowych? Oczywiście potrzebują solidnych zabezpieczeń, ale nie na takim samym poziomie, jak wymagają tego niektóre aplikacje.

Panuje powszechna zgoda co do tego, że 128-bitowy jest akceptowalnym poziomem bezpieczeństwa dla większości przypadków użycia: bezpieczny przed klasycznymi komputerami w dającej się przewidzieć przyszłości, ale niewystarczająco bezpieczny, aby można go było uznać za bezpieczny postkwantowo. To właśnie NIST wybrał jako docelowy poziom bezpieczeństwa dla swoich wysiłków na rzecz standaryzacji lekkiej kryptografii. Ale dlaczego potrzebny jest nowy algorytm? W końcu AES-128, SHA-256 i SHA3-256 odnoszą się do tego poziomu bezpieczeństwa i są bardzo szeroko wdrażane i obsługiwane.

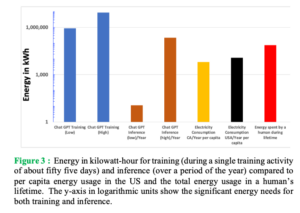

Każdy, kto przygląda się instalacji infrastruktury, wie, jak ważne są kwestie interoperacyjności. Ale jeśli chodzi o IoT, jest wystarczająco dużo urządzeń, w których każda bramka zapisana na chipie pomaga uczynić produkt opłacalnym, a każdy zaoszczędzony nanoJul wydłuża żywotność cennej baterii. W porównaniu z obsługą AES-128 na tych urządzeniach często znacznie łatwiej jest dodać dodatkowy algorytm do układu agregatującego, który zbiera dane z wielu urządzeń IoT i komunikuje się z serwerami zaplecza.

Jeśli należy rozważyć środki zaradcze DPA, jest to tym bardziej prawdziwe. Ani AES-128, ani HMAC-SHA2-256 nie są szczególnie łatwe do ochrony przed atakami DPA. Społeczność naukowa poczyniła ogromne postępy w projektowaniu algorytmów symetrycznych przyjaznych DPA od czasu opracowania AES i SHA-2. NIST to zauważył, a konkurs lekkiej kryptografii, w którym ASCON został wybrany jako standard, miał na celu znalezienie algorytmu, który zapewnia zarówno AEAD (Authenticated Encryption with Additional Data), jak i funkcjonalność haszowania przy optymalnych kosztach, nie tylko w oprogramowaniu i implementacje sprzętowe, ale także wtedy, gdy wymagane są środki zaradcze DPA. Aby uzyskać szczegółowe informacje na temat algorytmu ASCON, pobierz nasz najnowszy dokument Lekka kryptografia: wprowadzenie.

Jak widzieliśmy, lekka kryptografia może być cennym narzędziem zapewniającym bezpieczeństwo urządzeń IoT o ograniczonej powierzchni i mocy. Jako wiodący dostawca rdzeni kryptograficznych IP, Rambus może wspierać klientów wdrażających algorytmy ASCON z rdzeniem ASCON-IP-41 Crypto Engine IP. ASCON-IP-41 Crypto Engine obsługuje dwa podstawowe algorytmy proponowane w ramach rodziny ASCON: ASCON-128/HASH i ASCON-128A/HASHA, zarówno dla uwierzytelnionego szyfrowania w trybach działania AEAD, jak i HASH. Aby dowiedzieć się, jak działa silnik i poznać potencjalne przypadki użycia, odwiedź stronę Rambusa.

Zasoby:

Barta Stevensa

(wszystkie posty)

Bart Stevens jest starszym dyrektorem ds. zarządzania produktami w dziedzinie kryptografii w firmie Rambus.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://semiengineering.com/securing-iot-devices-with-lightweight-cryptography/

- 77

- 9

- a

- O nas

- do przyjęcia

- Dodatkowy

- adres

- AES

- Po

- przed

- Agregator

- Cele

- algorytm

- Algorytmy

- Wszystkie kategorie

- Wszystkie Posty

- i

- ogłosił

- aplikacje

- POWIERZCHNIA

- Ataki

- uwierzytelniony

- Backend

- bateria

- stają się

- Blog

- nazywa

- karta

- Etui

- żeton

- wybrał

- zbiera

- wspólny

- społeczność

- porównywalny

- w porównaniu

- konkurencja

- komputer

- komputery

- Obawy

- Zgoda

- za

- wobec

- rdzeń

- Koszty:

- kurs

- Crypto

- kryptograficzny

- kryptografia

- Klientów

- dane

- wdrażane

- zaprojektowany

- projektowanie

- szczegółowe

- rozwinięty

- urządzenia

- Dyrektor

- pobieranie

- łatwiej

- wydajny

- wysiłek

- szyfrowanie

- energia

- silnik

- dość

- Parzyste

- Każdy

- odkryj

- członków Twojej rodziny

- kilka

- Znajdź

- przewidywalny

- od

- Funkcjonalność

- przyszłość

- Zyski

- wspaniały

- sprzęt komputerowy

- haszysz

- pomaga

- W jaki sposób

- HTTPS

- wykonawczych

- ważny

- in

- Infrastruktura

- Instytut

- Internet

- Internet przedmiotów

- Interoperacyjność

- Internet przedmiotów

- urządzenia iot

- IP

- IT

- Wiedzieć

- prowadzący

- UCZYĆ SIĘ

- poziom

- dożywotni

- lekki

- Popatrz

- poszukuje

- zrobiony

- robić

- i konserwacjami

- Tryby

- jeszcze

- większość

- wielokrotność

- nano

- narodowy

- Potrzebować

- potrzebne

- Ani

- Nowości

- nist

- eksploatowane

- działanie

- Optymalny

- Papier

- szczególnie

- płatności

- plato

- Analiza danych Platona

- PlatoDane

- możliwy

- Wiadomości

- potencjał

- power

- Cenny

- pierwotny

- Produkt

- zarządzanie produktem

- zaproponowane

- chronić

- dostawca

- zapewnia

- że

- Kwant

- Komputer kwantowy

- niedawny

- niedawno

- uznane

- wymagać

- wymagany

- krzepki

- taki sam

- bezpieczne

- bezpiecznie

- zabezpieczenia

- bezpieczeństwo

- wybrany

- wybór

- senior

- ponieważ

- mały

- So

- Tworzenie

- kilka

- specyficzny

- standard

- standardy

- Nadal

- wystarczający

- PODSUMOWANIE

- wsparcie

- Utrzymany

- Wspierający

- podpory

- ukierunkowane

- Technologia

- Połączenia

- ich

- rzeczy

- miniatur

- do

- narzędzie

- prawdziwy

- Obrócony

- dla

- posługiwać się

- Cenny

- wykonalne

- Co

- który

- Podczas

- biały

- biały papier

- szeroko

- będzie

- działa

- wartość

- lat

- zefirnet