Amazon MSK Connect er en funksjon av Amazon administrerte strømming for Apache Kafka (Amazon MSK) som tilbyr et fullt administrert Apache Kafka Connect-miljø på AWS. Med MSK Connect kan du distribuere fullstendig administrerte koblinger bygget for Kafka Connect som flytter data inn i eller henter data fra populære databutikker som Amazon S3 og Amazon OpenSearch Service. Med introduksjonen av Privat DNS-støtte til MSK Connect, er koblinger i stand til å løse private kundedomenenavn ved å bruke deres DNS-servere konfigurert i kundens VPC DHCP-alternativer. Dette innlegget demonstrerer en løsning for å løse private DNS-vertsnavn definert i en kunde-VPC for MSK Connect.

Det kan være lurt å bruke støtte for private DNS-vertsnavn for MSK Connect av flere grunner. Før den private DNS-oppløsningsfunksjonen inkludert i MSK Connect, brukte den tjenesten VPC DNS-oppløsning for DNS-oppløsning. MSK Connect brukte ikke de private DNS-serverne definert i kundens VPC DHCP-alternativsett for DNS-oppløsning. Koblingene var bare i stand til å referere til vertsnavn i koblingskonfigurasjonen eller plugin-modulen som kan løses offentlig, og som ikke kunne løse private vertsnavn definert i enten en privat vertssone eller bruke DNS-servere i et annet kundenettverk.

Mange kunder sørger for at deres interne DNS-applikasjoner ikke kan løses offentlig. Du kan for eksempel ha en MySQL- eller PostgreSQL-database og vil kanskje ikke at DNS-navnet for databasen skal være offentlig oppløselig eller tilgjengelig. Amazon Relational Database Service (Amazon RDS) eller Amazonas Aurora servere har DNS-navn som er offentlig oppløselige, men ikke tilgjengelige. Du kan ha flere interne applikasjoner som databaser, datavarehus eller andre systemer der DNS-navn ikke kan løses offentlig.

Med den nylige lanseringen av MSK Connect privat DNS-støtte, kan du konfigurere koblinger for å referere til offentlige eller private domenenavn. Koblinger bruker DNS-serverne som er konfigurert i VPCens DHCP-alternativsett for å løse domenenavn. Du kan nå bruke MSK Connect til å koble til privat med databaser, datavarehus og andre ressurser i din VPC for å oppfylle dine sikkerhetsbehov.

Hvis du har en MySQL- eller PostgreSQL-database med privat DNS, kan du konfigurere den på en tilpasset DNS-server og konfigurere det VPC-spesifikke DHCP-alternativet til å gjøre DNS-oppløsningen ved å bruke den tilpassede DNS-serveren lokalt til VPC-en i stedet for å bruke tjeneste-DNS Vedtak.

Løsningsoversikt

En kunde kan ha forskjellige arkitekturalternativer for å sette opp MSK Connect. For eksempel kan de ha Amazon MSK og MSK Connect er i samme VPC eller kildesystem i VPC1 og Amazon MSK og MSK Connect er i VPC2 eller kildesystem, Amazon MSK og MSK Connect er alle i forskjellige VPCer.

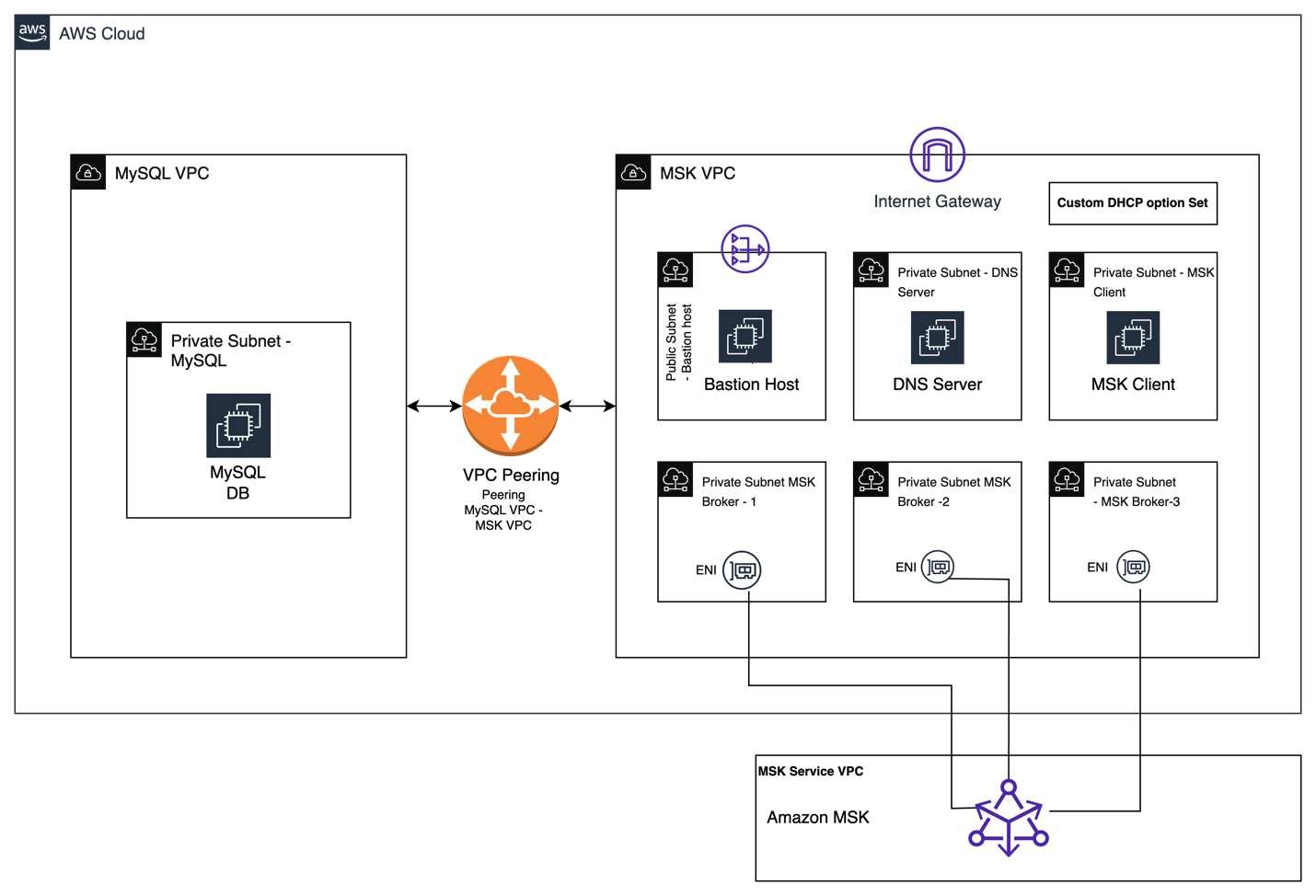

Følgende oppsett bruker to forskjellige VPCer, der MySQL VPC er vert for MySQL-databasen og MSK VPC er vert for Amazon MSK, MSK Connect, DNS-serveren og forskjellige andre komponenter. Du kan utvide denne arkitekturen til å støtte andre distribusjonstopologier ved å bruke passende AWS identitets- og tilgangsadministrasjon (IAM) tillatelser og tilkoblingsalternativer.

Dette innlegget gir trinnvise instruksjoner for å sette opp MSK Connect der den vil motta data fra en MySQL-kildedatabase med privat DNS-vertsnavn i MySQL VPC og sende data til Amazon MSK ved å bruke MSK Connect i en annen VPC. Følgende diagram illustrerer høynivåarkitekturen.

Konfigurasjonsinstruksjonene inkluderer følgende nøkkeltrinn:

- Sett opp VPC-er, undernett og andre kjerneinfrastrukturkomponenter.

- Installer og konfigurer DNS-serveren.

- Last opp dataene til MySQL-databasen.

- Distribuer Amazon MSK og MSK Connect og bruk endringsdatafangst-postene (CDC).

Forutsetninger

For å følge opplæringen i dette innlegget trenger du følgende:

Lag den nødvendige infrastrukturen ved å bruke AWS CloudFormation

Før vi konfigurerer MSK Connect, må vi sette opp VPC-ene, subnettene og andre kjerneinfrastrukturkomponenter. For å sette opp ressurser i AWS-kontoen din, fullfør følgende trinn:

- Velg Start Stack å lansere stabelen i en region som støtter Amazon MSK og MSK Connect.

- Spesifiser den private nøkkelen du bruker for å koble til EC2-forekomstene.

- Oppdater SSH-plasseringen med din lokale IP-adresse og behold de andre verdiene som standard.

- Velg neste.

- Gå gjennom detaljene på den siste siden og velg Jeg erkjenner at AWS CloudFormation kan skape IAM-ressurser.

- Velg Lag stabel og vent til de nødvendige ressursene blir opprettet.

CloudFormation-malen oppretter følgende nøkkelressurser i kontoen din:

- VPCer:

- MSK VPC

- MySQL VPC

- Undernett i MSK VPC:

- Tre private undernett for Amazon MSK

- Privat subnett for DNS-server

- Privat subnett for MSKClient

- Offentlig subnett for bastionvert

- Subnett i MySQL VPC:

- Privat subnett for MySQL-database

- Offentlig subnett for bastionvert

- Internett-gateway koblet til MySQL VPC og MSK VPC

- NAT-gatewayer koblet til MySQL offentlig subnett og MSK offentlig subnett

- Rutetabeller for å støtte trafikkflyten mellom ulike undernett i en VPC og på tvers av VPCer

- Peering-forbindelse mellom MySQL VPC og MSK VPC

- MySQL-database og konfigurasjoner

- DNS-server

- MSK klient med respektive bibliotek

Vær oppmerksom på at hvis du bruker VPC-peering eller AWS Transit Gateway med MSK Connect, ikke konfigurer kontakten din for å nå peered VPC-ressursene med IP-er i CIDR-områdene. For mer informasjon, se Tilkobling fra kontakter.

Konfigurer DNS-serveren

Fullfør følgende trinn for å konfigurere DNS-serveren:

- Koble til DNS-serveren. Det er tre konfigurasjonsfiler tilgjengelig på DNS-serveren under

/home/ec2-usermappe:named.confmysql.internal.zonekafka.us-east-1.amazonaws.com.zone

- Kjør følgende kommandoer for å installere og konfigurere DNS-serveren din:

- Oppdater

/etc/named.conf.

For tillat-overføring-attributtet, oppdater DNS-serverens interne IP-adresse for å tillate-overføring

{ localhost; <DNS Server internal IP address>; };.

Du finner DNS-serverens IP-adresse på CloudFormation-malen Utganger fanen.

Merknader at MSK-klyngen fortsatt ikke er satt opp på dette stadiet. Vi må oppdatere Kafka-meglerens DNS-navn og deres respektive interne IP-adresser i /var/named/kafka.region.amazonaws.com konfigurasjonsfil etter å ha satt opp MSK-klyngen senere i dette innlegget. For instruksjoner, se her.

Vær også oppmerksom på at disse innstillingene konfigurerer DNS-serveren for dette innlegget. I ditt eget miljø kan du konfigurere DNS-serveren i henhold til dine behov.

- Start DNS-tjenesten på nytt:

Du bør se følgende melding:

Last opp dataene til MySQL-databasen

Vanligvis kan vi bruke en Amazon RDS for MySQL database, men for dette innlegget bruker vi tilpassede MySQL-databaseservere. Amazon RDS DNS er offentlig tilgjengelig og MSK Connect støtter det, men det var ikke i stand til å støtte databaser eller applikasjoner med privat DNS tidligere. Med det siste private DNS-vertsnavn lansering av funksjoner, kan den også støtte applikasjoners private DNS, så vi bruker en MySQL-database på EC2-forekomsten.

Denne installasjonen gir informasjon om å sette opp MySQL-databasen på en enkelt-node EC2-forekomst. Dette bør ikke brukes til produksjonsoppsettet ditt. Du bør følge passende veiledning for å sette opp og konfigurere MySQL i kontoen din.

MySQL-databasen er allerede satt opp ved hjelp av CloudFormation-malen og er klar til bruk nå. For å laste opp dataene, fullfør følgende trinn:

- SSH til MySQL EC2-forekomsten. For instruksjoner, se Koble til din Linux-forekomst. Datafilen

salesdb.sqler allerede lastet ned og tilgjengelig under/home/ec2-userkatalogen. - Logg inn på mysqldb med brukernavnet master.

- For å få tilgang til passordet, naviger til AWS systemansvarlig og Parameterlager fane. Å velge /Database/Credentials/master og klikk på Vis detaljer og kopier verdien for nøkkelen.

- Logg på MySQL med følgende kommando:

- Kjør følgende kommandoer for å lage

salesdbdatabase og last dataene til tabellen:

Dette vil sette inn postene i forskjellige forskjellige tabeller i salesdb database.

- Kjør show-tabeller for å se følgende tabeller i

salesdb:

Opprett et DHCP-alternativsett

DHCP-alternativsett gir deg kontroll over følgende aspekter ved ruting i ditt virtuelle nettverk:

- Du kan kontrollere DNS-servere, domenenavn eller NTP-servere (Network Time Protocol) som brukes av enhetene i din VPC.

- Du kan deaktivere DNS-oppløsning helt i VPC-en din.

For å støtte privat DNS kan du bruke en Amazon Route 53 privat sone eller din egen tilpassede DNS-server. Hvis du bruker en Route 53 privat sone, vil oppsettet fungere automatisk, og det er ikke nødvendig å gjøre noen endringer i standard DHCP-alternativet satt for MSK VPC. For en tilpasset DNS-server, fullfør følgende trinn for å sette opp en tilpasset DHCP-konfigurasjon ved hjelp av Amazon Virtual Private Cloud (Amazon VPC) og fest den til MSK VPC.

Det vil være et standard DHCP-alternativ satt i VPC-en din koblet til den Amazon-leverte DNS-serveren. På dette stadiet vil forespørslene gå til Amazons oppgitte DNS-server for løsning. Vi oppretter imidlertid et nytt DHCP-alternativsett fordi vi bruker en tilpasset DNS-server.

- Velg på Amazon VPC-konsollen DHCP-alternativ satt i navigasjonsruten.

- Velg Opprett DHCP-alternativsett.

- Til DHCP-alternativsettnavn, Tast inn

MSKConnect_Private_DHCP_OptionSet. - Til Domenenavn, Tast inn

mysql.internal. - Til Domenenavnserver, skriv inn DNS-serverens IP-adresse.

- Velg Opprett DHCP-alternativsett.

- Naviger til MSK VPC og på handlinger meny, velg Rediger VPC-innstillinger.

- Velg det nyopprettede DHCP-alternativsettet og lagre det.

Følgende skjermbilde viser eksempelkonfigurasjonene.

- På Amazon EC2-konsollen, naviger til

privateDNS_bastion_host. - Velg Forekomsttilstand og Start forekomst på nytt.

- Vent noen minutter og løp deretter

nslookupfra bastionverten; den skal kunne løse det ved å bruke din lokale DNS-server i stedet for rute 53:

Nå er basisinfrastrukturoppsettet vårt klart til å gå videre til neste trinn. Som en del av vår basisinfrastruktur har vi satt opp følgende nøkkelkomponenter med suksess:

- MSK og MySQL VPCer

- subnett

- EC2-forekomster

- VPC-peering

- Rutetabeller

- NAT-gatewayer og internett-gatewayer

- DNS-server og konfigurasjon

- Passende sikkerhetsgrupper og NACL-er

- MySQL-database med nødvendige data

På dette stadiet kan MySQL DB DNS-navnet løses ved å bruke en tilpasset DNS-server i stedet for rute 53.

Sett opp MSK-klyngen og MSK Connect

Det neste trinnet er å distribuere MSK-klyngen og MSK Connect, som vil hente poster fra salesdb og send den til en Amazon enkel lagringstjeneste (Amazon S3) bøtte. I denne delen gir vi en gjennomgang av replikering av MySQL-databasen (salesdb) til Amazon MSK ved hjelp av Debezium, en åpen kildekode-kobling. Koblingen vil overvåke for endringer i databasen og fange opp eventuelle endringer i tabellene.

Med MSK Connect kan du kjøre fullt administrerte Apache Kafka Connect-arbeidsbelastninger på AWS. MSK Connect sørger for de nødvendige ressursene og setter opp klyngen. Den overvåker kontinuerlig tilstanden og leveringstilstanden til koblinger, patcher og administrerer den underliggende maskinvaren, og automatisk skalerer koblinger for å matche endringer i gjennomstrømning. Som et resultat kan du fokusere ressursene dine på å bygge applikasjoner i stedet for å administrere infrastruktur.

MSK Connect vil bruke den tilpassede DNS-serveren i VPC-en, og den vil ikke være avhengig av rute 53.

Opprett en MSK-klyngekonfigurasjon

Fullfør følgende trinn for å opprette en MSK-klynge:

- På Amazon MSK-konsollen velger du Klyngekonfigurasjoner etter MSK-klynger i navigasjonsruten.

- Velg Opprett konfigurasjon.

- Gi konfigurasjonen et navn

mskc-tutorial-cluster-configuration. - Under Konfigurasjonsegenskaper, fjern alt og legg til linjen

auto.create.topics.enable=true.

- Velg Opprett.

Opprett en MSK-klynge og legg ved konfigurasjonen

I neste trinn knytter vi denne konfigurasjonen til en klynge. Fullfør følgende trinn:

- På Amazon MSK-konsollen velger du klynger etter MSK-klynger i navigasjonsruten.

- Velg Lag klynger og Egendefinert opprettelse.

- Skriv inn for klyngenavnet

mkc-tutorial-cluster. - Under Generelle klyngeegenskaper, velg Forsynt for klyngetypen og bruk Apache Kafka standardversjon 2.8.1.

- Bruk alle standardalternativene for Meglere og oppbevaring seksjoner.

- Under konfigurasjoner, velg Tilpasset konfigurasjon.

- Plukke ut

mskc-tutorial-cluster-configurationmed passende revisjon og velg neste. - Under nettverk, velg MSK VPC.

- Velg tilgjengelighetssoner avhengig av din region, for eksempel

us-east1a,us-east1bogus-east1c, og de respektive private undernetteneMSK-Private-1,MSK-Private-2ogMSK-Private-3hvis du er ius-east-1Region. Offentlig tilgang til disse meglerne bør være slått av. - Kopier sikkerhetsgruppe-ID fra Utvalgte sikkerhetsgrupper.

- Velg neste.

- Under Metoder for tilgangskontroll, velg IAM rollebasert autentisering.

- på kryptering delen, under Mellom kunder og meglere, TLS kryptering vil bli valgt som standard.

- Til Encrypt data i hvile, plukke ut Bruk AWS-administrert nøkkel.

- Bruk standardalternativene for Overvåking og velg Grunnleggende overvåking.

- Plukke ut Lever til Amazon CloudWatch-logger.

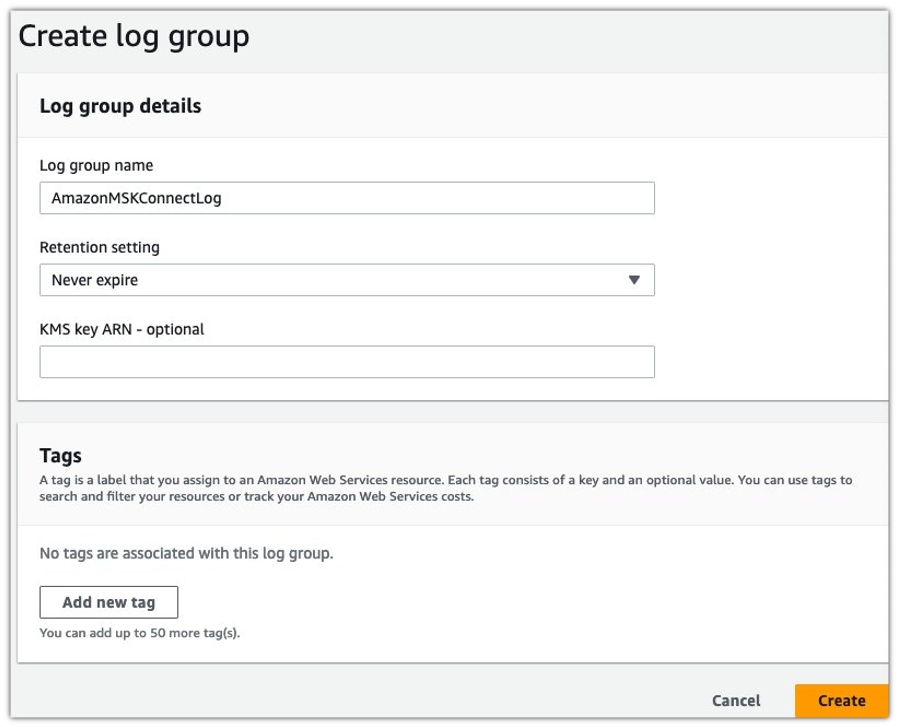

- Under Logggruppe, velg besøk Amazon CloudWatch Logs-konsollen.

- Velg Opprett logggruppe.

- Skriv inn et logggruppenavn og velg Opprett.

- Gå tilbake til Overvåking og tagger side og under Logggrupper, velg Velg logggruppe

- Velg neste.

- Se gjennom konfigurasjonene og velg Opprett klynge. Du blir omdirigert til detaljsiden for klyngen.

- Under Sikkerhetsgrupper søkt, legg merke til sikkerhetsgruppe-IDen som skal brukes i et senere trinn.

Klyngeoppretting kan vanligvis ta 25–30 minutter. Statusen endres til Aktiv når den er opprettet.

Oppdater sonefilen /var/named/kafka.region.amazonaws.com

Før du oppretter MSK-koblingen, oppdater DNS-serverkonfigurasjonene med MSK-klyngedetaljene.

- For å få listen over bootstrap-server-DNS og respektive IP-adresser, naviger til klyngen og velg Se kundeinformasjon.

- Kopier bootstrap-serverinformasjonen med IAM-autentiseringstype.

- Du kan identifisere meglerens IP-adresser ved å bruke

nslookupfra din lokale maskin, og den vil gi deg meglerens lokale IP-adresse. For øyeblikket peker din VPC til det siste DHCP-alternativsettet, og DNS-serveren din vil ikke kunne løse disse DNS-navnene fra VPC-en din.

Nå kan du logge inn på DNS-serveren og oppdatere postene for forskjellige meglere og respektive IP-adresser i /var/named/kafka.region.amazonaws.com filen.

- Last opp

msk-access.pemfilen tilBastionHostInstancefra din lokale maskin: - Logg på DNS-serveren og åpne

/var/named/kafka.region.amazonaws.comfil og oppdater følgende linjer med de riktige MSK-meglernes DNS-navn og respektive IP-adresser:

Merk at du må oppgi megler-DNS som nevnt tidligere. Fjerne .kafka.<region id>.amazonaws.com fra meglerens DNS-navn.

- Start DNS-tjenesten på nytt:

Du bør se følgende melding:

Din egendefinerte DNS-server er oppe og kjører nå, og du bør kunne løse ved hjelp av megler-DNS-navn ved å bruke den interne DNS-serveren.

Oppdater sikkerhetsgruppen for tilkobling mellom MySQL-databasen og MSK Connect

Det er viktig å ha riktig tilkobling på plass mellom MSK Connect og MySQL-databasen. Fullfør følgende trinn:

- På Amazon MSK-konsollen, naviger til MSK-klyngen og under Nettverksinnstillinger, kopier sikkerhetsgruppen.

- På Amazon EC2-konsollen velger du Sikkerhetsgrupper i navigasjonsruten.

- Rediger sikkerhetsgruppen

MySQL_SGOg velg Legg til regel. - Legg til en regel med MySQL/Aurora som type og MSK-sikkerhetsgruppen som inngående ressurs for kilden.

- Velg Lagre regler.

Opprett MSK-kontakten

For å opprette MSK-koblingen, fullfør følgende trinn:

- På Amazon MSK-konsollen velger du Kontakter etter MSK Connect i navigasjonsruten.

- Velg Opprett kobling.

- Plukke ut Lag tilpasset plugin.

- Last ned MySQL-plugin-plugin for den siste stabile utgivelsen fra Debezium nettsted eller nedlasting Debezium.zip.

- Last opp MySQL-koblingens zip-fil til S3-bøtten.

- Kopier URL-en til filen, for eksempel

s3://<bucket name>/Debezium.zip. - Gå tilbake til Velg tilpasset plugin side og angi S3-filbanen for S3 URI.

- Til Egendefinert pluginnavn, Tast inn

mysql-plugin.

- Velg neste.

- Til Navn, Tast inn

mysql-connector. - Til Beskrivelse, skriv inn en beskrivelse av koblingen.

- Til Klyngetype, velg MSK-klynge.

- Velg den eksisterende klyngen fra listen (for dette innlegget,

mkc-tutorial-cluster). - Angi autentiseringstypen som IAM.

- Bruk følgende verdier for Koblingskonfigurasjon:

- Oppdater følgende koblingskonfigurasjon:

- Til Kapasitetstype, velg Forsynt.

- Til MCU-antall per arbeider, skriv inn 1.

- Til Antall arbeidere, skriv inn 1.

- Plukke ut Bruk MSK-standardkonfigurasjonen.

- på Få tilgang til tillatelser seksjon, om Velg tjenesterolle meny, velg

MSK-Connect-PrivateDNS-MySQLConnector*, velg deretter neste. - på Sikkerhet delen, behold standardinnstillingene.

- på Logger seksjon, velg Lever til Amazon CloudWatch-logger.

- Velg besøk Amazon CloudWatch Logs-konsollen.

- Under Logger Velg navigasjonsruten Logggruppe.

- Velg Opprett logggruppe.

- Skriv inn logggruppenavnet, oppbevaringsinnstillingene og tagger, og velg deretter Opprett.

- Gå tilbake til siden for opprettelse av koblinger og velg Bla gjennom logggruppe.

- Velg

AmazonMSKConnectlogggruppe, og velg deretter neste. - Se gjennom konfigurasjonene og velg Opprett kobling.

Vent til koblingsopprettingsprosessen er fullført (ca. 10–15 minutter).

MSK Connect-kontakten er nå oppe og går. Du kan logge på MySQL-databasen ved å bruke bruker-IDen din og gjøre et par oppføringsendringer i kundetabellposten. MSK Connect vil kunne motta CDC-poster og oppdateringer til databasen vil være tilgjengelige i MSK emne.

Bruk meldinger fra MSK-emnet

For å konsumere meldinger fra MSK-emnet, kjør Kafka-forbrukeren på MSK_Client EC2-forekomst tilgjengelig i MSK VPC.

- SSH til

MSK_ClientEC2-forekomst. DeMSK_Clientforekomsten har de nødvendige Kafka-klientbibliotekene, Amazon MSK IAM JAR-filen,client.propertiesfil, og en forekomstprofil knyttet til den, sammen med den aktuelle IAM-rollen ved å bruke CloudFormation-malen. - Legg til

MSKClientSGsikkerhetsgruppe som kilde for MSK-sikkerhetsgruppen med følgende egenskaper:- Til typen, velg All trafikk.

- Til kilde, velg Custom og MSK Security Group.

Nå er du klar til å konsumere data.

- For å liste opp emnene, kjør følgende kommando:

- For å konsumere data fra

salesdb-server.salesdb.CUSTOMERemne, bruk følgende kommando:

Kjør Kafka-forbrukeren på EC2-maskinen din, og du vil kunne logge meldinger som ligner på følgende:

Under testing av applikasjonen ble poster med CUST_ID 1998, 1999 og 2000 oppdatert, og disse postene er tilgjengelige i loggene.

Rydd opp

Det er alltid en god praksis å rydde opp i alle ressursene som er opprettet som en del av dette innlegget for å unngå ekstra kostnader. For å rydde opp i ressursene dine, slett MSK-klyngen, MSK Connect-tilkoblingen, EC2-forekomster, DNS-server, bastionvert, S3-bøtte, VPC, undernett og CloudWatch-logger.

Rydd i tillegg opp i alle andre AWS-ressurser som du opprettet ved hjelp av AWS CloudFormation. Du kan slette disse ressursene på AWS CloudFormation-konsollen ved å slette stabelen.

konklusjonen

I dette innlegget diskuterte vi prosessen med å sette opp MSK Connect ved hjelp av en privat DNS. Denne funksjonen lar deg konfigurere koblinger for å referere til offentlige eller private domenenavn.

Vi er i stand til å motta den første belastningen og CDC-postene fra en MySQL-database som er vert i en separat VPC, og dens DNS er ikke tilgjengelig eller kan løses eksternt. MSK Connect var i stand til å koble til MySQL-databasen og konsumere postene ved å bruke MSK Connect private DNS-funksjonen. Det tilpassede DHCP-alternativsettet ble koblet til VPC-en, som sikret at DNS-oppløsning ble utført ved bruk av den lokale DNS-serveren i stedet for rute 53.

Med MSK Connects private DNS-støttefunksjon kan du gjøre databasene, datavarehusene og systemene dine som hemmelige ledere som jobber med din egen VPC utilgjengelige for internett og være i stand til å overvinne denne begrensningen og overholde bedriftens sikkerhetsstilling.

For å lære mer og komme i gang, se privat DNS for MSK-tilkobling.

Om forfatteren

Amar er Senior Solutions Architect hos Amazon AWS i Storbritannia. Han jobber på tvers av kraft-, verktøy-, produksjons- og bilkunder med strategiske implementeringer, og spesialiserer seg på å bruke AWS Streaming og avanserte dataanalyseløsninger for å oppnå optimale forretningsresultater.

Amar er Senior Solutions Architect hos Amazon AWS i Storbritannia. Han jobber på tvers av kraft-, verktøy-, produksjons- og bilkunder med strategiske implementeringer, og spesialiserer seg på å bruke AWS Streaming og avanserte dataanalyseløsninger for å oppnå optimale forretningsresultater.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://aws.amazon.com/blogs/big-data/resolve-private-dns-hostnames-for-amazon-msk-connect/

- : har

- :er

- :ikke

- :hvor

- $OPP

- 1

- 14

- 160

- 1998

- 1999

- 2000

- 53

- 7

- 73

- 8

- 9

- a

- I stand

- Om oss

- adgang

- tilgjengelig

- Logg inn

- anerkjenne

- tvers

- aktiv

- legge til

- Ytterligere

- adresse

- adresser

- avansert

- Etter

- Alle

- tillater

- langs

- allerede

- alltid

- Amazon

- Amazon EC2

- Amazon RDS

- Amazon Web Services

- an

- analytics

- og

- En annen

- noen

- Apache

- Apache Kafka

- Søknad

- søknader

- hensiktsmessig

- arkitektur

- ER

- AS

- aspekter

- At

- feste

- Auth

- Autentisering

- auto

- automatisk

- automotive

- tilgjengelighet

- tilgjengelig

- unngå

- AWS

- AWS skyformasjon

- basen

- BE

- fordi

- før du

- mellom

- binde

- Bootstrap

- megler

- meglere

- Bygning

- bygget

- virksomhet

- men

- by

- CAN

- evne

- fangst

- CDC

- endring

- Endringer

- Velg

- klikk

- kunde

- klienter

- Cluster

- COM

- fullføre

- helt

- overholde

- komponenter

- Konfigurasjon

- konfigurert

- Koble

- tilkobling

- Tilkobling

- Konsoll

- forbruke

- forbruker

- kontinuerlig

- kontroll

- Kjerne

- Bedriftens

- korrigere

- Kostnad

- Par

- skape

- opprettet

- skaper

- skaperverket

- I dag

- skikk

- kunde

- Kunder

- dato

- Data Analytics

- datavarehus

- Database

- databaser

- Misligholde

- definert

- levering

- demonstrerer

- avhengig

- avhengig

- utplassere

- distribusjon

- beskrivelse

- detaljer

- Enheter

- forskjellig

- diskutert

- dns

- do

- domene

- DOMENENAVN

- ikke

- nedlasting

- stasjonen

- Tidligere

- enten

- sikre

- sikres

- Enter

- Miljø

- Eter (ETH)

- alt

- eksempel

- eksisterende

- utvide

- eksternt

- Trekk

- Noen få

- filet

- Filer

- slutt~~POS=TRUNC

- Finn

- flyten

- Fokus

- følge

- etter

- Til

- fra

- fullt

- gateway

- få

- Gi

- Go

- god

- Gruppe

- Gruppens

- veiledning

- maskinvare

- Ha

- he

- Helse

- her.

- høyt nivå

- historie

- vert

- vert

- Vertskapet

- Men

- HTML

- http

- HTTPS

- IAM

- ID

- identifisere

- Identitet

- if

- illustrerer

- implementeringer

- viktig

- in

- utilgjengelige

- inkludere

- inkludert

- informasjon

- Infrastruktur

- innledende

- installere

- installasjon

- f.eks

- forekomster

- i stedet

- instruksjoner

- intern

- Internet

- inn

- Introduksjon

- IP

- IP-adresse

- IP-adresser

- IT

- DET ER

- jpg

- Kafka

- Hold

- nøkkel

- seinere

- siste

- lansere

- LÆRE

- bibliotekene

- i likhet med

- begrensning

- linje

- linjer

- linux

- Liste

- laste

- lokal

- plassering

- logg

- maskin

- gjøre

- fikk til

- leder

- Ledere

- forvalter

- administrerende

- produksjon

- Master

- Match

- Kan..

- nevnt

- Meny

- melding

- meldinger

- metoder

- kunne

- minutter

- Overvåke

- skjermer

- mer

- flytte

- flere

- MySQL

- navn

- oppkalt

- navn

- Naviger

- Navigasjon

- Trenger

- behov

- nettverk

- Ny

- nylig

- neste

- Nei.

- note

- nå

- of

- off

- Tilbud

- on

- bare

- åpen

- åpen kildekode

- optimal

- Alternativ

- alternativer

- or

- Annen

- vår

- utfall

- enn

- Overcome

- egen

- side

- brød

- parameter

- del

- Passord

- Past

- Patches

- banen

- for

- utført

- tillatelser

- Sted

- plato

- Platon Data Intelligence

- PlatonData

- plugg inn

- poeng

- Populær

- Post

- postgresql

- makt

- praksis

- privat

- private Key

- prosess

- produsent

- Produkt

- Produksjon

- Profil

- egenskaper

- protokollen

- gi

- forutsatt

- gir

- offentlig

- offentlig

- heller

- nå

- klar

- grunner

- motta

- nylig

- rekord

- poster

- referere

- referanse

- region

- slipp

- fjerne

- forespørsler

- påkrevd

- oppløsning

- løse

- ressurs

- Ressurser

- de

- resultere

- oppbevaring

- Rolle

- Rute

- ruting

- Regel

- Kjør

- rennende

- samme

- Spar

- vekter

- Secret

- Seksjon

- seksjoner

- sikkerhet

- se

- segmentet

- valgt

- send

- senior

- separat

- server

- servere

- tjeneste

- Tjenester

- sett

- sett

- innstilling

- innstillinger

- oppsett

- bør

- Vis

- Viser

- lignende

- Enkelt

- nettstedet

- So

- løsning

- Solutions

- kilde

- spesialisert

- SQL

- stabil

- stable

- Scene

- startet

- Tilstand

- status

- Trinn

- Steps

- Still

- lagring

- oppbevare

- butikker

- Strategisk

- streaming

- subnett

- subnett

- vellykket

- slik

- leverandør

- støtte

- Støtter

- system

- Systemer

- bord

- Ta

- oppgaver

- mal

- Testing

- enn

- Det

- De

- Kilden

- Storbritannia

- deres

- deretter

- Der.

- Disse

- de

- denne

- tre

- gjennomstrømning

- tid

- til

- Tema

- temaer

- trafikk

- transitt

- tutorial

- to

- typen

- typisk

- Uk

- etter

- underliggende

- Oppdater

- oppdatert

- oppdateringer

- upon

- URL

- bruke

- brukt

- Bruker

- bruker

- ved hjelp av

- verktøy

- verdi

- Verdier

- ulike

- versjon

- virtuelle

- vente

- walkthrough

- ønsker

- var

- we

- web

- webtjenester

- VI VIL

- var

- når

- hvilken

- vil

- med

- Arbeid

- virker

- yaml

- du

- Din

- zephyrnet

- Zip

- soner