Lesetid: 5 minutterDet er et dilemma rundt hendelsessamlingen av Endpoint Detection and Response (EDR)-produkter. Å samle alle hendelser generert av endepunkter betyr flaskehalser på endepunktet og på nettverket. Å samle inn mindre kan føre til at du går glipp av viktige hendelser; å samle inn mer kan resultere i endepunkter med lav ytelse.

Nåværende EDR-leverandører inkludert Crowdstrike bruker et forhåndsdefinert hendelsesskjema der alle er hardkodet i agentene deres. Crowdstrike kunngjør at de bruker 400 forskjellige hendelser (hvor en prosent av det er deres egne agentspesifikke hendelser) som er statiske, med forhåndsdefinerte regler som sjekker for spesifikke registerfilplasseringer, etc.

Følgende er deres beste arrangementskategorier:

- Registerhendelser

- Fil hendelser

- Atferdshendelser

- Nettleserhendelser

- Utklippstavleoperasjoner

- Behandle hendelser

- Planlagte oppgavehendelser

- Tjenestearrangementer

- Trådhendelser

- Miljøvariabler

- FW-arrangementer

- IOA Rules Events

- NetShare-hendelser

- USB-hendelser

- Injeksjonshendelser

- Nettverkshendelser

- Windows Hendelseslogg

- FS-arrangementer

- Installer hendelser

- Java-hendelser

- Kjernehendelser

- Modularrangementer

- LSASS-arrangementer

- Karantenehandlinger

- Ransomware-handlinger

- SMB-klienthendelser

For hver kategori genereres spesifikke hendelser som PdfFileWritten, DmpFileWritten, DexFileWritten osv., men disse er alle filskriveoperasjoner der bare typen av filen er endret. Det samme gjelder for Registerarrangementer, Servicearrangementer mv.

Men hva med filskriveoperasjon til ukjent eller generisk filtype? Hva med ikke bare én hendelse, men en serie hendelser? Eller hyppighet av hendelser? Eller mønstre av de samme hendelsene som er viktige? I slike tilfeller har en statisk hendelsesmodell som Crowdstrikes svært begrenset omfang for å oppdage de nye APT-angrepene. Vi kan betrakte Crowdstrike-hendelsesmodellen som "signaturbasert hendelsessamling" som ligner mye på de gamle signaturbaserte AV-skannerne.

Comodos Dragon Enterprise introduserer "Adaptiv hendelsesmodellering" hvor hendelser er definert fra basisbeskrivelser som

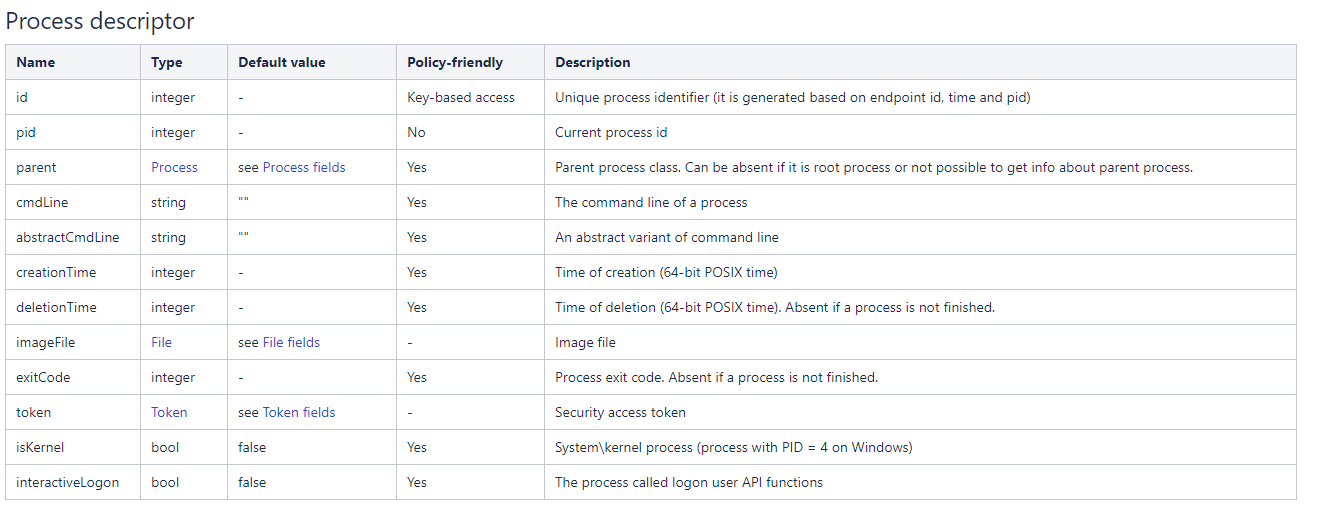

Prosess:

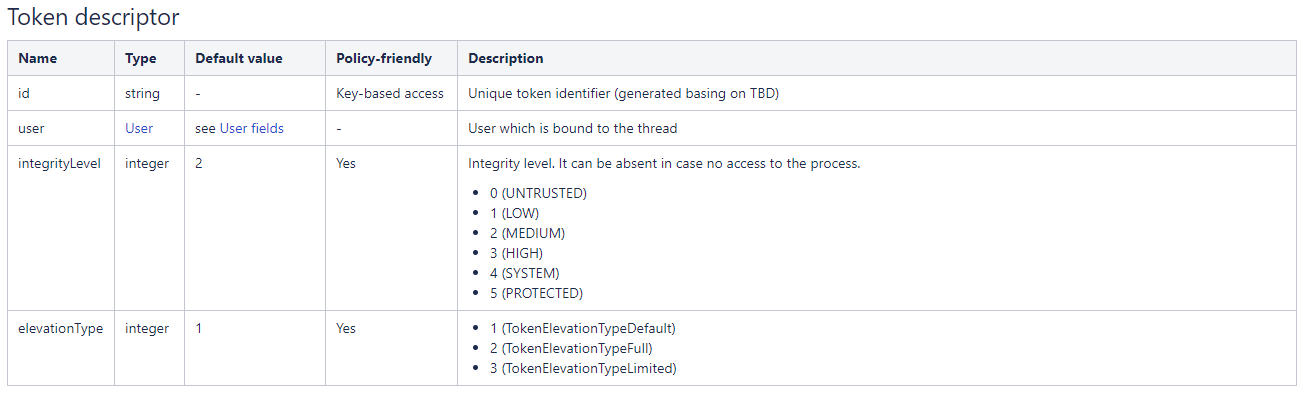

Token:

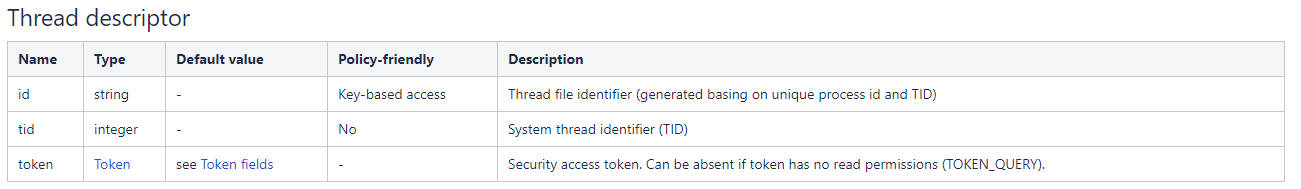

Tråd:

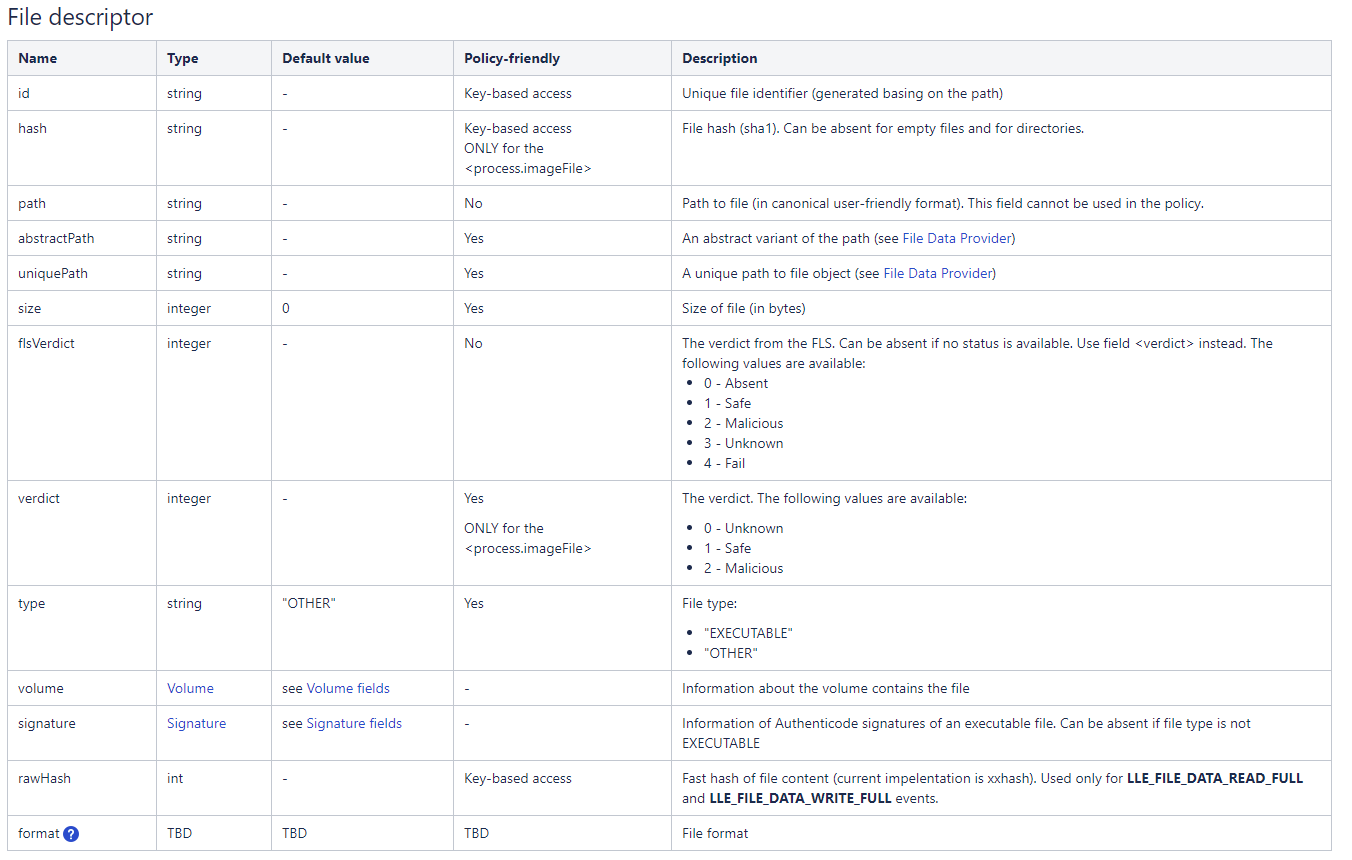

Fil:

Noen andre beskrivelser er:

- Bruker

- registret

- Minne

- Network

- service,

- volum,

- IP osv.

og lavnivåhendelsene (LLE) genereres som et resultat av én elementær aktivitet. Disse er basert på råhendelser fra forskjellige komponenter, men gir noe abstraksjonslag fra hendelseskilden og API-spesifikke og kontrollerspesifikke data. For eksempel kan forskjellige råhendelser fra forskjellige kontrollere og med et annet sett med felt konverteres til en LLE av én type.

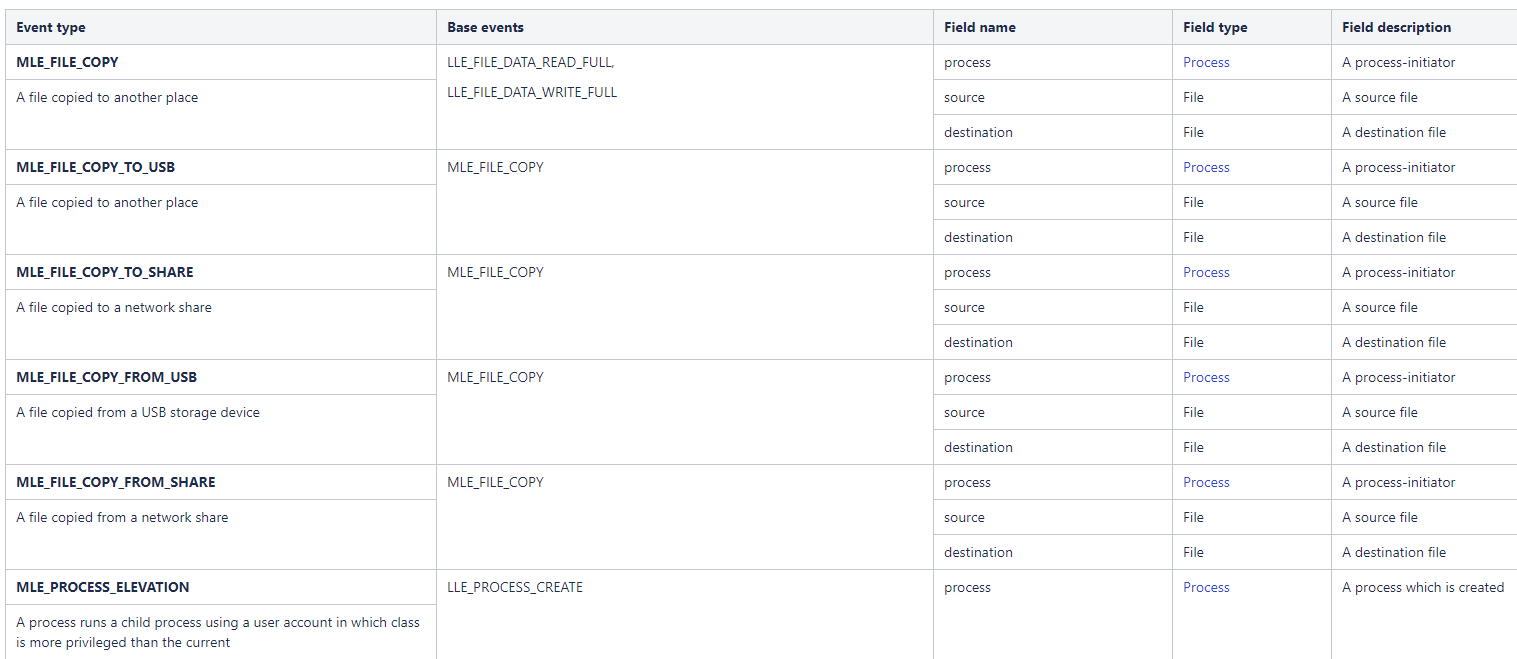

Midtnivåhendelsene (MLE) er hendelser som genereres som et resultat av en sekvens av LLE. Noen eksempler er gitt nedenfor:

De genereres vanligvis av lokale mønstre som samsvarer med komponenter. Hver hendelsesbeskrivelse har eget sett med felt. Arrangementene har imidlertid standard fellesfelt.

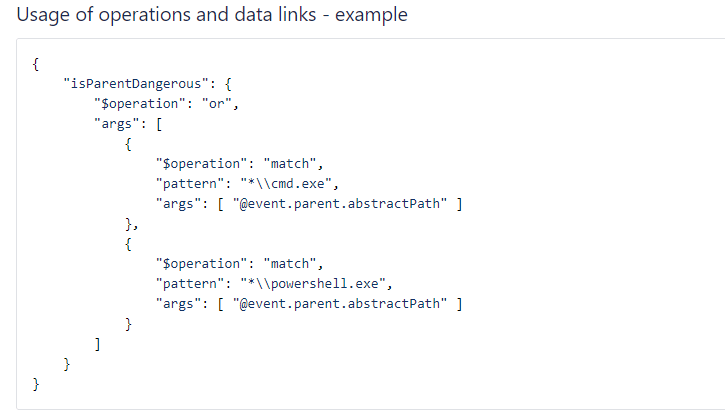

Hendelsesbeskrivelsen brukes i policysamsvaret. Policyen kan få tilgang til feltene i betingelsesreglene og sammenligne dem med forhåndsdefinerte verdier. Imidlertid kan ikke alle hendelsesfelt brukes til policykontroll.

Noen felt er ikke skalartyper, men komplekse typer (ordbøker og sekvenser). Tilgang til ordbokfeltene gis ved å bruke ".". Tilgangen til sekvensfeltene gis ved å bruke "[]"-notasjon. Eksemplene er nedenfor:

process.pid

process.parent.pid

process.accessMask[0]

Figur 1 Eksempel på retningslinjer for adaptiv hendelsesmodellering

De logiske objektene (som prosess, fil, bruker) i hendelser er representert som ordbøker med et forhåndsdefinert format. Formatet til hvert objekt er beskrevet, og dets felt kan brukes for policy-matching hvis det er spesifisert. Objektbeskrivelsen kan inneholde felt som refererer til andre objekter.

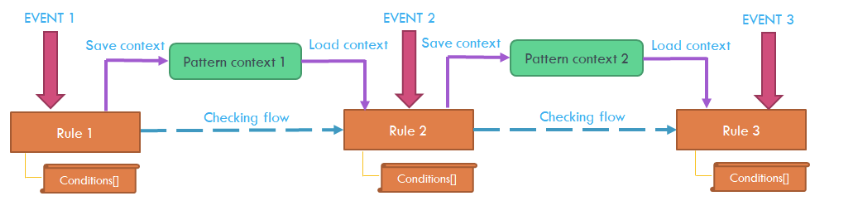

Figur 2 Mønsterkjetting

Ved å bruke denne definisjonen definerer Comodo Dragon Platform policy-basert hendelsesinnsamling som kan brukes på ikke bare selve endepunktet, men kan være forskjellig for hver prosess, tjeneste eller brukerhandlinger. På denne måten kan vi ikke bare samle inn alt Crowdstrike samler inn, men det er også adaptivt under hendelsene. Hvorfor skal vi samle inn og sende alle brannskrivingshendelser for en pålitelig prosess hvis den ikke blir injisert ennå? Hvis en injeksjon oppstår eller en annen forgrening skjer, starter Dragon Platform innsamling av alle detaljer for den prosessen, og forblir den andre prosesssamlingen urørt. Her er noen eksempler på arrangementer på lavt nivå der Crowdstrike ikke samler inn:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise gjør all mønstermatching dynamisk på endepunktet, kontrollerer hva som skal samles inn, hva som skal korreleres, og ønsker å sende basert på de adaptive policydefinisjonene.

På den annen side analyserer Dragon Enterprise også tidsserier av respektive hendelser. Vår adaptive hendelsesmodellering undersøker også ulike grader av periodisitet i dataene, inkludert systematisk brukerprosess, prosessprosess, prosess-systemintegrasjon, så vel som ukedag og klokkeslett-effekter, og trekker slutninger om oppdagede hendelser (f.eks. popularitet eller oppmøtenivå).

I likhet med avanserte vedvarende trusler (APT), bør innsidetrusler også vurderes i omfanget av EDR. Aggregert atferd til individuelle mennesker viser typisk en periodisitet i tid på flere skalaer (daglig, ukentlig, etc.) som gjenspeiler rytmene til den underliggende menneskelige aktiviteten og får dataene til å fremstå som ikke-homogene. Samtidig blir dataene ofte ødelagt av flere «burst»-perioder med uvanlig atferd. Problemet med å finne og trekke ut disse unormale hendelsene blir vanskeliggjort av begge elementene. Dragon Enterprises bruker uovervåket læring i denne sammenhengen, basert på tidsvarierende prosessmodeller som også kan redegjøre for unormale hendelser. Vi genererte adaptiv og autonom læring for å skille uvanlige "burst"-hendelser fra spor av normal menneskelig aktivitet.

For mer informasjon om Comodo Dragon Enterprise versus Crowdstrike besøk https://bit.ly/3fWZqyJ

Innlegget Hva er Comodo Dragon Platforms adaptive events modellering og hvorfor vi tror det er bedre enn Crowdstrikes dukket først på Comodo News og Internet Security Information.

- Myntsmart. Europas beste Bitcoin og Crypto Exchange.

- Platoblokkkjede. Web3 Metaverse Intelligence. Kunnskap forsterket. FRI TILGANG.

- CryptoHawk. Altcoin Radar. Gratis prøveperiode.

- Kilde: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- adgang

- Logg inn

- agenter

- Alle

- kunngjør

- APT

- Angrep

- AV

- Blogg

- saker

- kontroll

- Sjekker

- Samle

- Felles

- dato

- Gjenkjenning

- Drage

- emalje

- Endpoint

- Enterprise

- etc

- Event

- hendelser

- Felt

- Brann

- gaffel

- format

- her.

- HTTPS

- Inkludert

- informasjon

- insider

- integrering

- IT

- læring

- Nivå

- Begrenset

- lokal

- modell

- modellering

- nettverk

- Drift

- Annen

- Mønster

- plattform

- politikk

- Produkter

- Raw

- svar

- regler

- sikkerhet

- Serien

- sett

- trusler

- tid

- topp

- uovervåket læring

- leverandører

- Versus

- ukentlig

- Hva er