Dato for rapporten: 2023-12-20

Dato for hendelsen: 2023-12-14

Type hendelse oppdaget: Uautorisert tilgang og ondsinnet kode

Kortfattet sammendrag

Ledger oppdaget en utnyttelse ved hjelp av Ledger Connect Kit torsdag 14. desember 2023. Denne utnyttelsen injiserte ondsinnet kode i DApps som brukte Ledger Connect Kit, og lurte EVM DApp-brukere til å signere transaksjoner som tømmer lommeboken deres. Utnyttelsen ble raskt oppdaget og en løsning ble implementert kort tid etter. I mellomtiden falt et lite antall brukere inn i angrepet og signerte transaksjoner som tømmer lommeboken.

Tidslinje

Tidslinjens timer er detaljert ved hjelp av tidssonen Central European Time (CET):

2023-12-14: Morgen: En tidligere Ledger-ansatt ble offer for et sofistikert phishing-angrep som fikk tilgang til deres NPMJS-konto, forbigått 2FA, ved å bruke individets økttoken.

2023 – 12:14 / 09:49 / 10:44: Angriperen publiserte på NPMJS (en pakkebehandling for Javascript-kode delt mellom apper), en ondsinnet versjon av Ledger Connect Kit (påvirker versjon 1.1.5, 1.1.6 og 1.1.7). Den ondsinnede koden brukte et falskt WalletConnect-prosjekt for å omdirigere eiendeler til hackernes lommebøker.

2023: 12: Ledger ble gjort oppmerksom på det pågående angrepet takket være den umiddelbare reaksjonen fra forskjellige aktører i økosystemet, inkludert Blockaid som nådde ut til Ledger-teamet og delte oppdateringer på X.

2023: 12: Ledgers teknologi- og sikkerhetsteam ble varslet om angrepet, og en ekte versjon av Ledger Connect Kit-fix ble distribuert av Ledger-team innen 40 minutter etter at Ledger ble oppmerksom. På grunn av naturen til CDN (Content Delivery Network) og hurtigbufringsmekanismer på Internett, forble den skadelige filen tilgjengelig litt lenger. Fra kompromitteringen av NPMJS til den fullstendige oppløsningen har det gått ca. 5 timer. Denne utvidede tilgjengeligheten av den skadelige koden var et resultat av tiden det tok for CDN å spre og oppdatere cachene sine globalt med den nyeste, ekte versjonen av filen. Til tross for filens fem timers tilstedeværelse, anslår vi fra vår undersøkelse at vinduet der brukerressursene aktivt ble tømt, var begrenset til mindre enn to timer totalt.

Ledger koordinerte raskt med vår partner WalletConnect, som deaktiverte den falske WalletConnect-forekomsten som ble brukt til å tappe eiendeler fra brukerne.

2023: 12 Etter vår koordinering, fryste Tether USDT til angriperen(e) (jf. TX).

Grunnårsaksanalyse, funn og forebyggende tiltak

Kontekst

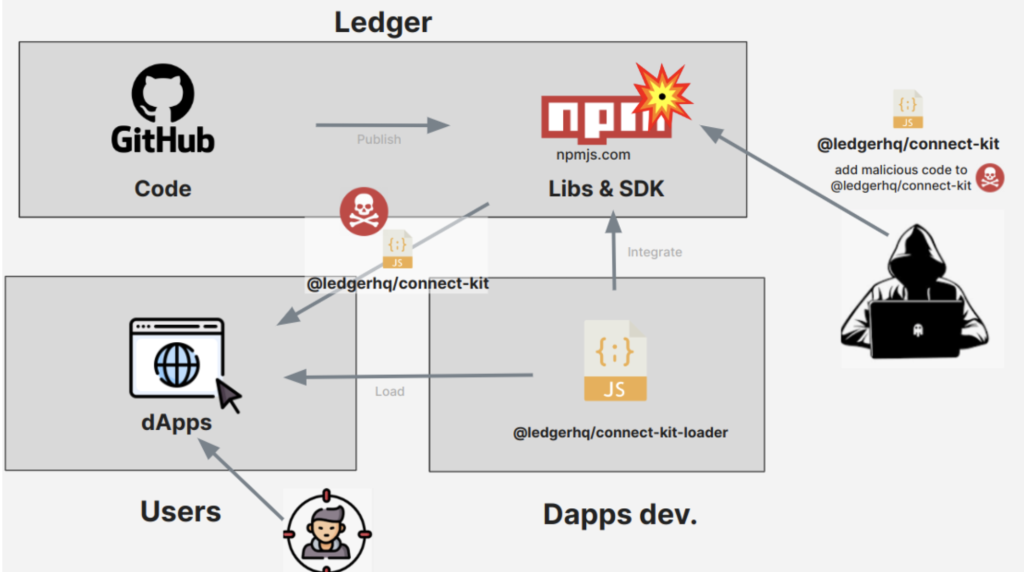

Ledger Connect-Kit er et Java Script åpen kildekode-bibliotek som lar utviklere koble DApps til Ledger-maskinvare. Den kan integreres ved hjelp av Connect-Kit-loader komponent som lar en DApp laste inn Connect-Kit under kjøring fra et CDN. Dette lar DApp-utviklere alltid ha den nyeste versjonen av Connect-Kit uten å måtte oppdatere pakkeversjoner manuelt og gi ut nye bygg. CDN som brukes av Ledger for distribusjonen er NPMJS. De fleste DApps har integrert Connect-Kit ved å bruke den nevnte Connect-Kit-loader.

I Ledger Connect Kit-utnyttelsen hadde angriperen ikke på noe tidspunkt tilgang til noen Ledger-infrastruktur, Ledger-kodelager eller til DApps selv. Angriperen var i stand til å presse en ondsinnet kodepakke i CDN i stedet for selve Connect-Kit. Denne ondsinnede Connect-Kit-koden ble deretter dynamisk lastet av DApps som allerede integrerte Connect-Kit-loader.

Ledger Connect Kit-utnyttelsen fremhever risikoen Ledger og industrien står overfor i fellesskap for å beskytte brukere, og det er også en påminnelse om at vi kollektivt må fortsette å heve standarden for sikkerhet rundt DApps der brukere vil engasjere seg i nettleserbasert signering. Det var Ledgers tjeneste som ble utnyttet denne gangen, men i fremtiden kan dette skje med en annen tjeneste eller bibliotek.

Opprinnelig årsak

For å kunne presse den ondsinnede kodepakken på NPMJS, phishet angriperen en tidligere ansatt for å utnytte individets tilgang på NPMJS. Tilgangen til den tidligere ansatte til Ledgers systemer (inkludert Github, SSO-baserte tjenester, alle interne Ledger-verktøy og eksterne verktøy) ble tilbakekalt på riktig måte, men dessverre ble ikke de tidligere ansattes tilgang til NPMJS tilbakekalt.

Vi kan bekrefte at dette var en uheldig isolert hendelse. Tilgang til Ledger-infrastruktur av Ledger-ansatte blir automatisk tilbakekalt under ansattes offboarding, men på grunn av hvordan dagens teknologitjenester og verktøy fungerer globalt, kan vi ikke automatisk tilbakekalle tilgang til visse eksterne verktøy (inkludert NPMJS), og disse må håndteres manuelt med en sjekkliste for ansattes offboarding for hver enkelt. Ledger har en eksisterende og regelmessig oppdatert offboarding-prosedyre der vi fjerner avgående ansatte fra alle eksterne verktøy. I dette individuelle tilfellet ble ikke tilgangen tilbakekalt manuelt på NPMJS, noe vi beklager, og reviderer med en ekstern tredjepartspartner.

Dette var et sofistikert angrep utført av angriperen. Til tross for å ha håndhevet tofaktorautentisering (2FA) på den NPMJS-målrettede kontoen, som normalt ville avskrekke mange forsøk, omgikk angriperen dette sikkerhetstiltaket ved å utnytte en API-nøkkel knyttet til den tidligere ansattes konto.

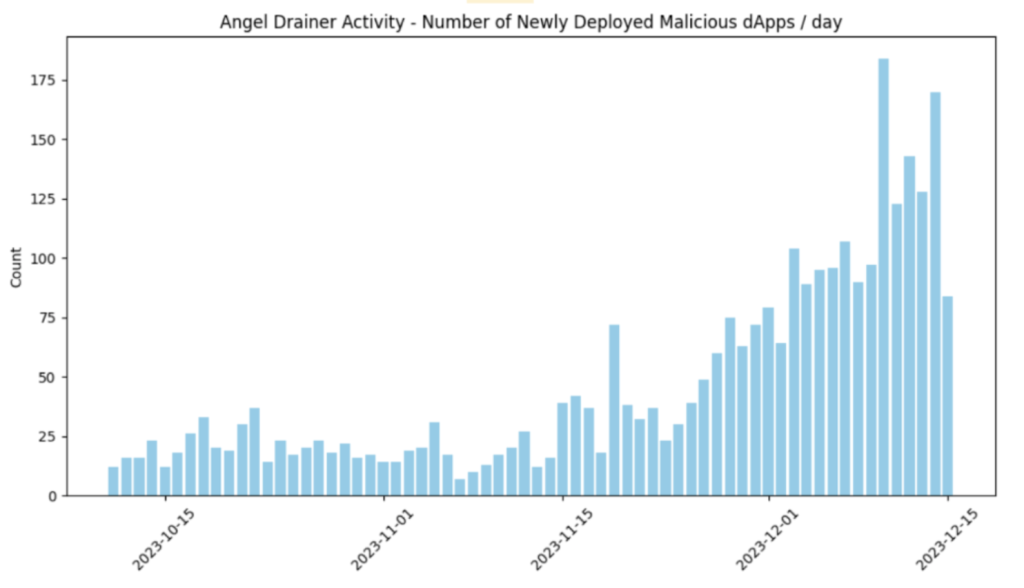

Dette spesifikke angrepet gjorde det mulig for angriperen å laste opp en ny ondsinnet versjon av Ledger Connect Kit som inneholdt det som omtales som Angel Drainer malware. Angel Drainer er en skadelig programvare som en tjeneste som er spesielt utviklet for å lage ondsinnede transaksjoner som tømmer lommebøker når de signeres. Det er en komplett infrastruktur spesialisert på EVM-kjeder som distribuerer smarte kontrakter på forespørsel og lager skreddersydde transaksjoner for å maksimere skaden.

Dessverre, NPMJS.com tillater ikke multiautorisasjon eller signaturverifisering for automatisk publisering. Vi jobber med å legge til ad hoc-mekanismer som håndhever ytterligere kontroller på implementeringsstadiet.

Funn

Dette var et godt forberedt angrep utført av erfarne angripere. Phishing-teknikken som ble implementert fokuserte ikke på legitimasjon, som er det vi ser i de fleste Front-End-angrep som påvirker økosystemet, men i stedet jobbet angriperen direkte på økttokenet.

Skadevaren som ble brukt var Angel Drainer, og Ledger-sikkerhetsteamet har i løpet av de siste tre månedene sett en økning i kriminelle aktiviteter som bruker denne skadevare (se denne publiserte Blokkeringsrapport). Vi kan også se på kjeden at midlene som er stjålet blir delt: 85 % til utnytteren og 15 % til Angel Drainer, som kan sees på som skadevare som en tjeneste.

Denne Angel Drainer lurer brukere til å signere forskjellige typer transaksjoner avhengig av hvilken type eiendel den er rettet mot. For ERC20- og NFT-tokens ber den brukere signere godkjenning og tillate meldinger. For native tokens ber draineren brukeren om å signere enten en falsk "krav"-transaksjon der hevder metoden feier ganske enkelt midlene, eller enkle tokenoverføringer som senere kan sveipes ved å distribuere en smart kontrakt på den tilsvarende adressen.

Dette er grunnen til at vi fortsetter å oppmuntre Clear Signing som en bransje, slik at brukere kan bekrefte det de ser på en pålitelig skjerm på Ledger-maskinvareenheten.

Avhjelpende tiltak

Ledger-sikkerhets- og teknologiteamene, inkludert Ledger-ledelsen, gjennomgår og reviderer for tiden alle våre tilgangskontroller på Ledger interne og eksterne verktøy og systemer som vi bruker.

Ledger vil forsterke sine retningslinjer når det gjelder kodegjennomgang, distribusjon, distribusjon og tilgangskontroller, inkludert å legge til alle eksterne verktøy i vedlikeholds- og off-boarding-sjekkene våre. Vi fortsetter å generalisere kodesignering når det er relevant. I tillegg gjennomfører vi gjentatte interne revisjoner for å sikre at dette er riktig implementert.

Ledger organiserer allerede sikkerhetsopplæringsøkter, inkludert phishing-opplæring. Internsikkerhetsopplæringsprogrammet vil også bli forsterket ved inngangen til 2024 for alle ansatte i sine respektive avdelinger. Ledger organiserer allerede regelmessige tredjeparts sikkerhetsvurderinger og vil fortsette å prioritere disse vurderingene.

Tidlig i 2024 vil en spesifikk tredjepartsrevisjon bli gjennomført med fokus på tilgangskontroll, kodepromotering og distribusjon.

I tillegg vil vi forsterke våre infrastrukturovervåkings- og varslingssystemer for å kunne oppdage og reagere enda raskere på fremtidige hendelser.

Til slutt vil vi doble ned på å forhindre blind signering, fjerne det som et alternativ for Ledger-brukere for å sikre den ytterste sikkerhetspraksis, og utdanne brukere om den potensielle effekten av å signere transaksjoner uten verken sikker visning eller å forstå hva de signerer ved å ikke bruke Klar signering.

Vi takker igjen våre partnere i økosystemet for raskt å jobbe med Ledger-teamene for å identifisere og løse utnyttelsen.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://www.ledger.com/blog/security-incident-report

- : har

- :er

- :ikke

- :hvor

- 09

- 1

- 10

- 11

- 15%

- 2023

- 2024

- 26

- 2FA

- 40

- 51

- 53

- 7

- a

- I stand

- adgang

- tilgjengelig

- Logg inn

- aktivt

- Aktiviteter

- aktører

- Ad

- legge

- tillegg

- I tillegg

- adresse

- påvirker

- Etter

- en gang til

- Alle

- tillate

- tillate

- tillater

- allerede

- også

- alltid

- an

- analyse

- og

- Engel

- En annen

- noen

- api

- ca

- apps

- ER

- rundt

- AS

- vurderingene

- eiendel

- Eiendeler

- assosiert

- At

- angripe

- Angrep

- forsøk

- revisjon

- revisjon

- revisjoner

- Autentisering

- automatisk

- tilgjengelighet

- klar

- Bar

- basert

- BE

- bli

- være

- mellom

- blind

- kort

- bygger

- men

- by

- CAN

- kan ikke

- saken

- Årsak

- sentral

- viss

- kjeder

- Sjekker

- fjerne

- kode

- Kode anmeldelse

- samlet sett

- kommer

- fullføre

- komponent

- gjennomført

- gjennomføre

- Bekrefte

- Koble

- inneholdt

- innhold

- fortsette

- kontrakt

- kontrakter

- kontroll

- kontroller

- koordinert

- samordning

- Tilsvarende

- kunne

- lage

- Credentials

- Criminal

- Gjeldende

- I dag

- skade

- Dapp

- DApp-utviklere

- DApps

- Desember

- levering

- Etterspørsel

- avdelinger

- avhengig

- utplassert

- utplasserings

- distribusjon

- Distribueres

- designet

- Til tross for

- detaljert

- oppdage

- oppdaget

- utviklere

- enhet

- gJORDE

- forskjellig

- direkte

- deaktivert

- Vise

- distribusjon

- gjør

- dobbelt

- ned

- avløp

- drenert

- to

- under

- dynamisk

- hver enkelt

- Tidlig

- økosystem

- utdanne

- enten

- Ansatt

- ansatte

- aktivert

- oppmuntre

- håndheving

- engasjere

- sikre

- ERC20

- anslag

- Eter (ETH)

- europeisk

- Selv

- EVM

- henrettet

- utøvende

- eksisterende

- erfaren

- Exploit

- Exploited

- utvidet

- utvendig

- Face

- forfalskning

- raskere

- filet

- funn

- fem

- Fix

- Fokus

- fokuserte

- Til

- Tidligere

- fra

- midler

- midler stjålet

- videre

- framtid

- fikk

- ekte

- GitHub

- Globalt

- skje

- maskinvare

- maskinvareenhet

- Ha

- å ha

- striper

- time

- TIMER

- Hvordan

- Men

- http

- HTTPS

- identifisering

- Påvirkning

- implementert

- in

- hendelse

- hendelser

- inkludert

- Inkludert

- Øke

- individuelt

- industri

- Infrastruktur

- innsiden

- f.eks

- i stedet

- integrere

- integrert

- intern

- Internet

- inn

- etterforskning

- isolert

- IT

- DET ER

- selv

- Java

- Javascript

- nøkkel

- kit

- seinere

- siste

- Ledger

- mindre

- Leverage

- Bibliotek

- lite

- laste

- lenger

- Lav

- laget

- vedlikehold

- gjøre

- malware

- leder

- manuelt

- mange

- max bredde

- Maksimer

- mellomtiden

- måle

- mekanismer

- nevnt

- meldinger

- minutter

- overvåking

- måneder

- morgen

- mest

- må

- innfødt

- Natur

- Trenger

- nettverk

- Ny

- NFT

- nft -tokens

- normalt

- of

- on

- On-Chain

- pågående

- åpen

- åpen kildekode

- betjene

- Alternativ

- or

- rekkefølge

- organiserer

- vår

- ut

- pakke

- partner

- partnere

- parti

- bestått

- Past

- phishing

- phishing-angrep

- Sted

- plato

- Platon Data Intelligence

- PlatonData

- vær så snill

- pm

- Politikk

- potensiell

- praksis

- forberedt

- tilstedeværelse

- hindre

- Prioriter

- prosedyren

- program

- prosjekt

- forfremmelse

- riktig

- beskytte

- publisert

- Skyv

- raskt

- heve

- nådd

- Reager

- reaksjon

- nylig

- tilbakevendende

- referere

- referert

- angre

- regelmessig

- regelmessig

- forsterke

- slipp

- relevant

- forble

- påminnelse

- fjerne

- fjerne

- rapporterer

- Repository

- forespørsler

- oppløsning

- løse

- de

- resultere

- anmeldelse

- gjennomgå

- risikoer

- s

- script

- sikre

- sikkerhet

- se

- sett

- tjeneste

- Tjenester

- Session

- sesjoner

- delt

- undertegne

- signatur

- signert

- signering

- Enkelt

- ganske enkelt

- Smart

- smart kontrakt

- Smarte kontrakter

- So

- sofistikert

- kilde

- spesialisert

- spesifikk

- spesielt

- splittet

- Scene

- Begynn

- stjålet

- sikker

- raskt

- Systemer

- skreddersydd

- tatt

- målrettet

- rettet mot

- lag

- lag

- teknikk

- Teknologi

- Tether

- enn

- takk

- Takk

- Det

- De

- Fremtiden

- deres

- seg

- deretter

- Disse

- de

- Tredje

- denne

- tre

- Torsdag

- tid

- til

- token

- tokens

- verktøy

- Totalt

- Kurs

- Transaksjonen

- Transaksjoner

- overføringer

- klarert

- to

- typen

- typer

- forståelse

- uheldig

- dessverre

- Oppdater

- oppdateringer

- USDT

- bruke

- brukt

- Bruker

- Brukere

- ved hjelp av

- ytterste

- Verifisering

- verifisere

- versjon

- Offer

- volum

- lommebok

- Lommebøker

- var

- we

- VI VIL

- var

- Hva

- Hva er

- når

- hvilken

- HVEM

- hvorfor

- vil

- vindu

- med

- innenfor

- uten

- arbeidet

- arbeid

- ville

- X

- zephyrnet