Det er en ny SSH-sårbarhet, Terrapin (pdf papir), og det har potensial til å være ekkelt - men bare i en ekstremt begrenset omstendighet. For å forstå problemet, må vi forstå hva SSH er designet for å gjøre. Den erstatter telnet som et verktøy for å få et kommandolinjeskall på en ekstern datamaskin. Telnet sender all den teksten i klartekst, men SSH pakker alt inn i en kryptert tunnel med offentlig nøkkel. Den ble designet for å trygt forhandle et uvennlig nettverk, og det er grunnen til at SSH-klienter er så eksplisitte om å akseptere nye nøkler og varsle når en nøkkel har endret seg.

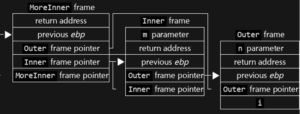

SSH bruker en sekvensteller for å oppdage Man-in-the-Middle (MitM) shenanigans som pakkesletting, omspilling eller ombestilling. Denne sekvensen er faktisk ikke inkludert i pakken, men brukes som en del av Message Authentication Check (MAC) for flere krypteringsmoduser. Dette betyr at hvis en pakke fjernes fra den krypterte tunnelen, svikter MAC-en på resten av pakkene, og utløser en fullstendig tilbakestilling av tilkoblingen. Denne sekvensen starter faktisk på null, med den første ukrypterte pakken sendt etter at versjonsbannerne er utvekslet. I teorien betyr dette at en angriper som fikler med pakker i forhåndskrypteringsfasen vil ugyldiggjøre hele forbindelsen også. Det er bare ett problem.

Innovasjonen fra Terrapin-forskerne er at en angriper med MitM-tilgang til tilkoblingen kan sette inn en rekke godartede meldinger i pre-krypteringsfasen, for så stille å slippe det første antallet meldinger i den krypterte fasen. Bare en liten TCP-sekvens omskriving for eventuelle meldinger mellom, og verken serveren eller klienten kan oppdage bedraget. Det er et veldig interessant triks - men hva kan vi gjøre med det?

For de fleste SSH-implementeringer, ikke mye. De 9.6 utgivelse av OpenSSH adresserer feilen, og kaller den kryptografisk ny, men bemerker at den faktiske virkningen er begrenset til å deaktivere noen av funksjonene for timing-obfuscation lagt til utgivelse 9.5.

Det er ingen annen merkbar innvirkning på økthemmeligheten eller øktintegriteten.

Men for minst én annen SSH-server, AsyncSSH, finnes det litt mer på spill. Dette Python-biblioteket er både en SSH-server og -klient, og det er en Terrapin-sårbarhet i hver. For en AsyncSSH-klient tillater sårbarheten injeksjon av utvidelsesinfomeldinger før overgangen til kryptert. Eksempelet som er gitt er at klientautentiseringsalgoritmen kan nedgraderes, noe som ikke virker spesielt nyttig.

Den mer bemerkelsesverdige sårbarheten er når en hvilken som helst SSH-klient brukes til å koble til en AsynchSSH-server. Hvis angriperen også har en konto på den serveren, kan offerets tilkobling rutes inn i et angriperkontrollert skall. Selv om dette ikke bryter SSH-kryptering direkte, har det i hovedsak den samme effekten. Dette er ikke en sky-is-fallende slags sårbarhet, ettersom forutsetningen med omstendigheter er svært trange for utnyttelse. Det er definitivt en unik og ny tilnærming, og vi forventer flere funn fra andre forskere som bygger på teknikken.

AlphV har blitt beslaglagt — og ikke beslaglagt

I en morsom saga, FBI har spilt tag med AlphV over et .onion ransomware-nettsted. En TOR-løktjeneste bruker en offentlig-privat nøkkel, der den offentlige nøkkelen er .onion-adressen, og den private nøkkelen kontrollerer all rutingmagien som kobler en bruker til tjenesten. FBI fanget tilsynelatende den fysiske serveren og brukte den fangede private nøkkelen til å omdirigere .onion-adressen til fjerningssiden.

Tilsynelatende har AlphV-administratorene beholdt kontrollen over den private nøkkelen også, ettersom en ganske frekk melding stadig erstattet FBIs varsel. I "ubeslaglagt" versjonen presenterer en svart katt en ny .onion-adresse. Åh, og som gjengjeld for det lille, har AlphV opphevet deres restriksjoner mot målretting mot sykehus og annen kritisk infrastruktur. Den eneste utskjæringen som gjenstår er deres motvilje mot å målrette mot Samveldet av uavhengige stater, AKA det gamle Sovjetunionen.

Autospill

Denne høres i utgangspunktet ganske dårlig ut. Android-apper får tilgang til passordbehandler-legitimasjon. Men et litt dypere blikk kan dempe vår nød. Så husk først at Android-apper har en innebygd visning for normal drift, og har også en webvisning for å vise nettinnhold. Problemet her er at når en passordbehandler automatisk fyller ut et nettsted i den webvisningen, blir innholdet lekket tilbake til den opprinnelige appens grensesnitt.

Trusselmodellen er da at en uklarert app lanserer et nettsted for en "Logg på med" autentiseringsflyt. Passordbehandlingen din oppdager Facebook/Google/Microsoft-siden, og tilbyr autofyll legitimasjon. Og ved autofylling har appen selv nå fanget dem. Det tar litt tid før Google og passordbehandlerbedrifter blir enige om nøyaktig hvem som har problemet, og om det er nødvendig med rettelser. For flere detaljer, det er en PDF tilgjengelig.

Bits og bytes

Hash-kollisjoner er generelt en dårlig ting. Hvis en hashing-algoritme har noen mulig sjanse for kollisjon, er det på tide å trekke den tilbake for noe seriøst arbeid. Men hva om vi bare trengte å kollidere de første 7 bytene? I bruk med git, for eksempel, blir SHA-256 ofte avkortet til de første 7 bytene for brukervennlighetens skyld. Hvor vanskelig er det å kollidere med disse? Og hva med å legge til de siste 7 bytene? [David Buchanan] kjørte tallene for oss, og la oss bare si at du virkelig trenger å sjekke alle bytene til en 256-bits hash for kryptografisk robusthet. Med noen triks for effektivitet koster 128 biter av en SHA256-hash bare $93,000 XNUMX og vil ta omtrent en måned.

Her er en ny/gammel idé: Send en e-post, ta med en . , og andre e-post med fullstendige overskrifter. Hva vil den mottakende e-postserveren gjøre? I noen tilfeller blir denne merkelige e-posten sett på som en enkelt melding, og i noen tilfeller er det to. Med andre ord, du får SMTP-smugling. Dette er virkelig et problem, siden det lurer en e-postvert til å sende dine vilkårlige e-poster som klarerte meldinger. Vil du sende en melding som bill.gates(at)microsoft.com, og få DKIM til å sjekke ut? Smugle en melding gjennom office365-serverne! På den annen side har denne allerede blitt avslørt til en haug med sårbare tjenester, så du har sannsynligvis mistet sjansen.

Og for litt moro, Microsofts phishing-simulator fanger ekte phish! Det vil si at Microsoft nå har et Attack Simulator-verktøy som kan hjelpe deg å sende falske phishing-e-poster, for å hjelpe med å lære opp brukere til å ikke klikke på den lenken. [Vaisha Bernard] ga verktøyet en testkjøring, og innså at en av de falske koblingene var av til en ikke-eksisterende sammenløpsside, og ble sendt fra et uregistrert domene. Registrer begge deler, og den phishing-simulatoren har ekte tenner. Tilsynelatende har [Vaisha] tjent flere feilbelønninger på å endelig få løst hele problemet, noe som viser at det lønner seg å være nysgjerrig.

- SEO-drevet innhold og PR-distribusjon. Bli forsterket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk deg selv. Tilgang her.

- PlatoAiStream. Web3 Intelligence. Kunnskap forsterket. Tilgang her.

- PlatoESG. Karbon, CleanTech, Energi, Miljø, Solenergi, Avfallshåndtering. Tilgang her.

- PlatoHelse. Bioteknologisk og klinisk etterretning. Tilgang her.

- kilde: https://hackaday.com/2023/12/22/this-week-in-security-terrapin-seized-unseized-and-autospill/

- : har

- :er

- :ikke

- :hvor

- 000

- 7

- 9

- a

- Om oss

- akseptere

- adgang

- Logg inn

- faktiske

- faktisk

- la til

- legge

- adresse

- adresser

- Etter

- mot

- aka

- algoritme

- Alle

- tillater

- allerede

- også

- an

- og

- android

- forutse

- noen

- app

- tilnærming

- apps

- ER

- AS

- At

- angripe

- Autentisering

- tilbake

- dårlig

- bannere

- BE

- vært

- være

- mellom

- Bill

- Bit

- Svart

- både

- gaver

- Break

- Bug

- bug bounties

- Bygning

- Bunch

- men

- ringer

- CAN

- fanget

- saker

- CAT

- sjanse

- endret

- sjekk

- omstendighet

- omstendigheter

- fjerne

- klikk

- kunde

- klienter

- CO

- kolliderer

- kollisjon

- COM

- Samveldet

- Selskaper

- fullføre

- datamaskin

- sammenløp

- Koble

- tilkobling

- forbinder

- innhold

- innhold

- kontroll

- kontroller

- Kostnader

- Motvirke

- Credentials

- kritisk

- Kritisk infrastruktur

- kryptografisk

- kryptografisk

- nysgjerrig

- DA

- David

- bedrag

- dypere

- helt sikkert

- designet

- detaljer

- oppdage

- direkte

- nød

- do

- gjør

- ikke

- domene

- nedgradert

- Drop

- hver enkelt

- opptjent

- effekt

- effektivitet

- emalje

- e-post

- kryptert

- kryptering

- Hele

- hovedsak

- nøyaktig

- eksempel

- utvekslet

- utnytting

- forlengelse

- ekstremt

- øye

- mislykkes

- forfalskning

- FBI

- gjennomførbart

- Egenskaper

- Endelig

- funn

- Først

- fikset

- reparasjoner

- flyten

- Til

- fra

- fullt

- moro

- generelt

- få

- gå

- gitt

- Giving

- Går

- fikk

- hånd

- Hard

- hash

- hashing

- Ha

- overskrifter

- hjelpe

- her.

- morsom

- sykehus

- vert

- Hvordan

- HTML

- HTTPS

- Tanken

- if

- Påvirkning

- implementeringer

- in

- I andre

- inkludere

- inkludert

- uavhengig

- info

- Infrastruktur

- i utgangspunktet

- Innovasjon

- innsiden

- f.eks

- integritet

- interessant

- Interface

- inn

- IT

- selv

- jpg

- bare

- bare én

- holdt

- nøkkel

- nøkler

- Siste

- lanseringer

- minst

- Bibliotek

- i likhet med

- Begrenset

- linje

- LINK

- lenker

- lite

- Se

- tapte

- mac

- magi

- leder

- midler

- melding

- meldinger

- Microsoft

- kunne

- MITM

- modell

- moduser

- Måned

- mer

- mest

- mye

- flere

- innfødt

- nødvendig

- Trenger

- nødvendig

- Ingen

- nettverk

- Ny

- Nei.

- eller

- normal

- bemerkelsesverdig

- Legge merke til..

- merke seg

- roman

- nå

- Antall

- tall

- of

- off

- Tilbud

- ofte

- oh

- Gammel

- on

- ONE

- bare

- Drift

- or

- Annen

- vår

- ut

- enn

- pakker

- side

- del

- spesielt

- Passord

- Password Manager

- land

- fase

- phishing

- fysisk

- plato

- Platon Data Intelligence

- PlatonData

- spilt

- potensiell

- gaver

- pen

- Før

- privat

- private Key

- sannsynligvis

- Problem

- offentlig

- offentlig Key

- Python

- ransomware

- heller

- ekte

- realisert

- virkelig

- mottak

- omdirigere

- registrere

- slipp

- motvilje

- forblir

- husker

- fjernkontroll

- fjernet

- forskere

- REST

- begrensning

- beholdes

- straff

- omskriving

- robusthet

- ruting

- Kjør

- trygt

- saga

- sake

- samme

- sier

- Sekund

- sikkerhet

- synes

- sett

- beslaglagt

- send

- sending

- sendt

- Sequence

- alvorlig

- server

- tjeneste

- Tjenester

- Session

- sett

- flere

- SHA256

- Shell

- Vis

- viser

- simulator

- enkelt

- nettstedet

- So

- noen

- soviet

- starter

- Stater

- TAG

- Ta

- ta

- Target

- rettet mot

- teknikk

- test

- Prøvekjøring

- tekst

- Det

- De

- deres

- Dem

- deretter

- teori

- ting

- denne

- denne uka

- De

- trussel

- Gjennom

- tid

- timing

- til

- også

- verktøy

- Tor

- Tog

- overgang

- utløsende

- klarert

- tunnel

- to

- forstå

- uvennlig

- union

- unik

- uregistrert

- upon

- brukervennlighet

- bruke

- brukt

- Bruker

- Brukere

- bruker

- versjon

- veldig

- Se

- sårbarhet

- Sårbar

- ønsker

- var

- we

- web

- Nettsted

- uke

- VI VIL

- Hva

- når

- hvilken

- mens

- hele

- hvorfor

- vil

- med

- ord

- Arbeid

- ville

- du

- Din

- zephyrnet

- null