抽象

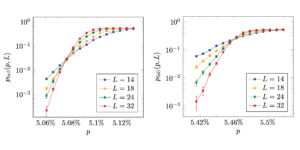

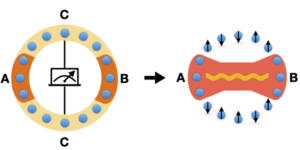

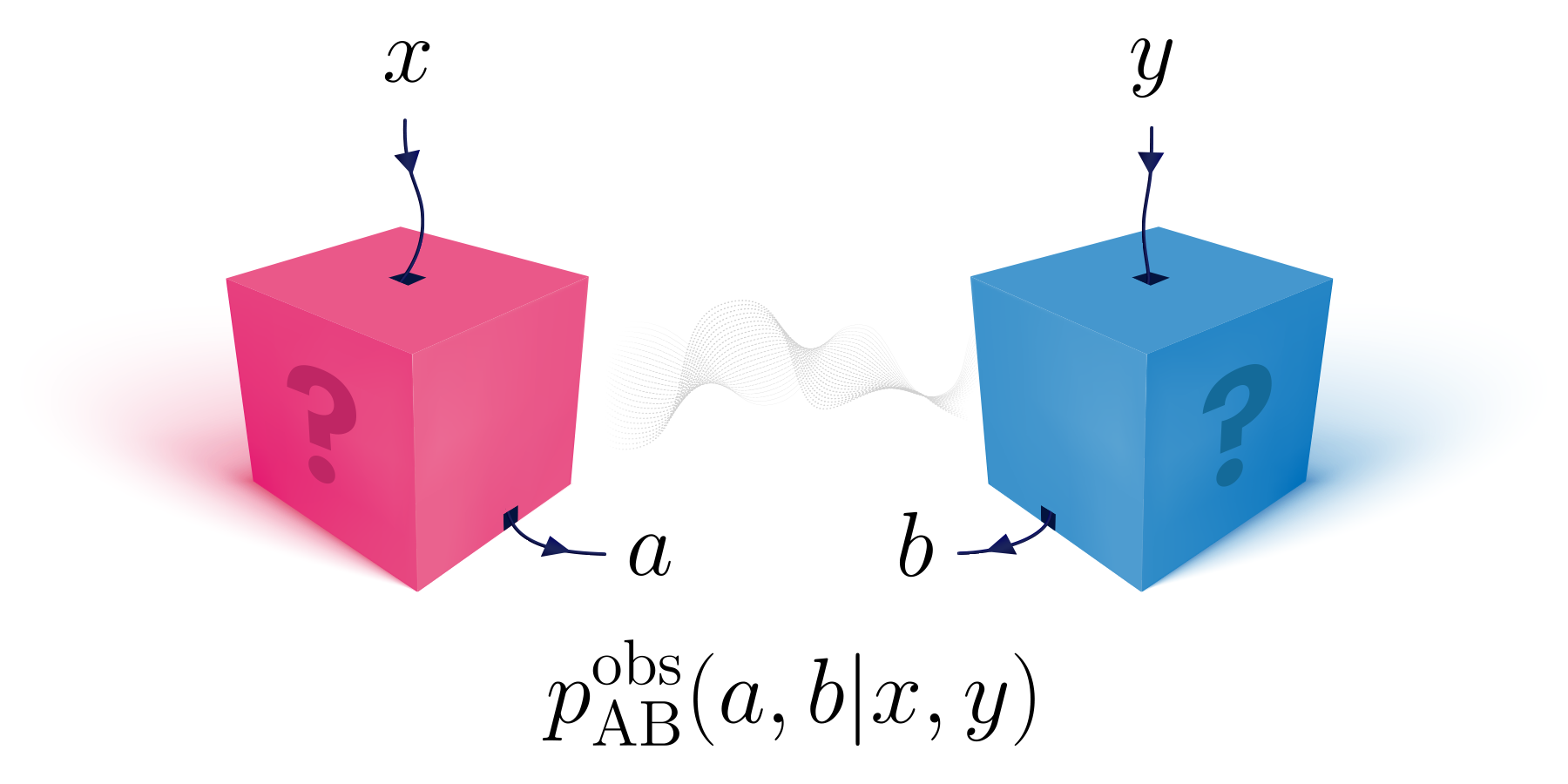

デバイスに依存しないフレームワークは、実装をまったく信頼しない、量子プロトコルに対する最も実用的なアプローチを構成します。 これは、セキュリティなどに関するすべての主張が、エンドユーザーの手に渡る最終的な古典的データのレベルで行われることを要求します。 これは、$textit{デバイスに依存しない量子鍵配布}$ (DIQKD) で達成可能な鍵レートを決定するのに大きな課題を課すものですが、同時に、特定のデータがちょうど生成されたばかりのデータである可能性から生じる盗聴攻撃を考慮する扉も開きます。悪意のある第三者。 この研究では、この道筋を調査し、DIQKD 鍵レートの上限を設定するための効率的で使いやすい手法として $textit{凸組み合わせ攻撃}$ を紹介します。 これにより、一方向通信か双方向通信かに関係なく、最先端のプロトコルのキー レートの下限の精度を検証できます。 特に、我々は、その助けを借りて、有限の可視性や検出効率など、実験的欠陥に対する DIQKD プロトコルの堅牢性に関して現在予測されている制約がすでに最終的な許容しきい値に非常に近づいていることを実証します。

人気の要約

►BibTeXデータ

►参照

【1] アントニオ・アシン、ニコラス・ブルナー、ニコラス・ギジン、セルジュ・マサー、ステファノ・ピロニオ、バレリオ・スカラニ。 「集団攻撃に対する量子暗号のデバイスに依存しないセキュリティ」。 物理学レット牧師98、230501(2007)。

https:/ / doi.org/ 10.1103 / PhysRevLett.98.230501

【2] ステファノ・ピロニオ、アントニオ・アシン、ニコラス・ブルナー、ニコラス・ギジン、セルジュ・マサール、バレリオ・スカラニ。 「集団攻撃に対して安全なデバイスに依存しない量子鍵配送」。 新しいJ.Phys。 11、045021(2009)。

https://doi.org/10.1088/1367-2630/11/4/045021

【3] クロード・E・シャノン。 「秘密主義システムのコミュニケーション理論」。 ベル システム テクニカル ジャーナル 28、656–715 (1949)。

https:/ / doi.org/ 10.1002 / j.1538-7305.1949.tb00928.x

【4] Nicolas Brunner、Daniel Cavalcanti、Stefano Pironio、Valerio Scarani、Stephanie Wehner。 「ベルの非局所性」。 Rev.Mod. 物理。 86、419–478(2014)。

https:/ / doi.org/ 10.1103 / RevModPhys.86.419

【5] ジョナサン・バレット、ルシアン・ハーディ、エイドリアン・ケント。 「シグナリングも量子鍵配布もなし」。 物理学。 レット牧師。 95、010503 (2005)。

https:/ / doi.org/ 10.1103 / PhysRevLett.95.010503

【6] アントニオ・アシン、ニコラス・ギシン、ルイス・マサネス。 「ベルの定理から安全な量子鍵配布へ」。 物理学。 レット牧師。 97、120405 (2006)。

https:/ / doi.org/ 10.1103 / PhysRevLett.97.120405

【7] アントニオ・アシン、セルジュ・マサール、ステファノ・ピロニオ。 「信号を持たない盗聴者に対して安全な、効率的な量子鍵配布」。 新しい J. Phys. 8、126–126 (2006)。

https://doi.org/10.1088/1367-2630/8/8/126

【8] イー・ジャオ、チーハン・フレッド・フォン、ビン・チー、クリスティーン・チェン、ホイクォン・ロー。 「量子ハッキング:実用的な量子鍵配布システムに対するタイムシフト攻撃の実験デモンストレーション」。 物理学。 Rev. A 78、042333 (2008)。

https:/ / doi.org/ 10.1103 / PhysRevA.78.042333

【9] フェイフ・シュー、ビン・チー、ホイクォン・ロー。 「実用的な量子鍵配布システムにおける位相リマッピング攻撃の実験的デモンストレーション」。 新しい J. Phys. 12、113026 (2010)。

https://doi.org/10.1088/1367-2630/12/11/113026

【10] ラース・ライダーセン、カルロス・ヴィーヒャース、クリストファー・ヴィットマン、ドミニク・エルザー、ヨハネス・スカール、ヴァディム・マカロフ。 「カスタマイズされた明るい照明による商用量子暗号システムのハッキング」。 ナット。 フォトニクス 4、686–689 (2010)。

https:/ / doi.org/ 10.1038 / nphoton.2010.214

【11] イリヤ・ゲルハルト、チン・リュー、アンティア・ラマス=リナレス、ヨハネス・スカール、クリスチャン・クルシーファー、ヴァディム・マカロフ。 「量子暗号システム上での完全な盗聴器のフルフィールド実装」。 ナット。 共通。 2、349 (2011)。

https:/ / doi.org/ 10.1038 / ncomms1348

【12] ヴァレリオ・スカラーニ、ヘレ・ベヒマン=パスクイヌッチ、ニコラス・J・サーフ、ミロスラフ・ドゥシェク、ノルベルト・リュトケンハウス、モムチル・ピーヴ。 「実用的な量子鍵配布の安全性」。 Rev.Mod. 物理学。 81、1301–1350 (2009)。

https:/ / doi.org/ 10.1103 / RevModPhys.81.1301

【13] ロテム・アーノン=フリードマン、フレデリック・デュピュイ、オマール・ファウジ、レナート・レナー、トーマス・ヴィディック。 「エントロピー蓄積による実用的なデバイス非依存量子暗号」。 ナット。 共通。 9, 459 (2018)。

https://doi.org/10.1038/s41467-017-02307-4

【14] グラウシア・ムルタ、スザンヌ・B・ヴァン・ダム、ジェレミー・リベイロ、ロナルド・ハンソン、ステファニー・ヴェーナー。 「デバイスに依存しない量子鍵配布の実現に向けて」。 量子科学テクノロジー。 4、035011 (2019)。

https:/ / doi.org/ 10.1088 / 2058-9565 / ab2819

【15] ルネ・シュウォネック、クーン・トン・ゴー、イグナティウス・W・プリマトマヤ、アーネスト・Y.-Z. タン、ラモナ ウルフ、ヴァレリオ スカラーニ、チャールズ C.-W. リム。 「ランダム鍵ベースによるデバイスに依存しない量子鍵配布」。 Nat Commun 12、2880 (2021)。

https://doi.org/10.1038/s41467-021-23147-3

【16] イゴール・デヴェタクとアンドレアス・ウィンター。 「量子状態からの秘密鍵の蒸留と量子もつれ」。 手順R. Soc. ロンド。 A 461、207–235 (2005)。

https:/ / doi.org/ 10.1098 / rspa.2004.1372

【17] レナート・レナー、ニコラス・ギシン、バーバラ・クラウス。 「量子鍵配布プロトコルの情報理論的安全性の証明」。 物理学。 Rev. A 72、012332 (2005)。

https:/ / doi.org/ 10.1103 / PhysRevA.72.012332

【18] ロテム・アーノン・フリードマン。 「デバイスに依存しない量子情報処理」。 シュプリンガー論文 (2020)。

https://doi.org/10.1007/978-3-030-60231-4

【19] ヤンバオ・チャン、ホンハオ・フー、エマヌエル・クニル。 「量子確率推定による効率的なランダム性証明」。 物理学。 Rev. Research 2、013016 (2020)。

https:/ / doi.org/ 10.1103 / PhysRevResearch.2.013016

【20] ジョン・F・クラウザー、マイケル・A・ホーン、アブナー・シモニー、リチャード・A・ホルト。 「局所隠れ変数理論をテストするための提案された実験」。 物理。 Rev.Lett. 23、880–884(1969)。

https:/ / doi.org/ 10.1103 / PhysRevLett.23.880

【21] アントニオ・アシン、セルジュ・マサール、ステファノ・ピロニオ。 「ランダム性と非局所性およびもつれ」。 物理。 Rev.Lett. 108、100402 (2012)。

https:/ / doi.org/ 10.1103 / PhysRevLett.108.100402

【22] エリック・ウッドヘッド、アントニオ・アシン、ステファノ・ピロニオ。 「非対称CHSH不等式によるデバイスに依存しない量子鍵配送」。 クォンタム5、443(2021)。

https://doi.org/10.22331/q-2021-04-26-443

【23] メルビン・ホー、パベル・セカツキ、アーネスト Y.-Z. タン、レナト・レナー、ジャン=ダニエル・バンカル、ニコラ・サングアール。 「ノイズの多い前処理により、デバイスに依存しない量子鍵配布のフォトニック実現が促進されます。」 物理学。 レット牧師。 124、230502 (2020)。

https:/ / doi.org/ 10.1103 / PhysRevLett.124.230502

【24] Pavel Sekatski、Jean-Daniel Bancal、Xavier Valcarce、Ernest Y.-Z. タン、レナートレナー、ニコラスサンゴアール。 「一般化されたCHSH不等式からのデバイスに依存しない量子鍵配送」。 クォンタム5、444(2021)。

https://doi.org/10.22331/q-2021-04-26-444

【25] ロベルト・ケーニッヒ、レナート・レンナー、クリスチャン・シャフナー。 「最小および最大エントロピーの操作上の意味」。 IEEEトランス。 情報理論 55、4337–4347 (2009)。

https:/ / doi.org/ 10.1109 / TIT.2009.2025545

【26] ルイス・マサネス、ステファノ・ピロニオ、アントニオ・アシン。 「因果的に独立した測定デバイスによる、デバイスに依存しない安全な量子鍵配布」。 Nat Commun 2、238 (2011)。

https:/ / doi.org/ 10.1038 / ncomms1244

【27] オルモ・ニエト=シレラス、ステファノ・ピロニオ、ジョナサン・シルマン。 「デバイスに依存しない最適なランダム性評価のための完全な測定統計の使用」。 新しい J. Phys. 16、013035 (2014)。

https://doi.org/10.1088/1367-2630/16/1/013035

【28] ジャン=ダニエル・バンカル、ラナ・シェリダン、ヴァレリオ・スカラーニ。 「同じデータからよりランダム性を高める」。 新しい J. Phys. 16、033011 (2014)。

https://doi.org/10.1088/1367-2630/16/3/033011

【29] アレハンドロ・マタール、パウル・シュクシプチク、ジョナタン・ボーア・ブラスク、ダニエル・カヴァルカンティ、アントニオ・アシン。 「光学ベル実験による最適なランダム性の生成」。 新しい J. Phys. 17、022003 (2015)。

https://doi.org/10.1088/1367-2630/17/2/022003

【30] ヤン・コウォディンスキ、アレハンドロ・マタール、ポール・スクシプチク、エリック・ウッドヘッド、ダニエル・カヴァルカンティ、コンラッド・バナシェク、アントニオ・アシン。 「単一光子源によるデバイスに依存しない量子鍵配布」。 クォンタム 4、260 (2020)。

https://doi.org/10.22331/q-2020-04-30-260

【31] ミゲル・ナバスクエス、ステファノ・ピロニオ、アントニオ・アシン。 「一連の量子相関の境界を定める」。 物理学。 レット牧師。 98、010401 (2007)。

https:/ / doi.org/ 10.1103 / PhysRevLett.98.010401

【32] ミゲル・ナバスクエス、ステファノ・ピロニオ、アントニオ・アシン。 「一連の量子相関を特徴付ける半定値プログラムの収束階層」。 New Journal of Physics 10、073013 (2008)。

https://doi.org/10.1088/1367-2630/10/7/073013

【33] Feihu Xu、Yu-Zhe Zhang、Qiang Zhang、Jian-Wei Pan。 「ランダムな事後選択によるデバイスに依存しない量子鍵配布」。 物理学。 レット牧師。 128、110506 (2022)。

https:/ / doi.org/ 10.1103 / PhysRevLett.128.110506

【34] ル・フック・ティン、ゴンサロ・デ・ラ・トーレ、ジャン=ダニエル・バンカル、ステファノ・ピロニオ、ヴァレリオ・スカラーニ。 「選択後のイベントのランダム性」。 New Journal of Physics 18、035007 (2016)。

https://doi.org/10.1088/1367-2630/18/3/035007

【35] ピーター・ブラウン、ハムザ・ファウジ、オマール・ファウジ。 「条件付きフォン・ノイマン・エントロピーのデバイスに依存しない下限」(2021)。 arXiv:2106.13692。

arXiv:2106.13692

【36] ピーター・ブラウン、ハムザ・ファウジ、オマール・ファウジ。 「量子相関の条件付きエントロピーの計算」。 Nat Commun 12, 575 (2021)。

https://doi.org/10.1038/s41467-020-20018-1

【37] アーネスト Y.-Z. タン、ルネ・シュウォネック、クーン・トン・ゴー、イグナティウス・ウィリアム・プリアトマヤ、チャールズ C.-W. リム。 「信頼できないデバイスを使用した量子暗号の安全な鍵レートの計算」。 npj Quantum Inf 7、1–6 (2021)。

https:/ / doi.org/ 10.1038 / s41534-021-00494-z

【38] エニート・カウル、マーク・M・ワイルド、アンドレアス・ウィンター。 「デバイスに依存しない量子鍵配布における鍵レートの基本的な制限」。 新しい J. Phys. 22、023039 (2020)。

https:/ / doi.org/ 10.1088 / 1367-2630 / ab6eaa

【39] マティアス・クリストドル、ロベルト・フェラーラ、カロル・ホロデッキ。 「デバイスに依存しない量子鍵配布の上限」。 物理学。 レット牧師。 126、160501 (2021)。

https:/ / doi.org/ 10.1103 / PhysRevLett.126.160501

【40] ロテム・アーノン・フリードマンとフェリックス・レディツキー。 「デバイスに依存しない量子鍵配布レートの上限と修正されたペレス予想」。 IEEEトランス。 情報理論67、6606–6618(2021)。

https:/ / doi.org/ 10.1109 / TIT.2021.3086505

【41] マテ・ファルカス、マリア・バランソ=フアンド、カロル・ウカノフスキ、ヤン・コウォディンスキ、アントニオ・アシン。 「ベルの非局所性は、標準のデバイスに依存しない量子鍵配布プロトコルのセキュリティには十分ではありません。」 物理学。 レット牧師。 127、050503 (2021)。

https:/ / doi.org/ 10.1103 / PhysRevLett.127.050503

【42] アーネスト Y.-Z. タン、チャールズ C.-W. リムとレナト・レナー。 「デバイスに依存しない量子鍵配布のための有利な蒸留」。 物理学。 レット牧師。 124、020502 (2020)。

https:/ / doi.org/ 10.1103 / PhysRevLett.124.020502

【43] イムレ・シザールとヤーノス・ケルナー。 「機密メッセージを含む放送チャンネル」。 IEEEトランス。 情報理論 24、339–348 (1978)。

https:/ / doi.org/ 10.1109 / TIT.1978.1055892

【44] ウエリ・マウラー。 「共通情報からの公開討論による秘密鍵合意」。 IEEEトランス。 情報理論 39、733–742 (1993)。

https:/ / doi.org/ 10.1109 / 18.256484

【45] ルドルフ・アールスヴェーデとイムレ・チザール。 「情報理論と暗号化における一般的なランダム性。 I. 秘密の共有」。 IEEEトランス。 情報理論 39、1121–1132 (1993)。

https:/ / doi.org/ 10.1109 / 18.243431

【46] エニート・カウル、カロル・ホロデッキ、シッダールタ・ダス。 「静的および動的シナリオにおけるデバイスに依存しない量子鍵配布レートの上限」。 物理学。 Rev.Appl. 18、054033 (2022)。

https:/ / doi.org/ 10.1103 / PhysRevApplied.18.054033

【47] ミケーレ・マシーニ、ステファノ・ピロニオ、エリック・ウッドヘッド。 「BB84 タイプの不確実性関係とパウリ相関制約によるシンプルで実用的な DIQKD セキュリティ分析」。 クォンタム 6、843 (2022)。

https://doi.org/10.22331/q-2022-10-20-843

【48] フィリップ・H・エバーハルト。 「抜け穴のないアインシュタイン・ポドルスキー・ローゼン実験に必要なバックグラウンドレベルとカウンター効率」。 物理学。 Rev. A 47、R747–R750 (1993)。

https:/ / doi.org/ 10.1103 / PhysRevA.47.R747

【49] ジュニア R. ゴンザレス ウレタ、アナ プレドイェビッチ、アダン カベロ。 「103 つ以上の入力と 052436 つの出力を持つベル不等式に基づく、デバイスに依存しない量子鍵配布」。 物理学。 Rev. A 2021、XNUMX (XNUMX)。

https:/ / doi.org/ 10.1103 / PhysRevA.103.052436

【50] ダニエル・コリンズとニコラス・ギシン。 「CHSH 不等式と等価でない、関連する 37 量子ビットの Bell 不等式」。 J.Phys. A: 数学です。 Gen. 1775、1787 ~ 2004 年 (XNUMX)。

https://doi.org/10.1088/0305-4470/37/5/021

【51] ステファノ・ピロニオ、ルイス・マサネス、アンソニー・レベリエ、アントニオ・アシン。 「有界量子ストレージモデルにおけるデバイスに依存しない量子鍵配布のセキュリティ」。 物理学。 Rev. X 3、031007 (2013)。

https:/ / doi.org/ 10.1103 / PhysRevX.3.031007

【52] Xiongfeng MaとNorbert Lutkenhaus。 「量子鍵配布におけるデータの後処理の改善と、デバイスに依存しない QKD における損失しきい値への適用」。 量子情報と計算 12、203–214 (2012)。

https:/ / doi.org/ 10.26421 / qic12.3-4-2

【53] イグナティウス W. プリマトマジャ、クーン トン ゴー、アーネスト Y.-Z. タン、ジョン T.-F. クー、シュービック ゴーライ、チャールズ C.-W. リム。 「デバイスに依存しない量子鍵配布プロトコルのセキュリティ: レビュー」。 クォンタム 7、932 (2023)。

https://doi.org/10.22331/q-2023-03-02-932

【54] アーネスト Y.-Z. タン、パベル・セカツキ、ジャン=ダニエル・バンカル、ルネ・シュウォネク、レナト・レナー、ニコラ・サングアード、チャールズ・C.-W. リム。 「有限サイズ解析による改善された DIQKD プロトコル」。 クォンタム 6, 880 (2022).

https://doi.org/10.22331/q-2022-12-22-880

【55] ウエリ・マウラーとステファン・ウルフ。 「本質的な条件付き相互情報と完全な秘密」。 情報理論に関する IEEE 国際シンポジウムの議事録。 IEEE (1997)。

https:/ / doi.org/ 10.1109 / isit.1997.613003

【56] マティアス・クリススタンドル、アルトゥール・エケルト、ミハウ・ホロデツキ、パヴェウ・ホロデツキ、ジョナサン・オッペンハイム、レナート・レナー。 「古典鍵蒸留と量子鍵蒸留の統合」。 Vadhan、SP (編著) 暗号理論。 TCC 2007。コンピュータ サイエンスの講義ノートの第 4392 巻、456 ~ 478 ページ。 ベルリン、ハイデルベルク(2007)。 スプリンガー。

https://doi.org/10.1007/978-3-540-70936-7_25

【57] マレク・ウィンチェフスキー、タモグナ・ダス、カロル・ホロデッキ。 「デバイスに依存しない鍵の制限は、非局所性を潰すことで非シグナリング攻撃者に対して安全になります。」 物理学。 Rev. A 106、052612 (2022)。

https:/ / doi.org/ 10.1103 / PhysRevA.106.052612

【58] デヴィッド・エイビス、今井宏、伊藤剛、佐々木雄也。 「三角消去による組み合わせ論から導出された二者ベルの不等式」。 J.Phys. A 38、10971–10987 (2005)。

https://doi.org/10.1088/0305-4470/38/50/007

【59] ボリス・S・シレルソン。 「ベルの不等式の量子一般化」。 Letters in Mathematical Physics 4、93–100 (1980)。

https:/ / doi.org/ 10.1007 / bf00417500

【60] スティーブン・ボイドとリーヴェン・ヴァンデンバーグ。 「凸最適化」。 ケンブリッジ大学出版局。 (2004)。

https:/ / doi.org/ 10.1017 / CBO9780511804441

【61] ビクトル・サパテロとマルコス・カーティ。 「長距離デバイス非依存量子鍵配布」。 Sci Rep 9、1–18 (2019)。

https://doi.org/10.1038/s41598-019-53803-0

【62] N.デビッド・マーミン。 「EPR実験―“抜け穴”について考える」。 アン。 ニューヨークアカデミー。 科学。 480、422–427 (1986)。

https:/ / doi.org/ 10.1111 / j.1749-6632.1986.tb12444.x

【63] エリック・ウッドヘッド、イェンジェイ・カニフスキ、ボリス・ブルドンクル、アレクシア・サラブラコス、ジョセフ・ボウルズ、アントニオ・アシン、レミギウシュ・アウグシアク。 「部分的にもつれた状態からの最大のランダム性」。 物理学。 Rev. Research 2、042028 (2020)。

https:/ / doi.org/ 10.1103 / PhysRevResearch.2.042028

【64] タマス・ベルテシ、ステファノ・ピロニオ、ニコラス・ブルナー。 「qudits を使用した Bell 実験の検出の抜け穴を閉じる」。 物理学。 レット牧師。 104、060401 (2010)。

https:/ / doi.org/ 10.1103 / PhysRevLett.104.060401

【65] ニコラス・ブルナーとニコラス・ギシン。 「372 つのバイナリ設定を使用した 3162 部ベル不等式の部分リスト」。 物理学。 レット。 A 3167、2008–XNUMX (XNUMX)。

https:/ / doi.org/ 10.1016 / j.physleta.2008.01.052

【66] アダン・カベロ。 「二人の観察者にとっての『すべて対無』の不可分性」。 物理学。 レット牧師。 87、010403 (2001)。

https:/ / doi.org/ 10.1103 / PhysRevLett.87.010403

【67] Yu-Zhe Zhang、Yi-Zheng Zhen、Feihu Xu。 「個別の攻撃下での双方向の古典的な後処理による、デバイスに依存しない量子鍵配布の上限」。 New Journal of Physics 24、113045 (2022)。

https:/ / doi.org/ 10.1088/ 1367-2630/ aca34b

【68] ダニエル・コリンズ、ニコラス・ギシン、ノア・リンデン、セルジュ・マサール、サンドゥ・ポペスク。 「任意の高次元システムに対するベルの不等式」。 物理学。 レット牧師。 88、040404 (2002)。

https:/ / doi.org/ 10.1103 / PhysRevLett.88.040404

によって引用

[1] Giuseppe Viola、Nikolai Miklin、Mariami Gachechiladze、Marcin Pawłowski、「信頼できない検出器によるもつれの目撃」、 Journal of Physics A Mathematical General 56 42、425301(2023).

[2] イグナティウス W. プリマトマジャ、クーン トン ゴー、アーネスト Y. -Z. タン、ジョン T.-F. クー、シュービック ゴーライ、チャールズ C. -W. Lim、「デバイスに依存しない量子鍵配布プロトコルのセキュリティ: レビュー」、 量子7、932(2023).

[3] Eva M. González-Ruiz、Javier Rivera-Dean、Marina FB Cenni、Anders S. Sørensen、Antonio Acín、Enky Oudot、「現実的な単一光子源の実装によるデバイスに依存しない量子キー配布」、 arXiv:2211.16472, (2022).

[4] Yu-Zhe Zhang、Yi-Zheng Zhen、および Feihu Xu、「個別攻撃下での双方向の古典的な後処理によるデバイスに依存しない量子鍵配布の上限」、 New Journal of Physics 24 11、113045(2022).

上記の引用は SAO / NASA ADS (最後に正常に更新された2023-12-07 14:36:49)。 すべての出版社が適切で完全な引用データを提供するわけではないため、リストは不完全な場合があります。

On Crossrefの被引用サービス 作品の引用に関するデータは見つかりませんでした(最後の試行2023-12-07 14:36:47)。

この論文は、 Creative Commons Attribution 4.0 International(CC BY 4.0) ライセンス。 著作権は、著者やその機関などの元の著作権者にあります。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://quantum-journal.org/papers/q-2023-12-06-1199/

- :持っている

- :は

- :not

- ][p

- 01

- 1

- 10

- 11

- 12

- 13

- 14

- 視聴者の38%が

- 16

- 17

- 1800

- 19

- 1949

- 20

- 2001

- 2005

- 2006

- 2008

- 2010

- 2011

- 2012

- 2013

- 2014

- 2015

- 2016

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 214

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 視聴者の38%が

- 36

- 39

- 40

- 41

- 43

- 46

- 49

- 50

- 51

- 52

- 53

- 54

- 58

- 60

- 65

- 66

- 67

- 7

- 72

- 8

- 87

- 9

- 97

- 98

- a

- 私たちについて

- 上記の.

- 抽象

- アクセス

- 累積

- 精度

- エイドリアン

- 所属

- に対して

- 契約

- すべて

- ことができます

- 既に

- また

- 常に

- an

- アナ

- 分析

- および

- アンソニー

- どれか

- 申し込み

- アプローチ

- です

- AS

- At

- 攻撃

- 攻撃

- 達成できる

- 試み

- 著者

- 著者

- b

- バルセロナ

- ベース

- 基礎

- BE

- き

- さ

- ベル

- ベルリン

- ビング

- ボリス

- 結合した

- 境界

- ブレーク

- 明るい

- 褐色

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- ケンブリッジ

- 缶

- カルロス

- センター

- 認証

- 挑戦する

- チャンネル

- チャールズ

- チェン

- クリスチャン

- クリスティーン

- 引用

- クレーム

- 閉じる

- 集団

- コリンズ

- comes

- コメント

- コマーシャル

- コマンドと

- コモンズ

- コミュニケーション

- コンプリート

- 計算

- コンピュータ

- コンピュータサイエンス

- 条件

- 推測

- 考慮

- 制約

- 著作権

- 相関

- 相関関係

- カウンター

- 暗号

- 暗号

- 現在

- Daniel Mölk

- データ

- デイビッド

- 12月

- 厳しい

- 実証します

- それ

- 派生

- 検出

- 決定

- デバイス

- Devices

- 話し合います

- 議論

- 分配します

- ディストリビューション

- ありません

- によって

- ダイナミック

- e

- 使いやすい

- 効率

- 効率

- 効率的な

- エリック

- エーテル(ETH)

- 評価

- さらに

- イベント

- 展示

- 存在

- 実験

- 実験的

- 実験

- 説明

- 探る

- 調査済み

- 促進する

- 遠く

- ファイナル

- 発見

- 4

- フレームワーク

- から

- fu

- ジェン

- 生成された

- 世代

- 与えられた

- 素晴らしい

- ハッキング

- ハンド

- ハーバード

- 助けます

- 階層

- ホルダー

- しかしながら

- HTTPS

- i

- IEEE

- 実装

- 実装

- 改善

- in

- 独立しました

- 個人

- 不平等

- 不平等

- 情報

- 入力

- 機関

- 機関

- 興味深い

- 世界全体

- 本質的な

- 関与

- IT

- ITS

- ジョン

- JavaScriptを

- 建偉鍋

- John Redfern

- ジョナサン

- ジャーナル

- ただ

- キー

- キー

- 知っている

- キング

- 姓

- コメントを残す

- 読書

- レベル

- ライセンス

- 制限

- リスト

- ローカル

- 抜け穴

- 損失

- 下側

- 製

- マリア

- マリーナ

- マーク

- math

- 数学的

- 数学

- マティアス

- 最大幅

- 五月..

- 意味

- 手段

- 測定

- メッセージ

- Michael Liebreich

- 月

- 他には?

- 最も

- しなければなりません

- 相互

- ほぼ

- 新作

- 新技術

- ニコラス

- いいえ

- ノア

- ノート

- 何も

- 今

- 観測された

- オブザーバー

- of

- オマル

- on

- 開いた

- 開きます

- オペレーショナル

- 最適な

- 最適化

- or

- オリジナル

- 私たちの

- outputs

- ページ

- PAN

- 紙素材

- 特定の

- path

- Paul Cairns

- 完璧

- 実行

- Peter Bauman

- フィリップ

- 物理学

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 可能性

- 後処理

- 潜在的な

- 実用的

- 現実的

- 予測

- 現在

- ブランド

- 原則

- 確率

- PROC

- Proceedings

- 処理

- プログラム

- 証明

- 証拠

- プロトコル

- 提供します

- 提供

- 公共

- 公表

- 出版社

- 出版社

- 置きます

- Qi

- 品質

- 量子

- 量子暗号

- 量子情報

- キュービット

- R

- ランダム

- ランダム

- 価格表

- 現実的な

- 実現

- リファレンス

- 関係

- リラックスした

- 関連した

- 残っている

- の提出が必要です

- 要件

- 必要

- 研究

- レビュー

- リベイロ

- リチャード

- ROBERT

- 丈夫

- s

- 同じ

- シナリオ

- SCI

- 科学

- 科学技術

- 秘密

- 安全に

- しっかりと

- セキュリティ

- セッションに

- 設定

- シェアリング

- 簡単な拡張で

- So

- これまでのところ

- もっぱら

- 息子

- ソース

- ソース

- 標準

- 最先端の

- 米国

- 統計

- ステファン

- ステム

- Stephen Longfield

- 厳しい

- 首尾よく

- そのような

- 十分な

- 適当

- シンポジウム

- システム

- T

- テーラード

- 技術的

- 技術

- テクノロジー

- テクノロジー

- test

- より

- 感謝

- それ

- アプリ環境に合わせて

- その後

- 理論

- ボーマン

- サードパーティ

- この

- 役職

- 〜へ

- トランス

- 信頼

- 2

- 究極の

- 不確かな

- 不確実性

- 下

- ユナイテッド

- 大学

- 更新しました

- URL

- ベンダー

- 検証する

- 対

- 非常に

- 、

- バイオレット

- 視認性

- ボリューム

- の

- W

- 欲しいです

- ワルシャワ

- ました

- 仕方..

- we

- いつ

- かどうか

- which

- ウィリアム

- Winter

- 目撃

- 狼

- 仕事

- 作品

- X

- 年

- ヨーク

- ゼファーネット

- チャン

- 趙