アマゾンMSKコネクト の特徴です ApacheKafkaのAmazonマネージドストリーミング (Amazon MSK) は、AWS 上でフルマネージドの Apache Kafka Connect 環境を提供します。 MSK Connect を使用すると、Amazon S3 や Amazon OpenSearch Service などの一般的なデータ ストアにデータを移動したり、そこからデータを取得したりする、Kafka Connect 用に構築されたフルマネージド コネクタをデプロイできます。 の導入により、 MSK Connect へのプライベート DNS サポート、コネクタは、顧客の VPC DHCP オプション セットで設定された DNS サーバーを使用して、顧客のプライベート ドメイン名を解決できます。 この投稿では、MSK Connect の顧客 VPC で定義されたプライベート DNS ホスト名を解決するソリューションを示します。

さまざまな理由で、MSK Connect のプライベート DNS ホスト名サポートを使用することが必要になる場合があります。 MSK Connect にプライベート DNS 解決機能が含まれる前は、DNS 解決にサービス VPC DNS リゾルバーが使用されていました。 MSK Connect は、DNS 解決のために顧客の VPC DHCP オプション セットで定義されたプライベート DNS サーバーを使用しませんでした。 コネクタは、パブリックに解決可能なコネクタ構成またはプラグイン内のホスト名のみを参照でき、プライベート ホスト ゾーンで定義されているプライベート ホスト名を解決したり、別の顧客ネットワークの DNS サーバーを使用したりすることはできませんでした。

多くの顧客は、内部 DNS アプリケーションが公的に解決できないことを保証しています。 たとえば、MySQL または PostgreSQL データベースがあり、そのデータベースの DNS 名を公的に解決またはアクセスできるようにしたくない場合があります。 Amazon リレーショナル データベース サービス (Amazon RDS)または アマゾンオーロラ サーバーには、公的に解決可能ですがアクセスできない DNS 名があります。 DNS 名が公的に解決できないデータベース、データ ウェアハウス、その他のシステムなど、複数の内部アプリケーションを使用することができます。

MSK Connect プライベート DNS サポートの最近のリリースにより、パブリック ドメイン名またはプライベート ドメイン名を参照するようにコネクタを構成できます。 コネクタは、VPC の DHCP オプション セットで構成された DNS サーバーを使用してドメイン名を解決します。 MSK Connect を使用して、VPC 内のデータベース、データ ウェアハウス、その他のリソースにプライベートに接続し、セキュリティのニーズに準拠できるようになりました。

プライベート DNS を備えた MySQL または PostgreSQL データベースがある場合は、それをカスタム DNS サーバー上に設定し、サービス DNS を使用する代わりに VPC にローカルなカスタム DNS サーバーを使用して DNS 解決を行うように VPC 固有の DHCP オプション セットを設定できます。解決。

ソリューションの概要

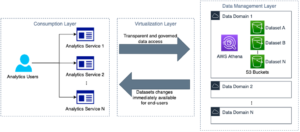

お客様は、MSK Connect をセットアップするためにさまざまなアーキテクチャ オプションを使用できます。 たとえば、Amazon MSK と MSK Connect が VPC1 の同じ VPC またはソース システムにあり、Amazon MSK と MSK Connect が VPC2 またはソース システムにある場合、Amazon MSK と MSK Connect はすべて異なる VPC にあります。

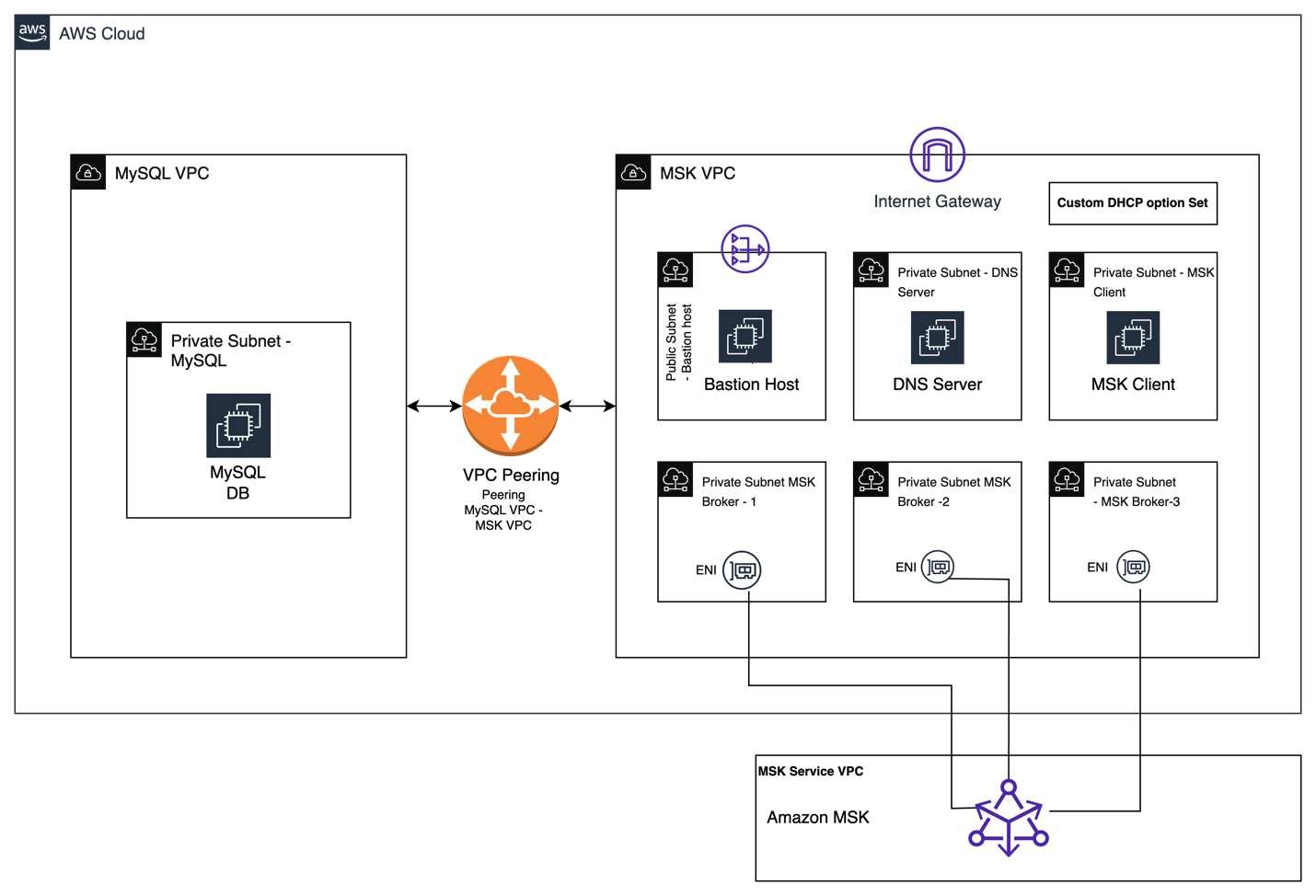

次のセットアップでは XNUMX つの異なる VPC を使用します。MySQL VPC は MySQL データベースをホストし、MSK VPC は Amazon MSK、MSK Connect、DNS サーバー、およびその他のさまざまなコンポーネントをホストします。 このアーキテクチャを拡張して、適切な方法を使用して他の展開トポロジをサポートできます。 AWS IDおよびアクセス管理 (IAM) 権限と接続オプション。

この投稿では、MySQL VPC 内のプライベート DNS ホスト名を持つソース MySQL データベースからデータを受信し、別の VPC の MSK Connect を使用して Amazon MSK にデータを送信する MSK Connect をセットアップする手順を段階的に説明します。 次の図は、高レベルのアーキテクチャを示しています。

セットアップ手順には、次の主要な手順が含まれています。

- VPC、サブネット、その他のコア インフラストラクチャ コンポーネントをセットアップします。

- DNS サーバーをインストールして構成します。

- データを MySQL データベースにアップロードします。

- Amazon MSK および MSK Connect をデプロイし、変更データ キャプチャ (CDC) レコードを使用します。

前提条件

この投稿のチュートリアルに従うには、次のものが必要です。

AWS CloudFormation を使用して必要なインフラストラクチャを作成する

MSK Connect を構成する前に、VPC、サブネット、およびその他のコア インフラストラクチャ コンポーネントをセットアップする必要があります。 AWS アカウントでリソースを設定するには、次の手順を実行します。

- 選択する 発射スタック Amazon MSK および MSK Connect をサポートするリージョンでスタックを起動します。

- EC2 インスタンスへの接続に使用する秘密キーを指定します。

- SSH の場所をローカル IP アドレスで更新し、他の値はデフォルトのままにします。

- 選択する Next.

- 最後のページで詳細を確認し、選択します AWS CloudFormationがIAMリソースを作成する可能性があることを認めます.

- 選択する スタックを作成 そして、必要なリソースが作成されるまで待ちます。

CloudFormation テンプレートは、アカウントに次の主要なリソースを作成します。

- VPC:

- MSK VPC

- MySQL VPC

- MSK VPC のサブネット:

- Amazon MSK の XNUMX つのプライベートサブネット

- DNSサーバーのプライベートサブネット

- MSKClientのプライベートサブネット

- 踏み台ホストのパブリックサブネット

- MySQL VPC 内のサブネット:

- MySQLデータベースのプライベートサブネット

- 踏み台ホストのパブリックサブネット

- MySQL VPC および MSK VPC に接続されたインターネット ゲートウェイ

- MySQL パブリック サブネットおよび MSK パブリック サブネットに接続された NAT ゲートウェイ

- VPC 内の異なるサブネット間および VPC 間のトラフィック フローをサポートするルート テーブル

- MySQL VPC と MSK VPC 間のピアリング接続

- MySQL データベースと構成

- DNSサーバ

- それぞれのライブラリを備えた MSK クライアント

VPC ピアリングを使用している場合、または AWSトランジットゲートウェイ MSK Connect を使用する場合は、CIDR 範囲内の IP を持つピアリングされた VPC リソースに到達するようにコネクタを構成しないでください。 詳細については、以下を参照してください。 コネクタから接続する.

DNSサーバーを設定する

DNS サーバーを構成するには、次の手順を実行します。

- DNSサーバーに接続する。 DNS サーバーでは、次の XNUMX つの構成ファイルを使用できます。

/home/ec2-userフォルダ:named.confmysql.internal.zonekafka.us-east-1.amazonaws.com.zone

- 次のコマンドを実行して、DNS サーバーをインストールして構成します。

- アップデイト

/etc/named.conf.

allow-transfer 属性については、DNS サーバーの内部 IP アドレスをallow-transfer に更新します。

{ localhost; <DNS Server internal IP address>; };.

DNS サーバーの IP アドレスは CloudFormation テンプレートで確認できます。 出力 タブには何も表示されないことに注意してください。

Note この段階では MSK クラスターがまだセットアップされていないことがわかります。 Kafka ブローカーの DNS 名とそれぞれの内部 IP アドレスを更新する必要があります。 /var/named/kafka.region.amazonaws.com この投稿の後半で MSK クラスターをセットアップした後に構成ファイルを作成します。 手順については、こちらを参照してください。

これらの設定は、この投稿の DNS サーバーを構成することにも注意してください。 独自の環境では、ニーズに応じて DNS サーバーを構成できます。

- DNS サービスを再起動します。

次のようなメッセージが表示されます。

データをMySQLデータベースにアップロードします

通常、次のように使用できます。 MySQL用AmazonRDS データベースですが、この投稿ではカスタム MySQL データベース サーバーを使用します。 Amazon RDS DNS はパブリックにアクセスでき、MSK Connect はこれをサポートしていますが、これまではプライベート DNS を使用したデータベースやアプリケーションをサポートできませんでした。 最新の プライベート DNS ホスト名 機能の開始時には、アプリケーションのプライベート DNS もサポートできるため、EC2 インスタンス上で MySQL データベースを使用します。

このインストールでは、単一ノード EC2 インスタンスでの MySQL データベースのセットアップに関する情報が提供されます。 これは実稼働セットアップには使用しないでください。 アカウントで MySQL をセットアップおよび構成するには、適切なガイダンスに従う必要があります。

MySQL データベースは CloudFormation テンプレートを使用してすでにセットアップされており、すぐに使用できるようになります。 データをアップロードするには、次の手順を実行します。

- MySQL EC2 インスタンスに SSH 接続します。 手順については、を参照してください。 Linux インスタンスに接続する。 データファイル

salesdb.sqlはすでにダウンロードされており、以下で利用可能です/home/ec2-userディレクトリにあります。 - ユーザー名 master で mysqldb にログインします。

- パスワードにアクセスするには、次の場所に移動します。 AWS システム マネージャー および パラメータストア タブ。 選択する /データベース/認証情報/マスター をクリックします。入力したコードが正しければ、MFAの設定は正常に完了します 詳細を見る そしてキーの値をコピーします。

- 次のコマンドを使用して MySQL にログインします。

- 次のコマンドを実行して、

salesdbデータベースを作成し、データをテーブルにロードします。

これにより、レコードがさまざまなテーブルに挿入されます。 salesdb データベース。

- show tables を実行して、次のテーブルを表示します。

salesdb:

DHCP オプション セットを作成する

DHCP オプション セットを使用すると、仮想ネットワーク内のルーティングの次の側面を制御できます。

- VPC 内のデバイスによって使用される DNS サーバー、ドメイン名、またはネットワーク タイム プロトコル (NTP) サーバーを制御できます。

- VPC で DNS 解決を完全に無効にすることができます。

プライベート DNS をサポートするには、 アマゾンルート53 プライベート ゾーンまたは独自のカスタム DNS サーバー。 Route 53 プライベート ゾーンを使用する場合、セットアップは自動的に機能するため、MSK VPC のデフォルトの DHCP オプション セットを変更する必要はありません。 カスタム DNS サーバーの場合は、次の手順を実行して、次の手順を実行してカスタム DHCP 構成をセットアップします。 アマゾン バーチャル プライベート クラウド (Amazon VPC) を選択し、MSK VPC にアタッチします。

Amazon が提供する DNS サーバーに接続された VPC には、デフォルトの DHCP オプションが設定されます。 この段階で、リクエストは解決のために Amazon が提供する DNS サーバーに送られます。 ただし、カスタム DNS サーバーを使用しているため、新しい DHCP オプション セットを作成します。

- Amazon VPCコンソールで、 DHCPオプションセット ナビゲーションペインに表示されます。

- 選択する DHCP オプション セットの作成.

- DHCP オプション セット名、 入る

MSKConnect_Private_DHCP_OptionSet. - ドメイン名、 入る

mysql.internal. - ドメインネームサーバー、DNSサーバーのIPアドレスを入力します。

- 選択する DHCP オプション セットの作成.

- に移動します MSK VPC そして、上 メニュー、選択 VPC 設定を編集する.

- 新しく作成した DHCP オプション セットを選択して保存します。

次のスクリーンショットは、構成例を示しています。

- Amazon EC2 コンソールで、次の場所に移動します。

privateDNS_bastion_host. - 選択する インスタンスの状態 および インスタンスを再起動します.

- 数分待ってから実行します

nslookup要塞ホストから。 Route 53 の代わりにローカル DNS サーバーを使用して解決できるはずです。

これで、基本インフラストラクチャのセットアップは次の段階に進む準備が整いました。 基本インフラストラクチャの一部として、次の主要コンポーネントが正常にセットアップされました。

- MSK および MySQL VPC

- サブネット

- EC2インスタンス

- VPCピアリング

- ルート テーブル

- NATゲートウェイとインターネットゲートウェイ

- DNSサーバーと設定

- 適切なセキュリティグループとNACL

- 必要なデータを含む MySQL データベース

この段階では、MySQL DB DNS 名は、Route 53 の代わりにカスタム DNS サーバーを使用して解決できます。

MSK クラスターと MSK Connect をセットアップする

次のステップは、MSK クラスターと MSK Connect を展開することです。MSK Connect は、 salesdb に送信してください Amazon シンプル ストレージ サービス (Amazon S3) バケット。 このセクションでは、MySQL データベース (salesdb) を使用して Amazon MSK に送信 デベジウム、オープンソースのコネクタ。 コネクタはデータベースへの変更を監視し、テーブルへの変更をキャプチャします。

MSK Connect を使用すると、フルマネージドの Apache Kafka Connect ワークロードを AWS 上で実行できます。 MSK Connect は必要なリソースをプロビジョニングし、クラスターをセットアップします。 コネクタの健全性と配信状態を継続的に監視し、基盤となるハードウェアにパッチを適用して管理し、スループットの変化に合わせてコネクタを自動スケールします。 その結果、インフラストラクチャの管理ではなく、アプリケーションの構築にリソースを集中させることができます。

MSK Connect は VPC 内のカスタム DNS サーバーを利用し、Route 53 には依存しません。

MSK クラスター構成の作成

MSK クラスターを作成するには、次の手順を実行します。

- Amazon MSKコンソールで、 クラスタ構成 下 MSKクラスター ナビゲーションペインに表示されます。

- 選択する 構成を作成する.

- 構成に名前を付けます

mskc-tutorial-cluster-configuration. - 構成プロパティすべてを削除して次の行を追加します

auto.create.topics.enable=true.

- 選択する 創造する.

MSK クラスターを作成し、構成をアタッチします

次のステップでは、この構成をクラスターに接続します。 次の手順を実行します。

- Amazon MSKコンソールで、 クラスター 下 MSKクラスター ナビゲーションペインに表示されます。

- 選択する クラスターの作成 および カスタム作成.

- クラスター名には次のように入力します。

mkc-tutorial-cluster. - 一般的なクラスターのプロパティ、選択する Provisioned クラスター タイプには Apache Kafka のデフォルト バージョン 2.8.1 を使用します。

- デフォルトのオプションをすべて使用します。 ブローカー および Storage セクション。

- 構成、選択する カスタム構成.

- 選択

mskc-tutorial-cluster-configuration適切なリビジョンを使用して選択します Next. - ネットワーキング、MSK VPC を選択します。

- リージョンに応じてアベイラビリティーゾーンを選択します。

us-east1a,us-east1b,us-east1c、およびそれぞれのプライベート サブネットMSK-Private-1,MSK-Private-2,MSK-Private-3あなたがにいる場合us-east-1地域。 これらのブローカーへのパブリック アクセスはオフにする必要があります。 - セキュリティグループIDをコピーします 選択されたセキュリティ グループ。

- 選択する Next.

- アクセス制御方法、 select IAM ロールベース認証.

- Encryption セクション クライアントとブローカーの間, TLS暗号化 デフォルトで選択されます。

- 暗号化ypt 保存データ選択 AWS 管理キーを使用する.

- デフォルトのオプションを使用して、 監視 をクリックして 基本的な監視.

- 選択 Amazon CloudWatch Logs に配信する.

- ロググループ、選択する Amazon CloudWatch Logs コンソールにアクセスします.

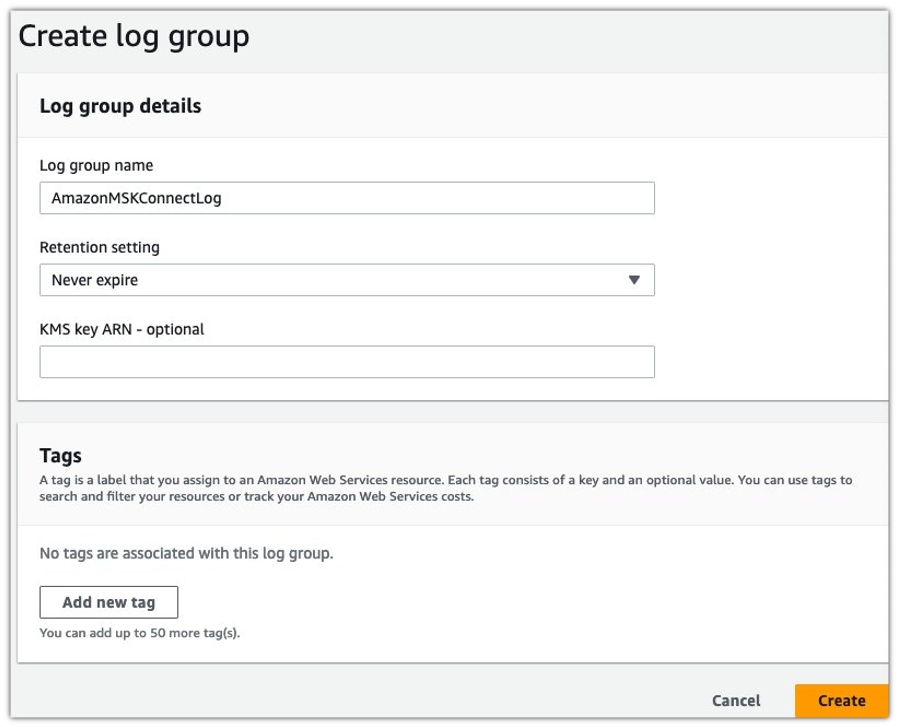

- 選択する ロググループの作成.

- ロググループ名を入力し、選択します 創造する.

- に戻る モニタリングとタグ付け ページ以下 ロググループ、選択する ロググループの選択

- 選択する Next.

- 構成を確認して選択する クラスターを作成する。 クラスターの詳細ページにリダイレクトされます。

- 適用されたセキュリティグループ、後の手順で使用するセキュリティ グループ ID をメモします。

クラスターの作成には通常 25 ~ 30 分かかります。 作成が成功すると、ステータスが「アクティブ」に変わります。

/var/named/kafka.region.amazonaws.com ゾーン ファイルを更新します。

MSK コネクタを作成する前に、MSK クラスターの詳細を使用して DNS サーバー構成を更新します。

- ブートストラップ サーバーの DNS とそれぞれの IP アドレスのリストを取得するには、クラスターに移動して、 クライアント情報を見る.

- IAM 認証タイプでブートストラップ サーバー情報をコピーします。

- 次を使用してブローカーの IP アドレスを識別できます。

nslookupローカル マシンから接続すると、ブローカーのローカル IP アドレスが提供されます。 現在、VPC は最新の DHCP オプション セットを指しているため、DNS サーバーは VPC からこれらの DNS 名を解決できません。

これで、DNS サーバーにログインし、さまざまなブローカーとそれぞれの IP アドレスのレコードを更新できるようになります。 /var/named/kafka.region.amazonaws.com ファイルにソフトウェアを指定する必要があります。

- アップロード

msk-access.pemファイルへBastionHostInstanceローカルマシンから: - DNS サーバーにログインし、

/var/named/kafka.region.amazonaws.comファイルを編集し、正しい MSK ブローカー DNS 名とそれぞれの IP アドレスで次の行を更新します。

前述のように、ブローカー DNS を提供する必要があることに注意してください。 取り除く .kafka.<region id>.amazonaws.com ブローカーの DNS 名から。

- DNS サービスを再起動します。

次のようなメッセージが表示されます。

カスタム DNS サーバーは現在稼働しており、内部 DNS サーバーを使用してブローカー DNS 名を解決できるはずです。

MySQL データベースと MSK Connect の間の接続用のセキュリティ グループを更新します。

MSK Connect と MySQL データベースの間に適切な接続を確立することが重要です。 次の手順を実行します。

- Amazon MSK コンソールで、MSK クラスターに移動し、 ネットワーク設定、セキュリティグループをコピーします。

- Amazon EC2コンソールで、 セキュリティグループ ナビゲーションペインに表示されます。

- セキュリティグループを編集する

MySQL_SG選択して ルールを追加する. - タイプとして MySQL/Aurora を使用し、ソースの受信リソースとして MSK セキュリティ グループを使用するルールを追加します。

- 選択する ルールを保存.

MSKコネクタを作成する

MSK コネクタを作成するには、次の手順を実行します。

- Amazon MSKコンソールで、 コネクタ 下 MSKコネクト ナビゲーションペインに表示されます。

- 選択する コネクタを作成する.

- 選択 カスタムプラグインを作成する.

- 最新の安定リリースの MySQL コネクタ プラグインを次の場所からダウンロードします。 デベジウム サイトまたはダウンロード デベジウム.zip.

- MySQL コネクタの zip ファイルを S3 バケットにアップロードします。

- ファイルの URL をコピーします。

s3://<bucket name>/Debezium.zip. - に戻る カスタムプラグインを選択 ページに移動し、S3 ファイル パスを入力します。 S3 URI.

- カスタムプラグイン名、 入る

mysql-plugin.

- 選択する Next.

- 名前 、 入る

mysql-connector. - Description、コネクタの説明を入力します。

- クラスタータイプ、選択する MSKクラスター.

- リストから既存のクラスターを選択します (この投稿では、

mkc-tutorial-cluster). - 認証タイプを次のように指定します IAM.

- 次の値を使用します。 コネクタ構成:

- 次のコネクタ構成を更新します。

- 容量タイプ、選択する Provisioned.

- ワーカーあたりの MCU 数、1を入力します。

- 労働者の数、1を入力します。

- 選択 MSK のデフォルト構成を使用する.

- アクセス許可 セクション、 サービス役割の選択 メニュー、選択

MSK-Connect-PrivateDNS-MySQLConnector*、を選択します Next. - セキュリティ セクションでは、デフォルト設定をそのままにしておきます。

- ログ セクション、選択 Amazon CloudWatch ログに配信する.

- 選択する Amazon CloudWatch Logs コンソールにアクセスします.

- ログ ナビゲーション ペインで、 ロググループ.

- 選択する ロググループの作成.

- ログ グループ名、保持設定、タグを入力し、選択します。 創造する.

- コネクタ作成ページに戻り、選択します。 ロググループの参照.

- 選択する

AmazonMSKConnectロググループを選択し、 Next. - 構成を確認して選択する コネクタを作成する.

コネクタの作成プロセスが完了するまで待ちます (約 10 ~ 15 分)。

MSK Connect コネクタが稼働中になりました。 ユーザー ID を使用して MySQL データベースにログインし、顧客テーブルのレコードにいくつかのレコード変更を加えることができます。 MSK Connect は CDC レコードを受信できるようになり、データベースの更新は MSK で利用できるようになります。 トピック。

MSK トピックからのメッセージを消費する

MSK トピックからのメッセージを消費するには、Kafka コンシューマーを MSK_Client MSK VPC で利用可能な EC2 インスタンス。

- SSH で

MSK_ClientEC2インスタンス。 のMSK_Clientインスタンスには必要な Kafka クライアント ライブラリ、Amazon MSK IAM JAR ファイル、client.propertiesファイルとそれに添付されたインスタンス プロファイル、および CloudFormation テンプレートを使用した適切な IAM ロール。 - 加えます

MSKClientSG次のプロパティを持つ MSK セキュリティ グループのソースとしてのセキュリティ グループ:- タイプ、選択する すべてのトラフィック.

- ソース、選択する カスタムおよびMSKセキュリティグループ.

これで、データを使用する準備が整いました。

- トピックを一覧表示するには、次のコマンドを実行します。

- データを消費するには、

salesdb-server.salesdb.CUSTOMERトピックでは、次のコマンドを使用します。

EC2 マシンで Kafka コンシューマーを実行すると、次のようなメッセージをログに記録できるようになります。

アプリケーションのテスト中に、CUST_ID 1998、1999、および 2000 のレコードが更新され、これらのレコードはログで確認できます。

クリーンアップ

追加コストを避けるために、この投稿の一部として作成されたすべてのリソースをクリーンアップすることを常にお勧めします。 リソースをクリーンアップするには、MSK クラスター、MSK Connect 接続、EC2 インスタンス、DNS サーバー、要塞ホスト、S3 バケット、VPC、サブネット、および CloudWatch ログを削除します。

さらに、AWS CloudFormation を使用して作成した他のすべての AWS リソースをクリーンアップします。 これらのリソースは、AWS CloudFormation コンソールでスタックを削除することで削除できます。

まとめ

この投稿では、プライベート DNS を使用して MSK Connect をセットアップするプロセスについて説明しました。 この機能を使用すると、パブリックまたはプライベート ドメイン名を参照するようにコネクタを構成できます。

別の VPC でホストされている MySQL データベースから初期ロードと CDC レコードを受信できますが、その DNS は外部からアクセスまたは解決できません。 MSK Connect は、MSK Connect プライベート DNS 機能を使用して MySQL データベースに接続し、レコードを使用できました。 カスタム DHCP オプション セットが VPC にアタッチされ、Route 53 ではなくローカル DNS サーバーを使用して DNS 解決が実行されるようになりました。

MSK Connect プライベート DNS サポート機能を使用すると、データベース、データ ウェアハウス、独自の VPC と連携するシークレット マネージャーなどのシステムをインターネットにアクセスできないようにすることができ、この制限を克服して企業のセキュリティ体制に準拠できるようになります。

詳細を確認して開始するには、次を参照してください。 MSK接続用のプライベートDNS.

著者,

Amar は、英国の Amazon AWS のシニア ソリューション アーキテクトです。 彼は電力、公益事業、製造、自動車の顧客全体で戦略的実装に取り組んでおり、最適なビジネス成果を推進するために AWS ストリーミングと高度なデータ分析ソリューションの使用を専門としています。

Amar は、英国の Amazon AWS のシニア ソリューション アーキテクトです。 彼は電力、公益事業、製造、自動車の顧客全体で戦略的実装に取り組んでおり、最適なビジネス成果を推進するために AWS ストリーミングと高度なデータ分析ソリューションの使用を専門としています。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://aws.amazon.com/blogs/big-data/resolve-private-dns-hostnames-for-amazon-msk-connect/

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 14

- 160

- 1998

- 1999

- 2000

- 53

- 7

- 73

- 8

- 9

- a

- できる

- 私たちについて

- アクセス

- アクセス可能な

- 認める

- 越えて

- アクティブ

- 加えます

- NEW

- 住所

- アドレス

- 高度な

- 後

- すべて

- ことができます

- 沿って

- 既に

- 常に

- Amazon

- Amazon EC2

- アマゾンRDS

- Amazon Webサービス

- an

- 分析論

- および

- 別の

- どれか

- アパッチ

- アパッチカフカ

- 申し込み

- 適切な

- 建築

- です

- AS

- 側面

- At

- アタッチ

- 認証

- 認証

- オート

- 自動的に

- 自動車

- 賃貸条件の詳細・契約費用のお見積り等について

- 利用できます

- 避ける

- AWS

- AWS CloudFormation

- ベース

- BE

- なぜなら

- の間に

- バインド

- ブートストラップ

- ブローカー

- ブローカー

- 建物

- 内蔵

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 缶

- 機能

- キャプチャー

- CDC

- 変化する

- 変更

- 選択する

- クリック

- クライアント

- クライアント

- クラスタ

- COM

- コンプリート

- 完全に

- 従う

- コンポーネント

- 設定された

- お問合せ

- 接続

- 接続性

- 領事

- 消費する

- consumer

- 連続的に

- コントロール

- 基本

- 企業

- 正しい

- 費用

- カップル

- 作ります

- 作成した

- 作成します。

- 創造

- 現在

- カスタム

- 顧客

- Customers

- データ

- データ分析

- データウェアハウス

- データベース

- データベースを追加しました

- デフォルト

- 定義済みの

- 配達

- 実証

- 依存

- によっては

- 展開します

- 展開

- 説明

- 細部

- Devices

- 異なります

- 議論する

- DNS

- do

- ドメイン

- ドメイン名

- ドント

- ダウンロード

- ドライブ

- 前

- どちら

- 確保

- 確実

- 入力します

- 環境

- エーテル(ETH)

- すべてのもの

- 例

- 既存の

- 伸ばす

- 外部から

- 特徴

- 少数の

- File

- ファイナル

- もう完成させ、ワークスペースに掲示しましたか?

- フロー

- フォーカス

- フォロー中

- から

- 完全に

- ゲートウェイ

- 取得する

- 与える

- Go

- 良い

- グループ

- グループの

- ガイダンス

- Hardware

- 持ってる

- he

- 健康

- こちら

- ハイレベル

- history

- host

- 主催

- ホスト

- しかしながら

- HTML

- HTTP

- HTTPS

- IAM

- ID

- 識別する

- アイデンティティ

- if

- 説明する

- 実装

- 重要

- in

- アクセスできない

- include

- 含まれました

- 情報

- インフラ

- 初期

- install

- インストール

- インスタンス

- を取得する必要がある者

- 説明書

- 内部

- インターネット

- に

- 概要

- IP

- IPアドレス

- IPアドレス

- IT

- ITS

- JPG

- カフカ

- キープ

- キー

- 後で

- 最新の

- 起動する

- LEARN

- ライブラリ

- ような

- 制限

- LINE

- ライン

- linuxの

- リスト

- 負荷

- ローカル

- 場所

- ログ

- 機械

- make

- マネージド

- マネージャー

- マネージャー

- 管理する

- 管理する

- 製造業

- マスター

- 一致

- 五月..

- 言及した

- メニュー

- メッセージ

- メッセージ

- メソッド

- かもしれない

- 分

- モニター

- モニター

- 他には?

- の試合に

- MySQL

- 名

- 名前付き

- 名

- ナビゲート

- ナビゲーション

- 必要

- ニーズ

- ネットワーク

- 新作

- 新しく

- 次の

- いいえ

- 注意

- 今

- of

- オフ

- オファー

- on

- の

- 開いた

- オープンソース

- 最適な

- オプション

- オプション

- or

- その他

- 私たちの

- 成果

- が

- 克服する

- 自分の

- ページ

- ペイン

- パラメーター

- 部

- パスワード

- 過去

- パッチ

- path

- 以下のために

- 実行

- パーミッション

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プラグイン

- ポイント

- 人気

- ポスト

- Postgresql

- 電力

- 練習

- プライベート

- 秘密鍵

- プロセス

- プロデューサー

- プロダクト

- 生産

- プロフィール

- プロパティ

- 提供します

- 提供

- は、大阪で

- 公共

- 公然と

- むしろ

- 到達

- 準備

- 理由は

- 受け取ります

- 最近

- 記録

- 記録

- 参照する

- 参照

- 地域

- リリース

- 削除します

- リクエスト

- の提出が必要です

- 解像度

- 解決中

- リソースを追加する。

- リソース

- それらの

- 結果

- 保持

- 職種

- ルート

- ルーティング

- ルール

- ラン

- ランニング

- 同じ

- Save

- 秤

- 秘密

- セクション

- セクション

- セキュリティ

- セグメント

- 選択

- 送信

- シニア

- 別

- サーバ

- サービス

- サービス

- セッションに

- セット

- 設定

- 設定

- すべき

- 表示する

- 作品

- 同様の

- 簡単な拡張で

- ウェブサイト

- So

- 溶液

- ソリューション

- ソース

- 特化

- SQL

- 安定した

- スタック

- ステージ

- 開始

- 都道府県

- Status:

- 手順

- ステップ

- まだ

- ストレージ利用料

- 店舗

- 店舗

- 戦略的

- ストリーミング

- サブネット

- サブネット

- 首尾よく

- そのような

- サプライヤー

- サポート

- サポート

- システム

- テーブル

- 取る

- タスク

- template

- テスト

- より

- それ

- ソース

- 英国

- アプリ環境に合わせて

- その後

- そこ。

- ボーマン

- 彼ら

- この

- 三

- スループット

- 時間

- 〜へ

- トピック

- トピック

- トラフィック

- トランジット

- チュートリアル

- 2

- type

- 一般的に

- Uk

- 下

- 根本的な

- アップデイト

- 更新しました

- 更新版

- に

- URL

- つかいます

- 中古

- ユーザー

- 使用されます

- 公益事業

- 値

- 価値観

- さまざまな

- バージョン

- バーチャル

- wait

- ウォークスルー

- 欲しいです

- ました

- we

- ウェブ

- Webサービス

- WELL

- した

- いつ

- which

- 意志

- 仕事

- 作品

- ヤムル

- 貴社

- あなたの

- ゼファーネット

- 〒

- ゾーン