Ricercatori presso la società di firmware e sicurezza della catena di fornitura Eclypsium affermare di aver trovato quella che hanno soprannominato piuttosto drammaticamente una "backdoor" in centinaia di modelli di schede madri del noto produttore di hardware Gigabyte.

In effetti, il titolo di Eclypsium si riferisce ad esso non semplicemente come a porta posteriore, ma tutto in maiuscolo come a BACKDOOR.

La buona notizia è che questa sembra essere una caratteristica legittima che è stata implementata male, quindi non è una backdoor nel solito senso infido di una falla di sicurezza che è stata volutamente inserito in un sistema informatico per fornire accesso non autorizzato in futuro.

Quindi, non è come se un visitatore diurno aprisse consapevolmente una finestra poco conosciuta sul retro dell'edificio in modo da poter tornare col favore dell'oscurità e svaligiare il locale.

La cattiva notizia è che questa sembra essere una funzionalità legittima che è stata implementata male, lasciando i computer interessati potenzialmente vulnerabili agli abusi da parte dei criminali informatici.

Quindi, è un po' come una finestra poco conosciuta sul retro dell'edificio che è stata dimenticatamente lasciata aperta per sbaglio.

Il problema, secondo Ecylpsium, fa parte di un servizio Gigabyte noto come App Center, quale "ti consente di avviare facilmente tutte le app GIGABYTE installate sul tuo sistema, controllare gli aggiornamenti correlati online e scaricare le app, i driver e il BIOS più recenti."

Aggiornamenti automatici con punti deboli

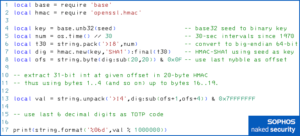

Il componente difettoso in questo ecosistema APP Center, affermano i ricercatori, è un programma Gigabyte chiamato GigabyteUpdateService.exe, un'applicazione .NET installata in %SystemRoot%System32 directory (di solito la root di sistema è C:Windows) e viene eseguito automaticamente all'avvio come servizio Windows.

Servizi sono l'equivalente di Windows dei processi in background o demoni su sistemi in stile Unix: generalmente vengono eseguiti con un proprio account utente, spesso il SYSTEM account e continuano a funzionare tutto il tempo, anche se ti disconnetti e il tuo computer è in attesa senza pretese nella schermata di accesso.

La sezione GigabyteUpdateService il programma, a quanto pare, fa esattamente quello che suggerisce il nome: funge da downloader e installer automatico per altri componenti Gigabyte, elencati sopra come app, driver e persino il firmware del BIOS stesso.

Sfortunatamente, secondo Eclypsium, recupera ed esegue il software da uno dei tre URL cablati ed è stato codificato in modo tale che:

- Un URL utilizza il semplice vecchio HTTP, quindi non fornisce alcuna protezione dell'integrità crittografica durante il download. Un manipolatore-in-the-middle (MitM) attraverso i cui server passa il tuo traffico di rete può non solo intercettare i file scaricati dal programma, ma anche modificarli in modo non rilevabile lungo il percorso, ad esempio infettandoli con malware o sostituendoli con file completamente diversi.

- Due URL utilizzano HTTPS, ma l'utilità di aggiornamento non verifica il certificato HTTPS che il server dall'altra parte restituisce. Ciò significa che un MitM può presentare un certificato Web emesso nel nome del server che il downloader si aspetta, senza bisogno di ottenere tale certificato convalidato e firmato da un'autorità di certificazione (CA) riconosciuta come Let's Encrypt, DigiCert o GlobalSign. Gli impostori potrebbero semplicemente creare un certificato falso e "garantire" per se stessi.

- I programmi che il downloader recupera ed esegue non vengono convalidati crittograficamente per verificare che provengano realmente da Gigabyte. Windows non consentirà l'esecuzione dei file scaricati se non sono firmati digitalmente, ma la firma digitale di qualsiasi organizzazione lo farà. I criminali informatici acquisiscono abitualmente le proprie chiavi di firma del codice utilizzando società di copertura fasulle o acquistando chiavi dal dark web che sono state rubate durante violazioni dei dati, attacchi ransomware e così via.

Già di per sé è già abbastanza brutto, ma c'è dell'altro.

Inserimento di file in Windows

Non puoi semplicemente uscire e prendere una nuova versione del GigabyteUpdateService utility, perché quel particolare programma potrebbe essere arrivato sul tuo computer in un modo insolito.

Puoi reinstallare Windows in qualsiasi momento e un'immagine Windows standard non sa se utilizzerai o meno una scheda madre Gigabyte, quindi non viene fornita con GigabyteUpdateService.exe pre installato.

Gigabyte utilizza quindi una funzionalità di Windows nota come WPBT, o Tabella binaria della piattaforma Windows (è presentato come una funzionalità da Microsoft, anche se potresti non essere d'accordo quando scopri come funziona).

Questa "caratteristica" consente a Gigabyte di iniettare il file GigabyteUpdateService programma nel System32 directory, direttamente dal tuo BIOS, anche se l'unità C: è crittografata con Bitlocker.

WPBT fornisce un meccanismo per i produttori di firmware per archiviare un file eseguibile di Windows nelle loro immagini del BIOS, caricarlo in memoria durante il processo di pre-avvio del firmware e quindi dire a Windows, "Una volta sbloccato l'unità C: e avviato l'avvio, leggi questo blocco di memoria che ti ho lasciato in giro, scrivilo su disco ed eseguilo all'inizio del processo di avvio."

Sì, avete letto bene.

Secondo la documentazione di Microsoft, solo un programma può essere inserito nella sequenza di avvio di Windows in questo modo:

Il percorso del file su disco è

WindowsSystem32Wpbbin.exesul volume del sistema operativo.

Inoltre, ci sono alcune rigide limitazioni di codifica poste su questo Wpbbin.exe programma, in particolare che:

WPBT supporta solo applicazioni native in modalità utente eseguite da Windows Session Manager durante l'inizializzazione del sistema operativo. Un'applicazione nativa fa riferimento a un'applicazione che non ha una dipendenza dall'API di Windows (Win32).

Ntdll.dllè l'unica dipendenza DLL di un'applicazione nativa. Un'applicazione nativa ha un tipo di sottosistema PE di 1 (IMAGE_SUBSYSTEM_NATIVE).

Dal codice in modalità nativa all'app .NET

A questo punto, probabilmente ti starai chiedendo come nasce un'app nativa di basso livello Wpbbin.exe finisce come un'applicazione di aggiornamento basata su .NET completa chiamata GigabyteUpdateService.exe che funziona come un normale servizio di sistema.

Ebbene, nello stesso modo in cui il firmware Gigabyte (che non può essere eseguito in Windows) contiene un file embedded IMAGE_SUBSYSTEM_NATIVE Programma WPBT che "rilascia" in Windows...

...quindi, anche il codice in modalità nativa di WPBT (che non può essere eseguito come una normale app di Windows) contiene un'applicazione .NET incorporata che "rilascia" nel System32 directory da avviare successivamente nel processo di avvio di Windows.

In poche parole, il tuo firmware ha una versione specifica di GigabyteUpdateService.exe inserito in esso e, a meno che e fino a quando non aggiorni il firmware, continuerai a ottenere quella versione cablata del servizio di aggiornamento dell'APP Center "introdotta" in Windows per te al momento dell'avvio.

C'è un ovvio problema dell'uovo e della gallina qui, in particolare (e ironicamente) che se lasci che l'ecosistema APP Center aggiorni automaticamente il tuo firmware per te, potresti benissimo finire con il tuo aggiornamento gestito dallo stesso hard-wired, servizio di aggiornamento vulnerabile integrato nel firmware che si desidera sostituire.

Nelle parole di Microsoft (il corsivo è nostro):

Lo scopo principale di WPBT è consentire al software critico di persistere anche quando il sistema operativo è stato modificato o è stato reinstallato in una configurazione "pulita". Un caso d'uso per WPBT è abilitare il software antifurto che è necessario per persistere nel caso in cui un dispositivo sia stato rubato, formattato e reinstallato. […] Questa funzionalità è potente e offre la possibilità ai fornitori di software indipendenti (ISV) e ai produttori di apparecchiature originali (OEM) di mantenere le proprie soluzioni sul dispositivo a tempo indeterminato.

Poiché questa funzionalità offre la possibilità di eseguire in modo persistente il software di sistema nel contesto di Windows, diventa fondamentale che le soluzioni basate su WPBT siano il più sicure possibile e non espongano gli utenti Windows a condizioni sfruttabili. In particolare, le soluzioni WPBT non devono includere malware (ovvero software dannoso o software indesiderato installato senza un adeguato consenso dell'utente).

Abbastanza.

Cosa fare?

Si tratta davvero di una "porta sul retro"?

Non la pensiamo così, perché preferiremmo riservare quella particolare parola a comportamenti di sicurezza informatica più nefasti, come volutamente indebolendo algoritmi di crittografia, incorporati deliberatamente password nascoste, apertura percorsi di comando e controllo non documentati, E così via.

Ad ogni modo, la buona notizia è che questa iniezione di programma basata su WPBT è un'opzione della scheda madre Gigabyte che puoi disattivare.

Gli stessi ricercatori di Eclypsium hanno affermato: "Sebbene questa impostazione sembri disabilitata per impostazione predefinita, era abilitata sul sistema che abbiamo esaminato", ma un lettore di Naked Security (vedi commento qui sotto) scrive, "Ho appena creato un sistema con una scheda Gigabyte ITX poche settimane fa e il Gigabyte App Center era [attivato nel BIOS] pronto all'uso."

Quindi, se hai una scheda madre Gigabyte e sei preoccupato per questa cosiddetta backdoor, puoi evitarla del tutto: Entra nella configurazione del tuo BIOS e assicurati che il file Download e installazione del Centro APP l'opzione è disattivata.

Potresti persino utilizzare il tuo software di sicurezza degli endpoint o il firewall della tua rete aziendale per bloccare l'accesso ai tre slug URL collegati al servizio di aggiornamento non sicuro, che Eclypsium elenca come:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

Giusto per essere chiari, non abbiamo provato a bloccare questi URL, quindi non sappiamo se bloccheresti il funzionamento di altri aggiornamenti Gigabyte necessari o importanti, anche se sospettiamo che bloccare i download tramite quell'URL HTTP sia comunque una buona idea .

Stiamo indovinando, dal testo LiveUpdate4 nella parte del percorso dell'URL, che sarai comunque in grado di scaricare e gestire gli aggiornamenti manualmente e distribuirli a modo tuo e nei tuoi tempi...

…ma è solo un'ipotesi.

Inoltre tieni gli occhi aperti per gli aggiornamenti da Gigabyte.

Che GigabyteUpdateService il programma potrebbe sicuramente essere migliorato e, quando viene aggiornato, potrebbe essere necessario aggiornare il firmware della scheda madre, non solo il sistema Windows, per assicurarti di non avere ancora la vecchia versione sepolta nel firmware, in attesa di tornare in vita in futuro.

E se sei un programmatore che scrive codice per gestire i download basati sul Web su Windows, usa sempre HTTPS ed esegui sempre almeno un set base di controlli di verifica del certificato su qualsiasi server TLS a cui ti connetti.

Perché tu puoi.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoAiStream. Intelligenza dei dati Web3. Conoscenza amplificata. Accedi qui.

- Coniare il futuro con Adryenn Ashley. Accedi qui.

- Acquista e vendi azioni in società PRE-IPO con PREIPO®. Accedi qui.

- Fonte: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :ha

- :È

- :non

- $ SU

- 1

- 15%

- a

- capacità

- capace

- Chi siamo

- sopra

- Assoluta

- abuso

- accesso

- Secondo

- Il mio account

- acquisire

- atti

- fa

- Algoritmi

- Tutti

- consentire

- consente

- lungo

- anche

- del tutto

- sempre

- an

- ed

- in qualsiasi

- api

- App

- Applicazioni

- applicazioni

- applicazioni

- SONO

- in giro

- AS

- At

- attacchi

- autore

- autorità

- auto

- Automatizzata

- automaticamente

- precedente

- porta posteriore

- sfondo

- background-image

- Vasca

- male

- basic

- BE

- perché

- diventa

- stato

- comportamenti

- Po

- Bloccare

- blocco

- tavola

- sistema

- Parte inferiore

- Scatola

- violazioni

- Costruzione

- costruito

- ma

- Acquisto

- by

- CA

- detto

- è venuto

- Materiale

- trasportare

- Continua

- Custodie

- centro

- a livello internazionale

- Certificate Authority

- cambiato

- dai un'occhiata

- Controlli

- rivendicare

- pulire campo

- codice

- codificato

- codifica

- colore

- Venire

- Aziende

- azienda

- componente

- componenti

- computer

- computer

- Configurazione

- Connettiti

- consenso

- contiene

- contesto

- Aziende

- potuto

- coprire

- creare

- critico

- crittografico

- i criminali informatici

- Cybersecurity

- Scuro

- Web Scuro

- dati

- Violazioni dei dati

- Predefinito

- decisamente

- Dipendenza

- schierare

- dispositivo

- diverso

- digitale

- digitalmente

- direttamente

- disabile

- Dsiplay

- do

- documentazione

- effettua

- non

- Dont

- scaricare

- download

- drammaticamente

- guidare

- driver

- soprannominato

- durante

- e

- Presto

- facilmente

- ecosistema

- incorporato

- enfasi

- enable

- abilitato

- crittografato

- crittografia

- fine

- endpoint

- sicurezza degli endpoint

- finisce

- abbastanza

- garantire

- interamente

- usate

- Equivalente

- Etere (ETH)

- Anche

- di preciso

- esempio

- eseguire

- eseguito

- aspetta

- Occhi

- fatto

- falso

- caratteristica

- pochi

- Compila il

- File

- firewall

- Nel

- da

- anteriore

- funzionalità

- futuro

- generalmente

- ottenere

- ottenere

- Go

- andando

- buono

- afferrare

- maniglia

- Hardware

- Avere

- titolo

- altezza

- qui

- Foro

- librarsi

- Come

- HTML

- http

- HTTPS

- centinaia

- i

- idea

- if

- Immagine

- immagini

- implementato

- importante

- miglioramento

- in

- includere

- studente indipendente

- iniettare

- insicuro

- interezza

- ai miglioramenti

- ironicamente

- Rilasciato

- IT

- SUO

- stessa

- giunto

- ad appena

- mantenere

- Tasti

- Sapere

- conosciuto

- dopo

- con i più recenti

- lanciare

- lanciato

- IMPARARE

- meno

- partenza

- a sinistra

- legittimo

- Vita

- piace

- limiti

- elencati

- elenchi

- caricare

- località

- make

- creatore

- Makers

- il malware

- gestire

- gestito

- direttore

- manualmente

- Produttori

- Margine

- max-width

- Maggio..

- si intende

- meccanismo

- Memorie

- semplicemente

- Microsoft

- forza

- errore

- MITM

- modelli

- modificare

- Scopri di più

- devono obbligatoriamente:

- Sicurezza nuda

- Nome

- nativo

- necessaria

- Bisogno

- che necessitano di

- rete

- Rete

- traffico di rete

- New

- notizie

- no

- normale

- segnatamente

- ovvio

- of

- MENO

- di frequente

- Vecchio

- on

- ONE

- online

- esclusivamente

- aprire

- apertura

- operativo

- sistema operativo

- Opzione

- or

- i

- Altro

- nostro

- su

- proprio

- P&E

- parte

- particolare

- Passi

- sentiero

- Paul

- eseguire

- persistentemente

- acuto

- pianura

- piattaforma

- Platone

- Platone Data Intelligence

- PlatoneDati

- punto

- posizione

- possibile

- Post

- potenzialmente

- potente

- preferire

- presenti

- primario

- probabilmente

- Problema

- processi

- i processi

- Programma

- Programmatore

- Programmi

- protezione

- fornire

- fornisce

- fornitura

- scopo

- metti

- ransomware

- Attacchi ransomware

- piuttosto

- Leggi

- Lettore

- veramente

- riconosciuto

- si riferisce

- Basic

- relazionato

- parente

- sostituire

- necessario

- ricercatori

- Prenotare

- destra

- radice

- tondo

- di routine

- Correre

- running

- Suddetto

- stesso

- dire

- allo

- sicuro

- problemi di

- Software di sicurezza

- vedere

- sembra

- invia

- senso

- Sequenza

- servizio

- Sessione

- set

- regolazione

- flessibile.

- segno

- firmato

- semplicemente

- So

- Software

- solido

- Soluzioni

- alcuni

- specifico

- Standard

- iniziato

- inizio

- startup

- Bastone

- Ancora

- rubare

- Tornare al suo account

- rigoroso

- tale

- suggerisce

- supporti

- SVG

- sistema

- SISTEMI DI TRATTAMENTO

- dire

- di

- che

- I

- Il futuro

- il giunto

- loro

- Li

- si

- poi

- Là.

- perciò

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- think

- questo

- anche se?

- tre

- Attraverso

- tempo

- TLS

- a

- pure

- top

- traffico

- transizione

- trasparente

- provato

- TURNO

- Turned

- Digitare

- per

- fino a quando

- insolito

- non desiderato

- Aggiornanento

- Aggiornamenti

- URL

- uso

- caso d'uso

- Utente

- utenti

- usa

- utilizzando

- generalmente

- utilità

- convalidato

- fornitori

- Convalida

- verificare

- versione

- molto

- via

- Visitatore

- volume

- Vulnerabile

- In attesa

- volere

- Prima

- Modo..

- we

- sito web

- Web-basata

- Settimane

- WELL

- noto

- sono stati

- Che

- quando

- se

- quale

- OMS

- di chi

- volere

- finestre

- Utenti Windows

- con

- senza

- chiedendosi

- Word

- parole

- lavoro

- lavori

- preoccupato

- scrivere

- scrittura

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro