La scorsa settimana è stata aCropalypse settimana, in cui un bug nell'app di ritaglio delle immagini di Google Pixel ha fatto notizia, e non solo perché aveva un nome strano.

(Ci siamo fatti l'opinione che il nome fosse un po' esagerato, ma ammettiamo che se ci avessimo pensato noi stessi, avremmo voluto usarlo solo per il suo valore di gioco di parole, anche se risulta essere più difficile da dire ad alta voce di quanto si possa pensare.)

Il bug era il tipo di errore di programmazione che qualsiasi programmatore avrebbe potuto fare, ma che molti tester avrebbero potuto perdere:

Gli strumenti di ritaglio delle immagini sono molto utili quando sei in viaggio e vuoi condividere una foto d'impulso, magari coinvolgendo un gatto, o uno screenshot divertente, magari includendo un post stravagante sui social media o un annuncio bizzarro apparso su un sito web .

Ma le foto scattate velocemente o gli screenshot catturati frettolosamente spesso finiscono per includere parti che non vuoi che altre persone vedano.

A volte, vuoi ritagliare un'immagine perché semplicemente ha un aspetto migliore quando tagli qualsiasi contenuto estraneo, come la fermata dell'autobus macchiata di graffiti sul lato sinistro.

A volte, tuttavia, vuoi modificarlo per decenza, ad esempio ritagliando dettagli che potrebbero danneggiare la tua privacy (o quella di qualcun altro) rivelando inutilmente la tua posizione o situazione.

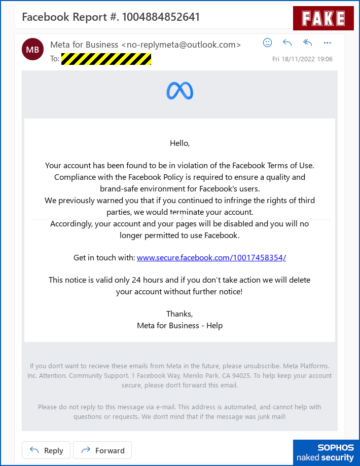

Lo stesso vale per gli screenshot, in cui il contenuto estraneo potrebbe includere il contenuto della scheda del browser della porta accanto o l'e-mail privata direttamente sotto quella divertente, che è necessario ritagliare per rimanere dalla parte giusta delle normative sulla privacy .

Sii consapevole prima di condividere

In poche parole, uno dei motivi principali per ritagliare foto e screenshot prima di inviarli è eliminare i contenuti che non si desidera condividere.

Quindi, come noi, probabilmente hai pensato che se tagliassi dei pezzi da una foto o da uno screenshot e colpissi [Save], quindi anche se l'app conservasse un registro delle tue modifiche in modo da poterle ripristinare in un secondo momento e recuperare l'esatto originale...

… quei pezzi tagliati non sarebbero stati inclusi in nessuna copia del file modificato che hai scelto di pubblicare online, inviare tramite e-mail ai tuoi amici o inviare a un amico.

L'app Google Pixel Markup, tuttavia, non lo ha fatto, portando a un bug indicato CVE-2023-20136.

Quando hai salvato un'immagine modificata sopra quella vecchia, e poi l'hai riaperta per controllare le tue modifiche, la nuova immagine appariva nella sua forma ritagliata, perché i dati ritagliati sarebbero stati scritti correttamente sopra l'inizio della versione precedente.

Chiunque testasse l'app stessa o aprisse l'immagine per verificare che "guardasse proprio ora" vedrebbe il suo nuovo contenuto e nient'altro.

Ma i dati scritti all’inizio del vecchio file sarebbero seguiti da uno speciale marcatore interno per dire: “Adesso puoi fermarti; ignorare eventuali dati successivi”, seguito in modo del tutto errato da tutti i dati che apparivano in seguito nella vecchia versione del file.

Finché il nuovo file era più piccolo di quello vecchio (e quando tagli i bordi di un'immagine, ti aspetti che la nuova versione sia più piccola), almeno alcuni pezzi della vecchia immagine sarebbero sfuggiti alla fine del nuovo file .

I visualizzatori di immagini tradizionali e ben educati, incluso lo stesso strumento che hai appena utilizzato per ritagliare il file, ignorerebbero i dati extra, ma il recupero dei dati deliberatamente codificato o le app di snooping potrebbero non farlo.

Problemi con i pixel ripetuti altrove

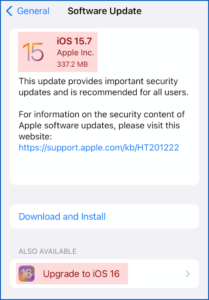

Apparentemente i telefoni Pixel difettosi di Google sono stati corretti nell'aggiornamento Android di marzo 2023 e, sebbene alcuni dispositivi Pixel abbiano ricevuto gli aggiornamenti di questo mese due settimane più tardi del solito, ora tutti i Pixel dovrebbero essere aggiornati o possono essere aggiornati forzatamente se si esegue un controllo dell'aggiornamento manuale.

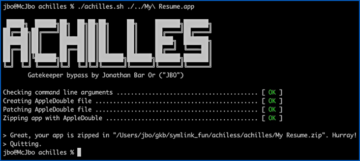

Ma questa classe di bug, vale a dire lasciare i dati in un vecchio file che sovrascrivi per errore, invece di troncare prima il suo vecchio contenuto, potrebbe in teoria apparire in quasi tutte le app con un [Save] caratteristica, in particolare includendo altre app di ritaglio di immagini e screenshot.

E non passò molto tempo prima che sia Windows 11 Strumento di cattura e Windows 10 Snip & Sketch app sono state trovate hanno lo stesso difetto:

Potresti ritagliare un file rapidamente e facilmente, ma se hai fatto un file [Save] sopra il vecchio file e non a [Save As] a un nuovo file, dove non ci sarebbero contenuti precedenti da lasciare alle spalle, un destino simile ti aspetterebbe.

Le cause di basso livello dei bug sono diverse, anche perché il software di Google è un'app in stile Java e utilizza librerie Java, mentre le app di Microsoft sono scritte in C++ e utilizzano librerie Windows, ma gli effetti collaterali che perdono sono identici.

Come il nostro amico e collega Chester Wisniewski scherzato nel podcast della scorsa settimana, "Sospetto che potrebbero esserci molti colloqui ad agosto a Las Vegas per discutere di questo in altre applicazioni". (Agosto è la stagione degli eventi Black Hat e DEF CON.)

Cosa fare?

La buona notizia per gli utenti Windows è che Microsoft ha ora assegnato l'identificatore CVE-2023-28303 a sua proprio sapore della aCropalypse bug e ha caricato le versioni con patch delle app interessate nel Microsoft Store.

Nella nostra installazione di Windows 11 Enterprise Edition, Windows Update non ha mostrato nulla di nuovo o patchato di cui avevamo bisogno dalla scorsa settimana, ma aggiornando manualmente il Strumento di cattura app tramite il Microsoft Store ci ha aggiornato da 11.2302.4.0 a 11.2302.20.0.

Non siamo sicuri di quale numero di versione vedrai se apri il bug di Windows 10 Snip & Sketch app, ma dopo l'aggiornamento da Microsoft Store, dovresti cercare 10.2008.3001.0 o dopo.

Microsoft lo considera un bug di bassa gravità, sulla base del fatto che "Il successo dello sfruttamento richiede un'interazione dell'utente non comune e diversi fattori al di fuori del controllo di un utente malintenzionato."

Non siamo sicuri di essere del tutto d'accordo con questa valutazione, perché il problema non è che un utente malintenzionato potrebbe indurti a ritagliare un'immagine per rubarne parti. (Sicuramente ti convincerebbero a inviare loro l'intero file senza il fastidio di ritagliarlo prima?)

Il problema è che potresti seguire esattamente il flusso di lavoro che Microsoft considera "non comune" come precauzione di sicurezza prima di condividere una foto o uno screenshot, solo per scoprire che hai fatto trapelare involontariamente in uno spazio pubblico proprio i dati che pensavi di aver tagliato.

Dopotutto, il passo del Microsoft Store per il Strumento di cattura lo descrive come un modo rapido per "salva, incolla o condividi con altre app."

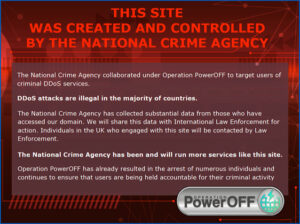

In altre parole: Non ritardare, correggilo oggi stesso.

Ci vuole solo un momento.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://nakedsecurity.sophos.com/2023/03/27/microsoft-assigns-cve-to-snipping-tool-bug-pushes-patch-to-store/

- :È

- $ SU

- 1

- 10

- 11

- 2023

- a

- Assoluta

- Ad

- ammettere

- Dopo shavasana, sedersi in silenzio; saluti;

- Tutti

- da solo

- Sebbene il

- ed

- androide

- App

- apparire

- applicazioni

- applicazioni

- SONO

- AS

- valutazione

- addetto

- assunto

- At

- AGOSTO

- autore

- auto

- attendere

- precedente

- background-image

- BE

- perché

- prima

- dietro

- sotto

- Meglio

- Po

- Nero

- Black Hat

- sistema

- Parte inferiore

- del browser

- Insetto

- bug

- autobus

- by

- C++

- Materiale

- CAT

- cause

- centro

- Modifiche

- dai un'occhiata

- Chester Wisniewski

- ha scelto

- classe

- coder

- collega

- colore

- ritiene

- contenuto

- di controllo

- copie

- potuto

- coprire

- raccolto

- taglio

- taglio

- CVE

- dati

- ritardo

- dettagli

- dispositivi

- DID

- diverso

- direttamente

- discutere

- Dsiplay

- Dont

- facilmente

- edizione

- Di qualcun'altro

- Impresa

- interamente

- Etere (ETH)

- Anche

- eventi

- di preciso

- attenderti

- sfruttamento

- extra

- Fattori

- caratteristica

- Compila il

- Trovate

- Nome

- seguire

- seguito

- Nel

- modulo

- formato

- essere trovato

- Amico

- da

- ottenere

- buono

- cura

- a portata di mano

- ha

- Avere

- Notizie

- altezza

- Colpire

- librarsi

- Tuttavia

- HTTPS

- Male

- identico

- identificatore

- Immagine

- in

- In altre

- includere

- incluso

- Compreso

- in modo non corretto

- install

- invece

- interazione

- interno

- IT

- SUO

- stessa

- Java

- Genere

- LAS

- Las Vegas

- Cognome

- principale

- Lasciare

- partenza

- biblioteche

- piace

- piccolo

- località

- Lunghi

- cerca

- SEMBRA

- lotto

- fatto

- Manuale

- manualmente

- molti

- Marzo

- Margine

- marcatore

- max-width

- Media

- Microsoft

- forza

- errore

- modificato

- momento

- Scopri di più

- Nome

- cioè

- Bisogno

- di applicazione

- New

- notizie

- normale

- segnatamente

- numero

- of

- Vecchio

- on

- ONE

- online

- aprire

- ha aperto

- apertura

- Opinione

- minimo

- Altro

- al di fuori

- proprio

- Ricambi

- Toppa

- Paul

- Persone

- eseguire

- Forse

- telefoni

- Intonazione

- pixel

- Platone

- Platone Data Intelligence

- PlatoneDati

- Podcast

- posizione

- Post

- Post

- precedente

- primario

- Privacy

- un bagno

- probabilmente

- Problema

- problemi

- Programmazione

- la percezione

- metti

- Presto

- rapidamente

- motivi

- ricevuto

- record

- Recuperare

- recupero

- normativa

- ripetuto

- richiede

- rivelando

- ritornare

- Rid

- strada

- stesso

- Risparmi

- screenshot

- Stagione

- problemi di

- invio

- alcuni

- Condividi

- compartecipazione

- dovrebbero

- simile

- semplicemente

- da

- situazione

- inferiore

- snooping

- So

- Social

- Social Media

- Software

- solido

- alcuni

- lo spazio

- la nostra speciale

- inizia a

- soggiorno

- Fermare

- Tornare al suo account

- tale

- certamente

- SVG

- prende

- Parlare

- trattativa

- Testing

- che

- Il

- Li

- pensiero

- a

- oggi

- strumenti

- top

- transizione

- trasparente

- vero

- Raro

- inutilmente

- up-to-date

- Aggiornanento

- aggiornato

- Aggiornamenti

- aggiornamento

- caricato

- URL

- us

- uso

- Utente

- utenti

- APPREZZIAMO

- VEGAS

- verificare

- versione

- via

- spettatori

- ricercato

- Modo..

- Sito web

- settimana

- Settimane

- Che

- quale

- while

- finestre

- finestre 11

- Utenti Windows

- con

- senza

- parole

- flusso di lavoro

- sarebbe

- scritto

- Trasferimento da aeroporto a Sharm

- zefiro