Az Országos Szabványügyi és Technológiai Intézet (NIST) a közelmúltban bejelentette, hogy kiválasztja a kriptográfiai algoritmusok új családját, az ún. ASCON, amelyeket könnyű kriptográfiai alkalmazásokhoz fejlesztettek ki. Ebben a blogban megvizsgáljuk, mi az a könnyű kriptográfia, és miért érdemes megfontolni a tárgyak internete (IoT) konkrét felhasználási eseteit.

Összefoglalva, a könnyű kriptográfia célja, hogy a szimmetrikus titkosítást a lehető legkisebbre és energiahatékonyabbá tegye, miközben megfelelő biztonságot tart fenn ahhoz, hogy a rövid élettartamú vagy alacsony költségű eszközök továbbra is biztonságosan üzemeltethetők legyenek. Gondoljon bele a következőképpen: az IoT villanykörte az AES-256-hoz hasonló biztonságot igényel a be- vagy kikapcsoláshoz? Szükséges-e a kvantumszámítógépes támadások elleni védelem egy néhány év alatt mérhető élettartamú RFID-kártya, amelyet cafeteria-fizetésre használnak? Természetesen robusztus biztonságra van szükségük, csak nem olyan szinten, mint egyes alkalmazások.

Az általános konszenzus az, hogy a 128 bites a legtöbb felhasználási esetben elfogadható biztonsági szint: belátható időn belül biztonságos a klasszikus számítógépekkel szemben, de nem elég biztonságos ahhoz, hogy kvantum utáni biztonságosnak lehessen tekinteni. Ezt választotta a NIST megcélzott biztonsági szintként a könnyű kriptográfia szabványosítási erőfeszítéseihez. De miért van szükség új algoritmusra? Végül is az AES-128, az SHA-256 és az SHA3-256 mind ezt a biztonsági szintet szolgálják, és nagyon széles körben telepítik és támogatják.

Bárki, aki az infrastruktúra telepítésével foglalkozik, tudja, milyen fontosak az interoperabilitási aggályok. De ami az IoT-t illeti, van elég eszköz, ahol minden chipre mentett kapu életképessé teszi a terméket, és ahol minden megmentett nano Joule meghosszabbítja az akkumulátor értékes élettartamát. Az AES-128 támogatásához képest ezeken az eszközökön gyakran sokkal könnyebb egy további algoritmust hozzáadni az aggregátor chiphez, amely több IoT-eszközről gyűjt adatokat, és kommunikál a háttérkiszolgálókkal.

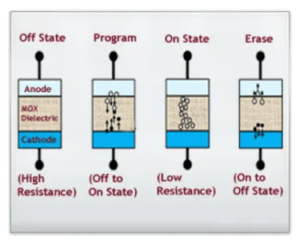

Ha figyelembe kell venni a DPA ellenintézkedéseit, ez még inkább igaz. Sem az AES-128, sem a HMAC-SHA2-256 nem védhető különösen könnyen a DPA-támadások ellen. A tudományos közösség nagy eredményeket ért el a DPA-barát szimmetrikus algoritmusok tervezésében az AES és az SHA-2 kifejlesztése óta. A NIST felismerte ezt, és a könnyű kriptográfiai versenyt, amelyben az ASCON-t választották szabvánnyá, úgy tervezték, hogy olyan algoritmust találjanak, amely az AEAD-t (Authenticated Encryption with Additional Data) és a hash-funkciókat is optimális költségek mellett biztosítja, nem csak szoftverben és hardveres implementációk, de akkor is, ha DPA-ellenintézkedésekre van szükség. Az ASCON algoritmus részletes áttekintéséhez töltse le legutóbbi tanulmányunkat Könnyű kriptográfia: Bevezetés.

Amint láttuk, a könnyű kriptográfia értékes eszköz lehet a terület- és energiakorlátos IoT-eszközök biztonságának biztosítására. A kriptográfiai IP-magok vezető szállítójaként a Rambus támogatja az ASCON-algoritmusok ASCON-IP-41 Crypto Engine IP-maggal való implementálását. Az ASCON-IP-41 Crypto Engine támogatja az ASCON családban javasolt két elsődleges algoritmust: ASCON-128/HASH és ASCON-128A/HASHA, mind az AEAD, mind a HASH működési módokkal hitelesített titkosításhoz. A motor működésének megismeréséhez és a lehetséges használati esetek megismeréséhez, látogassa meg a Rambus weboldalát.

Források:

Bart Stevens

(összes hozzászólás)

Bart Stevens a Rambus kriptográfiai termékmenedzsmentjének vezető igazgatója.

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- Platoblockchain. Web3 metaverzum intelligencia. Felerősített tudás. Hozzáférés itt.

- Forrás: https://semiengineering.com/securing-iot-devices-with-lightweight-cryptography/

- 77

- 9

- a

- Rólunk

- elfogadható

- További

- cím

- AES

- Után

- ellen

- Összesítő

- célok

- algoritmus

- algoritmusok

- Minden termék

- Minden hozzászólás

- és a

- bejelentés

- alkalmazások

- TERÜLET

- Támadások

- hitelesített

- háttér

- akkumulátor

- válik

- Blog

- hívott

- kártya

- esetek

- csip

- választotta

- összegyűjti

- Közös

- közösség

- hasonló

- képest

- verseny

- számítógép

- számítógépek

- aggodalmak

- megegyezés

- figyelembe vett

- figyelembe véve

- Mag

- Költség

- tanfolyam

- crypto

- kriptográfiai

- kriptográfia

- Ügyfelek

- dátum

- telepített

- tervezett

- tervezés

- részletes

- fejlett

- Eszközök

- Igazgató

- letöltés

- könnyebb

- hatékony

- erőfeszítés

- titkosítás

- energia

- Motor

- elég

- Még

- Minden

- feltárása

- család

- kevés

- Találjon

- a belátható

- ból ből

- funkcionalitás

- jövő

- Nyereség

- nagy

- hardver

- hash

- segít

- Hogyan

- HTTPS

- végrehajtási

- fontos

- in

- Infrastruktúra

- Intézet

- Internet

- internet a dolgok

- Az interoperabilitás

- tárgyak internete

- iot eszközök

- IP

- IT

- Ismer

- vezető

- TANUL

- szint

- élettartam

- könnyűsúlyú

- néz

- keres

- készült

- csinál

- vezetés

- módok

- több

- a legtöbb

- többszörös

- nano

- nemzeti

- Szükség

- szükséges

- Se

- Új

- nst

- hajtású

- működés

- optimálisan

- Papír

- különösen

- kifizetések

- Plató

- Platón adatintelligencia

- PlatoData

- lehetséges

- Hozzászólások

- potenciális

- hatalom

- Értékes

- elsődleges

- Termékek

- termékmenedzsment

- javasolt

- védelme

- ellátó

- biztosít

- amely

- Kvantum

- Kvantum számítógép

- új

- nemrég

- elismert

- szükség

- kötelező

- erős

- azonos

- biztonság

- biztosan

- biztosítása

- biztonság

- kiválasztott

- kiválasztás

- idősebb

- óta

- kicsi

- So

- szoftver

- néhány

- különleges

- standard

- szabványok

- Még mindig

- elegendő

- ÖSSZEFOGLALÓ

- támogatás

- Támogatott

- Támogató

- Támogatja

- célzott

- Technológia

- A

- azok

- dolgok

- miniatűr

- nak nek

- szerszám

- igaz

- Fordult

- alatt

- használ

- Értékes

- életképes

- Mit

- ami

- míg

- fehér

- fehér papír

- széles körben

- lesz

- művek

- érdemes

- év

- zephyrnet