Az ESET kutatói elemzést adnak egy olyan támadásról, amelyet egy korábban nem titkolt, Kínához kötődő fenyegetést hajtott végre, akit Blackwoodnak neveztünk el, és amelyről úgy gondoljuk, hogy legalább 2018 óta működik. A támadók egy kifinomult implantátumot szállítanak be, amelyet NSPX30-nak neveztünk el az ellenfélen keresztül. -in-the-middle (AitM) támadja a frissítési kérések jogszerű szoftverektől való eltérítését.

Főbb pontok ebben a blogbejegyzésben:

- Felfedeztük, hogy az NSPX30 implantátumot olyan legitim szoftverek frissítési mechanizmusain keresztül telepítik, mint a Tencent QQ, a WPS Office és a Sogou Pinyin.

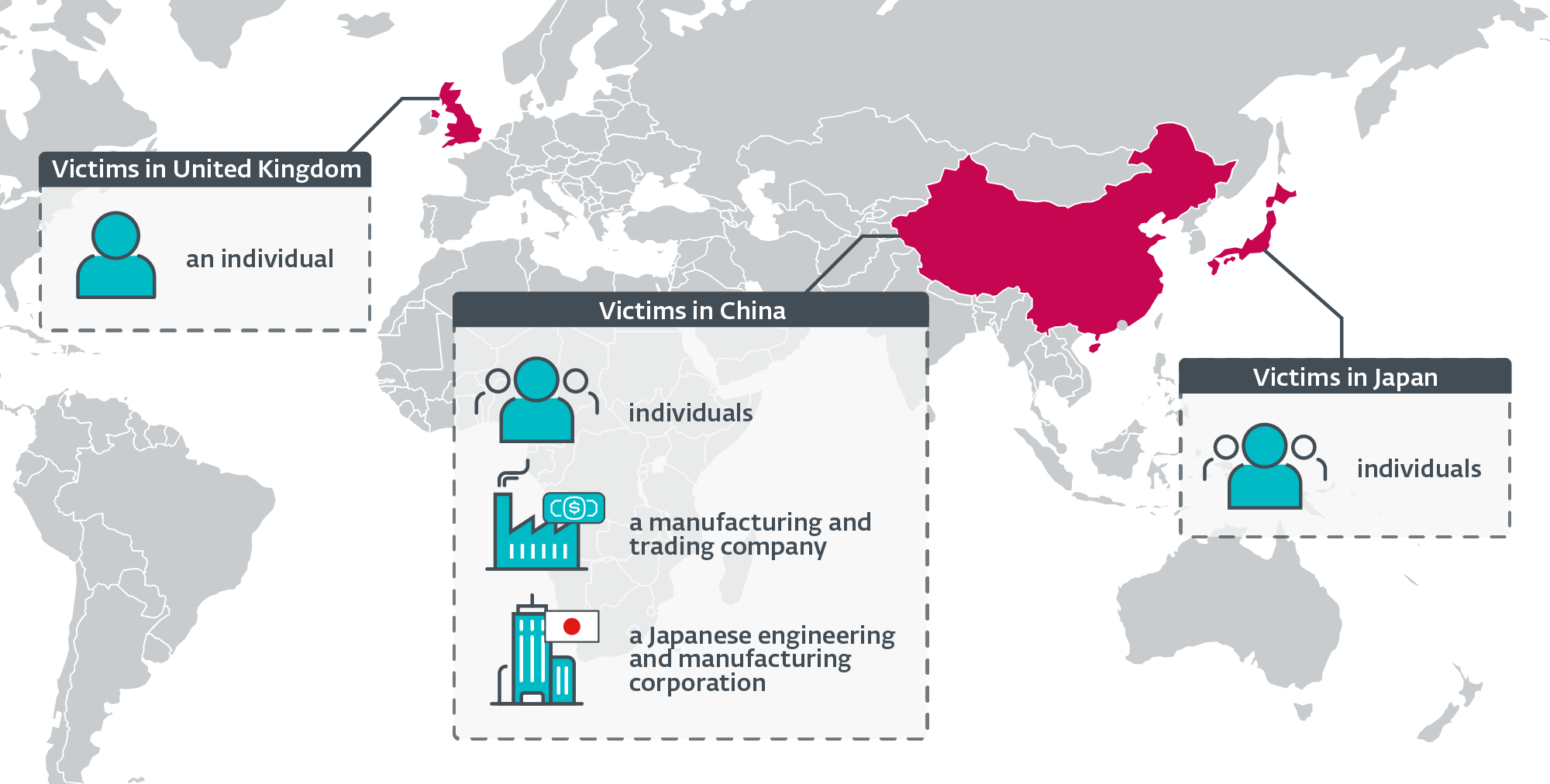

- Az implantátumot kínai és japán vállalatok, valamint Kínában, Japánban és az Egyesült Királyságban tartózkodó személyek elleni célzott támadásokban észleltük.

- Kutatásunk az NSPX30 evolúcióját egy 2005-ös kis hátsó ajtóra vezette vissza, amelyet Project Woodnak neveztünk el, és amelyet arra terveztek, hogy adatokat gyűjtsön áldozataitól.

- Az NSPX30 egy többlépcsős implantátum, amely több összetevőből áll, mint például egy cseppentő, egy telepítő, rakodók, hangszerelő és hátsó ajtó. Az utóbbi kettőnek megvan a maga beépülő modulja.

- Az implantátumot a támadók csomagelfogási képességére tervezték, így az NSPX30 kezelői elrejthetik infrastruktúrájukat.

- Az NSPX30 arra is képes, hogy számos kínai kártevőirtó megoldásban engedélyezőlistára tegye magát.

- Ezt a tevékenységet egy új APT csoportnak tulajdonítjuk, amelyet Blackwoodnak neveztünk el.

Blackwood profil

A Blackwood egy Kínához kötődő APT-csoport, amely legalább 2018 óta működik, és kínai és japán magánszemélyek és vállalatok elleni kiberkémkedésben vesz részt. A Blackwood képes az általunk NSPX30-nak nevezett implantátum bejuttatására a köztes támadások lebonyolítására a legális szoftverek frissítésén keresztül, és elrejti parancsnoki és vezérlőszervereinek helyét az implantátum által generált forgalom elfogásával.

Kampány áttekintése

2020-ban a rosszindulatú tevékenységek megugrását észlelték egy Kínában található célzott rendszeren. A gép azzá vált, amit általában „fenyegető mágnesként” emlegetünk, mivel észleltük, hogy a támadók megpróbálták használni a különböző APT-csoportokhoz kapcsolódó rosszindulatú programokat: Kitérő Panda, LuoYu, és egy harmadik fenyegetett színész, akit Little Bear néven követünk.

Ezen a rendszeren olyan gyanús fájlokat is észleltünk, amelyek nem tartoztak e három csoport eszközkészletéhez. Ez vezetett ahhoz, hogy vizsgálatot kezdjünk egy NSPX30-nak nevezett implantátummal kapcsolatban; egészen 2005-ig tudtuk nyomon követni fejlődését.

Az ESET telemetria szerint az implantátumot kis számú rendszeren észlelték. Az áldozatok közé tartozik:

- Kínában és Japánban tartózkodó azonosítatlan személyek,

- egy azonosítatlan kínaiul beszélő egyén, aki egy magas rangú állami kutatóegyetem hálózatához kapcsolódik az Egyesült Királyságban,

- egy nagy gyártó és kereskedelmi vállalat Kínában, és

- egy japán vállalat kínai irodája a mérnöki és gyártási ágazatban.

Azt is megfigyeltük, hogy a támadók megpróbálják újra feltörni a rendszereket, ha a hozzáférés elveszik.

Az 1. ábra a Blackwood célpontjainak földrajzi eloszlása az ESET telemetria szerint.

NSPX30 evolúció

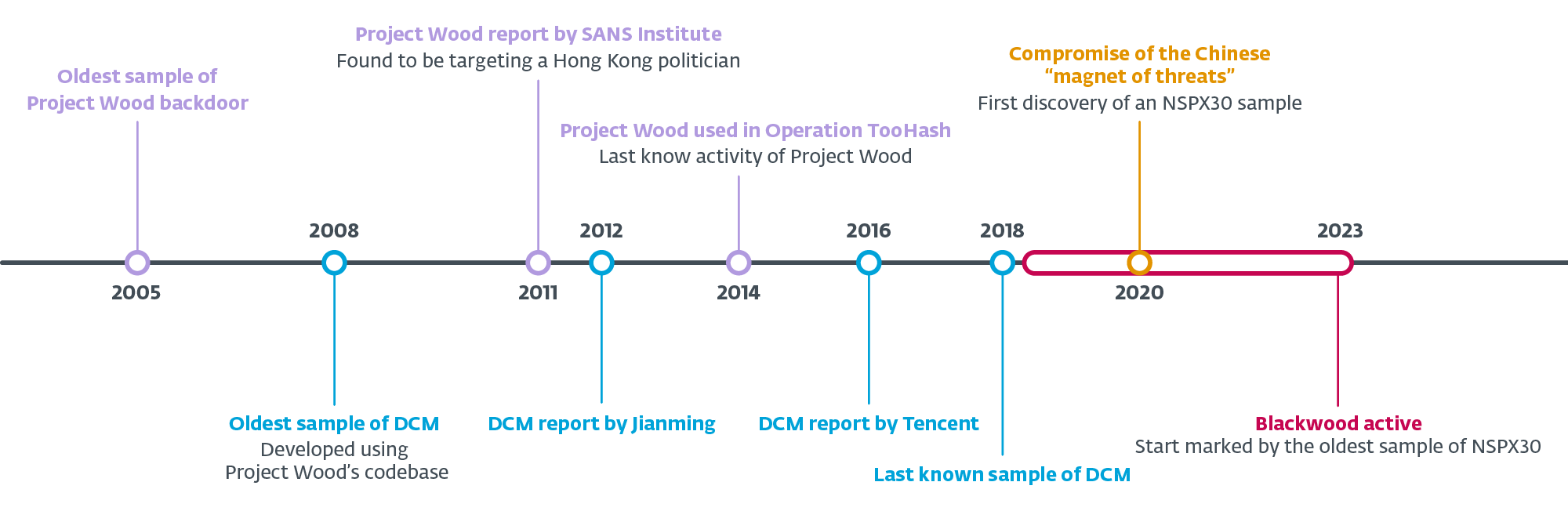

Az NSPX30 implantátummal kapcsolatos kutatásaink során feltérképeztük annak fejlődését egy korai ősre – egy egyszerű hátsó ajtóra, amelyet Project Woodnak neveztünk el. A Project Wood legrégebbi mintáját 2005-ben állították össze, és úgy tűnik, hogy kódbázisként használták több implantátum létrehozásához. Az egyik ilyen implantátum, amelyből az NSPX30 fejlődött ki, a szerzők 2008-ban DCM-nek nevezték el.

A 2. ábra e fejlesztések ütemtervét szemlélteti a gyűjteményünkben lévő minták és az ESET telemetria, valamint a nyilvános dokumentáció alapján. Az itt dokumentált események és adatok azonban még mindig hiányos képet adnak a közel két évtizedes fejlesztésről és ismeretlen számú fenyegetés szereplőjének rosszindulatú tevékenységéről.

A következő szakaszokban a Project Wood-ra, a DCM-re és az NSPX30-ra vonatkozó megállapításainkat ismertetjük.

Project Wood

Ezen implantátumok fejlődésének kiindulópontja egy kis hátsó ajtó, amelyet január 9-én állítottak összeth, 2005, a két összetevő – a betöltő és a hátsó ajtó – PE fejlécében található időbélyegek szerint. Ez utóbbi képes rendszer- és hálózati információk gyűjtésére, valamint billentyűleütések rögzítésére és képernyőképek készítésére.

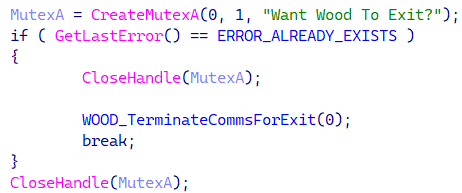

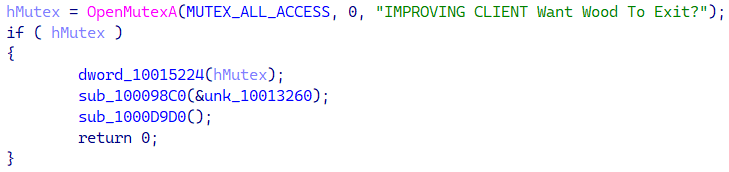

A hátsó ajtót Project Woodnak neveztük el, egy visszatérő mutex név alapján, a 3. ábrán látható módon.

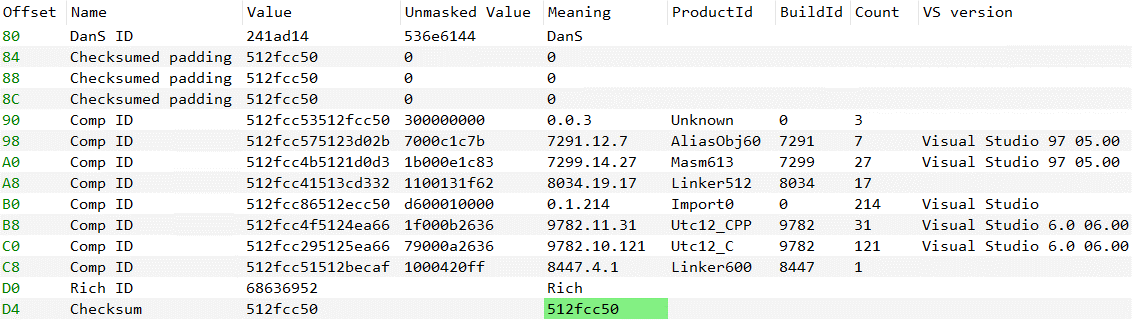

A fordítási időbélyegek megbízhatatlanok, mivel a támadók megzavarhatják őket; ezért ebben a konkrét esetben további adatpontokat vettünk figyelembe. Először is, a betöltő és a hátsó ajtó minták PE fejlécéből származó időbélyegek; lásd az 1. táblázatot. Mindössze 17 másodperc különbség van a két komponens fordítási idejében.

1. táblázat: PE-összeállítási időbélyegek a 2005-ös mintából származó komponensekben

|

SHA-1 |

Filename |

PE fordítási időbélyeg |

Leírás |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

Project Wood hátsó ajtó. Az Exportálási táblázat időbélyege megegyezik a PE-összeállítás időbélyegzőjével. |

|

834EAB42383E171DD6A4 |

N / A |

2005-01-09 08:21:39 |

A Project Wood betöltő erőforrásként tartalmazza a hátsó ajtót. |

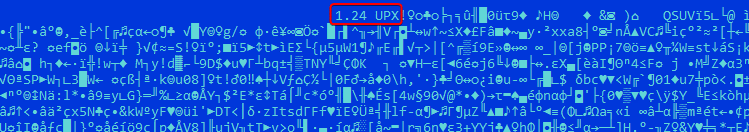

A második adatpont a cseppentős mintából származik, amelyet a segítségével tömörítettek UPX. Ez az eszköz beszúrja a verzióját (4. ábra) a kapott tömörített fájlba – jelen esetben az UPX 1.24-es verzióját, amely kiadott 2003-ban, a minta összeállításának dátuma előtt.

A harmadik adatpont a PE Rich fejlécek érvényes metaadatai (5. ábra), amelyek azt jelzik, hogy a mintát a Visual Studio 6.0 segítségével állítottuk össze, kiadott 1998-ban, a minta összeállításának dátuma előtt.

Úgy ítéljük meg, hogy nem valószínű, hogy az időbélyegeket, a Rich Headers metaadatokat és az UPX verziót mind manipulálták volna a támadók.

Nyilvános dokumentáció

A találmány egy műszaki papír A SANS Institute által 2011 szeptemberében közzétett közleményben egy meg nem nevezett és meg nem nevezett hátsó ajtót (Project Wood) használtak egy hongkongi politikai személyiség megcélzása érdekében, adathalász e-maileken keresztül.

2014 októberében a G DATA közzétette a jelentést az Operation TooHash elnevezésű kampányról, amelyet azóta a Gelsemium APT csoport. A DirectsX nevű rootkit G DATA betölti a Project Wood backdoor egy változatát (lásd a 6. ábrát), néhány olyan funkcióval, amely a DCM-ben és később az NSPX30-ban is látható, mint például a kiberbiztonsági termékek engedélyezési listája (részletek később, a 4. táblázatban).

DCM, más néven Dark Spectre

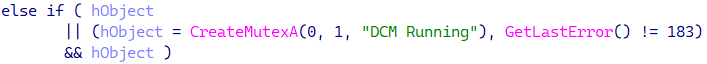

A korai Project Wood több projekt kódbázisaként szolgált; ezek egyike a szerzői DCM nevű implantátum (lásd 7. ábra).

A Tencent 2016-os jelentése egy fejlettebb DCM-változatot ír le, amely a támadók AitM-képességeire támaszkodik, hogy kompromittálja áldozatait azáltal, hogy szoftverfrissítésként szállítja a DCM-telepítőt, és DNS-kéréseken keresztül adatokat szivárog ki legitim szerverekre. Utoljára 2018-ban figyeltük meg a DCM-et egy támadásban.

Nyilvános dokumentáció

A DCM-et először a kínai vállalat dokumentálta Jiangmin 2012-ben, bár ekkor név nélkül maradt, és később a Dark Spectre nevet kapta Tencent 2016-ban.

NSPX30

Az általunk talált NSPX30 legrégebbi mintáját június 6-án állítottuk összeth, 2018. Az NSPX30 összetevő-konfigurációja eltér a DCM-től, mivel működése két szakaszra oszlik, teljes mértékben a támadó AitM-képességére támaszkodva. A DCM kódja kisebb komponensekre lett felosztva.

Az implantátumot a beépülő modul mintáiban található PDB útvonalakról neveztük el:

- Z:Workspacemm32NSPX30Pluginspluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

Úgy gondoljuk, hogy az NSP a perzisztencia technikájára utal: a persistent loader DLL-re, amely a lemezen a neve msnsp.dll, belső elnevezése mynsp.dll (az Exportálási táblázat adatai szerint), valószínűleg azért, mert Winsockként van telepítve namesüteme provider (NSP).

Végezetül, legjobb tudomásunk szerint az NSPX30-at nem dokumentálták nyilvánosan a jelen publikáció előtt.

Technikai elemzés

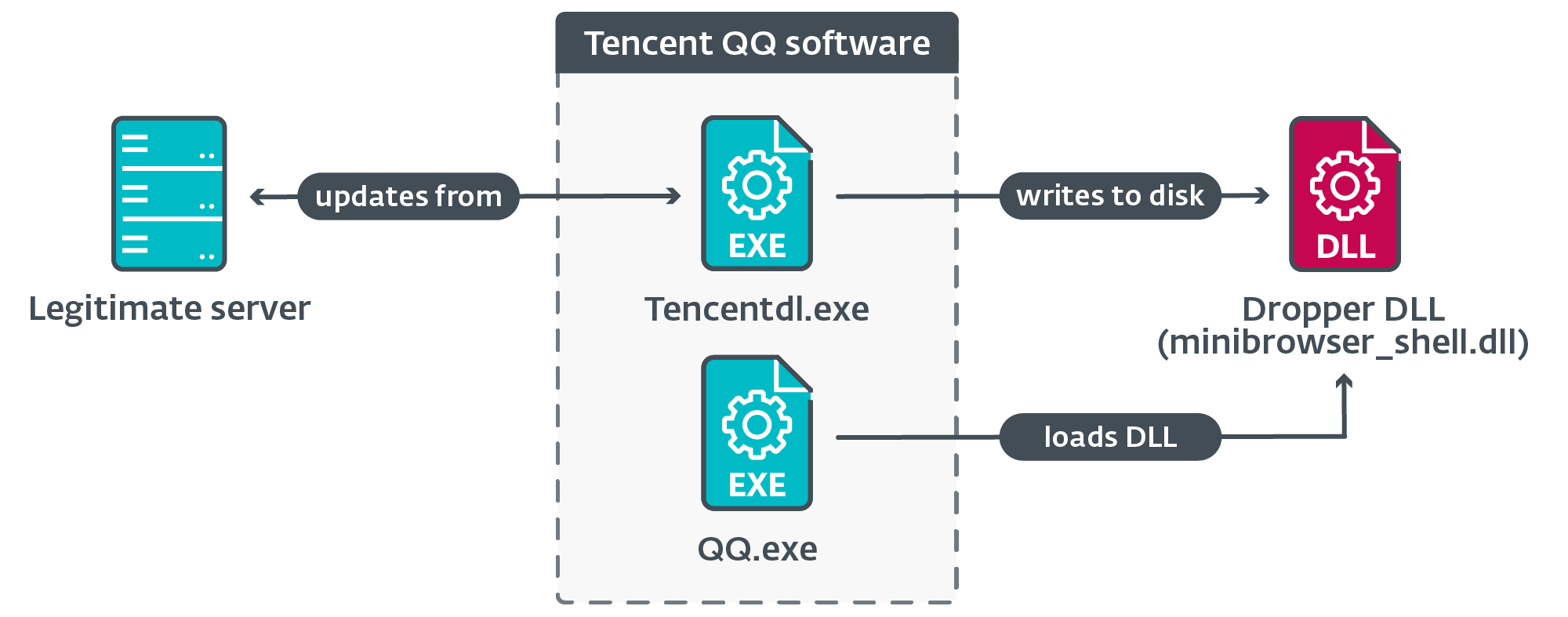

Az ESET telemetria segítségével megállapítottuk, hogy a gépek veszélybe kerülnek, amikor a legális szoftverek a (titkosítatlan) HTTP-protokoll használatával próbálnak meg frissítéseket letölteni legitim szerverekről. A feltört szoftverfrissítések közé tartoznak a népszerű kínai szoftverek, például a Tencent QQ, a Sogou Pinyin és a WPS Office frissítései.

Az ESET telemetriában látható végrehajtási lánc illusztrációja a 8. ábrán látható.

A 2. táblázatban példát mutatunk be egy URL-re és arra az IP-címre, amelyre a tartomány feloldása megtörtént a felhasználó rendszerében a letöltés időpontjában.

2. táblázat: Megfigyelt URL, kiszolgáló IP-címe és egy legitim letöltő összetevő folyamatneve

|

URL |

Először látott |

IP-cím |

ASN |

Downloader |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[.]171 |

AS58461 (CHINANET) |

Tencentdl.exe |

Az ESET telemetriai és passzív DNS-információi szerint a más esetekben megfigyelt IP-címek legális szoftvercégek tartományaihoz vannak társítva; némelyiken akár milliónyi kapcsolatot is regisztráltunk, és azt láttuk, hogy ezekről az IP-címekről legitim szoftverkomponenseket töltenek le.

Hálózati implantátum hipotézis

Azt, hogy a támadók pontosan hogyan képesek rosszindulatú frissítésként szállítani az NSPX30-at, továbbra sem ismert, mivel még nem fedeztük fel azt az eszközt, amely lehetővé teszi a támadók számára, hogy kezdetben kompromittálják célpontjaikat.

Az ilyen képességekkel rendelkező, Kínához igazodó fenyegetés szereplőkkel kapcsolatos saját tapasztalataink alapján (Kitérő Panda és a A varázslók), valamint a router implantátumokkal kapcsolatos legújabb kutatások BlackTech és a Camaro Sárkány (Aka Mustang Panda), azt feltételezzük, hogy a támadók hálózati implantátumot telepítenek az áldozatok hálózatába, esetleg sérülékeny hálózati eszközökre, például útválasztókra vagy átjárókra.

Az a tény, hogy nem találtunk DNS-en keresztüli forgalom-átirányításra utaló jelet, arra utalhat, hogy amikor a feltételezett hálózati implantátum elfogja a frissítésekkel kapcsolatos titkosítatlan HTTP-forgalmat, akkor az NSPX30 implantátum dropperével válaszol DLL, végrehajtható fájl vagy ZIP archívum formájában. amely tartalmazza a DLL-t.

Korábban már említettük, hogy az NSPX30 implantátum a támadók csomagelfogó képességét használja annak érdekében, hogy anonimizálja C&C infrastruktúráját. A következő alfejezetekben leírjuk, hogyan teszik ezt.

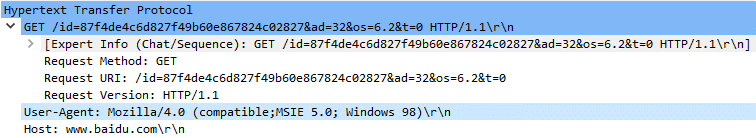

HTTP-elfogás

A hátsó ajtó letöltéséhez a hangszerelő egy HTTP-kérést hajt végre (9. ábra) a Baidu – egy legitim kínai kereső- és szoftverszolgáltató – webhelyére, egy sajátos User-Agent A kiszolgálóról érkező válasz egy fájlba kerül mentésre, amelyből a hátsó ajtó összetevőt kicsomagolja és a memóriába tölti be.

A Kérelem-URI egyedi, és a hangszerelőtől és a feltört rendszertől származó információkat tartalmaz. A nem elfogott kérésekben egy ilyen kérés a törvényes kiszolgálóhoz 404-es hibakódot ad vissza. Hasonló eljárást használ a hátsó ajtó a bővítmények letöltéséhez, kissé eltérő módon Kérelem-URI.

A hálózati implantátumnak egyszerűen meg kell keresnie a HTTP GET kéréseket www.baidu.com azzal a bizonyos öreggel User-Agent és elemezze a Kérelem-URI annak meghatározásához, hogy milyen hasznos terhet kell küldeni.

UDP elfogás

Az inicializálás során a hátsó ajtó passzív UDP-hallgató socketet hoz létre, és lehetővé teszi az operációs rendszer számára a port hozzárendelését. A passzív hátsó ajtókat használó támadók számára nehézségek adódhatnak: például ha a tűzfalak vagy a NAT-ot használó útválasztók megakadályozzák a hálózaton kívülről érkező kommunikációt. Ezenkívül az implantátum vezérlőjének ismernie kell a kompromittált gép pontos IP-címét és portját, hogy kapcsolatba léphessen a hátsó ajtóval.

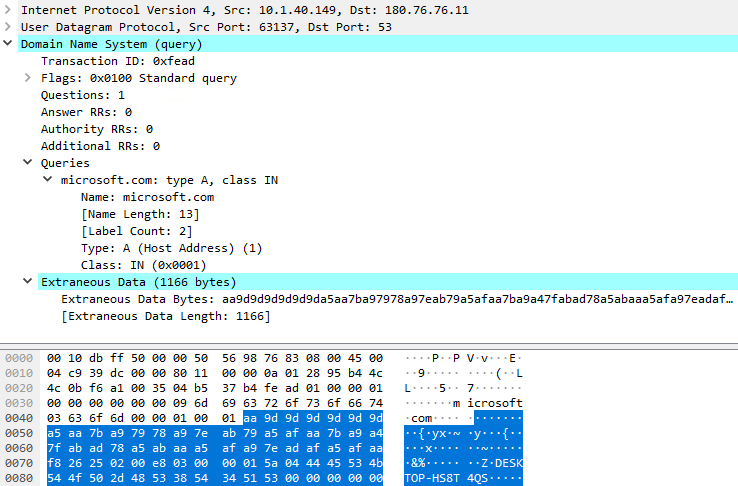

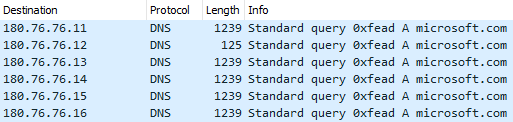

Úgy gondoljuk, hogy a támadók az utóbbi problémát úgy oldották meg, hogy ugyanazt a portot használták, amelyen a backdoor parancsokat is figyel az összegyűjtött adatok kiszűrésére, így a hálózati implantátum pontosan tudja, hova továbbítsa a csomagokat. Az adatkiszűrési eljárás alapértelmezés szerint a socket létrehozása után kezdődik, és DNS-lekérdezésekből áll microsoft.com tartomány; az összegyűjtött adatokat hozzáfűzzük a DNS-csomaghoz. A 10. ábra a hátsó ajtó által küldött első DNS-lekérdezés rögzítését mutatja.

Az első DNS-lekérdezés a címre kerül elküldésre 180.76.76[.]11:53 (olyan szerver, amely a cikk írásakor nem tesz elérhetővé semmilyen DNS-szolgáltatást), és a következő lekérdezések mindegyikénél a cél IP-címe a következő címre változik, amint az a 11. ábrán látható.

A 180.76.76.0/24 a hálózat a Baidu tulajdonában van, és érdekes módon az ezeken az IP-címeken található szerverek némelyike DNS-szolgáltatásokat nyújt, mint pl. 180.76.76.76, ami a Baidué nyilvános DNS szolgáltatás.

Úgy gondoljuk, hogy amikor a DNS-lekérdezési csomagokat elfogják, a hálózati implantátum továbbítja azokat a támadók szerverének. Az implantátum könnyen szűrheti a csomagokat több érték kombinálásával ujjlenyomat létrehozásához, például:

- cél IP-címe

- UDP port (megfigyeltük 53, 4499és 8000),

- a DNS-lekérdezés egyezésének tranzakcióazonosítója 0xFEAD,

- domain név, és

- DNS-lekérdezés idegen adatokkal.

Záró gondolatok

A támadók AitM képességének használata a csomagok elfogására okos módja annak, hogy elrejtse a C&C infrastruktúrájuk helyét. Kínán kívül – tehát Japánban és az Egyesült Királyságban – tartózkodó áldozatokat figyeltünk meg, akik ellen a hangszerelő ki tudta állítani a hátsó ajtót. A támadók ezután parancsokat küldtek a hátsó ajtónak, hogy töltsék le a bővítményeket; például az Egyesült Királyságból származó áldozat két beépülő modult kapott, amelyek információkat és csevegéseket gyűjtenek a Tencent QQ-tól. Ezért tudjuk, hogy az AitM rendszer a helyén volt és működött, és feltételeznünk kell, hogy a kiszűrési mechanizmus is.

Néhány szerver – például a 180.76.76.0/24 hálózat – úgy tűnik anycasted, ami azt jelenti, hogy előfordulhat, hogy a világ több földrajzi helyén található szerver válaszol (jogos) bejövő kérésekre. Ez azt sugallja, hogy a hálózati lehallgatást valószínűleg közelebb hajtják végre a célokhoz, semmint a Baidu hálózatához. A kínai internetszolgáltatóktól való lehallgatás azért sem valószínű, mert a Baidu hálózati infrastruktúrájának egy része Kínán kívül található, így előfordulhat, hogy a Kínán kívüli áldozatok egyetlen kínai internetszolgáltatón sem jutnak el a Baidu szolgáltatásokhoz.

NSPX30

A következő szakaszokban leírjuk a rosszindulatú program végrehajtásának főbb szakaszait.

Stage 1

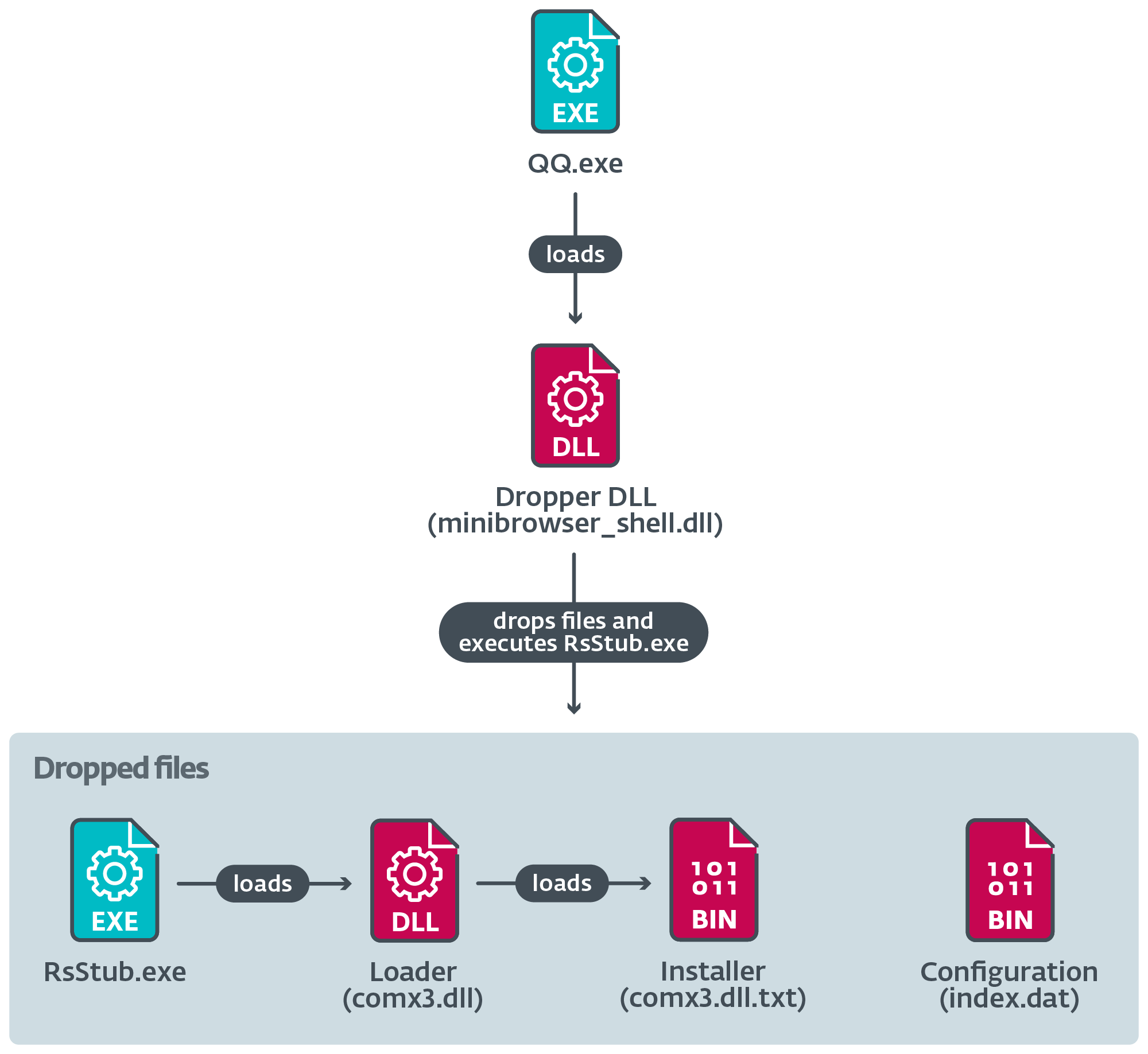

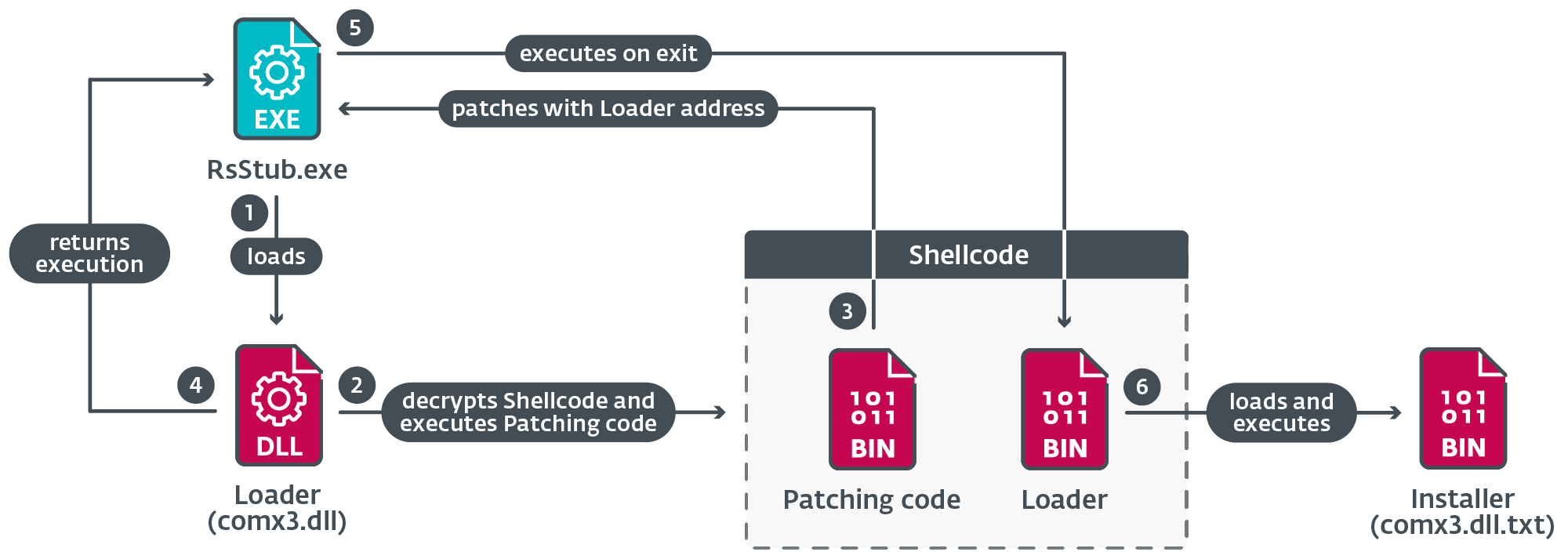

A 12. ábra a végrehajtási láncot szemlélteti, amikor a jogos összetevő betölt egy rosszindulatú dropper DLL-t, amely több fájlt hoz létre a lemezen.

A cseppentő végrehajtja RsStub.exe, a kínai Rising Antivirus kártevőirtó termék legális szoftverösszetevője, amelyet a rosszindulatú vírusok oldalsó betöltésére használnak fel. comx3.dll.

A 13. ábra szemlélteti a komponens végrehajtása során megtett főbb lépéseket.

Amikor RsStub.exe hívások Kilépési folyamat, a rendszer a shellkódból származó betöltő függvényt hajtja végre a legitim API függvénykód helyett.

A betöltő visszafejti a telepítő DLL-t a fájlból comx3.dll.txt; a shellcode ezután betölti a telepítő DLL-t a memóriába, és meghívja a belépési pontját.

Telepítő DLL

A telepítő a nyílt forráskódú implementációkból vett UAC bypass technikákat használ egy új emelt szintű folyamat létrehozásához. Hogy melyiket használja, az számos feltételtől függ, amint az a 3. táblázatban látható.

3. táblázat: A fő feltétel és a megfelelő részfeltételek, amelyeket teljesíteni kell az UAC bypass technika alkalmazásához

A feltételek két folyamat jelenlétét igazolják: úgy gondoljuk avp.exe a Kaspersky kártevőirtó szoftverének összetevője, és rstray.exe a Rising Antivirus egyik összetevője.

A telepítő megpróbálja letiltani a minták beküldését a Windows Defender által, és hozzáad egy kizárási szabályt a betöltő DLL-hez msnsp.dll. Ezt úgy teszi meg, hogy két PowerShell-parancsot hajt végre a cmd.exe fájlon keresztül:

- cmd /c powershell -bemeneti formátum nincs -kimeneti formátum nincs -Nem interaktív -Command Set-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -bemeneti formátum nincs -kimeneti formátum nincs -NonInteractive -Command Add-MpPreference -Kizárási elérési út „C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll”

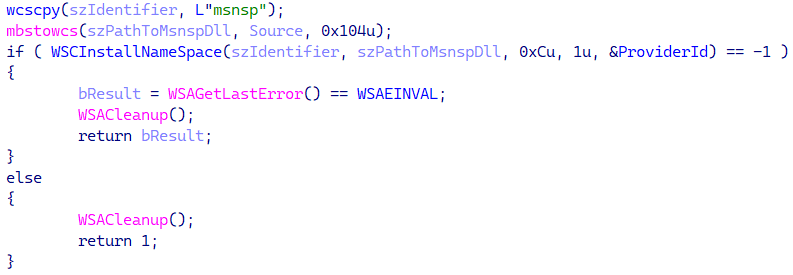

A telepítő ezután eldobja az állandó betöltő DLL-t C:Program Files (x86)Common Filesmicrosoft sharedTextConvmsnsp.dll és az API segítségével állandóságot hoz létre számára WSCInstallNameSpace hogy a DLL-t a Winsock névtér-szolgáltató nevezett msnsp, az 14. ábrán látható módon.

Ennek eredményeként a DLL automatikusan betöltődik, amikor egy folyamat Winsockot használ.

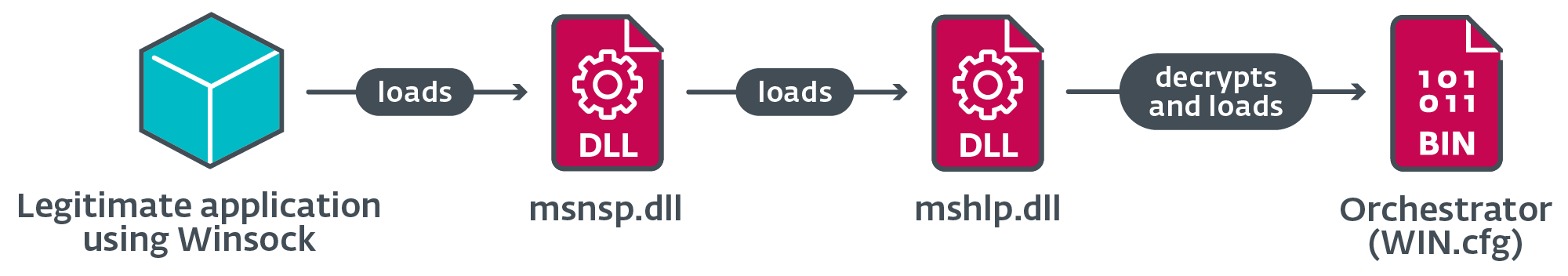

Végül a telepítő eldobja a betöltő DLL-t mshlp.dll és a titkosított orchestrator DLL WIN.cfg nak nek C:ProgramDataWindows.

Stage 2

Ez a szakasz a végrehajtásával kezdődik msnsp.dll. A 15. ábra a 2. szakasz rakodási láncát szemlélteti.

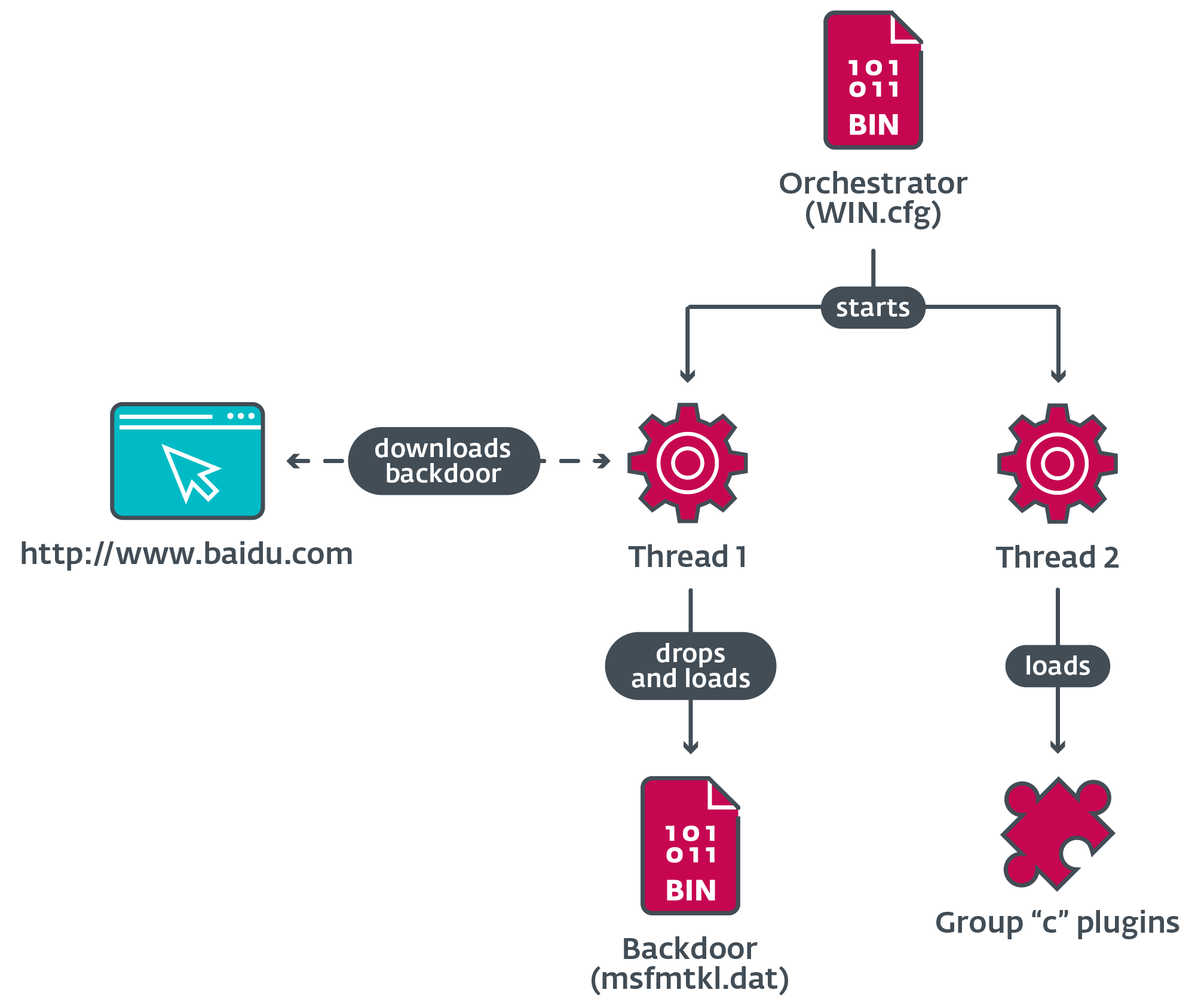

Orchestrator

A 16. ábra szemlélteti a hangszerelő által végzett főbb feladatokat, amelyek magukban foglalják a hátsó ajtó beszerzését és a bővítmények betöltését.

Betöltéskor a hangszerelő két szálat hoz létre feladatai végrehajtásához.

Orchestrator szál 1

A hangszerelő törli az eredeti dropper fájlt a lemezről, és megpróbálja betölteni a hátsó ajtót msfmtkl.dat. Ha a fájl nem létezik, vagy nem nyílik meg, a hangszerelő Windows Internet API-k segítségével nyit kapcsolatot a kínai Baidu cég legitim webhelyével, ahogyan azt korábban kifejtettük.

A szervertől kapott válasz egy ideiglenes fájlba kerül mentésre, ellenőrzési eljárásnak alávetve; ha minden feltétel teljesül, a fájlban lévő titkosított hasznos adat egy új fájlba kerül, és átnevezi a következőre: msfmtkl.dat.

Miután létrehozta az új fájlt a titkosított hasznos adattal, a hangszerelő beolvassa annak tartalmát, és az RC4 segítségével visszafejti a hasznos adatot. Az eredményül kapott PE betöltődik a memóriába, és a belépési pontja végrehajtódik.

Orchestrator szál 2

Az aktuális folyamat nevétől függően a hangszerelő számos műveletet hajt végre, beleértve a bővítmények betöltését, valamint a betöltő DLL-ek engedélyezési listájának hozzáadását három kínai eredetű kártevőirtó szoftvertermék helyi adatbázisában.

A 4. táblázat leírja azokat a műveleteket, amelyeket akkor hajtanak végre, ha a folyamat neve megegyezik egy biztonsági szoftvercsomag nevével, amelyben az irányító engedélyezheti a betöltőit.

4. táblázat: Orchestrator műveletei adott biztonsági szoftver nevével végzett folyamatban

|

Folyamat nevét |

Célzott szoftver |

Akció |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

Megpróbálja betölteni a törvényes DLL-t TAVinterface.dll az exportált függvény használatához CreateTaveInstance interfész beszerzéséhez. Amikor egy második függvényt hívunk meg az interfészről, az egy fájl elérési utat ad át paraméterként. |

|

|

360safe.exe 360tray.exe |

Megpróbálja betölteni a törvényes DLL-t deepscancloudcom2.dll az exportált függvények használatához XDOpen, XDAddRecordsExés XDCzár, új bejegyzést ad az SQL adatbázisfájlba speedmem2.hg. |

|

|

360sd.exe |

Megpróbálja megnyitni a fájlt sl2.db egy base64 kódolású bináris struktúrát ad hozzá, amely tartalmazza a betöltő DLL elérési útját. |

|

|

kxescore.exe kxetray.exe |

Megpróbálja betölteni a törvényes DLL-t securitykxescankhistory.dll az exportált függvény használatához KSDllGetClassObject interfész beszerzéséhez. Amikor meghívja az egyik függvényt a vtable-ból, egy fájl elérési utat ad át paraméterként. |

Az 5. táblázat azokat a műveleteket írja le, amelyeket akkor hajtanak végre, ha a folyamat neve megegyezik a kiválasztott azonnali üzenetküldő szoftverével. Ezekben az esetekben a hangszerelő betölti a bővítményeket a lemezről.

5. táblázat: Ochestrator műveletek egy adott azonnali üzenetküldő szoftver nevével végzett folyamatban

|

Folyamat nevét |

Célzott szoftver |

Akció |

|

qq.exe |

nevű mutexet próbál létrehozni A QQ ÜZENETZÁR BESZERZÉSE. Ha a mutex még nem létezik, akkor betölti a beépülő modulokat c001.dat, c002.datés c003.dat lemezről. |

|

|

wechat.exe |

Betölti a bővítményt c006.dat. |

|

|

telegram.exe |

Betölti a bővítményt c007.dat. |

|

|

skype.exe |

Betölti a bővítményt c003.dat. |

|

|

cc.exe |

Ismeretlen; esetleg CloudChat. |

|

|

raidcall.exe |

||

|

yy.exe |

Ismeretlen; esetleg től származó jelentkezés YY közösségi hálózat. |

|

|

aliim.exe |

Betölti a bővítményt c005.dat. |

A megfelelő műveletek elvégzése után a szál visszatér.

„c” beépülő modulok

A hangszerelő kód elemzéséből kiderül, hogy a „c” csoport legalább hat bővítménye létezhet, amelyek közül jelenleg csak hármat ismerünk.

A 6. táblázat az azonosított bővítmények alapvető funkcióit írja le.

6. táblázat: A „c” csoport bővítményeinek leírása

|

Beépülő modul neve |

Leírás |

|

c001.dat |

Információkat lop el QQ adatbázisokból, beleértve a hitelesítő adatokat, a csevegési naplókat, a névjegyzékeket és egyebeket. |

|

c002.dat |

Számos funkciót csatlakoztat a Tencent QQ-tól KernelUtil.dll és a Common.dll emlékében a QQ.exe folyamat, lehetővé téve a közvetlen és csoportos üzenetek elfogását, valamint az adatbázisokhoz intézett SQL lekérdezéseket. |

|

c003.dat |

Számos API-t rögzít: - CoCreateInstance - waveInOpen - waveInClose - waveInAddBuffer - waveOutOpen - waveOutWrite - waveOutClose Ez lehetővé teszi a beépülő modul számára, hogy több folyamatban lehallgathassa az audio beszélgetéseket. |

Hátsó ajtó

A hátsó ajtó alapvető céljáról már több részletet megosztottunk: kommunikációt az adatkezelővel és az összegyűjtött adatok kiszűrését. A vezérlővel való kommunikáció többnyire azon alapul, hogy a beépülő modul konfigurációs adatait egy titkosítatlan fájlba írják licenc.dat, és funkciók meghívása betöltött bővítményekről. A 7. táblázat a hátsó ajtó által kezelt legfontosabb parancsokat írja le.

7. táblázat: A hátsó ajtó által kezelt néhány parancs leírása

|

Parancsazonosító |

Leírás |

|

0x04 |

Létrehoz vagy bezár egy fordított héjat, és kezeli a bemenetet és a kimenetet. |

|

0x17 |

Áthelyez egy fájlt a vezérlő által megadott útvonalakkal. |

|

0x1C |

Eltávolítja az implantátumot. |

|

0x1E |

Fájlinformációkat gyűjt egy megadott könyvtárból, vagy gyűjti a meghajtó adatait. |

|

0x28 |

Leállítja a folyamatot a vezérlő által megadott PID-vel. |

„a” és „b” beépülő modulcsoport

A backdoor komponens saját beágyazott beépülő DLL-eket tartalmaz (lásd: 8. táblázat), amelyek lemezre íródnak, és megadják a hátsó ajtó alapvető kémkedési és információgyűjtési képességeit.

8. táblázat: A hátsó ajtóba ágyazott „a” és „b” bővítménycsoportok leírása

|

Beépülő modul neve |

Leírás |

|

a010.dat |

Összegyűjti a telepített szoftverre vonatkozó információkat a rendszerleíró adatbázisból. |

|

b010.dat |

Képernyőképeket készít. |

|

b011.dat |

Alapvető keylogger. |

Következtetés

Elemeztük egy általunk Blackwoodnak nevezett fenyegetettség szereplőjének támadásait és képességeit, aki kiberkémkedési műveleteket hajtott végre Kínából, Japánból és az Egyesült Királyságból származó egyének és vállalatok ellen. Feltérképeztük az NSPX30, a Blackwood által bevezetett egyedi implantátum fejlődését egészen 2005-ig egy kis hátsó ajtóig, amelyet Project Woodnak neveztünk el.

Érdekes módon úgy tűnik, hogy a 2005-ös Project Wood implantátum olyan fejlesztők munkája, akik tapasztalattal rendelkeznek a rosszindulatú programok fejlesztésében, tekintettel a bevezetett technikákra, ami arra enged következtetni, hogy még többet kell megtudnunk az ősi hátsó ajtó történetéről.

Ha bármilyen kérdése van a WeLiveSecurity-n közzétett kutatásunkkal kapcsolatban, forduljon hozzánk a következő címen veszélyintel@eset.com.

Az ESET Research privát APT intelligenciajelentéseket és adatfolyamokat kínál. Ha bármilyen kérdése van a szolgáltatással kapcsolatban, keresse fel a ESET Threat Intelligence cimre.

IOC-k

Fájlok

|

SHA-1 |

Filename |

ESET észlelési név |

Leírás |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

minibrowser_shell.dll |

Win32/Agent.AFYI |

NSPX30 kezdeti cseppentő. |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/Agent.AFYH |

Betöltő a telepítő számára. |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/Agent.AFYH |

Állandó betöltő. |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/Agent.AFYH |

Rakodó a hangszerelőnek. |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

Dekódolt telepítő. |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/Agent.AFYI |

Dekódolt hangszerelő. |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/Agent.VKT |

Dekódolt hátsó ajtó. |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/Agent.AFYI |

Hitelesítési adatok és adatlopó bővítmény. |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/Agent.AFYI |

Tencent QQ üzenetelfogó bővítmény. |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/Agent.AFYI |

Hangrögzítő bővítmény. |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/Agent.VKT |

Információgyűjtő bővítmény. |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/Agent.VKT |

Keylogger plugin. |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/Agent.VKT |

Screen capture plugin. |

Hálózat

|

IP |

Domén |

Tárhelyszolgáltató |

Először látott |

Részletek |

|

104.193.88[.]123 |

www.baidu[.]com |

Beijing Baidu Netcom Science and Technology Co., Ltd. |

2017-08-04 |

Jogos webhely, amellyel a hangszerkészítő és a hátsó ajtó komponensei kapcsolatba léptek a rakomány letöltése érdekében. A HTTP GET kérést az AitM elfogja. |

|

183.134.93[.]171 |

dl_dir.qq[.]com |

IRT-CHINANET-ZJ |

2021-10-17 |

Annak az URL-nek a része, ahonnan a cseppentőt legális szoftver letöltötte. |

MITER ATT&CK technikák

Ez a táblázat felhasználásával készült változat 14. MITER ATT&CK keretrendszer.

|

taktika |

ID |

Név |

Leírás |

|

Erőforrás-fejlesztés |

Fejlesztési képességek: Malware |

A Blackwood az NSPX30 nevű egyedi implantátumot használta. |

|

|

Kezdeti hozzáférés |

Az ellátási lánc kompromisszuma |

Az NSPX30 cseppentő komponense akkor érkezik meg, amikor jogszerű szoftverfrissítési kéréseket elfognak az AitM-en keresztül. |

|

|

Végrehajtás |

Parancs- és parancsfájl-értelmező: PowerShell |

Az NSPX30 telepítőkomponense a PowerShellt használja a Windows Defender mintabeküldésének letiltására, és kizárást ad a betöltő összetevőkhöz. |

|

|

Parancs- és parancsfájl értelmező: Windows Command Shell |

Az NSPX30 telepítője használhatja cmd.exe amikor megpróbálja megkerülni az UAC-t. Az NSPX30 hátsó ajtaja fordított héjat tud létrehozni. |

||

|

Parancs- és parancsfájl értelmező: Visual Basic |

Az NSPX30 telepítője használhat VBScriptet, amikor megpróbálja megkerülni az UAC-t. |

||

|

Natív API |

Az NSPX30 telepítője és hátsó ajtó használata CreateProcessA/W API-k az összetevők végrehajtásához. |

||

|

Kitartás |

Eltérítési végrehajtási folyamat |

Az NSPX30 betöltője automatikusan betöltődik egy folyamatba a Winsock indításakor. |

|

|

Privilege eszkaláció |

Esemény által kiváltott végrehajtás |

Az NSPX30 telepítője módosítja a beállításjegyzéket, hogy módosítsa a médiagomb kulcsértékét (APPCOMMAND_LAUNCH_APP2), hogy a betöltő végrehajtható fájljára mutasson. |

|

|

Visszaélési magasság-ellenőrzési mechanizmus: A felhasználói fiókok felügyeletének megkerülése |

Az NSPX30 telepítője három technikát használ az UAC megkerülésére. |

||

|

Védelmi kijátszás |

Fájlok vagy információk deobfuszkálása/dekódolása |

Az NSPX30 telepítő-, hangszerelő-, hátsóajtó- és konfigurációs fájljai RC4-gyel vagy bitenkénti és aritmetikai utasítások kombinációival dekódolhatók. |

|

|

Csökkentse a védelmet: tiltsa le vagy módosítsa az eszközöket |

Az NSPX30 telepítője letiltja a Windows Defender mintabeküldését, és kizárást ad a betöltő összetevőkhöz. Az NSPX30 hangszerelője módosíthatja a biztonsági szoftverek adatbázisait, hogy engedélyezze a betöltő összetevőinek listáját. A célzott szoftverek a következők: Tencent PC Manager, 360 Safeguard, 360 Antivirus és Kingsoft AntiVirus. |

||

|

Jelző eltávolítása: Fájl törlése |

Az NSPX30 képes eltávolítani a fájljait. |

||

|

Jelző eltávolítása: Tiszta Perzisztencia |

Az NSPX30 eltávolíthatja a tartósságát. |

||

|

Közvetett parancsvégrehajtás |

Az NSPX30 telepítője a PowerShellt a Windows Command Shell-en keresztül hajtja végre. |

||

|

Maszkírozás: egyezzen meg a Jogos névvel vagy tartózkodási hellyel |

Az NSPX30 összetevői a legális mappában vannak tárolva %PROGRAMDATA%Intel. |

||

|

Módosítsa a nyilvántartást |

Az NSPX30 telepítője módosíthatja a beállításjegyzéket, amikor megpróbálja megkerülni az UAC-t. |

||

|

Elhomályosított fájlok vagy információk |

Az NSPX30 összetevői titkosítva vannak a lemezen. |

||

|

Elhomályosított fájlok vagy információk: beágyazott hasznos terhek |

Az NSPX30 cseppentője beágyazott alkatrészeket tartalmaz. Az NSPX30 betöltője beágyazott shellkódot tartalmaz. |

||

|

Rendszer bináris proxy végrehajtása: Rundll32 |

Az NSPX30 telepítője keresztül tölthető be rundll32.exe. |

||

|

Hitelesítési adatok hozzáférése |

Ellenfél a középen |

Az NSPX30 implantátumot AitM támadások révén juttatják el az áldozatokhoz. |

|

|

Hitelesítési adatok a Jelszóboltokból |

NSPX30 bővítmény c001.dat hitelesítő adatokat lophat a Tencent QQ adatbázisokból. |

||

|

Felfedezés |

Fájl- és könyvtárfelderítés |

Az NSPX30 hátsó ajtaja és bővítményei listázhatnak fájlokat. |

|

|

Regiszter lekérdezése |

NSPX30 a010.dat A beépülő modul különféle információkat gyűjt a telepített szoftverekről a rendszerleíró adatbázisból. |

||

|

Szoftver felfedezés |

NSPX30 a010.dat plugin információkat gyűjt a rendszerleíró adatbázisból. |

||

|

Rendszerinformációk felfedezése |

Az NSPX30 hátsó ajtaja rendszerinformációkat gyűjt. |

||

|

A rendszer hálózati konfigurációjának felderítése |

Az NSPX30 hátsó ajtaja különféle hálózati adapter információkat gyűjt. |

||

|

Rendszer hálózati kapcsolatok felderítése |

Az NSPX30 hátsó ajtaja a hálózati adapter adatait gyűjti. |

||

|

Rendszertulajdonos/felhasználó felfedezése |

Az NSPX30 hátsó ajtaja rendszer- és felhasználói információkat gyűjt. |

||

|

Gyűjtemény |

Bemenet rögzítése: Keylogging |

NSPX30 bővítmény b011.dat egy alapvető keylogger. |

|

|

Az összegyűjtött adatok archiválása: Archiválás a könyvtáron keresztül |

Az NSPX30 beépülő modulok a zlib segítségével tömörítik az összegyűjtött információkat. |

||

|

Audio Capture |

NSPX30 bővítmény c003.dat rögzíti a bemeneti és kimeneti hangfolyamokat. |

||

|

Automatizált gyűjtés |

Az NSPX30 hangszerelője és hátsó ajtója automatikusan elindítja a beépülő modulokat az információgyűjtéshez. |

||

|

Data Staged: Local Data Staging |

Az NSPX30 beépülő moduljai helyi fájlokban tárolják az adatokat a kiszűrés előtt. |

||

|

Screen Capture |

NSPX30 bővítmény b010.dat képernyőképeket készít. |

||

|

Vezetési és Irányítási |

Alkalmazási réteg protokoll: Web Protocols |

Az NSPX30 hangszerelő és hátsó ajtó komponensei HTTP használatával töltik le a hasznos adatokat. |

|

|

Alkalmazási réteg protokoll: DNS |

Az NSPX30 hátsó ajtaja DNS segítségével kiszűri az összegyűjtött információkat. |

||

|

Adatkódolás: Szabványos kódolás |

A kiszűréshez összegyűjtött adatokat a zlib tömöríti. |

||

|

Adatok elhomályosítása |

Az NSPX30 hátsó ajtaja titkosítja a C&C kommunikációt. |

||

|

Non-Application Layer Protocol |

Az NSPX30 hátsó ajtaja UDP-t használ a C&C kommunikációhoz. |

||

|

meghatalmazott |

Az NSPX30 kommunikációját a C&C szerverével egy azonosítatlan összetevő proxyzza. |

||

|

Kiszűrés |

Automatizált kiszűrés |

Ha elérhető, az NSPX30 hátsó ajtaja automatikusan kiszűri az összegyűjtött információkat. |

|

|

Adatátviteli méretkorlátok |

Az NSPX30 hátsó ajtaja az összegyűjtött adatokat DNS-lekérdezéseken keresztül, rögzített csomagmérettel szűri ki. |

||

|

Exfiltration Over Alternative Protocol: Exfiltration Over Unencrypted Non-C2 Protocol |

Az NSPX30 hátsó ajtaja DNS segítségével kiszűri az összegyűjtött információkat. |

- SEO által támogatott tartalom és PR terjesztés. Erősödjön még ma.

- PlatoData.Network Vertical Generative Ai. Erősítse meg magát. Hozzáférés itt.

- PlatoAiStream. Web3 Intelligence. Felerősített tudás. Hozzáférés itt.

- PlatoESG. Carbon, CleanTech, Energia, Környezet, Nap, Hulladékgazdálkodás. Hozzáférés itt.

- PlatoHealth. Biotechnológiai és klinikai vizsgálatok intelligencia. Hozzáférés itt.

- Forrás: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :van

- :is

- :nem

- :ahol

- $ UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 90

- 98

- a

- Képes

- Rólunk

- visszaélt

- hozzáférés

- Szerint

- Fiók

- cselekvések

- aktív

- tevékenység

- szereplők

- mellett

- További

- Ezen kívül

- cím

- címek

- Hozzáteszi

- Után

- ellen

- Ügynök

- aka

- Minden termék

- engedélyezési lista

- majdnem

- már

- Is

- alternatív

- Bár

- an

- elemzés

- elemez

- elemzett

- és a

- víruskereső

- bármilyen

- api

- API-k

- Megjelenik

- készülékek

- Alkalmazás

- alkalmaz

- APT

- Archív

- VANNAK

- körül

- AS

- értékeli

- társult

- feltételezni

- At

- támadás

- Támadások

- kísérlet

- megkísérlése

- Kísérletek

- hang-

- szerzők

- automatikusan

- elérhető

- vissza

- hátsó ajtó

- Hátsóajtó

- Baidu

- alapján

- alapvető

- BE

- mert

- válik

- óta

- előtt

- hogy

- Hisz

- BEST

- bitenkénti

- mindkét

- épült

- gomb

- by

- kitérő

- hívott

- hívás

- kéri

- Kampány

- TUD

- képességek

- képesség

- képes

- elfog

- végrehajtott

- eset

- esetek

- lánc

- változik

- megváltozott

- csevegés

- Kína

- kínai

- CISA

- világos

- közelebb

- Bezárja

- CO

- kód

- codebase

- gyűjt

- gyűjtemény

- gyűjtő

- összegyűjti

- COM

- kombinációk

- kombinálása

- jön

- általában

- kommunikálni

- közlés

- távközlés

- Companies

- vállalat

- összeállított

- kitöltésével

- szövődmények

- összetevő

- alkatrészek

- kompromisszum

- Veszélyeztetett

- feltétel

- Körülmények

- Magatartás

- Configuration

- összefüggő

- kapcsolat

- kapcsolatok

- figyelembe vett

- áll

- kapcsolat

- tartalmaz

- tartalom

- ellenőrzés

- ellenőr

- beszélgetések

- VÁLLALAT

- Megfelelő

- tudott

- teremt

- készítette

- teremt

- Hitelesítő adatok

- Jelenlegi

- szokás

- Kiberkémkedés

- Kiberbiztonság

- sötét

- dátum

- adat pontok

- adatbázis

- adatbázisok

- találka

- DCM

- DCM-ek

- évtizedek

- alapértelmezett

- szállít

- szállított

- átadó

- függ

- telepíteni

- telepített

- bevezetéséhez

- leírni

- körülír

- leírás

- tervezett

- rendeltetési hely

- részletes

- részletek

- észlelt

- Érzékelés

- Határozzuk meg

- eltökélt

- fejlett

- fejlesztők

- Fejlesztés

- fejlesztések

- DID

- különbség

- különböző

- közvetlen

- felfedez

- felfedezett

- terjesztés

- megosztott

- dns

- do

- dokumentáció

- dokumentált

- nem

- domain

- domainek

- letöltés

- cseppek

- alatt

- minden

- Korai

- könnyen

- emelkedett

- e-mailek

- beágyazott

- lehetővé teszi

- lehetővé téve

- kódolás

- titkosított

- vonzó

- Motor

- Mérnöki

- belépés

- hiba

- megállapítja

- események

- evolúció

- alakult ki

- fejlődik

- pontosan

- példa

- kivégez

- végrehajtott

- végrehajtja

- végrehajtó

- végrehajtás

- kiszűrés

- kiállít

- létezik

- tapasztalat

- magyarázható

- felfedező

- export

- tény

- nem sikerül

- Jellemzők

- Ábra

- filé

- Fájlok

- szűrő

- Találjon

- megállapítások

- ujjlenyomat

- tűzfalak

- vezetéknév

- rögzített

- következő

- A

- forma

- Előre

- talált

- ból ből

- teljesen

- funkció

- funkcionalitás

- funkciók

- generált

- földrajzi

- kap

- GitHub

- Ad

- adott

- Go

- Csoport

- Csoportok

- kellett

- Fogantyúk

- Legyen

- fejlécek

- itt

- elrejt

- nagy horderejű

- történelem

- Hong

- Hong Kong

- Hogyan

- azonban

- HTML

- http

- HTTPS

- ID

- azonosított

- if

- illusztrálja

- kép

- megvalósítások

- végre

- in

- tartalmaz

- magában foglalja a

- Beleértve

- Bejövő

- Növeli

- jelez

- jelzések

- mutatók

- egyéni

- egyének

- információ

- Infrastruktúra

- kezdetben

- alapvetően

- kezdeményezett

- bemenet

- Érdeklődés

- Betétek

- belső

- telepíteni

- példa

- helyette

- Intézet

- utasítás

- Intelligencia

- Felület

- belsőleg

- Internet

- bele

- vizsgálat

- IP

- IP-cím

- IP-címeket

- ISP

- kibocsátó

- IT

- ITS

- maga

- január

- Japán

- japán

- június

- Kulcs

- Királyság

- Ismer

- tudás

- ismert

- Kong

- nagy

- keresztnév

- a későbbiekben

- indít

- réteg

- vezető

- legkevésbé

- Led

- balra

- jogos

- Lets

- Valószínű

- Lista

- Kihallgatás

- figyel

- listák

- kiszámításának

- rakodó

- betöltés

- terhelések

- helyi

- található

- elhelyezkedés

- lock

- néz

- elveszett

- Kft.

- gép

- gép

- Fő

- fontos

- rosszindulatú

- malware

- menedzser

- manipulált

- gyártási

- Mérkőzés

- gyufa

- egyező

- Lehet..

- jelenti

- mechanizmus

- mechanizmusok

- Média

- Memory design

- említett

- üzenet

- üzenetek

- találkozott

- Metaadatok

- microsoft

- esetleg

- Több millió

- módosítása

- több

- a legtöbb

- többnyire

- többszörös

- kell

- név

- Nevezett

- Szükség

- igények

- hálózat

- hálózatok

- Új

- nem

- Egyik sem

- Értesítés..

- szám

- megfigyelt

- szerez

- megszerzése

- történt

- október

- of

- Ajánlatok

- Office

- Régi

- legrégebbi

- on

- ONE

- csak

- nyitva

- nyílt forráskódú

- üzemeltetési

- operációs rendszer

- működés

- Művelet

- üzemeltetők

- or

- érdekében

- Eredet

- eredeti

- Más

- mi

- ki

- teljesítmény

- kívül

- felett

- saját

- tulajdonú

- P&E

- csomagok

- oldal

- paraméter

- rész

- különös

- bérletek

- passzív

- Jelszó

- ösvény

- utak

- PC

- különös

- teljesít

- teljesített

- Előadja

- kitartás

- kép

- Hely

- Egyszerű szöveg

- Plató

- Platón adatintelligencia

- PlatoData

- kérem

- kérjük, forduljon

- csatlakoztat

- Plugins

- pont

- pont

- politikai

- Népszerű

- esetleg

- PowerShell

- jelenlét

- be

- megakadályozása

- korábban

- Előzetes

- magán

- valószínűleg

- Probléma

- eljárás

- folyamat

- Folyamatok

- Termékek

- Termékek

- Program

- program

- projektek

- protokoll

- ad

- feltéve,

- ellátó

- meghatalmazott

- nyilvános

- A megjelenés

- nyilvánosan

- közzétett

- cél

- lekérdezések

- Inkább

- el

- kapott

- új

- rekord

- nyilvántartások

- ismétlődő

- utal

- kifejezés

- tekintettel

- nyilvántartott

- iktató hivatal

- összefüggő

- támaszkodva

- maradványok

- eltávolítás

- eltávolítása

- válasz

- jelentést

- Jelentések

- kérni

- kéri

- kutatás

- kutatók

- megoldódott

- forrás

- azok

- válasz

- eredményez

- kapott

- Visszatér

- fordított

- Gazdag

- felkelő

- router

- Szabály

- azonos

- mentett

- Tudomány

- Tudomány és technológia

- screenshotok

- Keresés

- kereső

- Második

- másodperc

- szakaszok

- biztonság

- Biztonsági szoftver

- lát

- látszik

- Úgy tűnik,

- látott

- kiválasztott

- küldött

- szeptember

- szolgált

- szerver

- szerverek

- szolgáltatás

- Szolgáltatások

- Szettek

- számos

- megosztott

- Héj

- mutatott

- Műsorok

- hasonló

- Egyszerű

- egyszerűen

- óta

- SIX

- Méret

- kicsit más

- kicsi

- kisebb

- So

- Közösség

- szoftver

- szoftver komponensek

- szoftver frissítés

- Megoldások

- megoldott

- néhány

- kifinomult

- különleges

- meghatározott

- kísértet

- osztott

- kémkedés

- SQL

- Színpad

- állapota

- standard

- kezdet

- kezdődött

- Kezdve

- Lépései

- Még mindig

- tárolni

- memorizált

- patakok

- Húr

- struktúra

- stúdió

- tárgy

- benyújtása

- ilyen

- javasolja,

- kíséret

- túlfeszültség

- gyanús

- rendszer

- Systems

- táblázat

- Vesz

- meghozott

- tart

- cél

- célzott

- célok

- feladatok

- technika

- technikák

- Technológia

- ideiglenes

- Tencent

- mint

- hogy

- A

- Az Egyesült Királyságban

- Az Egyesült Királyság

- a világ

- azok

- Őket

- téma

- akkor

- Ott.

- ebből adódóan

- Ezek

- ők

- Harmadik

- ezt

- azok

- fenyegetés

- fenyegetés szereplői

- három

- Keresztül

- idő

- időrendben

- időbélyeg

- nak nek

- szerszám

- nyom

- vágány

- Kereskedés

- forgalom

- átruházás

- váltott

- kettő

- Uk

- megért

- Egyesült

- Egyesült Királyság

- egyetemi

- ismeretlen

- valószínűtlen

- NÉVTELEN

- Frissítések

- Frissítés

- URL

- us

- használ

- használt

- használó

- használ

- segítségével

- érvényes

- érvényesítés

- érték

- Értékek

- Változat

- különféle

- ellenőrzése

- változat

- függőleges

- keresztül

- Áldozat

- áldozatok

- Látogat

- vizuális

- Sebezhető

- volt

- Út..

- we

- háló

- weboldal

- JÓL

- voltak

- Mit

- amikor

- bármikor

- ami

- kit

- Wikipedia

- lesz

- ablakok

- val vel

- faipari

- Munka

- dolgozó

- világ

- lenne

- írás

- írott

- még

- zephyrnet

- Postai irányítószám