Tietoturva on siirtymässä sekä vasemmalle että oikealle suunnitteluprosessissa, kun siruvalmistajat kamppailevat sen kanssa, kuinka rakentaa laitteita, jotka ovat sekä rakenteeltaan turvallisia että riittävän joustavia pysyäkseen turvassa koko käyttöikänsä.

Kun yhä monimutkaisempia laitteita yhdistetään Internetiin ja toisiinsa, IP-toimittajat, siruvalmistajat ja järjestelmäyritykset kilpailevat olemassa olevien ja mahdollisten uhkien torjumiseksi laajemmalla hyökkäyspinnalla. Monissa tapauksissa tietoturva on kärjistynyt loputtomasta ohjelmistokorjausten sarjasta olennaiseksi osaksi laitteiston/ohjelmiston suunnitteluprosessia, mikä tuottaa yhä tuottoisampaa kilpailuetua ja uhkaa kasvavaa sääntelytoimia yrityksille, jotka tekevät virheen.

"Joka toinen 127 laitetta kytketään Internetiin ensimmäistä kertaa", sanoi Thomas Rosteck, Infineonin Connected Secure Systems Division, tuoreessa esityksessä. "Tämä johtaa siihen, että 43 miljardia laitetta on yhteydessä Internetiin ja toisiinsa vuonna 2027."

Se luo myös valtavan turvallisuushaasteen. "Tämä lisää yritysten ja kuluttajien huolestuneisuutta siitä, mitä heidän tiedoilleen tapahtuu, kun yhteydet lisääntyvät ja digitaaliset palvelut skaalautuvat", huomautti David Maidment, markkinoiden kehitysjohtaja Varsi. "Viimeisten viiden vuoden aikana hallitusten asettamat säädökset ympäri maailmaa ovat kypsyneet, ja valmistajilla on velvollisuus täyttää kasvava luettelo turvallisuuskriteereistä varmistaakseen, että nämä palvelut ovat luotettavia, turvallisia ja hallittuja oikein."

Silti perusteltu ja mitattu lähestymistapa turvallisuuteen sisältää monia näkökohtia. "Ensinnäkin on ensin ymmärrettävä tietyn sovelluksen uhkaprofiili sekä erityiset resurssit - tiedot, tiedot tai järjestelmät, jotka on suojattava", sanoi Dana Neustadter, tietoturva-IP-ratkaisuista vastaava johtaja. Synopsys. "Onko olemassa erityisiä lakeja, määräyksiä ja/tai vaatimuksia, jotka vaikuttavat tähän ratkaisuun? Toisin sanoen sinun on ensin tehtävä läksyjä. Sinun on kyettävä vastaamaan joihinkin kysymyksiin, kuten onko tuote huolissaan vain verkkopohjaisista uhista vai onko olemassa mahdollisia hyökkäyksiä, jotka edellyttävät fyysistä pääsyä. Onko kyseiselle tuotteelle suora verkkoyhteys vai suojataanko sitä järjestelmän muilla osilla, jotka voivat toimia esimerkiksi palomuurina tarjotakseen jonkin verran suojausta? Mitkä ovat säädösten tai standardien noudattaminen tai mahdolliset turvallisuuden sertifiointivaatimukset? Mikä on omaisuuden arvo?"

Lisäksi laitteiden on oltava turvallisia kaikissa olosuhteissa ja toimintatiloissa. "Se täytyy suojata, kun järjestelmä on offline-tilassa, koska esimerkiksi huonot toimijat voivat korvata ulkoisen muistin tai varastaa IP-koodin", Neustadter sanoi. "He voivat vilkuttaa laitetta uudelleen. Sinun on myös suojattava se käynnistyksen aikana, ja sinun on suojattava se ajon aikana, kun laite toimii. Sinun on varmistettava, että se toimii edelleen tarkoitetulla tavalla. Sitten kun kommunikoit ulkoisesti, sinun on myös suojattava sitä. On monia muuttujia, jotka tyypillisesti vaikuttavat tietoturvaratkaisuun, mukaan lukien tietty sovellus. Viime kädessä yleisen tietoturvaratkaisun on oltava tasapainossa. "Tasapainotettu turvallisuuden vuoksi" sisältää suojaustoiminnot, protokollat, sertifioinnit ja niin edelleen sekä kustannusten, tehon, suorituskyvyn ja alueen kompromisseja, koska esimerkiksi akulle ei ole varaa laittaa korkeimman tason suojausta. -teholla toimiva laite. Se ei ole järkevää, koska se on halvempi laite. Sinun on todella etsittävä tasapainoa, ja kaikki tämä vaikuttaa oikean suojausarkkitehtuuriin sirulle.

Muut ovat samaa mieltä. "Ensimmäinen askel, jonka otamme, kun otamme käyttöön turvallisuuden laitteeseen, on arvioida laitteen tietoturvaresurssit suhteessa sen rooliin koko järjestelmässä", sanoi Nir Tasher, teknologiajohtaja Winbond. ”Kun kartoitamme näitä omaisuutta, arvioimme myös omaisuuden hyökkäyspotentiaalia. Kaikkia omaisuutta ei tunnisteta heti. Ominaisuuksia, kuten virheenkorjaus- ja testiportteja, tulisi myös pitää omaisuutena, koska niillä voi olla rooli järjestelmän yleisessä turvallisuudessa. Kun kartoitus ja luokitus on valmis, arvioimme mahdollisia tapoja vaarantaa kunkin omaisuuden ja siihen liittyvän monimutkaisuuden. Seuraava askel on löytää keinoja suojautua näiltä hyökkäyksiltä tai ainakin havaita ne. Viimeinen vaihe on luonnollisesti lopputuotteen testaus varmistaaksemme, että mukanamme oleva suoja toimii oikein."

Suojattu suunnittelulla

Yksi suurimmista muutoksista laitteiston ja järjestelmän turvallisuuden kannalta on sen tunnustaminen, että se ei ole enää jonkun muun ongelma. Se, mikä oli aiemmin jälkiajattelua, on nyt kilpailuetu, joka on leivottava suunnitteluun arkkitehtonisella tasolla.

"Tämä perusperiaate korostaa turvallisuuden integroimista sirusuunnittelun kehitysprosessiin ja varmistaa, että tietoturvatavoitteet, -vaatimukset ja -määritykset tunnistetaan alusta alkaen", sanoi Adiel Bahrouch, tietoturva-IP-liiketoiminnan kehitysjohtaja. Rambus. ”Tämä lähestymistapa edellyttää kunnollisen uhkamallin olemassaoloa, arvoa ja suojaa tarvitsevien aineellisten ja aineellisten hyödykkeiden tunnistamista, siihen liittyvän riskin ennakoivaa kvantifiointia sopivan riskinhallintakehyksen pohjalta sekä turvatoimien ja valvonnan oikein toteuttamista riskien vähentämiseksi. hyväksyttävä taso."

Asianmukaisen uhka-arvioinnin lisäksi Bahrouch sanoi, että on elintärkeää pohtia lisäturvaperiaatteita kokonaisvaltaisen syvällisen puolustuksen strategiaa varten. Se sisältää luottamusketjun, jossa jokainen kerros tarjoaa suojausperustat, joita seuraava kerros voi hyödyntää, sekä verkkotunnusten erottelun eri suojaustasoilla eri käyttäjille, tietotyypeille ja toiminnoille, mikä mahdollistaa optimoidun suorituskyvyn ja suojauksen kompromisseja jokaisessa käyttötapauksessa. Nykyaikaisissa järjestelmissä tämä sisältää uhkien mallinnuksen tuotteen koko elinkaaren ajan ja vähiten etuoikeuksien periaatteen, joka segmentoi käyttöoikeudet ja minimoi yhteiset resurssit.

"On tärkeää määritellä SoC:n suojausarkkitehtuuri etukäteen", sanoi George Wall, Tensilica Xtensa -prosessorin IP-tuotemarkkinoinnin ryhmäjohtaja. kadenssi. ”Suojausarkkitehtuurin määrittelemisen aika on silloin, kun suunnittelija suunnittelee SoC:n tarvittavia toimintoja, syötteitä ja nopeuksia jne. On aina paljon helpompaa tehdä tämä aikaisin kuin yrittää "lisätä turvallisuutta" myöhemmin, olipa se viikko ennen teippiä tai kaksi vuotta tuotantotoimituksen jälkeen.

Kokonaisvaltainen puolustus ulottuu paljon pidemmälle kuin vain laitteisto. "Jos yrität suojata jotain, jopa ohjelmistojen korkealla abstraktiotasolla, voit tehdä sen täydellisesti Pythonissa tai millä tahansa valitsemasi ohjelmointikielellä", sanoi Dan Walters, johtava sulautettujen tietoturvainsinööri ja mikroelektroniikan ratkaisujen johtaja MITRA. ”Mutta jos laitteistotason kompromissi horjuttaa sitä, sillä ei ole väliä. Voit vaarantaa koko järjestelmäsi täysin, vaikka sinulla olisi täydellinen ohjelmistosuojaus."

Useimmissa tapauksissa hyökkääjät valitsevat vähiten vastustuksen polun. "Turvallisesti kaikki tai ei mitään", sanoi Walters. "Hyökkääjän on löydettävä vain yksi virhe, eikä heitä oikeastaan kiinnosta, missä se on. Ei ole niin kuin he sanovat: "Haluan kukistaa järjestelmän vain heikentämällä laitteistoa tai haluan tehdä sen etsimällä ohjelmistovirheen." He etsivät helpoimman asian."

Parhaat käytännöt

Vastauksena laajeneviin uhkiin siruvalmistajat täydentävät parhaiden käytäntöjen luetteloaan. Aiemmin turvallisuus rajoittui lähes kokonaan prosessorin kehään. Mutta kun suunnitelmat muuttuvat monimutkaisemmiksi, yhdistetymmiksi ja pidemmiksi, turvallisuutta on harkittava paljon laajemmin. Tessent-divisioonan tuotemarkkinointijohtajan Lee Harrisonin mukaan tämä sisältää useita avainelementtejä. Siemens EDA:

- Secure Boot – Laitteiston valvontatekniikkaa voidaan käyttää sen tarkistamiseen, että määrätty käynnistysjärjestys on suoritettu odotetulla tavalla, jotta sekä laitteisto että ohjelmisto ovat suunniteltuja.

- todistaminen – Samoin kuin suojatussa käynnistyksessä, toiminnallista valvontaa voidaan käyttää luomaan dynaamisia allekirjoituksia, jotka edustavat joko järjestelmän tietyn IP- tai IC:n kovaa tai pehmeää kokoonpanoa. Tämä vahvistaa odotetun laitteiston ja sen kokoonpanon tarkkuuden. Tätä lähestymistapaa voidaan käyttää tarjoamaan joko yksittäinen identiteettitunnus tai järjestelmänlaajuinen kokoelma merkkejä. Tämä järjestelmä perustuu ainutlaatuiseen allekirjoitukseen, jonka avulla voidaan varmistaa, että OTA-päivityksen oikea ohjelmistoversio otetaan käyttöön. On tärkeää, että tämä lasketaan järjestelmän sisällä, mutta ei kovakoodattua.

- Suojattu pääsy – Kuten kaikissa järjestelmissä, viestintäkanavien laitteessa ja ulos tulee olla turvallisia ja monissa tapauksissa konfiguroitavissa eri tasoilla vaaditun pääsyn yli, jolloin pääsyä ohjataan usein luottamuksen juuren kautta.

- Varojen suojaus – Aktiivinen toiminnan seuranta voi olla kriittinen osa mitä tahansa syvällisen puolustuksen strategiaa. Yksityiskohtaisen uhka-analyysin perusteella toiminnallisten monitorien valinta ja sijoittaminen laitteeseen voi tarjota alhaisen latenssin uhkien havaitsemisen ja lieventämisen.

- Laitteen elinkaaren hallinta – Nyt kaikissa suojatuissa IC-sovelluksissa on tärkeää pystyä valvomaan laitteen kuntoa sen aktiivisen elinkaaren ajan valmistuksesta käytöstä poistamiseen. Toiminnallinen valvonta ja anturit ovat merkittävässä roolissa laitteiden kunnon seurannassa niiden elinkaaren aikana. Joissain tapauksissa aktiivista takaisinkytkentää voidaan käyttää jopa pidentää IC:n aktiivista käyttöikää tekemällä dynaamisia säätöjä ulkoisiin näkökohtiin mahdollisuuksien mukaan.

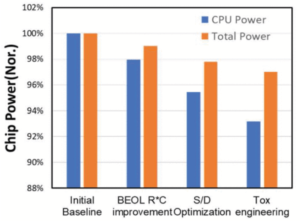

Kuva 1: Turvallisen laitteiston avainelementit. Lähde: Siemens EDA

Se, mitä parhaista käytännöistä otetaan käyttöön, voi vaihdella suuresti sovelluksesta toiseen. Turvallisuus esimerkiksi autosovelluksessa on paljon tärkeämpää kuin älykkäässä puettavassa laitteessa.

"Autonomia tarvitsee liitettävyyttä, mikä lisää turvallisuutta, mikä mahdollistaa automaation, ja puolijohteet ovat todella perusta tässä", sanoi Infineon Memory Solutionsin varatoimitusjohtaja Tony Alvarez tuoreessa esityksessä. ”Tiedon tunnistaminen, tulkitseminen, siitä päättäminen, se on pinnan yläpuolella. Sen näet. Järjestelmän monimutkaisuus kasvaa, mutta et näe, mitä pinnan alla on, mikä on kaikki sen toteuttamiseen tarvittavat osat – koko järjestelmäratkaisu.”

Tämä järjestelmä sisältää tiedonsiirron pilven, muiden autojen ja infrastruktuurin kanssa, ja kaiken on oltava välittömästi saatavilla ja suojattu, Alvarez sanoi.

Suojaustarpeet voivat olla hyvin erilaisia muissa sovelluksissa. Mutta tarvittavan määrittelyprosessi on samanlainen. "Analysoi ensin, mitä omaisuus on", sanoi Winbondin Tasher. "Joskus niitä ei ole. Joskus laitteen jokainen osa on tai sisältää resurssin. Jälkimmäisen tapauksessa saattaa olla suositeltavaa aloittaa alusta, mutta nämä ovat harvinaisia tapauksia. Kun omaisuus on kartoitettu, arkkitehdin on analysoitava näiden resurssien hyökkäysvektorit. Tämä on työläs vaihe, ja ulkopuolinen konsultointi on erittäin suositeltavaa. Toiset silmät on aina hyvä asia. Viimeinen vaihe arkkitehtonisesta näkökulmasta on suojamekanismien keksiminen näitä hyökkäyksiä varten. Ja kyllä, syvä järjestelmän tuntemus on välttämätöntä kaikissa näissä vaiheissa."

Arm on vahva kannattaja sisällyttämään a luottamuksen juuri (RoT) kaikissa yhdistetyissä laitteissa ja ottamalla käyttöön suunnittelun mukaiset tietoturvakäytännöt perustana kaikille toimiville tuotteille. "RoT voi tarjota tärkeitä luotettavia toimintoja, kuten luotettu käynnistys, salaus, todistus ja suojattu tallennus. Yksi RoT:n peruskäyttötavoista on pitää yksityiset salausavaimet salatuilla tiedoilla luottamuksellisina, suojattuina laitteistomekanismeilla ja poissa järjestelmäohjelmistosta, joka on helpompi hakkeroida. RoT:n suojattujen tallennus- ja kryptotoimintojen tulee kyetä käsittelemään avaimia ja luotettavaa käsittelyä, jotka ovat välttämättömiä laitteen todentamiseen, vaatimusten tarkistamiseen ja tietojen salaukseen tai salauksen purkamiseen, Maidment sanoi.

Koska hyvin harvat sirusuunnittelut alkavat tyhjältä paperiarkilta, siru tulisi suunnitella tämän huomioon ottamiseksi. "Jokainen laite ja jokainen käyttötapaus on ainutlaatuinen, ja on välttämätöntä, että otamme huomioon kaikkien järjestelmien tarpeet uhkamallinnuksen avulla", Maidment selitti. "Jotkin käyttötapaukset tarvitsevat todisteita parhaista käytännöistä. Toisten on suojauduttava ohjelmiston haavoittuvuuksilta, ja toiset tarvitsevat suojaa fyysisiltä hyökkäyksiltä."

Armin työ PSA Certifiedin perustajana on osoittanut, että eri piitoimittajat löytävät omia ainutlaatuisia myyntipisteitään ja päättävät, minkä suojatason he haluavat tarjota. "On vaikeaa saada yksikokoinen, mutta sovitut yhteiset periaatteet ovat tärkeä työkalu pirstoutumisen vähentämiseksi ja asianmukaisen tietoturvan kestävyyden saavuttamiseksi, mikä on todistettu tuotteille nykyään myönnetyissä 179 PSA-sertifioidussa sertifikaatissa. ”, Maidment huomautti.

Tämä on hyvin erilaista kuin vuosia sitten, jolloin tietoturva voitiin lisätä siruun myöhemmin suunnitteluvaiheessa. ”Se ei ole kuin vanhaan, jolloin saattoi vain lisätä turvallisuutta. Kääntäisit sirua ja ajattelisit, että ilman merkittäviä muutoksia voisit huolehtia sovelluksesi vaatimasta turvallisuudesta”, Synopsysin Neustadter sanoi. ”On tärkeää suunnitella turvallisuusratkaisu edellä mainittujen tilojen pohjalta. Sitten sinulla voi olla virtaviivaisempi prosessi turvallisuuden päivittämiseen tulevissa suunnitteluversioissa, kuten turvallisen ympäristön luominen, jossa on luottamuksen juuret arkaluonteisten tietojen toimien ja viestinnän suojaamiseksi. On olemassa tapoja, joilla voit luoda tietoturvaratkaisun, joka on skaalautuva, laajennettavissa ja jopa päivittää sen piin jälkeen, esimerkiksi ohjelmistopäivityksillä. Joten on olemassa tapoja rakentaa tämä suunnitteluun ja sitten päivittää tietoturva versiosta toiseen virtaviivaisemmin."

Suojauskorjaukset

Lähes kaikissa tapauksissa on parempi estää hyökkäykset kuin tarjota korjaustiedostoja niiden korjaamiseksi. Mutta miten tämä tehdään, voi vaihdella suuresti.

Esimerkiksi Geoff Tate, toimitusjohtaja Joustava Logix, sanoi useat yritykset käyttävät eFPGA:t turvallisuuden vuoksi muiden arvioiden niitä. "Ymmärrämme, että syitä on useita, ja eri yrityksillä on erilaiset turvallisuusongelmat", Tate sanoi. "Jotkut asiakkaat haluavat käyttää eFPGA:ita hämärtääkseen kriittisiä algoritmejaan valmistusprosessista. Tämä koskee erityisesti puolustusasiakkaita. Suojausalgoritmit, eli salaus/salauksen purku, on toteutettu useissa paikoissa yhdessä SoC:ssä. Suorituskykyvaatimukset vaihtelevat. Erittäin korkean pysyvyyden turvaamiseksi sen on oltava laitteistossa. Ja koska suojausalgoritmien on voitava päivittää muuttuviin haasteisiin, laitteiston on oltava uudelleenkonfiguroitavissa. Prosessoreihin ja ohjelmistoihin voidaan hakkeroida, mutta laitteiston hakkerointi on paljon vaikeampaa, joten ohjelmoitavan laitteiston tietoturvatoiminnon kriittiset osat on toivottavaa."

Ilman tätä sisäänrakennettua ohjelmoitavuutta tietoturvaongelmien korjaaminen hyökkäyksen jälkeen on paljon vaikeampaa. Tyypillisesti siihen liittyy jonkinlainen korjaustiedosto, joka on yleensä kallis ja optimaalinen ratkaisu.

"Domainien erotteluperiaatteen mukaisesti voitaisiin harkita erillisen "suojatun saaren" lisäämistä olemassa olevaan siruun modulaarisessa lähestymistavassa, jolloin siru voi hyödyntää kaikkia suojatun saaren tarjoamia tietoturvaominaisuuksia tekemällä mahdollisimman vähän muutoksia olemassa olevaan siruun. ”, Rambus' Bahrouch sanoi. ”Vaikka tämä ei ole tehokkain ratkaisu, tietoturva-IP voidaan räätälöidä vastaamaan turvallisuusvaatimuksia ja yleistä tietoturvatavoitetta. Haasteista huolimatta sulautettua suojausmoduulia ei välttämättä tarvitse heti hyödyntää jokaiseen toimintoon. Arkkitehdit voivat aloittaa perusasioista, jotka suojaavat siruja ja käyttäjien eheyttä, ja ottavat vähitellen käyttöön laitteistopohjaisen suojauksen sivukanavasuojauksella lisätoimintoihin, jotka ovat vähemmän tärkeitä."

Siemensin Harrison huomautti, että tietoturvan lisääminen olemassa olevaan suunnitteluun on yleinen ongelma nykyään. ”Jos suunnittelijat eivät ole varovaisia, turvallisuuden lisääminen jälkikäteen voi helposti johtaa skenaarioon, jossa pääsisääntuloa ei ole turvattu. EDA voi kuitenkin olla erittäin hyödyllinen tässä, koska sulautettu analytiikkateknologia voidaan helposti integroida jo olemassa olevan suunnittelun alemmalle tasolle. Sen sijaan, että kohdistuisi vain oheisriskeihin, IP-monitorit voidaan lisätä valvomaan monia suunnittelun sisäisiä liitäntöjä tai solmuja.

Vähintään laitteistosuojaus

Kun on niin monia vaihtoehtoja ja niin paljon neuvoja, mitkä ovat ehdottoman välttämättömiä turvalliselle sirulle sen perustamisesta lähtien?

Cadence's Wall sanoi, että vähintään on oltava turvasaari, joka luo luottamuksen juuren SoC:lle. "Käytettävissä on oltava myös todennustoimintoja käynnistyskoodin ja OTA-laiteohjelmistopäivitysten oikeaksi todentamiseksi. Ihannetapauksessa SoC on valinnut resurssit, jotka ovat saatavilla vain sellaisille laiteohjelmistoille, joiden tiedetään olevan luotettavia, ja siinä on laitteistoosio, joka estää tuntematonta tai epäluotettavaa laiteohjelmistoa pääsemästä näihin resursseihin haitallisesti. Mutta viime kädessä "pakolliset" ovat sovelluksen ja käyttötapauksen ohjaamia. Esimerkiksi äänentoistolaitteelle tulee erilaiset vaatimukset kuin maksuja käsittelevälle laitteelle.

Lisäksi tyypillinen suojattu siru pyrkii uhanarviointimallin ja suojattavien resurssien perusteella saavuttamaan turvallisuustavoitteet, jotka voidaan ryhmitellä seuraaviin luokkiin: eheys, aitous, luottamuksellisuus ja saatavuus.

"Nämä tavoitteet ovat yleensä salauksen kattamia, yhdistettynä lisäominaisuuksiin, kuten suojattu käynnistys, suojattu tallennus, suojattu virheenkorjaus, suojattu päivitys, suojattu avainten hallinta", Rambus' Bahrouch sanoi. "SoC-arkkitehtuurin näkökulmasta tämä alkaa yleensä OTP:n ja/tai laitteiston ainutlaatuisten avainten ja identiteettien suojaamisesta, jota seuraa tietoturvaan liittyvien ominaisuuksien ja toimintojen suojaaminen tuotteen elinkaaren aikana, joka sisältää, mutta ei rajoitu, laiteohjelmistopäivitykset ja suojatun virheenkorjauksen . Luottamuksen laitteistojuuri on hyvä perusta näille perustoiminnoille, ja se on pakollinen nykyaikaisissa SoC:issa kohdemarkkinoista riippumatta.

Sovelluksesta riippumatta on kaksi kriittistä elementtiä, jotka tulisi ottaa käyttöön kaikissa suojatussa sovelluksessa käytetyissä laitteissa, Siemensin Harrison sanoi. "Ensinnäkin vaaditaan turvallinen käynnistys [kuten yllä on kuvattu], koska kaikki muut toteutetut suojausmekanismit ovat mahdollinen hyökkäyspinta, kunnes laite on käynnistetty onnistuneesti ja turvallisesti. Esimerkiksi ennen laitteen käynnistystä voi olla mahdollista ohittaa ja määrittää uudelleen allekirjoitusrekisteri luotettavuuden IP-osoitteessa, mikä olennaisesti huijaa laitteen identiteettiä. Toiseksi vaaditaan suojattu henkilöllisyys. Esimerkiksi luottamusjuuri, vaikka sitä ei yleisesti käytetä, voi antaa laitteelle yksilöllisen tunnisteen ja mahdollistaa monien muiden toimintojen turvaamisen tälle tietylle laitteelle. Nämä ovat vähimmäisvaatimuksia, eivätkä ne suojaa haitallisilta yhteyksiltä tai ulkoisten rajapintojen manipuloinnilta."

Tässä on vaikeaa löytää luettelo pakollisista kohteista, koska ne vaihtelevat sirun toimintojen, tekniikan, laitteen resurssien ja loppusovelluksen mukaan. "Kuitenkin peukalosääntönä löytyy kolme päätoimintoa - suojaus, havaitseminen ja palautus", sanoi Winbondin Tasher. ”Se on suojaa siinä mielessä, että laitteen on suojattava tietomurroilta, laittomuuksilta, ulkoisilta hyökkäyksiltä ja manipulointiyrityksiltä. Havaitseminen, koska turvamekanismien pitäisi pystyä havaitsemaan hyökkäykset tai laittomat muutokset sisäisiin toimintoihin ja tiloihin. Havaitseminen voi joissakin tapauksissa laukaista yksinkertaisen vastauksen tai mennä niin pitkälle, että laitteen toiminnot poistetaan kokonaan ja kaikki sisäiset salaisuudet. Ja palautuminen siinä mielessä, että joidenkin suojaustoimintojen kanssa on oleellista, että järjestelmä on koko ajan tunnetussa tilassa. Tällainen tila voi olla jopa täydellinen sammutus, kunhan se on turvallinen ja vakaa tila."

Yhteenveto

Lopuksi on erittäin tärkeää, että insinöörit tietävät paljon paremmin, miten ja missä turvallisuutta voidaan lisätä suunnitelmiinsa. Tämä alkaa insinöörikouluista, jotka ovat vasta alkaneet sisällyttää tietoturvaa opetussuunnitelmiinsa.

Esimerkiksi MITRE järjestää vuosittain "Capture The Flag" -kilpailun, joka on avoin lukio- ja korkeakouluopiskelijoille. "Vuonna 2022 meillä oli osana kilpailua ajatus siitä, että taustalla oleva laitteisto saattaisi vaarantua, ja pyysimme opiskelijoita suunnittelemaan järjestelmänsä niin, että ne yrittävät olla kestävät järjestelmään sisäänrakennettua mahdollisesti haitallista laitteistokomponenttia vastaan", Walters sanoi. "Saimme todella mielenkiintoisen vastauksen. Monet opiskelijat kysyivät: 'Mistä sinä puhut? Miten tämä on edes mahdollista?' Vastauksemme oli: 'Kyllä, se on vaikeaa, ja tuntuu melkein mahdottomalta pyynnöltä käsitellä sitä. Mutta näin tapahtuu todellisessa maailmassa. Voit siis haudata pääsi hiekkaan tai muuttaa ajattelutapaasi kestävän järjestelmän suunnittelussa, sillä kun pääset työelämään, työnantajasi pyytää sinua ajattelemaan sitä. ”

Turvallisuus alkaa aina kunkin sovelluksen ainutlaatuisen uhkaprofiilin ymmärtämisestä sekä selkeästä näkemyksestä siitä, mikä on tärkeää suojata, minkä tasoista suojausta tarvitaan ja mitä tehdä, jos siru tai järjestelmä vaarantuu. Ja sitten se on tuettava siihen, mikä on todellisuudessa vaarassa.

Synopsysin Neustadter havaitsi, että esimerkiksi IoT:ssä on valtava kirjo kustannuksia, datan monimutkaisuutta ja herkkyyttä. "IoT-päätepisteiden on oltava vähintään turvallisia ja luotettavia", hän sanoi. "Kehittäjien tulee ainakin testata laiteohjelmistonsa eheys ja aitous, mutta myös reagoida järkevästi, jos kyseiset testit epäonnistuvat."

Autoteollisuudessa onnistuneilla hyökkäyksillä voi olla erittäin vakavia seurauksia. "Teillä on elektroniikan monimutkaisuus, liitettävyyden monimutkaisuus", Neustadter sanoi. ”On vanha uutinen, että autoa pystyttiin ohjaamaan kauko-ohjauksella kuljettajan kanssa auton ollessa valtatiellä. Siksi autojen turvallisuus on erittäin tärkeää. Siellä sinun on otettava käyttöön korkeampi tietoturva, ja yleensä siellä tarvitaan myös parempaa suorituskykyä. Se on erilainen lähestymistapa tietoturvaan kuin IoT, eikä se ole tärkeämpi, se on vain erilainen."

Ja tämä eroaa silti hyvin pilviturvallisuudesta. "Tietojen luvaton käyttö on yksi suurimmista uhista", Neustadter sanoi. "Voi olla monia muita uhkia, mukaan lukien tietovuodot. Suuri osa taloustiedoistamme on pilvessä, ja siellä sinulla on toisen tason turvallisuus lähestymistapa ja kestävyys fyysisiä hyökkäyksiä, vikailmoitusta jne. vastaan. Haluaisin ihmisten kiinnittävän enemmän huomiota siihen, mitkä ovat uhat? Mitä haluat suojata? Sitten määrität tietoturva-arkkitehtuurisi kaikkien muiden kuvassa olevien asioiden kanssa. Se on asia, jota ihmiset eivät katso alusta alkaen. Se voi auttaa heitä pääsemään paremmin alkuun ja välttämään turvaratkaisun uudelleensuunnittelun."

— Susan Rambo ja Ed Sperling osallistuivat tämän raportin laatimiseen.

Aiheeseen liittyvä lukeminen

Virhe, vika vai kyberhyökkäys?

Poikkeavan käyttäytymisen syyn jäljittämisestä on tulossa paljon suurempi haaste.

Mitä tarvitaan sirujen suojaamiseen

Yksittäistä ratkaisua ei ole, ja kattavin tietoturva voi olla liian kallista.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- :on

- :On

- :ei

- :missä

- $ YLÖS

- 1

- 179

- 2022

- 43

- a

- pystyy

- Meistä

- edellä

- absoluuttinen

- abstraktio

- hyväksyttävä

- pääsy

- Tietojen saatavuus

- saatavilla

- Pääsy

- Mukaan

- Tili

- tarkkuus

- Saavuttaa

- saavuttamisessa

- poikki

- Toimia

- Toiminta

- aktiivinen

- toimijoiden

- todella

- lisätä

- lisä-

- lisää

- Lisäksi

- lisä-

- osoite

- oikaisut

- Etu

- neuvot

- suositeltavaa

- Jälkeen

- vastaan

- sitten

- tavoitteena

- algoritmit

- Kaikki

- Salliminen

- melkein

- jo

- Myös

- Alvarez

- aina

- an

- analyysi

- Analytics

- analysoida

- ja

- ja infrastruktuuri

- Toinen

- vastaus

- Kaikki

- Hakemus

- sovellukset

- sovellettu

- lähestymistapa

- sopiva

- arkkitehdit

- arkkitehtuurin

- arkkitehtuuri

- OVAT

- ALUE

- AS

- kysyä

- pyytäminen

- näkökohdat

- arviointi

- etu

- Varat

- liittyvä

- At

- hyökkäys

- Hyökkäykset

- yrityksiä

- huomio

- audio-

- todentaa

- Authentication

- aitous

- Automaatio

- autot

- Automotive

- saatavuus

- saatavissa

- välttää

- pois

- takaisin

- Tukena

- Huono

- Balance

- perustua

- Lähtötilanne

- perustiedot

- perusta

- BE

- koska

- tulevat

- tulossa

- ollut

- ennen

- Alku

- käyttäytyminen

- alle

- PARAS

- parhaat käytännöt

- Paremmin

- Jälkeen

- Iso

- suurempi

- Suurimmat

- Miljardi

- tyhjä

- sekä

- rikkomisesta

- rakentaa

- rakennettu

- sisäänrakennettu

- liiketoiminta

- liiketoiminnan kehitys

- yritykset

- mutta

- by

- laskettu

- CAN

- ei voi

- kyvyt

- auto

- joka

- varovainen

- autot

- tapaus

- tapauksissa

- Aiheuttaa

- toimitusjohtaja

- todistukset

- Certification

- sertifikaatit

- Todistettu

- ketju

- haaste

- haasteet

- muuttaa

- Muutokset

- muuttuviin

- kanavat

- tarkastaa

- siru

- sirut

- valinta

- vaatimukset

- luokat

- selkeä

- pilvi

- koodi

- koodattu

- kokoelma

- College

- yhdistetty

- Tulla

- tuleva

- Yhteinen

- yleisesti

- tiedottaa

- Viestintä

- Yhteydenpito

- Yritykset

- kilpailu

- kilpailukykyinen

- täydellinen

- täysin

- monimutkainen

- monimutkaisuus

- noudattaminen

- komponentti

- kattava

- kompromissi

- Vaarantunut

- käsite

- Koskea

- huolestunut

- huolenaiheet

- olosuhteet

- luottamuksellisuus

- Konfigurointi

- kytketty

- kytketyt laitteet

- Liitännät

- seuraus

- Harkita

- näkökohdat

- harkittu

- konsultointi

- Kuluttajat

- sisältää

- kilpailu

- osaltaan

- hallinnassa

- valvonta

- Ydin

- korjata

- oikein

- Hinta

- kallis

- kustannukset

- voisi

- katettu

- prosessori

- luoda

- Luominen

- kriteerit

- kriittinen

- ratkaiseva

- Crypto

- kryptografia

- Asiakkaat

- räätälöityjä

- Kyberhyökkäys

- sykli

- Dana

- tiedot

- Tietojen rikkominen

- David

- päivää

- sopimus

- Päätetään

- päätökset

- syvä

- Puolustus

- määritellä

- vaatii

- osoittivat

- käyttöön

- levityspinnalta

- on kuvattu

- Malli

- suunnitteluprosessi

- Suunnittelija

- suunnittelijat

- mallit

- Huolimatta

- yksityiskohtainen

- havaita

- Detection

- määritetään

- kehittäjille

- Kehitys

- laite

- Laitteet

- eri

- vaikea

- digitaalinen

- digitaaliset palvelut

- ohjata

- Johtaja

- Divisioona

- do

- ei

- ei

- verkkotunnuksen

- tehty

- Dont

- ajanut

- kuljettaja

- asemat

- aikana

- dynaaminen

- e

- kukin

- Varhainen

- helpompaa

- Helpoin

- helposti

- ed

- reuna

- tehokas

- myöskään

- Elektroniikka

- elementtejä

- poistamalla

- Muut

- upotettu

- painottaa

- mahdollistaa

- käytössä

- mahdollistaa

- salattu

- loppu

- Loputon

- päätepisteet

- insinööri

- Tekniikka

- Engineers

- tarpeeksi

- varmistaa

- varmistamalla

- Koko

- täysin

- merkintä

- ympäristö

- erityisesti

- olennainen

- olennaisesti

- laatii

- jne.

- Eetteri (ETH)

- arvioida

- arviointiin

- Jopa

- Joka

- näyttö

- esimerkki

- teloitettiin

- johtaja

- olemassa

- olemassa

- odotettu

- kallis

- selitti

- laajentaa

- ulottuu

- laajasti

- laajuus

- ulkoinen

- ulkoisesti

- erittäin

- katse

- tekijä

- Epäonnistuminen

- paljon

- Muoti

- Ominaisuudet

- palaute

- tuntea

- harvat

- lopullinen

- Vihdoin

- taloudellinen

- taloudelliset tiedot

- Löytää

- löytäminen

- palomuuri

- Etunimi

- ensimmäistä kertaa

- viisi

- Korjata

- virhe

- virtaus

- seurannut

- jälkeen

- varten

- perusta

- Perustukset

- hajanaisuus

- Puitteet

- alkaen

- etuosa

- toiminto

- toiminnallinen

- toiminnallisuudet

- toiminnallisuus

- toiminta

- tehtävät

- perus-

- Perusteet

- tulevaisuutta

- yleensä

- tuottaa

- Yrjö

- saada

- Antaa

- Go

- Tavoitteet

- menee

- hyvä

- sai

- hallitukset

- vähitellen

- suuresti

- Ryhmä

- Kasvava

- hakata

- hakkeroitu

- HAD

- kahva

- tapahtua

- tapahtuu

- Kova

- kovemmin

- Palvelimet

- Olla

- ottaa

- pää

- terveys

- auttaa

- hyödyllinen

- siten

- tätä

- Korkea

- korkeampi

- erittäin

- Valtatie

- kokonaisvaltainen

- läksyt

- Miten

- Miten

- Kuitenkin

- HTTPS

- valtava

- i

- ihannetapauksessa

- tunnistettu

- tunnistaa

- tunnistaminen

- identiteetit

- Identiteetti

- if

- heti

- imperatiivi

- toteuttaa

- täytäntöön

- täytäntöönpanosta

- tärkeä

- mahdoton

- in

- Muilla

- mukana

- sisältää

- Mukaan lukien

- sisällyttää

- kasvoi

- Lisäykset

- yhä useammin

- itsenäinen

- Infineon

- vaikutus

- tiedot

- Infrastruktuuri

- esimerkki

- heti

- kiinteä

- integroitu

- Integrointi

- eheys

- tarkoitettu

- mielenkiintoinen

- rajapinnat

- sisäinen

- Internet

- tulee

- esitellä

- osallistuva

- liittyy

- Esineiden internet

- IP

- saari

- Annettu

- kysymykset

- IT

- SEN

- vain

- Pitää

- avain

- avaimet

- laji

- tuntemus

- tunnettu

- Landschaft

- Kieli

- Sukunimi

- Viive

- myöhemmin

- Lait

- kerros

- johtaa

- Vuodot

- vähiten

- Lee

- vasemmalle

- vähemmän

- Taso

- tasot

- Vaikutusvalta

- velkarahalla

- elämä

- elinkaari

- elinkaaret

- pitää

- rajallinen

- linja

- Lista

- Pitkät

- kauemmin

- katso

- Erä

- Matala

- alentaa

- tuottoisa

- tärkein

- merkittävä

- tehdä

- Tekeminen

- onnistui

- johto

- Manipulointi

- Valmistajat

- valmistus

- monet

- kartta

- kartoitus

- markkinat

- Marketing

- asia

- max-width

- Saattaa..

- mitattu

- toimenpiteet

- mekanismit

- Tavata

- Muisti

- mainitsi

- ehkä

- ajattelutapa

- minimoi

- minimi

- lieventää

- lieventäminen

- malli

- mallintaminen

- Moderni

- tilat

- Muutokset

- modulaarinen

- moduuli

- monitori

- seuranta

- näytöt

- lisää

- eniten

- paljon

- moninkertainen

- täytyy

- Pakkohankinta

- välttämättä

- välttämätön

- Tarve

- tarvitaan

- tarpeet

- verkko

- Verkkoyhteys

- verkkopohjainen

- uutiset

- seuraava

- Nro

- solmut

- Ei eristetty

- huomattava

- ei mitään

- nyt

- numero

- tavoite

- tavoitteet

- Havaittu

- of

- pois

- offline

- usein

- Vanha

- on

- kerran

- ONE

- vain

- velvollisuus

- avata

- toimii

- toiminta

- Operations

- vastakkainen

- optimoitu

- Vaihtoehdot

- or

- Muut

- Muuta

- meidän

- ulos

- yli

- yleinen

- ohittaa

- oma

- Paperi

- osa

- erityinen

- osat

- Ohi

- läikkä

- Merkit

- polku

- Maksaa

- maksut

- Ihmiset

- täydellinen

- täydellisesti

- suorituskyky

- perifeerinen

- näkökulma

- fyysinen

- kuva

- kappaletta

- sijoitus

- paikat

- Platon

- Platonin tietotieto

- PlatonData

- Pelaa

- Kohta

- Näkökulma

- pistettä

- portit

- mahdollinen

- mahdollinen

- mahdollisesti

- teho

- harjoitusta.

- käytännöt

- esitys

- puheenjohtaja

- estää

- estää

- Pääasiallinen

- periaate

- periaatteet

- Aikaisempi

- yksityinen

- yksityinen krypto

- Ongelma

- prosessi

- Prosessit

- käsittely

- Suoritin

- prosessorit

- Tuotteet

- tuotteen elinkaari

- tuotanto

- Tuotteemme

- tuotteita tänään

- Profiili

- ohjelmoitava

- Ohjelmointi

- asianmukainen

- asianmukaisesti

- kannattaja

- suojella

- suojattu

- suojella

- suojaus

- protokollat

- todistettu

- toimittaa

- mikäli

- tarjoaa

- laittaa

- Python

- kysymykset

- kilpa

- HARVINAINEN

- luokitus

- todellinen

- todellinen maailma

- ihan oikeesti

- kohtuullinen

- syistä

- äskettäinen

- tunnustaminen

- suositeltu

- elpyminen

- uudistamiseksi

- vähentämällä

- ottaa huomioon

- ilmoittautua

- Asetus

- määräykset

- sääntelyn

- merkityksellinen

- jäädä

- kaukaista

- korvata

- raportti

- edustaa

- tarvitaan

- vaatimukset

- kimmoisuus

- kimmoisa

- vastus

- Esittelymateriaalit

- vastaus

- tarkistuksia

- oikein

- oikeudet

- Riski

- riskienhallinta

- riskit

- kestävyys

- Rooli

- juuri

- Sääntö

- toimii

- turvallista

- Said

- SAND

- sanonta

- skaalautuva

- Asteikko

- skenaario

- Koulu

- Koulut

- raapia

- Toinen

- salaisuuksia

- turvallinen

- turvattu

- turvallisesti

- turvallisuus

- Turvatoimet

- nähdä

- segmentti

- segmentit

- valittu

- valinta

- myynti

- Puolijohteet

- vanhempi

- tunne

- sensible

- Herkkyys

- anturit

- Järjestys

- Sarjat

- vakava

- Palvelut

- setti

- useat

- yhteinen

- hän

- arkki

- VAIHTO

- lähettää

- shouldnt

- sulkeminen

- Siemens

- allekirjoitus

- allekirjoitukset

- merkittävä

- Pii

- samankaltainen

- Yksinkertainen

- koska

- single

- fiksu

- So

- Pehmeä

- Tuotteemme

- ohjelmistoturva

- ratkaisu

- Ratkaisumme

- jonkin verran

- Joku

- jotain

- joskus

- lähde

- erityinen

- tekniset tiedot

- spektri

- nopeudet

- Vaihe

- vaiheissa

- standardit

- Alkaa

- alkaa

- Osavaltio

- Valtiot

- tasainen

- Vaihe

- Yhä

- Levytila

- Strategia

- virtaviivainen

- vahva

- Opiskelijat

- Upea

- onnistunut

- Onnistuneesti

- niin

- sopiva

- varma

- pinta

- Susan

- järjestelmä

- järjestelmät

- ottaa

- puhuminen

- konkreettinen

- Kohde

- kohdistaminen

- Elektroniikka

- testi

- Testaus

- testit

- kuin

- että

- -

- heidän

- Niitä

- sitten

- Siellä.

- Nämä

- ne

- asia

- asiat

- ajatella

- tätä

- ne

- ajatus

- uhkaus

- uhkailua

- uhat

- kolmella

- Kautta

- kauttaaltaan

- aika

- kertaa

- että

- tänään

- symbolinen

- tokens

- Tony

- liian

- työkalu

- laukaista

- totta

- Luottamus

- luotettu

- luotettava

- yrittää

- yrittää

- kaksi

- tyyppi

- tyypit

- tyypillinen

- tyypillisesti

- Lopulta

- varten

- taustalla oleva

- ymmärtää

- ymmärtäminen

- ymmärsi

- unique

- tuntematon

- laiton

- asti

- Päivitykset

- Päivitykset

- päivittäminen

- parantaa

- päivityksiä

- käyttää

- käyttölaukku

- käytetty

- Käyttäjät

- käyttötarkoituksiin

- käyttämällä

- yleensä

- arvo

- myyjät

- tarkastaa

- Versed

- hyvin

- kautta

- kannattava

- pahe

- Varapresidentti

- Näytä

- elintärkeä

- haavoittuvuuksia

- Seinä

- haluta

- oli

- tavalla

- we

- käyttökelpoinen

- viikko

- HYVIN

- Mitä

- Mikä on

- mikä tahansa

- kun

- onko

- joka

- vaikka

- leveä

- laajempi

- tulee

- with

- sisällä

- ilman

- sanoja

- Referenssit

- työvoima

- työskentely

- käydä salilla

- maailman-

- maailmanlaajuisesti

- olisi

- Väärä

- vuosi

- vuotta

- Joo

- te

- Sinun

- zephyrnet