GoTo on tunnettu tuotemerkki, joka omistaa valikoiman tuotteita, mukaan lukien teknologiat puhelinneuvotteluihin ja webinaareihin, etäkäyttöön ja salasanojen hallintaan.

Jos olet koskaan käyttänyt GoTo Webinaaria (verkkokokouksia ja seminaareja), GoToMyPC:tä (yhdistää ja ohjata jonkun toisen tietokonetta hallintaa ja tukea varten) tai LastPassia (salasanojen hallintapalvelu), olet käyttänyt GoTo-tallin tuotetta.

Et luultavasti ole unohtanut suurta kyberturvatarinaa vuoden 2022 joululomakaudella, kun LastPass myönsi että se oli kärsinyt loukkauksesta, joka oli paljon vakavampi kuin se oli ensin ajatellut.

Yritys ensimmäinen raportoitu, elokuussa 2022, että roistot olivat varastaneet omaa lähdekoodia murtautuessaan LastPass-kehitysverkostoon, mutta eivät asiakastietoja.

Mutta tuossa lähdekoodiryöstössä napatut tiedot sisälsivät tarpeeksi tietoa hyökkääjille seurata murtautumalla LastPass-pilvitallennuspalveluun, jossa asiakkaiden tiedot todellakin varastettiin, ja ironista kyllä, mukaan lukien salatut salasanavarastot.

Nyt on valitettavasti emoyhtiön GoTon vuoro myöntää rikkomuksensa omasta – ja tähän liittyy myös kehitysverkoston murto.

Turvatapahtuma

2022 GoTo tietoisia asiakkaita että se oli kärsinyt "turvaloukkaus"tiivistää tilanteen seuraavasti:

Tähän mennessä tehdyn tutkimuksen perusteella olemme havainneet epätavallista toimintaa kehitysympäristössämme ja kolmannen osapuolen pilvitallennuspalvelussa. Kolmannen osapuolen pilvitallennuspalvelun jakaa tällä hetkellä sekä GoTo että sen tytäryhtiö LastPass.

Tämä tarina, joka tuolloin kerrottiin lyhyesti, kuulostaa omituiselta samalta kuin se, joka paljastui elokuusta 2022 joulukuuhun 2022 LastPassissa: kehitysverkko on rikki; asiakkaan varastointi rikottu; tutkinta käynnissä.

Siitä huolimatta, kun otetaan huomioon, että lausunnossa mainitaan nimenomaisesti pilvipalvelun jakaminen LastPassin ja GoTon välillä, samalla kun viitataan, että tässä mainittu kehitysverkosto ei ollut, tämä rikkomus ei alkanut kuukausia aikaisemmin LastPassin kehitysjärjestelmässä.

Ehdotus näyttää siltä, että GoTo-rikkomuksessa kehitysverkkoon ja pilvipalveluun murtautuminen tapahtui samaan aikaan, ikään kuin tämä olisi yksi murto, joka tuotti heti kaksi kohdetta, toisin kuin LastPass-skenaariossa, jossa pilvimurto. oli myöhempi seuraus ensimmäisestä.

Tapahtumapäivitys

Kaksi kuukautta myöhemmin GoTo on tehnyt tule takaisin päivityksen kanssa, ja uutiset eivät ole mahtavia:

[A] uhkatekijä suodatti salattuja varmuuskopioita kolmannen osapuolen pilvitallennuspalvelusta, jotka liittyvät seuraaviin tuotteisiin: Central, Pro, join.me, Hamachi ja RemoteAnywhere. Meillä on myös todisteita siitä, että uhkatekijä suodatti salausavaimen osan salatuista varmuuskopioista. Tuotteen mukaan vaihtelevia tietoja voivat olla tilien käyttäjätunnukset, suolatut ja hajautetut salasanat, osa monivaiheisen todennuksen (MFA) asetuksista sekä joitakin tuoteasetuksia ja lisenssitietoja.

Yritys totesi myös, että vaikka joidenkin Rescue- ja GoToMyPC-asiakkaiden MFA-asetukset varastettiin, heidän salattuja tietokantojaan ei.

Kaksi asiaa on hämmentävän epäselvää: ensinnäkin, miksi MFA-asetukset tallennettiin salattuna yhdelle asiakasjoukolle, mutta ei muille; ja toiseksi, mitä sanat "MFA-asetukset" sisältävät?

Mieleen tulee useita mahdollisia tärkeitä "MFA-asetuksia", mukaan lukien yksi tai useampi seuraavista:

- Puhelinnumerot käytetään 2FA-koodien lähettämiseen.

- Siementen aloittaminen sovelluspohjaisille 2FA-koodisarjoille.

- Tallennetut palautuskoodit käytettäväksi hätätilanteissa.

SIM-kortin vaihto ja siementen aloitus

On selvää, että vuotaneet puhelinnumerot, jotka liittyvät suoraan 2FA-prosessiin, ovat käteviä kohteita roistoille, jotka tietävät jo käyttäjätunnuksesi ja salasanasi, mutta eivät pääse yli 2FA-suojastasi.

Jos huijarit ovat varmoja numerosta, johon 2FA-koodisi lähetetään, he saattavat olla taipuvaisia yrittämään SIM-vaihto, jossa he huijaavat, houkuttelevat tai lahjovat matkapuhelinyhtiön työntekijää myöntämään heille "korvaavan" SIM-kortin, johon on määritetty numerosi.

Jos näin käy, he eivät ainoastaan saa puhelimeen seuraavan 2FA-koodin tilillesi, vaan puhelimesi sammuu (koska numero voidaan määrittää vain yhdelle SIM-kortille kerrallaan), joten et todennäköisesti menetä mitään hälytyksiä tai ilmaisimia, jotka muutoin olisivat saattaneet vihjata sinut hyökkäykseen.

Sovelluspohjaisten 2FA-koodigeneraattoreiden siementen käynnistäminen on vielä hyödyllisempää hyökkääjille, koska siemen yksin määrää puhelimessasi näkyvän numerosarjan.

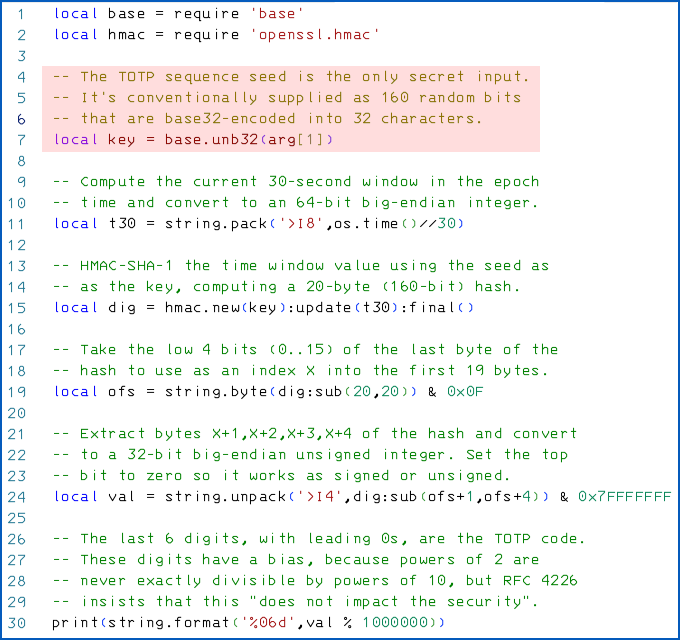

Nuo maagiset kuusinumeroiset luvut (ne voivat olla pidempiä, mutta kuusi on tavallista) lasketaan tiivistämällä nykyinen Unix-aikakauden aika, pyöristettynä alaspäin viimeisimmän 30 sekunnin ikkunan alkuun käyttäen siemenarvoa, tyypillisesti satunnaisesti. -valittu 160-bittinen (20-tavuinen) numero salausavaimeksi.

Jokainen, jolla on matkapuhelin tai GPS-vastaanotin, pystyy luotettavasti määrittämään nykyisen ajan muutamassa millisekunnissa, saati lähimpään 30 sekuntiin, joten aloitussiemen on ainoa asia, joka seisoo huijarin ja oman henkilökohtaisen koodivirtasi välissä.

Vastaavasti tallennetut palautuskoodit (useimmat palvelut antavat sinun säilyttää vain muutaman voimassa olevan koodin kerrallaan, tyypillisesti viisi tai kymmenen, mutta yksi voi hyvinkin riittää) ovat myös lähes varmasti saaneet hyökkääjän ohi 2FA-puolustuksestasi.

Emme tietenkään voi olla varmoja siitä, että mikään näistä tiedoista sisältyi niihin puuttuviin "MFA-asetuksiin", jotka roistot varastivat, mutta toivomme, että GoTo olisi ollut avoimempi siitä, mitä rikkomuksen tuohon osaan liittyy.

Kuinka paljon suolausta ja venytystä?

Toinen yksityiskohta, jonka suosittelemme sisällyttämään, jos joudut tällaiseen tietoturvaloukkaukseen, on se, miten suolatut ja tiivistetyt salasanat todellisuudessa luotiin.

Tämä auttaa asiakkaitasi arvioimaan, kuinka nopeasti heidän on saatava läpi kaikki nyt väistämättömät salasanamuutokset, jotka heidän on tehtävä, koska hash-and-salt -prosessin vahvuus (tarkemmin sanottuna toivomme, että suola-hash-ja-venytä prosessi) määrittää, kuinka nopeasti hyökkääjät saattavat pystyä selvittämään salasanasi varastetuista tiedoista.

Teknisesti tiivistettyjä salasanoja ei yleensä murreta millään salaustempulla, joka "kääntää" tiivisteen. Kunnollisesti valittua hajautusalgoritmia ei voida ajaa taaksepäin paljastamaan mitään sen syötteestä. Käytännössä hyökkääjät yksinkertaisesti kokeilevat erittäin pitkää luetteloa mahdollisista salasanoista ja pyrkivät kokeilemaan erittäin todennäköisiä etukäteen (esim. pa55word), valitaksesi seuraavaksi kohtalaisen todennäköiset (esim strAT0spher1C) ja jättää mahdollisimman pitkäksi aikaa (esim 44y3VL7C5%TJCF-KGJP3qLL5). Kun valitset salasanan hajautusjärjestelmää, älä keksi omaasi. Katso tunnettuja algoritmeja, kuten PBKDF2, bcrypt, scrypt ja Argon2. Noudata algoritmin omia ohjeita suolaus- ja venytysparametreille, jotka tarjoavat hyvän kestävyyden salasanaluettelohyökkäyksiä vastaan. Ota yhteyttä Vakava turvallisuus yllä olevasta artikkelista saadaksesi asiantuntija-apua.

Mitä tehdä?

GoTo on myöntänyt, että huijareilla on ollut ainakin joidenkin käyttäjien tilinimiä, salasanojen tiivisteitä ja tuntematon joukko "MFA-asetuksia" ainakin marraskuun 2022 lopusta, lähes kaksi kuukautta sitten.

On myös mahdollista, vaikka yllä oletamme, että tämä oli täysin uusi rikkomus, että tällä hyökkäyksellä saattaa olla yhteinen edeltäjä alkuperäiseen LastPass-tunkeutumiseen elokuussa 2022, joten hyökkääjät ovat saattaneet olla verkossa jopa kauemmin kuin kaksi kuukautta ennen tämän äskettäisen rikkomusilmoituksen julkaisemista.

Joten suosittelemme:

- Vaihda kaikki yrityksesi salasanat, jotka liittyvät yllä lueteltuihin palveluihin. Jos olet aiemmin ottanut salasanariskejä, kuten valinnut lyhyitä ja arvattavia sanoja tai jakanut salasanoja tilien välillä, lopeta se.

- Nollaa kaikki tililläsi käyttämäsi sovelluspohjaiset 2FA-koodisekvenssit. Tämä tarkoittaa, että jos jokin 2FA-siemenistäsi varastetaan, niistä tulee turhia roistoille.

- Luo uudet varakoodit uudelleen, jos sinulla on yhtään. Aiemmin myönnetyt koodit tulee automaattisesti mitätöidä samanaikaisesti.

- Harkitse siirtymistä sovelluspohjaisiin 2FA-koodeihin, jos mahdollista, olettaen, että käytät tällä hetkellä tekstiviestitodennusta. Koodipohjainen 2FA-sekvenssi on tarvittaessa helpompi siementää uudelleen kuin uusi puhelinnumero.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Lähde: https://nakedsecurity.sophos.com/2023/01/25/goto-admits-customer-cloud-backups-stolen-together-with-decryption-key/

- 1

- 2022

- 2FA

- a

- pystyy

- Meistä

- edellä

- absoluuttinen

- pääsy

- Tili

- Tilit

- toiminta

- todella

- hyväksytty

- neuvot

- Suosittelijaksi

- vastaan

- Tähtäimessä

- algoritmi

- algoritmit

- Kaikki

- yksin

- jo

- Vaikka

- ja

- artikkeli

- osoitettu

- olettamus

- hyökkäys

- Hyökkäykset

- Elokuu

- Authentication

- kirjoittaja

- auto

- automaattisesti

- takaisin

- background-image

- Varmuuskopiointi

- varmuuskopiot

- perustua

- koska

- tulevat

- ennen

- ovat

- välillä

- Iso

- reunus

- pohja

- merkki

- rikkominen

- lyhyesti

- kortti

- kiinni

- keskus

- keskeinen

- tietty

- varmasti

- Muutokset

- valita

- Joulu

- lähellä

- pilvi

- Cloud Storage

- koodi

- väri

- Tulla

- Yhteinen

- yritys

- tietokone

- kytkeä

- ohjaus

- kurssi

- kattaa

- säröillä

- luotu

- Crooks

- salauksen

- Nykyinen

- Tällä hetkellä

- asiakas

- asiakastiedot

- Asiakkaat

- tietoverkkojen

- tiedot

- tietoturvaloukkauksesta

- tietokannat

- Päivämäärä

- kuollut

- joulukuu

- Huolimatta

- yksityiskohta

- havaittu

- Määrittää

- määrittää

- Kehitys

- suoraan

- näyttö

- tekee

- Dont

- alas

- Aikaisemmin

- helpompaa

- Muut

- salattu

- salaus

- tarpeeksi

- täysin

- ympäristö

- Jopa

- EVER

- näyttö

- täsmälleen

- asiantuntija

- harvat

- Etunimi

- seurata

- jälkeen

- seuraa

- unohdettu

- tuleva

- alkaen

- etuosa

- yleensä

- syntyy

- generaattorit

- saada

- tietty

- Go

- menee

- hyvä

- Goto

- GPS

- suuri

- suuntaviivat

- kätevä

- tapahtui

- tapahtuu

- hasis

- hajautettu

- hajautusta

- korkeus

- auttaa

- tätä

- Loma

- toivoa

- liihottaa

- Miten

- HTTPS

- valtavasti

- tärkeä

- in

- taipuvainen

- sisältää

- mukana

- Mukaan lukien

- tiedot

- panos

- tutkimus

- osallistuva

- ironisesti

- antaneen

- IT

- yhdistää

- tuomari

- Pitää

- avain

- Tietää

- LastPass

- jättää

- Licensing

- Todennäköisesti

- liittyvät

- Lista

- lueteltu

- Pitkät

- kauemmin

- katso

- taika-

- tehdä

- johto

- Marginaali

- max-width

- välineet

- kokoukset

- mainitsi

- viesti

- UM

- ehkä

- mielessä

- puuttuva

- Puhelinnumero

- kännykkä

- kk

- lisää

- eniten

- monitekstinen todentaminen

- nimet

- Tarve

- tarvitaan

- verkko

- Uusi

- uutiset

- seuraava

- normaali

- huomattava

- Huomautuksia

- ilmoituksen

- marraskuu

- numero

- numerot

- ONE

- jatkuva

- verkossa

- online-kokoukset

- alkuperäinen

- Muuta

- muuten

- oma

- omistaa

- parametrit

- emoyhtiö

- osa

- Salasana

- Salasanan hallinta

- salasanat

- Ohi

- Paavali

- PBKDF2

- henkilöstö

- puhelin

- poimia

- Platon

- Platonin tietotieto

- PlatonData

- sijainti

- mahdollisuus

- mahdollinen

- Viestejä

- harjoitusta.

- tarkasti

- kohti

- todennäköisesti

- prosessi

- Tuotteet

- Tuotteemme

- patentoitu

- suojaus

- toimittaa

- julkaistu

- nopeasti

- alue

- vastaanottaa

- äskettäinen

- suositella

- elpyminen

- liittyvä

- kaukosäädin

- etäkäyttö

- edustaa

- pelastus

- kimmoisuus

- paljastaa

- riskit

- ajaa

- sama

- Scrypt

- Kausi

- sekuntia

- turvallisuus

- siemenet

- siemenet

- näyttää

- lähettäminen

- Järjestys

- vakava

- palvelu

- Palvelut

- setti

- settings

- yhteinen

- jakaminen

- Lyhyt

- shouldnt

- KYLLÄ

- SIM-kortti

- samankaltainen

- yksinkertaisesti

- koska

- single

- tilanne

- SIX

- SMS

- So

- vankka

- jonkin verran

- Joku

- lähde

- lähdekoodi

- vakaa

- Alkaa

- Aloita

- Lausunto

- varasti

- varastettu

- stop

- Levytila

- tallennettu

- Tarina

- virta

- vahvuus

- niin

- tuki

- SVG

- vaihtosopimukset

- järjestelmä

- ottaen

- tavoitteet

- Technologies

- kymmenen

- -

- heidän

- asia

- asiat

- kolmannen osapuolen

- ajatus

- uhkaus

- Kautta

- aika

- että

- yhdessä

- ylin

- TOTP

- siirtyminen

- läpinäkyvä

- VUORO

- Sorvatut

- tyypillisesti

- epätavallinen

- Päivitykset

- URL

- käyttää

- arvo

- holvit

- verkkoseminaari

- Webinaarit

- tunnettu

- Mitä

- joka

- vaikka

- KUKA

- tulee

- sisällä

- sanoja

- Referenssit

- treenata

- Sinun

- zephyrnet

![S3 Ep125: Kun suojauslaitteistossa on tietoturva-aukkoja [ääni + teksti]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)

![S3 Ep 126: Pikamuodin hinta (ja ominaisuus creep) [ääni + teksti]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)