ESET on tehnyt yhteistyötä Brasilian liittovaltion poliisin kanssa yrittääkseen häiritä Grandoreiro-botnet-verkkoa. ESET osallistui projektiin tarjoamalla teknisiä analyyseja, tilastotietoja sekä tunnetut komento- ja ohjauspalvelinverkkotunnukset ja IP-osoitteet. Grandoreiron verkkoprotokollan suunnitteluvirheen vuoksi ESET-tutkijat pääsivät myös tutustumaan uhritutkimukseen.

ESETin automatisoidut järjestelmät ovat käsitelleet kymmeniä tuhansia Grandoreiro-näytteitä. Haittaohjelman lokakuusta 2020 lähtien käyttämä verkkotunnuksen generointialgoritmi (DGA) tuottaa yhden pääverkkotunnuksen ja valinnaisesti useita vikaturvallisia verkkotunnuksia päivässä. DGA on ainoa tapa, jolla Grandoreiro tietää, kuinka raportoida C&C-palvelimelle. Tämänhetkisen päivämäärän lisäksi DGA hyväksyy myös staattisen konfiguroinnin – olemme havainneet 105 tällaista konfiguraatiota tähän mennessä.

Grandoreiron operaattorit ovat käyttäneet väärin pilvipalveluntarjoajia, kuten Azure ja AWS, isännöidäkseen verkkoinfrastruktuuriaan. ESET-tutkijat toimittivat tärkeitä tietoja näiden palvelimien määrittämisestä vastaavien tilien tunnistamisessa. Brasilian liittovaltion poliisin suorittamat lisätutkimukset johtivat asiaan tunnistaminen ja pidätys näitä palvelimia hallitsevista henkilöistä. Tässä blogiviestissä tarkastelemme, kuinka saimme tiedot, jotka auttavat lainvalvontaviranomaisia tämän häiriöoperaation suorittamisessa.

Tausta

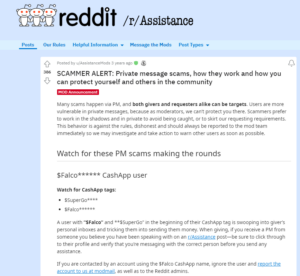

Grandoreiro on yksi monista Latinalaisen Amerikan pankkitroijalaiset. Se on ollut aktiivinen ainakin vuodesta 2017, ja ESET-tutkijat ovat seuranneet sitä tiiviisti siitä lähtien. Grandoreiro on suunnattu Brasiliaan ja Meksikoon sekä vuodesta 2019 lähtien myös Espanjaan (katso kuva 1). Vaikka Espanja oli eniten kohdistettu maa vuosina 2020–2022, havaitsimme vuonna 2023 selkeän painopisteen siirtymisen kohti Meksikoa ja Argentiinaa, joista jälkimmäinen oli uusi Grandoreirolle.

Toiminnallisesti Grandoreiro ei ole juurikaan muuttunut edellisestä blogikirjoitus vuonna 2020. Tarjoamme lyhyen yleiskatsauksen haittaohjelmista tässä osiossa ja sukeltaamme muutamaan muutoksiin, lähinnä uuteen DGA-logiikkaan, myöhemmin.

Kun latinalaisamerikkalainen pankkitroijalainen murtautuu koneeseen, se yleensä lähettää HTTP GET -pyynnön etäpalvelimelle, joka lähettää joitakin perustietoja vaarantuneesta koneesta. Vaikka vanhemmissa Grandoreiro-versioissa tämä ominaisuus on otettu käyttöön, kehittäjät päättivät ajan myötä luopua siitä.

Grandoreiro tarkkailee ajoittain etualan ikkunaa löytääkseen ikkunan, joka kuuluu verkkoselainprosessiin. Kun tällainen ikkuna löytyy ja sen nimi vastaa mitä tahansa pankkiin liittyvien merkkijonojen kovakoodatun luettelon merkkijonoa, haittaohjelma aloittaa yhteydenpidon C&C-palvelimensa kanssa ja lähettää pyyntöjä vähintään kerran sekunnissa, kunnes se lopetetaan.

Käyttäjän on oltava manuaalisesti vuorovaikutuksessa vaarantuneen koneen kanssa varastaakseen uhrin rahat. Haittaohjelma sallii:

- peittää uhrin näytön,

- kirjaa näppäinpainallukset,

- simuloida hiiren ja näppäimistön toimintaa,

- uhrin näytön jakaminen ja

- näyttää vääriä ponnahdusikkunoita.

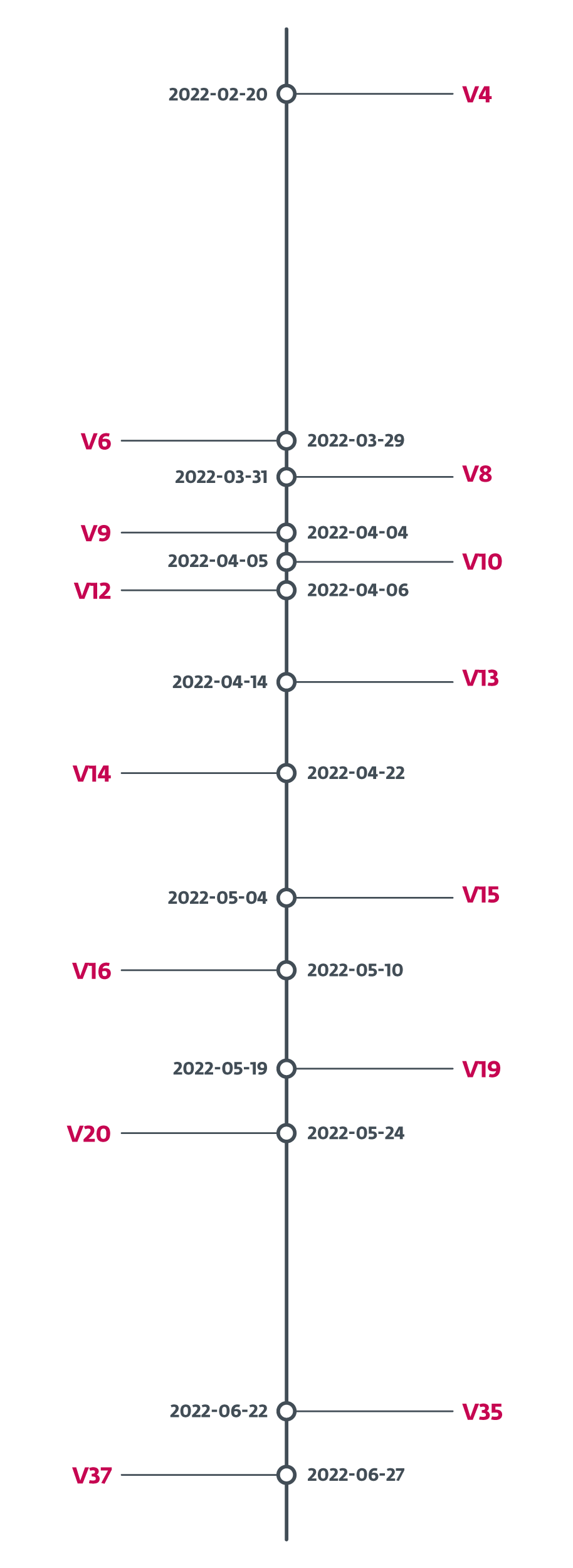

Grandoreiro kehittyy nopeasti ja jatkuvasti. Joskus näimme jopa useita uusia rakennuksia viikossa, mikä vaikeutti seuraamista. Sen osoittamiseksi helmikuussa 2022 Grandoreiron operaattorit lisäsivät versiotunnisteen binääriin. Kuvassa 2 näytetään kuinka nopeasti versiotunniste muuttui. Keskimäärin se oli uusi versio neljän päivän välein helmikuun 2022 ja kesäkuun 2022 välisenä aikana. Kuukauden mittaisen välin aikana 24. toukokuutath, 2022 ja kesäkuu 22nd, 2022 jatkoimme uusien näytteiden näkemistä edistyneillä PE-kääntämisajoilla, mutta niistä puuttui versiotunnus. Kesäkuun 27. päivänäth, 2022 version tunniste muutettiin muotoon V37 emmekä ole nähneet sen muuttuneen sen jälkeen, joten voimme päätellä, että tämä ominaisuus poistettiin.

Latinalaisen Amerikan pankkitroijalaiset jakaa paljon yhteistä. Grandoreiro muistuttaa muita latinalaisamerikkalaisia pankkitroijalaisia pääasiassa ilmeisensä ydintoimintojensa ja lataajiensa niputtamiseksi MSI-asennusohjelmiin. Aiemmin olemme havainneet muutamia tapauksia, joissa sen lataajat jaettiin Mekotio ja Vadokristtosin ei viimeisen kahden vuoden aikana. Grandoreiro-pankkitroijalaisen tärkein ero muista perheistä oli sen ainutlaatuinen binääritäyttömekanismi, joka syöttää massiivisesti viimeisen suoritettavan tiedoston (kuvattu blogikirjoitus vuonna 2020). Ajan myötä Grandoreiron operaattorit lisäsivät tämän anti-analyysitekniikan myös sen lataajiin. Yllätykseksemme vuoden 3 kolmannella vuosineljänneksellä tämä ominaisuus poistettiin kokonaan pankkien troijalaisista ja latausohjelmista, emmekä ole havainneet sitä sen jälkeen.

Helmikuusta 2022 lähtien olemme seuranneet a toinen variantti Grandoreiro, joka eroaa merkittävästi pääasiallisesta. Näimme sen pienissä kampanjoissa maalis-, touko- ja kesäkuussa 2022. Koska suurin osa sen C&C-palvelinverkkotunnuksista ei ratkea, sen ydinominaisuudet muuttuvat melko usein ja sen verkkoprotokolla ei toimi kunnolla, uskomme vahvasti, että se on keskeneräinen työ; siksi keskitymme tässä blogikirjoituksessa päämuunnelmaan.

Grandoreiron pitkäaikainen seuranta

Valittujen haittaohjelmaperheiden automaattiseen, pitkäaikaiseen seurantaan suunnitellut ESET-järjestelmät ovat seuranneet Grandoreiroa vuoden 2017 lopusta lähtien ja poimineet versiotietoja, C&C-palvelimia, kohteita ja vuoden 2020 lopusta lähtien DGA-kokoonpanoja.

DGA-seuranta

DGA-kokoonpano on kovakoodattu Grandoreiro-binääriin. Jokaiseen kokoonpanoon voidaan viitata kutsumallamme merkkijonolla dga_id. Erilaisten konfiguraatioiden käyttäminen DGA:lle tuottaa erilaisia verkkotunnuksia. Sukellaan syvemmälle DGA-mekanismiin myöhemmin tekstissä.

ESET on poiminut yhteensä 105 erilaista dga_ids meidän tuntemistamme Grandoreiron näytteistä. 79 näistä määrityksistä loi ainakin kerran verkkotunnuksen, joka ratkesi aktiiviseksi C&C-palvelimen IP-osoitteeksi seurantamme aikana.

Luodut verkkotunnukset rekisteröidään No-IP:n dynaamisen DNS-palvelun (DDNS) kautta. Grandoreiron operaattorit väärinkäyttävät palvelua muuttaakseen usein verkkotunnuksiaan vastaamaan DGA:ta ja vaihtaakseen IP-osoitteita mielensä mukaan. Suurin osa IP-osoitteista, joihin nämä verkkotunnukset päättävät, ovat pilvipalveluntarjoajien, pääasiassa AWS:n ja Azuren, toimittamia. Taulukko 1 havainnollistaa joitain tilastoja Grandoreiro C&C -palvelimissa käytetyistä IP-osoitteista.

Taulukko 1. Tilastotietoja Grandoreiro C&C IP-osoitteista sen jälkeen kun aloitimme seurannan

| Lisätietoja | Keskimäärin | vähimmäismäärä | Enimmäismäärä |

| Uusien C&C IP-osoitteiden määrä päivässä | 3 | 1 | 34 |

| Aktiivisten C&C IP-osoitteiden määrä päivässä | 13 | 1 | 27 |

| C&C IP-osoitteen käyttöikä (päivinä) | 5 | 1 | 425 |

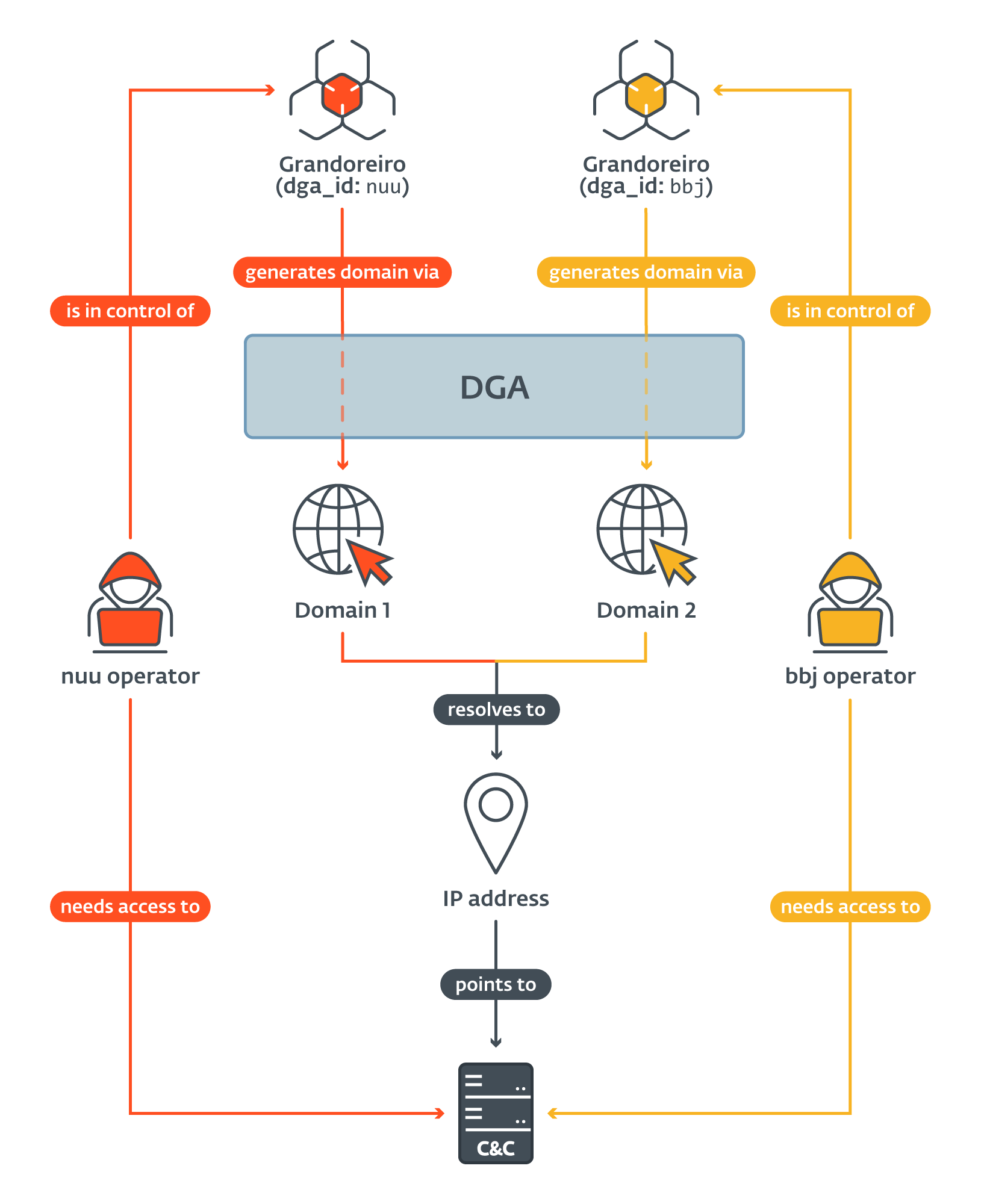

Hyvin pian sen jälkeen, kun aloimme seurata luotuja verkkotunnuksia ja niihin liittyviä IP-osoitteita, aloimme huomata, että monet DGA:iden luomat verkkotunnukset eri kokoonpanoilla ratkaisevat samat IP-osoitteet (kuten kuvassa 3). Tämä tarkoittaa, että tiettynä päivänä uhrit vaarantavat Grandoreiro näytteitä eri dga_id kaikki yhdistetty samaan C&C-palvelimeen. Tämä ilmiö ei ollut sattuma – havaitsimme sen lähes päivittäin seurantamme aikana.

Paljon harvemmin olemme myös havainneet IP-osoitteen uudelleenkäyttävän toisen henkilön dga_id muutama päivä myöhemmin. Vain tällä kertaa parametrit, joita Grandoreiro käytti yhteyden muodostamiseen (selvitetty myöhemmin tekstissä), muuttuivat myös. Tämä tarkoittaa, että sillä välin C&C-palvelinpuoli on täytynyt asentaa uudelleen tai määrittää uudelleen.

Alkuperäinen oletuksemme oli, että dga_id on ainutlaatuinen jokaiselle DGA-kokoonpanolle. Tämä osoittautui myöhemmin vääräksi – olemme havainneet kaksi eri kokoonpanoa, jotka jakavat saman dga_id. Taulukko 2 esittää ne molemmat, "jjk" ja "gh", jossa "jjk" ja "jjk(2)" vastaavat kahta erilaista DGA-konfiguraatiota, samat kuin "gh" ja "gh(2)".

Taulukko 2 näyttää klusterit, joita pystyimme tarkkailemaan. Kaikki DGA-kokoonpanot, jotka jakavat vähintään yhden IP-osoitteen, ovat samassa klusterissa ja niihin liittyvät dga_ids on listattu. Klusterit, joiden osuus kaikista uhreista on alle 1 %, jätetään huomioimatta.

Taulukko 2. Grandoreiro DGA -klusterit

|

Klusterin tunnus |

dga_id lista |

Klusterin koko |

% kaikista C&C-palvelimista |

% kaikista uhreista |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, kettu, gh, gh(2), hjo, ika, jam , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6% |

94% |

|

2 |

jl2, jly |

2 |

2.4% |

2.5% |

|

3 |

ibr |

1 |

0.8% |

1.6% |

|

4 |

JYY |

1 |

1.6% |

1.1% |

Suurin klusteri sisältää 78 % kaikista aktiivisista dga_ids. Se on vastuussa 93.6 prosentista kaikista C&C-palvelinten IP-osoitteista ja 94 prosentista kaikista uhreista, joita olemme nähneet. Ainoa muu klusteri, jossa on enemmän kuin 1 dga_id on klusteri 2.

jotkut lähteet väittävät, että Grandoreiro toimii malware-as-a-service (MaaS) -palveluna. Grandoreiro C&C -palvelimen taustaohjelma ei salli useamman kuin yhden operaattorin samanaikaista toimintaa kerralla. Taulukon 2 perusteella suurin osa DGA-tuotetuista IP-osoitteista voidaan ryhmitellä ilman selkeää jakelumallia. Lopuksi, ottaen huomioon verkkoprotokollan raskaat kaistanleveysvaatimukset (sukeltamme siihen blogikirjoituksen lopussa), uskomme, että erilaisia C&C-palvelimia käytetään primitiivisenä kuormituksen tasapainotusjärjestelmänä ja että on todennäköisempää, että Grandoreiroa operoi yksittäinen ryhmä tai muutama ryhmä, jotka tekevät tiivistä yhteistyötä keskenään.

C&C-seuranta

Grandoreiron verkkoprotokollansa toteuttaminen antoi ESET-tutkijoille mahdollisuuden kurkistaa verhon taakse ja saada vilauksen uhritutkimuksesta. Grandoreiro C&C -palvelimet antavat tietoja yhdistetyistä uhreista alkuperäisen pyynnön yhteydessä jokaiselle äskettäin yhdistetylle uhrille. Tietoihin vaikuttavat kuitenkin pyyntöjen määrä, niiden välit ja C&C-palvelimien toimittamien tietojen oikeellisuus.

Jokainen Grandoreiro C&C -palvelimeen yhdistetty uhri tunnistetaan a kirjautumismerkkijono – merkkijono Grandoreiro muodostaa yhteyden muodostaessaan. Eri koontiversiot käyttävät eri muotoja ja eri muodot sisältävät erilaista tietoa. Teemme yhteenvedon tiedoista, jotka voidaan saada osoitteesta kirjautumismerkkijono Taulukossa 3. Esiintyminen-sarakkeessa näkyy prosenttiosuus kaikista näkemistämme muodoista, jotka sisältävät vastaavaa tietoa.

Taulukko 3. Yleiskatsaus tiedoista, jotka voidaan saada Grandoreiron uhrilta kirjautumismerkkijono

|

Lisätietoja |

esiintyminen |

Kuvaus |

|

Käyttöjärjestelmä |

100% |

Uhrin koneen käyttöjärjestelmä. |

|

tietokoneen nimi |

100% |

Uhrin koneen nimi. |

|

Maa |

100% |

Maa, johon Grandoreiro-näyte kohdistuu (kovakoodattu haittaohjelmanäytteessä). |

|

Versio |

100% |

Versio (version_string) Grandoreiron näytteestä. |

|

Pankin koodinimi |

92% |

C&C-yhteyden käynnistäneen pankin koodinimi (Grandoreiron kehittäjien määrittämä). |

|

Päällä |

25% |

Aika (tunteina), jonka uhrin kone on ollut käynnissä. |

|

Näytön resoluutio |

8% |

Uhrin päänäytön näytön tarkkuus. |

|

Käyttäjätunnus |

8% |

Uhrin käyttäjätunnus. |

Kolme kentistä ansaitsee tarkemman selityksen. Maa on merkkijono, joka on koodattu Grandoreiron binaariin, ei asianmukaisten palveluiden kautta saatua tietoa. Siksi se palvelee enemmän kuin tarkoitettu uhrin maa.

Pankin koodinimi on Grandoreiron kehittäjien merkkijono, joka liittyy tiettyyn pankkiin tai muuhun rahoituslaitokseen. Uhri vieraili kyseisen pankin verkkosivustolla, mikä laukaisi C&C-yhteyden.

- version_string on merkkijono, joka identifioi tietyn Grandoreiron rakennelman. Se on koodattu haittaohjelmassa ja sisältää merkkijonon, joka tunnistaa tietyn koontisarjan, version (josta puhuimme jo johdannossa) ja aikaleiman. Taulukko 4 havainnollistaa eri formaatteja ja niiden sisältämiä tietoja. Huomaa, että jotkin aikaleimat sisältävät vain kuukauden ja päivän, kun taas toiset sisältävät myös vuoden.

Taulukko 4. Luettelo erilaisista version_string muodot ja niiden jäsentäminen

|

Versiomerkkijono |

Rakennustunnus |

Versio |

Aikaleima |

|

DANILO |

DANILO |

N / A |

N / A |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX)2006 |

MX |

N / A |

20/06 |

|

fox50.28102020 |

fox50 |

N / A |

28/10/2020 |

|

MADMX(RELOAD)EMAIL2607 |

MADMX(RELOAD)Sähköposti |

N / A |

26/07 |

Voi olla houkutus sanoa, että rakennustunnus todella tunnistaa operaattorin. Emme kuitenkaan usko, että näin on. Tämän merkkijonon muoto on hyvin kaoottinen, joskus se viittaa vain kuukauteen, jolloin binaari todennäköisesti rakennettiin (kuten (AGOSTO) 2708). Lisäksi uskomme siihen vahvasti P1X viittaa konsoliin, jota Grandoreiro-operaattori(t) käyttävät PIXLOGGER.

C&C-palvelimen seuranta – löydöksiä

Tässä osiossa keskitymme siihen, mitä olemme löytäneet tekemällä kyselyitä C&C-palvelimille. Kaikki tässä osiossa luetellut tilastotiedot on saatu suoraan Grandoreiro C&C -palvelimista, ei ESET-telemetriasta.

Vanhat näytteet ovat edelleen aktiivisia

kukin kirjautumismerkkijono havaitsemamme sisältää version_string ja valtaosa niistä sisältää aikaleimatiedot (katso taulukko 3 ja taulukko 4). Vaikka monet niistä sisältävät vain päivän ja kuukauden, mikä näyttää olevan kehittäjän valinta toisinaan, vanhin kommunikoiva näyte oli aikaleimattu. 15/09/2020 – eli siitä lähtien, kun tämä DGA esiteltiin ensimmäisen kerran Grandoreirolle. Viimeisin näyte oli aikaleimattu 12/23/2023.

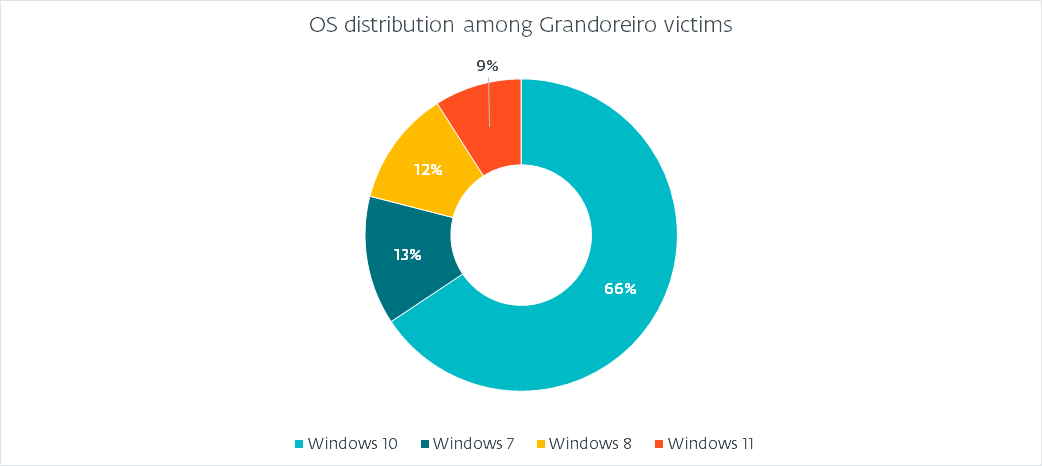

Käyttöjärjestelmän jakelu

Koska kaikki kirjautumismerkkijono tiedostomuodot sisältävät käyttöjärjestelmätietoja, voimme maalata tarkan kuvan siitä, mitkä käyttöjärjestelmät joutuivat uhriksi, kuten kuvassa 4.

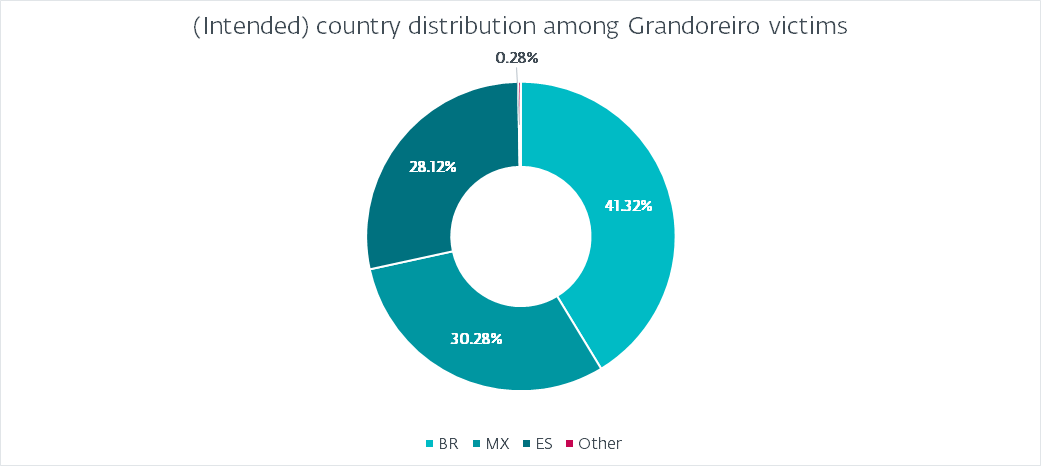

(Aiottu) maajakauma

Mainitsimme jo, että Grandoreiro käyttää kovakoodattua arvoa sen sijaan, että kyselisi palvelua saadakseen uhrin maan. Kuvassa 5 on havainnoitu jakauma.

Tämä jakelu on odotettavissa Grandoreirolta. Mielenkiintoista on, että se ei korreloi kuvassa 1 esitetyn lämpökartan kanssa. Loogisin selitys on, että rakennelmia ei ole merkitty oikein muistuttamaan aiottuja kohteita. Esimerkiksi hyökkäysten lisääntyminen Argentiinassa ei heijastu lainkaan kovakoodatussa merkinnässä. Brasilian osuus kaikista uhreista on lähes 41 prosenttia, Meksikon 30 prosentin ja Espanjan 28 prosentin osuus. Argentiinan, Portugalin ja Perun osuus on alle 1 %. Mielenkiintoista on, että olemme nähneet muutamia (alle 10) uhreja merkittyinä PM (Saint Pierre ja Miquelon), GR (Kreikka), tai FR (Ranska). Uskomme, että ne ovat joko kirjoitusvirheitä tai niillä on muita merkityksiä sen sijaan, että ne kohdistuvat kyseisiin maihin.

Huomaa myös, että samalla Grandoreiro lisäsi kohteita monista Latinalaisen Amerikan ulkopuolisista maista Olemme havainneet jo vuonna 2020 vain vähän tai ei lainkaan kampanjoita, jotka on kohdistettu näihin maihin, ja kuvio 5 tukee tätä.

Uhrien määrä

Olemme havainneet, että keskimääräinen uhrien lukumäärä päivässä on 563. Tämä luku sisältää kuitenkin varmasti kaksoiskappaleita, koska jos uhri pysyy yhteydessä pitkään, kuten olemme havainneet usein, niin Grandoreiro C&C -palvelin ilmoittaa siitä useiden pyyntöjen yhteydessä.

Yritämme ratkaista tämän ongelman määrittelimme a unique uhri sellaisena, jolla on yksilöllinen joukko tunnisteominaisuuksia (kuten tietokoneen nimi, käyttäjätunnus jne.), mutta jättää pois ne, jotka voivat muuttua (kuten käyttöaika). Sen myötä päädyimme 551:een unique uhrit olivat yhteydessä keskimäärin päivässä.

Ottaen huomioon, että olemme havainneet uhreja, jotka olivat jatkuvasti yhteydessä C&C-palvelimiin yli vuoden ajan, laskemme keskimäärin 114 uusi ainutlaatuinen uhrit muodostavat yhteyden C&C-palvelimiin joka päivä. Päädyimme tähän numeroon huomiotta jättämällä unique uhreja, joita olemme jo havainneet aiemmin.

Grandoreiron sisäosat

Keskitytään perusteellisesti Grandoreiron kahteen tärkeimpään ominaisuuteen: DGA:han ja verkkoprotokollaan.

DGA

Grandoreiron operaattorit ovat ottaneet käyttöön monenlaisia DGA:ita vuosien varrella, joista viimeisin ilmestyi heinäkuussa 2020. Vaikka havaitsimme muutamia pieniä muutoksia, algoritmin ydin ei ole muuttunut sen jälkeen.

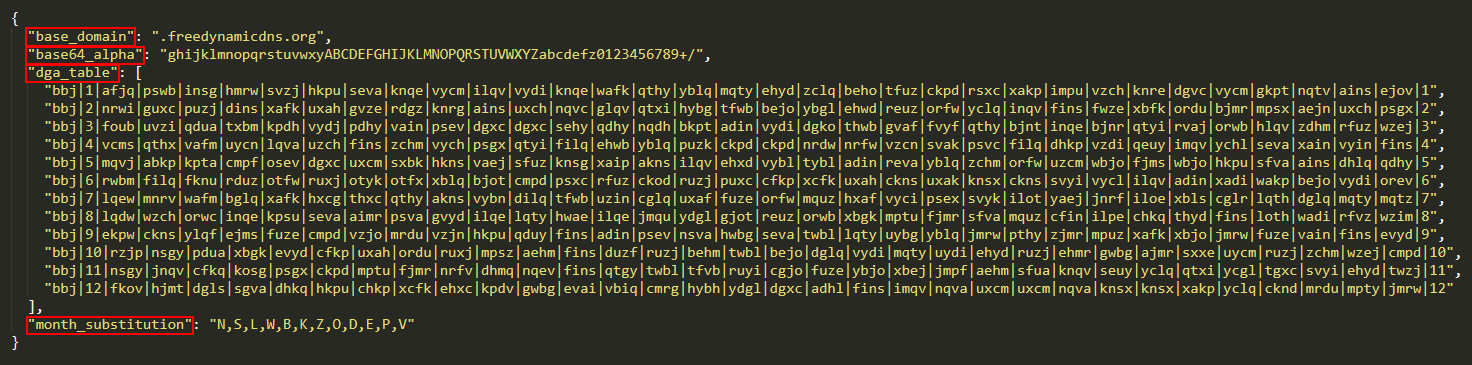

DGA käyttää tiettyä konfiguraatiota, joka on kovakoodattu binaariin, joka on tallennettu useiksi merkkijonoiksi. Kuvassa 6 on yksi tällainen kokoonpano (jossa dga_id "bbj"), joka on muotoiltu uudelleen JSON-kielellä luettavuuden parantamiseksi.

Suurimmassa osassa tapauksia base_domain kenttä on freedynamicdns.org or zapto.org. Kuten jo mainittiin, Grandoreiro käyttää No-IP:tä verkkotunnuksensa rekisteröintiin. The base64_alpha -kenttä vastaa DGA:n käyttämää mukautettua base64-aakkosta. The kuukausi_korvaus käytetään korvaamaan merkki kuukauden numerolla.

- dga_table muodostaa kokoonpanon pääosan. Se koostuu 12 merkkijonosta, joissa kussakin on 35 kenttää, joita erottaa |. Jokaisen rivin ensimmäinen merkintä on dga_id. Toinen ja viimeinen merkintä edustavat kuukautta, jolle rivi on tarkoitettu. Loput 32 kenttää edustavat kunkin kuukauden eri päivän arvoa (vähintään yksi kenttä jää käyttämättä).

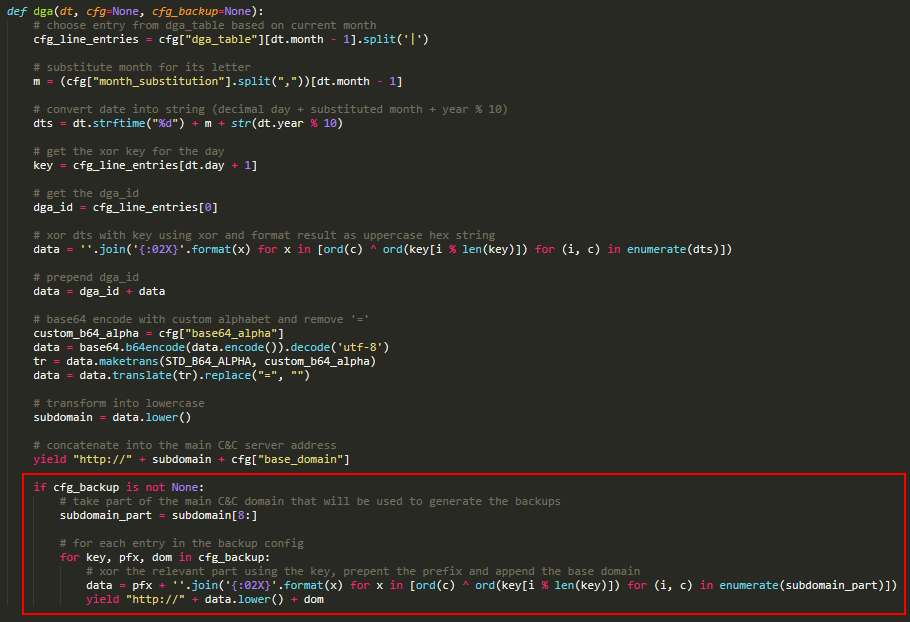

DGA:n logiikka on esitetty kuvassa 7. Algoritmi valitsee ensin oikean rivin ja siitä oikean merkinnän käsittelemällä sitä nelitavuisena avaimena. Sitten se muotoilee nykyisen päivämäärän merkkijonoksi ja salaa sen avaimella käyttämällä yksinkertaista XOR:ta. Sen jälkeen se lisää dga_id tulokseen, koodaa tuloksen käyttämällä base64:ää mukautetuilla aakkosilla ja poistaa sitten kaikki = täytemerkit. Lopputuloksena on aliverkkotunnus, joka yhdessä base_domain, käytetään C&C-palvelimena kuluvalle päivälle. Punaisella korostettu osa on vikasietoinen mekanismi ja keskustelemme siitä seuraavaksi.

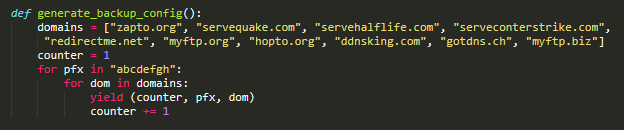

Grandoreiro on toteuttanut joissakin koontiversioissa vikasietoisen mekanismin, kun pääverkkotunnus ei ratkea. Tätä mekanismia ei ole kaikissa rakennuksissa ja sen logiikka on muuttunut muutaman kerran, mutta perusidea on havainnollistettu kuvassa 7. Se käyttää konfiguraatiota, joka on vakio analysoimissamme näytteissä ja voidaan generoida kuvassa esitetyllä yksinkertaisella koodilla. 8. Jokainen merkintä koostuu avaimesta, etuliitteestä ja perustoimialueesta.

Vikasuoja-algoritmi ottaa osan C&C-aliverkkotunnuksesta. Sitten se toistaa kaikki konfigurointimerkinnät, salaa sen käyttämällä XOR:ta ja lisää etuliitteen, kuten pääalgoritmin osa.

Syyskuusta 2022 lähtien olemme alkaneet tarkkailla näytteitä, joissa hyödynnetään hieman muokattua DGA:ta. Algoritmi pysyy lähes identtisenä, mutta sen sijaan, että base64 koodaa aliverkkotunnusta viimeisessä vaiheessa, siihen lisätään kovakoodattu etuliite. Seurantamme perusteella tästä menetelmästä on tullut hallitseva noin heinäkuusta 2023 lähtien.

Verkkoprotokolla

Grandoreiro käyttää RTC Portalia, joka on Delphi-komponenttien joukko, joka on rakennettu sen päälle RealThinClient SDK joka on rakennettu HTTP(S:n) päälle. RTC-portaali oli lopetettu vuonna 2017 ja sen lähdekoodi julkaistu GitHub. Pohjimmiltaan RTC-portaali sallii yhden tai useamman ohjaimen etäkäyttää yhtä tai useampaa isäntäkonetta. Isännät ja ohjaimet erotetaan välityskomponentilla nimeltä Gateway.

Grandoreiro-operaattorit käyttävät konsolia (toimii ohjaimena) yhteyden muodostamiseen C&C-palvelimeen (toimii yhdyskäytävänä) ja kommunikoimaan vaarantuneiden koneiden kanssa (toimii isäntinä). Yhdyskäytävään yhdistäminen edellyttää kolmea parametria: salainen avain, avaimen pituus ja kirjautuminen.

Salaista avainta käytetään salaamaan palvelimelle lähetetty ensimmäinen pyyntö. Siksi palvelimen on myös tiedettävä salainen avain voidakseen purkaa alkuperäisen asiakaspyynnön salauksen.

Avaimen pituus määrittää kättelyn aikana muodostettujen avainten pituuden liikenteen salaamiseksi. Liikenne salataan mukautetulla stream-salauksella. Kaksi eri avainta muodostetaan – yksi saapuvalle ja toinen lähtevälle liikenteelle.

Kirjautumistunnus voi olla mikä tahansa merkkijono. Gateway vaatii jokaisella yhdistetyllä komponentilla yksilöllisen kirjautumisen.

Grandoreiro käyttää kahta erilaista salaisen avaimen ja avaimen pituusarvojen yhdistelmää, jotka on aina kovakoodattu binääriin, ja olemme jo käsitelleet kirjautumismerkkijono jota käytetään kirjautumistunnuksena.

RTC-dokumentaation mukaan se pystyy käsittelemään vain rajoitetun määrän yhteyksiä kerralla. Ottaen huomioon, että jokaisen yhdistetyn isäntäkoneen on lähetettävä vähintään yksi pyyntö sekunnissa tai muuten sen yhteys katkeaa, uskomme, että Grandoreiro käyttää useita C&C-palvelimia on yritys olla ylikuormittamatta yhtäkään niistä.

Yhteenveto

Tässä blogikirjoituksessa olemme kurkistaneet Grandoreiron pitkän aikavälin seurantamme verhon taakse, mikä auttoi mahdollistamaan tämän häiriötoiminnan. Olemme kuvanneet perusteellisesti, kuinka Grandoreiron DGA toimii, kuinka monta eri konfiguraatiota on olemassa samanaikaisesti ja kuinka pystyimme havaitsemaan monia IP-osoitteiden päällekkäisyyksiä.

Olemme toimittaneet myös C&C:n palvelimilta saatuja tilastotietoja. Nämä tiedot antavat erinomaisen yleiskuvan uhritutkimuksesta ja kohdentamisesta, mutta antavat meille myös mahdollisuuden nähdä todellisen vaikutuksen tason.

Brasilian liittovaltion poliisin johtama häiriöoperaatio kohdistui henkilöihin, joiden uskotaan olevan korkealla Grandoreiron operaatiohierarkiassa. ESET jatkaa seuraamista muut latinalaisamerikkalaiset pankkitroijalaiset tarkkaillen tarkasti Grandoreiron toimintaa tämän häiriöoperaation jälkeen.

Jos sinulla on kysyttävää WeLiveSecurityssä julkaistusta tutkimuksestamme, ota meihin yhteyttä osoitteessa uhkaintel@eset.com.

ESET Research tarjoaa yksityisiä APT-tietoraportteja ja tietosyötteitä. Jos sinulla on kysyttävää tästä palvelusta, käy osoitteessa ESET Threat Intelligence sivu.

IoC: t

Asiakirjat

|

SHA-1 |

Tiedostonimi |

Detection |

Kuvaus |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

MSI latausohjelma |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

MSI latausohjelma |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (binaarisella pehmusteella) |

verkko

|

IP |

Domain |

Hosting-palveluntarjoaja |

Ensimmäinen nähty |

Lisätiedot |

|

20.237.166[.]161 |

DGA:n luoma |

Taivaansininen |

2024-01-12 |

C&C-palvelin. |

|

20.120.249[.]43 |

DGA:n luoma |

Taivaansininen |

2024-01-16 |

C&C-palvelin. |

|

52.161.154[.]239 |

DGA:n luoma |

Taivaansininen |

2024-01-18 |

C&C-palvelin. |

|

167.114.138[.]249 |

DGA:n luoma |

OVH |

2024-01-02 |

C&C-palvelin. |

|

66.70.160[.]251 |

DGA:n luoma |

OVH |

2024-01-05 |

C&C-palvelin. |

|

167.114.4[.]175 |

DGA:n luoma |

OVH |

2024-01-09 |

C&C-palvelin. |

|

18.215.238[.]53 |

DGA:n luoma |

AWS |

2024-01-03 |

C&C-palvelin. |

|

54.219.169[.]167 |

DGA:n luoma |

AWS |

2024-01-09 |

C&C-palvelin. |

|

3.144.135[.]247 |

DGA:n luoma |

AWS |

2024-01-12 |

C&C-palvelin. |

|

77.246.96[.]204 |

DGA:n luoma |

VDSina |

2024-01-11 |

C&C-palvelin. |

|

185.228.72[.]38 |

DGA:n luoma |

Master da Web |

2024-01-02 |

C&C-palvelin. |

|

62.84.100[.]225 |

N / A |

VDSina |

2024-01-18 |

Jakelupalvelin. |

|

20.151.89[.]252 |

N / A |

Taivaansininen |

2024-01-10 |

Jakelupalvelin. |

MITER ATT & CK -tekniikat

Tämä pöytä on rakennettu käyttämällä version 14 MITER ATT & CK -kehyksen puitteissa.

|

Taktiikka |

ID |

Nimi |

Kuvaus |

|

Resurssien kehittäminen |

Kehitysominaisuudet: Haittaohjelmat |

Grandoreiron kehittäjät kehittävät omia mukautettuja latausohjelmiaan. |

|

|

Ensimmäinen käyttöoikeus |

Phishing |

Grandoreiro leviää tietojenkalasteluviestien kautta. |

|

|

Teloitus |

Käyttäjän suoritus: Haitallinen tiedosto |

Grandoreiro painostaa uhreja suorittamaan tietojenkalasteluliitteen manuaalisesti. |

|

|

Sitkeys |

Käynnistyksen tai kirjautumisen automaattinen käynnistys: Rekisterin suoritusavaimet / Käynnistyskansio |

Grandoreiro käyttää tavallisia automaattisen käynnistyksen paikkoja pysyvyyden vuoksi. |

|

|

Hijack Execution Flow: DLL Search Order Hijacking |

Grandoreiro suoritetaan vaarantamalla DLL-hakujärjestys. |

||

|

Puolustuksen kiertäminen |

Poista tiedostojen tai tietojen salaus/dekoodaus |

Grandoreiro jaetaan usein salasanasuojatuissa ZIP-arkistoissa. |

|

|

Hämärtyneet tiedostot tai tiedot: Binaaritäyte |

Grandoreiron EXE-tiedostot olivat ennen laajentuneet .rsrc osiot suurilla BMP-kuvilla. |

||

|

Järjestelmän binaarivälityspalvelimen suoritus: Msiexec |

Grandoreiro-latausohjelmat sisältyvät MSI-asennusohjelmiin. |

||

|

Muokkaa rekisteriä |

Grandoreiro tallentaa osan määritystiedoistaan Windowsin rekisteriin. |

||

|

Löytö |

Sovellusikkunan löytäminen |

Grandoreiro löytää verkkopankkisivustot ikkunoiden nimien perusteella. |

|

|

Prosessin etsintä |

Grandoreiro löytää tietoturvatyökalut prosessien nimien perusteella. |

||

|

Ohjelmiston etsintä: Tietoturvaohjelmiston etsintä |

Grandoreiro havaitsee pankkien suojaustuotteiden olemassaolon. |

||

|

Järjestelmätietojen etsiminen |

Grandoreiro kerää tietoja uhrin koneesta, mm %COMPUTERNAME% ja käyttöjärjestelmä. |

||

|

Kokoelma |

Input Capture: GUI Input Capture |

Grandoreiro voi näyttää vääriä ponnahdusikkunoita ja kaapata niihin kirjoitettua tekstiä. |

|

|

Tulon sieppaus: Keylogging |

Grandoreiro pystyy kaappaamaan näppäinpainalluksia. |

||

|

Sähköpostikokoelma: Paikallinen sähköpostikokoelma |

Grandoreiron operaattorit kehittivät työkalun sähköpostiosoitteiden poimimiseen Outlookista. |

||

|

Command and Control |

Tietojen koodaus: Ei-standardi koodaus |

Grandoreiro käyttää RTC:tä, joka salaa tiedot mukautetulla stream-salauksella. |

|

|

Dynaaminen resoluutio: Domain Generation Algorithms |

Grandoreiro luottaa yksinomaan DGA:han hankkiessaan C&C-palvelinosoitteet. |

||

|

Salattu kanava: Symmetrinen kryptografia |

RTC:ssä salaus ja salauksen purku tehdään samalla avaimella. |

||

|

Ei-standardi portti |

Grandoreiro käyttää usein epätyypillisiä portteja jakeluun. |

||

|

Sovelluskerroksen protokolla |

RTC on rakennettu HTTP(S:n) päälle. |

||

|

exfiltration |

Suodatus C2 -kanavan yli |

Grandoreiro suodattaa tiedot C&C-palvelimelleen. |

|

|

Vaikutus |

Järjestelmän sammutus/uudelleenkäynnistys |

Grandoreiro voi pakottaa järjestelmän uudelleenkäynnistyksen. |

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- PlatoData.Network Vertical Generatiivinen Ai. Vahvista itseäsi. Pääsy tästä.

- PlatoAiStream. Web3 Intelligence. Tietoa laajennettu. Pääsy tästä.

- PlatoESG. hiili, CleanTech, energia, ympäristö, Aurinko, Jätehuolto. Pääsy tästä.

- PlatonHealth. Biotekniikan ja kliinisten kokeiden älykkyys. Pääsy tästä.

- Lähde: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :on

- :On

- :ei

- :missä

- ][s

- $ YLÖS

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- pystyy

- Meistä

- hyväksikäyttö

- väärin

- hyväksyy

- pääsy

- Tili

- Tilit

- tarkka

- toimiva

- aktiivinen

- toiminta

- todellinen

- todella

- lisä-

- Lisäksi

- osoite

- osoitteet

- Jälkeen

- jonka tarkoituksena

- Tähtäimessä

- algoritmi

- Kaikki

- sallia

- sallittu

- Salliminen

- mahdollistaa

- melkein

- Aakkoset

- jo

- Myös

- aina

- Amerikkalainen

- keskuudessa

- an

- analyysi

- analysoidaan

- ja

- Toinen

- Kaikki

- sopiva

- suunnilleen

- APT

- Archive

- arkisto

- OVAT

- Argentina

- noin

- AS

- osoitettu

- auttaa

- liittyvä

- olettamus

- At

- Hyökkäykset

- yritys

- Automatisoitu

- keskimäärin

- pois

- AWS

- Taivaansininen

- taustaosa

- kaistanleveys

- Pankki

- Pankkitoiminta

- pohja

- perustua

- perustiedot

- perusta

- BE

- koska

- tulevat

- ollut

- ennen

- alkoi

- takana

- ovat

- Uskoa

- uskoi

- kuuluu

- lisäksi

- Paremmin

- välillä

- bhg

- puolueellinen

- Suurimmat

- sekä

- botnet

- Brasilia

- selain

- rakentaa

- rakentaa

- rakennettu

- niputettu

- mutta

- by

- laskettu

- soittaa

- nimeltään

- tuli

- Kampanjat

- CAN

- kyvyt

- kykenee

- kaapata

- Kaappaaminen

- tapaus

- tapauksissa

- tietty

- varmasti

- muuttaa

- muuttunut

- Muutokset

- muuttuviin

- Kanava

- merkki

- ominaisuudet

- merkkejä

- valinta

- salakirjoitus

- vaatia

- selkeä

- asiakas

- tarkasti

- lähempänä

- pilvi

- Cluster

- koodi

- koodit

- yhteensattuma

- yhteistyötä

- kokoelma

- kerää

- Sarake

- KOM

- yhdistelmät

- tiedottaa

- viestiä

- Viestintä

- täysin

- komponentti

- osat

- Vaarantunut

- vaarantamatta

- laskeminen

- tietokone

- päättelee

- Konfigurointi

- kytkeä

- kytketty

- Kytkeminen

- liitäntä

- Liitännät

- ottaen huomioon

- Koostuu

- muodostuu

- Console

- vakio

- alituisesti

- ottaa yhteyttä

- sisältää

- sisältää

- jatkaa

- jatkui

- osaltaan

- ohjaus

- valvonta

- yhteistyössä

- Ydin

- korjata

- vastaava

- vastaa

- maahan

- maa

- kurssi

- ratkaiseva

- Nykyinen

- verho

- asiakassuhde

- DA

- päivittäin

- tiedot

- Päivämäärä

- päivä

- päivää

- dDNS

- päätti

- Pura

- syvempää

- määritelty

- Delfoi

- osoittaa

- syvyys

- on kuvattu

- ansaita

- Malli

- suunniteltu

- Detection

- määrittää

- kehittää

- kehitetty

- kehittäjille

- Kehitys

- eri

- vaikea

- suoraan

- huomaa

- löytö

- pohtia

- keskusteltiin

- näyttö

- näytöt

- piittaamatta

- Häiritä

- Häiriö

- ero

- jaettu

- jakelu

- sukellus

- dns

- dokumentointi

- ei

- verkkotunnuksen

- DOMAIN-NIMET

- verkkotunnuksia

- hallitseva

- tehty

- Dont

- Pudota

- putosi

- kaksi

- kaksoiskappaleet

- aikana

- dynaaminen

- e

- kukin

- Varhainen

- myöskään

- muu

- sähköpostit

- koodaus

- Salaa

- salattu

- salaus

- loppu

- päättyi

- täytäntöönpano

- merkintä

- olennaisesti

- perustaa

- vakiintunut

- perustamisesta

- jne.

- Jopa

- EVER

- Joka

- esimerkki

- erinomainen

- suorittaa

- teloitettiin

- teloitus

- olla

- odotettu

- selitti

- selitys

- uute

- epäonnistuu

- väärennös

- perheet

- Ominaisuus

- Ominaisuudet

- helmikuu

- Liitto-

- liittovaltion poliisi

- harvat

- vähemmän

- ala

- Fields

- Kuva

- Asiakirjat

- lopullinen

- Vihdoin

- taloudellinen

- rahoituslaitos

- Löytää

- Etunimi

- virhe

- virtaus

- Keskittää

- seurannut

- jälkeen

- varten

- voima

- muoto

- lomakkeet

- löytyi

- neljä

- kettu

- Puitteet

- Ranska

- usein

- alkaen

- toiminnallisuus

- toiminta

- edelleen

- kuilu

- portti

- syntyy

- sukupolvi

- generaattori

- saada

- Antaa

- tietty

- vilaus

- Global

- Kreikka

- Ryhmä

- Ryhmän

- HAD

- kahva

- Olla

- raskas

- auttanut

- siten

- hierarkia

- Korkea

- Korostettu

- historia

- pitää

- pitää

- isäntä

- isännät

- TUNTIA

- Miten

- Miten

- Kuitenkin

- http

- HTTPS

- ID

- ajatus

- identtinen

- tunnistettu

- tunniste

- tunnistaa

- tunnistaminen

- if

- havainnollistaa

- kuva

- kuvien

- Vaikutus

- täytäntöönpano

- täytäntöön

- in

- virheellinen

- Kasvaa

- henkilöt

- tiedot

- Infrastruktuuri

- ensimmäinen

- Osaa aloittaa

- panos

- Kyselyt

- sisällä

- sen sijaan

- Laitos

- Älykkyys

- tarkoitettu

- olla vuorovaikutuksessa

- tulee

- käyttöön

- esittely

- tutkimus

- IP

- IP-osoite

- IP-osoitteita

- kysymys

- kysymykset

- IT

- SEN

- tammikuu

- JPY

- json

- heinäkuu

- kesäkuu

- Pitää

- avain

- avaimet

- laji

- erilaisia

- Tietää

- tunnettu

- tietää

- suuri

- Sukunimi

- myöhemmin

- latinalainen

- Latinalaisen Amerikan

- Laki

- lainvalvontaviranomaisten

- kerros

- vähiten

- jättäen

- Led

- Pituus

- vähemmän

- Taso

- pitää

- Todennäköisesti

- rajallinen

- linja

- Lista

- lueteltu

- paikallinen

- sijainnit

- logiikka

- looginen

- Kirjaudu sisään

- Pitkät

- pitkä aika

- pitkän aikavälin

- katso

- Erä

- kone

- Koneet

- tärkein

- pääasiallisesti

- Enemmistö

- tehdä

- Tekeminen

- ilkeä

- haittaohjelmat

- Malware-as-a-Service (MaaS)

- käsin

- monet

- maaliskuu

- merkitty

- merkki

- massiivisesti

- tulitikut

- Saattaa..

- merkityksiä

- välineet

- sillä välin

- mekanismi

- mainitsi

- menetelmä

- Meksiko

- vähäinen

- muokattu

- raha

- monitori

- seuranta

- näytöt

- Kuukausi

- lisää

- eniten

- hiiri

- msi

- paljon

- moninkertainen

- täytyy

- MX

- nimi

- nimet

- tarpeet

- verkko

- Uusi

- hiljattain

- seuraava

- Nro

- huomata

- Ilmoitus..

- numero

- tarkkailla

- Havaittu

- saada

- saatu

- Ilmeinen

- OCC

- Tilaisuudet

- esiintyminen

- lokakuu

- of

- kampanja

- Tarjoukset

- usein

- vanhempi

- vanhin

- on

- kerran

- ONE

- verkossa

- verkkopankit

- vain

- toimi

- toimii

- toiminta

- käyttöjärjestelmän

- käyttöjärjestelmät

- toiminta

- operaattori

- operaattorit

- or

- tilata

- OS

- Muut

- Muuta

- meidän

- näkymät

- ulkopuolella

- yli

- yleiskatsaus

- oma

- P&E

- sivulla

- maali

- parametrit

- osa

- Ohi

- Kuvio

- varten

- osuus

- suoritettu

- aika

- sitkeys

- Peru

- ilmiö

- Phishing

- kuva

- Pierre

- Platon

- Platonin tietotieto

- PlatonData

- Ole hyvä

- ota yhteyttä

- Valvoa

- pop-up

- Portal

- portit

- Portugali

- mahdollinen

- läsnäolo

- esittää

- primitiivinen

- yksityinen

- todennäköisesti

- prosessi

- jalostettu

- tuottaa

- Tuotteemme

- Edistyminen

- etenee

- projekti

- asianmukaisesti

- suojaus

- protokolla

- protokollat

- osoittautui

- mikäli

- tarjoajat

- tarjoaa

- tarjoamalla

- valtuutettu

- julkaistu

- Python

- Q3

- nopeasti

- melko

- nopea

- hinta

- pikemminkin

- reason

- äskettäinen

- punainen

- tarkoitettuja

- viittaa

- heijastunut

- kirjattu

- Rekisteröinti

- rekisterin

- jäljellä oleva

- jäännökset

- kaukosäädin

- kaukaista

- Poistaa

- raportti

- Raportit

- edustaa

- pyyntö

- pyynnöt

- tarvitaan

- vaatimukset

- Vaatii

- tutkimus

- Tutkijat

- päätöslauselma

- ratkaisee

- ratkaistu

- ratkaiseminen

- vastuullinen

- johtua

- ajaa

- juoksu

- s

- Said

- SAINT

- sama

- näki

- sanoa

- Näytön

- Haku

- Toinen

- salaisuus

- Osa

- osiot

- turvallisuus

- Suojausohjelmisto

- turvallisuustyökalut

- nähdä

- näyttää

- nähneet

- valittu

- lähettää

- lähettäminen

- lähetetty

- syyskuu

- Sarjat

- palvelin

- palvelimet

- palvelee

- palvelu

- Palvelut

- setti

- Setit

- asetus

- useat

- yhteinen

- jakaminen

- näyttää

- esitetty

- Näytä

- puoli

- merkittävästi

- samankaltainen

- Yksinkertainen

- samanaikainen

- samanaikaisesti

- koska

- single

- pieni

- So

- Tuotteemme

- Yksin

- jonkin verran

- joskus

- Pian

- lähde

- lähdekoodi

- Espanja

- erityinen

- Kaupallinen

- levitteet

- standardi

- alkoi

- käynnistyksen

- Valtiot

- tilastollinen

- tilasto

- Vaihe

- Yhä

- tallennettu

- varastot

- virta

- jono

- voimakkaasti

- aliverkkotunnus

- aihe

- Onnistuneesti

- niin

- yhteenveto

- Tukee

- yllätys

- Vaihtaa

- järjestelmä

- järjestelmät

- taulukko

- ottaa

- vie

- kohdennettu

- kohdistaminen

- tavoitteet

- Tekninen

- Tekninen analyysi

- tekniikka

- kymmeniä

- teksti

- kuin

- että

- -

- tiedot

- heidän

- Niitä

- sitten

- siksi

- Nämä

- ne

- ajatella

- tätä

- ne

- vaikka?

- tuhansia

- uhkaus

- kolmella

- Kautta

- aika

- kertaa

- aikaleima

- Otsikko

- että

- yhdessä

- työkalu

- työkalut

- ylin

- Yhteensä

- kohti

- raita

- Seuranta

- liikenne

- käsittelemällä

- laukeaa

- Troijalainen

- kaksi

- läpikäy

- unique

- asti

- käyttämätön

- päälle

- Päällä

- us

- käyttää

- käytetty

- käyttötarkoituksiin

- käyttämällä

- yleensä

- käyttää

- hyödyntää

- arvo

- arvot

- variantti

- valtava

- versio

- version tiedot

- hyvin

- kautta

- Uhri

- uhrit

- Vierailla

- vieraili

- oli

- Tapa..

- we

- verkko

- Web-selain

- Verkkosivu

- sivustot

- viikko

- HYVIN

- olivat

- Mitä

- kun

- joka

- vaikka

- KUKA

- tulee

- ikkuna

- ikkunat

- with

- sisällä

- Referenssit

- toimii

- kirjoittaminen

- vuosi

- vuotta

- saannot

- zephyrnet

- Postinumero