شرکت مدیریت رمز عبور محبوب LastPass بوده است زیر پمپ امسال، به دنبال نفوذ به شبکه در آگوست 2022.

جزئیات نحوه ورود مهاجمان برای اولین بار هنوز کمیاب است، با اولین نظر رسمی LastPass که با احتیاط بیان کرد:

[یک] شخص غیرمجاز از طریق یک حساب توسعهدهنده در معرض خطر به بخشهایی از محیط توسعه LastPass دسترسی پیدا کرد.

اعلامیه بعدی حدود یک ماه بعد به همین ترتیب بی نتیجه بود:

[T] عامل تهدید با استفاده از نقطه پایانی در معرض خطر یک توسعه دهنده به محیط توسعه دسترسی پیدا کرد. در حالی که روش مورد استفاده برای مصالحه نقطه پایانی اولیه بینتیجه است، عامل تهدید از دسترسی مداوم خود برای جعل هویت توسعهدهنده زمانی که توسعهدهنده با استفاده از احراز هویت چند عاملی با موفقیت احراز هویت کرد، استفاده کرد.

در این پاراگراف چیز زیادی باقی نمانده است، اگر اصطلاحات اصطلاحی را خالی کنید، اما عبارات کلیدی به نظر می رسد "نقطه پایانی در معرض خطر" هستند (در انگلیسی ساده، احتمالاً به این معنی است: کامپیوتر آلوده به بدافزار، و "دسترسی مداوم" (به معنی: کلاهبرداران می توانند بعداً در اوقات فراغت خود به داخل برگردند).

2FA همیشه کمک نمی کند

متأسفانه، همانطور که در بالا می توانید بخوانید، احراز هویت دو مرحله ای (2FA) در این حمله خاص کمکی نکرد.

ما حدس میزنیم که این به این دلیل است که LastPass، مشابه اکثر شرکتها و سرویسهای آنلاین، به معنای واقعی کلمه به 2FA برای هر اتصالی که احراز هویت نیاز است نیاز ندارد، بلکه فقط برای چیزی که ممکن است احراز هویت اولیه نامیده شود.

اگر بخواهیم منصف باشیم، بسیاری یا بیشتر خدماتی که استفاده میکنید، احتمالاً از جمله کارفرمای خود، معمولاً کاری مشابه انجام میدهند.

معافیت های معمولی 2FA، با هدف بهره مندی از بیشتر مزایای آن بدون پرداخت هزینه بسیار بالا برای ناراحتی، عبارتند از:

- انجام احراز هویت کامل 2FA فقط گاهی اوقات، مانند درخواست کدهای یکبار مصرف جدید فقط هر چند روز یا چند هفته یکبار. برای مثال، برخی از سیستمهای 2FA ممکن است گزینه «مرا برای X روز به خاطر بسپار» به شما پیشنهاد دهند.

- فقط نیاز به احراز هویت 2FA برای ورود اولیه، سپس به نوعی سیستم "یک ورود به سیستم" اجازه می دهد تا شما را به طور خودکار برای طیف گسترده ای از خدمات داخلی احراز هویت کند. در بسیاری از شرکتها، ورود به ایمیل اغلب به شما امکان میدهد به سرویسهای دیگری مانند زوم، گیت هاب یا سایر سیستمهایی که زیاد استفاده میکنید نیز دسترسی داشته باشید.

- صدور "توکن های دسترسی حامل" برای ابزارهای نرم افزاری خودکار، بر اساس احراز هویت گاه به گاه 2FA توسط توسعه دهندگان، آزمایش کنندگان و کارکنان مهندسی. اگر یک اسکریپت ساخت و آزمایش خودکار دارید که نیاز به دسترسی به سرورها و پایگاههای اطلاعاتی مختلف در نقاط مختلف فرآیند دارد، نمیخواهید اسکریپت به طور مداوم قطع شود و منتظر بمانید تا کد 2FA دیگری وارد کنید.

ما هیچ مدرکی ندیدیم…

این شرکت در ابتدا در آگوست 2022 با اطمینان از اینکه گمان میکنیم LastPass اکنون پشیمان است، گفت:

ما هیچ مدرکی دال بر هرگونه دسترسی به اطلاعات مشتری یا مخازن رمز عبور رمزگذاری شده در این حادثه ندیده ایم.

البته، «ما هیچ مدرکی ندیدهایم» یک گزاره خیلی قوی نیست (به ویژه به این دلیل که شرکتهای ناسازگار میتوانند آن را با شکست عمدی در جستجوی شواهد در وهله اول، یا با اجازه دادن به شخص دیگری جمعآوری شواهد و سپس محقق کنند. امتناع عمدی از نگاه کردن به آن)، حتی اگر اغلب همه آن چیزی است که هر شرکتی می تواند به درستی در عواقب فوری نقض بگوید.

با این حال، LastPass بررسی کرد و احساس کرد که تا سپتامبر 2022 می تواند ادعای قطعی کند:

اگرچه عامل تهدید میتوانست به محیط توسعه دسترسی داشته باشد، طراحی سیستم و کنترلهای ما مانع از دسترسی عامل تهدید به اطلاعات مشتری یا مخازن رمز عبور رمزگذاری شده میشد.

متأسفانه، این ادعا کمی بیش از حد جسورانه بود.

حمله ای که منجر به حمله شد

LastPass اوایل اعتراف کرد که کلاهبرداران "بخش هایی از کد منبع و برخی از اطلاعات فنی اختصاصی LastPass را گرفته اند"…

و اکنون به نظر می رسد که برخی از آن «اطلاعات فنی» دزدیده شده برای تسهیل حمله بعدی که در نوامبر 2022 فاش شد کافی بود:

ما تشخیص دادهایم که یک شخص غیرمجاز، با استفاده از اطلاعات بهدستآمده در حادثه آگوست ۲۰۲۲، توانسته است به عناصر خاصی از اطلاعات مشتریان ما دسترسی پیدا کند.

برای منصفانه بودن به LastPass، این شرکت ادعای اصلی خود مبنی بر سرقت رمزهای عبور را تکرار نکرد و صرفاً به سرقت اطلاعات مشتریان اشاره کرد.

اما در اطلاعیه های نقض قبلی خود، این شرکت با دقت در مورد آن صحبت کرده بود اطلاعات مشتری (که باعث می شود بیشتر ما به اطلاعاتی مانند آدرس، شماره تلفن، مشخصات کارت پرداخت و ... فکر کنیم) و خزانه های رمز عبور رمزگذاری شده به عنوان دو دسته مجزا

با این حال، این بار معلوم شد که "اطلاعات مشتریان" هم شامل داده های مشتری، به معنای بالا، و هم پایگاه داده های رمز عبور می شود.

LastPass نه به معنای واقعی کلمه در شب قبل از کریسمس، بلکه به طرز خطرناکی نزدیک به آن است، اعتراف کرده است که:

عامل تهدید اطلاعاتی را از پشتیبانگیری کپی کرد که حاوی اطلاعات اولیه حساب مشتری و ابردادههای مرتبط از جمله نام شرکت، نام کاربر نهایی، آدرس صورتحساب، آدرس ایمیل، شماره تلفن و آدرسهای IP بود که مشتریان از آنها به سرویس LastPass دسترسی داشتند.

به زبان ساده، کلاهبرداران اکنون می دانند که شما چه کسی هستید، کجا زندگی می کنید، کدام کامپیوترهای موجود در اینترنت متعلق به شما هستند، و چگونه به صورت الکترونیکی با شما تماس بگیرند.

پذیرش ادامه دارد:

عامل تهدید همچنین قادر به کپی کردن یک نسخه پشتیبان از اطلاعات صندوق مشتری بود.

بنابراین، کلاهبرداران پس از همه، آن مخازن رمز عبور را دزدیدند.

جالب اینجاست که LastPass اکنون همچنین اعتراف کرده است که آنچه به عنوان "حفظ رمز عبور" توصیف می کند، در واقع یک BLOB درهم (یک کلمه لغت سرگرم کننده به معنای شی بزرگ باینری) فقط و به طور کامل از داده های رمزگذاری شده و بنابراین نامفهوم تشکیل شده است.

این «حفظهها» شامل دادههای رمزگذارینشده، ظاهراً شامل نشانیهای اینترنتی وبسایتهایی است که با هر نام کاربری و رمز عبور رمزگذاریشده همراه هستند.

بنابراین، کلاهبرداران اکنون نه تنها میدانند که شما و رایانهتان کجا زندگی میکنید، به لطف دادههای صورتحساب و آدرس IP فاش شده ذکر شده در بالا، بلکه نقشه دقیقی از مکانهایی که در زمان آنلاین هستید نیز دارند:

[C]دادههای خزانه مشتری […] در قالب باینری اختصاصی ذخیره میشوند که هم دادههای رمزگذارینشده، مانند URLهای وبسایت، و هم حاوی فیلدهای حساس کاملاً رمزگذاریشده مانند نامهای کاربری و گذرواژههای وبسایت، یادداشتهای ایمن، و دادههای پرشده با فرم، ذخیره میشوند. .

LastPass هیچ جزئیات دیگری در مورد داده های رمزگذاری نشده ای که در آن فایل های "طاقچه" ذخیره شده اند ارائه نکرده است، اما کلمات "مانند URL های وب سایت" مطمئناً نشان می دهد که URL ها تنها اطلاعاتی نیستند که کلاهبرداران به دست آورده اند.

خبر خوب

LastPass همچنان اصرار دارد که خبر خوب این است که امنیت گذرواژههای پشتیبانگیری شده شما در فایل طاق شما نباید با امنیت هر پشتیبان ابری دیگری که قبل از آپلود آن روی رایانه شخصی خود رمزگذاری کردهاید، تفاوتی نداشته باشد.

طبق گفته LastPass، داده های مخفی که برای شما پشتیبان می گیرد، هرگز به صورت رمزگذاری نشده در سرورهای خود LastPass وجود ندارد و LastPass هرگز رمز عبور اصلی شما را ذخیره نمی کند و نمی بیند.

بنابراین، LastPass میگوید، دادههای رمز عبور پشتیبانگیری شده شما همیشه به صورت رمزگذاری شده آپلود، ذخیره، دسترسی و دانلود میشوند، به طوری که کلاهبرداران همچنان نیاز به شکستن رمز اصلی شما دارند، حتی اگر اکنون اطلاعات رمز عبور شما را در دست دارند.

تا آنجا که می توانیم بگوییم، رمزهای عبور اضافه شده به LastPass در سال های اخیر از یک سیستم ذخیره سازی salt-hash-and-stretch استفاده می کنند که نزدیک به ما است. توصیه های خود، با استفاده از الگوریتم PBKDF2 با نمک های تصادفی، SHA-256 به عنوان سیستم هش داخلی، و 100,100 تکرار.

LastPass در بهروزرسانی نوامبر 2022 خود نتوانست یا نمیتوانست بگوید که چه مدت طول کشید تا موج دوم کلاهبرداران به سرورهای ابری خود پس از اولین حمله به سیستم توسعه خود در آگوست 2002 وارد شوند.

اما حتی اگر فرض کنیم که حمله دوم بلافاصله انجام شد، اما تا بعدا متوجه نشدند، مجرمان حداکثر چهار ماه فرصت داشته اند تا سعی کنند گذرواژه اصلی صندوق دزدی هر کسی را بشکنند.

بنابراین منطقی است که استنباط کنیم که فقط کاربرانی که عمداً رمزهای عبور آسان یا زودهنگام را انتخاب کرده اند در معرض خطر هستند و هرکسی که از زمان اعلام نقض گذرواژه خود زحمت تغییر گذرواژه خود را متحمل شده است تقریباً مطمئناً از آنها جلوتر است. کلاهبرداران

فراموش نکنید که طول به تنهایی برای اطمینان از یک رمز عبور مناسب کافی نیست. در واقع، شواهد آنکدال نشان می دهد که 123456, 12345678 و 123456789 همه این روزها بیشتر از 1234، احتمالاً به دلیل محدودیت های طول اعمال شده توسط صفحه های ورود به سیستم امروزی. و به یاد داشته باشید که ابزارهای شکستن رمز عبور به سادگی شروع نمی شوند AAAA و مانند یک کیلومتر شمار حروفی به ادامه دهید ZZZZ...ZZZZ. آنها سعی میکنند گذرواژهها را بر اساس احتمال انتخابشان رتبهبندی کنند، بنابراین شما باید فرض کنید که آنها رمزهای عبور طولانی اما دوستداشتنی مانند انسانها را حدس میزنند. BlueJays28RedSox5! (18 کاراکتر) خیلی قبل از رسیدن به MAdv3aUQlHxL (12 کاراکتر)، یا حتی ISM/RMXR3 (9 کاراکتر).

چه کاری انجام دهید؟

در آگوست 2022، ما گفت: این: «اگر میخواهید برخی یا همه گذرواژههای خود را تغییر دهید، ما شما را از این موضوع منصرف نمیکنیم. [... اما] ما فکر نمی کنیم که شما نیازی به تغییر رمزهای عبور خود داشته باشید. (با ارزش آن، LastPass هم این کار را نمی کند.)”

این بر اساس اظهارات LastPass نه تنها مبنی بر اینکه مخازن رمزهای عبور پشتیبانگیری شده با رمزهای عبوری که فقط شما میشناسید رمزگذاری شدهاند، بلکه به هر حال به آن مخزنهای رمز عبور دسترسی نداشتند، بود.

با توجه به تغییر در داستان LastPass بر اساس آنچه که از آن زمان تاکنون کشف کرده است، اکنون پیشنهاد می کنیم این کار را انجام دهید. در صورت امکان رمز عبور خود را تغییر دهید.

توجه داشته باشید که باید رمزهای عبور ذخیره شده در صندوق خود و همچنین رمز اصلی خود صندوق را تغییر دهید.

این به این ترتیب است که حتی اگر کلاهبرداران رمز اصلی قدیمی شما را در آینده بشکنند، ذخیرهای از دادههای رمز عبور که آنها کشف میکنند کهنه و در نتیجه بیفایده خواهد بود - مانند صندوقچه دزدان دریایی پنهان پر از اسکناسهایی که دیگر پول قانونی ندارند.

در حالی که در مورد آن هستید، چرا از این فرصت استفاده نکنید تا اطمینان حاصل کنید که شما هر رمز عبور ضعیف یا استفاده مجدد را در لیست خود به طور همزمان بهبود بخشیدبا توجه به اینکه به هر حال آنها را تغییر می دهید.

یک چیز دیگر…

اوه، و یک چیز دیگر: جذابیت برای تیمهای X-Ops، کارکنان فناوری اطلاعات، سیستمعاملها و نویسندگان فنی در همه جا.

هنگامی که می خواهید بگویید رمز عبور خود را تغییر داده اید، یا به دیگران توصیه کنید گذرواژه خود را تغییر دهند، آیا می توانید از استفاده از کلمه گمراه کننده خودداری کنید. چرخاندن، و به سادگی از کلمه بسیار واضح تر استفاده کنید تغییر دادن بجای؟

در مورد "دوار اعتبارنامه" یا "چرخش رمز عبور" صحبت نکنید، زیرا این کلمه چرخاندنبه ویژه در علوم کامپیوتر، بر فرآیندی ساختاریافته دلالت دارد که در نهایت شامل تکرار می شود.

به عنوان مثال، در یک کمیته با یک رئیس چرخشی، همه در یک چرخه از پیش تعیین شده در جلسات رهبری شرکت می کنند، به عنوان مثال آلیس، باب، کراکر، دانگل، مالوری، سوزان... و سپس دوباره آلیس.

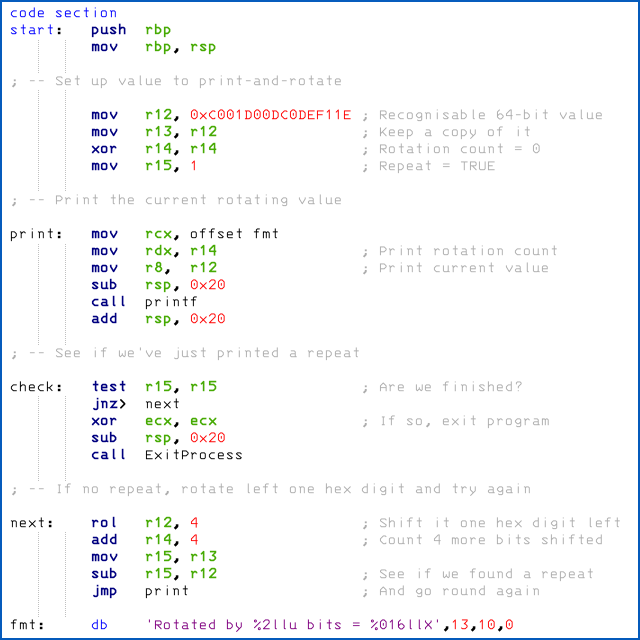

و در کد ماشین، ROTATE دستورالعمل به صراحت بیت ها را در یک ثبات به گردش در می آورد.

اگر شما ROL or ROR (این نشان می دهد به سمت چپ بروید or به سمت راست بروید در نماد Intel) به اندازه کافی بارها، آن بیت ها به مقدار اولیه خود باز می گردند.

وقتی قصد تغییر رمزهای عبور خود را دارید، اصلاً آن چیزی نیست که می خواهید!

اگر مدیر رمز عبور من هک شود چه می شود؟

چه کاربر LastPass باشید چه نباشید، در اینجا یک ویدیویی که ما ساختیم با چند نکته در مورد چگونگی کاهش خطر فاجعه در صورت هک شدن شما یا مدیر رمز عبورتان. (برای روشن کردن زیرنویس ها یا سرعت بخشیدن به پخش، در حین بازی روی چرخ دنده کلیک کنید).

چرا «چرخش» مترادف خوبی برای «تغییر» نیست

اینجاست ROTATE (دقیق تر ، ROL) آموزش در زندگی واقعی در ویندوز 64 بیتی.

اگر کد زیر را مونتاژ و اجرا می کنید (ما از اسمبر و لینکر مفید، مینیمالیستی، رایگان استفاده کردیم GoTools) ...

… سپس باید خروجی زیر را دریافت کنید:

Rotated by 0 bits = C001D00DC0DEF11E Rotated by 4 bits = 001D00DC0DEF11EC Rotated by 8 bits = 01D00DC0DEF11EC0 Rotated by 12 bits = 1D00DC0DEF11EC00 Rotated by 16 bits = D00DC0DEF11EC001 Rotated by 20 bits = 00DC0DEF11EC001D Rotated by 24 bits = 0DC0DEF11EC001D0 Rotated by 28 bits = DC0DEF11EC001D00 Rotated by 32 bits = C0DEF11EC001D00D Rotated by 36 bits = 0DEF11EC001D00DC Rotated by 40 bits = DEF11EC001D00DC0 Rotated by 44 bits = EF11EC001D00DC0D Rotated by 48 bits = F11EC001D00DC0DE Rotated by 52 bits = 11EC001D00DC0DEF Rotated by 56 bits = 1EC001D00DC0DEF1 Rotated by 60 bits = EC001D00DC0DEF11 Rotated by 64 bits = C001D00DC0DEF11E

با تغییر می توانید جهت و مقدار چرخش را تغییر دهید ROL به ROR، و تنظیم شماره 4 در آن خط و خط زیر.

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- پلاتوبلاک چین. Web3 Metaverse Intelligence. دانش تقویت شده دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2022/12/23/lastpass-finally-admits-they-did-steal-your-password-vaults-after-all/

- 1

- 100

- 2022

- 28

- 2F به

- 70

- 9

- a

- قادر

- درباره ما

- در مورد IT

- بالاتر

- مطلق

- دسترسی

- قابل دسترسی است

- دسترسی

- حساب

- به دست آورد

- واقعا

- اضافه

- نشانی

- آدرس

- اقرار کردن

- پذیرفته

- پس از

- عواقب بعدی

- پیش

- الگوریتم

- معرفی

- اجازه دادن

- تنها

- همیشه

- مقدار

- و

- خبر

- دیگر

- هر کس

- استیناف

- حمله

- اوت

- تصدیق کردن

- تأیید اعتبار

- تصدیق

- نویسنده

- خودکار

- خودکار

- بطور خودکار

- به عقب

- تصویر پس زمینه

- پشتیبان گیری

- اسکناس

- مستقر

- اساسی

- زیرا

- قبل از

- بودن

- در زیر

- مزایای

- صدور صورت حساب

- جسور

- مرز

- پایین

- شکاف

- صدا

- کارت

- Осторожно

- دسته

- بااحتیاط، محتاطانه

- مرکز

- معین

- قطعا

- تغییر دادن

- متغیر

- کاراکتر

- برگزیده

- کریسمس

- ادعا

- نزدیک

- ابر

- رمز

- جمع آوری

- رنگ

- بیا

- توضیح

- مشترک

- عموما

- شرکت

- شرکت

- سازش

- در معرض خطر

- کامپیوتر

- علم کامپیوتر

- کامپیوتر

- اعتماد به نفس

- ارتباط

- شامل

- تماس

- شامل

- محتوا

- به طور مستمر

- ادامه

- گروه شاهد

- میتوانست

- دوره

- پوشش

- ترک

- جنایتکاران

- مشتری

- اطلاعات مشتری

- مشتریان

- داده ها

- پایگاه های داده

- روز

- قطعی

- طرح

- دقیق

- جزئیات

- مشخص

- توسعه دهنده

- توسعه دهندگان

- پروژه

- DID

- مختلف

- جهت

- فاجعه

- کشف

- نمایش دادن

- متمایز

- نمی کند

- آیا

- هر

- در اوایل

- هر دو

- به صورت الکترونیکی

- عناصر

- پست الکترونیک

- جاسازی شده

- رمزگذاری

- نقطه پایانی

- مهندسی

- انگلیسی

- کافی

- اطمینان حاصل شود

- به طور کامل

- محیط

- به خصوص

- حتی

- هر کس

- مدرک

- مثال

- وجود دارد

- تسهیل کردن

- منصفانه

- کمی از

- زمینه

- پرونده

- فایل ها

- سرانجام

- نام خانوادگی

- مناسب

- به دنبال

- پیروی

- فرم

- قالب

- رایگان

- از جانب

- کامل

- آینده

- افزایش

- عموما

- دریافت کنید

- GitHub

- داده

- می دهد

- Go

- رفتن

- خوب

- هک

- سیار

- حس کردن

- ارتفاع

- کمک

- پنهان

- زیاد

- در تردید بودن

- چگونه

- چگونه

- اما

- HTTPS

- فوری

- بلافاصله

- تحمیل

- in

- حادثه

- شامل

- از جمله

- اطلاعات

- اول

- در ابتدا

- در عوض

- اینتل

- داخلی

- اینترنت

- منقطع

- بررسی

- گرفتار

- IP

- IP آدرس

- آدرس های IP

- IT

- تکرار

- خود

- اصطلاحات مخصوص یک صنف

- کلید

- دانستن

- شناخته شده

- بزرگ

- برنامه LastPass

- برجسته

- رهبری

- قانونی

- مناقصه قانونی

- طول

- اجازه دادن

- زندگی

- احتمالا

- لاین

- فهرست

- کوچک

- زنده

- طولانی

- دیگر

- نگاه کنيد

- خیلی

- دستگاه

- ساخت

- باعث می شود

- مدیریت

- مدیر

- بسیاری

- نقشه

- حاشیه

- استاد

- حداکثر عرض

- معنی

- به معنی

- جلسات

- ذکر شده

- صرفا - فقط

- متاداده

- روش

- قدرت

- حداقلی

- ماه

- ماه

- بیش

- اکثر

- نام

- نیاز

- نیازهای

- نه

- شبکه

- جدید

- اخبار

- شب

- طبیعی

- یادداشت

- اطلاعیه ها

- نوامبر

- عدد

- تعداد

- به دست آمده

- گاه به گاه

- ارائه

- رسمی

- قدیمی

- ONE

- آنلاین

- فرصت

- گزینه

- اصلی

- دیگر

- دیگران

- خود

- ویژه

- حزب

- کلمه عبور

- مدیریت رمز عبور

- مدیر رمز عبور

- کلمه عبور

- پل

- پرداخت

- پرداخت

- کارت پرداخت

- PBKDF2

- تلفن

- عبارات

- محل

- ساده

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازی

- نقطه

- موقعیت

- پست ها

- دقیقا

- قبلی

- قیمت

- اصلی

- شاید

- روند

- اختصاصی

- تصادفی

- محدوده

- خواندن

- واقعی

- زندگی واقعی

- معقول

- اخیر

- توصیه

- كاهش دادن

- امتناع

- ثبت نام

- تاسف

- مربوط

- به یاد داشته باشید

- تکرار

- نیاز

- محدودیت های

- برگشت

- خطر

- دویدن

- سعید

- همان

- کمیاب

- علم

- صفحه نمایش

- دوم

- راز

- امن

- تیم امنیت لاتاری

- به نظر می رسد

- می بیند

- حس

- حساس

- سپتامبر

- سرویس

- خدمات

- تنظیم

- باید

- مشابه

- به طور مشابه

- به سادگی

- پس از

- تنها

- So

- نرم افزار

- جامد

- برخی از

- کسی

- چیزی

- منبع

- کد منبع

- صحبت کردن

- سرعت

- کارکنان

- شروع

- ذخیره کردن

- بیانیه

- هنوز

- به سرقت رفته

- توقف

- ذخیره سازی

- ذخیره شده

- پرده

- داستان

- قوی

- ساخت یافته

- زیرنویس

- موفقیت

- چنین

- حاکی از

- SVG

- مترادف

- سیستم

- سیستم های

- گرفتن

- صحبت

- تیم ها

- فنی

- مناقصه

- La

- خرک

- شان

- از این رو

- چیز

- در این سال

- تهدید

- از طریق

- زمان

- بار

- نکات

- به

- امروز

- هم

- ابزار

- بالا

- انتقال

- شفاف

- زحمت

- درست

- دور زدن

- تبدیل

- در نهایت

- برملا کردن

- بروزرسانی

- آپلود شده

- URL

- us

- استفاده کنید

- کاربر

- کاربران

- استفاده

- ارزش

- مختلف

- طاق

- خزانه ها

- صبر کنيد

- موج

- سایت اینترنتی

- وب سایت

- هفته

- چی

- که

- در حین

- WHO

- وسیع

- دامنه گسترده

- اراده

- پنجره

- بدون

- کلمه

- کلمات

- با ارزش

- X

- سال

- سال

- شما

- یوتیوب

- زفیرنت

- زوم

![S3 Ep125: وقتی سخت افزار امنیتی دارای حفره های امنیتی است [صوت + متن]](https://platoaistream.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)