سخت تر از آن چیزی است که فکر می کنید

پخش کننده صوتی زیر نیست؟ گوش بده مستقیما در Soundcloud

با داگ آموت و پل داکلین. موسیقی مقدماتی و بیرونی توسط ادیت ماج.

شما می توانید به ما گوش دهید Soundcloud, پادکست های اپل, پادکست های Google, Spotify, Stitcher به و هر جایی که پادکست های خوب پیدا می شود. یا فقط رها کنید URL فید RSS ما به پادکچر مورد علاقه شما

رونوشت را بخوانید

دوغ. کرک های مدیریت رمز عبور، اشکالات ورود، و ملکه الیزابت اول در مقابل مری ملکه اسکاتلند... البته!

همه اینها و بیشتر در پادکست Naked Security.

[مودم موزیکال]

به پادکست خوش آمدید، همه.

من داگ آموت هستم. او پل داکلین است.

پل، شما چطور؟

اردک. وای!

جمجمهکاری فناوری اطلاعات قرن شانزدهم با پادکست امنیت برهنه، داگلاس ملاقات میکند.

نمی توانم صبر کنم!

دوغ. بدیهی است، بله... به زودی به آن خواهیم رسید.

اما ابتدا، مثل همیشه، این هفته در تاریخ فناوری، در 28 مه 1987، ارائه دهنده خدمات آنلاین CompuServe چیزی به نام فرمت تبادل گرافیکی یا GIF [HARD G] منتشر کرد.

این توسط استیو ویلهایت فقید، مهندس CompuServe (که به هر حال، بالا و پایین قسم میخورد که «جیف» تلفظ میشود) بهعنوان وسیلهای برای پشتیبانی از تصاویر رنگی در پهنای باند محدود و ظرفیتهای ذخیرهسازی شبکههای رایانهای اولیه توسعه داده شد.

نسخه اولیه، GIF 87a، حداکثر 256 رنگ را پشتیبانی می کرد. به دلیل توانایی آن در نمایش انیمیشن های ساده و پشتیبانی گسترده آن در سیستم های مختلف کامپیوتری، به سرعت محبوبیت پیدا کرد.

متشکرم، آقای ویلهایت.

اردک. و چه چیزی برای ما باقی گذاشته، داگلاس؟

انیمیشن های وب، و بحث بر سر این که آیا کلمه "graphics" [HARD G] تلفظ می شود یا "Zaraffics" [SOFT G].

دوغ. دقیقا. [می خندد]

اردک. من فقط نمی توانم آن را "گیف" [HARD G] بنامم.

دوغ. یکسان!

بیایید مهر آن را بگذاریم و به داستان هیجان انگیز خود برویم…

...درباره ملکه الیزابت اول، مری ملکه اسکاتلند و یک مرد بازی کردن هر دو طرف بین کلاهبرداران باج افزار و کارفرمایش، پل.

داستانهای باجافزار: حمله MitM که واقعاً مردی در میانه داشت

اردک. [می خندد] بیایید از پایان داستان شروع کنیم.

اساساً، این یک حمله باج افزار علیه یک شرکت فناوری در آکسفوردشایر، در انگلستان بود.

(این یکی نیست... شرکتی بود در آکسفورد، 15 کیلومتری بالای رودخانه ابینگدون-آن-تیمز، جایی که Sophos در آن مستقر است.)

همانطور که میتوانید تصور کنید، پس از ضربه خوردن توسط باجافزار، آنها با تقاضای پرداخت بیت کوین برای بازگرداندن اطلاعات خود مواجه شدند.

و مانند آن داستان ما یک چند هفته پیشیکی از تیم دفاعی خودشان، که قرار بود در مقابله با این موضوع کمک کند، متوجه شد، "من قصد دارم یک MiTM را اجرا کنم، یک حمله Man-in-the-Middle".

من می دانم که برای اجتناب از زبان جنسیتی و منعکس کردن این واقعیت که این روزها همیشه یک شخص نیست (اغلب یک رایانه در وسط است)…

در Naked Security، من اکنون می نویسم "Manipulator-in-the-Middle."

اما این به معنای واقعی کلمه یک مرد وسط بود.

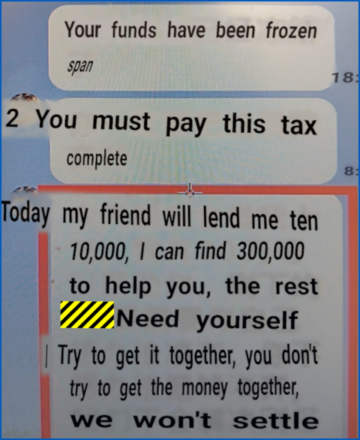

به بیان ساده، داگ، او با استفاده از نوعی حساب ایمیل تایپی که مانند آدرس ایمیل کلاهبردار بود، توانست از خانه به کارفرمای خود ایمیل بزند.

او موضوع را ربود و آدرس بیت کوین را در ردیابی ایمیل های تاریخی تغییر داد، زیرا به حساب های ایمیل مدیران ارشد دسترسی داشت…

... و او اساساً به عنوان یک مرد وسط شروع به مذاکره کرد.

بنابراین، تصور میکنید که او اکنون به صورت انفرادی با کلاهبردار مذاکره میکند و سپس این مذاکره را به کارفرمای خود منتقل میکند.

ما نمی دانیم که آیا او امیدوار بود که با تمام انعام فرار کند و سپس فقط به کارفرمای خود بگوید: "هی، حدس بزن، کلاهبرداران ما را فریب دادند" یا اینکه می خواست با کلاهبرداران مذاکره کند. کارفرمای او در آن طرف.

زیرا او همه چیزهای درست و غلط را برای افزایش ترس و وحشت در شرکت می دانست.

بنابراین، هدف او اساساً ربودن پرداخت باج افزار بود.

خوب، داگ، همه چیز کمی به شکل گلابی پیش رفت، زیرا متأسفانه برای او و خوشبختانه برای کارفرمایش و برای اجرای قانون، شرکت تصمیم گرفت پول را پرداخت نکند.

دوغ. [می خندد] هوممم!

اردک. بنابراین بیت کوینی وجود نداشت که او بتواند آن را بدزدد و سپس آن را قطع کند.

همچنین، به نظر می رسد که او ردپای خود را به خوبی پنهان نکرده است و دسترسی غیرقانونی او به لاگ های ایمیل پس از آن در شستشو ظاهر شد.

او آشکارا میدانست که پلیسها به او نزدیک شدهاند، زیرا سعی میکرد دادههای سرکش را از رایانهها و تلفنهای خود در خانه پاک کند.

اما آنها توقیف شدند و داده ها بازیابی شدند.

به نحوی پرونده پنج سال به طول انجامید و در نهایت، درست زمانی که می خواست به دادگاه برود، مشخصاً تصمیم گرفت که واقعاً پایی برای ایستادن ندارد و به گناه خود اعتراف کرد.

بنابراین، شما آن را دارید، داگ.

حمله به معنای واقعی کلمه مرد در وسط!

دوغ. خوب، پس همه چیز در سال 2023 خوب و خوب است…

... اما ما را ببر به دهه 1580 برمی گردد، پل.

مری، ملکه اسکاتلند و ملکه الیزابت اول چطور؟

اردک. خب، راستش را بخواهید، من فکر میکردم که این یک راه عالی برای توضیح حمله مرد در وسط با بازگشت به تمام آن سالها بود.

زیرا معروف است که ملکه الیزابت و دختر عمویش مری، ملکه اسکاتلند، دشمنان مذهبی و سیاسی بودند.

الیزابت ملکه انگلستان بود. مریم مدعی تاج و تخت بود.

بنابراین، مری عملاً در حبس خانگی بازداشت شد.

مری در نوعی تجمل زندگی می کرد، اما در یک قلعه محصور بود و در واقع علیه پسر عمویش توطئه می کرد، اما آنها نتوانستند آن را ثابت کنند.

و مری پیامهایی را میفرستاد و دریافت میکرد که در بشکههای آبجو که به قلعه میفرستادند پر شده بود.

ظاهراً، در این مورد، مرد میانی یک تأمینکننده آبجو سازگار بود که پیامها را قبل از اینکه مری دریافت کند، حذف میکرد تا بتوان از آنها کپی کرد.

و او پیامهای جایگزین، رمزگذاری شده با رمز مری، با تغییرات ظریفی را درج میکرد که در نهایت مری را متقاعد کرد که بیشتر از آنچه باید مینوشت بنویسد.

بنابراین او نه تنها نام دیگر توطئه گران را فاش کرد، بلکه نشان داد که طرح ترور ملکه الیزابت را تایید می کند.

آن روزها روزگار سخت تری بود... و انگلیس قطعاً در آن روزها مجازات اعدام داشت و مری محاکمه و اعدام شد.

دوغ. بسیار خوب، بنابراین برای هر کسی که گوش می دهد، پیشنهاد آسانسور برای این پادکست، «اخبار و توصیه های امنیت سایبری، و کمی تاریخ» است.

بازگشت به مرد میانی ما در روز جاری.

ما صحبت کردیم یک تهدید داخلی دیگر درست مثل همین چند وقت پیش

بنابراین جالب است که ببینیم آیا این یک الگو است یا این فقط یک تصادف است.

اما ما در مورد مواردی صحبت کردیم که میتوانید برای محافظت از خود در برابر این نوع حملات انجام دهید، بنابراین اجازه دهید دوباره به سرعت آنها را مرور کنیم.

شروع با: تفرقه بینداز و حکومت کنپل.

اردک. بله.

دوغ. و سپس ما داریم: گزارش های غیر قابل تغییر را نگه دارید، که به نظر می رسید در این مورد اتفاق افتاده است، درست است؟

اردک. بله.

به نظر میرسد که یک عنصر کلیدی از شواهد در این پرونده این واقعیت بود که او ایمیلهای مدیران ارشد را جستجو میکرد و آنها را تغییر میداد و قادر به پنهان کردن آن نبود.

بنابراین تصور میکنید، حتی بدون شواهد دیگر، این واقعیت که او با ایمیلهایی که به طور خاص به مذاکرات باجافزار و آدرسهای بیتکوین مربوط میشوند، سر و کله میزند، بسیار مشکوک خواهد بود.

دوغ. باشه بالاخره: همیشه اندازه بگیرید، هرگز فرض نکنید.

اردک. در واقع!

دوغ. بچه های خوب در نهایت پیروز شدند... پنج سال طول کشید، اما ما این کار را کردیم.

بیایید به داستان بعدی خود برویم.

شرکت امنیت وب یک اشکال ورود به سیستم را در یک جعبه ابزار برنامهسازی پیدا میکند.

اشکال به سرعت و شفاف برطرف می شود، بنابراین خوب است... اما مقداری وجود دارد بیشتر به داستانالبته پل.

امنیت جدی: تأیید بسیار مهم است - بررسی یک اشکال ورود به سیستم OAUTH

اردک. بله.

این یک شرکت تجزیه و تحلیل امنیت کدنویسی وب است (امیدوارم اصطلاحات مناسبی را در آنجا انتخاب کرده باشم) به نام SALT، و آنها یک آسیب پذیری احراز هویت را در یک جعبه ابزار برنامه سازی به نام Expo پیدا کردند.

و به قلبشان مبارک باد، اکسپو از چیزی به نام OAUTH پشتیبانی می کند مجوز را باز کنید سیستم.

این نوع سیستمی است که وقتی به وبسایتی میروید استفاده میشود که تصمیم گرفته است: «میدانید، ما نمیخواهیم تلاش کنیم تا یاد بگیریم چگونه امنیت رمز عبور را برای خودمان انجام دهیم. کاری که میخواهیم انجام دهیم این است که بگوییم «با Google وارد شوید، با فیسبوک وارد شوید»، چیزی شبیه به آن.

و ایده این است که، به زبان ساده، با فیسبوک، یا گوگل، یا هر سرویس اصلی که هست تماس بگیرید و بگویید: «هی، میخواهم بدهم. example.com اجازه انجام X."

بنابراین، فیسبوک، یا گوگل، یا هر چیز دیگری، شما را احراز هویت میکند و سپس میگوید: «بسیار خوب، در اینجا یک کد جادویی وجود دارد که میتوانید به طرف دیگر بدهید که میگوید: «ما شما را بررسی کردیم. شما با ما احراز هویت کردهاید، و این رمز احراز هویت شماست.»

سپس، طرف دیگر به طور مستقل می تواند با فیس بوک، یا گوگل یا هر چیز دیگری چک کند تا مطمئن شود که آن توکن از طرف شما صادر شده است.

بنابراین معنای آن این است که شما هرگز نیازی به تحویل هیچ رمز عبوری به سایت ندارید... اگر دوست دارید، فیسبوک یا گوگل را انتخاب می کنید تا بخش احراز هویت واقعی را برای شما انجام دهد.

اگر یک وبسایت بوتیک هستید و فکر میکنید، "من قصد ندارم رمزنگاری خودم را ببافم، ایده خوبی است."

بنابراین، این یک اشکال در OAUTH نیست.

این فقط یک غفلت است. چیزی که در اجرای فرآیند OAUTH توسط اکسپو فراموش شد.

و به زبان ساده، داگ، اینطوری می شود.

کد Expo یک URL غولپیکر ایجاد میکند که شامل تمام پارامترهای مورد نیاز برای احراز هویت با فیسبوک و سپس تصمیمگیری برای ارسال آن توکن دسترسی جادویی نهایی است.

بنابراین، در تئوری، اگر URL خود را ایجاد کرده باشید یا بتوانید URL را تغییر دهید، میتوانید مکان ارسال این رمز احراز هویت جادویی را تغییر دهید.

اما شما نمی توانید کاربر را فریب دهید، زیرا یک گفتگو ظاهر می شود که می گوید: «برنامه در URL-here از شما می خواهد که وارد حساب فیسبوک خود شوید. آیا کاملا به این موضوع اعتماد دارید و می خواهید اجازه دهید این کار را انجام دهد؟ آره یا نه؟"

با این حال، وقتی نوبت به دریافت کد مجوز از فیسبوک، یا گوگل یا هر چیز دیگری میرسد، و ارسال آن به این «URL بازگشتی» میرسد، کد Expo بررسی نمیکند که شما واقعاً کلیک کردهاید. Yes در گفتگوی تایید

اگر به طور فعال گفتگو را دیدید و کلیک کردید No، از وقوع حمله جلوگیری می کنید.

اما، اساسا، این "باز نشد".

اگر هرگز دیالوگ را ندیدید، بنابراین حتی نمیدانستید که چیزی برای کلیک کردن وجود دارد و هیچ کاری انجام ندادید، و سپس مهاجمان به سادگی بازدید URL بعدی را خودشان با جاوا اسکریپت بیشتر راهاندازی کردند…

… سپس سیستم کار خواهد کرد.

و دلیل این کار این است که "URL بازگشت" جادویی، مکانی که قرار بود کد مجوز فوق سری ارسال شود، در یک کوکی وب برای Expo تنظیم شده بود تا بعدا *قبل از اینکه کلیک کنید از آن استفاده کنید. Yes در گفتگو *.

بعداً، وجود آن کوکی «URL بازگشتی» اساساً، اگر دوست داشتید، به عنوان دلیلی برای اثبات این موضوع در نظر گرفته شد که باید گفتگو را دیده باشید، و باید تصمیم گرفته باشید که ادامه دهید.

در حالی که در واقع اینطور نبود.

پس این یک لیوان و لبه بزرگ بود، داگلاس.

دوغ. خوب، ما نکاتی داریم که با این موارد شروع می کنیم: وقتی نوبت به گزارش و افشای این اشکال رسید، این یک مورد کتاب درسی بود.

این دقیقاً همان کاری است که شما باید این کار را انجام دهید، پل.

همه چیز همانطور که باید کار کرد، بنابراین این یک مثال عالی از نحوه انجام این کار به بهترین شکل ممکن است.

اردک. و این یکی از دلایل اصلی است که من می خواستم آن را در Naked Security بنویسم.

نمک، افرادی که حشره را پیدا کردند…

.. یافتند؛ آنها آن را به طور مسئولانه فاش کردند. آنها با Expo کار کردند، که آن را به معنای واقعی کلمه در عرض چند ساعت تعمیر کرد.

بنابراین، با وجود اینکه یک باگ بود، حتی اگر یک اشتباه کدنویسی بود، به SALT منجر شد که میگفت: «میدانی، کار کردن با افراد اکسپو لذت مطلق بود».

سپس، SALT به دنبال گرفتن یک CVE شد، و به جای این که بگوید، "هی، اشکال در حال حاضر برطرف شده است، بنابراین دو روز بعد میتوانیم یک سروصدای روابط عمومی در مورد آن ایجاد کنیم،" آنها با این وجود، تاریخی را سه ماه جلوتر تعیین کردند که واقعاً بنویسند. یافته های خود را تکمیل کرده و گزارش آموزشی خود را بنویسید.

به جای عجله کردن برای مقاصد روابط عمومی فوری، در صورتی که در آخرین لحظه مورد بازجویی قرار گرفتند، نه تنها مسئولانه این موضوع را گزارش کردند تا قبل از اینکه کلاهبرداران آن را پیدا کنند آن را برطرف کنند (و هیچ مدرکی وجود ندارد که کسی از این آسیب پذیری سوء استفاده کرده باشد)، آنها همچنین پس از آن کمی آزادی عمل به اکسپو داد تا به آنجا برود و با مشتریان خود ارتباط برقرار کند.

دوغ. و بعد البته کمی در این مورد صحبت کردیم: اطمینان حاصل کنید که چک های احراز هویت شما بسته نمی شوند.

اطمینان حاصل کنید که اگر کسی آن را نادیده بگیرد یا لغو کند، به کار خود ادامه نمی دهد.

اما مسئله بزرگتر اینجاست: هرگز تصور نکنید که کد سمت مشتری شما کنترل فرآیند تأیید را در دست دارد.

اردک. اگر روند دقیق کد جاوا اسکریپت ارائه شده توسط Expo را دنبال می کردید تا شما را در این فرآیند OAUTH راهنمایی کند، خوب بودید.

اما اگر از کد آنها اجتناب کردید و در واقع پیوندها را با جاوا اسکریپت خودتان فعال کردید، از جمله دور زدن یا لغو پنجره بازشو، برنده شدید.

دور زدن کد مشتری شما اولین چیزی است که مهاجم قرار است به آن فکر کند.

دوغ. خوب، آخرین اما نه کم اهمیت ترین: هنگامی که به طور فعال از حسابهای وب استفاده نمیکنید، از حسابهای وب خارج شوید.

این توصیه خوبی است در همه جا.

اردک. ما همیشه آن را در پادکست Naked Security می گوییم، و برای خیلی سال.

این توصیه نامطلوب است، زیرا مانند اینکه به مردم بگویید، "هی، چرا مرورگر خود را طوری تنظیم نکنید که در هنگام خروج، همه کوکیها را پاک کند، ناخوشایند است؟"

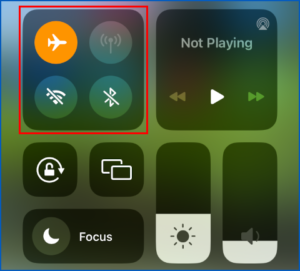

اگر در مورد آن فکر می کنید، در این مورد خاص... فرض کنید ورود از طریق حساب فیس بوک شما انجام می شد. OAUTH از طریق فیس بوک.

اگر از فیسبوک خارج شده باشید، مهم نیست که مهاجم چه خیانت به جاوا اسکریپت را انجام داده است (قتل کردن پنجره Expo و همه این موارد)، فرآیند احراز هویت با فیسبوک موفق نمیشود، زیرا فیسبوک میرود، «هی، این شخص از من می خواهد که آنها را تأیید کنم. آنها در حال حاضر وارد سیستم نشدهاند.»

بنابراین همیشه و بهطور اجتنابناپذیری میبینید که لاگین فیسبوک در آن نقطه ظاهر میشود: «شما باید اکنون وارد شوید».

و این باعث می شود که مزاحمت فوراً از بین برود.

دوغ. باشه خیلی خوب.

و آخرین داستان ما در روز: نترسید، اما ظاهرا راهی برای شکستن رمز عبور اصلی برای مدیریت رمز عبور منبع باز KeePass وجود دارد.

اما، باز هم، وحشت نکنید، زیرا این یک است خیلی پیچیده تر از آنچه به نظر می رسد، پل.

شما واقعاً باید کنترل ماشین کسی را داشته باشید.

امنیت جدی: آن "کرک رمز اصلی" KeePass و آنچه می توانیم از آن بیاموزیم

اردک. شما انجام می دهید

اگر میخواهید این را پیگیری کنید، CVE-2023-32784 است.

این یک اشکال جذاب است، و من به نوعی نوشتم شاهکار مقاله سبک در Naked Security در مورد آن، با عنوان: آن «کرک رمز عبور اصلی» KeePass و آنچه میتوانیم از آن بیاموزیم.

بنابراین من آن مقاله را که به تخصیص حافظه نوع C، تخصیص حافظه از نوع زبان اسکریپت، و در نهایت رشته های مدیریت شده C# یا NET می پردازد... تخصیص حافظه مدیریت شده توسط سیستم را خراب نمی کنم.

من فقط آنچه را که محقق در این مورد کشف کرد را شرح می دهم.

کاری که آنها انجام دادند این بود که ... آنها به دنبال شواهدی مبنی بر آسان بودن یافتن رمز عبور اصلی در حافظه، هر چند به طور موقت، به کد KeePass و در حافظه KeePass dumps رفتند.

اگر چند دقیقه، ساعت یا روز بعد آنجا باشد، چه؟

چه می شود اگر رمز عبور اصلی همچنان در اطراف وجود داشته باشد، شاید در فایل swap شما روی دیسک، حتی پس از راه اندازی مجدد رایانه چه؟

بنابراین من KeePass را راهاندازی کردم و به خودم یک رمز عبور 16 کاراکتری و تمام حروف بزرگ دادم تا اگر آن را در حافظه پیدا کنم، تشخیص آن آسان باشد.

و ببینید، من هرگز رمز عبور اصلی خود را در حافظه پیدا نکردم: نه به عنوان یک رشته ASCII. نه به عنوان یک رشته Widechar ویندوز (UTF-16).

عالی!

اما چیزی که این محقق متوجه شد این است که وقتی رمز عبور خود را در KeePass تایپ می کنید، آن را قرار می دهد ... من آن را "کاراکتر حباب یونیکد" می نامم، فقط برای اینکه به شما نشان دهم که، بله، یک کلید را فشار داده اید، و بنابراین برای نشان دادن شما. چند کاراکتر تایپ کرده اید

بنابراین، همانطور که رمز عبور خود را تایپ می کنید، رشته حباب [●]، blob-blob [●●]، blob-blob-blob [●●●]، و در مورد من، همه چیز تا 16 حباب را می بینید.

خب، به نظر نمیرسد که آن رشتههای لکهای خطر امنیتی داشته باشند، بنابراین شاید آنها فقط به زمان اجرا داتنت سپرده شدهاند تا بهعنوان «رشتههای مدیریتشده» مدیریت شوند، جایی که ممکن است پس از آن در حافظه باقی بمانند…

... و تمیز نشوید زیرا، "هی، آنها فقط حباب هستند."

به نظر می رسد که اگر یک حافظه KeePass را انجام دهید، که به شما 250 مگابایت چیز می دهد، و به دنبال رشته هایی مانند blob-blob، blob-blob-blob و غیره (هر تعداد حباب) هستید، یک تکه حافظه خالی که در آن دو حباب، سپس سه حباب، سپس چهار حباب، سپس پنج حباب... و در مورد من، تا 16 حباب را خواهید دید.

و سپس اگر دوست دارید، فقط این مجموعه تصادفی از "شخصیت های لکه ای که به اشتباه اتفاق می افتد" را دریافت خواهید کرد.

به عبارت دیگر، تنها به دنبال آن رشتههای لکهای، حتی اگر رمز عبور واقعی شما را ارائه ندهند، طول رمز عبور شما فاش میشود.

با این حال، جالبتر هم میشود، زیرا آنچه این محقق تعجب کرد این بود: «اگر دادههای نزدیک به رشتههای لکهای در حافظه ممکن است به نحوی به کاراکترهایی که در رمز عبور تایپ میکنید مرتبط باشند، چه میشود؟»

بنابراین، چه میشود اگر فایل dump حافظه را مرور کنید و به جای جستجوی دو حباب، سه حباب/چهار حباب، و موارد دیگر، چه میکنید.

... شما به دنبال یک رشته حباب به دنبال کاراکتری هستید که فکر می کنید در رمز عبور وجود دارد؟

بنابراین، در مورد من، من فقط به دنبال کاراکترهای A تا Z بودم، زیرا می دانستم این همان چیزی است که در رمز عبور وجود دارد.

من در حال جستجو برای هر رشته ای از حباب، به دنبال یک کاراکتر ASCII هستم.

حدس بزن چه اتفاقی افتاده، داگ؟

من دو حباب به دنبال کاراکتر سوم رمز عبورم دریافت می کنم. سه حباب به دنبال کاراکتر چهارم رمز عبور من. تمام راه تا 15 حباب بلافاصله بعد از 16 کاراکتر در رمز عبور من.

دوغ. بله، این یک تصویر وحشی در این مقاله است!

داشتم دنبال میکردم... کمی فنی میشد، و ناگهان میبینم: «وای! به نظر می رسد یک رمز عبور!»

اردک. اساساً به نظر می رسد که نویسه های جداگانه رمز عبور شما به طور گسترده در حافظه پراکنده شده اند، اما آنهایی که نشان دهنده کاراکترهای ASCII هستند که در واقع بخشی از رمز عبور شما هستند که آن را تایپ کرده اید…

... مثل این است که آنها یک قالب نورانی به آنها متصل شده اند.

بنابراین، این رشته ها از حباب ها به طور ناخواسته به عنوان یک مکانیسم برچسب گذاری برای پرچم گذاری کاراکترهای رمز عبور شما عمل می کنند.

و، در واقع، اخلاقیات داستان این است که چیزها می توانند به روش هایی در حافظه بیرون بیایند که هرگز انتظارش را نداشتید، و حتی یک بازبین کد آگاه ممکن است متوجه آن نشود.

بنابراین خواندنی جذاب است، و یادآوری خوبی است که نوشتن کد امن می تواند بسیار سخت تر از آن چیزی باشد که فکر می کنید.

و مهمتر از آن، بازبینی، و تضمین کیفیت، و آزمایش کد ایمن میتواند سختتر باشد…

...چون باید چشمانی در جلو، پشت و دو طرف سر خود داشته باشید، و واقعاً باید مانند یک مهاجم فکر کنید و سعی کنید در هر کجا که می توانید به دنبال اسرار افشاکننده بگردید.

دوغ. بسيار خوب، آن را چک کنید، آن را در makedsecurity.sophos.com است.

و با شروع غروب خورشید در برنامه ما، وقت آن است که از یکی از خوانندگان خود بشنویم.

در پادکست قبلی (این یکی از نظرات مورد علاقه من است، پل)، شنونده Naked Security Chang نظر می دهد:

آنجا. من انجامش داده ام. پس از تقریباً دو سال گوش دادن بیوقفه، گوش دادن به تمام قسمتهای پادکست Naked Security را تمام کردم. من همش گرفتارم

من از همان ابتدا از آن لذت بردم، با شروع طولانی چت چت. سپس به خدمه بریتانیا. "وای نه! این کیم است» بعدی بود. سپس سرانجام به "این هفته در تاریخ فناوری" امروزی رسیدم.

چه خنده ای!

متشکرم، چانگ!

من نمی توانم باور کنم که شما تمام قسمت ها را زیاده روی کرده اید، اما ما همه (امیدوارم خارج از نوبت صحبت نکنم) بسیار قدردان آن هستیم.

اردک. واقعاً، داگ!

این خوب است که بدانید نه تنها مردم در حال گوش دادن هستند، بلکه همچنین از نظر آنها پادکست ها مفید است، و این به آنها کمک می کند تا در مورد امنیت سایبری بیشتر بیاموزند و بازی خود را حتی اگر اندکی بالا ببرند.

زیرا من فکر می کنم، همانطور که قبلاً بارها گفته ام، اگر همه ما بازی امنیت سایبری خود را کمی ارتقا دهیم، برای دور نگه داشتن کلاهبرداران بسیار بیشتر از یک یا دو شرکت، یک یا دو سازمان، یک یا دو نفر تلاش زیادی کردند، اما بقیه از ما عقب افتادیم.

دوغ. دقیقا!

خب، دوباره از شما بسیار متشکرم، چانگ، برای ارسال آن.

ما واقعاً قدر آن را می دانیم.

و اگر داستان، نظر یا سوال جالبی دارید که میخواهید ارسال کنید، ما دوست داریم آن را در پادکست بخوانیم.

میتوانید به tips@sophos.com ایمیل بزنید، میتوانید در مورد هر یک از مقالههای ما نظر دهید، یا میتوانید در شبکههای اجتماعی به ما مراجعه کنید: @nakedsecurity.

این نمایش امروز ماست. خیلی ممنون که گوش دادید

برای پل داکلین، من داگ آموت هستم، تا دفعه بعد به شما یادآوری می کنم که…

هر دو. ایمن بمان

[مودم موزیکال]

- محتوای مبتنی بر SEO و توزیع روابط عمومی. امروز تقویت شوید.

- PlatoAiStream. Web3 Data Intelligence دانش تقویت شده دسترسی به اینجا.

- ضرب کردن آینده با آدرین اشلی. دسترسی به اینجا.

- خرید و فروش سهام در شرکت های PRE-IPO با PREIPO®. دسترسی به اینجا.

- منبع: https://nakedsecurity.sophos.com/2023/06/01/s3-ep137-16th-century-crypto-skullduggery/

- : دارد

- :است

- :نه

- :جایی که

- $UP

- 10

- ٪۱۰۰

- 28

- a

- توانایی

- قادر

- درباره ما

- در مورد IT

- مطلق

- کاملا

- دسترسی

- حساب

- حساب ها

- در میان

- عمل

- فعالانه

- واقعی

- واقعا

- نشانی

- آدرس

- نصیحت

- پس از

- از نو

- در برابر

- پیش

- پیش

- معرفی

- تخصیص

- بسيار خوب

- همچنین

- همیشه

- am

- مقدار

- an

- تحلیل

- و

- تصاوير متحرك

- هر

- هر کس

- هر جا

- نرم افزار

- اپل

- قدردانی

- تصویب

- تایید کرد

- هستند

- دور و بر

- بازداشت

- مقاله

- مقالات

- AS

- At

- حمله

- حمله

- سمعی

- تصدیق کردن

- تأیید اعتبار

- احراز هویت

- تصدیق

- نویسنده

- اجازه

- اجتناب از

- اجتناب کنید

- دور

- به عقب

- پهنای باند

- بشکه

- مستقر

- اساسا

- سرخ مایل به قرمز

- BE

- زیرا

- بوده

- آبجو

- قبل از

- شروع

- پشت سر

- بودن

- باور

- در زیر

- بهترین

- میان

- بزرگ

- بزرگتر

- بیت

- بیت کوین

- آدرس بیت کوین

- هر دو

- بخشش

- مرورگر

- اشکال

- اشکالات

- اما

- by

- صدا

- نام

- آمد

- CAN

- ظرفیت ها

- مورد

- گرفتار

- قرن

- قطعا

- چانگ

- تغییر دادن

- تغییر

- تبادل

- متغیر

- شخصیت

- کاراکتر

- بررسی

- بررسی شده

- چک

- رمز

- واضح

- کلیک

- مشتری

- بسته

- رمز

- برنامه نویسی

- تصادف

- مجموعه

- COM

- توضیح

- نظرات

- ارتباط

- شرکت

- شرکت

- موافق

- کامپیوتر

- کامپیوتر

- تماس

- کنترل

- مباحثه

- شیرینی

- بیسکویت ها

- پلیس

- میتوانست

- دوره

- ترک

- ترک خورده

- ایجاد

- Crooks

- عضو سازمانهای سری ومخفی

- رمزنگاری

- فنجان

- جاری

- در حال حاضر

- مشتریان

- cve

- امنیت سایبری

- داده ها

- تاریخ

- روز

- روز

- مقدار

- مرگ

- مصمم

- تصمیم گیری

- دفاعی

- تحویل داده

- تقاضا

- توصیف

- بازداشت شد

- توسعه

- گفتگو

- گفتگو

- DID

- مردن

- مختلف

- افشا کردن

- کشف

- نمایش دادن

- do

- نمی کند

- انجام شده

- آیا

- پایین

- قطره

- دو

- موادی که موقتا برای استعمال انبار میشود

- در اوایل

- ساده

- آموزش

- به طور موثر

- تلاش

- عنصر

- زمین آسانسور

- پست الکترونیک

- ایمیل

- رمزگذاری

- پایان

- دشمنان

- اجرای

- مهندس

- انگلستان

- محق

- قسمت

- اساسا

- حتی

- در نهایت

- تا کنون

- همه چیز

- مدرک

- کاملا

- در حال بررسی

- مثال

- مهیج

- اجرا شده

- خروج

- انتظار می رود

- توضیح دادن

- نمایشگاه

- چشم ها

- فیس بوک

- واقعیت

- FAIL

- معروف

- شگفت انگیز

- محبوب

- ترس

- شکل گرفت

- پرونده

- نهایی

- سرانجام

- پیدا کردن

- پیدا کردن

- یافته ها

- پیدا می کند

- پایان

- نام خانوادگی

- ثابت

- به دنبال

- پیروی

- برای

- فراموش

- قالب

- خوشبختانه

- یافت

- چهار

- چهارم

- از جانب

- جلو

- کاملا

- به دست آورد

- بازی

- دریافت کنید

- گرفتن

- غول

- GIF

- دادن

- می دهد

- Go

- هدف

- می رود

- رفتن

- خوب

- گوگل

- گرافیک

- بزرگ

- گناهکار

- بود

- دست

- رخ دادن

- اتفاق افتاده است

- اتفاق می افتد

- سخت

- آیا

- he

- سر

- شنیدن

- کمک

- او

- اینجا کلیک نمایید

- پنهان شدن

- ربودن

- او را

- خود را

- تاریخی

- تاریخ

- اصابت

- صفحه اصلی

- امید

- امید

- ساعت ها

- خانه

- چگونه

- چگونه

- HTTPS

- بزرگ

- i

- من می خواهم

- اندیشه

- if

- تصاویر

- تصور کنید

- فوری

- بلافاصله

- تغییر ناپذیر

- پیاده سازی

- in

- شامل

- از جمله

- افزایش

- به طور مستقل

- نشان داد

- فرد

- به طور جداگانه

- افراد

- اطلاعات

- فن آوری اطلاعات

- اول

- محرم راز

- در عوض

- جالب

- به

- موضوع

- صادر

- IT

- ITS

- جاوا اسکریپت

- تنها

- نگاه داشتن

- کلید

- گره خورده

- دانستن

- زبان

- نام

- دیر

- بعد

- قانون

- اجرای قانون

- نشت

- یاد گرفتن

- کمترین

- رهبری

- ترک کرد

- طول

- پسندیدن

- محدود شده

- لینک ها

- شنونده

- استماع

- کوچک

- زندگی

- ورود به سیستم

- سیستم وارد

- ورود

- طولانی

- نگاه

- به دنبال

- مطالب

- خیلی

- عشق

- لوکس

- دستگاه

- شعبده بازي

- اصلی

- مسیر اصلی

- ساخت

- مرد

- مدیریت

- اداره می شود

- مدیر

- بسیاری

- استاد

- ماده

- بیشترین

- ممکن است..

- به معنی

- اندازه

- مکانیزم

- ملاقات

- حافظه

- پیام

- متوسط

- قدرت

- دقیقه

- دقیقه

- اشتباه

- MITM

- تغییر

- ماه

- اخلاقی

- بیش

- حرکت

- mr

- بسیار

- موسیقی

- موسیقی

- باید

- my

- امنیت برهنه

- پادکست امنیتی برهنه

- نام

- نزدیک

- نیاز

- ضروری

- مذاکرات

- خالص

- شبکه

- هرگز

- با این اوصاف

- اخبار

- بعد

- خوب

- نه

- هیچ چی

- اطلاع..

- اکنون

- عدد

- اوت

- of

- خاموش

- غالبا

- on

- ONE

- آنهایی که

- آنلاین

- فقط

- منبع باز

- or

- سازمان های

- دیگر

- ما

- خودمان

- خارج

- روی

- نظارت

- خود

- اکسفورد

- هراس

- پارامترهای

- بخش

- ویژه

- عبور

- کلمه عبور

- مدیر رمز عبور

- الگو

- پل

- پرداخت

- پرداخت

- مردم

- اجازه

- شخص

- متقاعد شد

- گوشی های

- برگزیده

- قیر

- محل

- افلاطون

- هوش داده افلاطون

- PlatoData

- بازیکن

- لذت

- پادکست

- پــادکـست

- نقطه

- سیاسی

- پاپ

- محبوبیت

- ممکن

- پست ها

- pr

- در حال حاضر

- فشار

- جلوگیری از

- قبلی

- شاید

- روند

- تلفظ شده

- اثبات

- محافظت از

- ثابت كردن

- ارائه

- ارائه دهنده

- اهداف

- قرار دادن

- قرار می دهد

- ملکه الیزابت

- سوال

- به سرعت

- تصادفی

- باجافزار

- حمله باج افزار

- نسبتا

- رسیده

- خواندن

- خوانندگان

- واقعا

- دلیل

- دلایل

- دریافت

- تشخیص

- بازتاب

- مربوط

- منتشر شد

- برداشتن

- جایگزینی

- گزارش

- گزارش

- گزارش

- نشان دادن

- پژوهشگر

- REST

- بازبینی

- راست

- خطر

- RSS

- دویدن

- در حال اجرا

- سعید

- نمک

- همان

- گفتن

- گفته

- می گوید:

- پراکنده

- جستجو

- جستجو

- امن

- تیم امنیت لاتاری

- دیدن

- به نظر می رسد

- به نظر می رسد

- مشاهده گردید

- کشف و ضبط

- در حال ارسال

- ارشد

- فرستاده

- سرویس

- ارائه دهنده خدمات

- تنظیم

- او

- به زودی

- باید

- نشان

- طرف

- طرف

- امضاء

- ساده

- به سادگی

- So

- آگاهی

- نرم

- برخی از

- کسی

- چیزی

- Soundcloud

- صحبت کردن

- به طور خاص

- Spotify

- ایستادن

- شروع

- آغاز شده

- راه افتادن

- ماندن

- مراحل

- استیو

- هنوز

- ذخیره سازی

- داستان

- رشته

- سبک

- ارسال

- موفق شدن

- ناگهانی

- خورشید

- پشتیبانی

- پشتیبانی

- مفروض

- مشکوک

- مبادله

- سیستم

- سیستم های

- گرفتن

- صورت گرفته

- تیم

- فن آوری

- فنی

- پیشرفته

- گفتن

- واژه شناسی

- تست

- کتاب درسی

- نسبت به

- تشکر

- با تشکر

- که

- La

- انگلستان

- شان

- آنها

- خودشان

- سپس

- نظریه

- آنجا.

- از این رو

- اینها

- آنها

- چیز

- اشیاء

- فکر می کنم

- سوم

- این

- این هفته

- کسانی که

- اگر چه؟

- فکر

- سه

- تخت

- از طریق

- گره خورده است

- زمان

- بار

- نکات

- به

- امروز

- رمز

- هم

- در زمان

- ابزار

- بالا

- بالا 10

- مسیر

- شفاف

- محاکمه

- سعی

- باعث شد

- اعتماد

- امتحان

- دور زدن

- تبدیل

- دو

- نوع

- انواع

- Uk

- ناتوان

- زیر

- متاسفانه

- یونیکد

- تا

- URL

- us

- استفاده کنید

- استفاده

- کاربر

- با استفاده از

- تایید

- نسخه

- در مقابل

- بسیار

- از طريق

- بازدید

- حیاتی

- آسیب پذیری

- می خواهم

- خواسته

- بود

- مسیر..

- راه

- we

- وب

- سایت اینترنتی

- هفته

- هفته

- خوب

- رفت

- بود

- چی

- هر چه

- چه زمانی

- چه

- که

- WHO

- چرا

- بطور گسترده

- وحشی

- اراده

- پنجره

- پاک کردن

- با

- در داخل

- بدون

- برنده شد

- کلمه

- کلمات

- مهاجرت کاری

- مشغول به کار

- کارگر

- خواهد بود

- می داد

- نوشتن

- نوشته

- X

- سال

- بله

- هنوز

- شما

- شما

- خودت

- زفیرنت

![S3 Ep122: «پیچیده» خواندن هر نقضی را متوقف کنید! [صوت + متن]](https://platoaistream.com/wp-content/uploads/2023/02/s3-ep122-stop-calling-every-breach-sophisticated-audio-text-300x145.png)