Inmerso en la IA y los riesgos de seguridad de su uso, el Desafío SANS Holiday Hack 2023 Fue una experiencia enriquecedora al navegar una serie de 21 objetivos que probaron y ampliaron múltiples habilidades de ciberseguridad.

Los mejores desafíos para mí fueron buscar alucinaciones de IA en un informe de prueba, escalar privilegios en un sistema Linux, buscar trampas en juegos de Game Boy, usar la API REST de Azure para buscar el código fuente de una aplicación de funciones de Azure y, en última instancia, explotar una vulnerabilidad. Servicio de certificados SSH, practicando el uso del paquete de impacto conjunto de herramientas y Certificación para explotar vulnerables Servicios de certificados de Active Directoryy explotar las vulnerabilidades de inyección SQL y deserialización de Java en aplicaciones espaciales.

A continuación, comparto el camino que seguí para superar algunos de los desafíos más notables.

reportero

ChatNPT, un modelo de lenguaje grande (LLM) utilizado para la creación de algunos desafíos, generó un informe de prueba de penetración sobre vulnerabilidades descubiertas en la red de North Pole Systems, algunas de las cuales forman parte de los próximos desafíos. Sin embargo, ChatNPT alucinó con algunos de los detalles del informe. Usando ChatGPT u otro LLM favorito, la tarea consistía en marcar las secciones con información alucinada. Mi enfoque fue hacerle preguntas específicas a ChatGPT sobre el contenido para explicar lo que no entendía al principio y, finalmente, descubrir las anomalías. Tres de las nueve secciones contenían errores.

Según lo confirmado por ChatGPT, esta sección tenía un número de puerto no válido de 88,555, muy por encima del número de puerto válido más alto de 65,535:

Aquí noté inmediatamente que ENVIAR no es un método de solicitud HTTP.

ChatNPT confundió el número de versión de PHP mencionado en la sección ocho del informe como una versión del protocolo HTTP o como un texto equivocado con lo que debería haber sido "solicitud HTTP HEAD" en esta sección. Además, revelar el registro de Windows o las claves de producto en el encabezado Ubicación es un mal consejo.

Linux PrivEsc

En este desafío, el objetivo final era responder una pregunta pero esa pregunta estaba escondida en un ejecutable inaccesible:

Mientras que hay varios métodos Para escalar privilegios en una máquina Linux, este desafío permitió un ejecutable personalizado llamado copia simple con el bit SUID configurado para ser abusado. Si el bit SUID para el propietario de un archivo está establecido y el propietario es raíz, entonces ese archivo siempre se ejecuta con privilegios de root, incluso por usuarios no root en el sistema. Utilicé el siguiente comando para buscar en todo el sistema archivos normales que tengan el bit SUID configurado para el propietario, y descarté cualquier resultado de error:

copia simple Parecía ser una versión vulnerable, pero simplificada, del estándar. cp utilidad. De hecho, el mensaje de ayuda sugirió lo mismo:

Uso: copia simple

Mi enfoque fue el siguiente: crear la información para un usuario con privilegios de root, agregar esta información a una copia del / Etc / passwd archivo, luego reemplace el antiguo passwd archivo con la copia. A continuación, utilice su para iniciar sesión como nuevo usuario.

Con acceso root al sistema, pude encontrar el ejecutable. corrermepararesponder en /raíz, ejecútelo y adivine la respuesta: de santa.

La respuesta también se dio en el archivo de configuración. /etc/runtoanswer.yaml, pero este archivo sólo se puede leer con privilegios de root o usando copia simple para copiarlo a / dev / stdout.

Cartuchos de juego: vol 2 y vol 3

Dos desafíos involucraron ingeniería inversa ligera de los archivos ROM de Game Boy. El primero era un juego en el que el objetivo era pasar a un guardia, revelar un portal y decodificar la respuesta de la onda de radio. Nos dieron dos versiones del juego junto con una pista para mirar el diff entre ellos. Copiar algunos de los diferentes bytes hexadecimales de una versión a otra fue suficiente para revelar el portal, que conducía a una habitación con una radio que transmitía la respuesta en código Morse:

|

código Morse |

Da-da-dit |

Di-da-di-dit |

Da-da-da-da-dah |

Di-da-dit |

Da-di-da-dah |

|

|

Mensaje |

g |

l |

0 |

r |

y |

El segundo era un juego en el que podías ganar puntos saltando para recoger monedas; sin embargo, ganar más de 998 puntos hará que sus puntos lleguen a 0 y, bajo ciertas condiciones, generará un mensaje sobre un error de desbordamiento. El objetivo era revelar pasos flotantes hacia la siguiente parte del mapa donde se almacenaba la bandera, pero esto requería habilidad para saltar. En cambio, descubrí cómo volar con la ayuda del Emulador BGB de Game Boy y una combinación de su función de búsqueda de trampas y la inspección visual de la RAM durante el juego para encontrar el byte hexadecimal que controla la posición y del jugador en el mapa. Básicamente, descubrí una juegotiburon código.

La bandera era !tom+elfo!.

Certificado SSHenanigans

Aunque el uso de certificados en lugar de pares de claves pública y privada mejora la seguridad de la autenticación a través de SSH, un servicio de firma de certificados SSH mal configurado puede permitir que un atacante obtenga ilegítimamente un certificado para autenticarse como otro usuario. El desafío se planteó de la siguiente manera.

An función azul aplicación implementada en Northpole-ssh-certs-fa.azurewebsites.net devuelve certificados SSH a cualquiera que proporcione una clave pública SSH. Estos certificados se pueden utilizar para autenticarse a través de SSH para servidor-ssh-vm.santaworkshopgeeseislands.org como el usuario monitorear.

El host de este dominio es una máquina virtual de Azure, por lo que después de iniciar sesión, mi primer paso fue recopilar información del metadatos de instancia ya que sería necesario para llamadas a la API REST de Azure más adelante, específicamente, necesitaba el ID de suscripción y el nombre del grupo de recursos. También necesitaba un token de acceso para usar esta API, que pude adquirir mediante usando una identidad administrada. Este token adquirido se debe usar en un encabezado de autorización HTTP al realizar llamadas a la API REST de Azure.

En este punto, tenía todo lo necesario para realizar la llamada API a obtener la configuración de control de fuente de la aplicación de funciones de Azure. Hice la llamada y entre las propiedades de configuración vi una URL al código fuente de la aplicación en GitHub.

La inspección del código fuente reveló que la aplicación acepta un segundo parámetro: directora. Si la solicitud HTTP POST al /api/create-cert el punto final no envía un valor para directora, entonces un valor predeterminado de elfo se devuelve, pero aquí reside una vulnerabilidad. Usando Suite Burp Puedo interceptar la solicitud HTTP POST e insertar el valor Admin. supe pedir Admin porque era el principal en el /etc/ssh/auth_principals/alabastro archivo en la máquina virtual y quería obtener acceso al directorio de inicio de Alabaster.

Con un certificado SSH para el administrador principal en mano, inicié sesión en la misma máquina virtual que alabastro y encontró la lista TODO de Alabaster en su directorio de inicio. La lista contenía la palabra bandera: pan de jengibre.

Directorio Activo

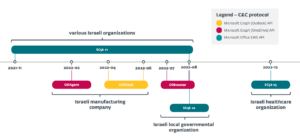

Comenzando en la misma máquina virtual que el desafío anterior, este desafío analizó cómo una máquina mal configurada Servicio de certificados de Active Directory Un atacante puede abusar de él para autenticarse como otro usuario. Como alabastro Tenía un directorio lleno de paquete de impacto herramientas, pero la mayoría de ellas requieren el nombre de dominio y la dirección IP de un servidor de destino, y un nombre de usuario y contraseña para iniciar sesión, información que aún no tenía.

Entonces, un buen primer paso fue determinar mis permisos para la API REST de Azure, ya que no es necesario llamar a una API tras otra solo para recibir un mensaje de autorización denegada. Así, yo enumeró todos los permisos para el grupo de recursos que descubrí en el desafío anterior.

Como vi que tenía varios permisos para leer almacenes de claves, pasé a enumerarlos y encontré dos: polo norte-it-kv y polo-norte-ssh-certs-kv.

Es hora de cambiar de API. Hasta ahora había estado haciendo llamadas a puntos finales en administración.azure.com pero algunas partes de Azure Key Vault están activadas bóveda.azure.net y este recurso requiere su propio token de acceso. Una vez más usé mi identidad administrada para adquirir un token de acceso pero esta vez cambiando el recurso a bóveda.azure.net.

In polo norte-it-kv, he encontré el nombre de un secreto. Usando ese nombre, yo Solicitó el valor de este secreto., que resultó ser un script de PowerShell para crear un usuario de Active Directory , que son elfy. Fundamentalmente, ahora tenía toda la información necesaria para aprovechar el conjunto de herramientas Impacket.

Usar ObtenerADUsers.py reveló otro usuario en el dominio que podría ser de su interés: cubowombley. También pude conectarme a través de SMB al servidor Active Directory usando smbclient.py. El archivo compartido de interés contenía un investigación_super_secreta directorio pero no pude leerlo como elfy.

Por suerte, tuve acceso a otra herramienta: Certificación. Esto se utiliza para encontrar plantillas de certificados mal configuradas para los Servicios de certificados de Active Directory y abusar de ellas. La herramienta enumeró una plantilla vulnerable debido a que permite que un solicitante de certificado proporcione una información arbitraria. nombre alternativo del sujeto y el certificado emitido que otorga la autenticación del cliente para el nombre proporcionado.

Después de solicitar un certificado con cubowombley insertado en el campo de nombre alternativo del asunto, también utilicé Certipy para obtener el hash NT para cubowombley usando ese certificado. Luego, pasando el hash de Wombley a smbclient.py, Pude conectarme a través de SMB al servidor Active Directory como cubowombley y obtener acceso a la investigación_super_secreta directorio, que contenía las instrucciones para el próximo desafío en Instrucciones para ingresar a Satellite Ground Station.txt.

Altavoz de acceso a la puerta Space Island

Para acceder a los desafíos del sistema espacial segmento de tierra, era necesario utilizar un LLM para generar una voz falsa de Wombley Cube pronunciando la frase de contraseña. Dado un archivo de audio de Wombley contando una historia y la frase de contraseña, fue trivial usarlo LOVO IA para generar una voz que simule la de Wombley para pronunciar la frase de contraseña y autenticarse correctamente.

Sin salvaguardias adicionales, la autenticación por voz enfrenta serios desafíos como mecanismo de seguridad en la era de los LLM.

Acceso a la cámara

Después de decir la frase de contraseña, abordé un tren que me llevó al segmento terrestre responsable de la comunicación con un jugador del juego. cubosat, un tipo de satélite pequeño. En la estación terrestre nos dieron un Guardia de alambre configuración para configurar una conexión cifrada a este CubeSat.

El software de este satélite es compatible con el Marco NanoSat MO (NMF), un marco de software desarrollado por la Agencia Espacial Europea para CubeSats. Este marco viene con un SDK para desarrollar y probar aplicaciones espaciales. También proporciona la Consumer Test Tool (CTT), como aplicación terrestre y como herramienta de línea de comandos, para conectarse al supervisor a bordo, un orquestador de software que se encarga de iniciar y detener aplicaciones espaciales, así como de coordinar otras tareas.

El desafío consistía en descubrir cómo indicarle a la aplicación de la cámara integrada que tomara una fotografía y luego recuperara la instantánea. Tomé los siguientes pasos.

Después de iniciar la interfaz CTT, ingresé el URI del supervisor para conectarme con el supervisor. Luego verifiqué las aplicaciones disponibles, encontré la aplicación de la cámara y la inicié. La aplicación de la cámara devolvió su URI, que usé para conectarme. A continuación, ejecuté la acción Base64SnapImage, que indicó a la cámara integrada que tomara una fotografía.

La aplicación de la cámara también ofrece un servicio de parámetros que puede devolver dos valores: la cantidad de instantáneas tomadas y la instantánea JPG codificada en base64. Sin embargo, la interfaz CTT no parecía proporcionar una manera de ver la imagen ni de copiar los valores de los parámetros directamente desde la interfaz, aunque pude ver que el valor deseado estaba presente. Así que necesitaba un método indirecto para adquirir la imagen.

Descubrí que la interfaz CTT tiene una habilitarGeneración Botón que activa la publicación programada periódicamente de un valor de parámetro. Desde la línea de comando CTT, podía suscribirme al parámetro deseado, recibir el valor cuando se publicó y redirigirlo a un archivo.

Como estaba ejecutando CTT en un contenedor Docker, copié el archivo en mi sistema host con ventana acoplable cp, eliminó el contenido del archivo y luego decodificó en base64 la imagen para ver la bandera: ¡CONQUISTA LA TEMPORADA DE VACACIONES!.

Desvío de misiles

El desafío final fue utilizar el sistema de apuntamiento de misiles aplicación en el CubeSat del juego para redirigir un misil de la Tierra al Sol. Esta aplicación proporcionó solo una acción: Depurar. Ejecutarlo no pareció hacer mucho excepto imprimir el SQL VERSIÓN comando y su salida como si hubiera sido ejecutado por una base de datos utilizada por la aplicación:

VERSIÓN(): 11.2.2-MariaDB-1:11.2.2+maria~ubu2204

Inmediatamente me pregunté si había una vulnerabilidad de inyección SQL en juego. La interfaz CTT proporcionó un campo para ingresar un argumento para el Depurar acción, así que intenté inyectar otro comando:

; MOSTRAR SUBVENCIONES PARA CURRENT_USER();

Subvenciones para targeter@%: OTORGAR USO EN *.* A `targeter`@`%` IDENTIFICADO POR CONTRASEÑA '*41E2CFE844C8F1F375D5704992440920F11A11BA' |

Subvenciones para targeter@%: GRANT SELECT, INSERT ON `missile_targeting_system`.`satellite_query` TO `targeter`@`%` |

Subvenciones para targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode` TO `targeter`@`%` |

Subvenciones para targeter@%: GRANT SELECT ON `missile_targeting_system`.`messaging` TO `targeter`@`%` |

Subvenciones para targeter@%: GRANT SELECT ON `missile_targeting_system`.`target_coordinates` TO `targeter`@`%` |

Subvenciones para targeter@%: GRANT SELECT ON `missile_targeting_system`.`pointing_mode_to_str` TO `targeter`@`%` |

Pues bien, ¡es hora de saquear la base de datos! El modo_apuntando y pointing_mode_to_str Las tablas indicaban hacia dónde apuntaba actualmente el misil:

; SELECCIONAR * DESDE pointing_mode;

identificación: 1 | modo_numérico: 0 |

; SELECCIONAR * DESDE pointing_mode_to_str;

identificación: 1 | modo_numérico: 0 | str_mode: Modo Punto Tierra | str_desc: cuando pointing_mode es 0, el sistema de orientación aplica las coordenadas de destino a la tierra. |

identificación: 2 | modo_numérico: 1 | str_mode: Modo Punto Solar | str_desc: cuando pointing_mode es 1, el sistema de orientación apunta al sol, ignorando las coordenadas. |

A partir de esta información pude ver que necesitaba cambiar el modo_numérico valor en el modo_apuntando mesa para 1, pero no tenía permiso para actualizar esa tabla.

Tenía permiso para insertar nuevas filas en el consulta_satélite tabla, que actualmente tenía una fila con un valor aún desconocido en el objeto columna y el código fuente de una clase Java llamada SatelliteQueryFileFolderUtilidad existentes dE TRATAMIENTOS columna.

Hasta este punto la salida del Depurar La acción se podía ver fácilmente en un panel en la parte inferior de la página. Servicio de inicio de aplicaciones pestaña proporcionada por el supervisor en la interfaz CTT. Sin embargo, el valor del objeto no parecía mostrarse correctamente en el panel. Idealmente, sería bueno ver el volcado hexadecimal del objeto, que podría obtenerse con la ayuda de Wireshark o usando el SQL HEX función. Esto reveló que estaba tratando con un objeto Java serializado.

Después leyendo sobre el protocolo de serialización de objetos Java, logré decodificar los bytes hexadecimales:

|

byte hexadecimal |

Símbolo/Significado |

Observación (valores ASCII de bytes hexadecimales en fuente monoespaciada) |

|

ACED |

TRANSMISIÓN_MAGICA |

Un número mágico. |

|

0005 |

STREAM_VERSION |

La versión del protocolo de transmisión es 2. |

|

73 |

TC_OBJECT |

El inicio de un objeto. |

|

72 |

TC_CLASSDESC |

El inicio de una definición de clase. |

|

001F |

Longitud Mínima |

El nombre de la clase tiene una longitud de 31 bytes. |

|

536174656C6C697465517 |

Valor |

El nombre de la clase es SatelliteQueryFileFolderUtilidad. |

|

12D4F68D0EB392CB |

serialVersionUID |

Un identificador único asociado con esta clase serializada. |

|

02 |

SC_SERIALIZABLE |

La clase es serializable. |

|

0003 |

número de campos |

La clase tiene tres campos. |

|

5A |

Tipo de datos: valor ASCII Z |

El primer campo es booleano. |

|

0007 |

Longitud Mínima |

El nombre de este campo tiene una longitud de 7 bytes. |

|

69735175657279 |

Nombre |

El nombre de este campo es esQuery. |

|

5A |

Tipo de datos: valor ASCII Z |

El segundo campo es booleano. |

|

0008 |

Longitud Mínima |

El nombre de este campo tiene una longitud de 8 bytes. |

|

6973557064617465 |

Nombre |

El nombre de este campo es está actualizado. |

|

4C |

Tipo de datos: valor ASCII L |

El tercer campo es un objeto. |

|

000F |

Longitud Mínima |

El nombre de este campo tiene una longitud de 15 bytes. |

|

706174684F72537 |

Nombre |

El nombre de este campo es rutaODeclaración . |

|

74 |

TC_STRING |

El tipo de clase de este objeto se proporciona en una cadena. |

|

0012 |

Longitud Mínima |

Esta cadena tiene una longitud de 18 bytes. |

|

4C6A6176612F6C616E |

Valor |

El tipo de clase de este objeto es java/idioma/cadena. |

|

78 |

TC_ENDBLOCKDATA |

El final de una definición de clase. |

|

70 |

TC_NULL |

No hay superclase definida. |

|

00 |

Valor |

El campo booleano esQuery tiene el valor false. |

|

00 |

Valor |

El campo booleano está actualizado tiene el valor false. |

|

74 |

TC_STRING |

El valor de la rutaODeclaración El campo es una cadena. |

|

0029 |

Longitud Mínima |

El valor de la rutaODeclaración El campo tiene una longitud de 41 bytes. |

|

2F6F70742F536174656C6 |

Valor |

El valor de la rutaODeclaración campo es /opt/SatelliteQueryFileFolderUtility.java |

La adquisición de este objeto a través de Wireshark arrojó un número mágico incorrecto y serialVersionUID, pero no cuando se utiliza la función HEX.

Para entender lo que es un INSERT en el consulta_satélite tabla haría, inserté este objeto en una nueva fila de la tabla y recibí el mismo código fuente de Java en el dE TRATAMIENTOS columna. De hecho, este comportamiento correspondía a lo que vi en ese código como el tener resultados función de un SatelliteQueryFileFolderUtilidad objeto.

Esta función toma una ruta de ejecución diferente según los valores de los tres campos del objeto: esQuery, está actualizadoy rutaODeclaración. Si yosQuery y está actualizado son falsos, entonces la función comprueba si el rutaODeclaración es una ruta y un directorio. Si es así, devuelve la lista de archivos contenidos en el directorio; de lo contrario, asume que se proporcionó un archivo e intenta devolver el contenido de ese archivo.

Por otro lado, si isQuery e isUpdate son verdaderos, entonces la función ejecuta el contenido de pathOrStatement como SQL. ACTUALIZAR declaración. Lo que necesitaba ejecutar era lo siguiente:

ACTUALIZAR modo_puntero ESTABLECER modo_numérico = 1;

Cambié los bytes necesarios (resaltados a continuación) en el objeto serializado e inyecté el comando ganador:

; INSERTAR EN consulta_satélite

(objeto)

VALORES

(0xACED00057372001F536174656C6C697465517565727946696C65466F6C6465725574696C69747912D4F68D0EB392CB0200035A0007697351756572795A000869735570646174654C000F706174684F7253746174656D656E747400124C6A6176612F6C616E672F537472696E673B7870010174002C55504441544520706F696E74696E675F6D6F646520534554206E756D65726963616C5F6D6F6465203D20313B)

Wrap-up

Estas son solo algunas de las áreas cubiertas en el SANS Holiday Hack Challenge 2023; Hubo muchos otros que miraron la seguridad de Tokens web JSON, descifrar contraseñas con hashcat, virtual agrietamiento de las cerraduras del equipaje y cerraduras de combinación giratoria, Inyección de Python NaN. Utilice las Lenguaje de consulta de Kusto para caza de amenazas, comprobación Registros DKIM y SPF para ayudar a identificar correos electrónicos maliciosos y minijuegos pirateables.

Considerándolo todo, estoy seguro de que un conjunto tan amplio de desafíos divertidos no puede dejar de resultar instructivo para cualquiera que intente afrontarlos. Y aunque ya espero con ansias el desafío del próximo año, un merecido agradecimiento a los organizadores del SANS Holiday Hack Challenge por organizar el desafío de este año.

Puedes leer mis aspectos más destacados del desafío de 2022 en ¡Lo rompí! Aspectos destacados de KringleCon 5: Anillos de oro.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.welivesecurity.com/en/cybersecurity/cracking-2023-sans-holiday-hack-challenge/

- :posee

- :es

- :no

- :dónde

- $ UP

- 1

- 11

- 15%

- 2022

- 2023

- 31

- 32

- 41

- 65

- 7

- 8

- a

- Poder

- Nuestra Empresa

- arriba

- abuso

- abuso

- Acepta

- de la máquina

- adquirir

- adquirido

- adquisición

- la columna Acción

- lector activo

- Directorio Activo

- adición

- Adicionales

- dirección

- Admin

- consejos

- Después

- de nuevo

- edad

- AI

- Todos

- permitir

- permitido

- Permitir

- a lo largo de

- ya haya utilizado

- también

- alternativa

- Aunque

- hacerlo

- am

- entre

- an

- y

- Otra

- https://www.youtube.com/watch?v=xB-eutXNUMXJtA&feature=youtu.be

- cualquier

- nadie

- abejas

- API

- applicación

- se aplica

- enfoque

- aplicaciones

- somos

- áreas

- argumento

- en torno a

- AS

- contacta

- asociado

- asume

- At

- Los intentos

- audio

- autenticar

- autenticando

- Autenticación

- autorización

- Hoy Disponibles

- lejos

- Azure

- Atrás

- Malo

- Básicamente

- BE

- porque

- esto

- comportamiento

- a continuación

- MEJOR

- Poco

- ambas

- Fondo

- Radiodifusión

- pero

- .

- by

- llamar al

- , que son

- Calls

- cámara

- PUEDEN

- no puede

- servicios sociales

- a ciertos

- certificado

- certificados

- Reto

- retos

- el cambio

- cambiado

- ChatGPT

- comprobado

- comprobación

- Cheques

- clase

- cliente

- CloudFlare

- código

- Monedas

- recoger

- Columna

- combinación

- proviene

- Comunicación

- compatible

- condiciones

- Configuración

- Confirmado

- confundido

- Contacto

- conexión

- consumidor

- contenida

- Envase

- contenido

- contenido

- control

- controles

- coordinando

- proceso de copiar

- correctamente

- correspondió

- podría

- cubierto

- grieta

- agrietamiento

- Para crear

- creación

- En la actualidad

- personalizado

- La Ciberseguridad

- Base de datos

- tratar

- Predeterminado

- se define

- definición

- Dependiente

- desplegado

- deseado

- detalles

- desarrollado

- el desarrollo

- HIZO

- El

- una experiencia diferente

- A diferencia

- directamente

- descrubrir

- descubierto CRISPR

- do

- Docker

- Contenedor Docker

- sí

- dominio

- Nombre de dominio

- Puerta

- DE INSCRIPCIÓN

- dos

- arrojar

- durante

- generarte

- Ganancias

- tierra

- pasan fácilmente

- ya sea

- correo

- codificado

- cifrado

- final

- Punto final

- criterios de valoración

- Ingeniería

- suficientes

- Participar

- entrado

- Todo

- error

- Errores

- escalar

- Europea

- Agencia Espacial Europea

- Incluso

- todo

- Excepto

- ejecutar

- ejecutado

- Ejecuta

- ejecución

- experience

- Explicar

- Explotar

- caras

- hecho

- FALLO

- falso

- false

- muchos

- Con la participación de:

- pocos

- campo

- Terrenos

- Figura

- calculado

- Archive

- archivos

- final

- Encuentre

- Nombre

- flotante

- seguido

- siguiendo

- adelante

- encontrado

- Marco conceptual

- Desde

- ser completados

- diversión

- función

- Obtén

- juego

- juego

- Juegos

- generar

- generado

- obtener

- dado

- Va

- Dorado

- candidato

- conceder

- concesión

- subvenciones

- Polo a Tierra

- Grupo procesos

- Guardia

- corte

- tenido

- mano

- hachís

- Tienen

- cabeza

- ayuda

- esta página

- HEX

- Oculto

- más alto

- Destacado

- destacados

- su

- Vacaciones

- Inicio

- fortaleza

- Cómo

- Como Hacer

- Sin embargo

- HTML

- http

- HTTPS

- Caza

- i

- ID

- idealmente

- no haber aun identificado una solucion para el problema

- identificador

- Identifique

- Identidad

- if

- imagen

- inmediatamente

- mejora

- in

- en el juego

- inaccesible

- indicado

- info

- información

- Instrucciones

- intereses

- Interfaz

- dentro

- involucra

- IP

- Dirección IP

- isla

- Emitido

- IT

- SUS

- Java

- jpg

- Clave

- claves

- idioma

- large

- luego

- LED

- Longitud Mínima

- Apalancamiento

- se encuentra

- luz

- línea

- Linux

- Lista

- Listado

- Ubicación

- Cabellos

- conectado

- registro

- Inicie sesión

- Mira

- miró

- mirando

- máquina

- hecho

- magic

- para lograr

- Realizar

- malicioso

- gestionado

- muchos

- mapa

- Puede..

- me

- mecanismo

- Conoce a

- mencionado

- mensaje

- Método

- Microsoft

- Moda

- modelo

- MEJOR DE TU

- emocionado

- mucho más

- múltiples

- debe

- my

- nombre

- navegando

- necesario

- ¿ Necesita ayuda

- del sistema,

- Nuevo

- Next

- nueve

- no

- ni

- North

- notable

- ahora

- nt

- número

- objeto

- objetivo

- ,

- obtener

- obtenido

- of

- Ofertas

- on

- A bordo

- una vez

- ONE

- , solamente

- or

- organizadores

- Otro

- Otros

- de otra manera

- salir

- salida

- Más de

- EL DESARROLLADOR

- propietario

- pares

- cristal

- parámetro

- parte

- partes

- Pasando (Paso)

- Contraseña

- contraseñas

- pasado

- camino

- (PDF)

- permiso

- permisos

- PHP

- imagen

- pieza

- Colocar

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- jugador

- punto

- puntos

- Portal

- Publicación

- PowerShell

- presente

- anterior

- Director de la escuela

- Imprimir

- privilegios

- Producto

- propiedades

- protocolo

- proporcionar

- previsto

- proporciona un

- público

- clave pública

- publicado

- DTP

- Poniendo

- pregunta

- Preguntas

- R

- Radio

- RAM

- Leer

- Reading

- recepción

- recibido

- reorientar

- Registro

- regular

- regularmente

- Remoto

- representación

- reemplazar

- reporte

- solicita

- solicitando

- exigir

- Requisitos

- requiere

- Recurso

- responsable

- RESTO

- volvemos

- devoluciones

- género

- Revelado

- revelando

- marcha atrás

- riesgos

- Conferencia

- raíz

- acceso raíz

- FILA

- Ejecutar

- correr

- salvaguardias

- mismo

- satélite

- Sierra

- programada

- guión

- Buscar

- búsqueda

- Segundo

- Sección

- (secciones)

- EN LINEA

- los riesgos de seguridad

- ver

- parecer

- segmento

- selecciona

- envío

- Serie

- grave

- servidor

- de coches

- Servicios

- set

- Varios

- Compartir

- tienes

- Mostrar

- firma

- sencillos

- simplificado

- habilidades

- chica

- PYME

- Instantánea

- So

- Software

- algo

- Fuente

- código fuente

- Espacio

- De una Charla a tu equipo

- hablar

- soluciones y

- específicamente

- SQL

- inyección SQL

- comienzo

- fundó

- Comience a

- Posicionamiento

- estación

- paso

- pasos

- parada

- almacenados

- Historia

- stream

- Cordón

- sujeto

- Suscríbase

- suscripción

- Con éxito

- tal

- suite

- Dom

- suministrada

- suministro

- seguro

- Switch

- te

- mesa

- ¡Prepárate!

- toma

- toma

- Target

- orientación

- Tarea

- tareas

- narración

- plantilla

- plantillas

- test

- probado

- Pruebas

- texto

- agradecer

- esa

- La

- la información

- La Fuente

- Les

- luego

- Ahí.

- Estas

- Código

- así

- Tres

- Así

- equipo

- Título

- a

- juntos

- ficha

- se

- del IRS

- Entrenar

- probado

- detonante

- verdadero

- Convertido

- dos

- tipo

- Finalmente, a veces

- bajo

- entender

- único

- desconocido

- hasta

- próximos

- Actualizar

- URI

- Enlance

- Uso

- utilizan el

- usado

- Usuario

- usuarios

- usando

- utilidad

- IMPORTANTE

- propuesta de

- Valores

- Bóveda

- bóvedas

- versión

- vía

- Ver

- Virtual

- máquina virtual

- visual

- Voz

- autenticación de voz

- Vulnerabilidades

- vulnerabilidad

- Vulnerable

- deseado

- fue

- Camino..

- we

- web

- WELL

- tuvieron

- ¿

- cuando

- sean

- que

- mientras

- QUIENES

- Wikipedia

- viento

- ventanas

- ganar

- Palabra

- se

- aún

- Usted

- tú

- zephyrnet