Al comprar un nuevo teléfono inteligente, es probable que busque la mejor relación calidad-precio. Si está buscando un dispositivo de alta gama pero no está interesado en pagar mucho dinero por él, las ofertas de fabricantes menos conocidos probablemente estarán en su lista de preseleccionados. De hecho, en el ferozmente competitivo mercado de los teléfonos inteligentes, es posible que incluso tenga muchas opciones para elegir, ya que algunos competidores poco conocidos pero de alto nivel pueden, en muchos aspectos, rivalizar con los productos emblemáticos de titanes tecnológicos establecidos como Apple, Samsung y Google.

Por otro lado, si bien los teléfonos destinados a quienes nos preocupamos por el precio tal vez no sean una ruina, salen perdiendo cuando se los evalúa en función de criterios como el reconocimiento de marca, las tecnologías de telecomunicaciones competidoras y, en algunos casos, Consideraciones globales de seguridad y privacidad de datos.. El prestigio (o la falta de él) y las políticas de precios asociadas con algunos fabricantes también tienen impactos en la percepción pública; después de todo, el teléfono inteligente se ha convertido en uno de los principales símbolos de estatus de nuestro tiempo.

En algunos aspectos, incluso algunos dispositivos de última generación pueden quedar relegados a la categoría de gama media o incluso a la categoría económica. Particularmente en este último, los teléfonos inteligentes a menudo vienen cargados con versiones anteriores de Android y tienen menos soporte post-compra, si es que tienen alguno. A menudo no reciben actualizaciones de funciones ni de seguridad, las reciben tarde o solo por un corto período de tiempo, y sus fabricantes pueden incluso ser excluidos por completo del ecosistema de aplicaciones de Google Play Store. Como lo demuestran varios casos en los que los teléfonos fueron enviado con malware nada más sacarlo de la caja, la seguridad de la cadena de suministro es otro motivo de preocupación.

¿Multiverso de Android?

Con una cuota de mercado de más del 70 por ciento, o alrededor de 3.3 millones de usuarios activos, Android mantiene su posición como el sistema operativo (SO) móvil líder a nivel mundial. Sin embargo, no todo es igual en el mundo de los androides. Entre los teléfonos inteligentes con Android y todas las funciones, Samsung lidera el mercado con una cuota de mercado de casi el 35 por ciento, mientras que su cuota del mercado total de teléfonos inteligentes asciende al 20 por ciento, justo detrás de Apple.

Samsung lidera el grupo no sólo gracias a su innovación y la alta calidad de sus productos que cuentan con varias opciones para cada presupuesto. El liderazgo de Samsung también tiene que ver con el hecho de que sus teléfonos se benefician de medidas de seguridad integradas en Google Play y muchos de sus teléfonos vienen con actualizaciones de software durante períodos de tiempo más largos que la mayoría de sus competidores en el fragmentado ecosistema de Android. En última instancia, todo esto garantiza una integración optimizada de hardware y software y, por extensión, mejora la experiencia y la seguridad del usuario.

Mientras tanto, los nuevos teléfonos de, por ejemplo, el gigante tecnológico chino Huawei, están excluidos de Google Play Store desde 2019. Para mantener su presencia en el mercado global, la empresa, que cuenta con su propia gama de modelos de teléfonos inteligentes de alta gama , ha creado su propio sistema operativo llamado HarmonyOS. Este sistema operativo se basa en gran medida en el Proyecto de código abierto de Android (AOSP), disponible gratuitamente. Sin embargo, dichas exclusiones de Google Play podrían tener implicaciones de seguridad para los usuarios finales.

Seguridad colectiva

Además de nuestras localidaded en Funciones de seguridad integradas en Android, los usuarios también se benefician de la seguridad ampliada a través de Google Play Store y sus salvaguardas Play Protect habilitadas de forma predeterminada. Este entorno de aplicaciones de Android oficialmente autorizado está integrado en los teléfonos de los fabricantes de teléfonos inteligentes que cumplen con las regulaciones de EE. UU. y la UE. La seguridad de la tienda está respaldada por la App Defense Alliance de Google, que fue lanzado en noviembre 2019 y cuenta ESET como miembro.

Google Play Store es el hogar de más de 2.6 millones de aplicaciones, y casi todos podrían, en teoría, tener “funcionalidades inactivas” maliciosas invisibles en el momento de la carga o, como fue el caso de malware Ahmyth descubierto recientemente por ESET, recibe una actualización maliciosa más adelante en un incidente también destacado en el informe de Google. Informe Threat Horizons de agosto de 2023. Donde se detectan las amenazas tiendas preocupadas por la seguridad Al igual que Samsung Galaxy Store e incluso Google Play Store, sus operadores actúan rápidamente para eliminar las aplicaciones.

Como tal, los dispositivos Android corren el riesgo de varios tipos principales de malware. Son troyanos bancarios, que roban credenciales de inicio de sesión e incluso pueden omitir la autenticación de dos factores (2FA). Otra amenaza la representan los troyanos de acceso remoto (RAT), que pueden espiar a las víctimas y recibir comandos directos de los atacantes para robar dinero, credenciales o datos, secuestrar cuentas de redes sociales y grabar llamadas telefónicas. Luego también está el ransomware para Android que a menudo se propaga a través de enlaces maliciosos en sitios web inseguros o en correos electrónicos y mensajes. Mantener a las personas a salvo de este tipo de riesgos es fundamental para la misión de la Alianza.

La seguridad nos concierne a todos

La mayoría de los dispositivos Android vienen equipados con máscaras del fabricante además de la versión básica de Android y ofrecen acceso a Google Play. También hay proveedores que se han afianzado en el mercado con otros sistemas operativos basados en AOSP, pero sus tiendas de aplicaciones y las aplicaciones disponibles en ellas no son examinadas por App Defense Alliance.

Usar tiendas de aplicaciones de terceros u otros lugares no autorizados puede resultar tentador, ya que cuentan con Aplicaciones que quizás no encuentres en las principales tiendas. u ofrecer alternativas totalmente de código abierto (FOSS) que eludan las restricciones regionales, o simplemente no fueron creadas por un gigante tecnológico con el que no desea compartir sus datos. Y si bien algunas de estas tiendas pueden estar debidamente reguladas y administradas por empresas legítimas, también hay cientos de tiendas de aplicaciones con procesos de investigación menos estrictos, si los hay.

Surge una conclusión: es más probable que los riesgos de las aplicaciones y tiendas de aplicaciones alternativas afecten a algunas marcas de teléfonos que a otras, y es una preocupación especialmente para quienes no tienen acceso al sistema operativo y a los entornos de aplicaciones auténticos de Google. [Nota: Incluso las personas que deciden prescindir de las protecciones integradas en los teléfonos Android compatibles con Google Play e instalar aplicaciones desde fuera de la tienda oficial de aplicaciones pueden, o pronto podrán hacerlo, utilizar el escáner en tiempo real de la tienda para comprobar aplicaciones de otras fuentes.]

Abundan los cuentos de advertencia

No han faltado ejemplos de riesgos que involucran tiendas de aplicaciones y fabricantes de teléfonos de terceros, incluidos aquellos de los que probablemente nunca haya oído hablar. Repasemos al menos algunos que han surgido a lo largo de los años:

- Las Unidades Regionales Británicas de Delitos Económicos y Cibernéticos del NE emitió una advertencia en 2020 sobre estafadores que afirmaban que aplicaciones pagas específicas – en este caso una aplicación falsa 'TikTokPro' – se puede descargar “gratis” desde determinadas tiendas de aplicaciones de terceros. En su lugar, las víctimas recibieron software espía o publicitario.

- Y, así como hay aplicaciones falsas, actualizaciones de aplicaciones y tiendas de aplicaciones creadas para atraer a las víctimas a descargar malware, peligros similares pueden surgir de dispositivos baratos fabricados por marcas móviles de categoría B o sin nombre. En 2020, la empresa antifraude Malware encontrado en sentido ascendente presentar solicitudes fraudulentas de servicios de suscripción en 53,000 teléfonos inteligentes Tecno W2 vendidos en algunos países africanos.

- Se pueden encontrar amenazas similares, integradas en el firmware, en dispositivos comprados a bajo precio en grandes plataformas de comercio electrónico como Alibaba y Amazon y es probable que muchas ofertas económicas y ultrabaratas tengan “costos adicionales”, como adware y otras cosas desagradables.

- Los teléfonos baratos no necesariamente se distribuyen únicamente en el mundo en desarrollo. En 2020, el gobierno de EE. UU. emitió teléfonos inteligentes Android UMX U686CL para usuarios de bajos ingresos. Más tarde resultó que habían venido. preinstalado con malware indesmontable mostrar anuncios no deseados y descargar aplicaciones no autorizadas.

Aqui hay monstruos

ESET Research continúa buscando amenazas móviles, incluidas aquellas que apuntan a usuarios de software de tiendas de terceros o malware distribuido en mensajes o sitios web. Amenazas recientes como El software espía Kamran, oculto en una aplicación de noticias en Pakistán y descargadas directamente desde un sitio de noticias legítimo, muestran sólo uno de los muchos problemas con aplicaciones no examinadas. Después de descargar la aplicación y aceptar sus términos, la aplicación comenzó a recopilar datos como contactos, eventos del calendario, registros de llamadas, información de ubicación, archivos del dispositivo, mensajes SMS, imágenes y más.

Es muy probable que no seas de la región de Gilgit-Baltistan en Pakistán. Sin embargo, independientemente de dónde viva, probablemente utilice una diversidad de aplicaciones que le ayuden con sus operaciones bancarias, le proporcionen actualizaciones de noticias críticas o simplemente le sirvan como entretenimiento. Cualquiera que sea el precio, la marca o el sistema operativo del teléfono elegido, es necesario explorar el mundo online con precaución.

Optar por la opción de seguridad multicapa

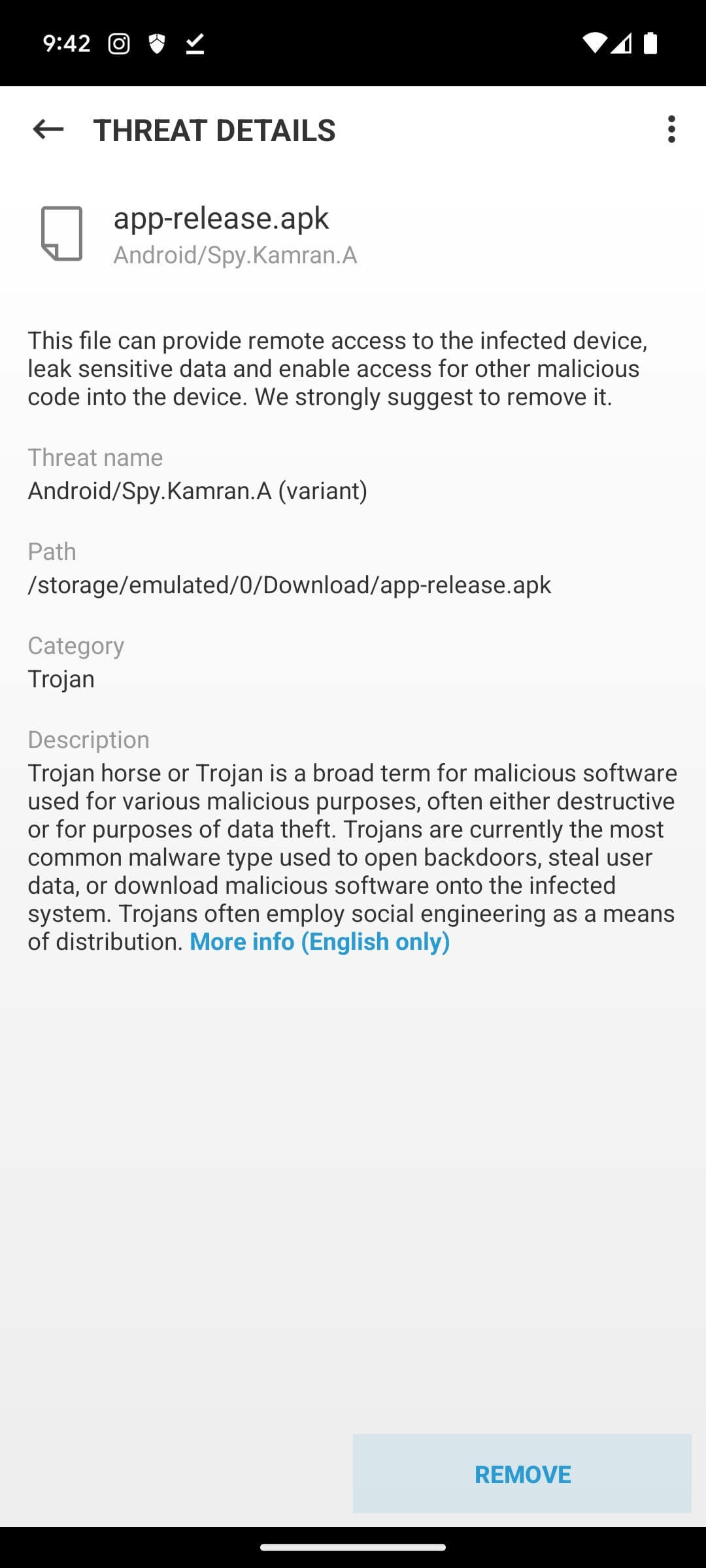

Entre otras cosas, la campaña de Kamran dejó al descubierto la importancia de dónde los usuarios obtienen sus aplicaciones, así como la necesidad de múltiples capas de seguridad en los dispositivos móviles. Simplemente, el arsenal de amenazas y los diversos métodos de ataque disponibles para los delincuentes –independientemente de su ubicación– exigen protección. Por esta razón, soluciones como Seguridad móvil de ESET (EMS) no solo bloquea el malware como se presentó en el caso Kamran, sino que también ofrece una protección integral que escanea y bloquea sitios web potencialmente dañinos y viene equipado con capacidades de protección de pagos, antiphishing y antirrobo proactivo.

De software espía como Kamran y otras amenazas mencionadas en este blog, EMS contribuye en gran medida a protegerlo de estas amenazas. De hecho, EMS habría atrapado a Kamran dos veces: primero, a través de la función Anti-Phishing que habría impedido el acceso a la página y segundo, gracias a su módulo antivirus que habría escaneado la aplicación maliciosa antes y durante el proceso de instalación. bloqueándolo como se muestra en la siguiente imagen.

Ya sea por necesidad o por sentido de la aventura, si se está sumergiendo en las aguas desconocidas de los teléfonos económicos de fabricantes desconocidos, tiendas de aplicaciones de terceros y aplicaciones no convencionales, es posible que se enfrente a un viaje peligroso. En un viaje de este tipo, priorizar la seguridad es imprescindible. Lo más fácil que puedes hacer es descargar un solución de seguridad probada en el tiempo como ESET Mobile Security, premiado repetidamente por evaluadores externos como AV Comparatives y otros.

- Distribución de relaciones públicas y contenido potenciado por SEO. Consiga amplificado hoy.

- PlatoData.Network Vertical Generativo Ai. Empodérate. Accede Aquí.

- PlatoAiStream. Inteligencia Web3. Conocimiento amplificado. Accede Aquí.

- PlatoESG. Carbón, tecnología limpia, Energía, Ambiente, Solar, Gestión de residuos. Accede Aquí.

- PlatoSalud. Inteligencia en Biotecnología y Ensayos Clínicos. Accede Aquí.

- Fuente: https://www.welivesecurity.com/en/mobile-security/these-arent-android-phones-you-should-be-looking-for/

- :posee

- :es

- :no

- :dónde

- 000

- 20

- 2019

- 2020

- 2023

- 2FA

- 35 por ciento

- 35%

- 53

- 70

- a

- Poder

- Nuestra Empresa

- aceptar

- de la máquina

- el acceso

- Cuentas

- Actúe

- lector activo

- adición

- Adventure

- Africano

- Después

- en contra

- Ayudar

- Todos

- Alliance

- casi

- también

- alternativa

- alternativas

- entre

- cantidades

- an

- y

- android

- aplicación de Android

- Otra

- anti fraude

- cualquier

- applicación

- tienda de aplicaciones

- tiendas de aplicaciones

- Apple

- aplicaciones

- somos

- en torno a

- Arsenal

- AS

- evaluado

- asociado

- At

- atacar

- Auténticos

- AV

- Hoy Disponibles

- otorgado

- Atrás

- Respaldados

- Banca

- Bancario

- basado

- BBC

- BE

- esto

- antes

- detrás de

- a continuación

- es el beneficio

- MEJOR

- Big

- mil millones

- Bloquear

- bloqueo

- Bloques

- Blog

- Se jacta

- ambas

- Fondo

- compró

- marca

- Reconocimiento de marca

- marcas

- Descanso

- Autoridad Británica

- presupuesto

- construido

- pero

- by

- evitar

- Calendario

- llamar al

- , que son

- Calls

- Campaña

- PUEDEN

- capacidades

- case

- cases

- Categoría

- capturado

- precaución

- central

- a ciertos

- cadena

- barato

- comprobar

- chino

- manera?

- elegido

- alegando

- CO

- cómo

- proviene

- compañía

- compitiendo

- competitivos

- competidores

- obediente

- exhaustivo

- Inquietudes

- contactos

- continúa

- podría

- países

- creado

- Referencias

- Delito

- Los criminales

- criterios

- crítico

- innovador

- ciber

- delitos cibernéticos

- peligros

- datos

- privacidad de datos

- decidir

- Defensa

- demandas

- el desarrollo

- mundo en desarrollo

- dispositivo

- Dispositivos

- de reservas

- directamente

- descubierto CRISPR

- mostrar

- distribuidos

- diverso

- Diversidad

- Cursos de Buceo

- do

- Dólar

- No

- DE INSCRIPCIÓN

- descargar

- durante

- comercio electrónico

- plataformas de comercio electrónico

- fácil

- Economic

- ecosistema

- correo

- integrado

- surgido

- emerge

- final

- Mejora

- asegura

- Entretenimiento

- enteramente

- Entorno

- ambientes

- igual

- especialmente

- se establece

- EU

- Incluso

- Eventos

- Cada

- evolucionado

- ejemplo

- ejemplos

- experience

- explorar

- extendido

- extensión

- Cara

- hecho

- falso

- Feature

- Caracteristicas

- pocos

- Ferozmente

- archivos

- Encuentre

- Firme

- Nombre

- buque insignia

- Forbes

- encontrado

- fragmentado

- fraudulento

- sin restricciones

- Desde

- ser completados

- completamente

- galaxia

- reunir

- gigante

- Buscar

- mercado global

- Va

- Google Play

- Google Play Store

- De Google

- tiene

- Gobierno

- tenido

- mano

- Materiales

- perjudicial

- Tienen

- oído

- Oculto

- Alta

- High-End

- Destacado

- secuestrar

- Inicio

- Horizontes

- Sin embargo

- HTML

- HTTPS

- Huawei

- Caza

- if

- imagen

- imágenes

- Impacto

- Impactos

- implicaciones

- importancia

- in

- incidente

- Incluye

- información

- inseguro

- instalar

- instalación

- integración

- dentro

- invisible

- que implica

- Emitido

- IT

- SUS

- sí mismo

- solo

- tan siquiera solo una

- Keen

- acuerdo

- Falta

- principalmente

- Tarde

- luego

- ponedoras

- Lead

- líder

- Prospectos

- menos

- legítima

- menos

- menor

- menos conocido

- como

- que otros

- línea

- enlaces

- para vivir

- Ubicación

- Inicie sesión

- Largo

- por más tiempo

- Mira

- mirando

- perder

- hecho

- Inicio

- Corriente principal

- mantener

- mantiene

- para lograr

- Makers

- malicioso

- el malware

- Fabricante

- Fabricantes

- muchos

- Mercado

- cuota de mercado

- Puede..

- Medios

- mencionado

- la vida

- métodos

- podría

- millones

- misión

- Móvil

- dispositivos móviles

- Seguridad móvil

- modelos

- módulo

- dinero

- más,

- MEJOR DE TU

- multicapa

- múltiples

- Multiverse

- debe

- ne

- necesariamente

- ¿ Necesita ayuda

- Neither

- nunca

- Nuevo

- noticias

- no

- ni

- nota

- Noviembre

- of

- LANZAMIENTO

- Lista de ofrendas

- oficial

- Oficialmente

- a menudo

- mayor

- on

- ONE

- en línea

- , solamente

- de código abierto

- funcionamiento

- sistema operativo

- sistemas operativos

- operadores

- optimizado

- Opciones

- or

- solicite

- OS

- Otro

- Otros

- nuestros

- salir

- afuera

- Más de

- EL DESARROLLADOR

- .

- página

- Pakistán

- particularmente

- fiesta

- pago

- pago

- (PDF)

- Personas

- por ciento

- percepción

- período

- períodos

- teléfono

- llamadas telefónicas

- móviles

- imagen

- Lugares

- Plataformas

- Platón

- Inteligencia de datos de Platón

- PlatónDatos

- Jugar

- Play Store

- políticas

- que plantea

- posición

- posiblemente

- la posibilidad

- Alimentación

- presencia

- presentó

- Prestige

- impedido

- precio

- cotización

- priorización

- política de privacidad

- Proactiva

- probablemente

- problemas

- Productos

- proyecto

- correctamente

- proteger

- protector

- Protección

- público

- calidad

- con rapidez

- distancia

- ransomware

- en tiempo real

- razón

- recepción

- reciente

- recientemente

- reconocimiento

- grabar

- Independientemente

- región

- regional

- regulados

- reglamentos

- sanaciones

- acceso remoto

- remove

- REPETIDAMENTE

- solicitudes

- la investigación

- saludos

- restricciones

- Reuters

- una estrategia SEO para aparecer en las búsquedas de Google.

- Derecho

- Riesgo

- riesgos

- Rival

- Ejecutar

- s

- ambiente seguro

- salvaguardias

- Samsung

- Sancionada

- Los estafadores

- escanea

- Segundo

- EN LINEA

- actualizaciones de seguridad

- sentido

- ayudar

- Servicios

- Varios

- Compartir

- Compras

- En Corto

- escasez

- tienes

- Mostrar

- mostrado

- similares

- simplemente

- desde

- página web

- teléfono inteligente

- teléfonos inteligentes

- SMS

- Social

- redes sociales

- Software

- vendido

- Soluciones

- algo

- Pronto

- Fuente

- Fuentes

- soluciones y

- Diferenciales

- software espía

- fundó

- Estado

- Potencias

- tienda

- tiendas

- recto

- estricto

- suscripción

- servicios de suscripción

- tal

- suministro

- cadena de suministro

- SOPORTE

- te

- Todas las funciones a su disposición

- cuentos

- Target

- orientación

- tecnología

- Tecnologías

- telecomunicaciones

- términos

- probadores

- que

- gracias

- esa

- El

- el mundo

- su

- Les

- luego

- teoría

- Ahí.

- Estas

- ellos

- cosa

- cosas

- Código

- terceros.

- así

- aquellos

- amenaza

- amenazas

- equipo

- titanes

- Título

- a

- parte superior

- Total

- hacia

- Convertido

- Twice

- tipos

- nosotros

- Del gobierno de EE.UU.

- Finalmente, a veces

- no autorizado

- unidades que

- desconocido

- no deseado

- Actualizar

- Actualizaciones

- us

- utilizan el

- Usuario

- experiencia como usuario

- usuarios

- diversos

- vendedores

- versión

- examinado

- vía

- las víctimas

- quieres

- fue

- Waters

- Camino..

- sitios web

- WELL

- tuvieron

- lo que

- cuando

- que

- mientras

- QUIENES

- seguirá

- sin

- mundo

- preocuparse

- se

- años

- Usted

- tú

- zephyrnet