1Institut für Quantenoptik und Quanteninformation (IQOQI), Österreichische Akademie der Wissenschaften, Boltzmanngasse 3, 1090 Wien, Österreich

2Vienna Center for Quantum Science and Technology, Atominstitut, TU Wien, 1020 Wien, Österreich

3Institut für Informatik, Masaryk-Universität, 602 00 Brünn, Tschechische Republik

4Institut für Physik, Slowakische Akademie der Wissenschaften, 845 11 Bratislava, Slowakei

Findest du dieses Paper interessant oder möchtest du darüber diskutieren? Scite oder hinterlasse einen Kommentar zu SciRate.

Abstrakt

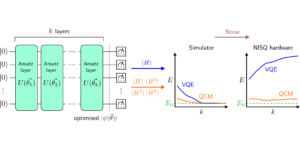

Die Berechnung der Schlüsselrate in QKD-Protokollen (Quantum Key Distribution) ist eine seit langem bestehende Herausforderung. Analysemethoden sind auf eine Handvoll Protokolle mit hochsymmetrischen Messgrundlagen beschränkt. Numerische Methoden können beliebige Messbasen verarbeiten, verwenden jedoch entweder die Min-Entropie, die eine lose Untergrenze für die von Neumann-Entropie vorgibt, oder stützen sich auf umständliche dedizierte Algorithmen. Basierend auf einer kürzlich entdeckten semidefiniten Programmierhierarchie (SDP), die zur bedingten von Neumann-Entropie konvergiert und zur Berechnung der asymptotischen Schlüsselraten im geräteunabhängigen Fall verwendet wird, führen wir eine SDP-Hierarchie ein, die im Fall der Charakterisierung zur asymptotischen geheimen Schlüsselrate konvergiert Geräte. Der resultierende Algorithmus ist effizient, einfach zu implementieren und einfach zu verwenden. Wir veranschaulichen seine Leistung, indem wir bekannte Grenzen der Schlüsselrate wiederherstellen und hochdimensionale QKD-Protokolle auf bisher unlösbare Fälle ausweiten. Wir verwenden es auch, um experimentelle Daten erneut zu analysieren, um zu zeigen, wie höhere Leitzinsen erreicht werden können, wenn die vollständigen Statistiken berücksichtigt werden.

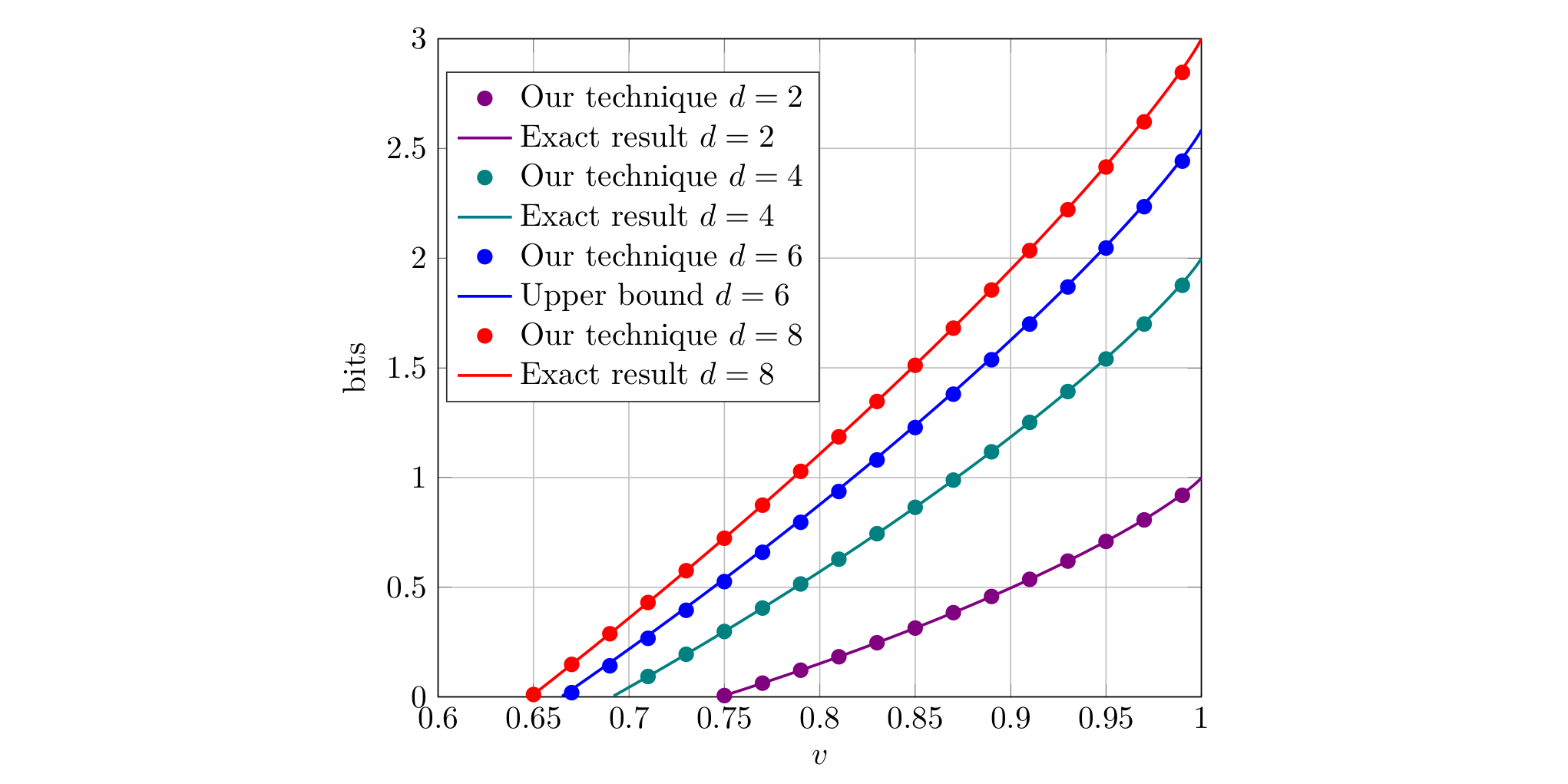

Ausgewähltes Bild: Asymptotische Schlüsselrate in Bits pro Runde im Vergleich zur isotropen Zustandssichtbarkeit $v$, unter Verwendung eines Quantenschlüsselverteilungsprotokolls, das auf der Messung gegenseitig unvoreingenommener Basen (MUBs) basiert. Für die Dimension $d = 6$ haben wir einen Satz von Basen verwendet, der nur annähernd unverzerrt ist, da MUBs für diese Dimension nicht bekannt sind und deren Existenz unwahrscheinlich ist. Beachten Sie, dass unsere numerische Technik für die Dimensionen $d = 2, 4, 8$ dem genauen Ergebnis sehr nahe kommt, während sie für $d = 6$ etwas unter der Rate liegt, die mit MUBs erreichbar wäre.

► BibTeX-Daten

► Referenzen

[1] Nicolas Gisin, Grégoire Ribordy, Wolfgang Tittel und Hugo Zbinden, „Quantum cryptography“ Reviews of Modern Physics 74, 145-195 (2002).

https: / / doi.org/ 10.1103 / RevModPhys.74.145

[2] Valerio Scarani, Helle Bechmann-Pasquinucci, Nicolas J. Cerf, Miloslav Dušek, Norbert Lütkenhaus und Momtchil Peev, „Die Sicherheit der praktischen Quantenschlüsselverteilung“ Reviews of Modern Physics 81, 1301–1350 (2009).

https: / / doi.org/ 10.1103 / RevModPhys.81.1301

arXiv: 0802.4155

[3] Feihu Xu, Xiongfeng Ma, Qiang Zhang, Hoi-Kwong Lo und Jian-Wei Pan, „Sichere Quantenschlüsselverteilung mit realistischen Geräten“, Reviews of Modern Physics 92, 025002 (2020).

https: / / doi.org/ 10.1103 / RevModPhys.92.025002

arXiv: 1903.09051

[4] S. Pirandola, UL Andersen, L. Banchi, M. Berta, D. Bunandar, R. Colbeck, D. Englund, T. Gehring, C. Lupo, C. Ottaviani, JL Pereira, M. Razavi, J. Shamsul Shaari , M. Tomamichel, VC Usenko, G. Vallone, P. Villoresi und P. Wallden, „Fortschritte in der Quantenkryptographie“, Advances in Optics and Photonics 12, 1012 (2020).

https: / / doi.org/ 10.1364 / AOP.361502

arXiv: 1906.01645

[5] Charles H. Bennett und Gilles Brassard „Quantenkryptographie: Verteilung öffentlicher Schlüssel und Münzwurf“ Theoretical Computer Science 560, 7–11 (1984) (Nachdruck).

https: / / doi.org/ 10.1016 / j.tcs.2014.05.025

[6] Dagmar Bruß „Optimales Abhören in der Quantenkryptographie mit sechs Zuständen“ Physical Review Letters 81, 3018–3021 (1998).

https://doi.org/ 10.1103/PhysRevLett.81.3018

[7] Nicolas J. Cerf, Mohamed Bourennane, Anders Karlsson und Nicolas Gisin, „Security of Quantum Key Distribution Using $d$-Level Systems“, Physical Review Letters 88, 127902 (2002).

https://doi.org/ 10.1103/PhysRevLett.88.127902

[8] Lana Sheridan und Valerio Scarani „Sicherheitsnachweis für die Quantenschlüsselverteilung mithilfe von Qudit-Systemen“, Physical Review A 82, 030301(R) (2010).

https: / / doi.org/ 10.1103 / physreva.82.030301

arXiv: 1003.5464

[9] Robert König, Renato Renner und Christian Schaffner, „Die operative Bedeutung von Min- und Max-Entropie“, IEEE Transactions on Information Theory 55, 4337–4347 (2009).

https: / / doi.org/ 10.1109 / TIT.2009.2025545

arXiv: 0807.1338

[10] Jean-Daniel Bancal, Lana Sheridan und Valerio Scarani, „Mehr Zufälligkeit aus denselben Daten“, New Journal of Physics 16, 033011 (2014).

https://doi.org/10.1088/1367-2630/16/3/033011

arXiv: 1309.3894

[11] O. Nieto-Silleras, S. Pironio und J. Silman, „Verwenden vollständiger Messstatistiken für eine optimale geräteunabhängige Zufallsbewertung“ New Journal of Physics 16, 013035 (2014).

https://doi.org/10.1088/1367-2630/16/1/013035

arXiv: 1309.3930

[12] Mirdit Doda, Marcus Huber, Gláucia Murta, Matej Pivoluska, Martin Plesch und Chrysoula Vlachou, „Quantum Key Distribution Overcoming Extreme Noise: Simultaneous Subspace Coding Using High-Dimensional Entanglement“, Physical Review Applied 15, 034003 (2021).

https: / / doi.org/ 10.1103 / physrevapplied.15.034003

arXiv: 2004.12824

[13] Yukun Wang, Ignatius William Primaatmaja, Emilien Lavie, Antonios Varvitsiotis und Charles Ci Wen Lim, „Charakterisierung der Korrelationen von Quantennetzwerken zur Vorbereitung und Messung“, npj Quantum Information 5, 17 (2019).

https://doi.org/10.1038/s41534-019-0133-3

arXiv: 1803.04796

[14] Ernest YZ Tan, René Schwonnek, Koon Tong Goh, Ignatius William Primaatmaja und Charles CW Lim, „Berechnung sicherer Schlüsselraten für die Quantenkryptographie mit nicht vertrauenswürdigen Geräten“, npj Quantum Information 7, 158 (2021).

https: / / doi.org/ 10.1038 / s41534-021-00494-z

arXiv: 1908.11372

[15] Adam Winick, Norbert Lütkenhaus und Patrick J. Coles, „Reliable numerische Schlüsselraten für die Quantenschlüsselverteilung“ Quantum 2, 77 (2018).

https://doi.org/10.22331/q-2018-07-26-77

arXiv: 1710.05511

[16] Hao Hu, Jiyoung Im, Jie Lin, Norbert Lütkenhaus und Henry Wolkowicz, „Robust Interior Point Method for Quantum Key Distribution Rate Computation“ Quantum 6, 792 (2022).

https://doi.org/10.22331/q-2022-09-08-792

arXiv: 2104.03847

[17] Peter Brown, Hamza Fawzi und Omar Fawzi, „Geräteunabhängige Untergrenzen der bedingten von Neumann-Entropie“ (2021).

arXiv: 2106.13692

[18] Miguel Navascués, Stefano Pironio und Antonio Acín, „Eine konvergente Hierarchie semidefiniter Programme, die die Menge der Quantenkorrelationen charakterisieren“ New Journal of Physics 10, 073013 (2008).

https://doi.org/10.1088/1367-2630/10/7/073013

arXiv: 0803.4290

[19] Hoi-Kwong Lo, HF Chau und M. Ardehali, „Effizientes Quantenschlüsselverteilungsschema und ein Beweis seiner bedingungslosen Sicherheit“, Journal of Cryptology 18, 113–165 (2005).

https: / / doi.org/ 10.1007 / s00145-004-0142-y

[20] Igor Devetak und Andreas Winter „Destillation von geheimen Schlüsseln und Verschränkung aus Quantenzuständen“ Proceedings of the Royal Society of London Series A 461, 207–235 (2005).

https: / / doi.org/ 10.1098 / rspa.2004.1372

[21] Gene H. Golub „Some Modified Matrix Eigenvalue Problems“ SIAM Review 15, 318–334 (1973).

https: / / doi.org/ 10.1137 / 1015032

[22] Miguel Navascués, Gonzalo de la Torre und Tamás Vértesi, „Characterization of Quantum Correlations with Local Dimensions Constraints and Its Device-Independent Applications“, Physical Review X 4, 011011 (2014).

https://doi.org/ 10.1103/PhysRevX.4.011011

arXiv: 1308.3410

[23] Dmitriy Drusvyatskiy und Henry Wolkowicz „Die vielen Gesichter der Entartung in der konischen Optimierung“ Foundations and Trends in Optimization 3, 77–170 (2017).

https: / / doi.org/ 10.1561 / 2400000011

arXiv: 1706.03705

[24] Karin Gatermann und Pablo A. Parrilo „Symmetriegruppen, semidefinite Programme und Quadratsummen“ Journal of Pure and Applied Algebra 192, 95–128 (2004).

https:///doi.org/10.1016/j.jpaa.2003.12.011

[25] Jos F. Sturm „Verwendung von SeDuMi 1.02, einer MATLAB-Toolbox zur Optimierung über symmetrischen Kegeln“ Optimization Methods and Software 11, 625–653 (1999).

https: / / doi.org/ 10.1080 / 10556789908805766

https:///github.com/sqlp/sedumi

[26] Chris Coey, Lea Kapelevich und Juan Pablo Vielma, „Lösen natürlicher Kegelformulierungen mit Hypatia.jl“ INFORMS Journal on Computing 34, 2686–2699 (2022) https://github.com/chriscoey/Hypatia.jl .

https: / / doi.org/ 10.1287 / ijoc.2022.1202

arXiv: 2005.01136

https:///github.com/chriscoey/Hypatia.jl

[27] MOSEK ApS „The MOSEK Optimization Suite 10.0.40“ Handbuch (2023) https:///docs.mosek.com/latest/intro/index.html.

https:///docs.mosek.com/latest/intro/index.html

[28] J. Löfberg „YALMIP: eine Toolbox für Modellierung und Optimierung in MATLAB“, Proceedings of the CACSD Conference 284–289 (2004).

https: / / doi.org/ 10.1109 / CACSD.2004.1393890

[29] William K Wootters und Brian D Fields „Optimale Zustandsbestimmung durch gegenseitig unvoreingenommene Messungen“ Annals of Physics 191, 363–381 (1989).

https://doi.org/10.1016/0003-4916(89)90322-9

[30] Ingemar Bengtsson, Wojciech Bruzda, Åsa Ericsson, Jan-Åke Larsson, Wojciech Tadej und Karol Å»yczkowski, „Mutually unbiased bases and Hadamard matrices of order six“ Journal of Mathematical Physics 48, 052106 (2007).

https: / / doi.org/ 10.1063 / 1.2716990

[31] Ingemar Bengtsson „Three Ways to Look at Mutually Unbiased Bases“ AIP Conference Proceedings 889, 40–51 (2007).

https: / / doi.org/ 10.1063 / 1.2713445

[32] Jessica Bavaresco, Natalia Herrera Valencia, Claude Klöckl, Matej Pivoluska, Paul Erker, Nicolai Friis, Mehul Malik und Marcus Huber, „Messungen in zwei Basen reichen aus, um hochdimensionale Verschränkung zu bestätigen“ Nature Physics 14, 1032–1037 (2018) .

https: / / doi.org/ 10.1038 / s41567-018-0203-z

arXiv: 1709.07344

[33] Yeong Cherng Liang, Dagomir Kaszlikowski, Berthold-Georg Englert, Leong Chuan Kwek und CH Oh, „Tomographic Quantum Cryptography“, Physical Review A 68, 022324 (2003).

https: / / doi.org/ 10.1103 / PhysRevA.68.022324

[34] Yongtao Zhanand Hoi-Kwong Lo „Tomographiebasierte Quantenschlüsselverteilung“ (2020).

arXiv: 2008.11628

[35] Alexey Tiranov, Sébastien Designolle, Emmanuel Zambrini Cruzeiro, Jonathan Lavoie, Nicolas Brunner, Mikael Afzelius, Marcus Huber und Nicolas Gisin, „Quantifizierung der in einem Kristall gespeicherten multidimensionalen Verschränkung“ Physical Review A 96, 040303 (2017).

https: / / doi.org/ 10.1103 / PhysRevA.96.040303

arXiv: 1609.05033

[36] Sebastian Ecker, Frédéric Bouchard, Lukas Bulla, Florian Brandt, Oskar Kohout, Fabian Steinlechner, Robert Fickler, Mehul Malik, Yelena Guryanova, Rupert Ursin und Marcus Huber, „Overcoming Noise in Entanglement Distribution“ Physical Review X 9, 041042 (2019) .

https://doi.org/ 10.1103/PhysRevX.9.041042

arXiv: 1904.01552

[37] Lukas Bulla, Matej Pivoluska, Kristian Hjorth, Oskar Kohout, Jan Lang, Sebastian Ecker, Sebastian P. Neumann, Julius Bittermann, Robert Kindler, Marcus Huber, Martin Bohmann und Rupert Ursin, „Nonlocal Temporal Interferometry for Highly Resilient Free-Space Quantum Kommunikation“ Physical Review X 13, 021001 (2023).

https: / / doi.org/ 10.1103 / physrevx.13.021001

arXiv: 2204.07536

[38] Zdenek Hradil „Quantenzustandsschätzung“, Physical Review A 55, R1561–R1564 (1997).

https: / / doi.org/ 10.1103 / PhysRevA.55.R1561

[39] V. Bužek, R. Derka, G. Adam und PL Knight, „Rekonstruktion von Quantenzuständen von Spinsystemen: Von der Quanten-Bayesian-Inferenz zur Quantentomographie“, Annals of Physics 266, 454–496 (1998).

https: / / doi.org/ 10.1006 / aphy.1998.5802

[40] Rüdiger Schack, Todd A. Brun und Carlton M. Caves, „Quantum Bayes Rule“, Physical Review A 64, 014305 (2001).

https: / / doi.org/ 10.1103 / PhysRevA.64.014305

[41] Robin Blume-Kohout „Optimale, zuverlässige Schätzung von Quantenzuständen“ New Journal of Physics 12, 043034 (2010).

https://doi.org/10.1088/1367-2630/12/4/043034

[42] Robin Blume-Kohout „Robuste Fehlerbalken für die Quantentomographie“ (2012).

arXiv: 1202.5270

[43] Jiangwei Shang, Hui Khoon Ng, Arun Sehrawat, Xikun Li und Berthold-Georg Englert, „Optimale Fehlerbereiche für die Quantenzustandsschätzung“, New Journal of Physics 15, 123026 (2013).

https://doi.org/10.1088/1367-2630/15/12/123026

arXiv: 1302.4081

[44] Christopher Ferrie „Ellipsoide von Quantenzuständen mit hoher hinterer Dichte“ New Journal of Physics 16, 023006 (2014).

https://doi.org/10.1088/1367-2630/16/2/023006

arXiv: 1310.1903

[45] Christopher Granade, Joshua Combes und DG Cory, „Practical Bayesian tomography“, New Journal of Physics 18, 033024 (2016).

https://doi.org/10.1088/1367-2630/18/3/033024

arXiv: 1509.03770

[46] Lukas Bulla, Kristian Hjorth, Oskar Kohout, Jan Lang, Sebastian Ecker, Sebastian P. Neumann, Julius Bittermann, Robert Kindler, Marcus Huber, Martin Bohmann, Rupert Ursin und Matej Pivoluska, „Verteilung echter hochdimensionaler Verschränkung über 10.2 km lauter Großstadtatmosphäre“ (2023).

arXiv: 2301.05724

[47] Natalia Herrera Valencia, Vatshal Srivastav, Matej Pivoluska, Marcus Huber, Nicolai Friis, Will McCutcheon und Mehul Malik, „High-Dimensional Pixel Entanglement: Efficient Generation and Certification“ Quantum 4, 376 (2020).

https://doi.org/10.22331/q-2020-12-24-376

arXiv: 2004.04994

[48] Jessica Bavaresco, Mio Murao und Marco Túlio Quintino, „Strict Hierarchy between Parallel, Sequential, and Indefinite-Causal-Order Strategies for Channel Discrimination“, Physical Review Letters 127, 200504 (2021).

https://doi.org/ 10.1103/PhysRevLett.127.200504

arXiv: 2011.08300

[49] Hoi-Kwong Lo, Marcos Curty und Bing Qi, „Measurement-Device-Independent Quantum Key Distribution“, Physical Review Letters 108, 130503 (2012).

https://doi.org/ 10.1103/PhysRevLett.108.130503

arXiv: 1109.1473

[50] M. Lucamarini, ZL Yuan, JF Dynes und AJ Shields, „Überwindung der Rate-Distanz-Grenze der Quantenschlüsselverteilung ohne Quantenrepeater“ Nature 557, 400–403 (2018).

https://doi.org/10.1038/s41586-018-0066-6

arXiv: 1811.06826

[51] Won-Young Hwang „Quantum Key Distribution with High Loss: Toward Global Secure Communication“, Physical Review Letters 91, 057901 (2003).

https://doi.org/ 10.1103/PhysRevLett.91.057901

[52] Frederic Dupuis, Omar Fawzi und Renato Renner, „Entropieakkumulation“ Communications in Mathematical Physics 379, 867–913 (2020).

https://doi.org/10.1007/s00220-020-03839-5

arXiv: 1607.01796

[53] Ian George, Jie Lin, Thomas van Himbeeck, Kun Fang und Norbert Lütkenhaus, „Finite-Key-Analyse der Quantenschlüsselverteilung mit charakterisierten Geräten unter Verwendung der Entropieakkumulation“ (2022).

arXiv: 2203.06554

Zitiert von

[1] Simon Morelli, Marcus Huber und Armin Tavakoli, „Ressourceneffiziente hochdimensionale Verschränkungserkennung über symmetrische Projektionen“, arXiv: 2304.04274, (2023).

[2] Martin Sandfuchs, Marcus Haberland, V. Vilasini und Ramona Wolf, „Sicherheit der differentiellen Phasenverschiebung QKD aus relativistischen Prinzipien“, arXiv: 2301.11340, (2023).

[3] Oisín Faust und Hamza Fawzi, „Rationale Approximationen monotoner und konvexer Operatorfunktionen“, arXiv: 2305.12405, (2023).

Die obigen Zitate stammen von SAO / NASA ADS (Zuletzt erfolgreich aktualisiert am 2023, 05:25:23 Uhr). Die Liste ist möglicherweise unvollständig, da nicht alle Verlage geeignete und vollständige Zitationsdaten bereitstellen.

On Der von Crossref zitierte Dienst Es wurden keine Daten zum Zitieren von Werken gefunden (letzter Versuch 2023-05-25 23:16:00).

Dieses Papier ist in Quantum unter dem veröffentlicht Creative Commons Namensnennung 4.0 International (CC BY 4.0) Lizenz. Das Copyright verbleibt bei den ursprünglichen Copyright-Inhabern wie den Autoren oder deren Institutionen.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoAiStream. Web3-Datenintelligenz. Wissen verstärkt. Hier zugreifen.

- Die Zukunft prägen mit Adryenn Ashley. Hier zugreifen.

- Kaufen und verkaufen Sie Anteile an PRE-IPO-Unternehmen mit PREIPO®. Hier zugreifen.

- Quelle: https://quantum-journal.org/papers/q-2023-05-24-1019/

- :Ist

- :nicht

- ][P

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 17

- 1998

- 1999

- 20

- 2001

- 2005

- 2011

- 2012

- 2013

- 2014

- 2016

- 2017

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 23

- 24

- 26

- 27

- 28

- 30

- 39

- 40

- 49

- 50

- 7

- 77

- 8

- 9

- 91

- a

- oben

- ABSTRACT

- Academy

- Zugang

- Konto

- Anhäufung

- erreicht

- Marcus

- Vorschüsse

- Zugehörigkeiten

- AIP

- Algorithmus

- Algorithmen

- Alle

- ebenfalls

- an

- Analyse

- Analytische

- und

- Andersen

- Anwendungen

- angewandt

- ca.

- SIND

- AS

- At

- Atmosphäre

- austrian

- Autor

- Autoren

- Riegel

- basierend

- Bayesianisch

- BE

- unten

- zwischen

- Bing

- gebunden

- Break

- Norbert

- aber

- by

- CAN

- Häuser

- Fälle

- Center

- Zertifizierung

- challenges

- Kanal

- dadurch gekennzeichnet

- Frank

- Chris

- Friedrich

- eng

- Programmierung

- Münze

- Kommentar

- Unterhaus

- Kommunikation

- Kommunikation

- abschließen

- Berechnung

- Computer

- Computerwissenschaften

- Computing

- Konferenz

- Einschränkungen

- konvergierend

- konvex

- Urheberrecht

- Geheimschrift

- Kristall

- Tschechische

- technische Daten

- gewidmet

- zeigen

- Es

- Dichte

- Entdeckung

- Gerät

- Geräte

- Abmessungen

- Größe

- entdeckt

- Diskriminierung

- diskutieren

- Verteilung

- Einfache

- effizient

- entweder

- Ericsson

- Fehler

- Äther (ETH)

- Auswertung

- existieren

- Verlängerung

- Extrem

- Gesichter

- Felder

- Aussichten für

- gefunden

- Foundations

- Freiraum

- für

- voller

- Funktionen

- Generation

- Richte deinen Sinn auf das,

- Michael

- Gilles

- gibt

- Global

- Gruppen

- Hand voll

- Griff

- Harvard

- Henry

- Hierarchie

- High

- höher

- hoch

- Inhaber

- Ultraschall

- HTML

- HTTPS

- Hugo

- IEEE

- Image

- implementieren

- in

- unabhängig

- Information

- Institutionen

- interessant

- Unterteil

- International

- in

- einführen

- IT

- SEINE

- Januar

- JavaScript

- Jian-Wei Pan

- JL

- Zeitschrift

- Julius

- Wesentliche

- Knight

- bekannt

- SPRACHE

- Nachname

- Verlassen

- li

- Lizenz

- LIMIT

- Limitiert

- lin

- Liste

- aus einer regionalen

- London

- Lang

- aussehen

- Verlust

- manuell

- viele

- Marco

- Rainer

- Martin

- mathematisch

- Matrix

- max-width

- Kann..

- Bedeutung

- Messung

- Messungen

- Messen

- Methode

- Methoden

- Modellieren

- modern

- geändert

- Mohamed

- Monat

- gegenseitig

- Natürliche

- Natur

- Netzwerke

- Neu

- Nicolas

- nicht

- Lärm

- of

- oh

- on

- einzige

- XNUMXh geöffnet

- Betriebs-

- Operator

- Optik

- Optik und Photonik

- optimal

- Optimierung

- or

- Auftrag

- Original

- UNSERE

- übrig

- PAN

- Papier

- Parallel

- Patrick

- Alexander

- Leistung

- Jürgen

- Phase

- physikalisch

- Physik

- Pixel

- Plato

- Datenintelligenz von Plato

- PlatoData

- Points

- Praktisch

- vorher

- Grundsätze

- Probleme

- Verfahren

- Programmierung

- Programme

- Projektionen

- Beweis

- Protokoll

- Protokolle

- die

- Öffentlichkeit

- public Key

- veröffentlicht

- Herausgeber

- Verlag

- Qi

- Quant

- Quantenkryptographie

- Quanteninformation

- Quantennetzwerke

- Quantenoptik

- Zufälligkeit

- Bewerten

- Honorar

- Rational

- realistisch

- kürzlich

- erholt

- Referenzen

- Regionen

- zuverlässig

- verlassen

- bleibt bestehen

- federnde

- Folge

- was zu

- Überprüfen

- Bewertungen

- ROBERT

- Rotkehlchen

- rund

- königlich

- Regel

- s

- gleich

- Schema

- Wissenschaft

- Wissenschaft und Technologie

- WISSENSCHAFTEN

- SDP

- Die Geheime

- Verbindung

- Sicherheitdienst

- Modellreihe

- Serie A

- kompensieren

- verschieben

- siam

- Bernd

- gleichzeitig

- SIX

- Gesellschaft

- Software

- Wirbelsäule ... zu unterstützen.

- Quadrate

- Bundesstaat

- Staaten

- Statistiken

- gelagert

- Strategien

- Erfolgreich

- so

- ausreichend

- geeignet

- Suite

- Systeme und Techniken

- gemacht

- Technologie

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- theoretisch

- Theorie

- fehlen uns die Worte.

- dachte

- Titel

- zu

- Tools

- gegenüber

- Transaktionen

- Trends

- XNUMX

- bedingungslos

- für

- Universität

- aktualisiert

- URL

- -

- benutzt

- Verwendung von

- Gegen

- Sichtbarkeit

- Volumen

- von

- W

- wollen

- wurde

- Wege

- we

- wann

- welche

- während

- werden wir

- Winter

- mit

- ohne

- Wolf

- Werk

- würde

- X

- Jahr

- Yuan

- Zephyrnet