Lesezeit: 4 Minuten

Lesezeit: 4 MinutenCyberkriminelle stehlen nicht nur Anmeldedaten oder infizieren Computer mit Malware. Sie suchen auch nach persönlichen Daten der Benutzer, darunter Reisepässe und Ausweise, physische Adressen, Telefonnummern und vieles mehr. Diese Cyberkriminalität kann als Identitätsdiebstahl eingestuft werden: Mithilfe der gestohlenen Daten geben sich Kriminelle als Opfer aus, um böswillige Aktivitäten durchzuführen. Die Täter nutzen verschiedene raffinierte Tricks, um Nutzer zur Preisgabe ihrer Daten zu bewegen. Hier das jüngste Beispiel: Im letzten Jahrzehnt des Aprils zielte ein Identitätsdiebstahl-Angriff auf 409 E-Mail-Adressen von Universitäten und Kommunen ab.

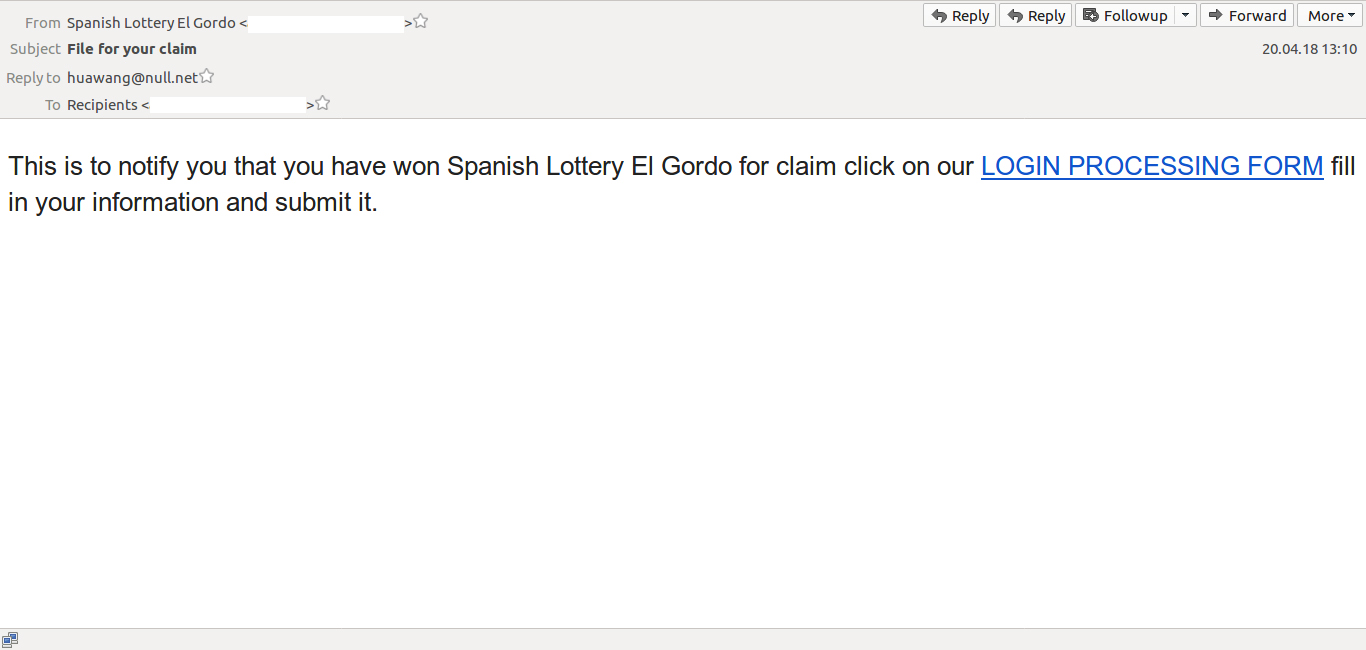

Die Angreifer nutzten die folgende E-Mail-Nachricht, um die Benutzer anzulocken:

Die Mail imitiert eine Nachricht der EL Cordo Lottery. Um den Preis zu erhalten, wird der Empfänger in der E-Mail darüber informiert, dass er der Lottogewinner ist, und er wird aufgefordert, ein „Login-Verfahren“ auszufüllen unten stehende Formular” verfügbar über den Link. Die Botschaft selbst ist eher einfach und sieht offensichtlich nicht besonders verlockend aus. Aber es gibt einige interessante Nuancen.

Als Absenderadresse nutzten die Angreifer eine E-Mail einer bekannten Universitätsfakultät (wir nennen die Universität hier nicht, um Unschuldige zu schützen). Aber in Wirklichkeit wurde die bösartige Nachricht von IP 189.72.174.152 gesendet, die, wie Sie unten sehen können, dem Sekretariat für öffentliche Sicherheit und Strafvollzugsverwaltung von Brasilia gehört. Diese Agentur koordiniert die Aktivitäten der öffentlichen Sicherheitskräfte im Land.

Internetnummer: 189.72.174.128/26

Auth.-Nr.: AS8167.

Missbrauch-c: CSIOI

Eigentümer: SECRETARIA DE SEG PÚB E ADMINISTRAÇÃO PENITENCIÁRI

Besitzer-ID: 01.409.606/0001-48

Verantwortlich: RODRIGO TAPIA PASSOS DE OLIVEIRA

Eigentümer-c: RTPOL

tech-c: RTPOL

erstellt: 20171109

geändert: 20171109

inetnum-up: 189.72.0.0/14

nic-hdl-br: RTPOL

Person: Rodrigo Tapia Passos de Oliveira

erstellt: 20130104

geändert: 20130104

nic-hdl-br: CSIOI

Person: CSIRT OI

erstellt: 20140127

geändert: 20140127

Es lässt sich schwer genau sagen, ob es sich bei dem Angreifer um einen Mitarbeiter des Sekretariats handelt oder ob die Cyberkriminellen den Server der Organisation kompromittiert haben. In beiden Fällen haben die brasilianischen Strafverfolgungsbehörden jedoch durchaus triftige Gründe, die Situation zu untersuchen.

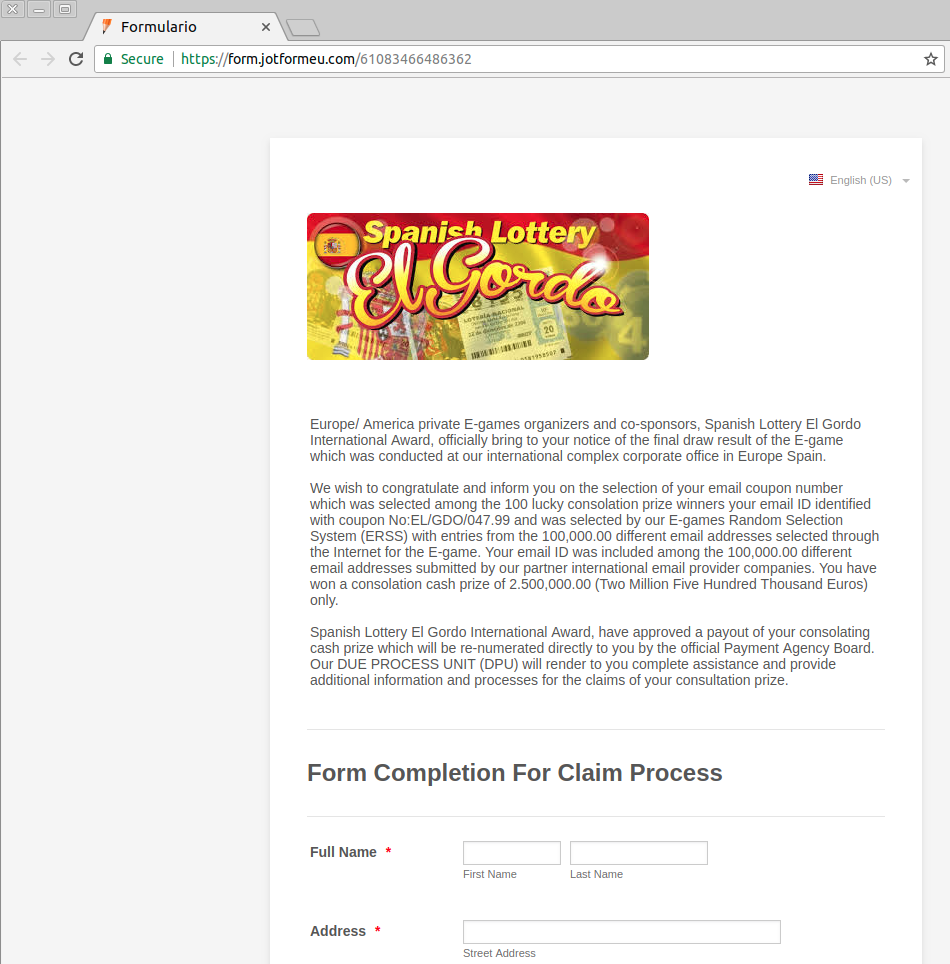

Lassen Sie uns nun herausfinden, was passiert, wenn ein Benutzer den Köder annimmt und auf den Link klickt.

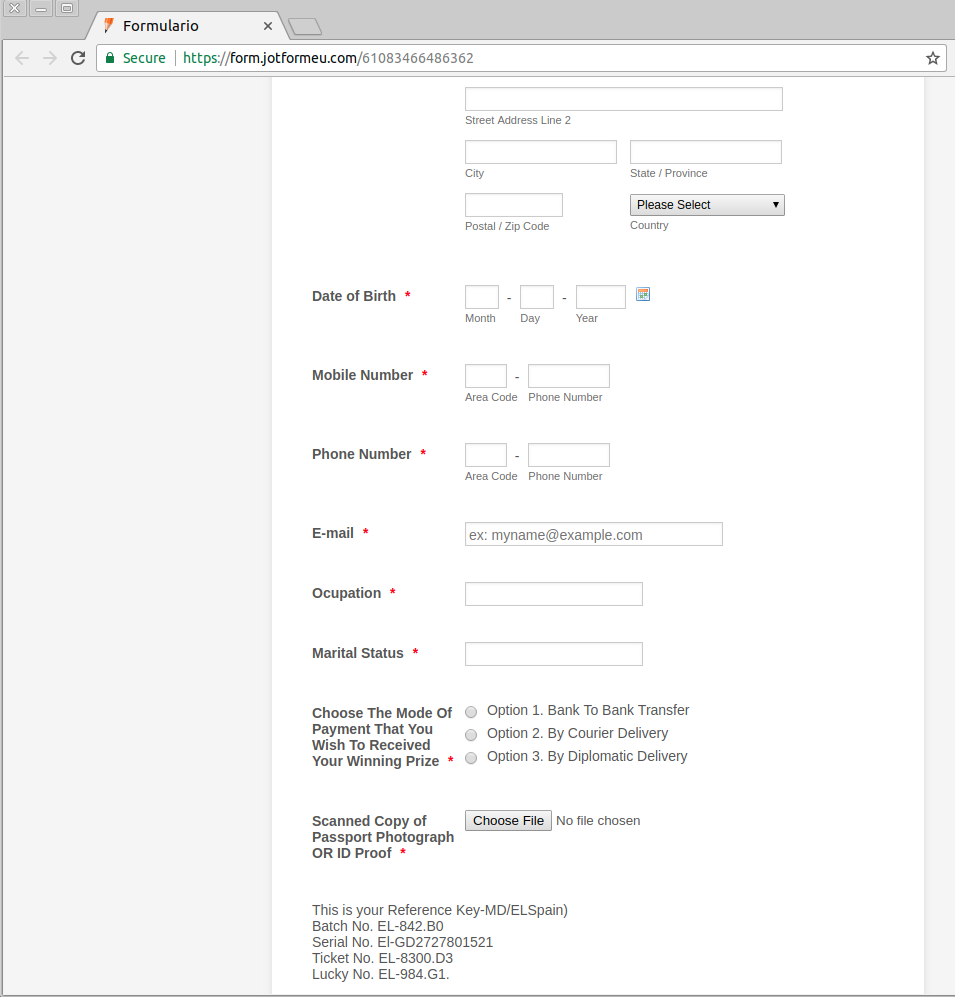

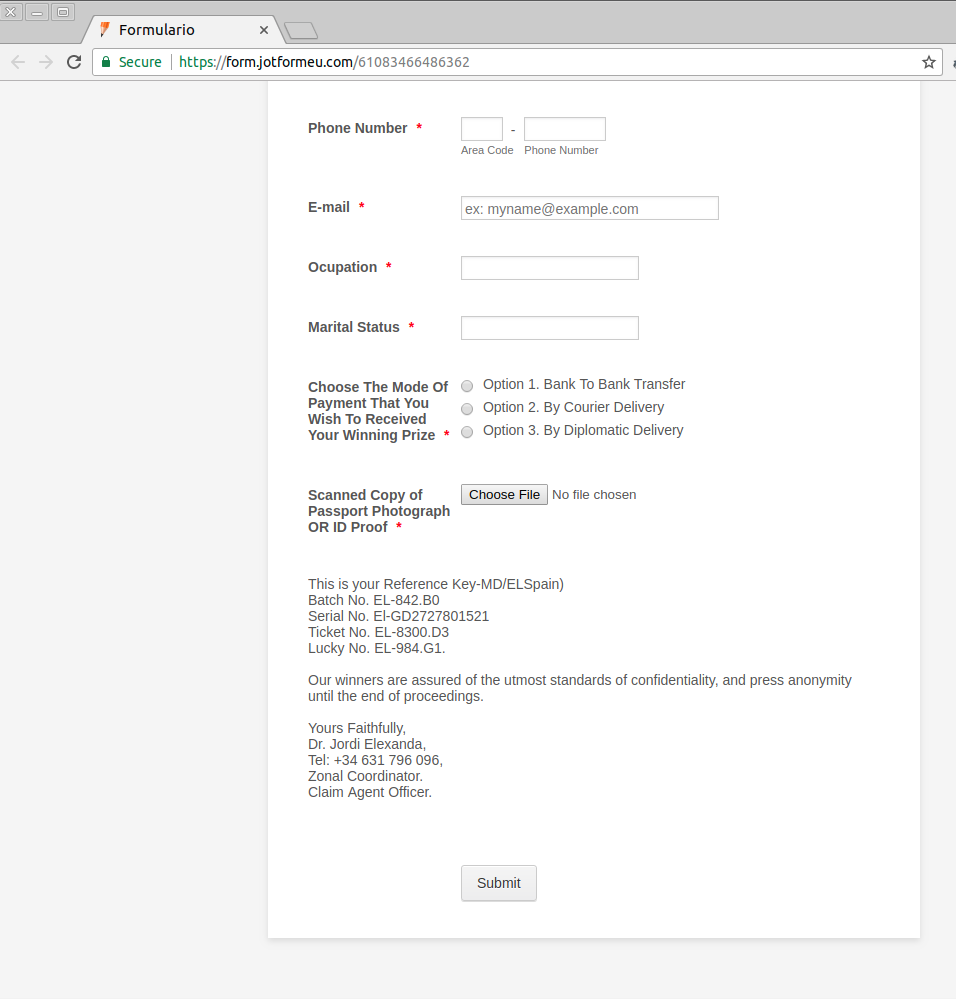

Wie Sie sehen, erscheint ein Formular zum Ausfüllen.

Das Formular wurde von einem legitimen Jotform-Dienst erstellt, der sich selbst als „die einfachste Möglichkeit zum Erstellen von Formularen und zum Sammeln von Daten“ positioniert hat. Wir haben hier also ein weiteres Beispiel für die Nutzung juristischer Dienste und Tools zur Begehung einer Straftat. Zweifellos trägt diese Nuance auch dazu bei, die Benutzer anzulocken. Viele von ihnen würden sicherlich preisgeben, was das Formular verlangt: vollständiger Name, Anschrift, E-Mail-Adresse, Telefonnummer, Geburtsdatum, Familienstand und sogar eine Kopie des Reisepasses!

Nachdem Sie die Grafiken gesehen haben, fragen Sie sich vielleicht: Warum sammeln die Täter diese Informationen?

Erstens können sie die gestohlenen Daten für einen Identitätsdiebstahl nutzen, um ihre böswilligen Aktivitäten zu decken. Identitätsdiebstahl ist ein Verbrechen, wenn sich Täter unter Verwendung ihrer privaten Daten als Opfer ausgeben. Sie können es auf verschiedene Weise nutzen, um nur einige zu nennen: Registrierung einer Website für illegale Aktivitäten, Eröffnung eines Finanzkontos für Geldwäsche oder Drogenhandel, und sich als Opfer in staatlichen Institutionen oder Unternehmen auszugeben usw.

Zweitens können sie diese Daten nutzen, um das Opfer in Zukunft anzugreifen. Sie können auf Basis der gestohlenen Daten einen Spear-Phishing-Angriff vorbereiten. Oder einfach in ihr Haus eindringen – warum nicht, sie haben bereits die Adresse des Opfers und eine Reihe privater Informationen, um das Eindringen zu erleichtern.

Zumindest können sie die Daten einfach an andere Kriminelle im Dark Web verkaufen.

Allerdings sind nicht nur Cyberkriminelle auf der Jagd nach personenbezogenen Daten. Auch Geheimdienste vieler Länder suchen nach solchen Informationen, um ihre Agenten bei Geheimoperationen zu schützen.

Der Angriff begann am 20. April 2018 um 07:39 UTC und endete am 20. April 2018 um 11:14 UTC. Die Angreifer verschickten 409 E-Mails, von denen 392 an die E-Mail-Adressen einiger Universitäten gerichtet waren.

„Identitätsdiebstahl ist eine sehr gefährliche Cyberkriminalität“, sagt Fatih Orhan, der Leiter von Comodo Threat Research Lab. „Leider unterschätzen es immer noch viele Menschen und geben leichtfertig ihre persönlichen Daten preis. Sie sehen keine Gefahr darin, einen Fragebogen auszufüllen. Daher ist es für einen Cyberkriminellen sogar noch einfacher, einem Opfer diese Informationen zu entlocken, als es dazu zu bringen, eine schädliche Datei herunterzuladen. Aber die Folgen eines Identitätsdiebstahls können nicht weniger katastrophal sein als die eines Malware-Infektion. Deshalb sind in solchen Situationen technische Schutzmaßnahmen wie Comodo KoruMail besonders hilfreich: Sie können die Bedrohung erkennen und neutralisieren, noch bevor sie den Menschen erreicht. Genau das ist in diesem Fall passiert. Der Angriff scheiterte, die Comodo-Kunden blieben in Sicherheit.“

KOSTENLOS TESTEN ERHALTEN SIE IHRE SOFORTIGE SICHERHEITSKORECARD KOSTENLOS- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://blog.comodo.com/comodo-news/massive-identity-theft-attack-stroke-universities-ip-brazilian-law-enforcement-agency/

- 11

- 2018

- 39

- a

- Über uns

- darüber

- Konto

- Aktivität

- Adresse

- Adressen

- Verwaltung

- Agentur

- Agenten

- bereits

- und

- April

- Attacke

- verfügbar

- Köder

- basierend

- Bevor

- unten

- Blog

- Brasilianer

- Haufen

- Geschäft

- Häuser

- Fälle

- Anspruch

- eingestuft

- Kunden

- sammeln

- begehen

- Unternehmen

- Kompromittiert

- Computer

- Folgen

- Länder

- Land

- Abdeckung

- erstellen

- erstellt

- Referenzen

- Verbrechen

- Criminals

- Crooks

- Cyberkriminalität

- Cyber-Kriminelle

- Gefährlich

- Dunkel

- Dunkle Web

- technische Daten

- Datum

- Jahrzehnte

- definitiv

- Abteilung

- katastrophal

- Tut nicht

- Nicht

- zweifeln

- herunterladen

- Medikament

- einfacher

- einfachste

- leicht

- E-Mails

- Mitarbeiter

- Durchsetzung

- insbesondere

- etc

- Sogar

- Event

- Beispiel

- Extrakt

- äußerst

- Gescheitert

- wenige

- Reichen Sie das

- füllen

- Revolution

- Finden Sie

- Streitkräfte

- unten stehende Formular

- Formen

- Frei

- für

- voller

- Zukunft

- bekommen

- ABSICHT

- Grafik

- passiert

- das passiert

- hart

- ganzer

- hilfreich

- hilft

- hier

- Häuser

- aber

- HTTPS

- Jagd

- identifizieren

- Identitätsschutz

- Identity Theft

- illegal

- in

- Einschließlich

- Information

- sofortig

- Institutionen

- Intelligenz

- interessant

- untersuchen

- IP

- IT

- selbst

- Nachname

- Waschen

- Recht

- Strafverfolgung

- Rechtlich

- LINK

- aussehen

- Lotterie

- um

- Malware

- viele

- viele Leute

- massiv

- max-width

- Mittel

- Nachricht

- Geld

- Geldwäsche

- mehr

- vor allem warme

- Gemeinden

- Name

- Nuance

- Anzahl

- Zahlen

- EINEM

- Eröffnung

- Einkauf & Prozesse

- Auftrag

- Organisation

- Andere

- Personen

- persönliche

- Daten

- Telefon

- PHP

- physikalisch

- Plato

- Datenintelligenz von Plato

- PlatoData

- positioniert

- genau

- Danach

- privat

- private Informationen

- Preis

- Prozessdefinierung

- Verarbeitung

- Risiken zu minimieren

- Sicherheit

- die

- Öffentlichkeit

- Erreicht

- Realität

- Gründe

- erhalten

- kürzlich

- Registrieren

- blieb

- erfordert

- Forschungsprojekte

- Scorecard

- Sicherheitdienst

- Sehen

- verkaufen

- in XNUMX Minuten

- Leistungen

- Einfacher

- einfach

- Situation

- Umstände

- So

- einige

- begonnen

- Bundesstaat

- Status

- Immer noch

- gestohlen

- so

- nimmt

- gezielt

- Technische

- Das

- Die Zukunft

- Diebstahl

- ihr

- Bedrohung

- Durch

- Zeit

- zu

- Werkzeuge

- Universitäten

- Universität

- -

- Mitglied

- Nutzer

- UTC

- Nutzen

- Verwendung

- Vielfalt

- verschiedene

- Opfer

- Opfer

- Wege

- Netz

- Webseite

- bekannt

- Was

- ob

- welche

- fragen

- würde

- Würde geben

- Ihr

- Zephyrnet