Kürzlich wurden im Dark Web Hunderte von Netzwerkbetreiber-Zugangsdaten entdeckt, die über kompromittierte RIPE-Konten gestohlen wurden.

RIPE, die Datenbank für IP-Adressen und deren Besitzer für alle Länder im Nahen Osten sowie einige in Europa und Afrika, war in letzter Zeit ein beliebtes Ziel, da Angreifer Kontoanmeldungen kompromittiert haben, um Informationen zu sammeln, so Forscher sagte Resecurity in einem Blogbeitrag.

„Böswillige Akteure nutzen die erworbenen kompromittierten Zugangsdaten für RIPE und andere Portale, um andere Anwendungen und Dienste auszuspionieren, auf die das Opfer möglicherweise privilegierten Zugriff hat. Unserer Einschätzung nach erhöhen solche Taktiken ihre Chancen auf einen erfolgreichen Netzwerkeinbruch bei Zielunternehmen und Telekommunikationsbetreibern“, sagt Shawn Loveland, COO bei Resecurity, das die durchgesickerten Zugangsdaten gefunden hat.

Früher in diesem Monat, Orange Spanien erlitt einen Internetausfall, nachdem ein Hacker in das RIPE-Konto des Unternehmens eingedrungen war, um das BGP-Routing und eine RPKI-Konfiguration falsch zu konfigurieren.

In einer Erklärung sagte RIPE, es untersuche die Kompromittierung eines RIPE Network Coordination Center Access-Kontos, die „vorübergehend“ „einige Dienste“ für dieses Konto beeinträchtigt habe.

Netzwerkingenieure sind ein „REIFES“ Ziel

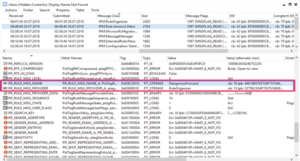

Resecurity führte im ersten Quartal 1 eine umfassende Überwachung durch und identifizierte 2024 kompromittierte RIPE NCC-Kunden mit geleakten Anmeldedaten im Dark Web. Zu diesen Organisationen gehörten eine wissenschaftliche Forschungsorganisation aus dem Iran; ein IKT-Technologieanbieter mit Sitz in Saudi-Arabien; eine Regierungsbehörde aus dem Irak; und ein gemeinnütziger Internetknoten in Bahrain.

Insgesamt hat Resecurity 1,572 Kundenkonten in RIPE und anderen regionalen Netzwerken, darunter APNIC, AFRINIC und LACNIC, aufgedeckt, die aufgrund von Malware-Aktivitäten bekannter Passwortdiebe wie … kompromittiert wurden Rote Linie, Vidar, Lumma, Azorult und Taurus.

Gene Yoo, CEO von Resecurity, erklärt, dass Angreifer nicht nur RIPE-Konten gestohlen, sondern auch die Anmeldeinformationen anderer privilegierter Benutzer gestohlen haben. Nachdem sie Malware auf den Computer des Opfers abgelegt hatten, konnten die Angreifer auch andere Passwörter und Formulare ausschleusen.

„Deshalb haben wir Zugangsdaten erworben, die nicht nur auf RIPE (und andere Organisationen, die IPs verkaufen) beschränkt sind, sondern auch auf andere Dienste“, sagt er.

Die Infostealer zielten insbesondere auf Netzwerktechniker, ISP-/Telekommunikationstechniker, Rechenzentrumstechniker und Outsourcing-Unternehmen ab.

„Als größtes Register ist es sinnvoll, dass RIPE über den größten Opferpool verfügt. Daher ist es schwierig zu sagen, ob dieses Register gezielter angegriffen wurde als seine weltweiten Konkurrenten“, sagte Resecurity in seinem Blog.

Kritisches Legacy-System

Elliott Wilkes, CTO bei Advanced Cyber Defense Systems, weist darauf hin, dass der Diebstahl von Anmeldedaten im Nahen Osten und weltweit ein weit verbreitetes Problem ist.

„Organisationen, die Auftragnehmer und Remote-Mitarbeiter zur Erledigung technischer Aufgaben einsetzen, müssen unbedingt Tools einsetzen, um ihren privilegierten Zugriff zu schützen“, sagt er. „In diesen Unternehmen verfügen Ingenieure oft über erhöhten oder Administratorzugriff auf kritische Legacy-Systeme.“

Wilkes schlägt vor, dass wirksame Privileged-Access-Management-Tools den Just-in-Time-Zugriff (JIT) nutzen sollten, um zeitgebundene Zugangsdaten bereitzustellen, wodurch das Zeitfenster, innerhalb dessen gestohlene Zugangsdaten ausgenutzt werden können, kleiner wird.

Paul Lewis, CISO bei Nominet, der offiziellen britischen Registrierungsstelle für Domainnamen, warnt davor, dass RIPE-Kunden die Verantwortung für die Sicherheit ihres Unternehmens übernehmen müssen.

„Interessant ist, wie dieser Vorfall die Zentralisierung von Diensten wie dem RIPE NCC-Portal genutzt hat. Wir können zwar kritische Dienste wie BGP oder RPKI zentralisieren und auslagern, aber das bedeutet nicht, dass eine Organisation das Risiko vollständig auslagern kann. Sie müssen das anerkennen und die richtigen Kontrollen implementieren“, sagte er.

Lewis fügte hinzu: „Privilegierte Benutzer müssen sich der Sicherheitsrisiken bewusst sein, die in wichtigen Outsourcing-Situationen bestehen können, und bei der Nutzung dieser Dienste die gebotene Sorgfalt walten lassen.“ In einer solchen Situation ist eine starke Authentifizierung ein Muss.“

Nehmen Sie den Fall Orange España. „Letztendlich kommt es auf das Wesentliche an. Orange España schien äußerst einfache Passwörter zu verwenden und es schien auch, dass es keine Multi-Faktor-Authentifizierung ermöglichte und es an grundlegender Sicherheitshygiene mangelte“, sagt Lewis.

Lecks und Cyberangriffe

Laut IDC META (Mittlerer Osten, Türkei und Afrika) kam es im Nahen Osten in jüngster Zeit zu einem Anstieg von durch Malware übertragenen Cyberangriffen. Mehr als 65 % der CISOs in META meldeten einen Anstieg von Malware, wie in berichtet IDCs Sicherheitsumfrage 2024unter Berufung auf Phishing-Angriffe, Anmeldeinformationslecks und Social Engineering.

„Diese Art von Angriffen, die auf die Offenlegung von Zugangsdaten zurückzuführen sind, kommt im Nahen Osten immer häufiger vor“, sagt Shilpi Handa, stellvertretende Forschungsdirektorin bei IDC Middle East.

Sie sagt, dass Anmeldeinformationslecks Angreifern Anmeldedaten liefern, die für Credential Stuffing, Privilegieneskalation und Authentifizierungsumgehung verwendet werden können. Gestohlene Zugangsdaten, insbesondere von privilegierten Benutzern, ermöglichen laterale Bewegungen innerhalb von Netzwerken und stellen erhebliche Sicherheitsrisiken dar.

Dark Reading hat RIPE für weitere Kommentare kontaktiert.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://www.darkreading.com/cyberattacks-data-breaches/looted-ripe-credentials-for-sale-on-dark-web

- :hast

- :Ist

- :nicht

- 1

- 2024

- a

- Fähig

- absolut

- Zugang

- Konto

- Trading Konten

- anerkennen

- erworben

- über

- Aktivität

- Akteure

- hinzugefügt

- Adressen

- Administrator

- advanced

- betroffen

- Afrika

- Nach der

- Agentur

- Alle

- ebenfalls

- an

- machen

- Anwendungen

- SIND

- entstehen

- AS

- Bewertung

- Partnerschaftsräte

- At

- Anschläge

- Authentifizierung

- bewusst

- Zurück

- Badewanne

- Bahrein

- basierend

- basic

- Grundlagen

- BE

- Werden

- war

- Blog

- aber

- umgehen

- CAN

- Häuser

- Vorsichtsmaßnahmen

- Center

- Zentralisierung

- zentralisieren

- Zentrum

- CEO

- Chancen

- KKV

- Anführung

- kommt

- Kommentar

- gemeinsam

- Unternehmen

- Unternehmen

- abschließen

- Kompromiss

- Kompromittiert

- Computer

- durchgeführt

- Konfiguration

- Bauunternehmen

- Steuerung

- gurren

- Koordination

- Unternehmen

- und beseitigen Muskelschwäche

- könnte

- Land

- KREDENTIAL

- Zeugnisfüllung

- Referenzen

- kritischem

- CTO

- Kunde

- Kunden

- Cyber-

- Cyber-Angriffe

- Dunkel

- Dunkle Web

- technische Daten

- Datenzentrum

- Datenbase

- Verteidigung

- einsetzen

- Details

- didn

- schwer

- Fleiß

- Direktor

- entdeckt

- doesn

- Domain

- DOMAIN NAMEN

- fallen gelassen

- zwei

- Osten

- Effektiv

- erhöhten

- ermöglichen

- Entwicklung

- Ingenieure

- Unternehmen

- vollständig

- Eskalation

- insbesondere

- Äther (ETH)

- Europa

- Jedes

- Austausch-

- Training

- Erklärt

- Exploited

- umfangreiche

- äußerst

- Aussichten für

- Formen

- gefunden

- Grundlegender

- für

- weiter

- sammeln

- Global

- Global

- der Regierung

- Hacker

- Haben

- he

- Ultraschall

- HTTPS

- ICT

- IDC

- identifiziert

- implementieren

- in

- Zwischenfall

- inklusive

- Dazu gehören

- Einschließlich

- Erhöhung

- Information

- interessant

- Internet

- in

- Beteiligung

- IP

- IP-Adressen

- Iran

- Irak

- Problem

- IT

- SEINE

- JIT

- jpg

- Wesentliche

- fehlt

- höchste

- Spät

- Undichtigkeiten

- Legacy

- gehebelt

- Lewis

- Lifted

- Gefällt mir

- Limitiert

- login

- logins

- MACHT

- Malware

- Management

- Management-Tools

- Kann..

- bedeuten

- Meta

- Mitte

- Mittlerer Osten

- Überwachung

- Monat

- mehr

- Bewegung

- Multi-Faktor-Authentifizierung

- sollen

- Haben müssen

- Namen

- Need

- Netzwerk

- Netzwerke

- Notizen

- of

- offiziell

- vorgenommen,

- on

- einmal

- einzige

- Operator

- Betreiber

- or

- Orange

- Auftrag

- Organisation

- Organisationen

- Andere

- UNSERE

- Ausfall

- auslagern

- Outsourcing

- Besitzer

- besondere

- Passwort

- Passwörter

- Peers

- Phishing

- Phishing-Attacken

- Plato

- Datenintelligenz von Plato

- PlatoData

- Pool

- Beliebt

- Portal

- Gegenwart

- Privileg

- privilegiert

- ordnungsgemäße

- Risiken zu minimieren

- die

- Versorger

- gekauft

- Q1

- Lesebrillen

- kürzlich

- kürzlich

- regional

- Registratur

- entfernt

- Berichtet

- Forschungsprojekte

- Forscher

- Verantwortung

- Risiko

- Risiken

- Routing

- s

- Said

- Salz

- Saudi

- Saudi-Arabien

- sagt

- wissenschaftlich

- Wissenschaftliche Forschung

- Sicherheitdienst

- Sicherheitsrisiken

- scheinen

- schien

- in XNUMX Minuten

- Sinn

- Dienstleistungen

- shawn

- sollte

- signifikant

- Situation

- Umstände

- Social Media

- Soziale Technik

- einige

- Unser Team

- Erklärung

- Tisch

- gestohlen

- stark

- Füllung

- erfolgreich

- so

- Schlägt vor

- Schwall

- Systeme und Techniken

- T

- Taktik

- Nehmen

- Target

- gezielt

- und Aufgaben

- Stier

- Technologie

- Telekom

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- Die Grundlagen

- Großbritannien

- Diebstahl

- ihr

- Sie

- Dort.

- deswegen

- Diese

- vom Nutzer definierten

- fehlen uns die Worte.

- Zeit

- zu

- Werkzeuge

- Gesamt

- Türkei

- tippe

- Typen

- Uk

- Letztlich

- unbedeckt

- -

- benutzt

- Mitglied

- Nutzer

- Verwendung von

- sehr

- Opfer

- wurde

- we

- Netz

- GUT

- bekannt

- waren

- Was

- wann

- ob

- welche

- während

- WHO

- warum

- werden wir

- Fenster

- mit

- .

- würde

- Zephyrnet