Amazon RedShift Verkürzt Ihre Zeit, um Erkenntnisse zu gewinnen, durch schnelles, einfaches und sicheres Cloud-Data-Warehousing in großem Maßstab. Zehntausende Kunden verlassen sich auf Amazon Redshift, um Exabytes an Daten zu analysieren und komplexe analytische Abfragen durchzuführen.

Sie können Ihre bevorzugten SQL-Clients verwenden, um Ihre Daten in einem zu analysieren Amazon RedShift Datenlager. Stellen Sie eine nahtlose Verbindung her, indem Sie die Anmeldeinformationen eines Identitätsanbieters (IdP) oder Single Sign-On (SSO) nutzen, um eine Verbindung zum Redshift Data Warehouse herzustellen, um vorhandene Benutzeranmeldeinformationen wiederzuverwenden und zusätzliche Benutzereinstellungen und -konfigurationen zu vermeiden. Benutzen rollenbasierte Zugriffskontrolle (RBAC)können Sie die Verwaltung von Benutzerrechten, Datenbankberechtigungen und die Verwaltung von Sicherheitsberechtigungen in Amazon Redshift vereinfachen. Sie können Redshift-Datenbankrollen auch verwenden, um eine Reihe erhöhter Berechtigungen zu definieren, beispielsweise für einen Systemmonitor oder einen Datenbankadministrator.

Die richtigen AWS Identity and Access Management and (IAM) mit RBAC können Unternehmen die Benutzerverwaltung vereinfachen, da Sie Benutzer nicht mehr manuell erstellen und Datenbankrollen zuordnen müssen. Sie können die zugeordneten Datenbankrollen als Prinzipal-Tag für die IdP-Gruppen oder die IAM-Rolle definieren, sodass Redshift-Datenbankrollen und Benutzer, die Mitglieder dieser IdP-Gruppen sind, automatisch den Datenbankrollen zugewiesen werden.

Anfang 2023 haben wir Einführung der Unterstützung für die Okta-Integration mit Amazon Redshift ohne Server Verwendung von Datenbankrollen. In diesem Beitrag konzentrieren wir uns auf Okta als IdP und bieten eine Schritt-für-Schritt-Anleitung zur Integration eines von Redshift bereitgestellten Clusters mit Okta unter Verwendung des Redshift Query Editor v2 und mit SQL-Clients wie SQL Workbench/J. Sie können diesen Mechanismus mit anderen IdP-Anbietern wie Azure Active Directory oder Ping mit allen Anwendungen oder Tools verwenden, die den JDBC-, ODBC- oder Python-Treiber von Amazon verwenden.

Kürzlich haben wir auch angekündigt Amazon RedShift Integration mit AWS IAM Identity Center, unterstützend vertrauenswürdige Identitätsweitergabe, sodass Sie es verwenden können Drittanbieter-Identitätsanbieter (IdP) wie Microsoft Entra ID (Azure AD), Okta, Ping und OneLogin. Diese Integration vereinfacht den Authentifizierungs- und Autorisierungsprozess für Amazon-Redshift-Benutzer Abfrage-Editor V2 or Amazon QuicksightDies erleichtert ihnen den sicheren Zugriff auf Ihr Data Warehouse. AWS IAM Identity Center bietet eine automatische Benutzer- und Gruppenbereitstellung von Okta für sich selbst durch Nutzung des System for Cross-domain Identity Management (SCIM) 2.0-Protokolls. Diese Integration ermöglicht eine nahtlose Synchronisierung von Informationen zwischen zwei Diensten und gewährleistet so genaue und aktuelle Informationen im AWS IAM Identity Center. Beziehen auf Integrieren Sie Okta mit Amazon Redshift Query Editor V2 über AWS IAM Identity Center für nahtloses Single Sign-On Blogbeitrag, um mehr über die Einrichtung von Single Sign-On (SSO) bei Amazon Redshift mithilfe der Integration mit IdC und Okta als Identitätsanbieter zu erfahren.

Wenn Sie daran interessiert sind, IAM-basiertes Single Sign-On mit Amazon Redshift-Datenbankrollen zu verwenden, können Sie diesen Blog weiterlesen.

Lösungsüberblick

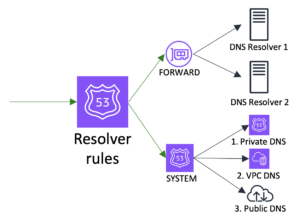

Das folgende Diagramm veranschaulicht den Authentifizierungsfluss von Okta mit einem von Redshift bereitgestellten Cluster unter Verwendung föderierter IAM-Rollen und automatischer Datenbankrollenzuordnung.

Der Workflow enthält die folgenden Schritte:

- Entweder wählt der Benutzer eine IdP-App in seinem Browser aus oder der SQL-Client initiiert eine Benutzerauthentifizierungsanforderung an den IdP (Okta).

- Nach erfolgreicher Authentifizierung sendet Okta eine Anfrage mit einer SAML-Assertion, die die Prinzipal-Tags enthält, an den AWS-Verbundendpunkt.

- Der AWS-Verbundendpunkt validiert die SAML-Assertion und ruft die AWS-Sicherheitstoken-Service (AWS STS) API

AssumeRoleWithSAML. Die SAML-Assertion enthält die IdP-Benutzer- und Gruppeninformationen, die im gespeichert sindRedshiftDbUserundRedshiftDbRolesPrincipal-Tags bzw. Temporäre IAM-Anmeldeinformationen werden an den SQL-Client zurückgegeben. Bei Verwendung des Query Editor v2 wird der Browser des Benutzers mithilfe der temporären IAM-Anmeldeinformationen an die Query Editor v2-Konsole umgeleitet. - Die temporären IAM-Anmeldeinformationen werden vom SQL-Client oder Query Editor v2 zum Aufrufen der Redshift-API verwendet

GetClusterCredentialsWithIAM. Diese API verwendet die Principal-Tags, um die Benutzer- und Datenbankrollen zu bestimmen, denen der Benutzer angehört. Wenn sich der Benutzer zum ersten Mal anmeldet, wird ein zugehöriger Datenbankbenutzer erstellt, dem automatisch die entsprechenden Datenbankrollen zugewiesen werden. Ein temporäres Passwort wird an den SQL-Client zurückgegeben. - Mithilfe des Datenbankbenutzers und des temporären Kennworts stellt der SQL-Client oder Abfrageeditor v2 eine Verbindung zu Amazon Redshift her. Bei der Anmeldung wird der Benutzer basierend auf den Redshift-Datenbankrollen autorisiert, die in Schritt 4 zugewiesen wurden.

Voraussetzungen:

Sie benötigen die folgenden Voraussetzungen, um diese Lösung einzurichten:

Stellen Sie als Verbundbenutzer mit dem Abfrageeditor v2 eine Verbindung zu einem von Redshift bereitgestellten Cluster her

Um eine Verbindung mit dem Abfrageeditor v2 herzustellen, führen Sie die folgenden Schritte aus:

- Befolgen Sie alle in den Abschnitten beschriebenen Schritte Richten Sie Ihre Okta-Anwendung ein und Richten Sie die AWS-Konfiguration ein im Folgenden Post.

- Ersetzen Sie für die Amazon Redshift-Zugriffs-IAM-Richtlinie die Richtlinie durch den folgenden JSON, um die zu verwenden

GetClusterCredentialsWithIAMAPI:

Jetzt können Sie mit dem Abfrageeditor v2 und der Verbundanmeldung eine Verbindung zu Ihrem von Redshift bereitgestellten Cluster herstellen.

- Verwenden Sie die SSO-URL von Okta und melden Sie sich mit Ihren Benutzeranmeldeinformationen bei Ihrem Okta-Konto an. Für diese Demo melden wir uns mit dem Benutzer Ethan an.

- Wählen Sie im Abfrageeditor v2 Ihren von Redshift bereitgestellten Cluster aus (klicken Sie mit der rechten Maustaste) und wählen Sie Verbindung herstellen.

- Aussichten für AuthentifizierungWählen Temporäre Anmeldeinformationen mit Ihrer IAM-Identität.

- Aussichten für Datenbase, geben Sie den Namen der Datenbank ein, mit der Sie sich verbinden möchten.

- Auswählen Verbindung herstellen.

- Führen Sie den folgenden Befehl aus, um zu überprüfen, ob Sie als Verbundbenutzer angemeldet sind, und um die Liste der Rollen abzurufen, die diesem Benutzer für die aktuelle Sitzung zugeordnet sind:

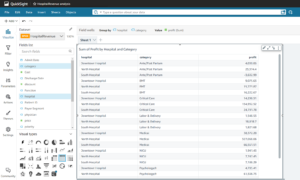

Weil Ethan Teil der Vertriebsgruppe ist und Berechtigungen für den Zugriff auf Tabellen in der Gruppe erhalten hat sales_schema, sollte er problemlos auf diese Tabellen zugreifen können. Wenn er jedoch versucht, auf Tabellen in der zuzugreifen finance_schemawürde er den Fehler „Berechtigung verweigert“ erhalten, da Ethan nicht Teil der Finanzgruppe in Okta ist.

Stellen Sie als Verbundbenutzer über einen Drittanbieter-Client eine Verbindung zu einem von Redshift bereitgestellten Cluster her

Um eine Verbindung als Verbundbenutzer über einen Drittanbieter-Client herzustellen, führen Sie die folgenden Schritte aus:

- Befolgen Sie die Schritte 1 und 2, die im obigen Abschnitt beschrieben sind (Herstellen einer Verbindung mit einem von Redshift bereitgestellten Cluster als Verbundbenutzer mithilfe des Abfrageeditors v2).

- Verwenden Sie das Redshift JDBC-Treiber v2.1.0.18 und höher, da es die Authentifizierung mit IAM-Gruppenverbund unterstützt. Geben Sie als URL ein

jdbc:redshift:iam://<cluster endpoint>:<port>:<databasename>?groupfederation=true.Zum Beispiel,jdbc:redshift:iam://redshift-cluster-1.abdef0abc0ab.us-west-2.redshift.amazonaws.com:5439/dev?groupfederation=true

In der vorangehenden URL groupfederation ist ein obligatorischer Parameter, der Ihnen die Authentifizierung mit den IAM-Anmeldeinformationen für den von Redshift bereitgestellten Cluster ermöglicht. Ohne das groupfederation Parameter verwendet, werden keine Redshift-Datenbankrollen verwendet.

- Aussichten für Benutzername und Passwort, geben Sie Ihre Okta-Anmeldeinformationen ein.

- Um erweiterte Eigenschaften einzurichten, befolgen Sie die Schritte 4–9 in diesem Abschnitt Konfigurieren Sie den SQL-Client (SQL Workbench/J) im Folgenden Post.

Benutzer Ethan kann auf die zugreifen sales_schema Tische. Wenn Ethan versucht, auf die Tabellen in der finance_schema, erhält er einen Permission Denied-Fehler.

Problemlösung

Wenn Ihre Verbindung nicht funktioniert hat, beachten Sie Folgendes:

- Aktivieren Sie die Anmeldung beim Treiber. Anweisungen finden Sie unter Protokollierung konfigurieren.

- Stellen Sie sicher, dass Sie die neueste verwenden Amazon Redshift JDBC-Treiber Version.

- Wenn beim Einrichten der Anwendung auf Okta Fehler auftreten, vergewissern Sie sich, dass Sie Administratorzugriff haben.

- Wenn Sie sich über den SQL-Client authentifizieren können, aber ein Berechtigungsproblem auftritt oder keine Objekte sehen können, erteilen Sie der Rolle die entsprechende Berechtigung.

Aufräumen

Wenn Sie mit dem Testen der Lösung fertig sind, bereinigen Sie die Ressourcen, um zukünftige Gebühren zu vermeiden:

- Löschen Sie den von Redshift bereitgestellten Cluster.

- Löschen Sie die IAM-Rollen, IAM-IdPs und IAM-Richtlinien.

Zusammenfassung

In diesem Beitrag haben wir Schritt-für-Schritt-Anleitungen zur Integration eines von Redshift bereitgestellten Clusters mit Okta mithilfe des Redshift Query Editor v2 und SQL Workbench/J mithilfe von föderierten IAM-Rollen und automatischer Datenbankrollenzuordnung bereitgestellt. Sie können ein ähnliches Setup mit anderen SQL-Clients (wie DBeaver oder DataGrip) verwenden. Wir haben auch gezeigt, wie die Okta-Gruppenmitgliedschaft automatisch den von Redshift bereitgestellten Clusterrollen zugeordnet wird, um die rollenbasierte Authentifizierung nahtlos zu nutzen.

Wenn Sie Feedback oder Fragen haben, hinterlassen Sie diese bitte in den Kommentaren.

Über die Autoren

Debu Panda ist Senior Manager, Produktmanagement bei AWS. Er ist ein Branchenführer in den Bereichen Analytik, Anwendungsplattform und Datenbanktechnologien und verfügt über mehr als 25 Jahre Erfahrung in der IT-Welt.

Debu Panda ist Senior Manager, Produktmanagement bei AWS. Er ist ein Branchenführer in den Bereichen Analytik, Anwendungsplattform und Datenbanktechnologien und verfügt über mehr als 25 Jahre Erfahrung in der IT-Welt.

Ranjan Burmann ist Analytics Specialist Solutions Architect bei AWS. Er ist auf Amazon Redshift spezialisiert und hilft Kunden beim Aufbau skalierbarer Analyselösungen. Er verfügt über mehr als 16 Jahre Erfahrung in verschiedenen Datenbank- und Data-Warehousing-Technologien. Seine Leidenschaft gilt der Automatisierung und Lösung von Kundenproblemen mit Cloud-Lösungen.

Ranjan Burmann ist Analytics Specialist Solutions Architect bei AWS. Er ist auf Amazon Redshift spezialisiert und hilft Kunden beim Aufbau skalierbarer Analyselösungen. Er verfügt über mehr als 16 Jahre Erfahrung in verschiedenen Datenbank- und Data-Warehousing-Technologien. Seine Leidenschaft gilt der Automatisierung und Lösung von Kundenproblemen mit Cloud-Lösungen.

Maneesh Sharma ist Senior Database Engineer bei AWS mit mehr als einem Jahrzehnt Erfahrung in der Entwicklung und Implementierung umfangreicher Data Warehouse- und Analyselösungen. Er arbeitet mit verschiedenen Amazon Redshift-Partnern und Kunden zusammen, um eine bessere Integration voranzutreiben.

Maneesh Sharma ist Senior Database Engineer bei AWS mit mehr als einem Jahrzehnt Erfahrung in der Entwicklung und Implementierung umfangreicher Data Warehouse- und Analyselösungen. Er arbeitet mit verschiedenen Amazon Redshift-Partnern und Kunden zusammen, um eine bessere Integration voranzutreiben.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- PlatoData.Network Vertikale generative KI. Motiviere dich selbst. Hier zugreifen.

- PlatoAiStream. Web3-Intelligenz. Wissen verstärkt. Hier zugreifen.

- PlatoESG. Kohlenstoff, CleanTech, Energie, Umwelt, Solar, Abfallwirtschaft. Hier zugreifen.

- PlatoHealth. Informationen zu Biotechnologie und klinischen Studien. Hier zugreifen.

- Quelle: https://aws.amazon.com/blogs/big-data/federate-iam-based-single-sign-on-to-amazon-redshift-role-based-access-control-with-okta/

- :hast

- :Ist

- :nicht

- $UP

- 1

- 100

- 13

- 16

- 2023

- 25

- 9

- a

- Fähig

- Über Uns

- oben

- beschleunigt

- Zugang

- Konto

- genau

- Action

- aktiv

- Active Directory

- Ad

- Zusätzliche

- Administrator

- Alle

- erlauben

- Zulassen

- erlaubt

- ebenfalls

- Amazon

- Amazon Web Services

- an

- Analytische

- Analytik

- analysieren

- und

- angekündigt

- jedem

- Bienen

- App

- Anwendung

- Anwendungen

- Architektur

- SIND

- AS

- zugewiesen

- damit verbundenen

- At

- authentifizieren

- Authentifizierung

- Genehmigung

- zugelassen

- automatische

- Im Prinzip so, wie Sie es von Google Maps kennen.

- automatisieren

- vermeiden

- AWS

- Azure

- basierend

- BE

- weil

- war

- gehört

- Besser

- zwischen

- Blog

- Browser

- bauen

- aber

- by

- rufen Sie uns an!

- CAN

- Center

- Gebühren

- Auswählen

- reinigen

- Auftraggeber

- Kunden

- Cloud

- Cluster

- COM

- Bemerkungen

- abschließen

- Komplex

- Konfiguration

- Vernetz Dich

- Verbindung

- Connects

- Geht davon

- Konsul (Console)

- enthält

- fortsetzen

- Smartgeräte App

- erstellen

- erstellt

- Referenzen

- Strom

- Kunde

- Kunden

- technische Daten

- Data Warehouse

- Datenbase

- Jahrzehnte

- definieren

- Demo

- beschrieben

- Entwerfen

- Bestimmen

- anders

- erledigt

- Antrieb

- Fahrer

- einfacher

- Einfache

- Herausgeber

- bewirken

- erhöhten

- Endpunkt

- Ingenieur

- Gewährleistung

- Enter

- Fehler

- Fehler

- ethan

- Äther (ETH)

- Beispiel

- vorhandenen

- ERFAHRUNGEN

- verlängert

- FAST

- Föderation

- Feedback

- Finanzen

- Vorname

- erstes Mal

- Fluss

- Setzen Sie mit Achtsamkeit

- folgen

- Folgende

- Aussichten für

- für

- Zukunft

- bekommen

- bekommen

- gif

- gewähren

- erteilt

- Gruppe an

- Gruppen

- die Vermittlung von Kompetenzen,

- Haben

- he

- Hilfe

- hilft

- Ultraschall

- aber

- HTML

- http

- HTTPS

- IAM

- ID

- IDC

- Identitätsschutz

- Identity Management

- if

- zeigt

- Umsetzung

- in

- Energiegewinnung

- Branchenführer

- Information

- Initiiert

- Einblicke

- Anleitung

- integrieren

- Integration

- interessiert

- ruft auf

- Problem

- Probleme

- IT

- selbst

- jpg

- JSON

- großflächig

- neueste

- Führer

- LERNEN

- Verlassen

- Nutzung

- Gefällt mir

- Liste

- Log

- protokolliert

- Protokollierung

- login

- länger

- um

- Making

- Management

- Manager

- flächendeckende Gesundheitsprogramme

- Alle Tauchgäste müssen eine Tauchversicherung vorweisen,

- manuell

- Karte

- Mapping

- Abstimmung

- Mechanismus

- Mitglieder

- Mitgliedschaft

- Microsoft

- Überwachen

- mehr

- Name

- Need

- nicht

- Objekte

- of

- Angebote

- OKTA

- on

- or

- Organisationen

- Andere

- Parameter

- Teil

- leidenschaftlich

- Passwort

- Erlaubnis

- Berechtigungen

- Klingeln

- Plattform

- Plato

- Datenintelligenz von Plato

- PlatoData

- Bitte

- Politik durchzulesen

- Datenschutzrichtlinien

- Post

- bevorzugt

- Voraussetzungen

- Principal

- Privilegien

- Probleme

- Prozessdefinierung

- Produkt

- Produktmanagement

- immobilien

- Protokoll

- die

- vorausgesetzt

- Versorger

- Anbieter

- Python

- Abfragen

- Fragen

- Lesebrillen

- bereit

- erhalten

- siehe

- relevant

- verlassen

- ersetzen

- Anforderung

- Ressourcen

- Downloads

- beziehungsweise

- Wiederverwendung

- Der rechten Maustaste auf

- Rollen

- Rollen

- Führen Sie

- Vertrieb

- skalierbaren

- Skalieren

- nahtlos

- nahtlos

- Abschnitt

- Abschnitte

- Verbindung

- sicher

- Sicherheitdienst

- Sicherheitstoken

- sehen

- wählen

- Senior

- Lösungen

- Sitzung

- kompensieren

- Einstellung

- Setup

- sollte

- zeigte

- Unterzeichnung

- ähnlich

- Vereinfacht

- vereinfachen

- Single

- So

- Lösung

- Lösungen

- Auflösung

- Spezialist

- spezialisiert

- SQL

- Erklärung

- Schritt

- Shritte

- gelagert

- erfolgreich

- so

- Support

- Unterstützt

- sicher

- Synchronisation

- System

- TAG

- Technologies

- vorübergehend

- Zehn

- Testen

- als

- zur Verbesserung der Gesundheitsgerechtigkeit

- Das

- ihr

- Sie

- dann

- basierte Online-to-Offline-Werbezuordnungen von anderen gab.

- fehlen uns die Worte.

- diejenigen

- Tausende

- Zeit

- zu

- Zeichen

- Werkzeuge

- XNUMX

- auf dem neusten Stand

- auf

- URL

- -

- benutzt

- Mitglied

- Nutzer

- verwendet

- Verwendung von

- Verwendung

- BESTÄTIGEN

- validiert

- verschiedene

- Version

- wollen

- Warehouse

- Lagerung

- we

- Netz

- Web-Services

- waren

- welche

- während

- WHO

- werden wir

- mit

- ohne

- Arbeiten

- Arbeitsablauf.

- weltweit wie ausgehandelt und gekauft ausgeführt wird.

- würde

- Jahr

- U

- Ihr

- Zephyrnet