Amazon MSK Connect er en funktion af Amazon administrerede streaming til Apache Kafka (Amazon MSK), der tilbyder et fuldt administreret Apache Kafka Connect-miljø på AWS. Med MSK Connect kan du implementere fuldt administrerede forbindelser bygget til Kafka Connect, der flytter data ind i eller trækker data fra populære databutikker som Amazon S3 og Amazon OpenSearch Service. Med indførelsen af Privat DNS-understøttelse til MSK Connect, connectors er i stand til at løse private kundedomænenavne ved hjælp af deres DNS-servere, der er konfigureret i kundens VPC DHCP Options sæt. Dette indlæg demonstrerer en løsning til at løse private DNS-værtsnavne defineret i en kunde-VPC for MSK Connect.

Du vil måske bruge privat DNS-værtsnavnunderstøttelse til MSK Connect af flere årsager. Før den private DNS-opløsningsfunktion inkluderet i MSK Connect, brugte den tjenesten VPC DNS-resolver til DNS-opløsning. MSK Connect brugte ikke de private DNS-servere, der var defineret i kundens VPC DHCP-indstillingssæt til DNS-opløsning. Connectorerne var kun i stand til at referere til værtsnavne i forbindelseskonfigurationen eller plugin'et, der er offentligt opløselige og ikke kunne løse private værtsnavne defineret i enten en privat hostet zone eller bruge DNS-servere i et andet kundenetværk.

Mange kunder sikrer, at deres interne DNS-applikationer ikke kan løses offentligt. For eksempel kan du have en MySQL- eller PostgreSQL-database og vil måske ikke have, at DNS-navnet for din database skal være offentligt opløseligt eller tilgængeligt. Amazon Relationel Database Service (Amazon RDS) eller Amazon Aurora servere har DNS-navne, der er offentligt opløselige, men ikke tilgængelige. Du kan have flere interne applikationer såsom databaser, datavarehuse eller andre systemer, hvor DNS-navne ikke er offentligt opløselige.

Med den nylige lancering af MSK Connect privat DNS-understøttelse kan du konfigurere connectors til at referere til offentlige eller private domænenavne. Connectorer bruger de DNS-servere, der er konfigureret i din VPC's DHCP-indstillingssæt til at løse domænenavne. Du kan nu bruge MSK Connect til privat at oprette forbindelse til databaser, datavarehuse og andre ressourcer i din VPC for at overholde dine sikkerhedsbehov.

Hvis du har en MySQL- eller PostgreSQL-database med privat DNS, kan du konfigurere den på en brugerdefineret DNS-server og konfigurere den VPC-specifikke DHCP-indstilling, der er indstillet til at udføre DNS-opløsningen ved hjælp af den tilpassede DNS-server lokalt til VPC'en i stedet for at bruge tjenesten DNS løsning.

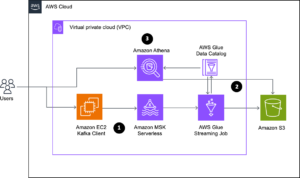

Løsningsoversigt

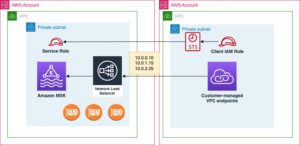

En kunde kan have forskellige arkitekturmuligheder til at konfigurere deres MSK Connect. For eksempel kan de have Amazon MSK og MSK Connect er i samme VPC eller kildesystem i VPC1 og Amazon MSK og MSK Connect er i VPC2 eller kildesystem, Amazon MSK og MSK Connect er alle i forskellige VPC'er.

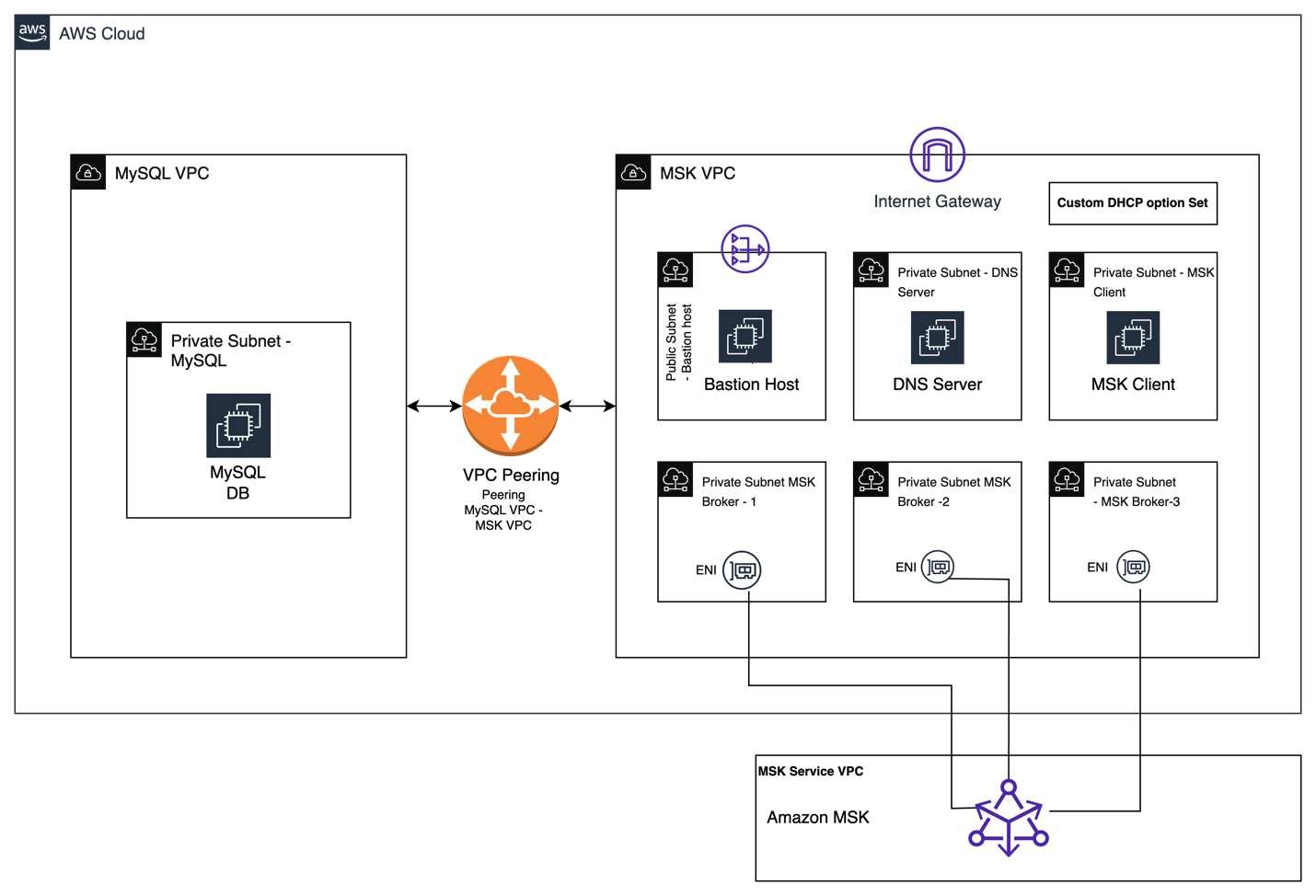

Følgende opsætning bruger to forskellige VPC'er, hvor MySQL VPC'en er vært for MySQL-databasen, og MSK VPC'en er vært for Amazon MSK, MSK Connect, DNS-serveren og forskellige andre komponenter. Du kan udvide denne arkitektur til at understøtte andre implementeringstopologier ved at bruge passende AWS identitets- og adgangsstyring (IAM) tilladelser og tilslutningsmuligheder.

Dette indlæg giver trin-for-trin instruktioner til opsætning af MSK Connect, hvor den vil modtage data fra en MySQL-kildedatabase med privat DNS-værtsnavn i MySQL VPC'en og sende data til Amazon MSK ved hjælp af MSK Connect i en anden VPC. Følgende diagram illustrerer højniveauarkitekturen.

Opsætningsinstruktionerne omfatter følgende nøgletrin:

- Konfigurer VPC'er, undernet og andre kerneinfrastrukturkomponenter.

- Installer og konfigurer DNS-serveren.

- Upload dataene til MySQL-databasen.

- Implementer Amazon MSK og MSK Connect og forbrug ændringsdatafangst-registreringerne (CDC).

Forudsætninger

For at følge vejledningen i dette indlæg har du brug for følgende:

Opret den nødvendige infrastruktur ved hjælp af AWS CloudFormation

Før vi konfigurerer MSK Connect, skal vi konfigurere VPC'er, undernet og andre kerneinfrastrukturkomponenter. For at konfigurere ressourcer på din AWS-konto skal du udføre følgende trin:

- Vælg Start Stack at lancere stakken i en region, der understøtter Amazon MSK og MSK Connect.

- Angiv den private nøgle, som du bruger til at oprette forbindelse til EC2-instanserne.

- Opdater SSH-placeringen med din lokale IP-adresse, og behold de andre værdier som standard.

- Vælg Næste.

- Gennemgå detaljerne på den sidste side, og vælg Jeg anerkender, at AWS CloudFormation kan skabe IAM-ressourcer.

- Vælg Opret stak og vent på, at de nødvendige ressourcer bliver oprettet.

CloudFormation-skabelonen opretter følgende nøgleressourcer på din konto:

- VPC'er:

- MSK VPC

- MySQL VPC

- Undernet i MSK VPC:

- Tre private undernet til Amazon MSK

- Privat undernet til DNS-server

- Privat undernet til MSKClient

- Offentligt undernet til bastion vært

- Undernet i MySQL VPC:

- Privat undernet til MySQL-database

- Offentligt undernet til bastion vært

- Internet-gateway knyttet til MySQL VPC og MSK VPC

- NAT-gateways knyttet til det offentlige MySQL-undernet og det offentlige MSK-undernet

- Rutetabeller for at understøtte trafikstrømmen mellem forskellige undernet i en VPC og på tværs af VPC'er

- Peering-forbindelse mellem MySQL VPC og MSK VPC

- MySQL database og konfigurationer

- DNS-server

- MSK klient med respektive biblioteker

Bemærk venligst, hvis du bruger VPC-peering eller AWS Transit Gateway med MSK Connect skal du ikke konfigurere dit stik til at nå de peerede VPC-ressourcer med IP'er i CIDR-intervallerne. For mere information, se Tilslutning fra stik.

Konfigurer DNS-serveren

Udfør følgende trin for at konfigurere DNS-serveren:

- Opret forbindelse til DNS-serveren. Der er tre tilgængelige konfigurationsfiler på DNS-serveren under

/home/ec2-userfolder:named.confmysql.internal.zonekafka.us-east-1.amazonaws.com.zone

- Kør følgende kommandoer for at installere og konfigurere din DNS-server:

- Opdatering

/etc/named.conf.

For tillad-overførsel-attributten skal du opdatere DNS-serverens interne IP-adresse for at tillade-overførsel

{ localhost; <DNS Server internal IP address>; };.

Du kan finde DNS-serverens IP-adresse på CloudFormation-skabelonen Udgange fane.

Bemærk at MSK-klyngen stadig ikke er oprettet på nuværende tidspunkt. Vi skal opdatere Kafka-mæglerens DNS-navne og deres respektive interne IP-adresser i /var/named/kafka.region.amazonaws.com konfigurationsfil efter opsætning af MSK-klyngen senere i dette indlæg. For instruktioner, se her.

Bemærk også, at disse indstillinger konfigurerer DNS-serveren til dette indlæg. I dit eget miljø kan du konfigurere DNS-serveren efter dine behov.

- Genstart DNS-tjenesten:

Du skal se følgende besked:

Upload dataene til MySQL-databasen

Typisk kan vi bruge en Amazon RDS til MySQL database, men til dette indlæg bruger vi brugerdefinerede MySQL-databaseservere. Amazon RDS DNS er offentligt tilgængeligt, og MSK Connect understøtter det, men det var ikke i stand til at understøtte databaser eller applikationer med privat DNS tidligere. Med det seneste private DNS-værtsnavne funktionslancering, kan den også understøtte applikationernes private DNS, så vi bruger en MySQL-database på EC2-instansen.

Denne installation giver information om opsætning af MySQL-databasen på en enkelt-node EC2-instans. Dette bør ikke bruges til din produktionsopsætning. Du bør følge passende vejledning til opsætning og konfiguration af MySQL på din konto.

MySQL-databasen er allerede sat op ved hjælp af CloudFormation-skabelonen og er klar til brug nu. For at uploade data skal du udføre følgende trin:

- SSH til MySQL EC2-instansen. For instruktioner, se Opret forbindelse til din Linux-instans. Datafilen

salesdb.sqler allerede downloadet og tilgængelig under/home/ec2-usermappe. - Log ind på mysqldb med brugernavnet master.

- For at få adgang til adgangskoden skal du navigere til AWS System Manager , Parameterlager fane. Vælg /Database/Oplysninger/master og klik på Se detaljer og kopier værdien for nøglen.

- Log ind på MySQL ved hjælp af følgende kommando:

- Kør følgende kommandoer for at oprette

salesdbdatabase og indlæs dataene til tabellen:

Dette vil indsætte posterne i forskellige tabeller i salesdb databasen.

- Kør show-tabeller for at se følgende tabeller i

salesdb:

Opret et DHCP-indstillingssæt

DHCP-indstillingssæt giver dig kontrol over følgende aspekter af routing i dit virtuelle netværk:

- Du kan kontrollere DNS-servere, domænenavne eller Network Time Protocol (NTP)-servere, der bruges af enhederne i din VPC.

- Du kan deaktivere DNS-opløsning helt i din VPC.

For at understøtte privat DNS kan du bruge en Amazonrute 53 privat zone eller din egen tilpassede DNS-server. Hvis du bruger en Route 53 privat zone, vil opsætningen fungere automatisk, og der er ingen grund til at foretage ændringer i standard DHCP indstillingen indstillet for MSK VPC. For en brugerdefineret DNS-server skal du udføre følgende trin for at konfigurere en brugerdefineret DHCP-konfiguration vha Amazon Virtual Private Cloud (Amazon VPC) og vedhæft den til MSK VPC.

Der vil være en standard DHCP-indstilling indstillet i din VPC knyttet til den Amazon-leverede DNS-server. På dette stadium vil anmodningerne gå til Amazons leverede DNS-server til løsning. Vi opretter dog et nyt DHCP-indstillingssæt, fordi vi bruger en tilpasset DNS-server.

- På Amazon VPC-konsollen skal du vælge DHCP indstilling indstillet i navigationsruden.

- Vælg Opret DHCP-indstillingssæt.

- Til DHCP-indstillingssætnavn, gå ind

MSKConnect_Private_DHCP_OptionSet. - Til Domænenavn, gå ind

mysql.internal. - Til Domænenavnserver, indtast DNS-serverens IP-adresse.

- Vælg Opret DHCP-indstillingssæt.

- Naviger til MSK VPC og om handlinger menu, vælg Rediger VPC-indstillinger.

- Vælg det nyoprettede DHCP-indstillingssæt, og gem det.

Følgende skærmbillede viser eksempler på konfigurationer.

- På Amazon EC2-konsollen skal du navigere til

privateDNS_bastion_host. - Vælg Forekomsttilstand , Genstart forekomst.

- Vent et par minutter og løb derefter

nslookupfra bastionværten; det burde være i stand til at løse det ved hjælp af din lokale DNS-server i stedet for Route 53:

Nu er vores basisinfrastrukturopsætning klar til at gå videre til næste fase. Som en del af vores basisinfrastruktur har vi opsat følgende nøglekomponenter med succes:

- MSK og MySQL VPC'er

- Undernet

- EC2 tilfælde

- VPC peering

- Rutetabeller

- NAT-gateways og internet-gateways

- DNS-server og konfiguration

- Passende sikkerhedsgrupper og NACL'er

- MySQL-database med de nødvendige data

På dette stadium kan MySQL DB DNS-navnet opløses ved hjælp af en brugerdefineret DNS-server i stedet for Route 53.

Konfigurer MSK-klyngen og MSK Connect

Det næste trin er at implementere MSK-klyngen og MSK Connect, som vil hente poster fra salesdb og send den til en Amazon Simple Storage Service (Amazon S3) spand. I dette afsnit giver vi en gennemgang af replikering af MySQL-databasen (salesdb) til Amazon MSK ved hjælp af Debezium, et open source-stik. Connectoren overvåger for eventuelle ændringer i databasen og fanger eventuelle ændringer i tabellerne.

Med MSK Connect kan du køre fuldt administrerede Apache Kafka Connect-arbejdsbelastninger på AWS. MSK Connect sørger for de nødvendige ressourcer og opsætter klyngen. Den overvåger kontinuerligt konnektorernes tilstand og leveringstilstand, patcher og administrerer den underliggende hardware, og den skalerer konnektorer automatisk for at matche ændringer i gennemløbet. Som et resultat kan du fokusere dine ressourcer på at bygge applikationer i stedet for at administrere infrastruktur.

MSK Connect vil gøre brug af den tilpassede DNS-server i VPC'en, og den vil ikke være afhængig af Route 53.

Opret en MSK-klyngekonfiguration

Udfør følgende trin for at oprette en MSK-klynge:

- Vælg på Amazon MSK-konsollen Klyngekonfigurationer under MSK klynger i navigationsruden.

- Vælg Opret konfiguration.

- Navngiv konfigurationen

mskc-tutorial-cluster-configuration. - Under Konfigurationsegenskaber, fjern alt og tilføj linjen

auto.create.topics.enable=true.

- Vælg Opret.

Opret en MSK-klynge og vedhæft konfigurationen

I næste trin vedhæfter vi denne konfiguration til en klynge. Udfør følgende trin:

- Vælg på Amazon MSK-konsollen Klynger under MSK klynger i navigationsruden.

- Vælg Opret klynger , Brugerdefineret oprettelse.

- Indtast for klyngenavnet

mkc-tutorial-cluster. - Under Generelle klyngeegenskaber, vælg Forsynet for klyngetypen og brug Apache Kafka standardversion 2.8.1.

- Brug alle standardindstillingerne for Mæglere , Opbevaring sektioner.

- Under Konfigurationer, vælg Tilpasset konfiguration.

- Type

mskc-tutorial-cluster-configurationmed den relevante revision og vælg Næste. - Under netværk, vælg MSK VPC.

- Vælg tilgængelighedszoner afhængigt af din region, som f.eks

us-east1a,us-east1bogus-east1c, og de respektive private undernetMSK-Private-1,MSK-Private-2ogMSK-Private-3hvis du er ius-east-1Område. Offentlig adgang til disse mæglere bør være slået fra. - Kopiér sikkerhedsgruppe-id'et fra Udvalgte sikkerhedsgrupper.

- Vælg Næste.

- Under Adgangskontrol metoder, Vælg IAM rollebaseret godkendelse.

- I Kryptering afsnit under Mellem kunder og mæglere, TLS-kryptering vil blive valgt som standard.

- Til Encrypt data i hvile, Vælg Brug AWS-administreret nøgle.

- Brug standardindstillingerne for Overvågning og vælg Grundlæggende overvågning.

- Type Lever til Amazon CloudWatch Logs.

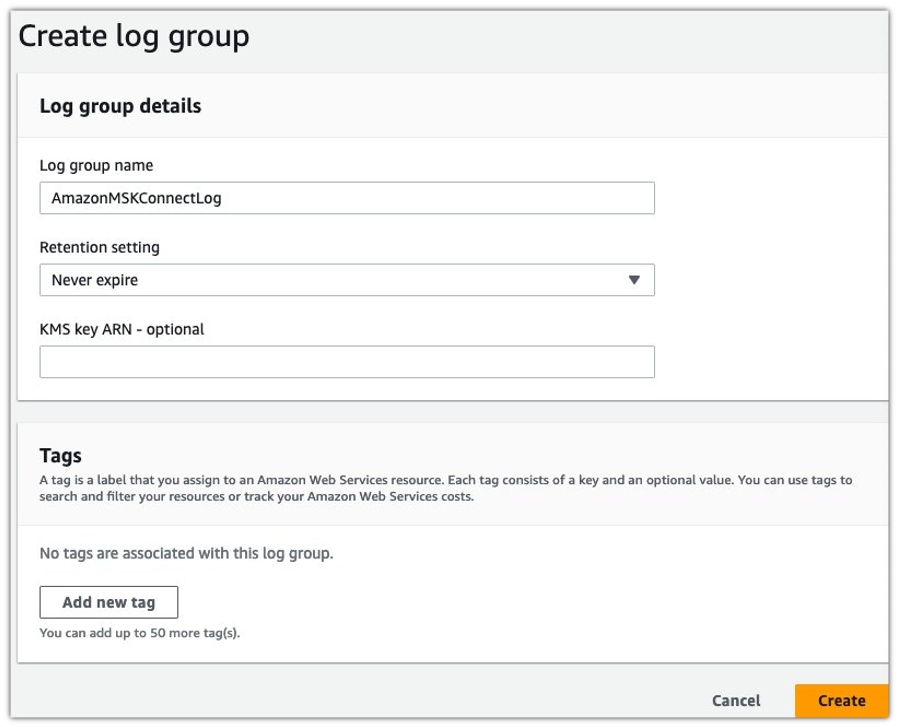

- Under Log gruppe, vælg besøg Amazon CloudWatch Logs-konsollen.

- Vælg Opret loggruppe.

- Indtast et loggruppenavn, og vælg Opret.

- Tilbage til Overvågning og tags side og under Log grupper, vælg Vælg loggruppe

- Vælg Næste.

- Gennemgå konfigurationerne og vælg Opret klynge. Du bliver omdirigeret til klyngens detaljeside.

- Under Sikkerhedsgrupper anvendt, bemærk sikkerhedsgruppe-id'et, der skal bruges i et senere trin.

Klyngeoprettelse kan typisk tage 25-30 minutter. Dens status ændres til Aktiv, når den er oprettet.

Opdater /var/named/kafka.region.amazonaws.com zonefilen

Før du opretter MSK-forbindelsen, skal du opdatere DNS-serverkonfigurationerne med MSK-klyngedetaljerne.

- For at få listen over bootstrap-server DNS og respektive IP-adresser skal du navigere til klyngen og vælge Se kundeoplysninger.

- Kopier bootstrap-serveroplysningerne med IAM-godkendelsestypen.

- Du kan identificere mæglerens IP-adresser ved hjælp af

nslookupfra din lokale maskine, og den vil give dig mæglerens lokale IP-adresse. I øjeblikket peger din VPC på det seneste DHCP-indstillingssæt, og din DNS-server vil ikke være i stand til at løse disse DNS-navne fra din VPC.

Nu kan du logge ind på DNS-serveren og opdatere registreringerne for forskellige mæglere og respektive IP-adresser i /var/named/kafka.region.amazonaws.com fil.

- Upload

msk-access.pemfil tilBastionHostInstancefra din lokale maskine: - Log ind på DNS-serveren og åbn

/var/named/kafka.region.amazonaws.comfil og opdater følgende linjer med de korrekte MSK-mægler-DNS-navne og respektive IP-adresser:

Bemærk, at du skal give mæglerens DNS som nævnt tidligere. Fjerne .kafka.<region id>.amazonaws.com fra mæglerens DNS-navn.

- Genstart DNS-tjenesten:

Du skal se følgende besked:

Din brugerdefinerede DNS-server er oppe og kører nu, og du burde være i stand til at løse ved hjælp af mægler-DNS-navne ved hjælp af den interne DNS-server.

Opdater sikkerhedsgruppen for forbindelse mellem MySQL-databasen og MSK Connect

Det er vigtigt at have den passende forbindelse på plads mellem MSK Connect og MySQL-databasen. Udfør følgende trin:

- På Amazon MSK-konsollen skal du navigere til MSK-klyngen og under Netværksindstillinger, kopier sikkerhedsgruppen.

- På Amazon EC2-konsollen skal du vælge Sikkerhedsgrupper i navigationsruden.

- Rediger sikkerhedsgruppen

MySQL_SGOg vælg Tilføj regel. - Tilføj en regel med MySQL/Aurora som typen og MSK-sikkerhedsgruppen som den indgående ressource for dens kilde.

- Vælg Gem regler.

Opret MSK-stikket

For at oprette dit MSK-stik skal du udføre følgende trin:

- Vælg på Amazon MSK-konsollen Stik under MSK Connect i navigationsruden.

- Vælg Opret forbindelse.

- Type Opret brugerdefineret plugin.

- Download MySQL connector plugin for den seneste stabile udgivelse fra Debezium websted eller download Debezium.zip.

- Upload MySQL-connector-zip-filen til S3-bøtten.

- Kopier URL'en til filen, som f.eks

s3://<bucket name>/Debezium.zip. - Tilbage til Vælg brugerdefineret plugin side og indtast S3-filstien til S3 URI.

- Til Brugerdefineret plugin navn, gå ind

mysql-plugin.

- Vælg Næste.

- Til Navn, gå ind

mysql-connector. - Til Beskrivelse, indtast en beskrivelse af stikket.

- Til Klynge type, vælg MSK-klynge.

- Vælg den eksisterende klynge fra listen (for dette indlæg,

mkc-tutorial-cluster). - Angiv godkendelsestypen som IAM.

- Brug følgende værdier til Stikkonfiguration:

- Opdater følgende stikkonfiguration:

- Til Kapacitetstype, vælg Forsynet.

- Til MCU-antal pr. arbejder, indtast 1.

- Til Antal arbejdere, indtast 1.

- Type Brug MSK-standardkonfigurationen.

- I Adgangstilladelser afsnit, på Vælg servicerolle menu, vælg

MSK-Connect-PrivateDNS-MySQLConnector*, Og vælg derefter Næste. - I Sikkerhed sektion, behold standardindstillingerne.

- I Logs sektion, vælg Lever til Amazon CloudWatch-logfiler.

- Vælg besøg Amazon CloudWatch Logs-konsollen.

- Under Logs i navigationsruden skal du vælge Log gruppe.

- Vælg Opret loggruppe.

- Indtast loggruppens navn, opbevaringsindstillinger og tags, og vælg derefter Opret.

- Vend tilbage til siden for oprettelse af forbindelse, og vælg Gennemse loggruppen.

- Vælg den

AmazonMSKConnectlog gruppe, og vælg derefter Næste. - Gennemgå konfigurationerne og vælg Opret forbindelse.

Vent til oprettelsesprocessen for forbindelsen er fuldført (ca. 10-15 minutter).

MSK Connect-stikket er nu oppe og køre. Du kan logge ind på MySQL-databasen med dit bruger-id og foretage et par registreringsændringer i kundetabelposten. MSK Connect vil være i stand til at modtage CDC-poster, og opdateringer til databasen vil være tilgængelige i MSK emne.

Forbrug beskeder fra MSK-emnet

For at forbruge beskeder fra MSK-emnet skal du køre Kafka-forbrugeren på MSK_Client EC2-instans tilgængelig i MSK VPC.

- SSH til

MSK_ClientEC2 forekomst. DetMSK_Clientinstans har de nødvendige Kafka-klientbiblioteker, Amazon MSK IAM JAR-fil,client.propertiesfil og en instansprofil knyttet til den sammen med den relevante IAM-rolle ved hjælp af CloudFormation-skabelonen. - Tilsæt

MSKClientSGsikkerhedsgruppe som kilden til MSK-sikkerhedsgruppen med følgende egenskaber:- Til Type, vælg Al trafik.

- Til Kilde, vælg Custom og MSK Security Group.

Nu er du klar til at forbruge data.

- For at liste emnerne skal du køre følgende kommando:

- At forbruge data fra

salesdb-server.salesdb.CUSTOMERemne, brug følgende kommando:

Kør Kafka-forbrugeren på din EC2-maskine, og du vil være i stand til at logge meddelelser, der ligner følgende:

Under test af applikationen blev poster med CUST_ID 1998, 1999 og 2000 opdateret, og disse poster er tilgængelige i loggene.

Ryd op

Det er altid en god praksis at rydde op i alle de ressourcer, der er oprettet som en del af dette indlæg for at undgå yderligere omkostninger. For at rydde op i dine ressourcer skal du slette MSK-klyngen, MSK Connect-forbindelsen, EC2-forekomster, DNS-server, bastion-vært, S3-bøtte, VPC, undernet og CloudWatch-logfiler.

Ryd desuden op i alle andre AWS-ressourcer, som du har oprettet ved hjælp af AWS CloudFormation. Du kan slette disse ressourcer på AWS CloudFormation-konsollen ved at slette stakken.

Konklusion

I dette indlæg diskuterede vi processen med at konfigurere MSK Connect ved hjælp af en privat DNS. Denne funktion giver dig mulighed for at konfigurere connectors til at referere til offentlige eller private domænenavne.

Vi er i stand til at modtage den indledende belastning og CDC-poster fra en MySQL-database, der er hostet i en separat VPC, og dens DNS er ikke tilgængelig eller kan løses eksternt. MSK Connect var i stand til at oprette forbindelse til MySQL-databasen og forbruge posterne ved hjælp af MSK Connect private DNS-funktionen. Det brugerdefinerede DHCP-indstillingssæt blev knyttet til VPC'en, hvilket sikrede, at DNS-opløsning blev udført ved hjælp af den lokale DNS-server i stedet for Route 53.

Med MSK Connect private DNS-supportfunktionen kan du gøre dine databaser, datavarehuse og systemer som hemmelige administratorer, der arbejder med din egen VPC, utilgængelige for internettet og være i stand til at overvinde denne begrænsning og overholde din virksomheds sikkerhedsposition.

For at lære mere og komme i gang, se privat DNS til MSK connect.

Om forfatteren

Amar er Senior Solutions Architect hos Amazon AWS i Storbritannien. Han arbejder på tværs af kraft-, forsynings-, produktions- og bilkunder med strategiske implementeringer, med speciale i at bruge AWS Streaming og avancerede dataanalyseløsninger for at skabe optimale forretningsresultater.

Amar er Senior Solutions Architect hos Amazon AWS i Storbritannien. Han arbejder på tværs af kraft-, forsynings-, produktions- og bilkunder med strategiske implementeringer, med speciale i at bruge AWS Streaming og avancerede dataanalyseløsninger for at skabe optimale forretningsresultater.

- SEO Powered Content & PR Distribution. Bliv forstærket i dag.

- PlatoData.Network Vertical Generative Ai. Styrk dig selv. Adgang her.

- PlatoAiStream. Web3 intelligens. Viden forstærket. Adgang her.

- PlatoESG. Kulstof, CleanTech, Energi, Miljø, Solenergi, Affaldshåndtering. Adgang her.

- PlatoHealth. Bioteknologiske og kliniske forsøgs intelligens. Adgang her.

- Kilde: https://aws.amazon.com/blogs/big-data/resolve-private-dns-hostnames-for-amazon-msk-connect/

- :har

- :er

- :ikke

- :hvor

- $OP

- 1

- 14

- 160

- 1998

- 1999

- 2000

- 53

- 7

- 73

- 8

- 9

- a

- I stand

- Om

- adgang

- tilgængelig

- Konto

- anerkende

- tværs

- aktiv

- tilføje

- Yderligere

- adresse

- adresser

- fremskreden

- Efter

- Alle

- tillader

- sammen

- allerede

- altid

- Amazon

- Amazon EC2

- Amazon RDS

- Amazon Web Services

- an

- analytics

- ,

- En anden

- enhver

- Apache

- Apache Kafka

- Anvendelse

- applikationer

- passende

- arkitektur

- ER

- AS

- aspekter

- At

- vedhæfte

- Auth

- Godkendelse

- auto

- automatisk

- automotive

- tilgængelighed

- til rådighed

- undgå

- AWS

- AWS CloudFormation

- bund

- BE

- fordi

- før

- mellem

- binde

- Bootstrap

- mægler

- mæglere

- Bygning

- bygget

- virksomhed

- men

- by

- CAN

- kapacitet

- fange

- CDC

- lave om

- Ændringer

- Vælg

- klik

- kunde

- kunder

- Cluster

- KOM

- fuldføre

- fuldstændig

- overholde

- komponenter

- Konfiguration

- konfigureret

- Tilslut

- tilslutning

- Connectivity

- Konsol

- forbruge

- forbruger

- kontinuerligt

- kontrol

- Core

- Corporate

- korrigere

- Koste

- Par

- skabe

- oprettet

- skaber

- skabelse

- For øjeblikket

- skik

- kunde

- Kunder

- data

- Dataanalyse

- datavarehuse

- Database

- databaser

- Standard

- definerede

- levering

- demonstrerer

- afhængig

- Afhængigt

- indsætte

- implementering

- beskrivelse

- detaljer

- Enheder

- forskellige

- drøftet

- dns

- do

- domæne

- DOMÆNENAVNE

- Dont

- downloade

- køre

- tidligere

- enten

- sikre

- sikret

- Indtast

- Miljø

- Ether (ETH)

- at alt

- eksempel

- eksisterende

- udvide

- eksternt

- Feature

- få

- File (Felt)

- Filer

- endelige

- Finde

- flow

- Fokus

- følger

- efter

- Til

- fra

- fuldt ud

- gateway

- få

- Giv

- Go

- godt

- gruppe

- Gruppens

- vejledning

- Hardware

- Have

- he

- Helse

- link.

- højt niveau

- historie

- host

- hostede

- værter

- Men

- HTML

- http

- HTTPS

- IAM

- ID

- identificere

- Identity

- if

- illustrerer

- implementeringer

- vigtigt

- in

- utilgængelig

- omfatter

- medtaget

- oplysninger

- Infrastruktur

- initial

- installere

- installation

- instans

- forekomster

- i stedet

- anvisninger

- interne

- Internet

- ind

- Introduktion

- IP

- IP-adresse

- IP-adresser

- IT

- ITS

- jpg

- Kafka

- Holde

- Nøgle

- senere

- seneste

- lancere

- LÆR

- biblioteker

- ligesom

- begrænsning

- Line (linje)

- linjer

- linux

- Liste

- belastning

- lokale

- placering

- log

- maskine

- lave

- lykkedes

- leder

- Ledere

- administrerer

- styring

- Produktion

- Master

- Match

- Kan..

- nævnte

- Menu

- besked

- beskeder

- metoder

- måske

- minutter

- Overvåg

- skærme

- mere

- bevæge sig

- flere

- MySQL

- navn

- Som hedder

- navne

- Naviger

- Navigation

- Behov

- behov

- netværk

- Ny

- nyligt

- næste

- ingen

- Bemærk

- nu

- of

- off

- Tilbud

- on

- kun

- åbent

- open source

- optimal

- Option

- Indstillinger

- or

- Andet

- vores

- udfald

- i løbet af

- Overvind

- egen

- side

- brød

- parameter

- del

- Adgangskode

- forbi

- Patches

- sti

- per

- udføres

- Tilladelser

- Place

- plato

- Platon Data Intelligence

- PlatoData

- plugin

- punkter

- Populær

- Indlæg

- postgresql

- magt

- praksis

- private

- private nøgle

- behandle

- producent

- Produkt

- produktion

- Profil

- egenskaber

- protokol

- give

- forudsat

- giver

- offentlige

- offentligt

- hellere

- nå

- klar

- årsager

- modtage

- nylige

- optage

- optegnelser

- henvise

- henvisningen

- region

- frigive

- Fjern

- anmodninger

- påkrævet

- Løsning

- løse

- ressource

- Ressourcer

- dem

- resultere

- tilbageholdelse

- roller

- R

- routing

- Herske

- Kør

- kører

- samme

- Gem

- skalaer

- Secret

- Sektion

- sektioner

- sikkerhed

- se

- segment

- valgt

- send

- senior

- adskille

- server

- servere

- tjeneste

- Tjenester

- sæt

- sæt

- indstilling

- indstillinger

- setup

- bør

- Vis

- Shows

- lignende

- Simpelt

- websted

- So

- løsninger

- Løsninger

- Kilde

- speciale

- SQL

- stabil

- stable

- Stage

- påbegyndt

- Tilstand

- Status

- Trin

- Steps

- Stadig

- opbevaring

- butik

- forhandler

- Strategisk

- streaming

- subnet

- undernet

- Succesfuld

- sådan

- leverandør

- support

- Understøtter

- systemet

- Systemer

- bord

- Tag

- opgaver

- skabelon

- Test

- end

- at

- The Source

- UK

- deres

- derefter

- Der.

- Disse

- de

- denne

- tre

- kapacitet

- tid

- til

- emne

- Emner

- Trafik

- transit

- tutorial

- to

- typen

- typisk

- Uk

- under

- underliggende

- Opdatering

- opdateret

- opdateringer

- på

- URL

- brug

- anvendte

- Bruger

- bruger

- ved brug af

- forsyningsselskaber

- værdi

- Værdier

- forskellige

- udgave

- Virtual

- vente

- går igennem

- ønsker

- var

- we

- web

- webservices

- GODT

- var

- hvornår

- som

- vilje

- med

- Arbejde

- virker

- yaml

- dig

- Din

- zephyrnet

- Zip

- zoner