سیکیورٹی ڈیزائن کے بہاؤ میں بائیں اور دائیں دونوں طرف منتقل ہو رہی ہے کیونکہ چپ بنانے والے اس بات پر کشتی کرتے ہیں کہ ایسے آلات کیسے بنائے جائیں جو ڈیزائن کے لحاظ سے محفوظ ہوں اور زندگی بھر محفوظ رہنے کے لیے کافی لچکدار ہوں۔

چونکہ تیزی سے پیچیدہ آلات انٹرنیٹ اور ایک دوسرے سے جڑے ہوئے ہیں، آئی پی وینڈرز، چپ میکرز، اور سسٹم کمپنیاں ایک وسیع حملے کی سطح پر موجودہ اور ممکنہ خطرات سے نمٹنے کے لیے دوڑ لگا رہی ہیں۔ بہت سے معاملات میں، سیکورٹی سافٹ ویئر پیچ کی ایک نہ ختم ہونے والی سیریز سے بڑھ کر ہارڈ ویئر/سافٹ ویئر ڈیزائن کے عمل کا ایک لازمی حصہ بن گئی ہے جس میں تیزی سے منافع بخش مسابقتی فائدہ ہے اور یہ غلط ہونے والی کمپنیوں کے لیے ریگولیٹری کارروائی کے بڑھتے ہوئے خطرے کے ساتھ۔

"ہر دوسرے 127 ڈیوائسز کو پہلی بار انٹرنیٹ سے منسلک کیا جاتا ہے،" تھامس روسٹیک نے کہا۔ Infineon کی ایک حالیہ پریزنٹیشن میں منسلک محفوظ سسٹمز ڈویژن۔ "یہ 43 میں انٹرنیٹ اور ایک دوسرے سے منسلک ایک شاندار 2027 بلین ڈیوائسز کا باعث بنے گا۔"

یہ ایک بہت بڑا سیکورٹی چیلنج بھی پیدا کرے گا۔ "اس کے ساتھ کاروباریوں اور صارفین کی طرف سے تشویش میں اضافہ ہوا ہے کہ کنیکٹیویٹی بڑھنے اور ڈیجیٹل سروسز کے بڑھنے سے ان کے ڈیٹا کا کیا ہوتا ہے،" ڈیوڈ میڈمنٹ نے نوٹ کیا، مارکیٹ کی ترقی کے سینئر ڈائریکٹر بازو. "پچھلے پانچ سالوں میں، دنیا بھر کی حکومتوں کی طرف سے ضابطے میں پختگی آئی ہے، اور یہ ذمہ داری مینوفیکچررز پر ہے کہ وہ حفاظتی معیارات کی بڑھتی ہوئی فہرست کو پورا کریں تاکہ یہ یقینی بنایا جا سکے کہ یہ خدمات قابل اعتماد، محفوظ اور مناسب طریقے سے منظم ہیں۔"

پھر بھی، سیکورٹی کے لیے معقول اور ناپے گئے انداز میں بہت سے تحفظات شامل ہیں۔ "سب سے پہلے، مخصوص ایپلی کیشن کے خطرے کی پروفائل کو پہلے سمجھنا ضروری ہے، ساتھ ہی مخصوص اثاثوں کو بھی سمجھنا ضروری ہے - ڈیٹا، معلومات، یا سسٹمز جن کو محفوظ کرنے کی ضرورت ہے،" ڈانا نیوسٹاٹر نے کہا، سیکیورٹی آئی پی سلوشنز کی ڈائریکٹر۔ Synopsys. "کیا وہاں مخصوص قوانین، ضوابط، اور/یا ضروریات کی قسمیں ہیں جو اس حل کو متاثر کریں گی؟ دوسرے الفاظ میں، آپ کو پہلے کچھ ہوم ورک کرنا ہوگا۔ آپ کو کچھ سوالوں کے جواب دینے کے قابل ہونا پڑے گا، جیسے کہ آیا پروڈکٹ صرف نیٹ ورک پر مبنی خطرات کے بارے میں فکر مند ہے، یا کیا ایسے حملوں کا امکان ہے جن کو جسمانی رسائی کی ضرورت ہے۔ کیا اس مخصوص پروڈکٹ تک براہ راست نیٹ ورک تک رسائی ہے، یا کیا اسے سسٹم کے دوسرے حصوں سے محفوظ کیا جائے گا جو فائر وال کی طرح کام کر سکتے ہیں، مثال کے طور پر، کچھ سطح کا تحفظ فراہم کرنے کے لیے؟ سیکیورٹی کے لیے ریگولیٹری یا معیارات کی تعمیل یا سرٹیفیکیشن کے ممکنہ تقاضے کیا ہیں؟ اثاثوں کی قیمت کیا ہے؟"

اس کے علاوہ، آلات کو تمام حالات اور آپریٹنگ طریقوں میں محفوظ ہونے کی ضرورت ہے۔ "جب سسٹم آف لائن ہو تو آپ کو اس کی حفاظت کرنے کی ضرورت ہے کیونکہ، مثال کے طور پر، خراب اداکار بیرونی میموری کو تبدیل کر سکتے ہیں یا وہ IP کوڈ چوری کر سکتے ہیں،" Neustadter نے کہا۔ "وہ ڈیوائس کو دوبارہ فلیش کر سکتے ہیں۔ آپ کو پاور اپ کے دوران اس کی حفاظت کرنے کی بھی ضرورت ہے، اور آپ کو آلہ کے چلنے کے وقت رن ٹائم کے وقت اس کی حفاظت کرنے کی ضرورت ہے۔ آپ کو یہ یقینی بنانے کی ضرورت ہے کہ یہ اب بھی حسب منشا کام کر رہا ہے۔ پھر، جب آپ بیرونی طور پر بات چیت کرتے ہیں، تو آپ کو اس کی حفاظت کرنے کی بھی ضرورت ہوتی ہے۔ بہت سے متغیرات ہیں جو عام طور پر حفاظتی حل پر اثر انداز ہوتے ہیں، بشمول مخصوص ایپلیکیشن۔ بالآخر، مجموعی سیکورٹی کے حل میں توازن کی ضرورت ہے۔ 'سیکیورٹی کے لیے متوازن' میں سیکیورٹی کے افعال، پروٹوکول، سرٹیفیکیشنز، اور اسی طرح لاگت، طاقت، کارکردگی، اور ایریا ٹریڈ آف شامل ہیں کیونکہ، مثال کے طور پر، آپ بیٹری کے لیے اعلیٰ درجے کی سیکیورٹی کے متحمل نہیں ہوسکتے ہیں۔ - طاقت سے چلنے والا آلہ۔ اس کا کوئی مطلب نہیں کیونکہ یہ کم قیمت والا آلہ ہے۔ آپ کو واقعی توازن تلاش کرنا ہوگا، اور یہ سب ایک چپ کے لیے مناسب حفاظتی فن تعمیر کا عنصر بنیں گے۔

دوسرے متفق ہیں۔ "جب ہم کسی ڈیوائس کو سیکیورٹی متعارف کراتے ہیں تو پہلا قدم جو ہم اٹھاتے ہیں وہ ہے ڈیوائس کے مجموعی نظام میں اس کے کردار کے حوالے سے حفاظتی اثاثوں کا جائزہ لینا،" نیر تشر، ٹیکنالوجی ایگزیکٹو نے کہا۔ ون بونڈ. "جیسا کہ ہم ان اثاثوں کا نقشہ بناتے ہیں، ہم اثاثوں کے حملے کی صلاحیت کو بھی درجہ بندی کر رہے ہیں۔ تمام اثاثوں کی فوری طور پر شناخت نہیں کی گئی ہے۔ ڈیبگ اور ٹیسٹ پورٹس جیسی خصوصیات کو بھی اثاثوں کے طور پر سمجھا جانا چاہئے، کیونکہ ان کا سسٹم کی مجموعی سیکورٹی میں کردار ہو سکتا ہے۔ نقشہ سازی اور درجہ بندی مکمل ہوجانے کے بعد، ہم ہر اثاثے سے سمجھوتہ کرنے کے ممکنہ طریقوں اور اس میں شامل پیچیدگی کا جائزہ لیتے ہیں۔ اگلا مرحلہ ان حملوں سے بچانے کے طریقے تلاش کرنا ہے یا کم از کم ان کا پتہ لگانا ہے۔ آخری مرحلہ واضح طور پر حتمی مصنوع کی جانچ کر رہا ہے تاکہ یہ یقینی بنایا جا سکے کہ ہم نے جو بھی تحفظ شامل کیا ہے وہ صحیح طریقے سے کام کر رہا ہے۔

ڈیزائن کے ذریعہ محفوظ

ہارڈ ویئر اور سسٹم سیکیورٹی کے لیے بڑی تبدیلیوں میں سے ایک یہ تسلیم کرنا ہے کہ یہ اب کسی اور کا مسئلہ نہیں ہے۔ جو چیز بعد کی سوچ ہوتی تھی وہ اب ایک مسابقتی برتری ہے جسے آرکیٹیکچرل سطح پر ڈیزائن میں بیک کرنے کی ضرورت ہے۔

"یہ بنیادی اصول سیکورٹی کو چپ ڈیزائن کی ترقی کے عمل میں ضم کرنے پر زور دیتا ہے، اس بات کو یقینی بناتا ہے کہ حفاظتی اہداف، ضروریات اور وضاحتیں شروع سے ہی پہچانی جائیں،" ایڈیل بہروچ، ڈائریکٹر برائے کاروباری ترقی برائے سیکورٹی آئی پی نے کہا۔ ریمبس. "یہ نقطہ نظر ایک مناسب خطرے کے ماڈل کا مطالبہ کرتا ہے، ایسے ٹھوس اور غیر ٹھوس اثاثوں کی نشاندہی کرتا ہے جن کی قدر ہوتی ہے اور انہیں تحفظ کی ضرورت ہوتی ہے، ایک مناسب رسک مینجمنٹ فریم ورک کی بنیاد پر متعلقہ خطرے کو فعال طور پر درست کرنا، اور خطرات کو کم کرنے کے لیے حفاظتی اقدامات اور کنٹرول کو درست طریقے سے نافذ کرنا۔ ایک قابل قبول سطح۔"

خطرے کی مناسب تشخیص کے علاوہ، بہروچ نے کہا کہ ایک جامع دفاعی حکمت عملی کے لیے اضافی حفاظتی اصولوں پر غور کرنا بہت ضروری ہے۔ اس میں اعتماد کا ایک سلسلہ شامل ہے، جہاں ہر پرت حفاظتی بنیادیں فراہم کرتی ہے جس کا اگلی پرت فائدہ اٹھا سکتی ہے، نیز مختلف صارفین، ڈیٹا کی اقسام اور آپریشنز کے لیے مختلف سیکیورٹی لیولز کے ساتھ ڈومین کی علیحدگی، ہر استعمال کے معاملے کے لیے بہتر کارکردگی اور سیکیورٹی ٹریڈ آف کی اجازت دیتی ہے۔ جدید نظاموں میں اس میں پروڈکٹ لائف سائیکل کے دوران خطرے کی ماڈلنگ شامل ہے، اور کم سے کم استحقاق کا ایک اصول جو رسائی کے حقوق کو تقسیم کرتا ہے اور مشترکہ وسائل کو کم کرتا ہے۔

Tensilica Xtensa پروسیسر IP کے لیے پروڈکٹ مارکیٹنگ کے گروپ ڈائریکٹر جارج وال نے کہا، "SoC کے سامنے کے حفاظتی فن تعمیر کی وضاحت کرنا بہت ضروری ہے۔" Cadence سے. "سیکیورٹی فن تعمیر کی وضاحت کرنے کا وقت وہ ہے جب ڈیزائنر ایس او سی کی ضروری فعالیت، فیڈز اور رفتار وغیرہ پر کام کر رہا ہو۔ بعد میں 'سیکیورٹی شامل کرنے' کی کوشش کرنے سے پہلے یہ کرنا ہمیشہ بہت آسان ہوتا ہے، چاہے وہ ٹیپ آؤٹ سے ایک ہفتہ پہلے ہو یا پروڈکشن شپ کے دو سال بعد۔

ایک مکمل دفاع صرف ہارڈ ویئر سے آگے بڑھتا ہے۔ "اگر آپ کسی چیز کو محفوظ کرنے کی کوشش کر رہے ہیں، یہاں تک کہ سافٹ ویئر کے لیے تجرید کی اعلی سطح پر بھی، تو آپ اسے Python میں یا جو بھی آپ کی پسند کی پروگرامنگ زبان ہے، میں کر سکتے ہیں،" ڈین والٹرز، پرنسپل ایمبیڈڈ سیکیورٹی انجینئر اور مائیکرو الیکٹرانکس سلوشنز کے لیڈ نے کہا۔ MITER. "لیکن اگر اسے ہارڈ ویئر کی سطح پر سمجھوتہ کرنے سے نقصان پہنچا ہے، تو اس سے کوئی فرق نہیں پڑتا ہے۔ آپ اپنے پورے سسٹم کو مکمل طور پر سمجھوتہ کر سکتے ہیں یہاں تک کہ اگر آپ کے پاس کامل سافٹ ویئر سیکیورٹی ہے۔

زیادہ تر معاملات میں، حملہ آور کم سے کم مزاحمت کا راستہ اختیار کرتے ہیں۔ "سیکیورٹی کے ساتھ، یہ سب کچھ ہے یا کچھ بھی نہیں،" والٹرز نے کہا۔ "حملہ آور کو صرف ایک خامی تلاش کرنی ہوتی ہے، اور وہ واقعی اس کی پرواہ نہیں کرتے کہ یہ کہاں ہے۔ ایسا نہیں ہے جیسے وہ کہہ رہے ہوں، 'میں صرف ہارڈ ویئر کو کمزور کرکے سسٹم کو شکست دینا چاہتا ہوں یا سافٹ ویئر کی خامی تلاش کرکے ایسا کرنا چاہتا ہوں۔ وہ سب سے آسان چیز تلاش کرنے جا رہے ہیں۔

بہترین طریقوں

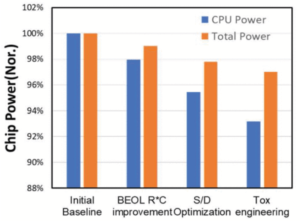

خطرے کے بڑھتے ہوئے منظر نامے کے جواب میں، چپ بنانے والے اپنے بہترین طریقوں کی فہرست کو آگے بڑھا رہے ہیں۔ ماضی میں، سیکورٹی تقریباً مکمل طور پر سی پی یو کے دائرے تک محدود تھی۔ لیکن جیسے جیسے ڈیزائن زیادہ پیچیدہ، زیادہ مربوط ہوتے جاتے ہیں، لمبی عمر کے ساتھ، سیکورٹی کو بہت زیادہ وسیع پیمانے پر سوچنے کی ضرورت ہوتی ہے۔ اس میں کئی اہم عناصر شامل ہیں، لی ہیریسن کے مطابق، ٹیسنٹ ڈویژن کے پروڈکٹ مارکیٹنگ کے ڈائریکٹر سیمنز ای ڈی اے۔:

- محفوظ بوٹ - ہارڈ ویئر مانیٹرنگ ٹیکنالوجی کا استعمال یہ جانچنے کے لیے کیا جا سکتا ہے کہ بوٹ کی تجویز کردہ ترتیب کو توقع کے مطابق عمل میں لایا گیا ہے، اس بات کو یقینی بنانے کے لیے کہ ہارڈ ویئر اور سافٹ ویئر دونوں مطلوبہ ہیں۔

- جانچ - محفوظ بوٹ کی طرح، فنکشنل مانیٹرنگ کا استعمال متحرک دستخطوں کو بنانے کے لیے کیا جا سکتا ہے جو کسی سسٹم میں کسی مخصوص IP یا IC کی سخت یا نرم کنفیگریشن کی نمائندگی کرتے ہیں۔ یہ متوقع ہارڈ ویئر اور اس کی ترتیب کی درستگی کی تصدیق کرتا ہے۔ اس نقطہ نظر کو یا تو ایک شناختی ٹوکن فراہم کرنے کے لیے استعمال کیا جا سکتا ہے یا ٹوکنز کا نظام وسیع مجموعہ۔ یہ سسٹم ایک منفرد دستخط پر مبنی ہے، جس کا استعمال اس بات کو یقینی بنانے کے لیے کیا جا سکتا ہے کہ OTA اپ ڈیٹ کی درست سافٹ ویئر کی تعمیر کا اطلاق کیا گیا ہے۔ یہ اہم ہے کہ اس کا حساب سسٹم کے اندر کیا جاتا ہے، لیکن سخت کوڈڈ نہیں۔

- محفوظ رسائی - تمام سسٹمز کی طرح، ڈیوائس کے اندر اور باہر کمیونیکیشن چینلز کو محفوظ ہونا چاہیے اور، بہت سے معاملات میں، مطلوبہ رسائی سے زیادہ مختلف سطحوں کی بنیاد پر قابل ترتیب ہونا چاہیے، جہاں رسائی کو اکثر اعتماد کی جڑ کے ذریعے کنٹرول کیا جاتا ہے۔

- اثاثہ تحفظ - فعال فعال نگرانی کسی بھی دفاعی حکمت عملی کا ایک اہم حصہ ہو سکتی ہے۔ خطرے کے تفصیلی تجزیے کی بنیاد پر، ڈیوائس کے اندر فعال مانیٹر کا انتخاب اور جگہ کم تاخیر سے خطرے کی نشاندہی اور تخفیف فراہم کر سکتی ہے۔

- ڈیوائس لائف سائیکل مینجمنٹ - اب تمام محفوظ آئی سی ایپلی کیشنز میں آلہ کی صحت کو اس کے فعال لائف سائیکل میں مینوفیکچرنگ سے لے کر ڈیکمیشننگ تک مانیٹر کرنے کے قابل ہونا ضروری ہے۔ فنکشنل مانیٹرنگ اور سینسر ان کے لائف سائیکل پر ڈیوائس کی صحت کی نگرانی میں اہم کردار ادا کرتے ہیں۔ بعض صورتوں میں فعال تاثرات کا استعمال IC کی فعال زندگی کو بڑھانے کے لیے بھی کیا جا سکتا ہے جہاں ممکن ہو بیرونی پہلوؤں میں متحرک ایڈجسٹمنٹ کر کے۔

تصویر 1: محفوظ ہارڈ ویئر کے اہم عناصر۔ ماخذ: سیمنز ای ڈی اے

ان میں سے کون سا بہترین طریقہ استعمال کیا جاتا ہے ایک ایپلیکیشن سے دوسری ایپلیکیشن تک بہت مختلف ہو سکتا ہے۔ آٹوموٹو ایپلی کیشن میں سیکیورٹی، مثال کے طور پر، ایک سمارٹ پہننے کے قابل ڈیوائس سے کہیں زیادہ تشویش کا باعث ہے۔

Infineon Memory Solutions کے ایگزیکٹیو نائب صدر ٹونی الواریز نے ایک حالیہ پریزنٹیشن میں کہا، "خودمختاری کو کنیکٹیویٹی کی ضرورت ہے، جو اعلیٰ سیکورٹی کو چلاتا ہے، جو آٹومیشن کو قابل بناتا ہے، اور سیمی کنڈکٹرز واقعی یہاں کی بنیاد ہیں۔" سینسنگ، ڈیٹا کی تشریح، اس پر فیصلے کرنا، یہ سطح سے اوپر ہے۔ وہی جو تم دیکھ رہے ہو۔ سسٹم کی پیچیدگی بڑھ رہی ہے، لیکن آپ یہ نہیں دیکھ رہے ہیں کہ سطح کے نیچے کیا ہے، جو اسے انجام دینے کے لیے درکار تمام ٹکڑوں کی ضرورت ہے - پورے سسٹم کا حل۔"

الواریز نے کہا کہ اس نظام میں کلاؤڈ، دیگر آٹوموبائلز، اور انفراسٹرکچر کے ساتھ مواصلات شامل ہیں، اور یہ سب فوری طور پر قابل رسائی اور محفوظ ہونا ضروری ہے۔

دیگر ایپلیکیشنز کے لیے سیکورٹی کی ضروریات بہت مختلف ہو سکتی ہیں۔ لیکن جس چیز کی ضرورت ہے اس کا تعین کرنے کا عمل بھی ایسا ہی ہے۔ "پہلے، تجزیہ کریں کہ اثاثے کیا ہیں،" وِن بونڈ کے ٹشر نے کہا۔ "کبھی کبھی کوئی نہیں ہوتا ہے۔ بعض اوقات، آلے کا ہر حصہ ایک اثاثہ ہوتا ہے، یا اس پر مشتمل ہوتا ہے۔ مؤخر الذکر کے معاملے میں، یہ شروع سے شروع کرنے کا مشورہ دیا جا سکتا ہے، لیکن یہ غیر معمولی معاملات ہیں. ایک بار اثاثوں کی نقشہ سازی ہو جانے کے بعد، معمار کو ان اثاثوں کے لیے اٹیک ویکٹرز کا تجزیہ کرنے کی ضرورت ہے۔ یہ ایک تکلیف دہ مرحلہ ہے اور بیرونی مشاورت کی انتہائی سفارش کی جاتی ہے۔ آنکھوں کا ایک اور سیٹ ہمیشہ اچھی چیز ہے۔ تعمیراتی نقطہ نظر سے آخری مرحلہ ان حملوں کے تحفظ کے طریقہ کار کے ساتھ آ رہا ہے۔ اور ہاں، ان تمام مراحل میں نظام کا گہرا علم ضروری ہے۔

بازو شامل کرنے کا ایک مضبوط حامی ہے۔ اعتماد کی جڑ (RoT) تمام منسلک آلات میں، اور کسی بھی قابل عمل پروڈکٹ کے لیے بنیادی لائن کے طور پر سیکیورٹی کے لحاظ سے ڈیزائن کے بہترین طریقوں کو تعینات کرنا۔ "RoT ضروری قابل بھروسہ کام فراہم کر سکتا ہے جیسے کہ قابل اعتماد بوٹ، خفیہ نگاری، تصدیق اور محفوظ اسٹوریج۔ RoT کے سب سے بنیادی استعمال میں سے ایک نجی کرپٹو کیز کو خفیہ کردہ ڈیٹا کے ساتھ، ہارڈویئر میکانزم سے محفوظ رکھنا اور سسٹم سافٹ ویئر سے دور رکھنا ہے جسے ہیک کرنا آسان ہے۔ RoT کے محفوظ اسٹوریج اور کرپٹو فنکشنز کو ڈیوائس کی تصدیق، دعووں کی تصدیق اور ڈیٹا کو خفیہ یا ڈکرپٹ کرنے کے لیے ضروری کلیدوں اور قابل اعتماد پروسیسنگ کو ہینڈل کرنے کے قابل ہونا چاہیے،" Maidment نے کہا۔

یہ دیکھتے ہوئے کہ بہت کم چپ ڈیزائن کاغذ کی خالی شیٹ سے شروع ہوتے ہیں، اس کو مدنظر رکھنے کے لیے ایک چپ کو آرکیٹیکٹ کیا جانا چاہیے۔ "ہر ڈیوائس اور ہر استعمال کا کیس منفرد ہوگا، اور یہ ضروری ہے کہ ہم خطرے کی ماڈلنگ کے ذریعے تمام سسٹمز کی ضروریات پر غور کریں،" میڈمنٹ نے وضاحت کی۔ "کچھ استعمال کے معاملات کو بہترین عمل کے ثبوت کی ضرورت ہوگی۔ دوسروں کو سافٹ ویئر کی کمزوریوں سے بچانے کی ضرورت ہے، اور پھر بھی دوسروں کو جسمانی حملوں سے تحفظ کی ضرورت ہوگی۔

آرم کے کام کے شریک بانی PSA سرٹیفائیڈ نے یہ ظاہر کیا ہے کہ مختلف سلکان وینڈرز اپنے منفرد سیلنگ پوائنٹس تلاش کر رہے ہیں، اور یہ فیصلہ کر رہے ہیں کہ وہ کس سطح کا تحفظ فراہم کرنا چاہتے ہیں۔ "سب کے لیے ایک سائز کا ہونا مشکل ہے، لیکن اصولوں کا متفقہ مجموعہ ٹکڑے ٹکڑے ہونے کو کم کرنے اور مناسب حفاظتی استحکام حاصل کرنے کے لیے ایک اہم ذریعہ ہے، اور یہ آج مصنوعات کو جاری کیے گئے 179 PSA سرٹیفائیڈ سرٹیفکیٹس میں ثابت ہے۔ "میڈمنٹ نے نوٹ کیا۔

یہ برسوں پہلے سے بہت مختلف ہے، جب ڈیزائن کے چکر میں بعد میں ایک چپ میں سیکیورٹی شامل کی جا سکتی تھی۔ "یہ پرانے دنوں کی طرح نہیں ہے جہاں آپ صرف سیکیورٹی شامل کرسکتے ہیں۔ آپ ایک چپ کو ریو کریں گے، اور سوچیں گے کہ بغیر کوئی اہم تبدیلیاں کیے آپ اپنی درخواست کے لیے ضرورت کے مطابق سیکیورٹی کو ایڈریس کر سکتے ہیں،" Synopsys' Neustadter نے کہا۔ "مذکورہ بالا احاطے کی بنیاد پر حفاظتی حل تیار کرنا ضروری ہے۔ اس کے بعد آپ مستقبل کے ڈیزائن کی نظرثانی میں سیکیورٹی کو اپ ڈیٹ کرنے کے لیے زیادہ ہموار عمل حاصل کرسکتے ہیں، جیسے کہ حساس ڈیٹا آپریشنز اور کمیونیکیشنز کی حفاظت کے لیے اعتماد کی جڑ کے ساتھ ایک محفوظ ماحول بنانا۔ ایسے طریقے ہیں جن سے آپ ایک حفاظتی حل تیار کر سکتے ہیں جو قابل توسیع، قابل توسیع، اور یہاں تک کہ اسے سلیکون کے بعد اپ ڈیٹ کر سکتے ہیں، مثال کے طور پر، سافٹ ویئر اپ گریڈ کے ساتھ۔ لہذا اس کو ڈیزائن میں بنانے اور پھر سیکورٹی کو ایک نظر ثانی سے دوسرے میں زیادہ منظم انداز میں اپ گریڈ کرنے کے طریقے موجود ہیں۔"

سیکیورٹی کی اصلاحات

تقریباً تمام معاملات میں، حملوں کو روکنا بہتر ہے بجائے اس کے کہ انہیں ٹھیک کرنے کے لیے پیچ فراہم کیے جائیں۔ لیکن یہ کیسے کیا جاتا ہے بہت مختلف ہوسکتا ہے.

مثال کے طور پر، جیوف ٹیٹ، کے سی ای او فلیکس لاگکس، کہا کہ متعدد کمپنیاں استعمال کر رہی ہیں۔ eFPGAs سیکورٹی کے لیے، دوسروں کے ساتھ ان کا جائزہ لے رہے ہیں۔ ٹیٹ نے کہا، "جیسا کہ ہم اسے سمجھتے ہیں، اس کی کئی وجوہات ہیں، اور مختلف کمپنیوں کو مختلف سیکورٹی خدشات ہیں۔" "کچھ صارفین eFPGAs کو مینوفیکچرنگ کے عمل سے اپنے اہم الگورتھم کو مبہم کرنے کے لیے استعمال کرنا چاہتے ہیں۔ یہ خاص طور پر دفاعی صارفین کے لیے درست ہے۔ سیکیورٹی الگورتھم، یعنی انکرپشن/ڈیکرپشن، ایک SoC میں متعدد جگہوں پر لاگو ہوتے ہیں۔ کارکردگی کے تقاضے مختلف ہوتے ہیں۔ بہت زیادہ مستقل سلامتی کے لیے، اسے ہارڈ ویئر میں ہونا ضروری ہے۔ اور چونکہ سیکیورٹی الگورتھم کو بدلتے ہوئے چیلنجوں سے نمٹنے کے لیے اپ ڈیٹ کرنے کے قابل ہونے کی ضرورت ہے، اس لیے ہارڈ ویئر کو دوبارہ ترتیب دینے کی ضرورت ہے۔ پروسیسرز اور سافٹ ویئر کو ہیک کیا جا سکتا ہے، لیکن ہارڈ ویئر کو ہیک کرنا بہت مشکل ہے، اس لیے قابل پروگرام ہارڈویئر میں سیکیورٹی فنکشن کے کچھ اہم حصوں کا ہونا ضروری ہے۔"

اس بلٹ ان پروگرام ایبلٹی کے بغیر، حملے کے بعد سیکیورٹی کے مسائل کو ٹھیک کرنا زیادہ مشکل ہے۔ عام طور پر اس میں کچھ قسم کا پیچ شامل ہوتا ہے، جو عام طور پر ایک مہنگا اور سب سے زیادہ بہتر حل ہوتا ہے۔

"ڈومین علیحدگی کے اصول کے مطابق، کوئی ایک ماڈیولر اپروچ میں موجودہ چپ میں اسٹینڈ اکیلے 'محفوظ جزیرے' کو شامل کرنے پر غور کر سکتا ہے، جس سے چپ کو محفوظ جزیرے کی طرف سے فراہم کردہ تمام حفاظتی صلاحیتوں کو موجودہ چپ میں کم از کم تبدیلیوں کے ساتھ فائدہ اٹھانے کی اجازت ملتی ہے۔ "Rambus' Bahrouch نے کہا۔ "اگرچہ یہ سب سے زیادہ موثر حل نہیں ہے، سیکورٹی آئی پی کو سیکورٹی کی ضروریات اور مجموعی سیکورٹی مقصد کو پورا کرنے کے لئے اپنی مرضی کے مطابق کیا جا سکتا ہے. چیلنجوں کے باوجود، ایمبیڈڈ سیکیورٹی ماڈیول کو ہر فنکشن کے لیے فوری طور پر فائدہ اٹھانے کی ضرورت نہیں ہے۔ آرکیٹیکٹس چپس اور صارفین کی سالمیت کی حفاظت کے بنیادی اصولوں کے ساتھ شروع کر سکتے ہیں، اور آہستہ آہستہ اضافی، کم اہم افعال کے لیے سائیڈ چینل تحفظ کے ساتھ ہارڈ ویئر پر مبنی سیکیورٹی متعارف کروا سکتے ہیں۔"

سیمنز کے ہیریسن نے نوٹ کیا کہ موجودہ ڈیزائن میں سیکیورٹی شامل کرنا آج ایک عام مسئلہ ہے۔ "اگر ڈیزائنرز محتاط نہیں ہیں، تو سوچ بچار کے طور پر سیکورٹی کا اضافہ آسانی سے ایک ایسے منظر نامے کا باعث بن سکتا ہے جہاں مرکزی داخلی نقطہ محفوظ نہ ہو۔ تاہم، EDA یہاں انتہائی مددگار ثابت ہو سکتا ہے، کیونکہ ایمبیڈڈ اینالیٹکس ٹیکنالوجی کو پہلے سے موجود ڈیزائن کی نچلی سطحوں میں آسانی سے ضم کیا جا سکتا ہے۔ صرف پردیی خطرات کو نشانہ بنانے کے برعکس، آئی پی مانیٹر کو ڈیزائن کے اندر اندر بہت سے اندرونی انٹرفیس یا نوڈس کی نگرانی کے لیے شامل کیا جا سکتا ہے۔

کم از کم ہارڈویئر سیکیورٹی

بہت سارے اختیارات، اور بہت سارے مشورے کے ساتھ، اس کی بنیاد سے محفوظ چپ کے لیے کیا مطلق ضروری ہیں؟

Cadence's Wall نے کہا کہ، کم از کم، ایک حفاظتی جزیرے کی ضرورت ہے جو SoC کے لیے ایک جڑ کا اعتماد قائم کرے۔ "بوٹ کوڈ اور او ٹی اے فرم ویئر اپ ڈیٹس کو درست طریقے سے تصدیق کرنے کے لیے توثیق کے فنکشنز بھی دستیاب ہونے کی ضرورت ہے۔ مثالی طور پر، SoC نے ایسے وسائل منتخب کیے ہیں جو صرف ایسے فرم ویئر کے لیے دستیاب ہیں جو قابل بھروسہ معلوم ہوتے ہیں، اور ایک ہارڈویئر پارٹیشن ہے جو نامعلوم یا غیر بھروسہ مند فرم ویئر کو ان وسائل تک رسائی کو بدنیتی سے روکتا ہے۔ لیکن بالآخر، "ضروری ہے" ایپلی کیشن اور استعمال کے معاملے سے چلتے ہیں۔ مثال کے طور پر، ایک آڈیو پلے بیک ڈیوائس اس ڈیوائس سے مختلف تقاضوں کا حامل ہوگا جو ادائیگیوں پر کارروائی کرتا ہے۔"

مزید برآں، خطرے کی تشخیص کے ماڈل اور ان اثاثوں کی بنیاد پر جن کی حفاظت کی ضرورت ہے، ایک عام محفوظ چپ کا مقصد حفاظتی مقاصد کو حاصل کرنا ہے جنہیں درج ذیل کلاسوں میں گروپ کیا جا سکتا ہے — سالمیت، صداقت، رازداری، اور دستیابی۔

ریمبس بہروچ نے کہا، "یہ مقاصد عام طور پر خفیہ نگاری کے ذریعے احاطہ کیے جاتے ہیں، جس میں اضافی صلاحیتوں جیسے کہ محفوظ بوٹ، محفوظ اسٹوریج، محفوظ ڈیبگ، محفوظ اپ ڈیٹ، محفوظ کلیدی انتظام شامل ہیں۔" "ایس او سی آرکیٹیکچرل نقطہ نظر سے، یہ عام طور پر OTP اور/یا ہارڈ ویئر کی منفرد کلیدوں اور شناختوں کے تحفظ کے ساتھ شروع ہوتا ہے، جس کے بعد پروڈکٹ لائف سائیکل کے دوران سیکورٹی سے متعلقہ خصوصیات اور افعال کا تحفظ ہوتا ہے، جس میں فرم ویئر اپ ڈیٹس اور محفوظ ڈیبگ شامل ہیں لیکن ان تک محدود نہیں ہے۔ . اعتماد کی ہارڈویئر جڑ ان بنیادی افعال کے لیے ایک اچھی بنیاد ہے، اور جدید SoCs میں ان کی ٹارگٹ مارکیٹ سے آزاد ہونا ضروری ہے۔

سیمنز ہیریسن نے کہا کہ ایپلی کیشن سے قطع نظر، دو اہم عناصر ہیں جنہیں محفوظ ایپلی کیشن میں استعمال ہونے والے تمام آلات پر فعال ہونا چاہیے۔ "سب سے پہلے، محفوظ بوٹ [جیسا کہ اوپر بیان کیا گیا ہے] کی ضرورت ہے، کیونکہ لاگو کیا گیا کوئی بھی دیگر حفاظتی طریقہ کار ممکنہ حملے کی سطح ہے جب تک کہ آلہ کامیابی سے اور محفوظ طریقے سے بوٹ نہ ہوجائے۔ مثال کے طور پر، ڈیوائس کے بوٹ ہونے سے پہلے، ٹرسٹ آئی پی کے روٹ میں دستخطی رجسٹر کو اوور رائڈ اور دوبارہ ترتیب دینا ممکن ہو سکتا ہے، بنیادی طور پر ڈیوائس کی شناخت کو دھوکہ دے کر۔ دوسرا، ایک محفوظ شناخت کی ضرورت ہے۔ مثال کے طور پر، اعتماد کی جڑ، جبکہ عام طور پر استعمال نہیں کیا جاتا ہے، آلہ کو ایک منفرد شناخت فراہم کر سکتا ہے اور اس مخصوص ڈیوائس میں بہت سے دوسرے افعال کو محفوظ کرنے کے قابل بنا سکتا ہے۔ یہ کم از کم ہیں، اور کسی بھی بدنیتی پر مبنی مواصلات یا کسی بیرونی انٹرفیس کی ہیرا پھیری سے حفاظت نہیں کرتے۔"

یہاں ضروری چیزوں کی فہرست کے ساتھ آنے کی کوشش کرنا مشکل ہے کیونکہ یہ چپ فنکشنز، ٹیکنالوجی، ڈیوائس میں موجود اثاثوں اور آخری ایپلیکیشن کے ساتھ مختلف ہوتے ہیں۔ "تاہم، انگوٹھے کے اصول کے طور پر، کسی کو تین بڑے افعال ملیں گے - تحفظ، پتہ لگانے اور بحالی،" Winbond's Tasher نے کہا۔ "یہ اس لحاظ سے تحفظ ہے کہ ڈیوائس کو ڈیٹا کی خلاف ورزیوں، غیر قانونی ترمیمات، بیرونی حملے، اور ہیرا پھیری کی کوششوں سے بچانے کی ضرورت ہے۔ پتہ لگانا، کیونکہ سیکورٹی میکانزم کو حملوں یا اندرونی افعال اور ریاستوں میں غیر قانونی ترمیم کا پتہ لگانے کے قابل ہونا چاہئے۔ پتہ لگانے سے کچھ معاملات میں سادہ ردعمل پیدا ہو سکتا ہے یا آلہ کی فعالیت کو مکمل طور پر ختم کرنے اور تمام اندرونی رازوں کو مٹانے کی حد تک جا سکتا ہے۔ اور بحالی اس معنی میں کہ کچھ حفاظتی افعال کے ساتھ، یہ ضروری ہے کہ نظام ہر وقت معلوم حالت میں رہے گا۔ ایسی ریاست مکمل طور پر بند بھی ہوسکتی ہے، جب تک کہ یہ ایک محفوظ اور مستحکم ریاست ہو۔

نتیجہ

آخر میں، یہ بہت اہم ہے کہ انجینئرز اس بات میں بہت زیادہ مہارت حاصل کر لیں کہ ان کے ڈیزائن میں سیکیورٹی کیسے اور کہاں شامل کی جائے۔ یہ انجینئرنگ اسکولوں سے شروع ہوتا ہے، جو ابھی اپنے نصاب میں سیکیورٹی کو شامل کرنے لگے ہیں۔

MITRE، مثال کے طور پر، ہر سال ایک "Capture The Flag" مقابلہ چلاتا ہے، جو ہائی اسکول اور کالج کے طلباء کے لیے کھلا ہے۔ والٹرز نے کہا، "2022 میں، ہمارے پاس مقابلے کے ایک حصے کے طور پر یہ تصور تھا کہ بنیادی ہارڈ ویئر سے سمجھوتہ کیا جا سکتا ہے، اور ہم نے طلباء سے کہا کہ وہ اپنے سسٹم کو ڈیزائن کرنے کے لیے اپنے سسٹم میں بنائے گئے ممکنہ طور پر نقصان دہ ہارڈویئر جزو کے لیے لچکدار بننے کی کوشش کریں۔" "ہمیں واقعی ایک دلچسپ جواب ملا۔ بہت سارے طلباء نے پوچھا، 'آپ کیا کہہ رہے ہیں؟ یہ کیسے ممکن ہے؟' ہمارا جواب تھا، 'ہاں، یہ مشکل ہے، اور ایسا لگتا ہے کہ اس سے نمٹنے کے لیے تقریباً ایک ناممکن سوال ہے۔ لیکن حقیقی دنیا میں یہی ہو رہا ہے۔ لہذا، آپ اپنے سر کو ریت میں دفن کر سکتے ہیں، یا آپ اپنی ذہنیت کو تبدیل کر سکتے ہیں کہ ایک ایسا نظام کیسے ڈیزائن کیا جائے جو لچکدار ہو، کیونکہ جب آپ افرادی قوت میں شامل ہو جائیں گے تو آپ کا آجر آپ سے سوچنے کے لیے کہے گا۔' "

سیکیورٹی ہمیشہ ہر ایپلیکیشن کے لیے خطرے کے منفرد پروفائل کو سمجھنے کے ساتھ شروع ہوتی ہے، ساتھ ہی اس بات پر بھی واضح نظریہ کہ حفاظت کیا ضروری ہے، تحفظ کی کس سطح کی ضرورت ہے، اور اگر کسی چپ یا سسٹم سے سمجھوتہ کیا جائے تو کیا کرنا ہے۔ اور پھر اس کا بیک اپ لینے کی ضرورت ہے جو درحقیقت خطرے میں ہے۔

Synopsys' Neustadter نے مشاہدہ کیا کہ IoT میں، مثال کے طور پر، لاگت، پیچیدگی، اور ڈیٹا کی حساسیت کا ایک بہت بڑا سپیکٹرم ہے۔ انہوں نے کہا، "IoT کے اختتامی نقطوں کو، کم از کم، محفوظ اور قابل اعتماد ہونے کی ضرورت ہے۔" "کم سے کم، ڈویلپرز کو اپنے فرم ویئر سافٹ ویئر کی سالمیت اور صداقت کی جانچ کرنی چاہیے، لیکن اگر ان مخصوص ٹیسٹوں میں ناکامی ہو تو مناسب جواب بھی دیں۔"

آٹوموٹو طبقہ میں، کامیاب حملوں کے بہت سنگین نتائج ہو سکتے ہیں۔ "آپ کے پاس الیکٹرانکس کی پیچیدگی ہے، آپ کے پاس رابطے کی پیچیدگی ہے،" Neustadter نے کہا۔ "یہ پرانی خبر ہے کہ جب گاڑی ہائی وے پر تھی تو ایک کار کو ڈرائیور کے ساتھ ریموٹ سے کنٹرول کیا جا سکتا تھا۔ لہذا، کاروں میں سیکورٹی اہم ہے. وہاں، آپ کو اعلی درجے کی سیکیورٹی کو لاگو کرنے کی ضرورت ہے، اور عام طور پر وہاں آپ کو اعلی کارکردگی کی بھی ضرورت ہوتی ہے۔ یہ IoT کے مقابلے میں سیکیورٹی کے لیے ایک مختلف قسم کا نقطہ نظر ہے، اور یہ نہیں کہ یہ زیادہ اہم ہے، یہ بالکل مختلف ہے۔"

اور یہ بادل میں سیکورٹی سے بہت مختلف ہے. "ڈیٹا تک غیر مجاز رسائی وہاں کے سب سے بڑے خطرات میں سے ایک ہے،" Neustadter نے کہا۔ "ڈیٹا لیک سمیت بہت سے دوسرے خطرات ہوسکتے ہیں۔ ہمارا بہت سا مالیاتی ڈیٹا کلاؤڈ میں ہے، اور وہاں آپ کے پاس ایک اور سطح کا سیکیورٹی اپروچ اور جسمانی حملوں، فالٹ انجیکشن وغیرہ کے خلاف لچک ہے۔ میں چاہوں گا کہ لوگ زیادہ توجہ دیں، خطرات کیا ہیں؟ آپ کس چیز کی حفاظت کرنا چاہتے ہیں؟ پھر، تصویر میں موجود دیگر تمام چیزوں کے ساتھ، آپ اپنے حفاظتی فن تعمیر کی وضاحت کرتے ہیں۔ یہ وہ چیز ہے جسے لوگ شروع سے نہیں دیکھتے۔ اس سے انہیں ایک بہتر آغاز کرنے میں مدد مل سکتی ہے، اور واپس جانے اور حفاظتی حل کو دوبارہ ڈیزائن کرنے سے گریز کیا جا سکتا ہے۔"

- سوسن ریمبو اور ایڈ اسپرلنگ نے اس رپورٹ میں تعاون کیا۔

متعلقہ مطالعہ

بگ، خامی، یا سائبر اٹیک؟

غیر معمولی رویے کی وجہ کا سراغ لگانا ایک بہت بڑا چیلنج بنتا جا رہا ہے۔

چپس کو محفوظ کرنے کے لیے کیا ضروری ہے۔

کوئی واحد حل نہیں ہے، اور سب سے زیادہ جامع سیکیورٹی بہت مہنگی ہو سکتی ہے۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://semiengineering.com/security-becoming-core-part-of-chip-design/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 1

- 179

- 2022

- 43

- a

- قابلیت

- ہمارے بارے میں

- اوپر

- مطلق

- تجری

- قابل قبول

- تک رسائی حاصل

- ڈیٹا تک رسائی۔

- قابل رسائی

- تک رسائی حاصل

- کے مطابق

- اکاؤنٹ

- درستگی

- حاصل

- حصول

- کے پار

- ایکٹ

- عمل

- فعال

- اداکار

- اصل میں

- شامل کریں

- شامل کیا

- انہوں نے مزید کہا

- اس کے علاوہ

- ایڈیشنل

- پتہ

- ایڈجسٹمنٹ

- فائدہ

- مشورہ

- مشورہ دیا

- کے بعد

- کے خلاف

- پہلے

- مقصد

- یلگوردمز

- تمام

- اجازت دے رہا ہے

- تقریبا

- پہلے ہی

- بھی

- Alvarez میں

- ہمیشہ

- an

- تجزیہ

- تجزیاتی

- تجزیے

- اور

- اور بنیادی ڈھانچہ

- ایک اور

- جواب

- کوئی بھی

- درخواست

- ایپلی کیشنز

- اطلاقی

- نقطہ نظر

- مناسب

- آرکیٹیکٹس

- ارکیٹیکچرل

- فن تعمیر

- کیا

- رقبہ

- AS

- پوچھنا

- سے پوچھ

- پہلوؤں

- تشخیص

- اثاثے

- اثاثے

- منسلک

- At

- حملہ

- حملے

- کوششیں

- توجہ

- آڈیو

- تصدیق

- کی توثیق

- صداقت

- میشن

- آٹوموبائل

- آٹوموٹو

- دستیابی

- دستیاب

- سے اجتناب

- دور

- واپس

- حمایت کی

- برا

- متوازن

- کی بنیاد پر

- بیس لائن

- بنیادی

- بنیاد

- BE

- کیونکہ

- بن

- بننے

- رہا

- اس سے پہلے

- شروع

- رویے

- نیچے

- BEST

- بہترین طریقوں

- بہتر

- سے پرے

- بگ

- بڑا

- سب سے بڑا

- ارب

- خالی

- دونوں

- خلاف ورزیوں

- تعمیر

- تعمیر

- تعمیر میں

- کاروبار

- کاروبار کی ترقی

- کاروبار

- لیکن

- by

- حساب

- کر سکتے ہیں

- نہیں کر سکتے ہیں

- صلاحیتوں

- کار کے

- پرواہ

- ہوشیار

- کاریں

- کیس

- مقدمات

- کیونکہ

- سی ای او

- سرٹیفکیٹ

- تصدیق

- سرٹیفکیٹ

- مصدقہ

- چین

- چیلنج

- چیلنجوں

- تبدیل

- تبدیلیاں

- تبدیل کرنے

- چینل

- چیک کریں

- چپ

- چپس

- انتخاب

- دعوے

- کلاس

- واضح

- بادل

- کوڈ

- کوڈڈ

- مجموعہ

- کالج

- مل کر

- کس طرح

- آنے والے

- کامن

- عام طور پر

- ابلاغ

- مواصلات

- کموینیکیشن

- کمپنیاں

- مقابلہ

- مقابلہ

- مکمل

- مکمل طور پر

- پیچیدہ

- پیچیدگی

- تعمیل

- جزو

- وسیع

- سمجھوتہ

- سمجھوتہ کیا

- تصور

- اندیشہ

- متعلقہ

- اندراج

- حالات

- رازداری

- ترتیب

- منسلک

- منسلک آلات

- رابطہ

- نتیجہ

- غور کریں

- خیالات

- سمجھا

- مشاورت

- صارفین

- پر مشتمل ہے

- مقابلہ

- حصہ ڈالا

- کنٹرول

- کنٹرول

- کور

- درست

- صحیح طریقے سے

- قیمت

- مہنگی

- اخراجات

- سکتا ہے

- احاطہ کرتا ہے

- CPU

- تخلیق

- تخلیق

- معیار

- اہم

- اہم

- کرپٹو

- کرپٹپٹ

- گاہکوں

- اپنی مرضی کے مطابق

- سائبر حملہ

- سائیکل

- دانا

- اعداد و شمار

- ڈیٹا برش

- ڈیوڈ

- دن

- نمٹنے کے

- فیصلہ کرنا

- فیصلے

- گہری

- دفاع

- وضاحت

- مطالبات

- demonstrated,en

- تعینات

- تعینات

- بیان کیا

- ڈیزائن

- ڈیزائن کا عمل

- ڈیزائنر

- ڈیزائنرز

- ڈیزائن

- کے باوجود

- تفصیلی

- کا پتہ لگانے کے

- کھوج

- کا تعین کرنے

- ڈویلپرز

- ترقی

- آلہ

- کے الات

- مختلف

- مشکل

- ڈیجیٹل

- ڈیجیٹل خدمات

- براہ راست

- ڈائریکٹر

- ڈویژن

- do

- کرتا

- نہیں کرتا

- ڈومین

- کیا

- نہیں

- کارفرما

- ڈرائیور

- ڈرائیوز

- کے دوران

- متحرک

- e

- ہر ایک

- ابتدائی

- آسان

- سب سے آسان

- آسانی سے

- ed

- ایج

- ہنر

- یا تو

- الیکٹرونکس

- عناصر

- ختم کرنا

- ورنہ

- ایمبیڈڈ

- پر زور دیتا ہے

- کو چالو کرنے کے

- چالو حالت میں

- کے قابل بناتا ہے

- خفیہ کردہ

- آخر

- لامتناہی

- اختتام

- انجینئر

- انجنیئرنگ

- انجینئرز

- کافی

- کو یقینی بنانے کے

- کو یقینی بنانے ہے

- پوری

- مکمل

- اندراج

- ماحولیات

- خاص طور پر

- ضروری

- بنیادی طور پر

- قائم ہے

- وغیرہ

- Ether (ETH)

- اندازہ

- کا جائزہ لینے

- بھی

- ہر کوئی

- ثبوت

- مثال کے طور پر

- پھانسی

- ایگزیکٹو

- موجودہ

- موجود ہے

- توقع

- مہنگی

- وضاحت کی

- توسیع

- توسیع

- بڑے پیمانے پر

- حد تک

- بیرونی

- بیرونی طور پر

- انتہائی

- آنکھیں

- عنصر

- ناکامی

- دور

- فیشن

- خصوصیات

- آراء

- محسوس

- چند

- فائنل

- آخر

- مالی

- مالیاتی ڈیٹا

- مل

- تلاش

- فائروال

- پہلا

- پہلی بار

- پانچ

- درست کریں

- غلطی

- بہاؤ

- پیچھے پیچھے

- کے بعد

- کے لئے

- فاؤنڈیشن

- بنیادیں

- ٹکڑا

- فریم ورک

- سے

- سامنے

- تقریب

- فنکشنل

- افعال

- فعالیت

- کام کرنا

- افعال

- بنیادی

- بنیادی

- مستقبل

- عام طور پر

- پیدا

- جارج

- حاصل

- دے دو

- Go

- اہداف

- جا

- اچھا

- ملا

- حکومتیں

- آہستہ آہستہ

- بہت

- گروپ

- بڑھتے ہوئے

- ہیک

- ہیک

- تھا

- ہینڈل

- ہو

- ہوتا ہے

- ہارڈ

- مشکل

- ہارڈ ویئر

- ہے

- ہونے

- سر

- صحت

- مدد

- مدد گار

- لہذا

- یہاں

- ہائی

- اعلی

- انتہائی

- ہائی وے

- کلی

- گھر کا کام

- کس طرح

- کیسے

- تاہم

- HTTPS

- بھاری

- i

- مثالی طور پر

- کی نشاندہی

- شناخت

- کی نشاندہی

- شناخت

- شناختی

- if

- فوری طور پر

- ضروری ہے

- پر عملدرآمد

- عملدرآمد

- پر عمل درآمد

- اہم

- ناممکن

- in

- دیگر میں

- شامل

- شامل ہیں

- سمیت

- شامل

- اضافہ

- اضافہ

- دن بدن

- آزاد

- Infineon

- اثر و رسوخ

- معلومات

- انفراسٹرکچر

- مثال کے طور پر

- فوری طور پر

- اٹوٹ

- ضم

- انضمام کرنا

- سالمیت

- ارادہ

- دلچسپ

- انٹرفیسز

- اندرونی

- انٹرنیٹ

- میں

- متعارف کرانے

- ملوث

- شامل ہے

- IOT

- IP

- جزائر

- جاری

- مسائل

- IT

- میں

- صرف

- رکھیں

- کلیدی

- چابیاں

- بچے

- علم

- جانا جاتا ہے

- زمین کی تزئین کی

- زبان

- آخری

- تاخیر

- بعد

- قوانین

- پرت

- قیادت

- لیک

- کم سے کم

- لی

- چھوڑ دیا

- کم

- سطح

- سطح

- لیوریج

- لیورڈڈ

- زندگی

- زندگی کا دورانیہ

- لائف سائیکل

- کی طرح

- لمیٹڈ

- لائن

- لسٹ

- لانگ

- اب

- دیکھو

- بہت

- لو

- کم

- منافع بخش

- مین

- اہم

- بنا

- بنانا

- میں کامیاب

- انتظام

- ہیرا پھیری

- مینوفیکچررز

- مینوفیکچرنگ

- بہت سے

- نقشہ

- تعریفیں

- مارکیٹ

- مارکیٹنگ

- معاملہ

- زیادہ سے زیادہ چوڑائی

- مئی..

- ماپا

- اقدامات

- نظام

- سے ملو

- یاد داشت

- ذکر کیا

- شاید

- دماغ

- کم سے کم

- کم سے کم

- تخفیف کریں

- تخفیف

- ماڈل

- ماڈلنگ

- جدید

- طریقوں

- ترمیم

- ماڈیولر

- ماڈیول

- کی نگرانی

- نگرانی

- نظر رکھتا ہے

- زیادہ

- سب سے زیادہ

- بہت

- ایک سے زیادہ

- ضروری

- ہونا ضروری ہے

- ضروری ہے

- ضروری

- ضرورت ہے

- ضرورت

- ضروریات

- نیٹ ورک

- نیٹ ورک تک رسائی

- نیٹ ورک پر مبنی

- خبر

- اگلے

- نہیں

- نوڈس

- کوئی بھی نہیں

- کا کہنا

- کچھ بھی نہیں

- اب

- تعداد

- مقصد

- مقاصد

- مشاہدہ

- of

- بند

- آف لائن

- اکثر

- پرانا

- on

- ایک بار

- ایک

- صرف

- ذمہ داری

- کھول

- چل رہا ہے

- کام

- آپریشنز

- مخالفت کی

- اصلاح

- آپشنز کے بھی

- or

- دیگر

- دیگر

- ہمارے

- باہر

- پر

- مجموعی طور پر

- منسوخی

- خود

- کاغذ.

- حصہ

- خاص طور پر

- حصے

- گزشتہ

- پیچ

- پیچ

- راستہ

- ادا

- ادائیگی

- لوگ

- کامل

- بالکل

- کارکردگی

- پردیی

- نقطہ نظر

- جسمانی

- تصویر

- ٹکڑے ٹکڑے

- پلیسمیںٹ

- مقامات

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- کھیلیں

- پوائنٹ

- نقطہ نظر

- پوائنٹس

- بندرگاہوں

- ممکن

- ممکنہ

- ممکنہ طور پر

- طاقت

- پریکٹس

- طریقوں

- پریزنٹیشن

- صدر

- کی روک تھام

- روکتا ہے

- پرنسپل

- اصول

- اصولوں پر

- پہلے

- نجی

- نجی کرپٹو

- مسئلہ

- عمل

- عمل

- پروسیسنگ

- پروسیسر

- پروسیسرز

- مصنوعات

- مصنوعات کی زندگی سائیکل

- پیداوار

- حاصل

- آج کی مصنوعات

- پروفائل

- پروگرامنگ

- پروگرامنگ

- مناسب

- مناسب طریقے سے

- پروجیکٹ

- حفاظت

- محفوظ

- حفاظت

- تحفظ

- پروٹوکول

- ثابت

- فراہم

- فراہم

- فراہم کرتا ہے

- ڈال

- ازگر

- سوالات

- لوگ دوڑ میں مقابلہ

- Rare

- درجہ بندی

- اصلی

- حقیقی دنیا

- واقعی

- مناسب

- وجوہات

- حال ہی میں

- تسلیم

- سفارش کی

- وصولی

- redesign کے

- کو کم کرنے

- شمار

- رجسٹر

- ریگولیشن

- ضابطے

- ریگولیٹری

- متعلقہ

- رہے

- دور

- کی جگہ

- رپورٹ

- کی نمائندگی

- ضرورت

- ضروریات

- لچک

- لچکدار

- مزاحمت

- وسائل

- جواب

- تجزیہ

- ٹھیک ہے

- حقوق

- رسک

- رسک مینجمنٹ

- خطرات

- مضبوطی

- کردار

- جڑ

- حکمرانی

- چلتا ہے

- محفوظ

- کہا

- ریت

- یہ کہہ

- توسیع پذیر

- پیمانے

- منظر نامے

- سکول

- اسکولوں

- فیرنا

- دوسری

- راز

- محفوظ بنانے

- محفوظ

- محفوظ طریقے سے

- سیکورٹی

- حفاظتی اقدامات

- دیکھنا

- حصے

- حصوں

- منتخب

- انتخاب

- فروخت

- Semiconductors

- سینئر

- احساس

- حساس

- حساسیت

- سینسر

- تسلسل

- سیریز

- سنگین

- سروسز

- مقرر

- کئی

- مشترکہ

- وہ

- شیٹ

- منتقلی

- .

- ہونا چاہئے

- شٹ ڈاؤن

- siemens ڈاؤن لوڈ،

- دستخط

- دستخط

- اہم

- سلیکن

- اسی طرح

- سادہ

- بعد

- ایک

- ہوشیار

- So

- سافٹ

- سافٹ ویئر کی

- سافٹ ویئر سیکورٹی

- حل

- حل

- کچھ

- کسی

- کچھ

- کبھی کبھی

- ماخذ

- مخصوص

- وضاحتیں

- سپیکٹرم

- رفتار

- اسٹیج

- مراحل

- معیار

- شروع کریں

- شروع ہوتا ہے

- حالت

- امریکہ

- مستحکم

- مرحلہ

- ابھی تک

- ذخیرہ

- حکمت عملی

- سویوستیت

- مضبوط

- طلباء

- شاندار

- کامیاب

- کامیابی کے ساتھ

- اس طرح

- موزوں

- اس بات کا یقین

- سطح

- سوسن

- کے نظام

- سسٹمز

- لے لو

- بات کر

- ٹھوس

- ہدف

- ھدف بندی

- ٹیکنالوجی

- ٹیسٹ

- ٹیسٹنگ

- ٹیسٹ

- سے

- کہ

- ۔

- ان

- ان

- تو

- وہاں.

- یہ

- وہ

- بات

- چیزیں

- لگتا ہے کہ

- اس

- ان

- سوچا

- خطرہ

- خطرہ کا پتہ لگانا

- خطرات

- تین

- کے ذریعے

- بھر میں

- وقت

- اوقات

- کرنے کے لئے

- آج

- ٹوکن

- ٹوکن

- ٹونی

- بھی

- کے آلے

- ٹرگر

- سچ

- بھروسہ رکھو

- قابل اعتماد

- قابل اعتماد

- کوشش

- کی کوشش کر رہے

- دو

- قسم

- اقسام

- ٹھیٹھ

- عام طور پر

- آخر میں

- کے تحت

- بنیادی

- سمجھ

- افہام و تفہیم

- سمجھا

- منفرد

- نامعلوم

- غیر قانونی

- جب تک

- اپ ڈیٹ کریں

- تازہ ترین معلومات

- اپ ڈیٹ

- اپ گریڈ

- اپ گریڈ

- استعمال کی شرائط

- استعمال کیس

- استعمال کیا جاتا ہے

- صارفین

- استعمال

- کا استعمال کرتے ہوئے

- عام طور پر

- قیمت

- دکانداروں

- تصدیق کرنا

- مہارت حاصل

- بہت

- کی طرف سے

- قابل عمل

- وائس

- نائب صدر

- لنک

- اہم

- نقصان دہ

- دیوار

- چاہتے ہیں

- تھا

- طریقوں

- we

- کے wearable

- ہفتے

- اچھا ہے

- کیا

- کیا ہے

- جو کچھ بھی

- جب

- چاہے

- جس

- جبکہ

- وسیع

- وسیع

- گے

- ساتھ

- کے اندر

- بغیر

- الفاظ

- کام

- افرادی قوت۔

- کام کر

- حل کرنا

- دنیا

- دنیا بھر

- گا

- غلط

- سال

- سال

- جی ہاں

- آپ

- اور

- زیفیرنیٹ